Snort?

스노트(snort)는 오픈소스 네트워크 침입 탐지 시스템(NIDS)이다.

네트워크 트래픽 분석 및 악의적 활동을 탐지하는 데 유용한 도구이다.

장점

스노트는 무료로 사용할 수 있고 커뮤니티 지원이 가능하단 점과, 사용자가 직접 규칙 정의가 가능하단 점이 있다. 또한 다양한 프로토콜과 유연한 설정을 지원한다.

1. 주요 기능

(1) 패킷 스니핑 (Packet sniffer Mode)

- 실시간 트래픽 모니터링

- 네트워크 진단 및 트래픽 분석 목적

(2) 패킷 로깅 (Packet Logger Mode)

- 트랙픽 저장 및 분석

- 세부적 로그 유지 시 유용, 추후 분석 및 검토 가능

(3) 침입 탐지 (IDS/IPS Mode)

- 의심스러운 트래픽 경고

- 미리 정의된 규칙 활용

- 네트워크 분석 및 잠재적 보안 위협 탐지

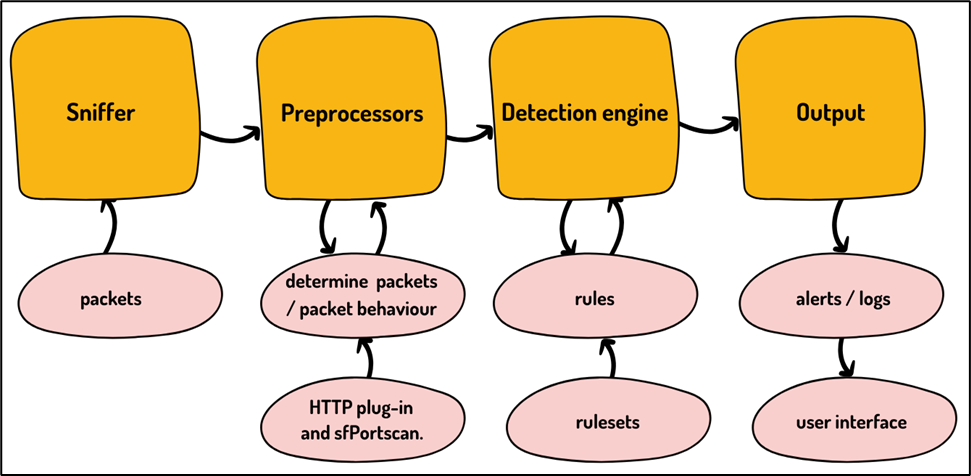

2. 동작 구조

(1) Sniffer

- IDS를 통과한 패킷을 수집한다.

(2) Preprocessor

- 효율적인 공격 탐지를 위해 Plug-in을 먼저 거친 후 매칭을 확인한다.

(3) Detection Engine

- snort Rule과 매칭 여부를 확인한다.

(4) Output

- 매칭 결과에 따라, 사용자에게 경고나 로그를 출력한다.

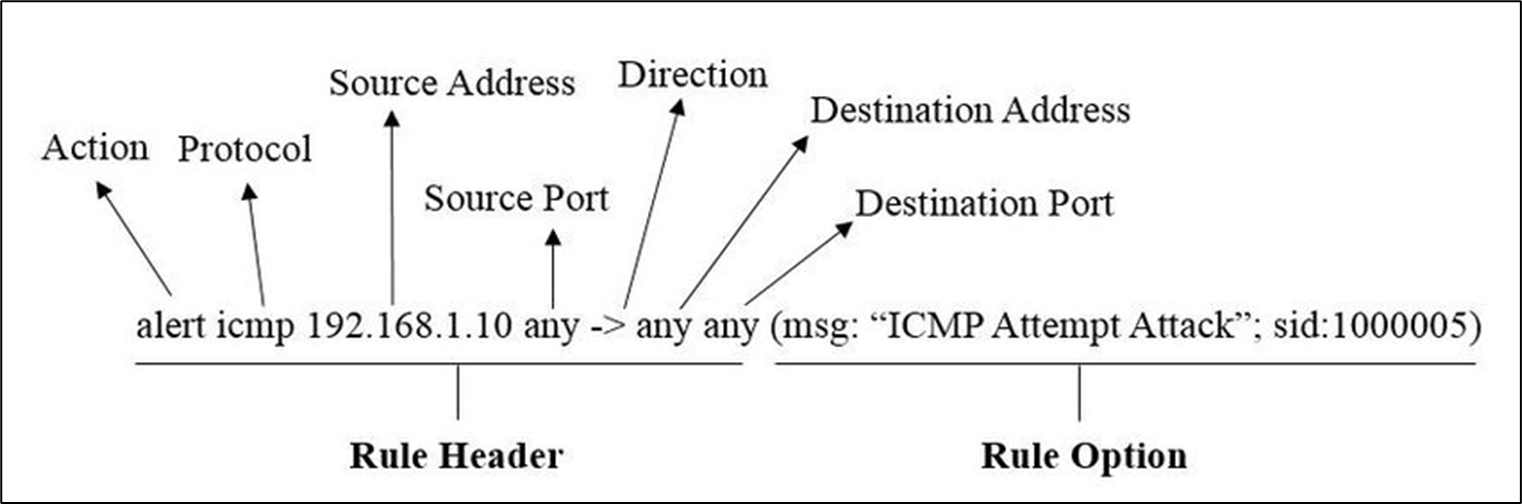

3. Snort Rule Signature

네트워크 공격 및 의심 트래픽을 정의하는 규칙이다. 룰 매칭 시 경고(alert)또는 차단(drop)을 수행한다. 이 규칙은 관리자가 원하는 트래픽 조건 설정이 가능하다.

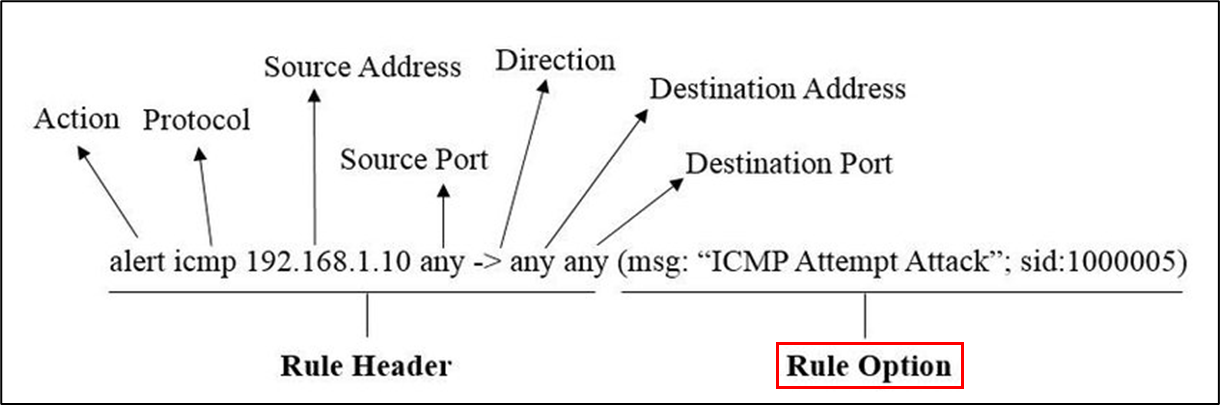

3.1 Rule Header

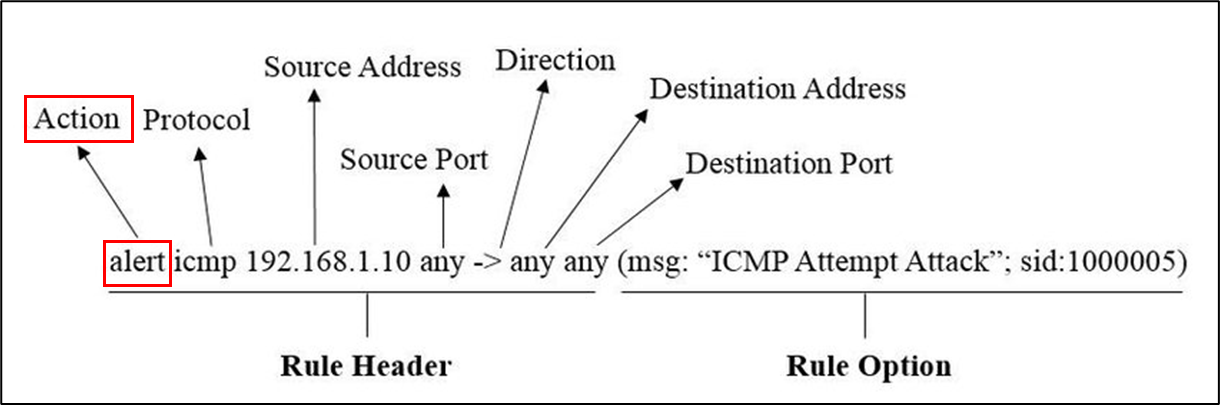

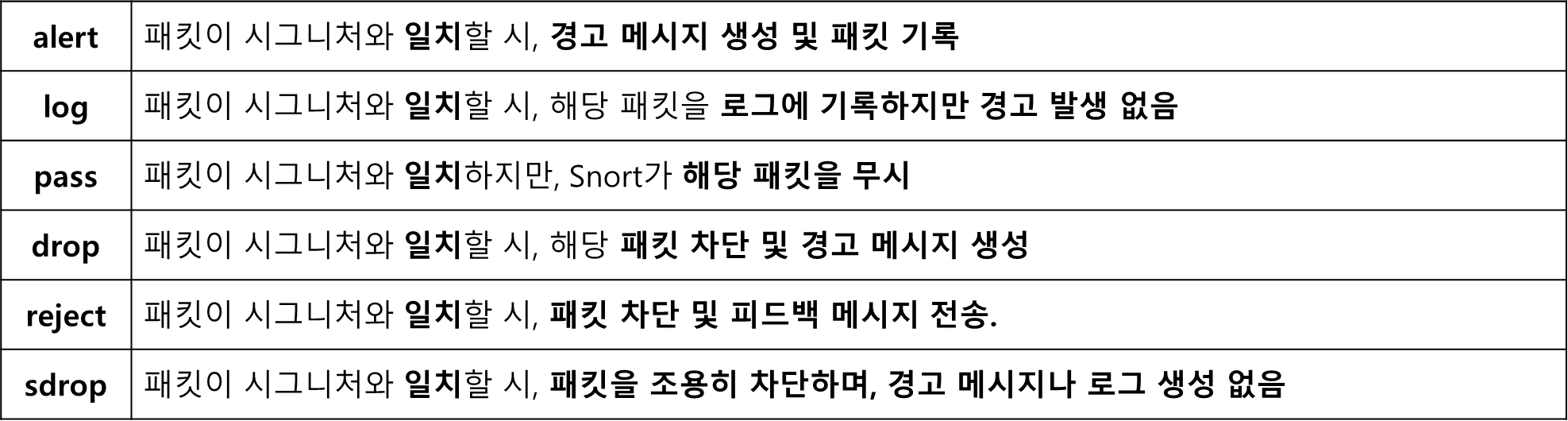

(1) Action

: 패턴 매칭이 될 경우, 할 행동을 정의한다. alert를 주로 사용한다.

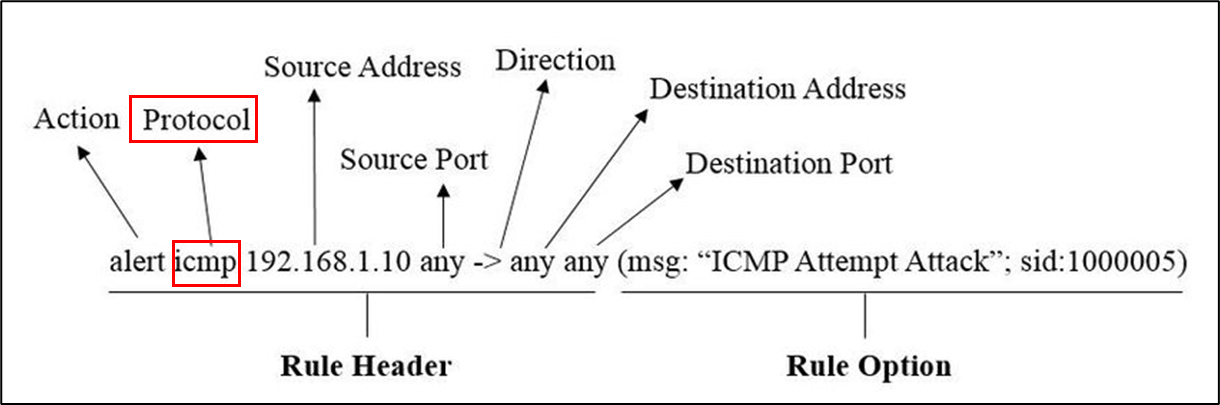

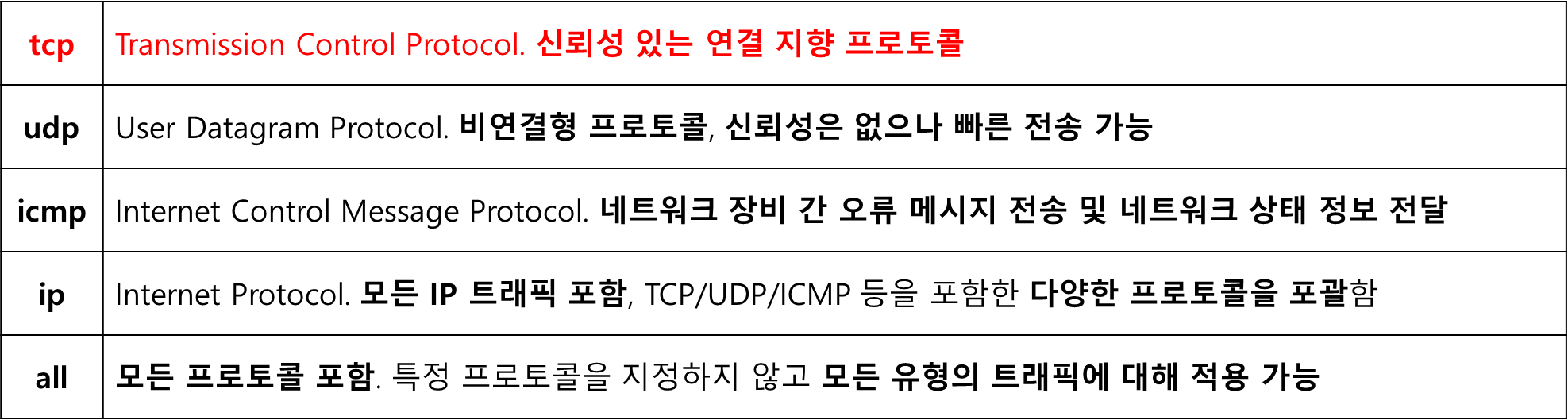

(2) Protocol

: 탐지할 프로토콜의 종류를 정의힌다. 규칙 작성 시 소문자로 작성한다. 주로 tcp를 사용한다.

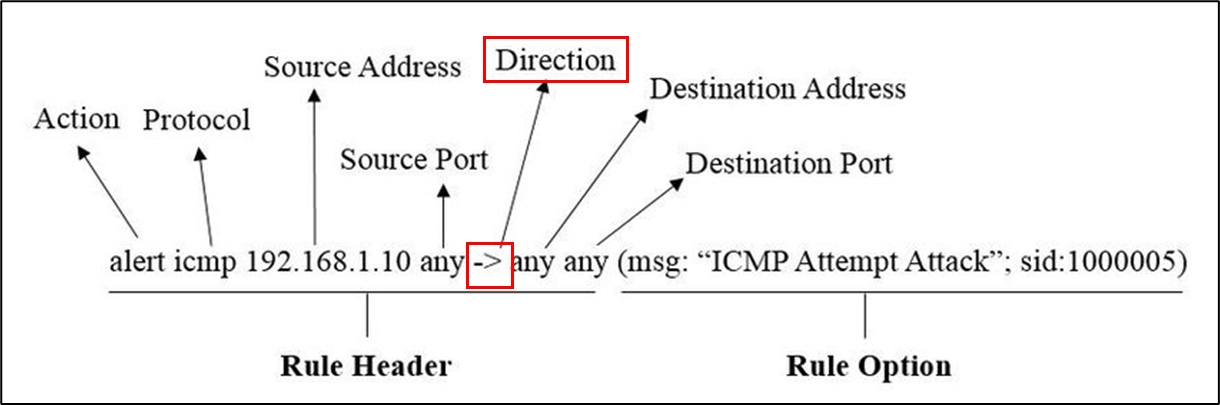

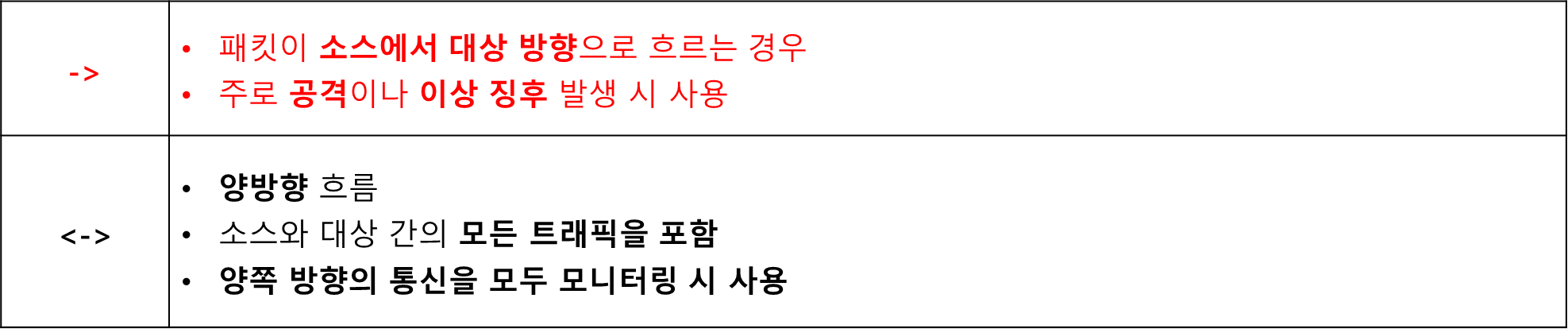

(3) Direction

: 탐지 방향을 정의한다.

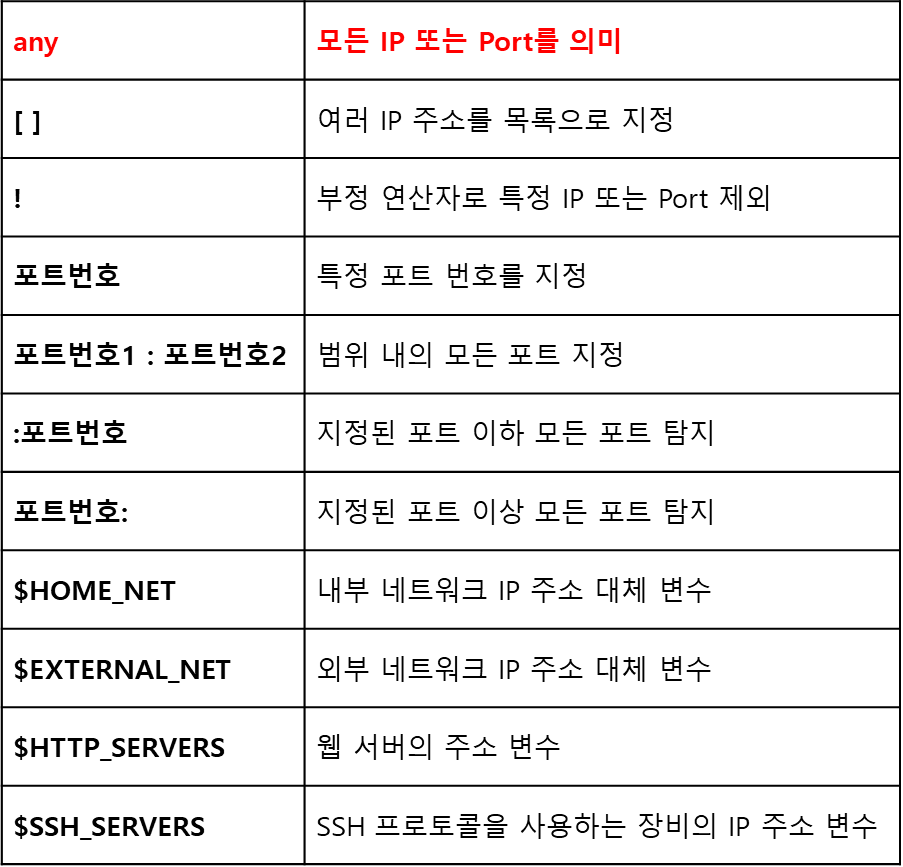

(4) Source/Destination IP 및 Port

: 출발지, 목적지 IP, Port를 정의한다. 주로 any를 사용한다.

: 여러 IP를 작성할 경우 쉼표로 IP 주소 목록을 구분하고 구분된 IP 주소 목록을 대활호를 이용해 표시한다.

- [111.111.111.1/22,333.333.3.3/22]

3.2 Rule Option

Header 부분이 1차적으로 걸러주는 역할이라면, Option은 실제로 악의적인 내용의 패킷을 탐지한다. 즉 탐지의 정확도를 향상시켜주는 옵션이다.

Rule Option의 옵션들은 세미콜론(;)을 사용하여 구분하고, 규칙 옵션 키워드는 콜론(:)을 사용하여 인수와 구분한다.

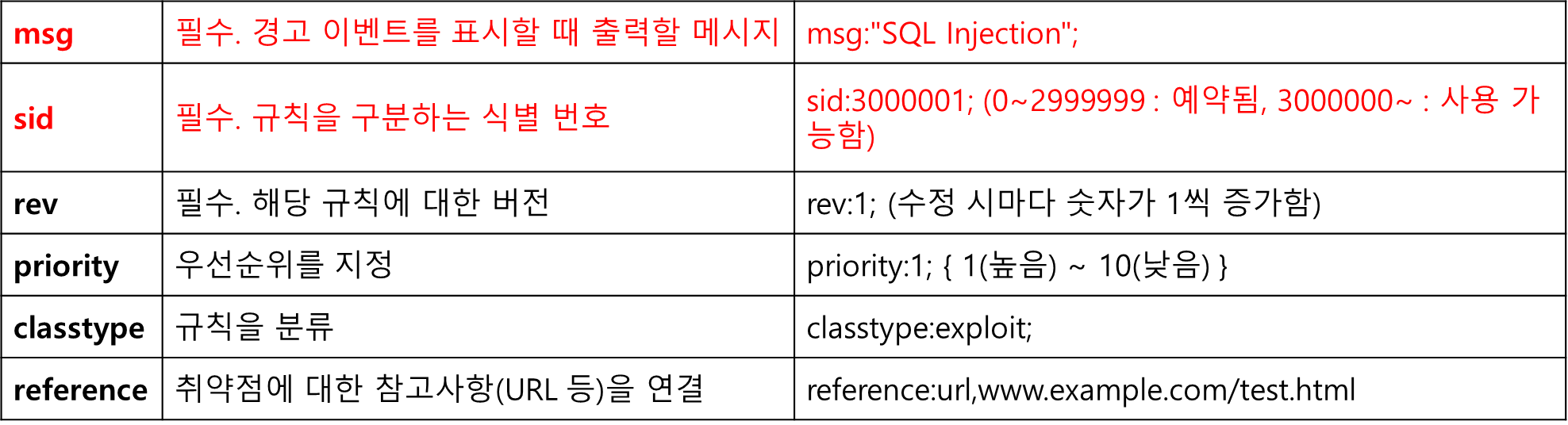

Rule Option은 크게 4가지로 다음과 같이 구분한다.

(1) 일반 옵션

: 규칙에 대한 정보를 제공하는 옵션으로 매칭하는 동안 어떠한 영향도 미치지 않는 옵션이다.

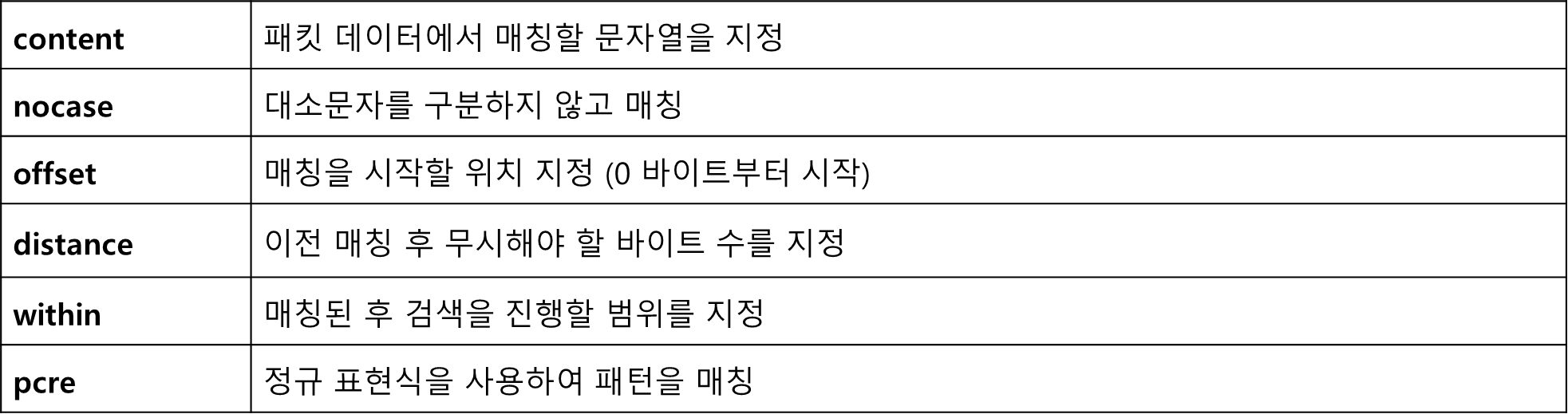

(2) Payload 옵션

: Snort Rule 에서 악성 패킷을 실제 탐지하는 옵션이다.

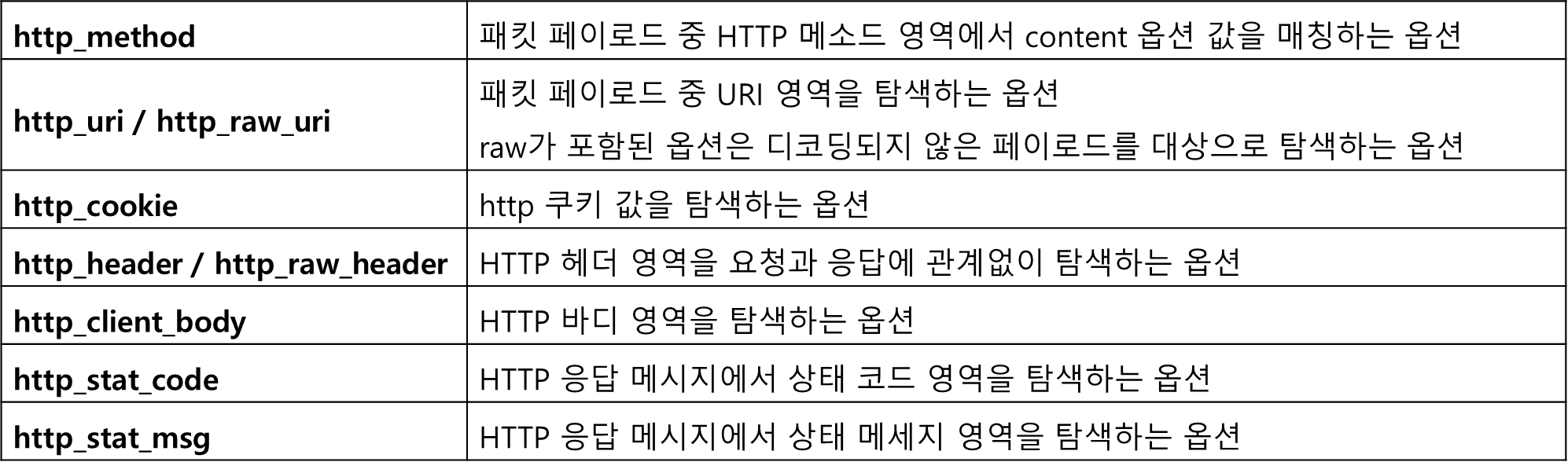

(3) HTTP 옵션

: content 옵션 값이 탐색할 범위를 HTTP 영역으로 한정할 때 사용하는 옵션이다.

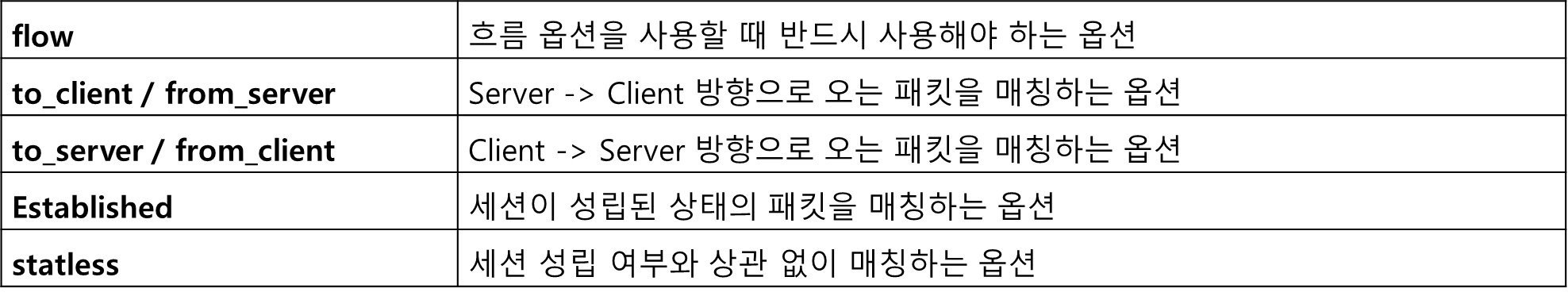

(4) 흐름 옵션

: 패턴을 매칭할 때 적용해야 하는 트래픽의 방향을 지정하는 옵션이다.