이번 문제는 Reflected XSS 이다.

DOM XSS와 헷갈릴 수도 있지만 서버의 응답에 스크립트 코드가 포함되어 원하지 않은 상황이 생긴다는 것에 큰 차이점이 있다.

url의 param이 서버로 그대로 가기 때문이다.

그래서 이러한 취약점은 보통 검색을 할 때 많이 이루어진다.

검색을 하는 상황에서 결과값이 있다면 보통 결과값을 출력해주지만, 결과 값이 없을 때는 입력값이 없다고 하면서 입력값을 돌려준다.

우리는 그러한 취약점을 이용해서 마치 스크립트 코드가 반사되는 느낌으로 코드를 입력하여 다시 받을 것이다.

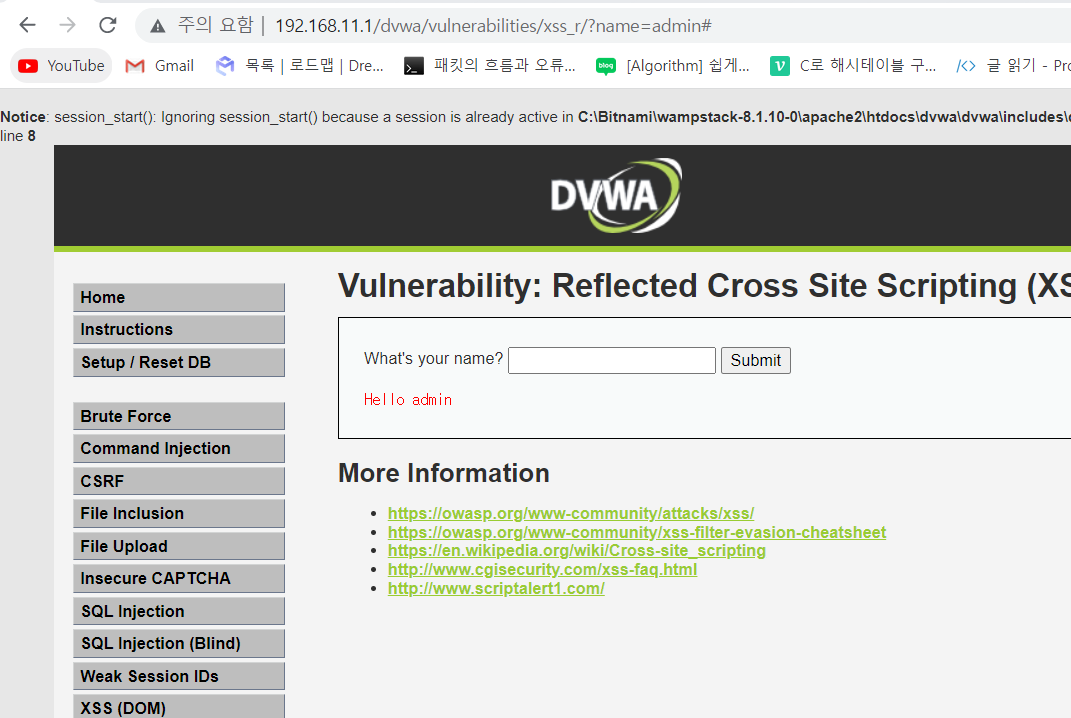

아래는 웹페이지이다.

이름을 입력하면 그 이름을 돌려준다.

admin을 입력했더니 Hello admin으로 돌려준 것을 알 수 있다.

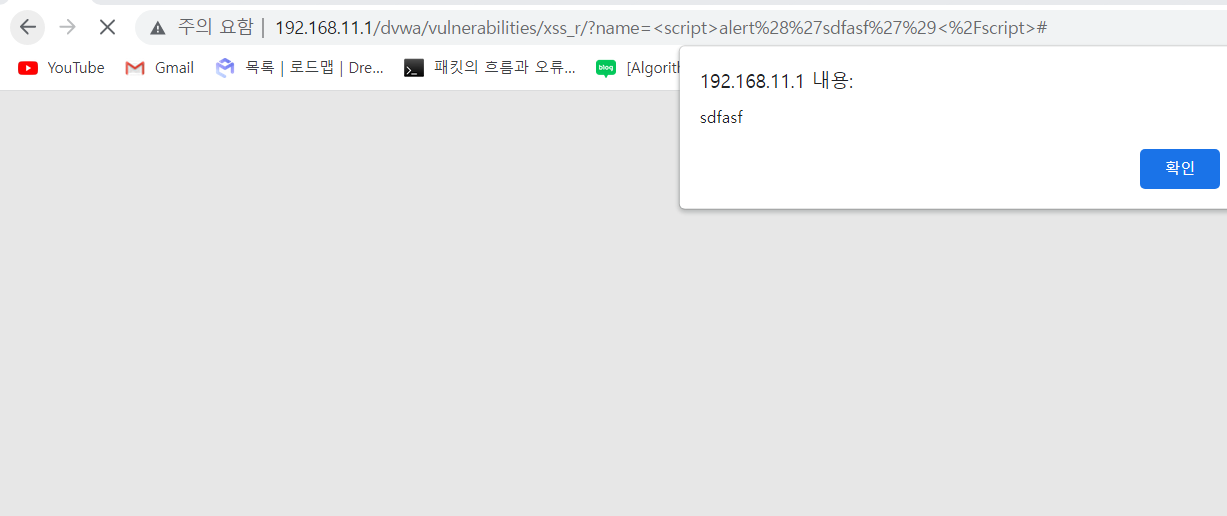

그래서 스크립트 코드로 임의 문자열을 알림창에 뜨게 하는 코드를 입력했다.

그 입력이 마치 반사되는 것처럼 돌아와서 실행되는 것을 볼 수 있다.

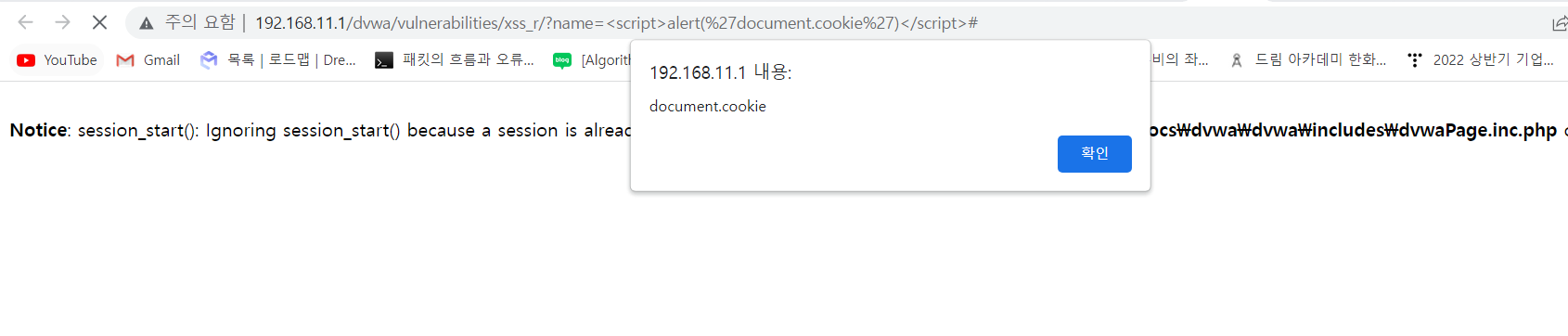

이제 그 쿠키를 보여주는 코드를 param으로 포함한 url을 타겟에 메일로 보냈다.

아래는 그 url과 메일함이다.

http://192.168.11.1/dvwa/vulnerabilities/xss_r/?name=%3Cscript%3Ealert(%27document.cookie%27)%3C/script%3E#

그 타겟은 url을 누르게 되면서 쿠키 정보가 들통나게 된다.