csrf의 실행 조건은 xss와 유사하기 때문에 xss워게임을 풀 때와 웹페이지가 비슷한 형태인걸 볼 수 있다.

app = Flask(__name__)

app.secret_key = os.urandom(32)

try:

FLAG = open("./flag.txt", "r").read()

except:

FLAG = "[**FLAG**]"

def read_url(url, cookie={"name": "name", "value": "value"}):

cookie.update({"domain": "127.0.0.1"})

try:

options = webdriver.ChromeOptions()

for _ in [

"headless",

"window-size=1920x1080",

"disable-gpu",

"no-sandbox",

"disable-dev-shm-usage",

]:

options.add_argument(_)

driver = webdriver.Chrome("/chromedriver", options=options)

driver.implicitly_wait(3)

driver.set_page_load_timeout(3)

driver.get("http://127.0.0.1:8000/")

driver.add_cookie(cookie)

driver.get(url)

except Exception as e:

driver.quit()

print(str(e))

# return str(e)

return False

driver.quit()

return True

def check_csrf(param, cookie={"name": "name", "value": "value"}):

url = f"http://127.0.0.1:8000/vuln?param={urllib.parse.quote(param)}"

return read_url(url, cookie)

@app.route("/")

def index():

return render_template("index.html")

@app.route("/vuln")

def vuln():

param = request.args.get("param", "").lower()

xss_filter = ["frame", "script", "on"]

for _ in xss_filter:

param = param.replace(_, "*")

return param

@app.route("/flag", methods=["GET", "POST"])

def flag():

if request.method == "GET":

return render_template("flag.html")

elif request.method == "POST":

param = request.form.get("param", "")

if not check_csrf(param):

return '<script>alert("wrong??");history.go(-1);</script>'

return '<script>alert("good");history.go(-1);</script>'

memo_text = ""

@app.route("/memo")

def memo():

global memo_text

text = request.args.get("memo", None)

if text:

memo_text += text

return render_template("memo.html", memo=memo_text)

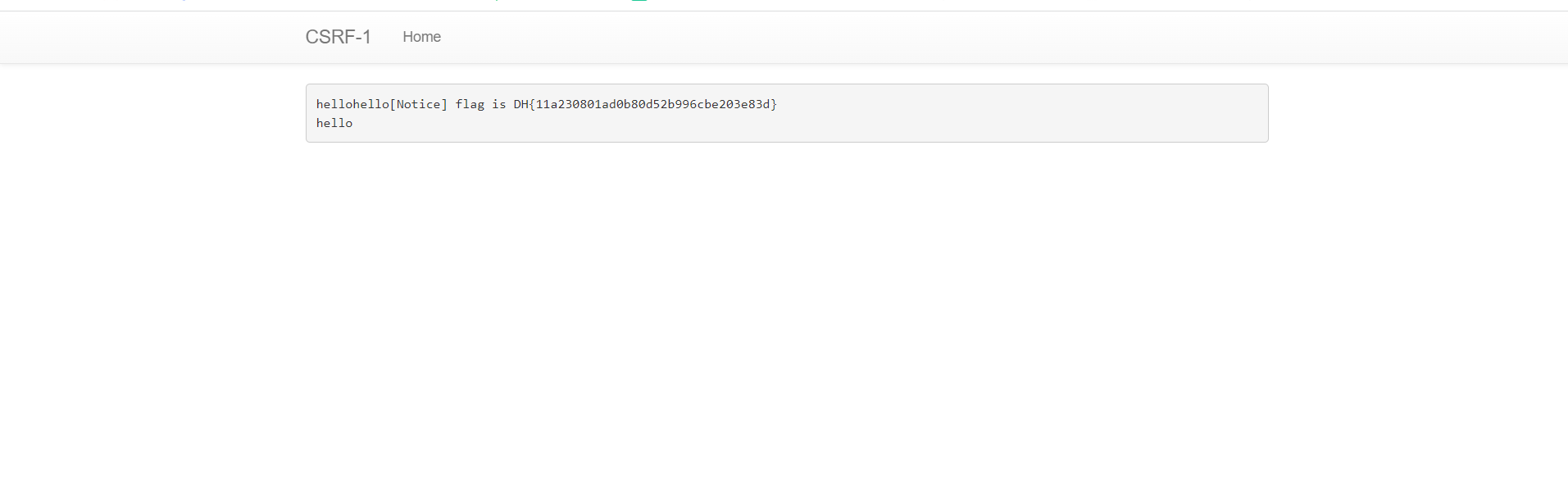

@app.route("/admin/notice_flag")

def admin_notice_flag():

global memo_text

if request.remote_addr != "127.0.0.1":

return "Access Denied"

if request.args.get("userid", "") != "admin":

return "Access Denied 2"

memo_text += f"[Notice] flag is {FLAG}\n"

return "Ok"

app.run(host="0.0.0.0", port=8000)

코드를 살펴보자 vuln페이지 에서는 param이 필터링 없이 그대로 화면에 출력되고 있다.

이는 xss와 csrf에 매우 취약하다는 것인데 허나 출력되기 이전 이미 xss_filter에서 3가지의 xss 공격 가능 태그들이 필터링 되었다.

하지만 csrf는 HTML 태그로도 공격이 가능하다.

전에 xss 코드와 다른 점은 admin_notice_flag() 페이지가 있다는 것이다.

코드에 userid가 admin이 아니면 access가 안되는 페이지 이다.

그렇다는 말은 userid를 admin으로 설정해서 접속해야한다는 것이다.

코드에서 그 셀리니움의 로컬호스트가 아니면 access를 디나이 한다.

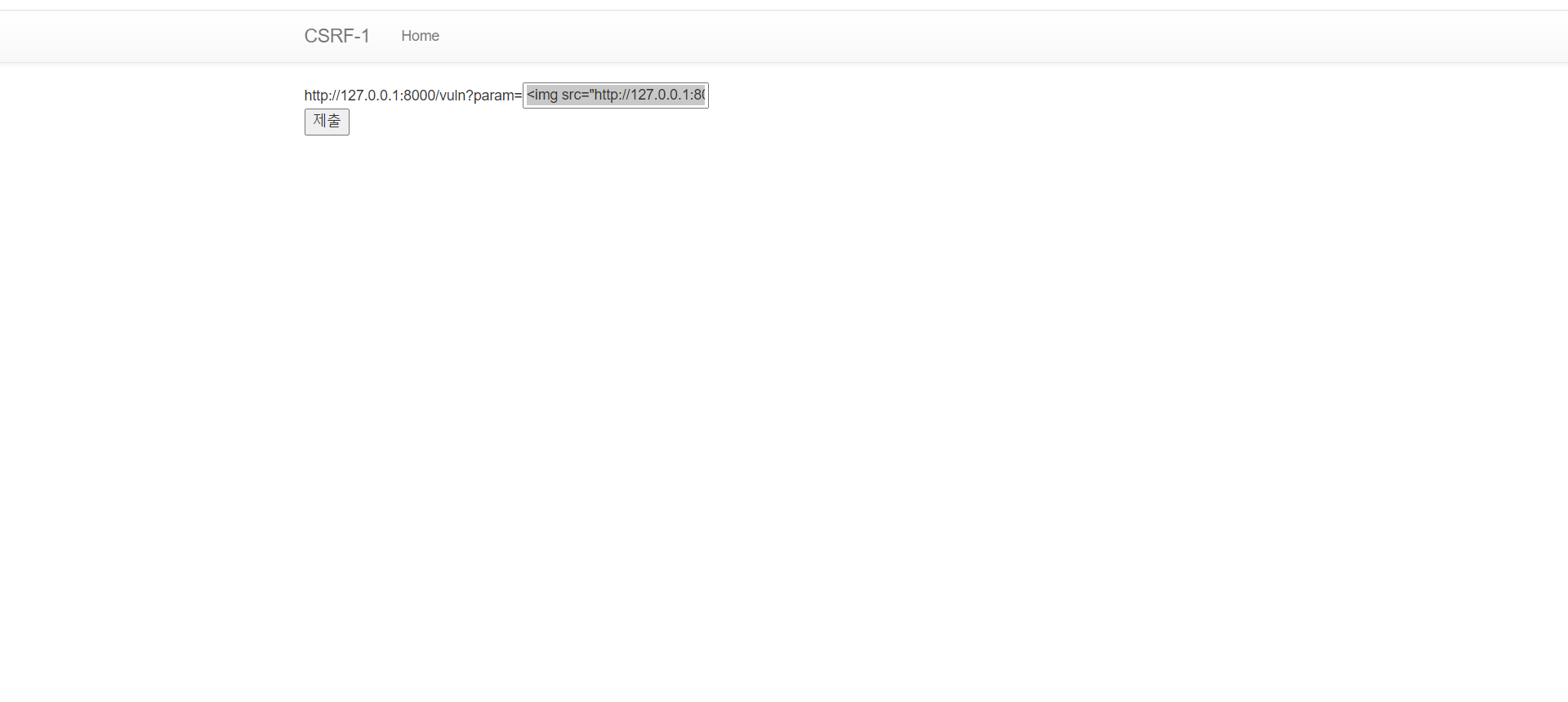

그렇기 때문에 가상의 유저로 로컬호스트에 접속하여 /flag에서

/vuln의 취약점을 이용하여

<img src=/admin/notice_flag?userid=admin>코드로 이용자를 어드민 사이트에 방문하게 해서 메모에 flag를 얻는다.