▶️ ICS Kill Chain / MITRE ATT&CK for ICS

1. ICS Kill Chain(산업제어 시스템 공격 단계 모델)

일반 IT사이버 킬체인과 구조는 비슷하지만 OT(공장·제어 시스템)의 특성으로 인해서 조금 다르게 설계된 모델이다.

1-1. 많이 쓰는 ICS Kill Chain 예시

많은 모델/체계가 병행 중이라 어떤것이 절대 진리는 아니지만 ot보안을 공부하는데 참고하기 좋은 사이트들이다.

1. SANS ICS410 / ICS515

OT공격 수명주기 모델로 많이 인용됨

2. Dragos 보고서

실 사건 기반 Kill Chain 구조로서 현실사례 기반

3. ICS-CERT(미국 CISA)

공격 흐름대로 작성된 사고 리포트로 미국 정부기관 권고 기반

1.2 ICS Kill Chain 구조 예시

-

Reconnaissance(정찰)

대상 시스템, ICS 벤더, 네트워크 구조, 취약 자산 조사 -

Weaponization(무기화)

악성코드 제작 및 익스플로잇 준비 -

Delivery(전달)

악성파일 또는 접근 벡터 전달 -

Exploitation (취약점 악용)

취약점을 공격하여 실행 권한 획득 -

Installation (설치)

백도어, RAT, persistence 확보 -

C2 Communication (명령 및 제어)

외부 공격자와 지속적 통신 -

Pivoting/Lateral Movement (횡적 이동)

IT에서 OT 네트워크로 이동

[참고 자료]

🔗ICS kill chain: Adapting the cyber kill chain to ICS environments

🔗Industrial Cybersecurity: Efficiently monitor the cybersecurity posture of your ICS environment

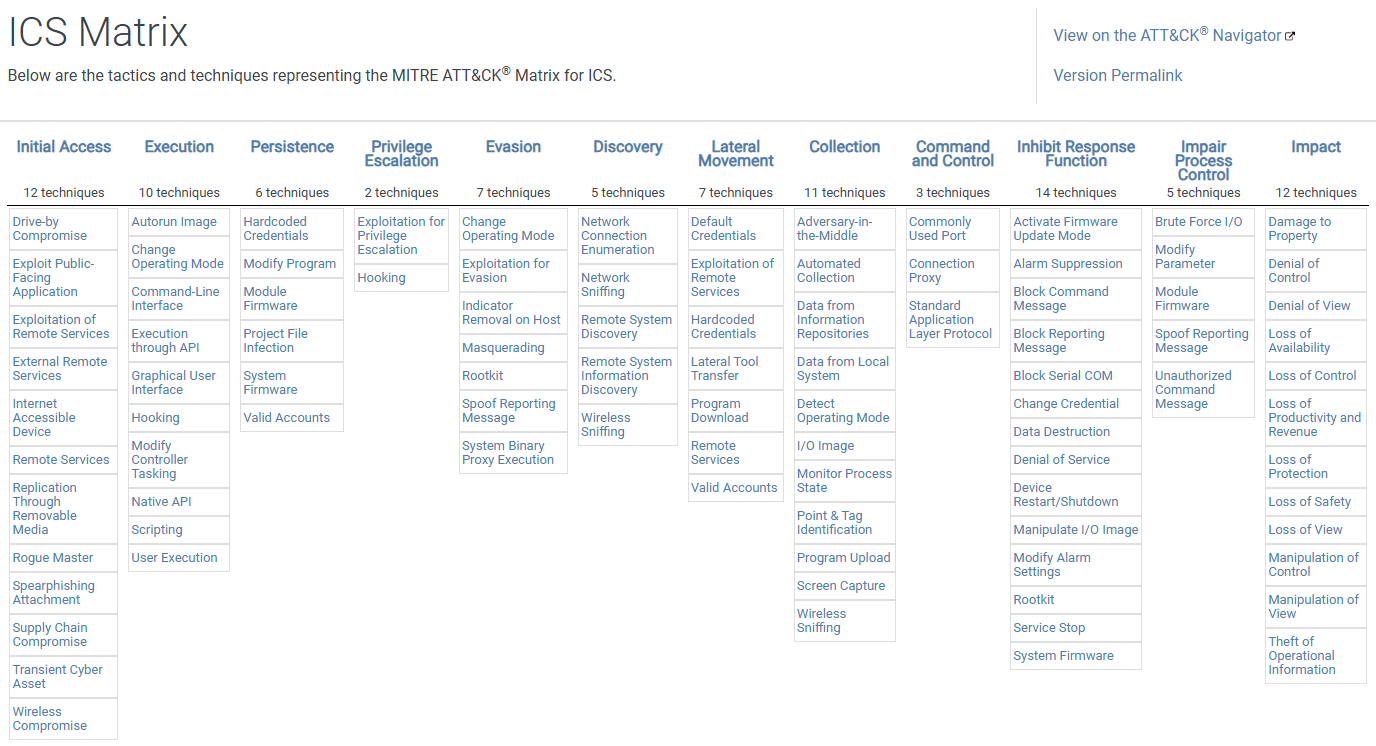

2. MITRE ATT&CK for ICS

이미지: https://attack.mitre.org/matrices/ics/

▶️ OT에서 실제 발생했던 공격 사례 (Stuxnet, Triton, BlackEnergy)

1) Stuxnet(2010, 이란 핵시설 공격)

"USB를 통해 인간 이동 경로를 감염 수단으로 사용하여 네트워크가 막혀 있어도 물리적 경로(USB)가 있으면 Air-gap은 뚫릴 수 있다는 것을 증명한 최초의 사건"

이란은 핵 농축시설에서 원심분리기를 이용해 우라늄을 정체하고 있었다. 그런데 미국과 이스라엘은 이란이 핵무기를 개발할 가능성을 심각한 위협으로 간주했다. 두 정보 당국은 전면전 대신 이란의 핵 프로그램 진행을 지연시킬 비폭력적인 대안으로 사이버 공격을 선택했고 이것이 Stuxnet의 등장 배경이다.

[공격방식]

- 감염: Stuxnet은 4개의 Windows 제로데이 취약점을 사용했다. 여기에 USB자동실행 악성코드 모듈이 포함되어 있어 공장 내부직원이 사용한 USB를 통해 시스템에 침투했다.

Stuxnet은 공장제어와 관련이 있는 시스템만 공격했을 정도로 정교했다. 단순히 PC를 공격한 게 아니라 PLC 내부의 논리(Logic)를 조작했는데 악성 PCL 코드를 삽입해서 SCADA/HMI 화면엔 정상 정보만 표시(PLC Rootkit)되도록 했다. 공격 목표를 달성한 이후에는 추가 로직 실행을 중단하고 PC에서 스스로 삭제되서 흔적을 제거하는 치밀함을 보였다. - SCADA 감시 회피: 화면에는 정상처럼 보이게 조작함

- PLC 조작: 원심분리기의 회전수를 올렸다가 내리는 것을 반복하여 모터에 심한 진동과 왜곡을 일으켜 파괴에 이르게 함

- 장비손상: 원심분리기 1000여대 이상파괴

2. Triton(2017, 사우디 아람코 계열 Petrochemical Plant)

"안전제어장비(SIS)를 해킹해서 폭발 사고를 유발하려 한 사건"

Triton은 기계가 비정상 동작하면 자동으로 멈춰서 사고를 예방하는 장비인 SIS(Safety Instrumented System)을 공격했다.

3. BlackEnergy (2015, 우크라이나 전력망 해킹)

"세계 최초로 해커가 전력망을 원격으로 꺼버린 사건"

러시아 해킹 그룹 Sandworm이 우크라이나 전력 회사에 침투하여 내부 네트워크를 통해 SCADA 시스템까지 접근하였고 이후 원격으로 전력을 차단했다. 그 결과 23만명이 정전되었다.

▶️ IT 공격 vs OT 공격 차이 (CIA vs Safety & Availability)

1. CIA vs SAR

IT - 데이터·정보 보호

C: Confidentiality (기밀성)

I: Integrity (무결성)

A: Availability (가용성)

ot - 사람·장비·환경·생산 보호

S: Safety (안전성)

A: Availability (가동 지속성)

R: Reliability (신뢰성)

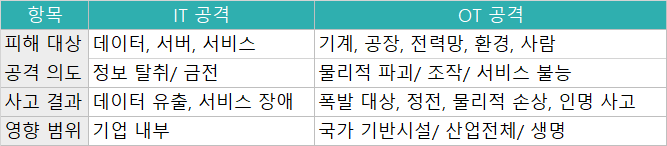

2. 공격에 따른 사고 결과 차이