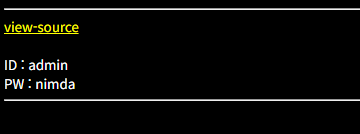

문제에 들어가면 다음과 같은 화면이 나옵니다. view-source를 통해 소스코드를 확인해보겠습니다.

<?php

include "../../config.php";

if($_GET['view_source']) view_source();

if(!$_COOKIE['user']){

$val_id="guest";

$val_pw="123qwe";

for($i=0;$i<20;$i++){

$val_id=base64_encode($val_id);

$val_pw=base64_encode($val_pw);

}

$val_id=str_replace("1","!",$val_id);

$val_id=str_replace("2","@",$val_id);

$val_id=str_replace("3","$",$val_id);

$val_id=str_replace("4","^",$val_id);

$val_id=str_replace("5","&",$val_id);

$val_id=str_replace("6","*",$val_id);

$val_id=str_replace("7","(",$val_id);

$val_id=str_replace("8",")",$val_id);

$val_pw=str_replace("1","!",$val_pw);

$val_pw=str_replace("2","@",$val_pw);

$val_pw=str_replace("3","$",$val_pw);

$val_pw=str_replace("4","^",$val_pw);

$val_pw=str_replace("5","&",$val_pw);

$val_pw=str_replace("6","*",$val_pw);

$val_pw=str_replace("7","(",$val_pw);

$val_pw=str_replace("8",")",$val_pw);

Setcookie("user",$val_id,time()+86400,"/challenge/web-06/");

Setcookie("password",$val_pw,time()+86400,"/challenge/web-06/");

echo("<meta http-equiv=refresh content=0>");

exit;

}

?>html 이전까지의 php 코드를 확인해 보겠습니다. view_source() 아래 if문을 통해 user 쿠키가 없으면 val_id를 guest, val_pw를 123qwe로 설정한 후 for문과 str_replace 구문을 통해 암호화를 수행합니다.

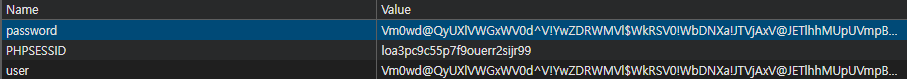

암호화가 수행된 쿠키를 살펴보면 아래와 같습니다.

user와 password가 Vm0wd로 시작하여 매우 긴 값을 가지고 있습니다.

<html>

<head>

<title>Challenge 6</title>

<style type="text/css">

body { background:black; color:white; font-size:10pt; }

</style>

</head>

<body>

<?php

$decode_id=$_COOKIE['user'];

$decode_pw=$_COOKIE['password'];

$decode_id=str_replace("!","1",$decode_id);

$decode_id=str_replace("@","2",$decode_id);

$decode_id=str_replace("$","3",$decode_id);

$decode_id=str_replace("^","4",$decode_id);

$decode_id=str_replace("&","5",$decode_id);

$decode_id=str_replace("*","6",$decode_id);

$decode_id=str_replace("(","7",$decode_id);

$decode_id=str_replace(")","8",$decode_id);

$decode_pw=str_replace("!","1",$decode_pw);

$decode_pw=str_replace("@","2",$decode_pw);

$decode_pw=str_replace("$","3",$decode_pw);

$decode_pw=str_replace("^","4",$decode_pw);

$decode_pw=str_replace("&","5",$decode_pw);

$decode_pw=str_replace("*","6",$decode_pw);

$decode_pw=str_replace("(","7",$decode_pw);

$decode_pw=str_replace(")","8",$decode_pw);

for($i=0;$i<20;$i++){

$decode_id=base64_decode($decode_id);

$decode_pw=base64_decode($decode_pw);

}

echo("<hr><a href=./?view_source=1 style=color:yellow;>view-source</a><br><br>");

echo("ID : $decode_id<br>PW : $decode_pw<hr>");

if($decode_id=="admin" && $decode_pw=="nimda"){

solve(6);

}

?>

</body>

</html>이제 아래 html 부분을 살펴보겠습니다. decode_id와 decode_pw를 user와 password 쿠키의 값으로 설정하고 있습니다. 이후 replace와 for문의 base64_decode를 거친 decode_id와 decode_pw 값이 각각 admin과 nimda와 동일하면 solve가 실행됩니다.

이러한 값을 갖는 쿠키 값을 얻기 위해서는 for문부터 역으로 연산을 수행하면 됩니다.

<?php

$decode_id = "admin";

$decode_pw = "nimda";

for($i=0;$i<20;$i++){

$decode_id=base64_encode($decode_id);

$decode_pw=base64_encode($decode_pw);

}

$decode_id = str_replace("1", "!", $decode_id);

$decode_id = str_replace("2", "@", $decode_id);

$decode_id = str_replace("3", "$", $decode_id);

$decode_id = str_replace("4", "^", $decode_id);

$decode_id = str_replace("5", "&", $decode_id);

$decode_id = str_replace("6", "*", $decode_id);

$decode_id = str_replace("7", "(", $decode_id);

$decode_id = str_replace("8", ")", $decode_id);

$decode_pw = str_replace("1", "!", $decode_pw);

$decode_pw = str_replace("2", "@", $decode_pw);

$decode_pw = str_replace("3", "$", $decode_pw);

$decode_pw = str_replace("4", "^", $decode_pw);

$decode_pw = str_replace("5", "&", $decode_pw);

$decode_pw = str_replace("6", "*", $decode_pw);

$decode_pw = str_replace("7", "(", $decode_pw);

$decode_pw = str_replace("8", ")", $decode_pw);

print("ID : ".$decode_id."\n");

print("PW : ".$decode_pw."");

?>계산을 통해 얻은 값을 쿠키에 넣으면 문제를 해결할 수 있습니다!