IDA

The Interactive Disassembler (IDA)는 Hex-Rays 사에서 제작한 디스어셈블러

IDA의 메인 기능은 디스어셈블이지만 이 외에도 여러 환경에서의 디버깅과 다양한 아키텍처 디컴파일과 같은 여러가지 기능을 제공, 바이너리를 분석해야 하는 리버스 엔지니어링에서는 대다수 IDA를 이용

IDA 설치

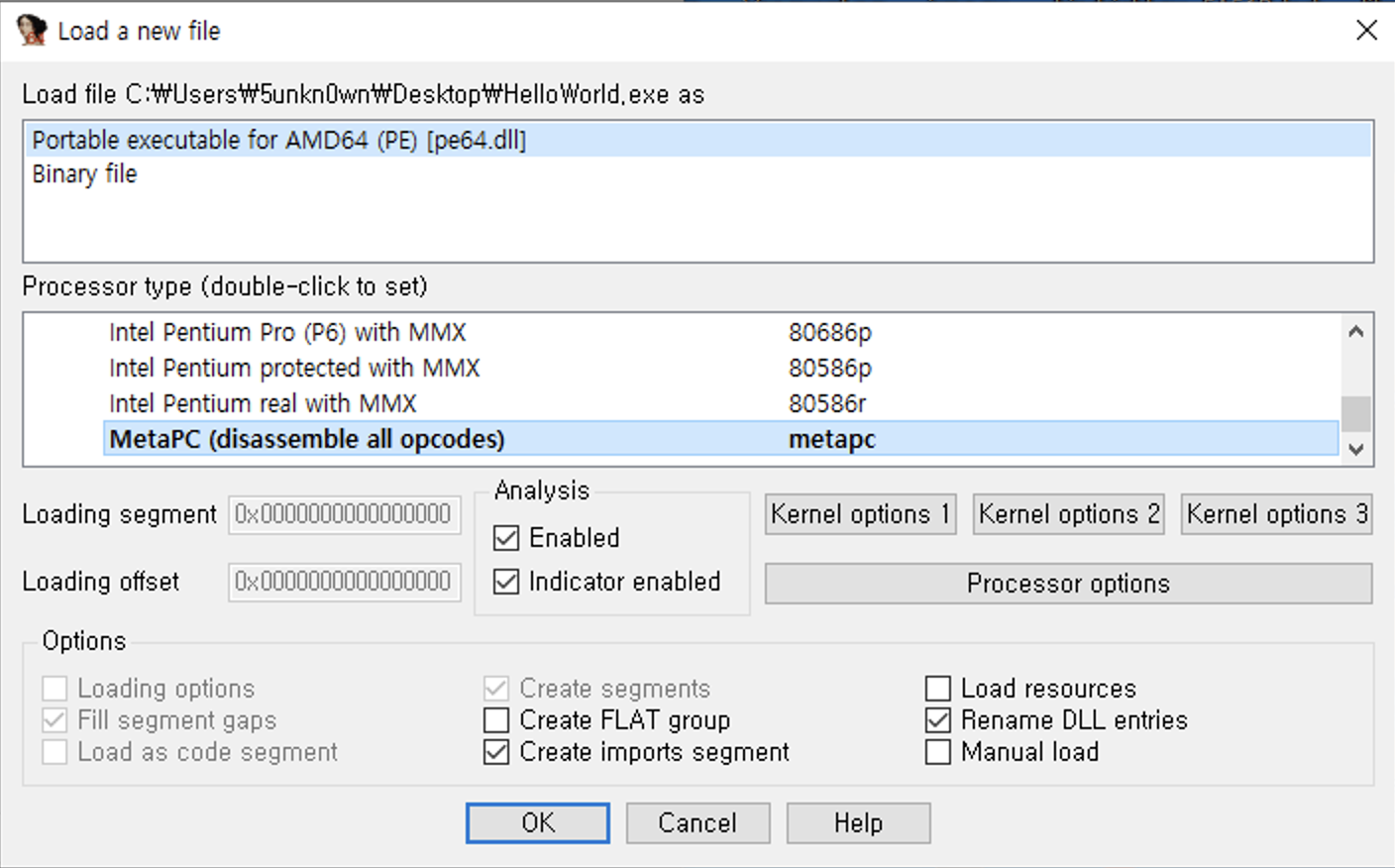

파일 열기

File -> Open -> 파일 선택 or 파일 드래그

어떠한 형식으로 분석을 할지 물어보는데 기본적으로 잘 파악해주기 때문에 OK 클릭

정상적으로 파일이 열린 모습

Functions Window

IDA에서 분석한 프로그램의 함수를 나열. 해당 창에서 CTRL + F로 원하는 함수 찾기

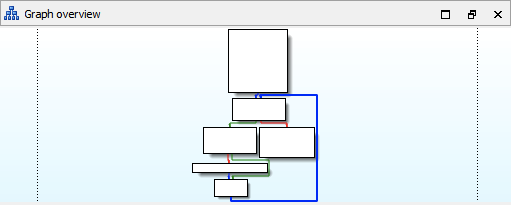

Graph Overview

함수를 그래프화 하여 사용자에게 보여줌

Output Window

분석 과정을 메시지로 출력, 해당 창을 통해 IDA의 분석 과정을 알 수 있음

View

디컴파일 결과, Hex-View, 구조체 목록 등의 화면을 표시

임의 주소 및 레이블 이동

단축키 G를 사용해 임의 주소 또는 레이블로 이동 가능

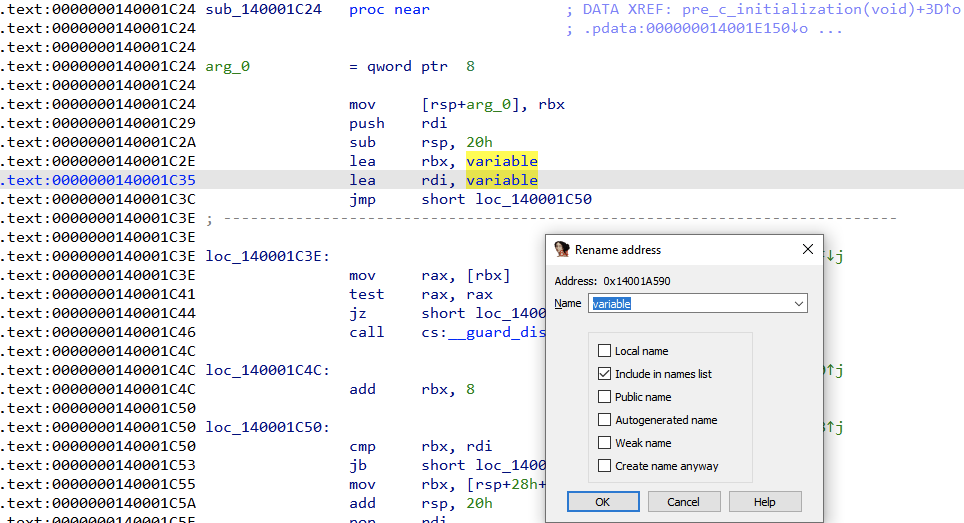

함수 및 변수 이름 재설정

단축키 N을 사용해 함수 및 변수 이름을 재설정 가능

Cross reference(Xref)

임의의 함수 또는 변수를 클릭하고, 단축키 X를 사용하면 해당 함수 및 변수가 사용되는 영역 재참조

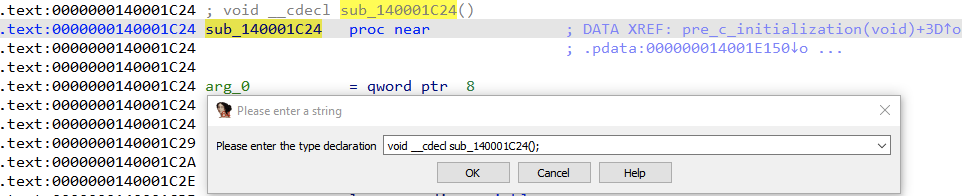

함수 및 변수 타입 변경

임의의 함수 또는 변수를 클릭하고 단축키 Y를 사용하면 해당 함수 및 변수의 타입을 지정할 수 있음

함수의 경우, 전달되는 매개 변수를 추가하거나, 타입을 변경할 수 있음

Strings

단축키 Shift + F12를 사용해 바이너리에서 사용하는 모든 문자열을 조회할 수 있음

함수의 심볼이 존재하지 않거나, 복잡할 경우 문자열을 통해 분석 시간을 크게 단축할 수 있음

Decompile

어셈블리를 C 언어 형태로 변환하여 보여줌