후후 졸리군

오늘 Access list랑 NAT한다!(방화벽은 덤)

리눅스 방화벽

https://easyitwanner.tistory.com/99

https://holjjack.tistory.com/115

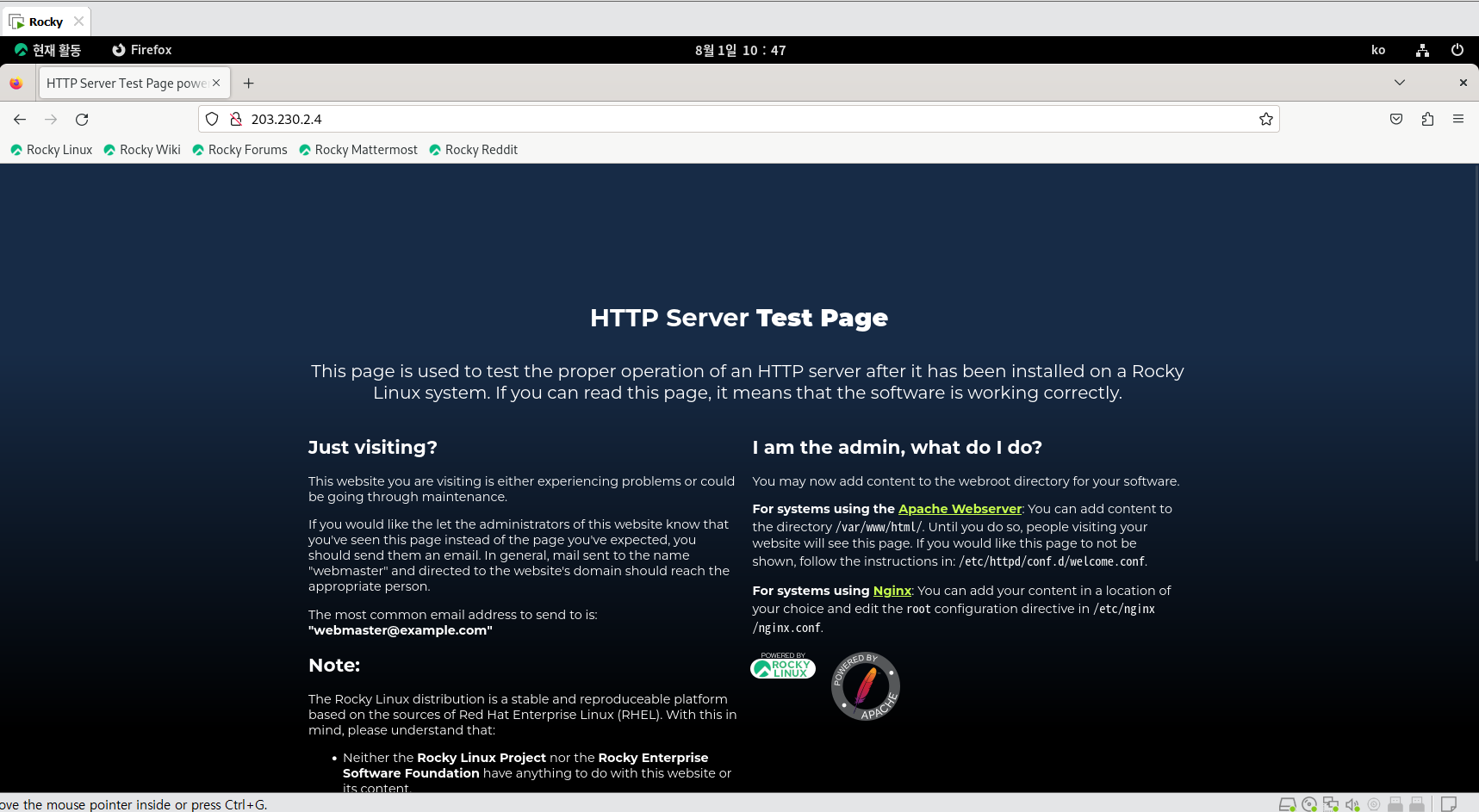

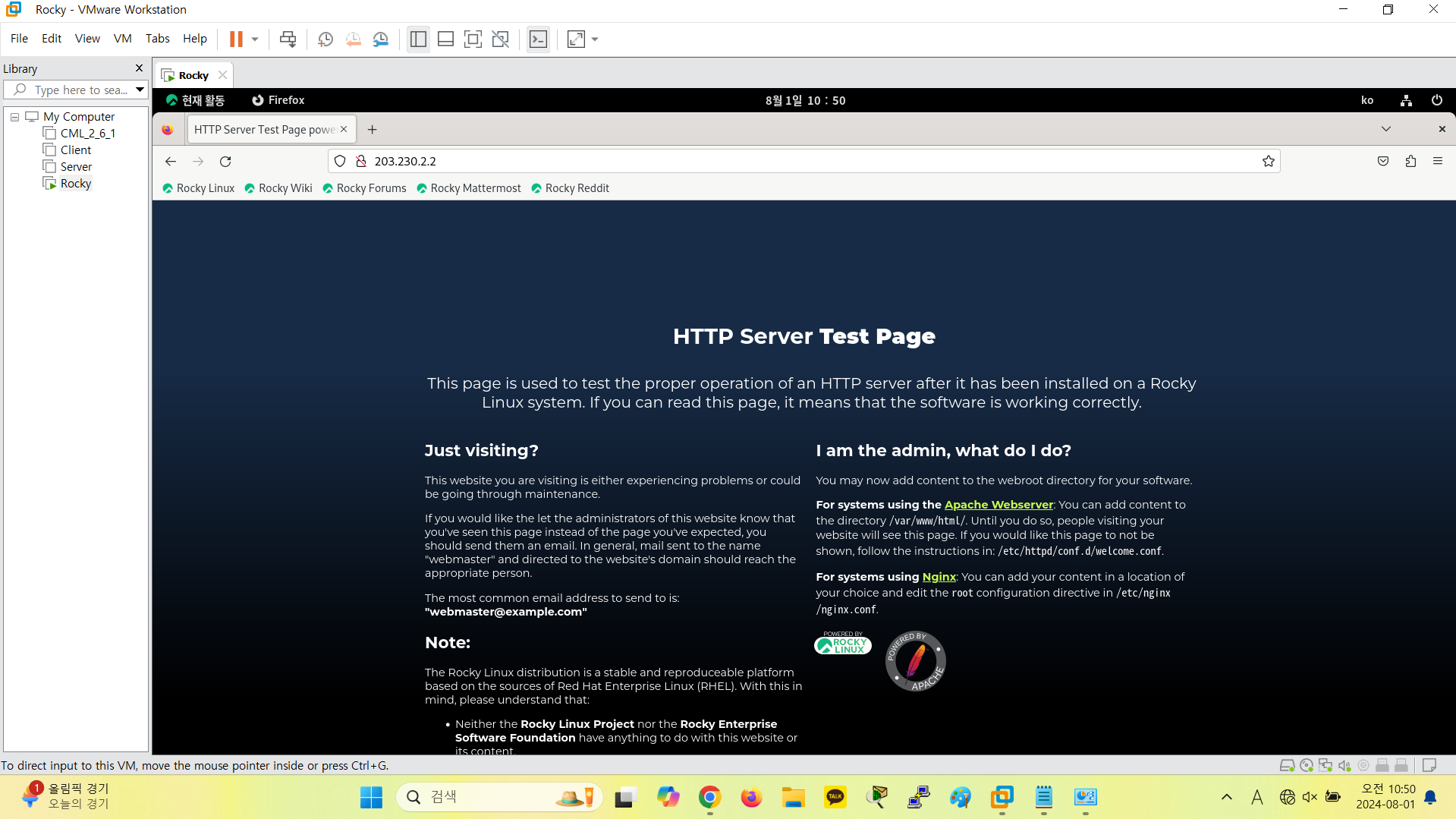

vmware rocky linux -> PC rocky linux http연결(vice versa)

ACL(Access Controll List)

L3

S IP, D IP

port x, port(wellknown port)

교수님은 메모장에 엑세스 리스트를 쓰고 읽어본후 카피엔 페이스트로 적용하는게 습관이시다

Source ip를 보는 access list -> Standard access list

숫자를 기반으로, 이름을 기반으로 작성 가능(2개)

Source IP, Destination IP, Destination Port를 보는 access list

-> extended access list

숫자를기반, 이름을 기반(2개)

크개 4개, 작게 2개

Inbound Traffic

- 패킷이 라우터 내부로 들어올때 Filtering 여부를 결정한다

Outbound Traffic

- 패킷이 라우터 외부로 나갈때 Filtering 여부를 결정한다

inbound나 outbound 둘중 하나만 들어간다

permit은 허용을 의미하며 deny는 거절을 의미

show acl

- access list로 = 차단이 되는지 아니면 라우팅이 잘못된것인지 확인할수있다

log-input

access list는 반드시 좁은범위부터 작성이 되어야한다

wild card mask는 홀수 짝수를 지정해서 선별할수있다

0.0.0.254 -> 00000001 홀수만 지정할수있다

1.1.1.1 0.0.0.0 = host 1.1.1.1

acl 번호가 1-99번, 1300-1999이면 Standard access list

R1(config)#access-list <list-number> {permit|deny} source [mask]

acl 번호가 100-199번, 2000-2699이면 Extended access list

R1(config)#access-list <list-number> {permit|deny} <protocol> source [mask] destination [mask] [operator port]

1) R1(config)# access-list 100 deny icmp host 1.1.1.1 any echo R1(config)# log-input

2) R1(config)# access-list 100 permit ip any any

R1(config)# int g0/0

3) R1(config)# ip access-group 100 in

R1(config)# exit

(show access list 볼것)

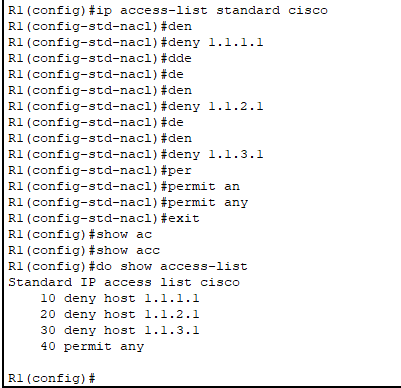

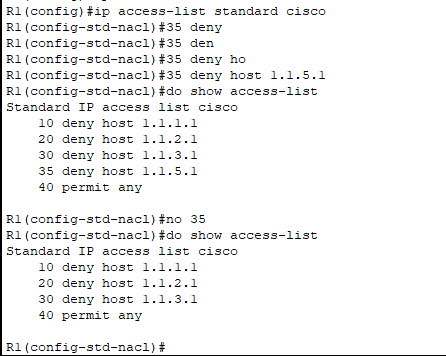

Names Standard Access-list

named로 하면 넣고 빼기가 쉽다

Named Extended Access-list

ip access-list extended cisco