후후 홀딱 젖었군

VPN(Virtual Private Network)

public 네트워크에서 사설 네트워크를 구현하는 기술

1) 보안 :암호화를 통한 데이터 전송을 통해 통신보안을 제공한다

2) 프라이버시 : 사용자의 IP를 숨길수있어 익명성을 보장할수있다

3) 원격접근

4) 지역제한 우회

종류

1) Site-to-Site VPN: 기업의 여러지사를 연결하는 용도로 사용

2) Remote Access VPN: 재택근무

3) Client-Based VPN: 특정 응용프로그램을 통해 VPN서버연결

4) 클라우드 VPN: 클라우드 서비스 제공자가 제공하는 VPN

GRE over IPSEC VPN 구현시 필요한 요소

1) IPsec 보안 프로토콜

- AH(Authentication Header)

- ESP(Encapsulation Security Payload)

2) 암호화 알고리즘

- AES(Advenced Encryption Standard)

- IDEA(International Data Encryption Algorithm)

3) 인증 알고리즘

- MD5(Message Digest 5)

- SHA(Secure Hash Algorithm)

4) 대칭키 알고리즘

GRE over IPsec VPN구현순서

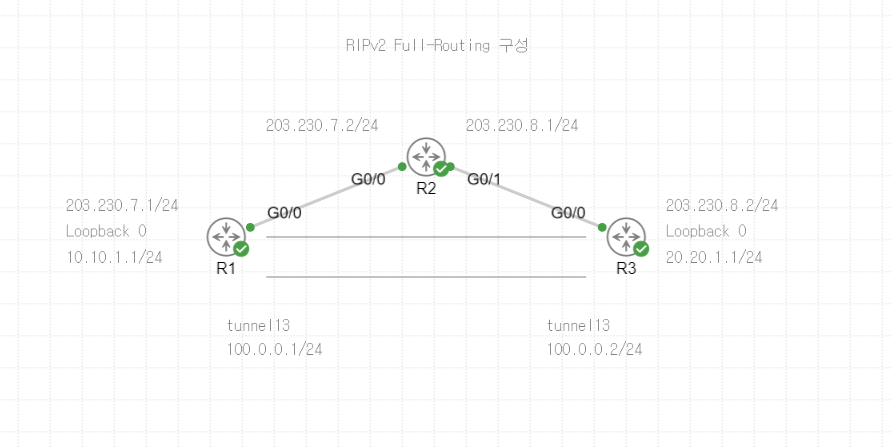

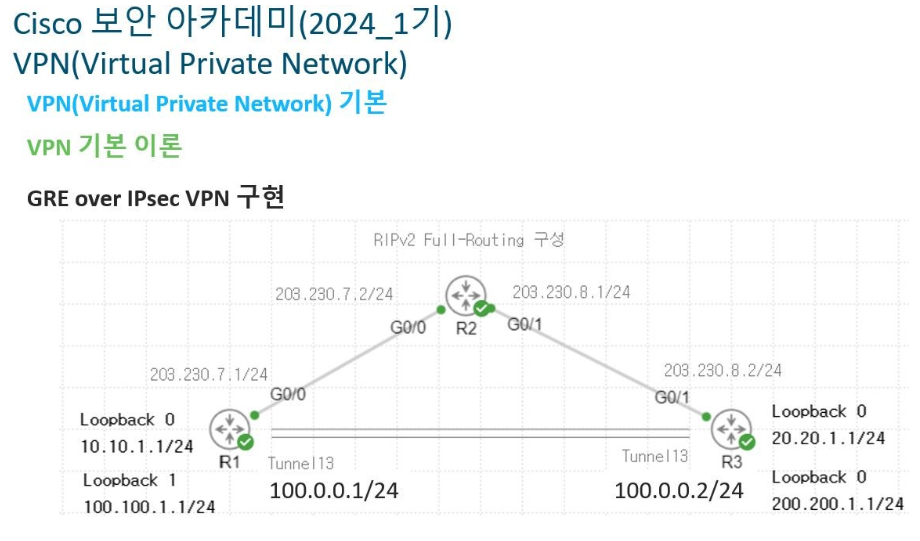

1) 인터페이스 활성화 및 기본 라우팅

2) GRE 터널 구성

3) IPsec 구성을 통한 GRE터널링 트래픽의 암호화

- 3-1 IKE Phase 정책설정

- 3-2 Pre-Shared 키 구성

4) Crypto-map 설정

GUI를 사용하려면 라우터나 노트북에 ccp가 필요하다

GUI -> ccp -> http -> 노트북

라우터에 ccp

ip http라고 쓰면 gui로 볼수있다

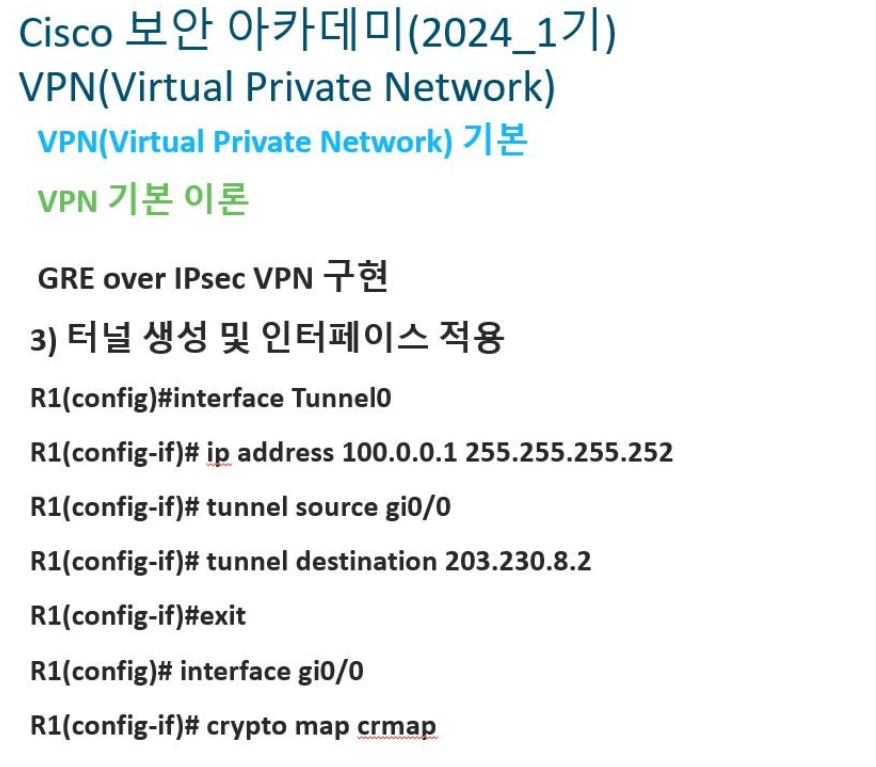

GRE over IPsec VPN구현

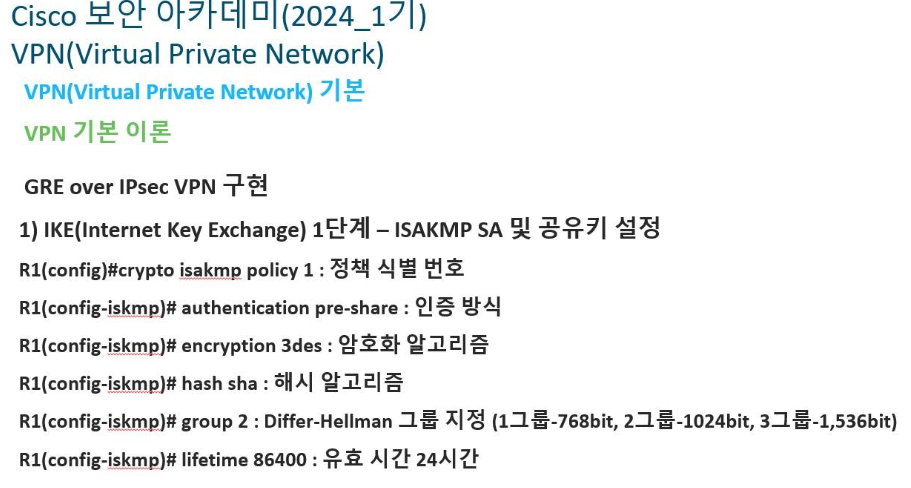

1) IKE(Internet Key Exchange) 1단계 ISAKMP SA 및 공유키 설정

R1(config)#crypto isakmp policy 1: 정책식별 번호

정책식별번호는 고유해야한다

R1(config-isakmp)#authentication pre-share: 인증방식

R1(config-isakmp)#encryption 3des: 암호화 알고리즘

R1(config-isakmp)#hash sha: 해시 알고리즘

R1(config-isakmp)#group 2:differ-Hellman 그룹지정

R1(config-isakmp)#lifetime 86400

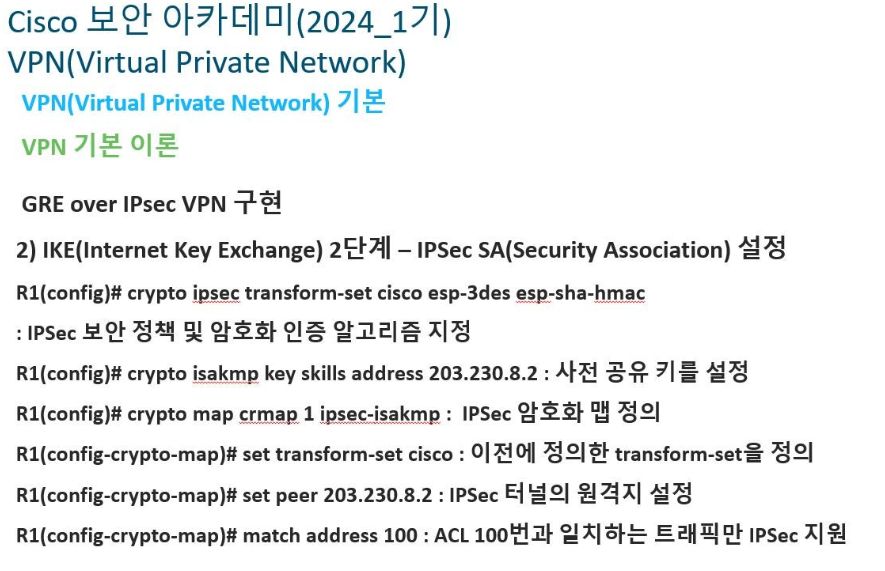

2) IKE(Internet Key Exchange) 2단계 - IPsec SA(Security Association) 설정

R1(config)#crypto ipsec transform-set cisco esp-3des esp-sha-hmac

R1(config)#crypto isakmp key skills address 203.230.8.2

R1(config)#crypto map crmap 1 ipsec-isakmp

R1(config)#set transfrom-set cisco

R1(config)#set peer 203.230.8.2

R1(config)#match address 100 -> access 리스트가 빠졌다!!!

3) 터널생성 및 민터페이스 적용

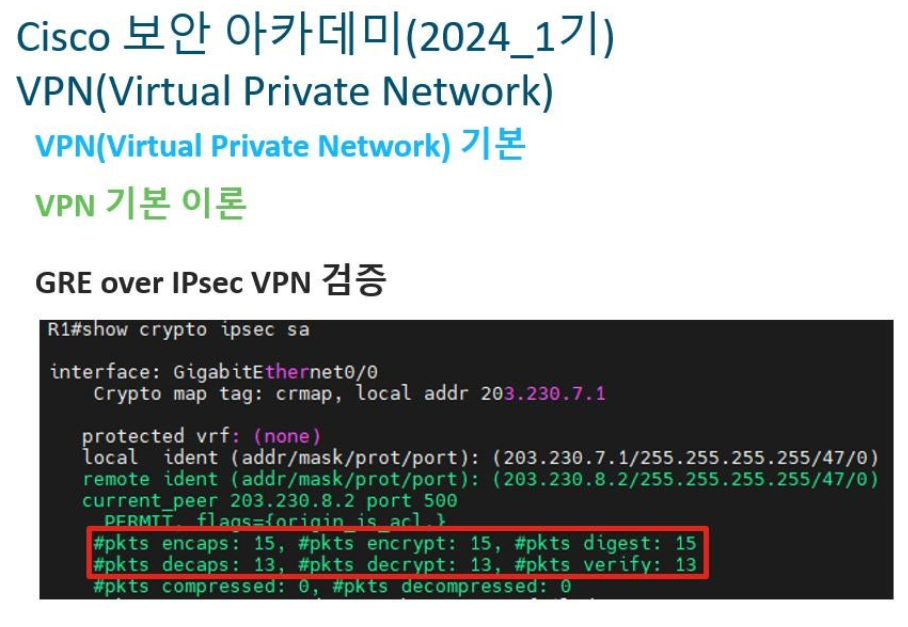

GRE over IPsec VPN 검증

R1#show crypto ipsec sa

encapsulation, decapsulation 봐야됨

CA 인증서 기반의 GRE over IPsec VPN 구현순서

- CA(Certificate Authority)인증서는 디지털 인증서의 한 유형이며, 안전한 통신을 보장하기위해서 사용된다.

- 서버인증/ 데이터암호화/ 무결성보장에 사용된다

- 라우터를 통해 CA인증서를 발급하고, 이 인증서를 통해 GRE over IPsec VPN 구성

single point failure 조심