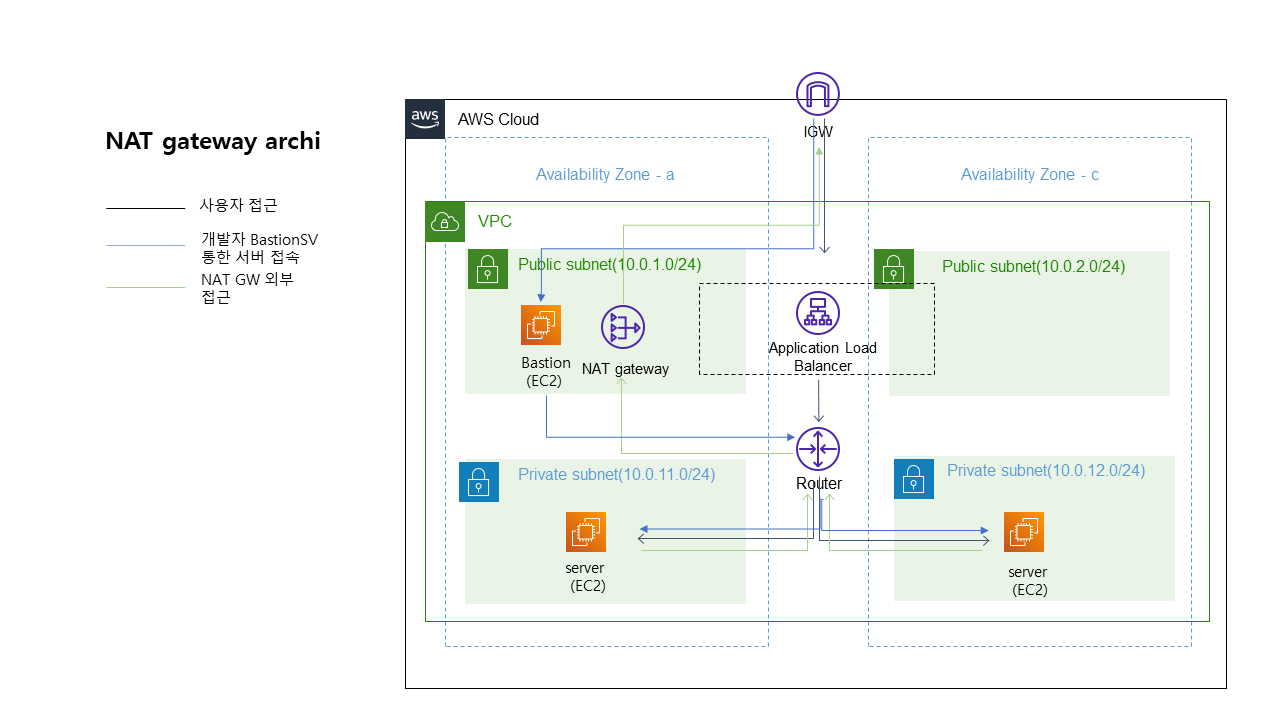

접근방식

- 개발자가 ssh 로 서버에 접근할때 Public_subnet Bastion 서버를 통해 접근

- 사용자가 서비스 이용시 Public_subnet LoadBalancer(ALB) 통해 접근

- 각 server 패키지 설치 및 Slack 알림 등 NAT_GW 통해 외부 접근

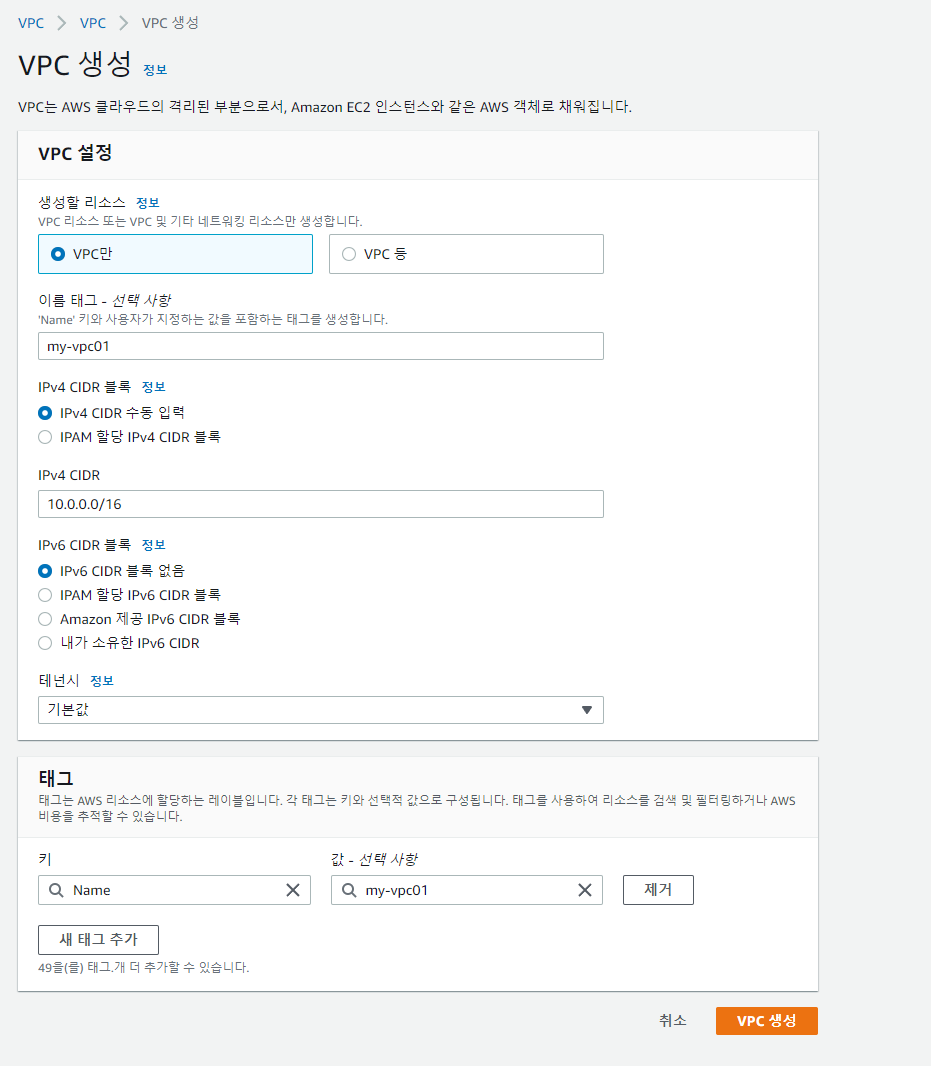

VPC 생성

AWS VPC 생성을 클릭 하여 다음과 같이 입력한다.

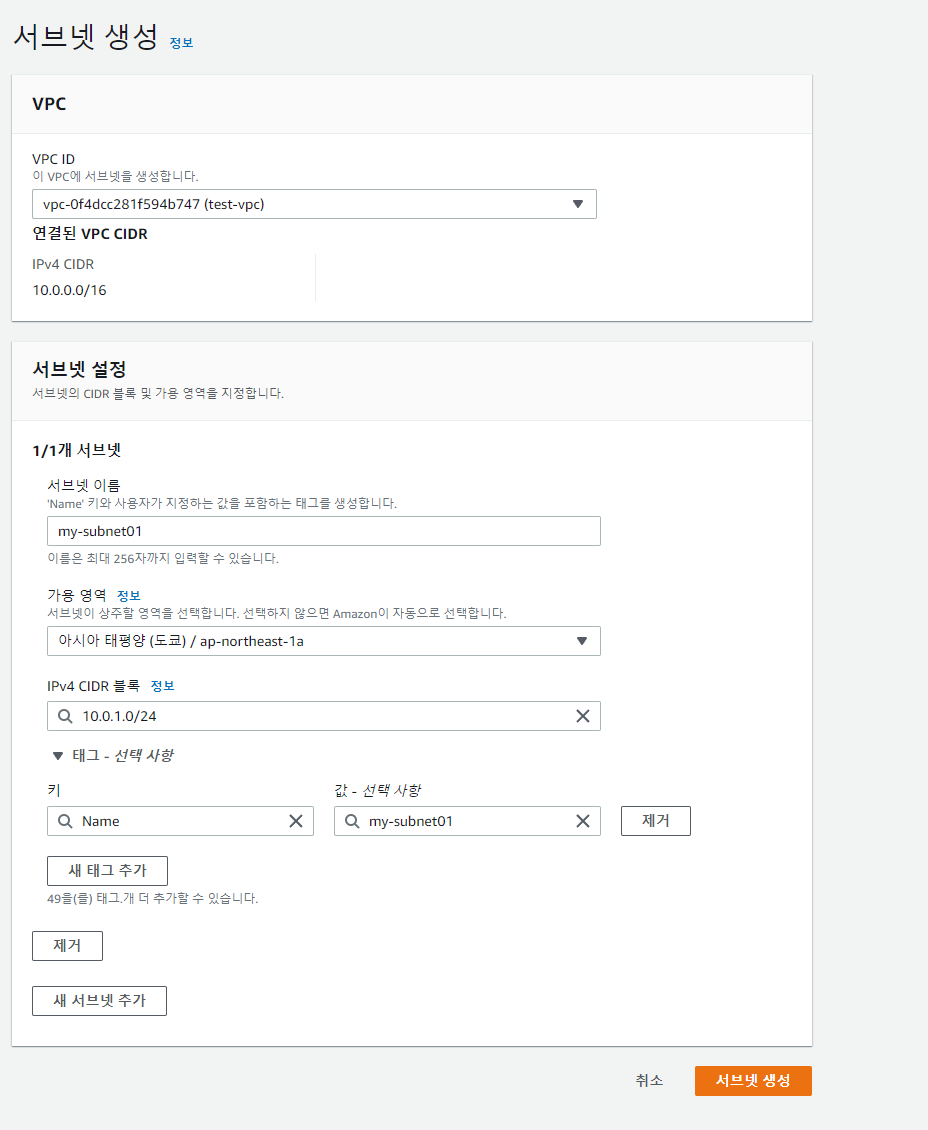

Subnet 생성

위에서 생성한 VPC ID를 통해 Subnet 4개를 생성한다.

이때 Public, Private AZ(가용영역) 확인한다.

Public_subnet(10.0.1.0/24)_az-a

Public_subnet(10.0.2.0/24)_az-c

Private_subnet(10.0.11.0/24)_az-a

Private_subnet(10.0.12.0/24)_az-c

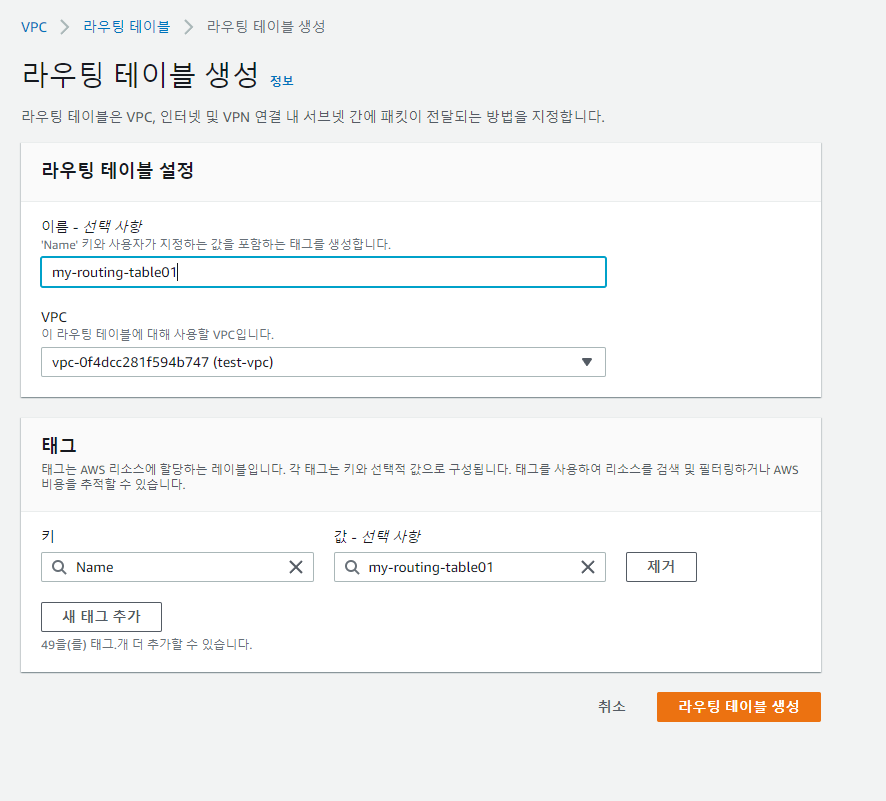

Routing table 생성

Routing table 생성 후 서브넷 연결 탭에서 Public_subnet 서브넷을 연결한다.

NAT GATEWAY 생성

NAT_GW 아래와같이 생성 후 Private_subnet 추가한다.

기타

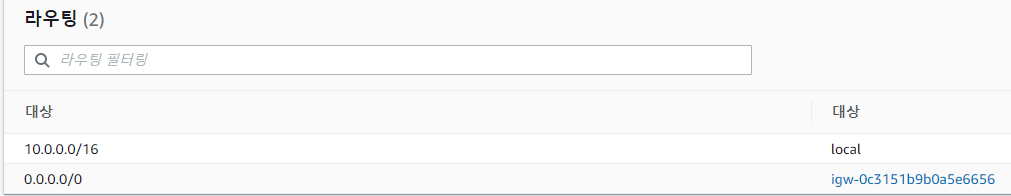

서브넷 -> 라우팅 테이블을 확인하여 라우팅 테이블을 확인한다

Public_subnet -> 10.0.0.0/16 대역이외는 igw 보낸다

Private_subnet -> 10.0.0.0/16 대역이외는 nat-gw 보낸다

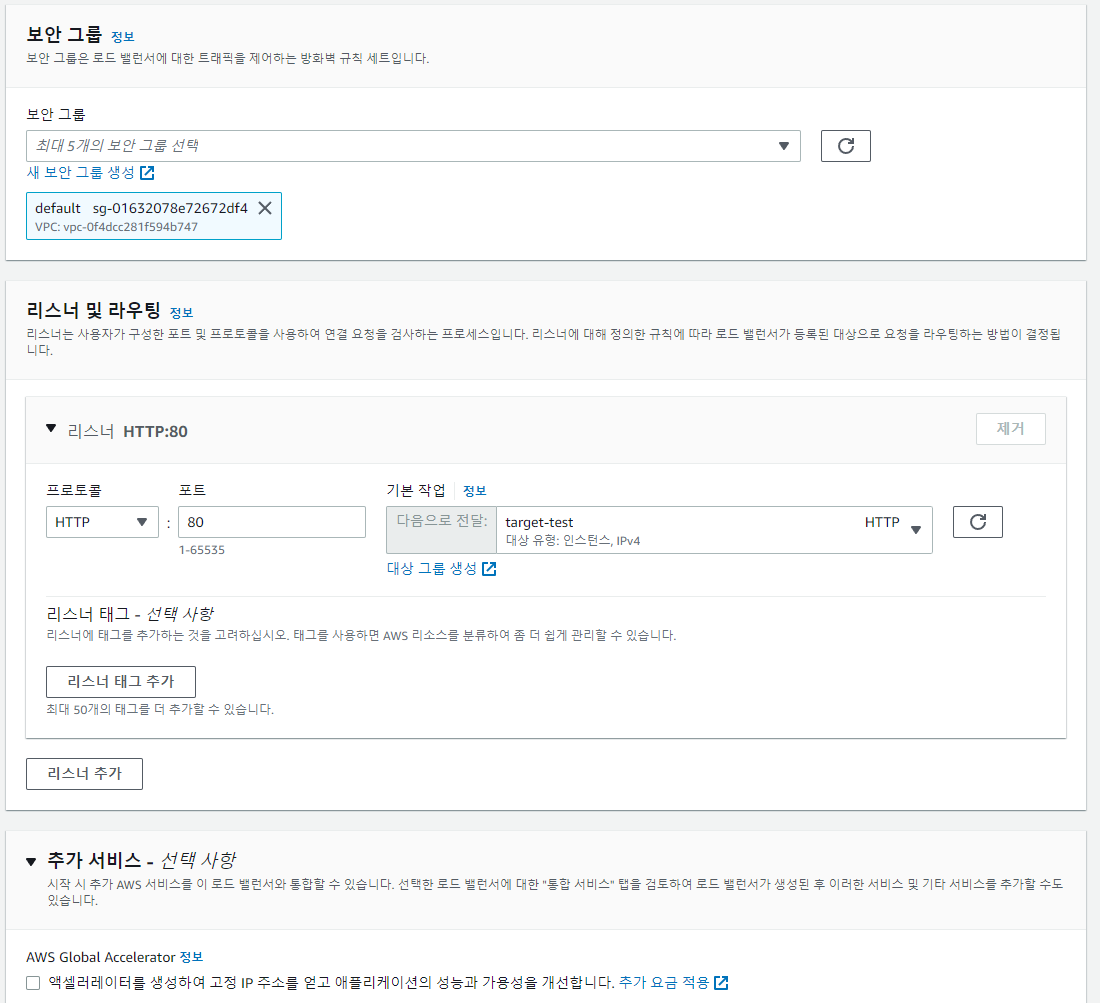

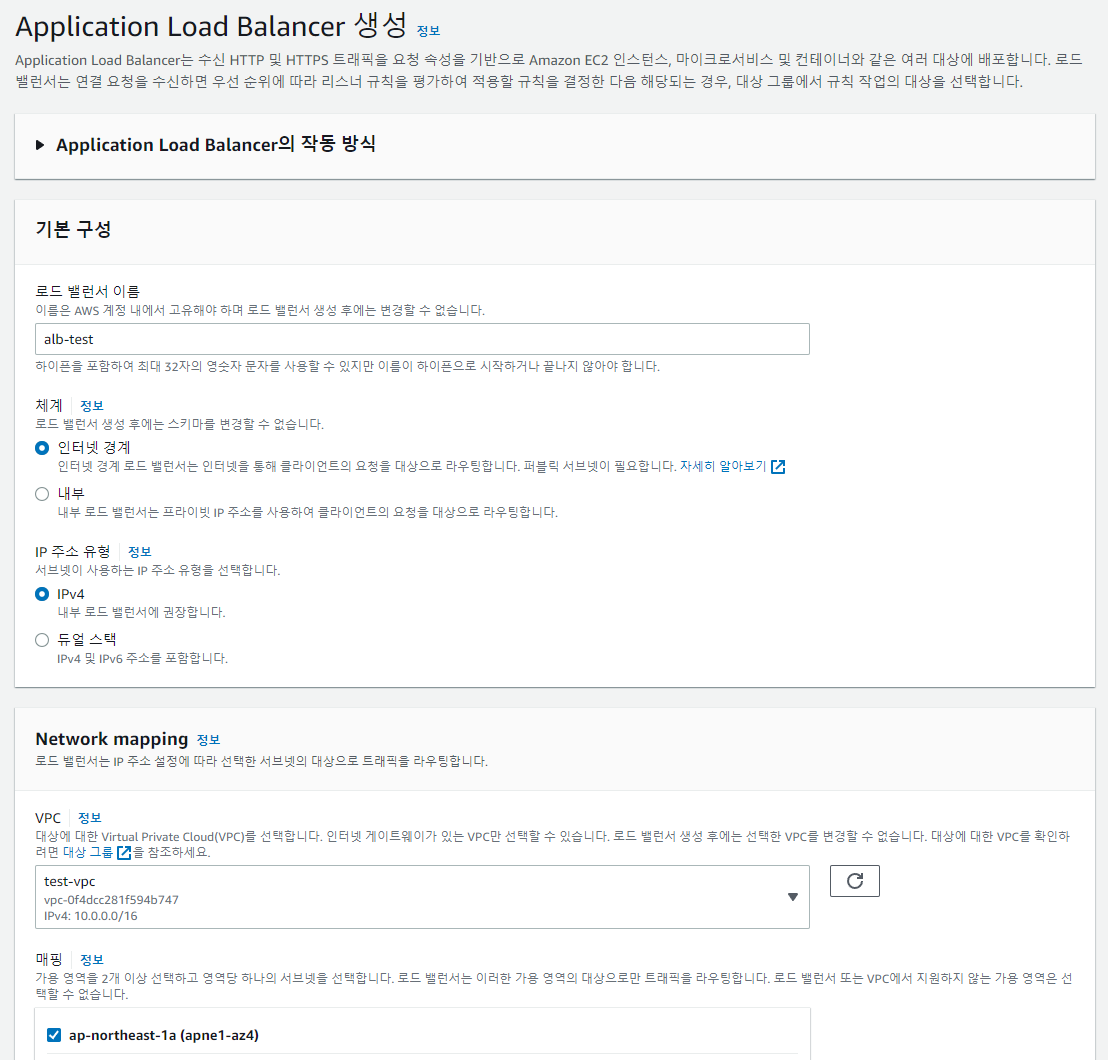

LoadBalancer 생성

- ALB 선택

- 로드 밸런서 이름 지정

- 위 에서 만든 VPC 및 az(가용영역) 2개이상 선택

- 보안그룹 추가

- 리스너 포트 추가

- 우선 기본적으로 80포트로 했다 필요시 리스너 추가 및 변경이 가능하다.

- 80포트로 들어오면 해당 target(대상그룹) 전달

- 대상그룹을 생성 후 서비스 서버 대상 등록을 해준다.