오늘은 현업자 특강 시간으로 현) 시**에 다니시는 홍성대 프로님👍🏽

본강의전에 사소한 이야기

"FULL MASH"

어떤일이든 경험을 중요하게 생각하라!

구글 면접 질문?

문제를 풀기 위해 어떤 노력들을 하는지 본다

문제을 해결하기위해 과정을 되게 중요시 한다.

회사를 취직하면 평판을 높여야한다.

보상이 늦게 올 수도 있다.

업계는 무조건 레퍼런스 체크한다.

레퍼런스을 위해서라도 열심히 일하는 모습을 보여줘야 한다.

회사에서도 다른일 주면 해낼 수 있는 사람이 되야 한다.

블루 스크린이 뜨는이유?

-> 리소스의 충돌 💥

OS 따른 USB 포맷 다르다 질문이유 -> 기본을 잘알고 있나?

ISMS(Information Security Management System, 정보보안관리체계)

조직의 정보 보안을 체계적으로 관리하기 위한 프레임워크입니다. 이 시스템은 조직이 정보 보안 위험을 평가하고, 이에 대응하기 위한 정책과 절차를 수립하고 실행하여, 정보 자산을 보호하는 데 목적을 둡니다.

일을 어떻게 할것인가?

우리는 업무를 지시 받아야한다.

- 누구에게 지시를 받았는지

- 언제까지 해야 되는지

- 회사를 다니면서 본인이 무엇을 잘하는지 확인 할 수 있음

주인의식이란?

=> 누가 주인(고객)이 누구인지 인식하라!

우리는 기계랑 일하지 않는다 사람이랑 일한다.

결국 기계를 쓰는것 사람이다.

기록이 중요하다.

내가 했던것들만 믿는다..

세상이 좋아 졌다.. 유튜브은 좋은 선생님이다.

유지보수 하면서 알 수있는 점 유지보수를 할때 마다 각 회사마다 시스템이 다르다. --> 기초를 쌓으면서 공부한다...

제안서 잘쓰는 유튜브 추천

https://www.youtube.com/@paperlogy

페이퍼 로지

내가 한 일에 대해서는 문서만 남는다.

스토리 라인이 제일 중요하다.. 기본적으로 숫자로 말하는게 중요하다.

보안 위협

IPS(Intrusion Prevention System):

침입 방지 시스템으로 이 시스템은 네트워크를 통해 전송되는 데이터 패킷을 모니터링하고 분석하여 악성 활동이나 알려진 공격 시도를 실시간으로 탐지하고 차단합니다.

IDS(Intrusion Detection System):

침입 탐지 시스템으로, 네트워크나 시스템에서 비정상적인 활동이나 공격 시도를 탐지하는 보안 기술입니다. IDS는 보안 위협을 실시간으로 모니터링하고, 의심스러운 활동을 감지하면 경고를 발생시켜 관리자나 보안 시스템에 알립니다. 이 시스템은 침입을 직접 차단하지 않음

제로데이(Zero-Day):

컴퓨터 보안 취약점을 나타내는 용어로, 해당 취약점이 공개되거나 알려지기 전에 이미 악용되고 있는 상태를 의미합니다. "제로데이"라는 명칭은 취약점이 공개된 날부터 보안 업체나 소프트웨어 개발자가 이를 인지하고 패치를 개발하기까지의 기간이 '제로' 일이라는 데에서 유래합니다.

즉, 공격자는 이러한 취약점을 이용하여 보안 패치가 개발되기 전에 공격할 기회를 가집니다.

인라인 방식과 프록시 방식

인라인방식 :

인라인 방식(Inline Mode)이란 네트워크 보안 장치가 네트워크 트래픽의 직접적인 흐름 경로에 배치되어 트래픽을 실시간으로 검사하고 필터링하는 구성을 말합니다.

이 방식은 주로 침입 방지 시스템(IPS), 방화벽, 네트워크 모니터링 도구 등에서 사용됩니다.

프록시 방식(Proxy Mode) :

프록시 서버는 클라이언트와 서버 사이에 위치하여 클라이언트의 요청을 받아 서버에 전달하고, 그 반대로 서버의 응답을 클라이언트에게 전달하는 중계 역할을 수행합니다. 이 구성을 통해 사용자의 요청과 응답 데이터를 검사, 수정, 또는 캐싱할 수 있으며, 사용자의 IP 주소와 같은 개인정보를 숨길 수도 있습니다.

잠시 따른 이야기

해커들의 특징:해킹을 하는 이유는 얻고 싶은게 많은곳을 해킹한다...

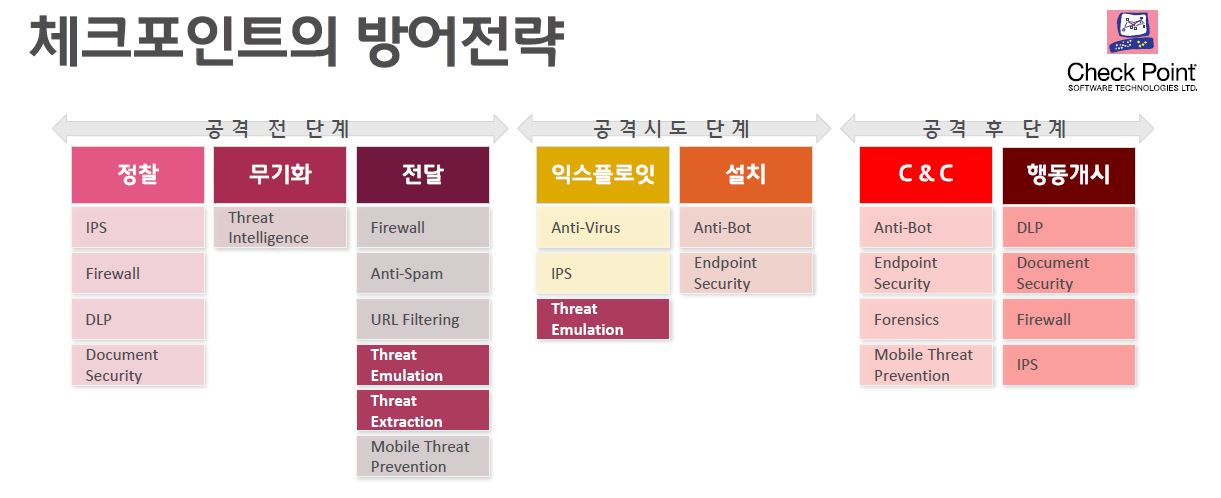

Kill Chain :

사이버 공격의 단계를 설명하는 모델로, 공격자가 네트워크에 침투하고 최종 목표를 달성하기까지의 과정을 여러 단계로 나누어 보여줍니다. 이 용어는 원래 군사 전략에서 사용되었으며, 각 단계에서 적을 어떻게 탐지하고 파괴할지 계획하는 데 사용되었습니다. 사이버 보안 분야에서는 이 모델을 사용하여 공격의 진행 과정을 이해하고, 각 단계에서 적절한 방어 조치를 취할 수 있도록 합니다.

출처:https://www.itworld.co.kr/news/100774

수많은 업계 보안 용어들

스테이트풀 인스펙션(Stateful Inspection):

스테이트풀 인스펙션 방화벽은 네트워크 트래픽을 더욱 세밀하게 검사하여, 단순히 소스와 목적지의 IP 주소 및 포트 번호만을 보는 것이 아니라, 세션의 연결 상태와 같은 컨텍스트 정보를 함께 고려합니다.

레거시 방화벽 =>4 layer

어플리케이션 방화벽 => 7 layer

NGFW(Next Generation Firewall):

이 방화벽은 전통적인 방화벽 기능에 추가하여 더 진보된 보안 기능을 제공하여 네트워크 보안을 강화하는 고급 장치입니다. NGFW는 트래픽을 더욱 세밀하게 검사하고 관리할 수 있으며, 다양한 보안 위협에 대응하기 위한 여러 기능을 통합하고 있습니다

UTM(Unified Threat Management) :

통합 위협 관리 시스템을 의미합니다. 이는 여러 가지 보안 기능과 서비스를 하나의 장치나 솔루션에 통합하여 제공하는 네트워크 보안 방식입니다. UTM은 조직의 보안 인프라를 간소화하고 관리를 용이하게 하며, 여러 보안 위협에 대해 포괄적인 보호를 제공합니다.

이둘은 공통점 같은 포트를 쓰는 여러 어플리케이션에서 원하는건 허용하고 막하고싶은건 막는다.

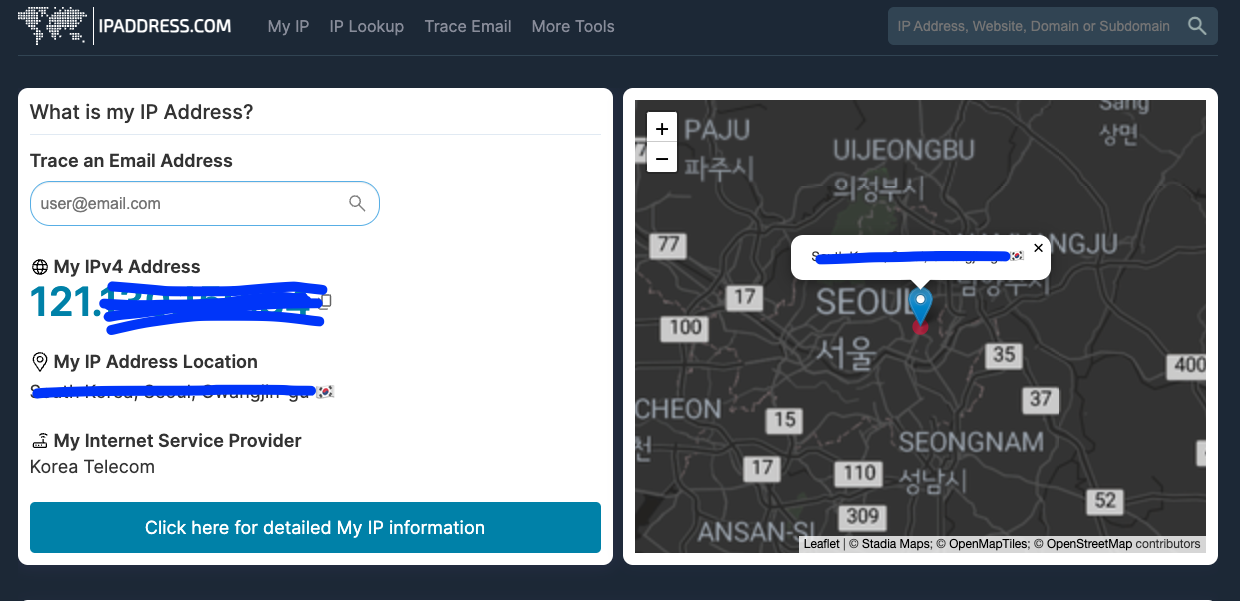

지오로케이션 IP(Geo-location IP):

https://www.ipaddress.com/#google_vignette

여길 접속하면 내가 있는 위치와 IP주소를 알수 있음

페이로드(Payload):

전송되는 데이터의 주요 부분을 의미하며, 특히 컴퓨터 네트워킹과 통신에서 중요한 개념입니다. 페이로드는 전송되는 메시지 내에서 실제로 유용한 데이터를 말하며, 이는 종종 헤더나 메타데이터, 오류 검사 코드와 같은 다른 정보를 포함한 패킷의 일부입니다.

출처:https://kr.freepik.com/icon/vpn_6554901

출처:https://kr.freepik.com/icon/vpn_6554901

VPN(Virtual Private Network) :

공개된 인터넷을 통해 사설 네트워크를 구축할 수 있는 기술입니다. VPN을 사용하면 물리적으로 떨어진 위치에서도 안전하게 사설 네트워크에 연결할 수 있으며, 데이터를 암호화하여 인터넷을 통한 안전한 통신이 가능합니다.

RA VPN(Remote Access VPN)

원격 접속 VPN을 의미합니다. 이는 개인 사용자가 인터넷을 통해 원격으로 조직의 사설 네트워크에 안전하게 접속할 수 있도록 하는 기술입니다. 주로 집이나 이동 중에 있는 직원들이 회사의 네트워크 자원에 접근할 수 있도록 지원하며, 데이터의 암호화를 통해 안전한 통신을 보장합니다.

S2S VPN(Site-to-Site VPN)

두 개 이상의 사이트(예: 본사와 지사, 또는 두 개의 다른 회사 사이트)를 인터넷이나 다른 공용 네트워크를 통해 연결하는 VPN 구성입니다. 이 구성을 통해 각 사이트의 네트워크가 마치 단일 사설 네트워크처럼 작동하게 하여, 네트워크 리소스를 안전하고 효율적으로 공유할 수 있습니다.

인캡슐레이션(Encapsulation)

네트워크 통신에서 데이터를 보호하고 전송하는 과정에서 중요한 개념입니다. 이는 데이터가 다른 프로토콜 계층을 통해 패킷화되고 전송되는 과정을 의미합니다.

디캡슐레이션(Decapsulation)

데이터가 받는 쪽에서 역순으로 프로세스를 수행하는 것을 의미합니다. 즉, 패킷화된 데이터가 하위 계층에서 상위 계층으로 전달될 때, 하위 계층의 프로토콜 데이터 단위(PDU)가 상위 계층의 데이터로 추출되고, 이 데이터는 해당 계층의 프로토콜을 사용하여 처리됩니다.

SD-WAN(Software-Defined Wide Area Network)

네트워크 관리와 제어를 소프트웨어로 처리하여 네트워크의 성능을 최적화하고 관리하는 기술을 말합니다. 전통적인 WAN(Wide Area Network)과는 달리, SD-WAN은 네트워크 장비의 소프트웨어화를 통해 네트워크를 유연하게 구축하고 운영할 수 있습니다.

mail Security

전자메일 시스템에서 발생할 수 있는 다양한 보안 위협으로부터

이메일을 보호하는 기술이나 서비스를 가리킵니다.

스팸 필터링: Mail Security 솔루션은 스팸 필터링을 통해 수많은 스팸 이메일을 차단합니다. 스팸 필터는 메일에 포함된 특정 키워드, 패턴 또는 보내는 이메일 주소를 분석하여 스팸으로 의심되는 이메일을 식별하고 차단합니다.

악성 코드 탐지: 악성 코드 탐지 기능은 악성 파일 첨부물이나 악성 링크를 포함한 이메일을 식별하고 차단하여 사용자가 악성 코드에 노출되는 것을 방지합니다.

피싱 공격 방지: 피싱 공격은 사용자를 속여 민감한 정보를 제공하도록 유도하는 공격입니다. Mail Security는 피싱 이메일을 식별하고 차단하여 사용자가 개인 정보를 유출하지 않도록 보호합니다.

web Security

웹 환경에서 발생할 수 있는 다양한 보안 위협으로부터 사용자와 기업의 웹 환경을 보호하는 기술이나 서비스를 의미합니다.

인증과 접근 제어: 사용자가 웹 서비스에 접근할 때, 그들의 신원을 확인하고 필요한 권한에 따라 접근을 허용 또는 거부하는 것입니다.

데이터 보호: 웹 애플리케이션에서 처리되는 데이터를 암호화하고 안전하게 전송하여 데이터 유출을 방지하고 개인정보를 보호합니다.

악성 코드 및 악성 링크 차단: 웹에서 악성 코드가 포함된 파일이나 악성 링크가 포함된 웹 페이지에 노출되는 것을 방지하여 사용자의 시스템을 보호합니다.

보안 정책 적용: 웹 서비스에서 사용되는 보안 정책을 중앙에서 관리하고 적용하여 일관된 보안 수준을 유지합니다.

APT(Advanced Persistent Threat)

지속적인 공격 위험 ,제로데이 위험 차단한다.

EDR(Endpoint Detection and Response)

엔드포인트 장치(컴퓨터, 노트북, 서버 등)에서 발생하는 보안 이벤트를 식별, 모니터링하고 대응하는 기능을 제공하는 솔루션입니다.

SSE(Secure Service Edge)

기업의 네트워크 보안을 강화하기 위해 엣지 컴퓨팅과 보안을 결합하는 개념입니다. SSE는 기업의 네트워크 경계를 혁신적으로 재정의하고, 클라우드 기반의 보안 서비스와 함께 사용하여 사용자와 데이터를 보호합니다.

SASE (Secure Access Service Edge)

네트워크 보안 및 네트워크 연결 기술을 결합하여 사용자와 애플리케이션에 대한 보안 및 접근을 관리하는 개념입니다. SASE는 클라우드 기반의 보안 서비스와 네트워크 기능을 통합하여 보안을 강화하고 네트워크의 복잡성을 줄입니다.

NDR(Network Detection and Response)

네트워크 트래픽을 모니터링하고 이상 징후를 감지하여 신속하고 효과적으로 보안 사고에 대응하는 기술이나 솔루션을 가리킵니다.

MFA(Multi-Factor Authentication)

다중 인증 방식을 사용하여 사용자의 신원을 확인하는 보안 절차를 의미합니다. 일반적으로 하나 이상의 인증 요소를 사용하여 사용자를 인증하며, 보안을 강화하여 계정에 대한 무단 액세스를 방지합니다.

secure Hybrid work

보안이 강화된 하이브리드 근무 환경을 의미합니다. 하이브리드 근무는 전통적인 오피스에서의 근무와 원격 근무를 조합한 형태로, 일부 시간은 오피스에서 근무하고 나머지 시간은 원격으로 근무하는 방식을 가리킵니다.

Ransomware defense

조직이 랜섬웨어 공격으로부터 자산과 시스템을 보호하기 위한 전략과 기술을 의미합니다.

랜섬웨어는 악성 소프트웨어로, 시스템이나 파일을 암호화하고, 해당 파일의 해독을 위해 해독키를 요구하는 형태로 작동합니다.

이러한 공격으로 인해 조직은 중요한 데이터나 시스템에 액세스할 수 없게 되고,

해독키를 구매하기 위해 큰 금액의 금전을 지불해야 할 수도 있습니다.

CSPM(Cloud Security Posture Management)

클라우드 환경에서 보안 설정 및 구성을 관리하고 감사하여 클라우드 서비스의 보안 위험을 식별하고 완화하는데 사용됩니다. 이를 통해 조직은 클라우드 환경에서 발생할 수 있는 보안 위험을 식별하고 방지하여 데이터 유출, 데이터 손실 또는 인프라 침해와 같은 위협으로부터 보호할 수 있습니다.

CWPP

출처: https://www.itworld.co.kr/howto/143618

출처: https://www.itworld.co.kr/howto/143618

Virus의 종류

- 파일 감염 바이러스: 파일 감염 바이러스는 실행 가능한 파일에 침투하여 프로그램 실행 시에 바이러스가 활성화되도록 설계됩니다. 이러한 바이러스는 파일을 감염시켜 퍼지며, 프로그램 실행 시에 추가적인 악성 코드를 실행할 수 있습니다.

- 부트 섹터 바이러스: 부트 섹터 바이러스는 부팅 섹터나 마스터 부트 레코드(MBR)를 감염시켜 시스템이 부팅될 때 바이러스 코드가 실행되도록 설계됩니다. 이러한 바이러스는 시스템 부팅 과정 중에 실행되며, 시스템의 제어를 탈취하거나 시스템을 파괴할 수 있습니다.

- 매크로 바이러스: 매크로 바이러스는 문서 파일의 매크로 기능을 악용하여 감염되며, 사용자가 문서를 열거나 실행할 때 활성화됩니다. 주로 워드프로세서나 스프레드시트 프로그램과 같은 애플리케이션에서 발생합니다.

- 네트워크 바이러스: 네트워크 바이러스는 네트워크를 통해 퍼지며, 컴퓨터 간의 연결을 통해 전파될 수 있습니다. 이러한 바이러스는 네트워크 보안을 침해하고 시스템 간의 통신을 방해할 수 있습니다.

- 랜섬웨어: 랜섬웨어는 파일을 암호화하거나 시스템에 잠금을 걸어 사용자의 파일이나 시스템에 액세스할 수 없도록 만듭니다. 해독키를 제공하기 위해 사용자로부터 금전을 요구하는 것이 일반적입니다.

- 트로이 목마: 트로이 목마는 유용한 프로그램이나 파일로 위장하여 사용자의 시스템에 침투하고, 사용자 정보를 탈취하거나 시스템을 제어하는 등의 악의적인 활동을 수행합니다.

CVE(Common Vulnerabilities and Exposures) :

취약점 리스트,

CVE 시스템은 보안 취약점과 노출된 정보에 대해 고유한 식별 번호를 제공하여, 보안 연구원, 보안 솔루션 제공업체, IT 담당자 등이 특정 취약점에 대해 명확하게 소통할 수 있도록 돕습니다. ex) CVE-2021-34527

CVSS (Common Vulnerability Scoring System) :

컴퓨터 시스템 취약점의 심각도를 평가하고 숫자 점수로 표현하는 프레임워크입니다. 이 시스템은 취약점의 영향을 정량적으로 측정함

CVSS 특징

범용성: CVSS는 다양한 유형의 취약점에 적용할 수 있는 범용적인 평가 체계를 제공합니다.

표준화된 점수 시스템: 취약점의 위험도를 0에서 10까지의 점수로 평가하며, 이 점수는 취약점의 심각도를 나타냅니다. 높은 점수는 더 큰 위험을 의미합니다.

캐시 서버 (Cache Server)

캐시 서버는 네트워크에서 데이터나 파일을 임시로 저장해두는 서버입니다.

이 서버의 목적은 자주 접근하는 데이터를 빠르게 제공하여 전체 네트워크의 성능을 향상시키는 것입니다.

AV software 진단 방식

안티바이러스(AV) 소프트웨어는 컴퓨터를 바이러스, 웜, 트로이 목마와 같은 악성 소프트웨어로부터 보호하는 데 사용됩니다.

-

시그니처 기반 탐지 (Signature-based Detection)

설명: 이 방식은 가장 전통적이고 널리 사용되는 방법으로, 알려진 바이러스의 고유한 코드 조각이나 패턴(시그니처)을 데이터베이스에 저장해 두었다가, 시스템을 검사할 때 이러한 패턴을 찾아냅니다.

장점: 정확하고 신뢰할 수 있는 방식으로 알려진 바이러스를 효과적으로 탐지할 수 있습니다.

단점: 새로운 혹은 변형된 바이러스에 대해서는 무력할 수 있으며, 시그니처 데이터베이스를 지속적으로 업데이트해야 합니다. -

행동 기반 탐지 (Behavior-based Detection)

설명: 이 방식은 소프트웨어의 행동을 분석하여 의심스러운 활동을 감지합니다. 예를 들어, 파일을 암호화하려는 프로세스나 시스템 설정을 변경하려는 활동 등이 포함될 수 있습니다.

장점: 새롭거나 알려지지 않은 위협을 탐지할 수 있어, 제로데이(Zero-day) 공격에 대응할 수 있습니다.

단점: 잘못된 경보(false positive)가 발생할 수 있으며, 복잡한 분석이 필요합니다. -

휴리스틱 분석 (Heuristic Analysis)

설명: 휴리스틱 분석은 알려진 바이러스의 변형을 탐지하기 위해 코드의 특정 특성이나 패턴을 추정합니다. 이는 일종의 지능형 추측 방식으로, 알려진 위협의 변형을 식별하려고 합니다.

장점: 새로운 변종이나 약간 수정된 악성 코드를 탐지할 수 있습니다.

단점: 휴리스틱 방식은 때때로 잘못된 경보를 일으킬 수 있습니다. -

샌드박스 탐지 (Sandbox Detection)

설명: 샌드박스 탐지는 실행 파일이나 스크립트를 격리된 환경(샌드박스)에서 실행시켜 그 행동을 관찰함으로써 악성 행동을 탐지합니다.(동적 분석)

장점: 실제 시스템에 피해를 주지 않고 의심스러운 코드를 안전하게 검사할 수 있습니다.

단점: 고급 악성 코드는 샌드박스 환경을 탐지하고 그에 맞게 행동을 조정할 수 있습니다.