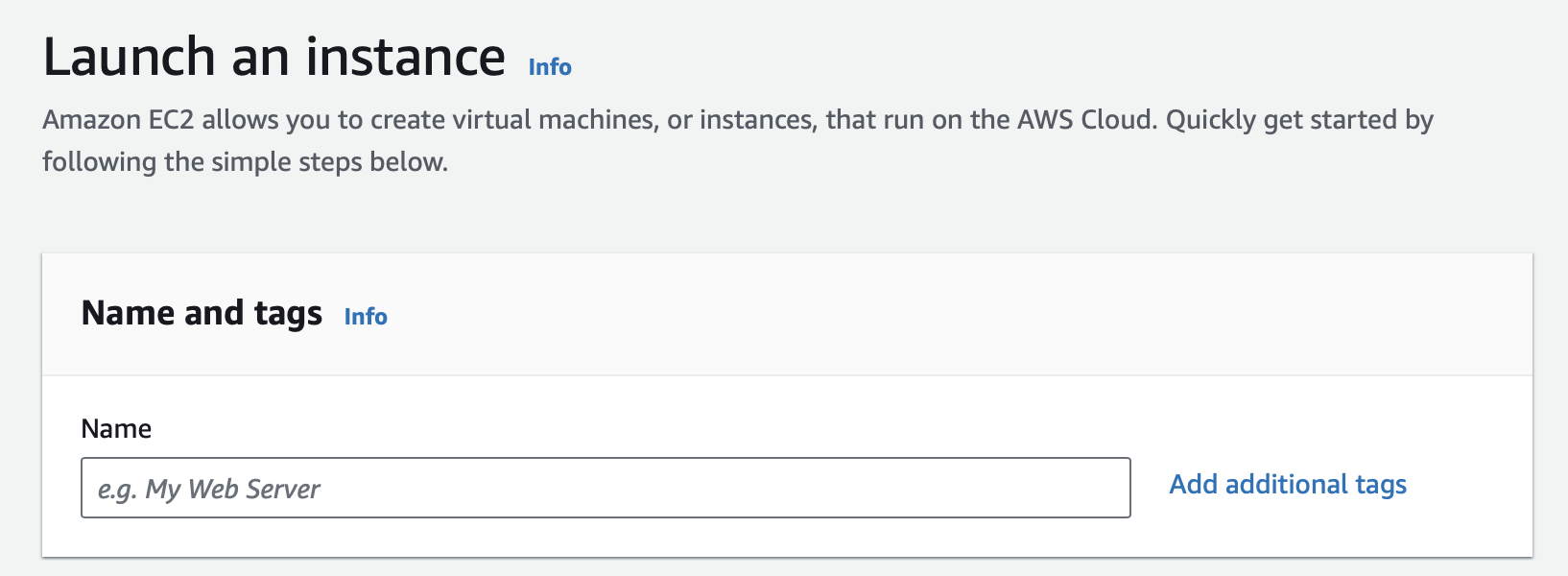

1. 인스턴스 생성 시에 Add additional tags 를 통해 key와 value를 등록한다.

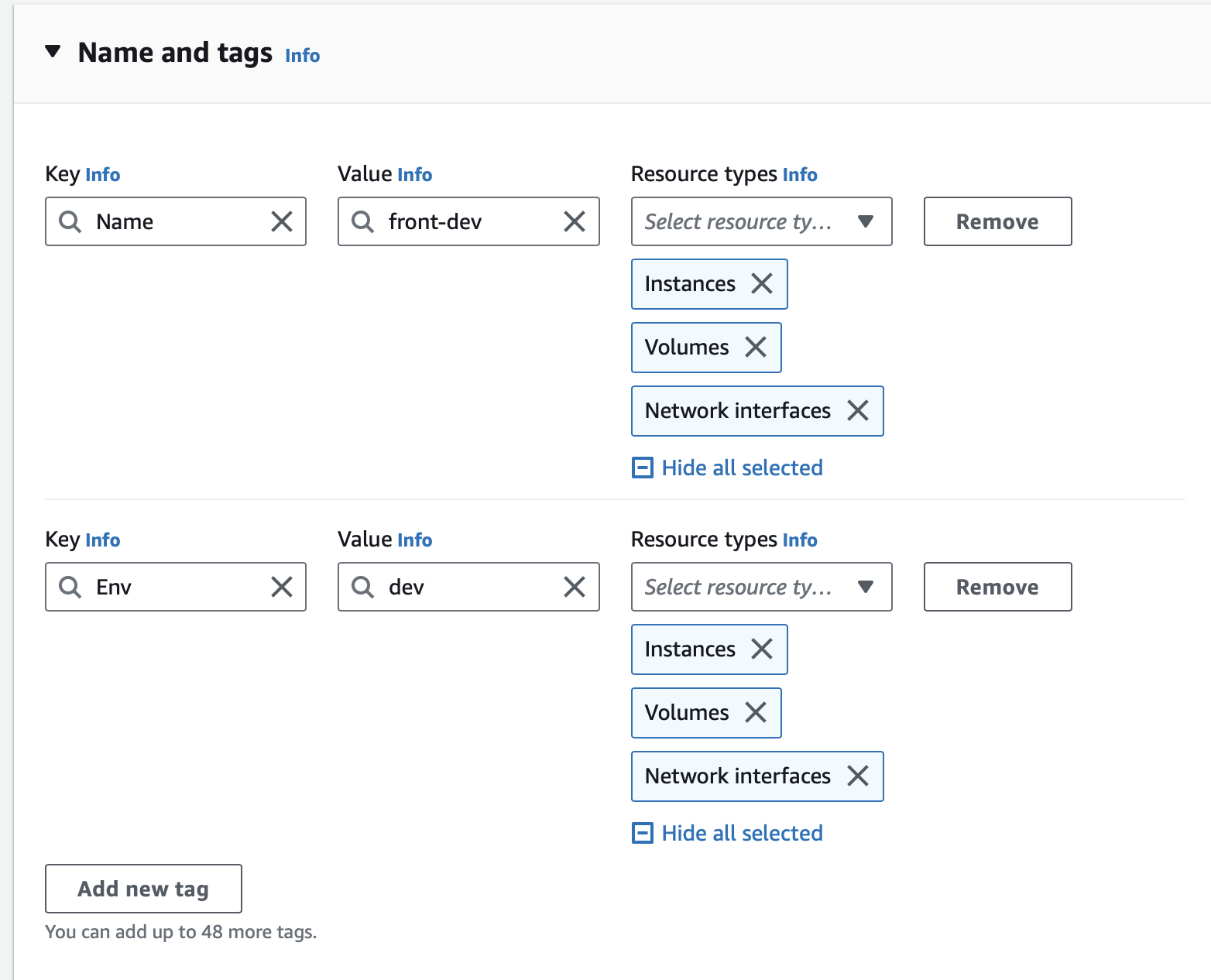

Add additional tags 를 누르면 다음과 같이 입력하면 된다.

- Key : Name, Value : front-dev, Resource types : Instances, Volumes, Network interfaces

→ 인스턴스 이름을 설정하면 되는 부분, 해당 인스턴스가 어떤 역할 서버인지 나타내는 태그 - Key : Env, Value : dev, Resource types : Instances, Volumes, Network interfaces

→ 나중에 IAM 설정 할때, Env-dev 태그 정보로 해당 인스턴스에 접근할 수 있게 하기 위한 태그

2. AWS IAM Identities 생성

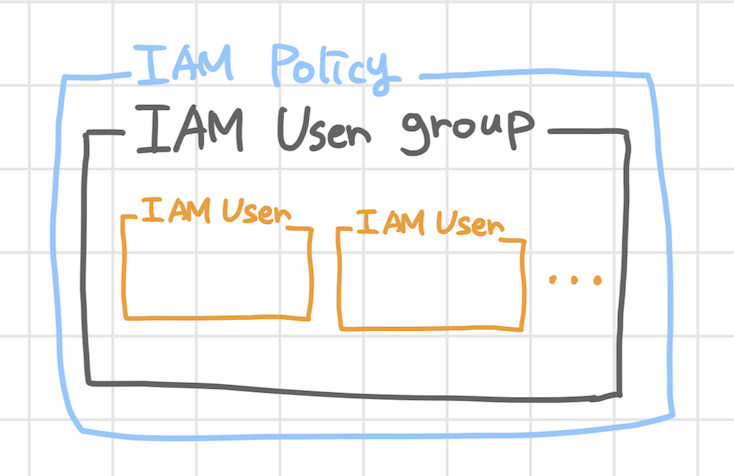

IAM Policy, IAM User group, IAM User 이렇게 3가지 개념이 있다.

IAM User group 안에는 IAM User를 생성 생성하여 등록할 수 있고, IAM Policy는 그룹에 붙이기 위한 permissions 같은거다.

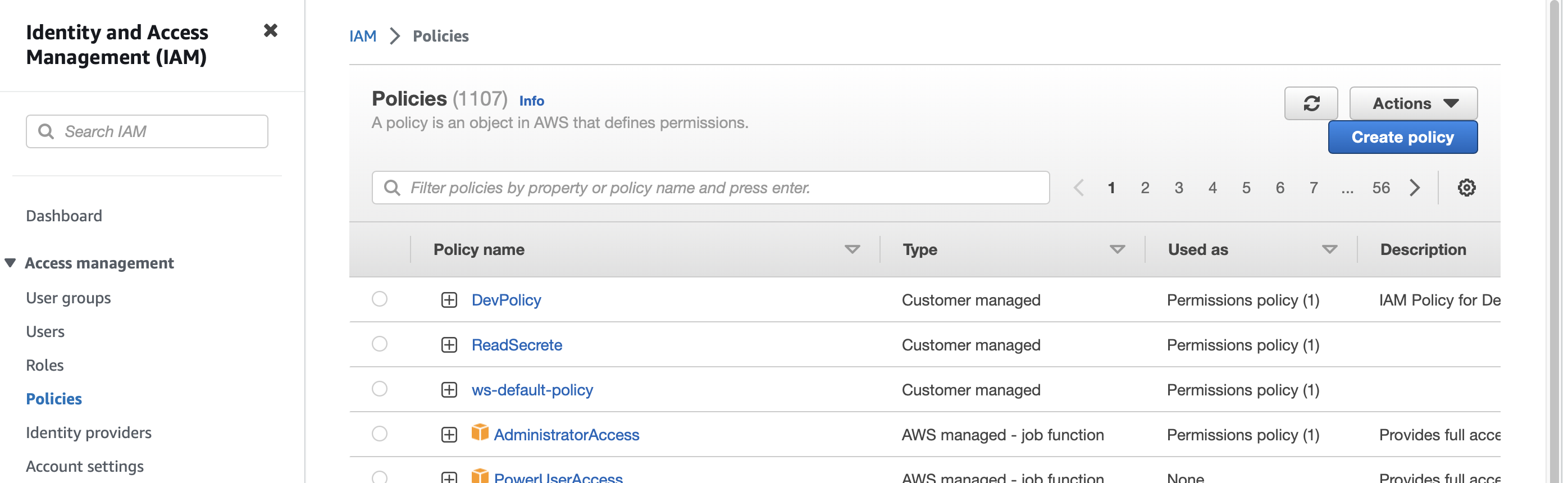

3. IAM Policy 생성하기 위해, Create policy 만든다.

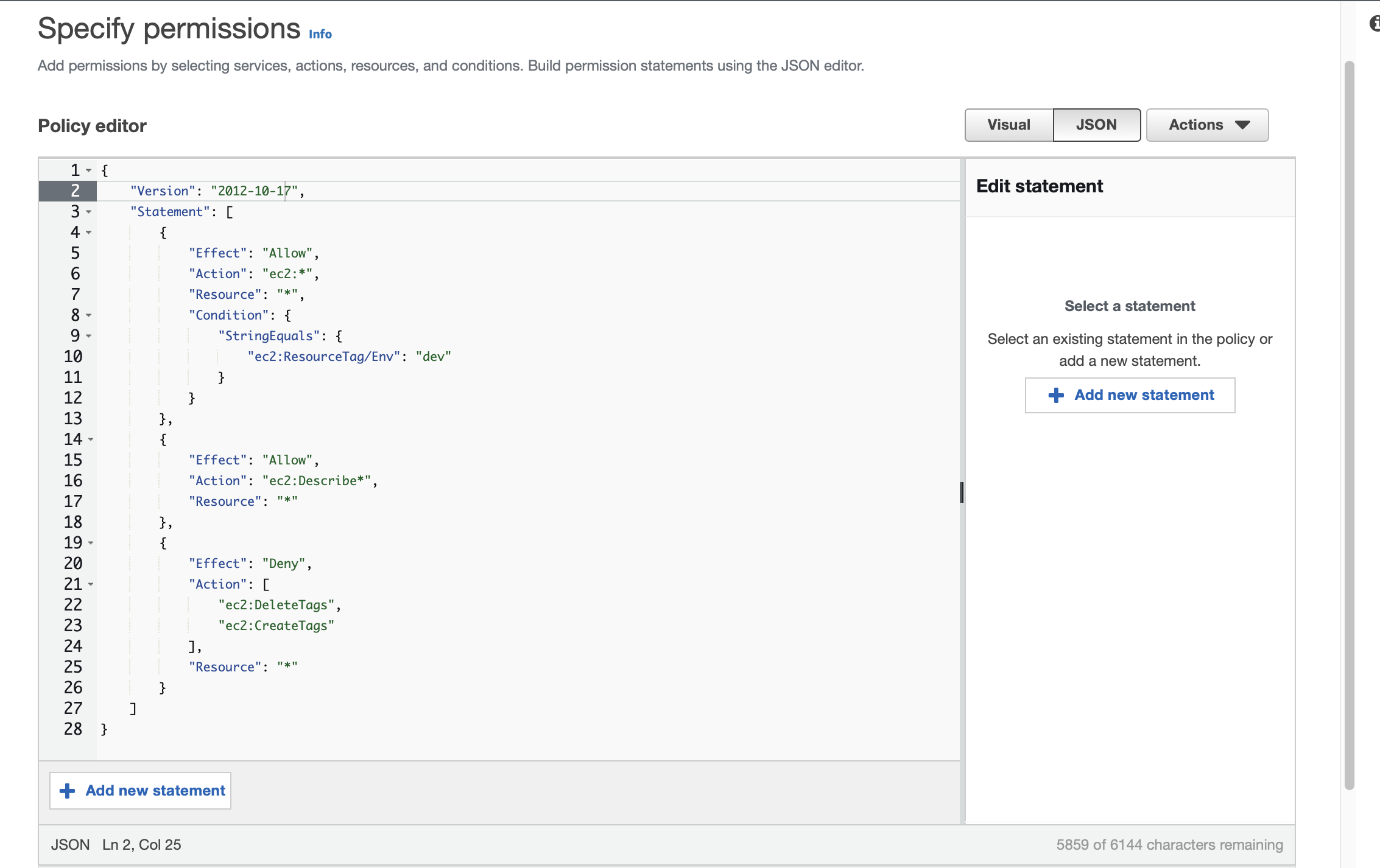

4. Json 방식을 사용하여, policy 생성한다.

명시된 권한을 간단하게 설명하면 해당 policy는 Env-dev로 태깅된 EC2에 대한 모든 액션을 허용합니다. 또한, 모든 EC2 인스턴스의 describe와 관련된 액션에 대해 허용합니다. 그러나 사용자가 임의로 Tags를 생성 및 삭제하는 액션은 거부합니다.

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "ec2:*",

"Resource": "*",

"Condition": {

"StringEquals": {

"ec2:ResourceTag/Env": "dev"

}

}

},

{

"Effect": "Allow",

"Action": "ec2:Describe*",

"Resource": "*"

},

{

"Effect": "Deny",

"Action": [

"ec2:DeleteTags",

"ec2:CreateTags"

],

"Resource": "*"

}

]

}

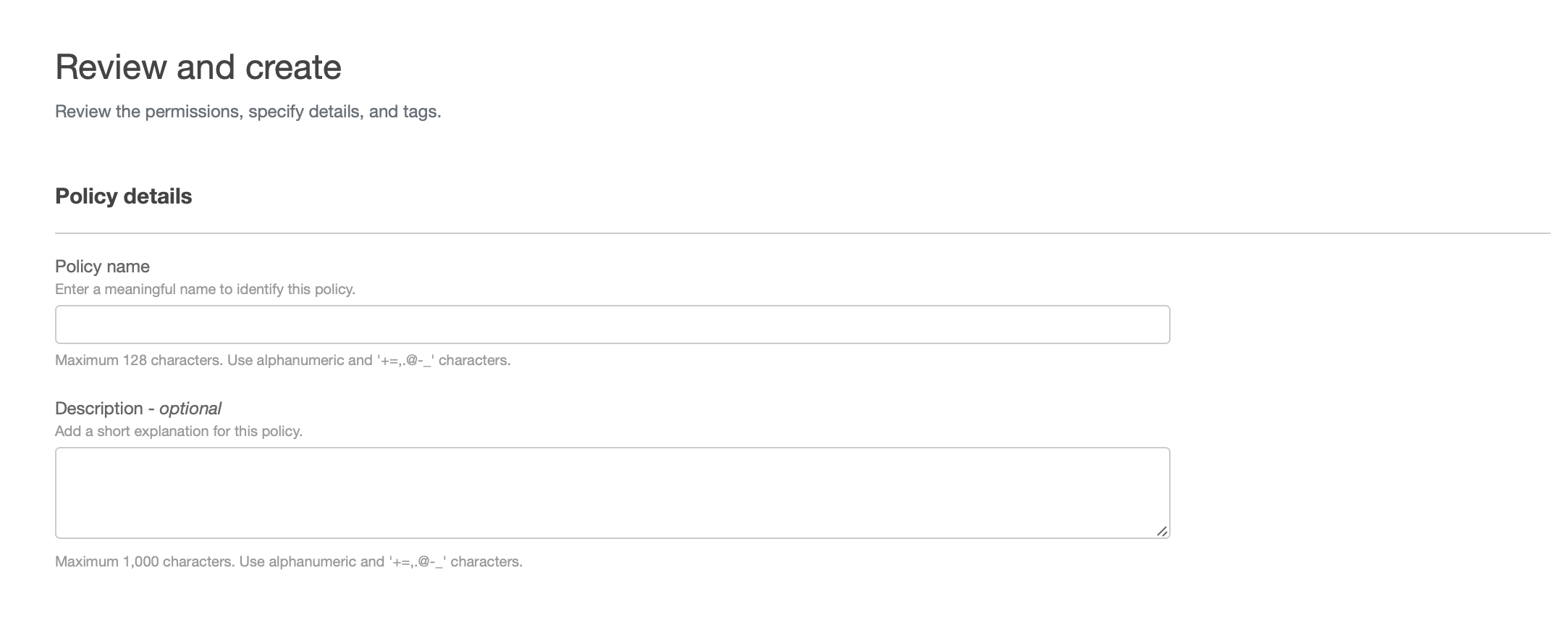

그리고 간단히 해당 policy 의 이름과 설명을 작성한다.

Policy name : DevPolicy 라고 가칭한다.

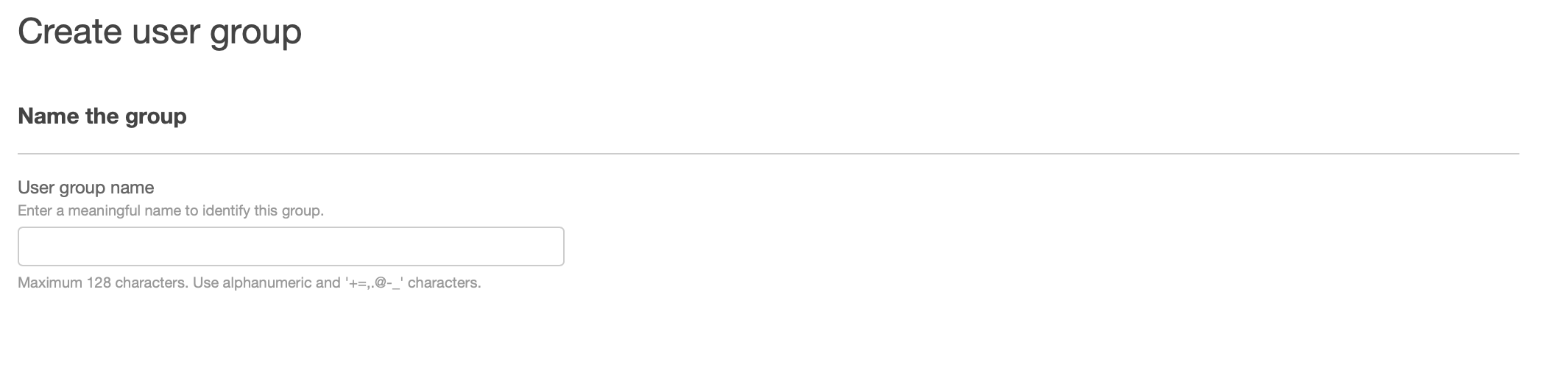

5. policy 를 만들었으니, 이제 그룹을 만들어야 함. User groups 메뉴로 들어간다.

6. 그룹 이름을 정한다.

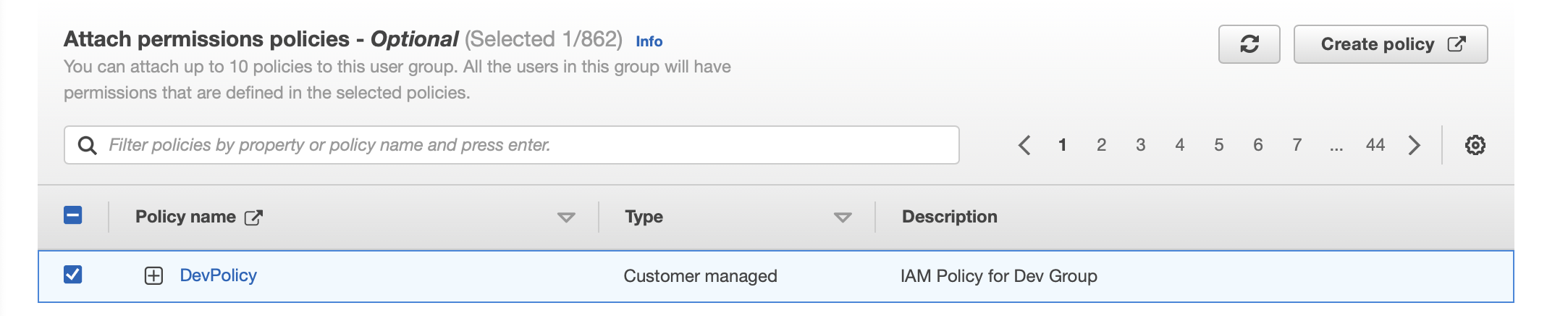

7. attach permissions policies - optional 에 아까 만든 DevPolicy 를 선택해준다.

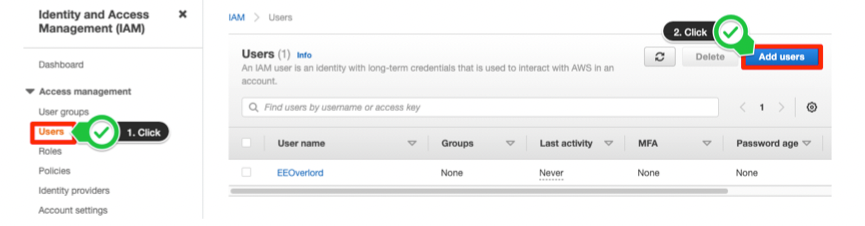

8. 이제 마지막으로! 그룹에 넣을 유저들을 추가해준다. 실제로 팀원들을 추가해주면 된다.

9. front-user 이런식으로 이름을 설정해주고, 초기화 비밀번호를 작성해줍니다.

10. 그러고 나면 유저에게 보낼 수 있는 링크가 생성됩니다.

Console sign-in URL 을 복사하여, 추가를 원하는 사용자에게 보내줍니다.

많은 도움이 되었습니다, 감사합니다.