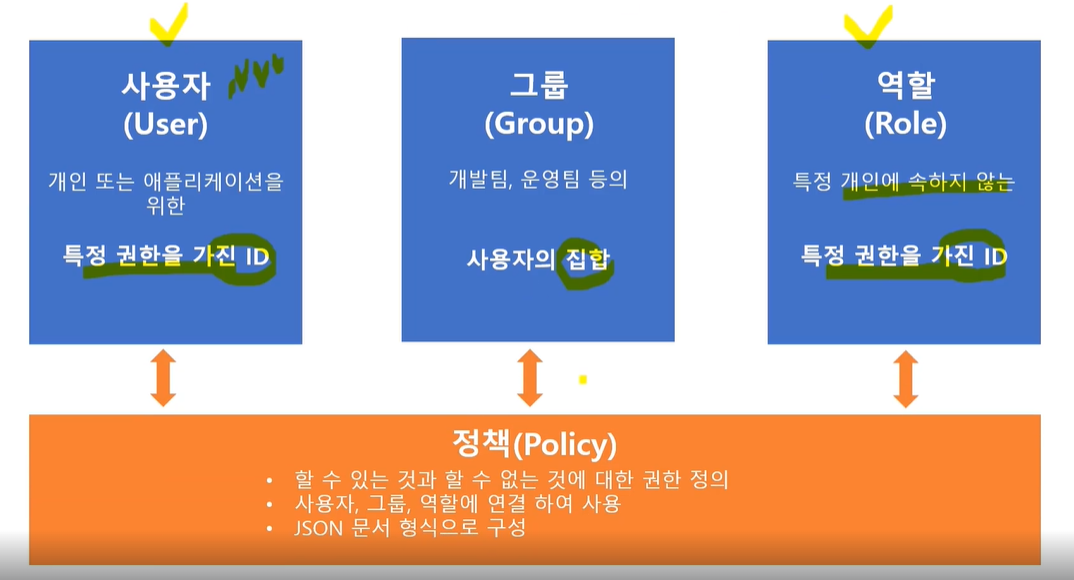

💡 리전 상관없는 글로벌 서비스로 `사용자, 그룹, 역할, 정책`으로 구성

- 권장사항

- 루트계정 가급적 사용 X

- 각 서비스에 맞는 최소한의 권한을 가진 계정만들어서 사용 권장

- MFA권장

- 패스워드정책 정의 권장

** 역할(Role)

- AWS 자격증명이라는 점에서 IAM 역할은 IAM 사용자와 유사

- 역할 : 한 사용자와만 연관 되지 않고 < 사용자, Application, AWS 서비스 등 > 누구든지 맡을 수 있음

- 장기 자격증명(암호, 액세스키) 는 없고 임시보안자격(STS)가 존재

- AWS STS(Security Token Service) - 핸드폰인증 인증번호같은 느낌<시간지나면 만료>

- 사용예제

- 사용자에게 권한 없는 리소스에 대한 액세스 권한 부여

- 사용자에게 다른 계정의 리소스에 대한 액세스 권한 부여

- 모바일 앱 등에서 AWS 리소스 사용할 수 있는 권한 부여

- Active Directory 같은 기업 디렉토리와 연동해서 액세스 권한 부여

- 타사 계정에 액세스 권한 부여

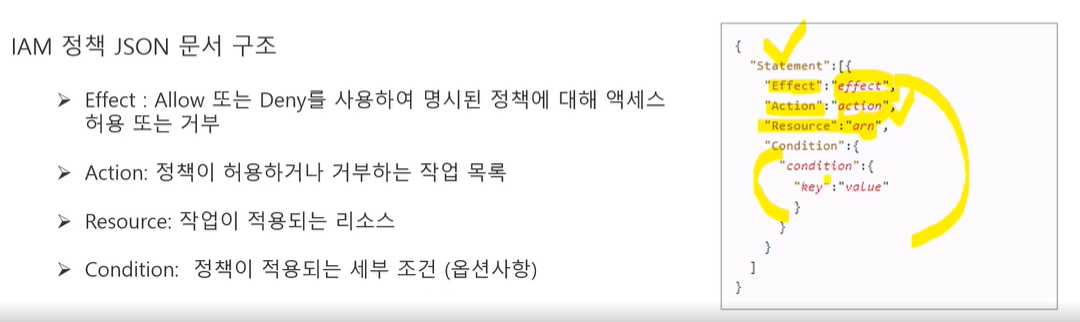

** 정책(Policy)

-

관리형 정책

- AWS 계정에 속한 다수의 사용자, 그룹 및 역할에 연결할 수 있는 정책

- AWS 관리형정책 : AWS에서 생성 및 관리

- 고객 관리형 정책 : 사용자가 직접 생성 및 관리

-

인라인 정책

- 단일 사용자, 그룹 및 역할에 직접추가하는 정책

-

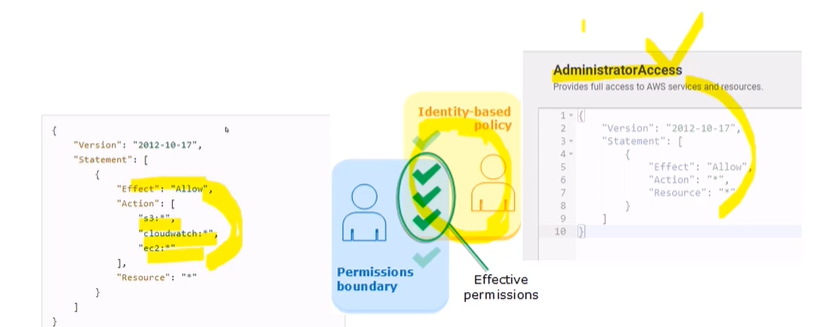

권한 경계(Permission Boundary)

-

역할에 최대 권한을 제한하는 기능

-

ex) IAM 사용자에게 S3, CloudWatch, EC2만 관리하게 하고 싶다.

-

nscing이라는 사용자에게 EC2FullAccess 권한이 있는 그룹이 매칭되어있는데 그룹 중 이 사용자에게만 EC2 Readonly 권한을 부여하고 싶다. 이럴 때 사용

-