로드맵

X.509 Certificate

Certificate Authority

Public Key Infrastructure

Rivals in standardization

X.509 Certificate

남이 보내준 키를 어떻게 믿나?? 상대의 개인키를 검증하는 방식

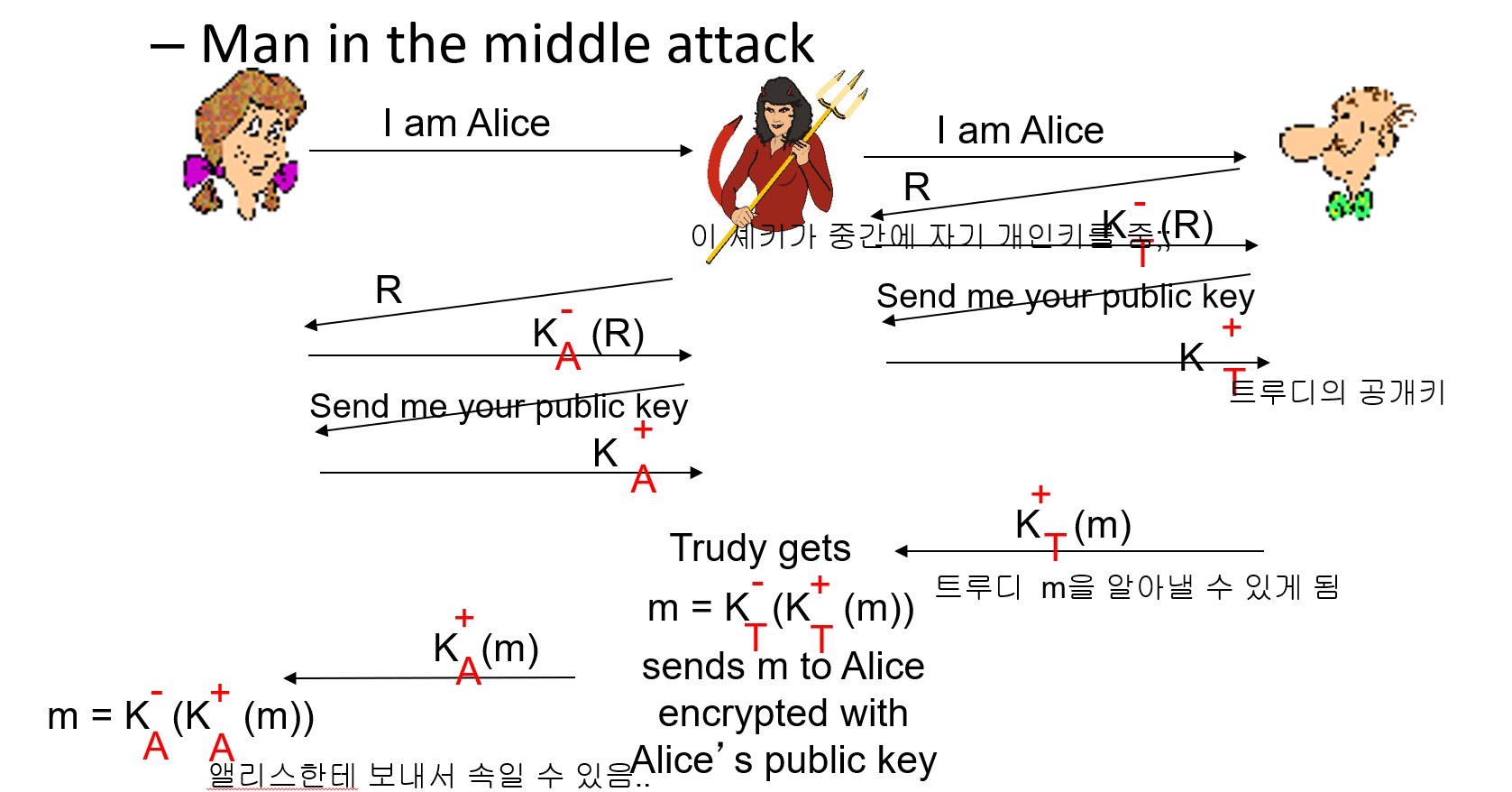

아래는 가운데의 공격자가 Alice에게는 Bob인양, Bob에게는 Alice인 양 행세하는 상황이다.

밥이 공개키를 처음에 받았을때, 진정 앨리스의 키가 맞는지 확인했어야 했다..!

Certificate Authority

믿을 수 있는 방법?

Certificate 인증서

상위 기관의 개인키로 공개키를 인증해 주는 것

X.509 Certificate 가 인증서의 국제 형식이다.

다음의 정보를 포함하고 있다.

version (1, 2, or 3)

serial number (unique within CA) identifying certificate

signature algorithm identifier

issuer X.500 name (CA)

period of validity (from - to dates)

subject X.500 name (name of owner)

subject public-key info (algorithm, parameters, key)

issuer unique identifier (v2+)

subject unique identifier (v2+)

extension fields (v3)

signature (of hash of all fields in certificate)

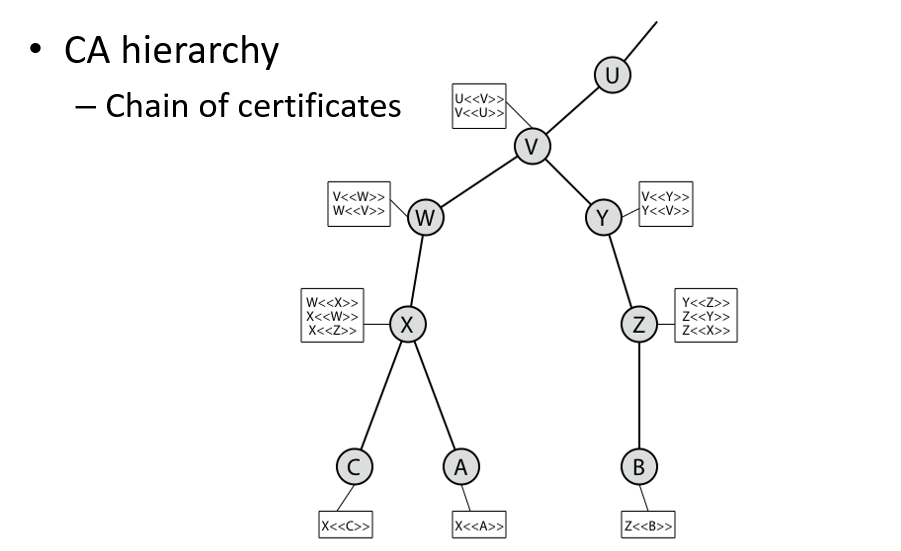

인증 기관들은 계층적으로 구성되어있다. 상위 기관은 더 상위 기관이 인증해준다. 한국에는 다음과 같은 기관들이 공인 인증기관이다. 행정안전부, 금융결제원, ㈜코스콤, ㈜한국무역정보통신, ㈜한국전자인증, ㈜한국정보인증

하지만 위 사진에서 X 가 공격자에게 해킹당했다면? X가 발급한 인증서를 모두 취소하고 개인키를 새로 갱신해야한다.

그래서 delete도 중요하다.

revoke라고 한다.

a method of revoking certificates

OCSP 프로토콜로 revoke 된 인증서인지 확인하고 진행한다.

OCSP 프로토콜 같은거를 디렉토리 서비스라고 한다.

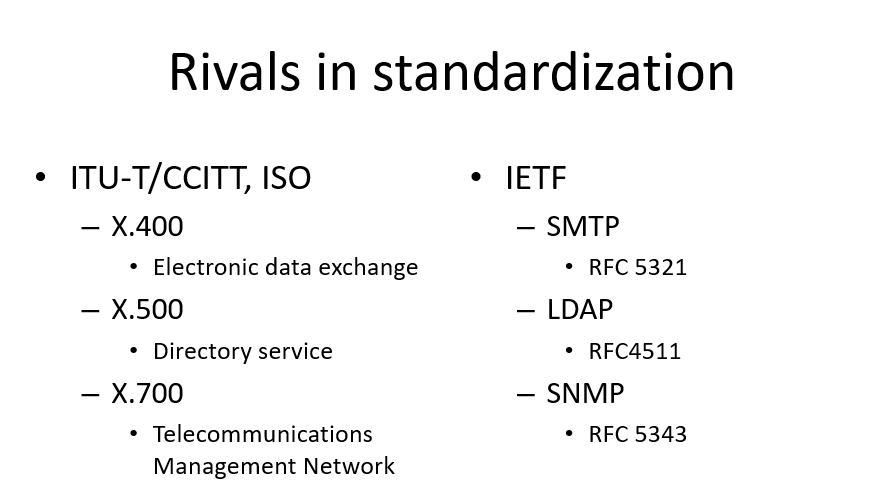

Rivals in standardization

왼쪽의 X. 시리즈는 구현된 것이 없는 상태에서 생각해낸 이론적 접근들이 모여있다.

오른쪽은 사용하면서 유용한 것들이 점점 발전이 된 것이다.

오른쪽의 표준 방식이 성공해서 쓰이고 있다.

하지만 오른쪽 기능들은 완벽하지 않다. 추가하고 싶은 기능이 있을 수 있다.

그거에 대한 이론적인 내용이 X. 시리즈에 어지간하면 다 있다!!