❓IAM 이 뭐임❓

신원 및 접근 관리 : Identity and Access Management 의 약어로 AWS 리소스(자원)에 대한 액세스(접근)를 안전하게 제어할 수 있는 웹 서비스이다.

IAM으로 어떤 대상에게 권한을 부여하거나 권한이 있는 대상을 제어할 수 있다.

⚠️경고⚠️주의⚠️

AWS 계정을 처음 생성할 때는 루트 사용자로 하며 모든 권한은 루트 사용자에게 있다. 그렇기 때문에 루트 사용자로 아주 간단한 작업이더라도 하지 않는 것을 권장한다.

정말 딱 처음 IAM 사용자를 생성할 때만 루트 사용자를 사용하거나 루트 사용자 자격 증명을 안전하게 보관한다던가 계정을 관리, 서비스 관리 작업을 할 때만 사용하는 것이 가장 모범적인 사용법이다.

🔨 IAM 기능

-

AWS 계정에 대한 공유 액세스

루트 사용자의 암호나 액세스 키를 AWS 계정의 리소스를 관리하고 사용할 수 있는 권한을 다른 사람에게 부여할 수 있다. -

세분화된 권한

어떤 사용자에게는 S3 버킷에 대한 읽기 전용 권한을 준다던가 또 다른 사용자에게는 일부 EC2 인스턴스를 관리할 수 있는 권한을 주는 등 여러 사람에게 다양한 권한을 부여하고 부여된 권한에만 액세스하도록 할 수 있다. -

멀티 팩터 인증(MFA)

보안 강화를 위해 암호, 액세스 키, 특별한 디바이스 코드를 입력해야 하는 인증을 추가할 수 있다. -

무료다.

👇 이보다 더 많은 기능이 있는데 궁금하다면 아래 글을 참고해보세용 👇

IAM 건드려보기

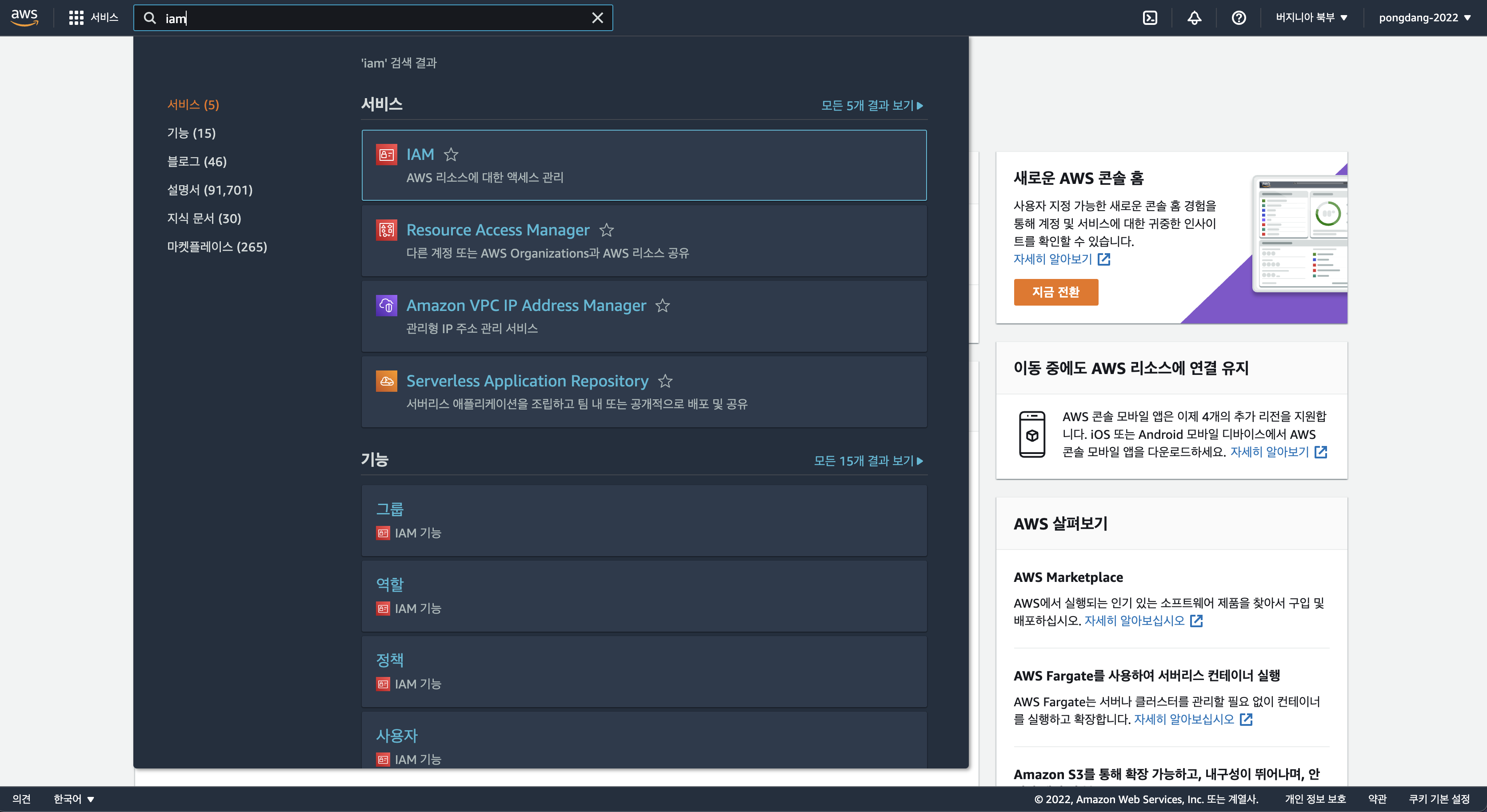

1. 검색창에 IAM 검색

IAM 빨간색의 자물쇠 명함 아이콘을 클릭한다.

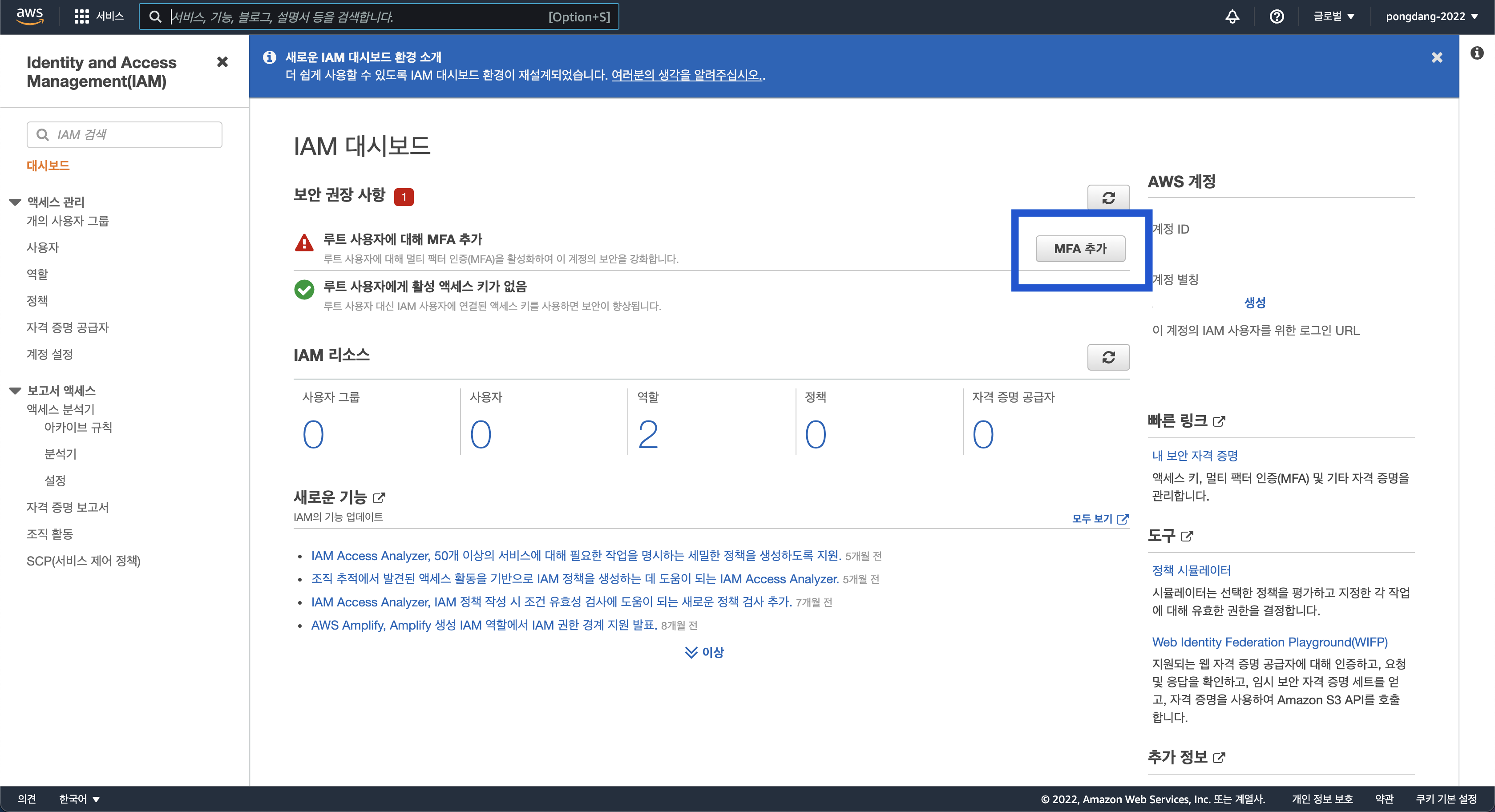

2. MFA 추가하기

IAM 에 딱 들어오면 IAM 대시보드 가 뜨는데 오른쪽에 있는 MFA 추가 버튼을 클릭한다.

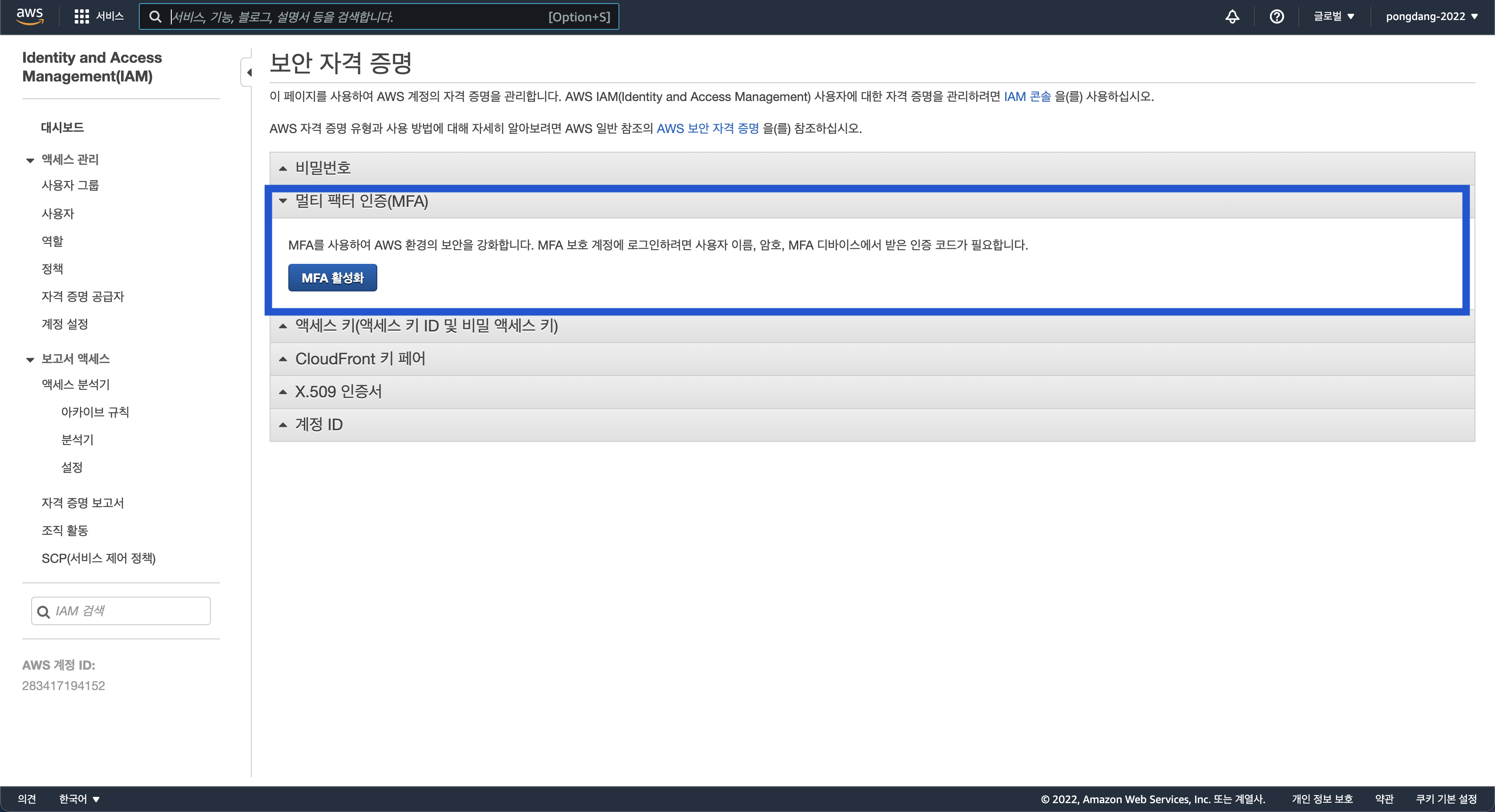

3. 보안 자격 증명의 MFA

MFA 추가 버튼을 누르면 보안 자격 증명 페이지가 뜬다.

AWS 계정의 자격 증명을 관리하는 곳으로 비밀번호, 멀티 팩터 인증, 액세스 키, CloudFront 키 페어, X.509 인증서, 계정 ID 등 굉장히 건들면 안 될 것 같이 생긴 것들이 모여 있다.

여기서 멀티 팩터 인증(MFA) 누르면 MFA 활성화 버튼이 나온다. 또 MFA 활성화 버튼을 클릭한다.

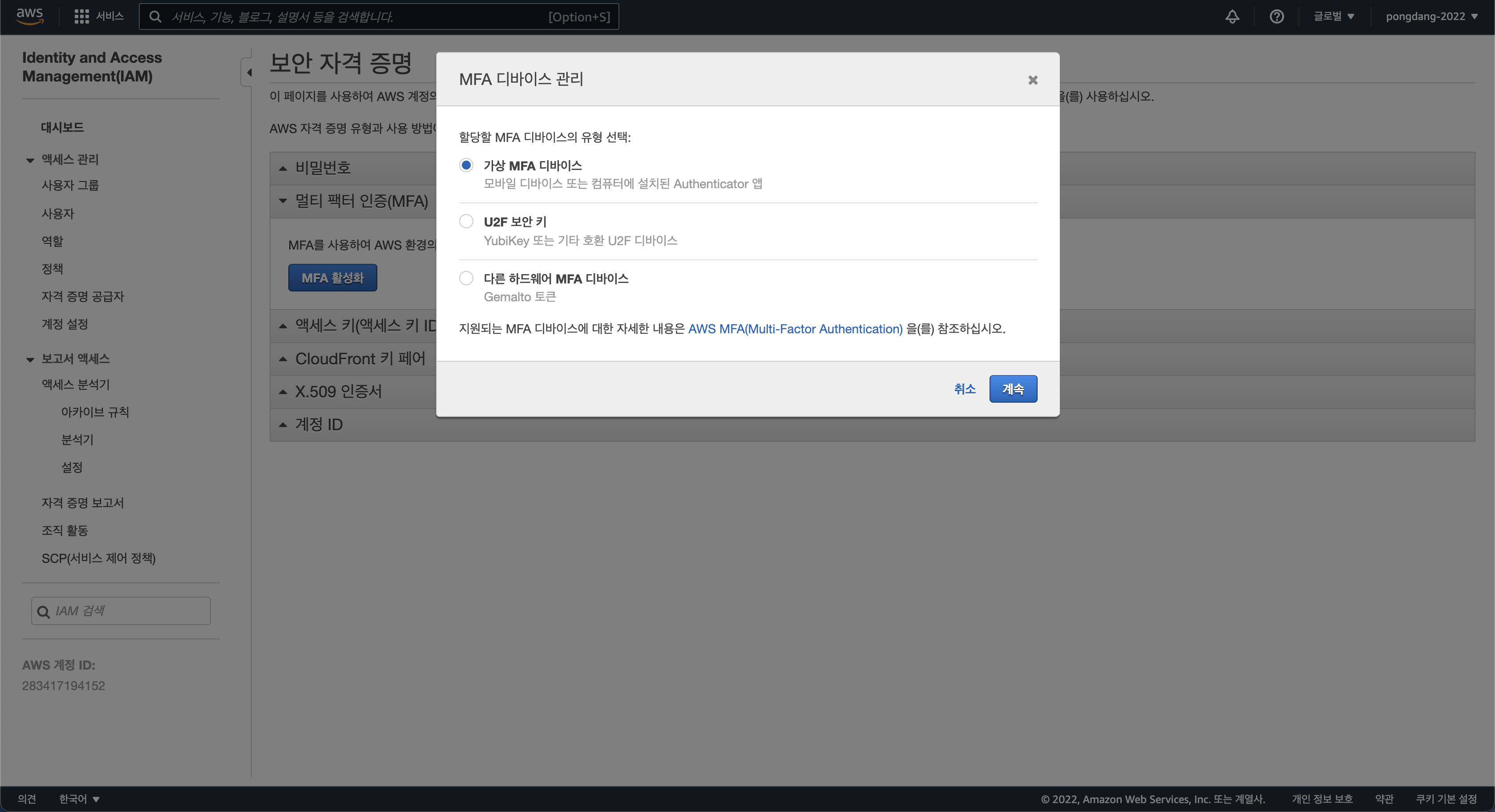

4. MFA 디바이스 관리

그러면 MFA 디바이스 관리 창이 뜨면서 가상 MFA 디바이스, U2F 보안 키, 다른 하드웨어 MFA 디바이스 중에서 할당할 MFA 디바이스의 유형을 선택하라고 한다.

나는 1Password 를 설치했기 때문에 가상 MFA 디바이스 를 선택해주었다.

구글 OTP 로 하는 사람도 있던데 뭘 이용해서 할 지는 편한대로 하면 될 것 같다.

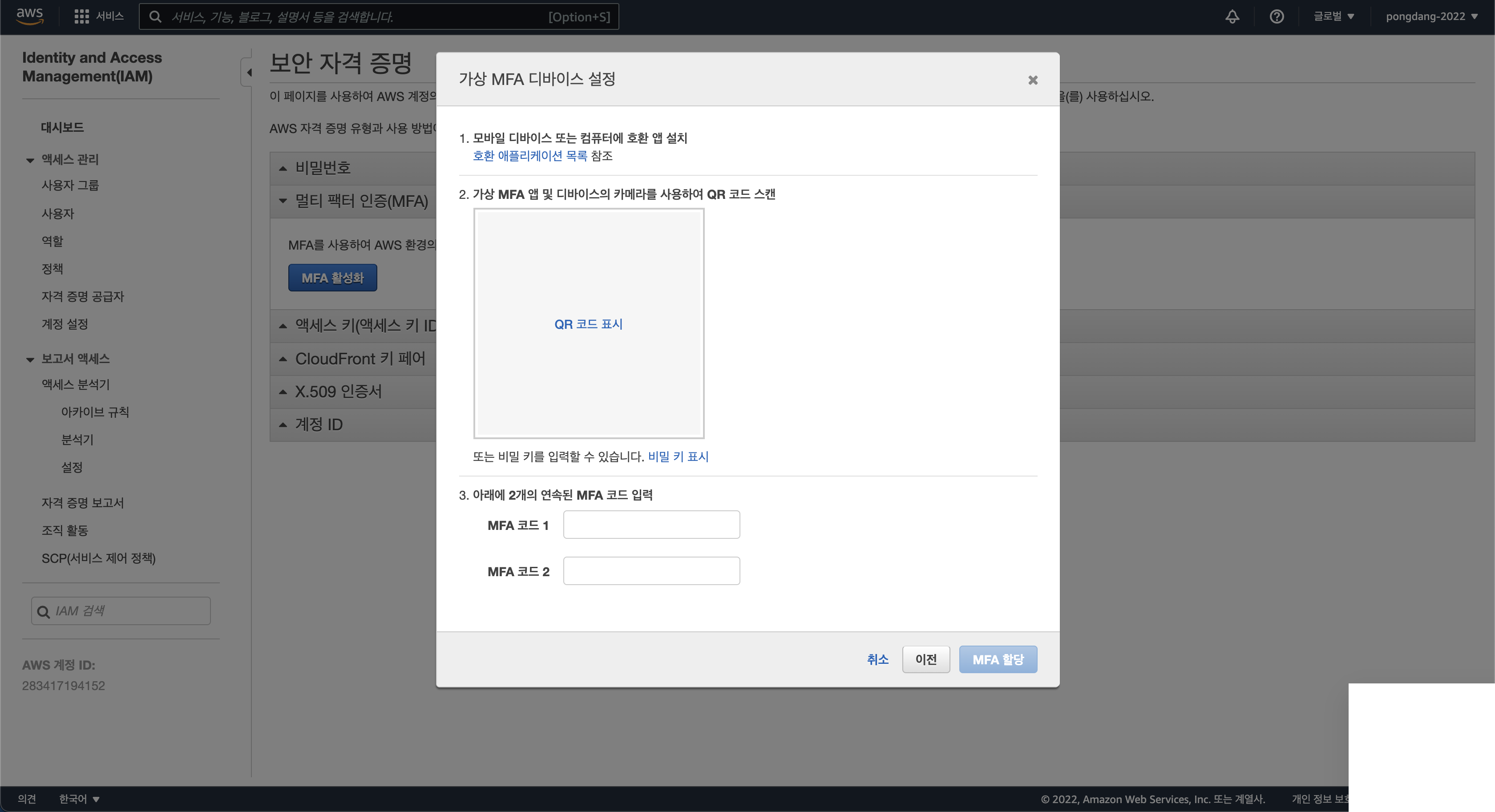

5. 가상 MFA 디바이스 설정

QR 코드를 스캔하고 MFA 코드 1, MFA 코드 2 를 입력하라고 한다.

1Password 에서 QR 코드 알아서 스캔해준다.

안 된다면 QR 코드 아래 비밀 키 표시를 눌러 직접 입력해주면 된다.

1분이 지나면 새 MFA 코드가 생성된다.

MFA 코드 1 입력하고 1분 기다려서 새로 생성된 MFA 코드 2 입력하면 된다.

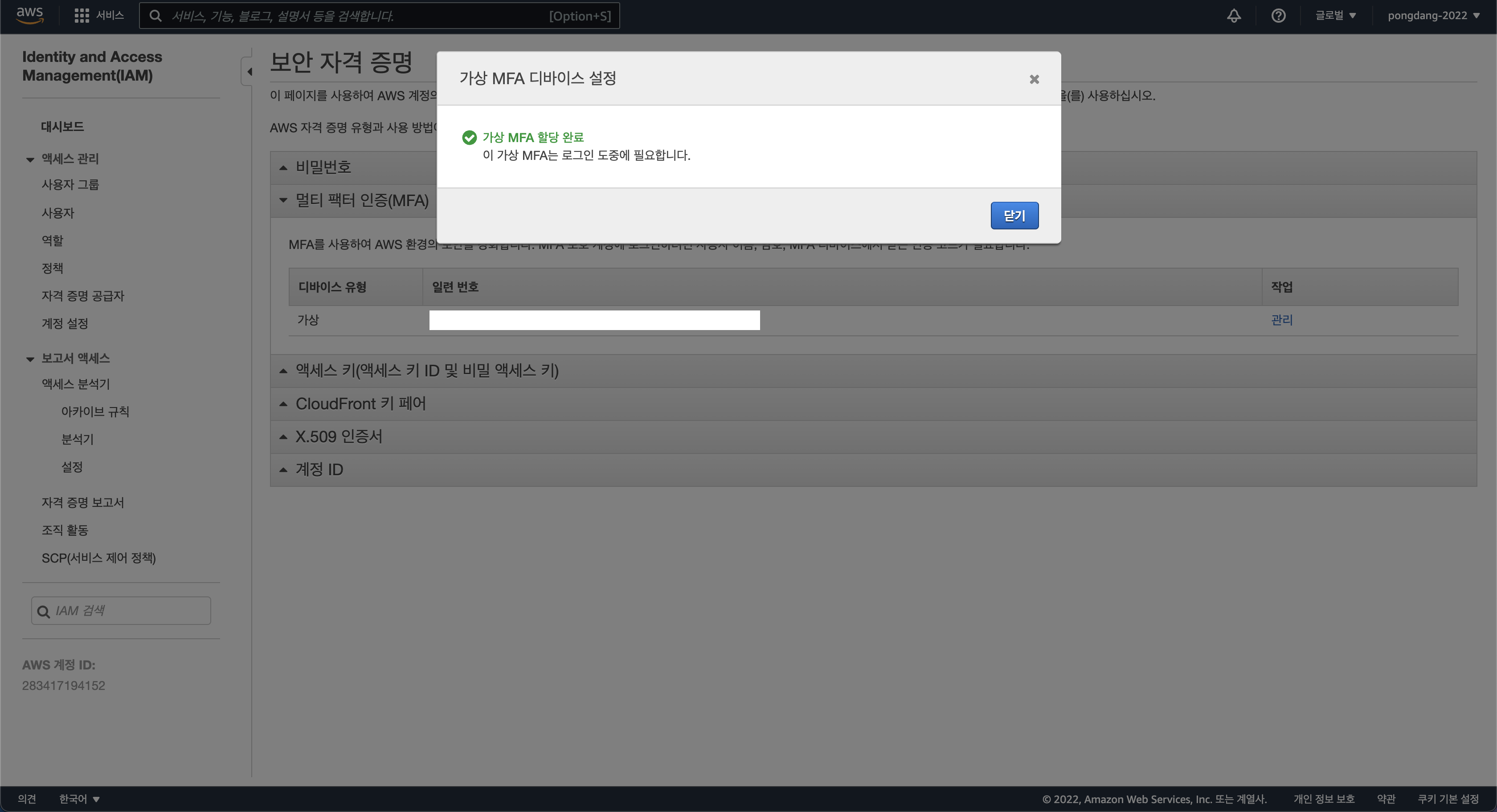

6. 가상 MFA 할당 완료

이제 다 됐다.

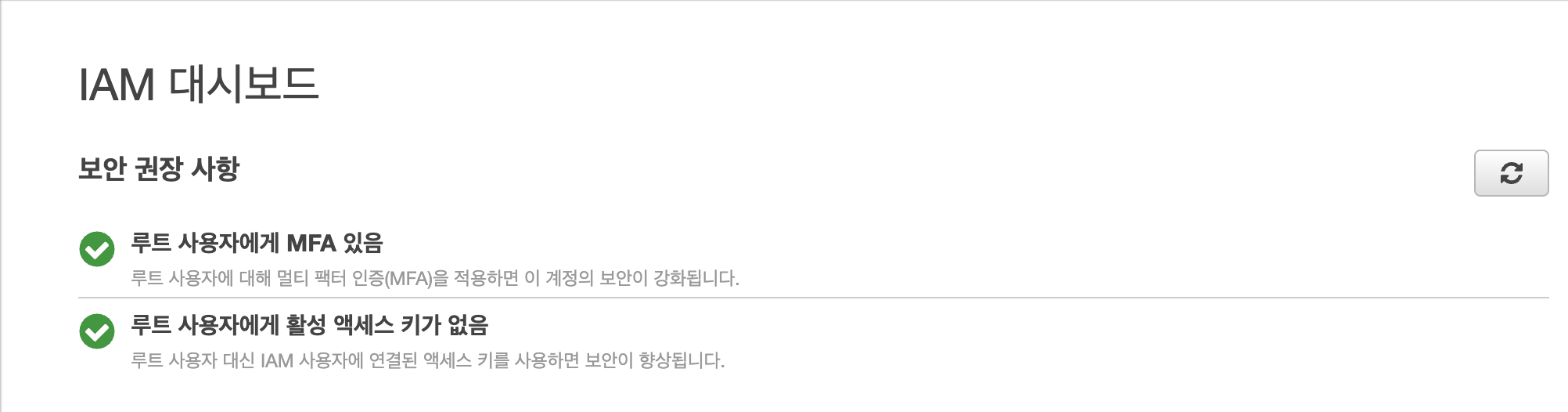

보안 권장 사항을 모두 충족했다.

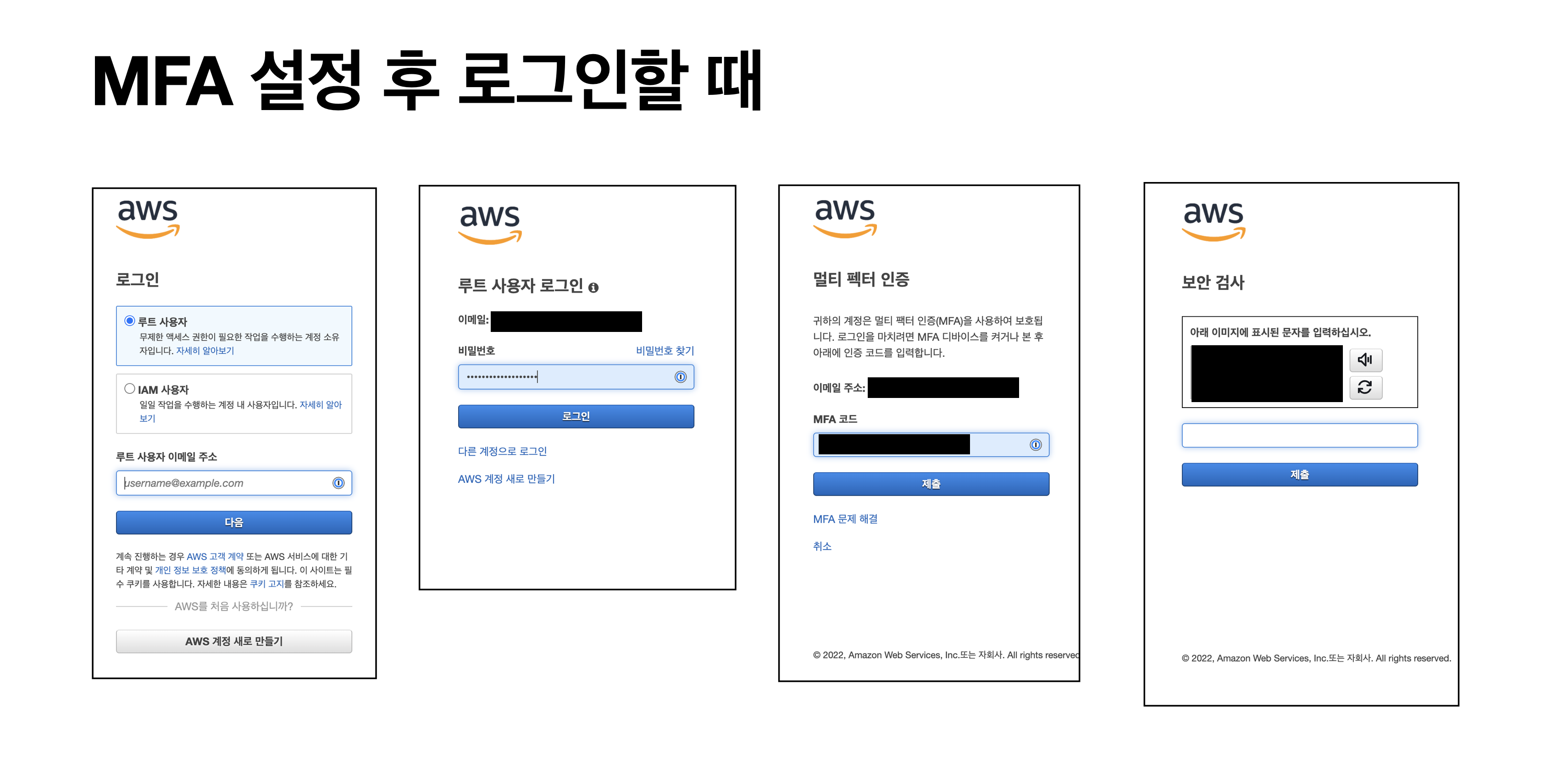

7. MFA 설정 후 로그인을 하면 ...

MFA 설정 전에는 아이디와 비밀번호만 입력하면 로그인이 완료되었다.

위와 같은 과정을 거쳐 MFA 설정을 하니 아이디와 비밀번호를 입력하면 멀티 팩터 인증 창이 하나 더 뜨면서 MFA 코드 를 입력하라고 한다.

입력해야 할 것이 늘어났지만 꽤 보안이.. 강화... 된 .. 거 같다.

혹시나 잘못된 정보가 있다면 댓글로 알려주세요 ! 저의 성장의 큰 도움이 될 것 같습니다.🌱