- AWSome Day 온라인 컨퍼런스를 정리한 자료입니다.

네트워킹

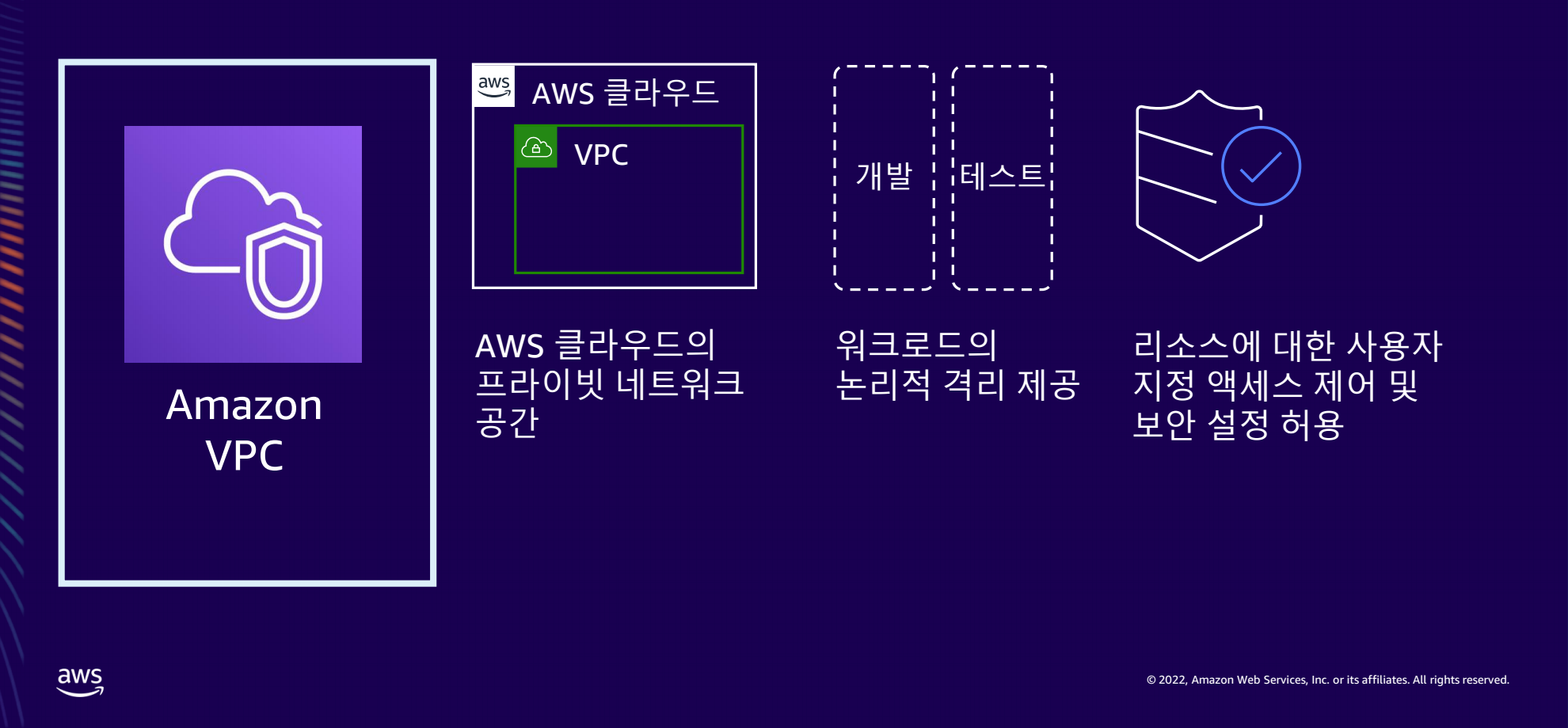

Amazon VPC

- Virtual Private Cloud

- 논리적으로 격리되어 있는 계정 전용 가상 네트워크

- VPC 내에서 EC2 인스턴스와 같은 AWS 리소스를 생성해서 사용이 가능.

- VPC는 리전 범위의 서비스이며 AZ에 걸쳐서 사용됨.

- 데이터센터를 따로 보유한 경우 전용선 옵션인 Direct Connect또는 VPN 연결을 통해 하이브리드 아키텍쳐를 가져갈 수도 있음.

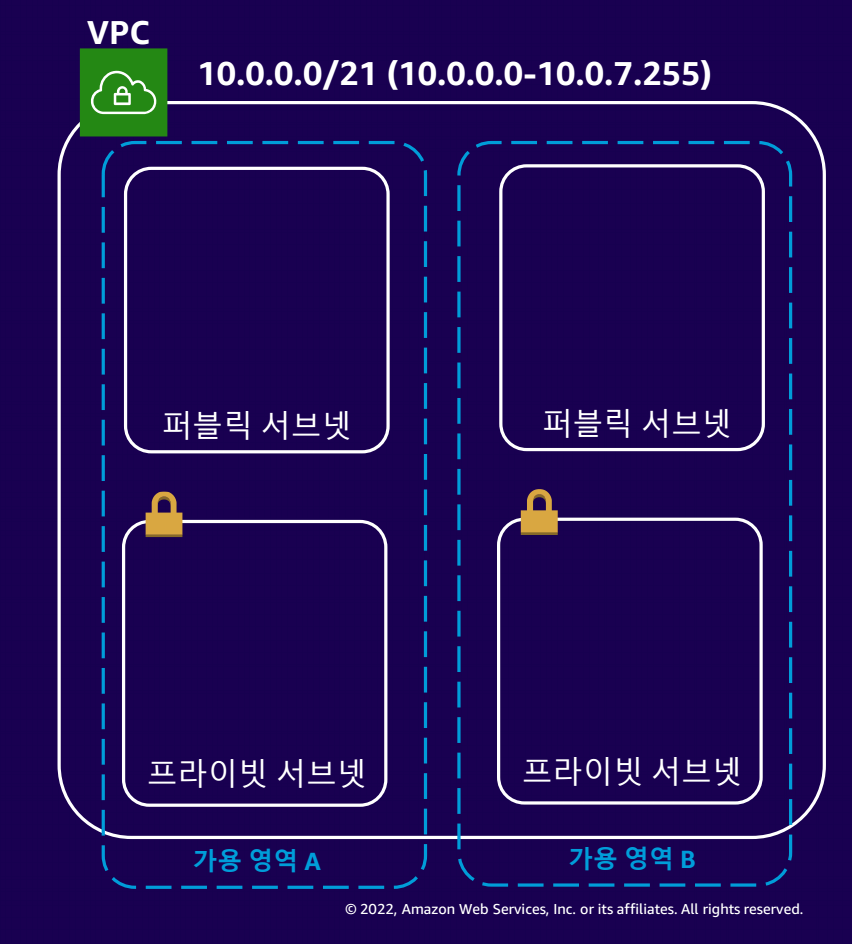

서브넷을 사용한 VPC 분리

- VPC 만들었다고 EC2 인스턴스와 같은 서비스 바로 배치할 수는 없음.

- VPC는 서브넷이라고 하는 VPC IP 주소 범위의 세그먼트 또는 파티션.

- 서브넷을 생성하고 해당 서브넷에 EC2 인스턴스와 같은 서비스 배치 가능.

- 서브넷은 인터넷 접근성을 정의한다

프라이빗 서브넷- 서브넷은 기본적으로 외부와 통신할 수 없고 이를 프라이빗 서브넷이라고 함.

- 인터넷 게이트웨이에 대한 라우팅 테이블 항목 없음

- 퍼블릭 인터넷에서 직접 접속 불가.

퍼블릭 서브넷이 되기 위한 3가지 조건

- 인터넷 게이트웨이라 불리는 서비스를 생성해서 VPC와 연결

- 라우팅 테이블에서 해당 항목에 대한 트래픽 경로가 지정되어야 함.

- 퍼블릭 서브넷에 있는 서비스가 외부에서 접근할 수 있는 퍼블릭 IP 주소를 가지고 있어야 함.

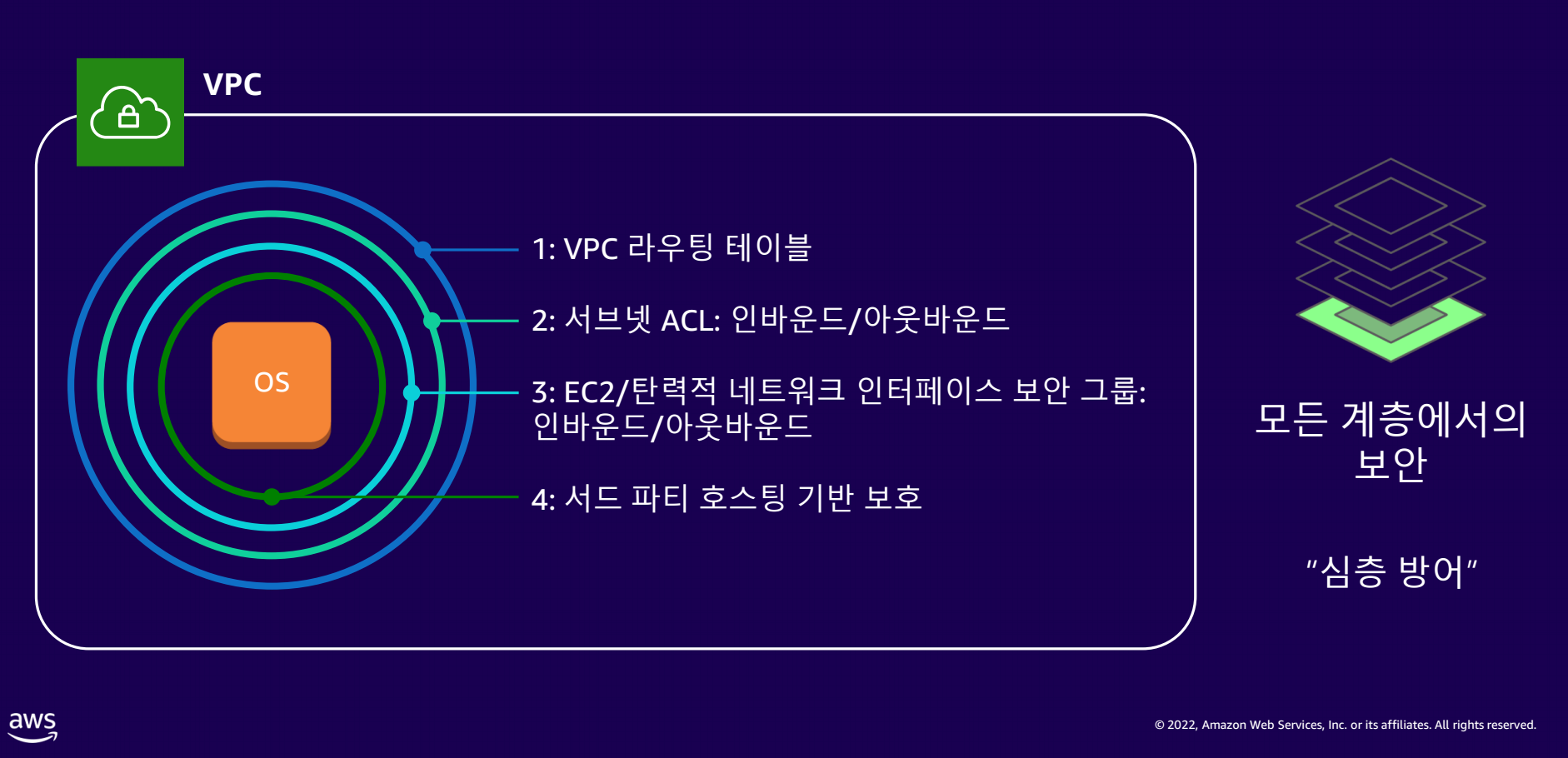

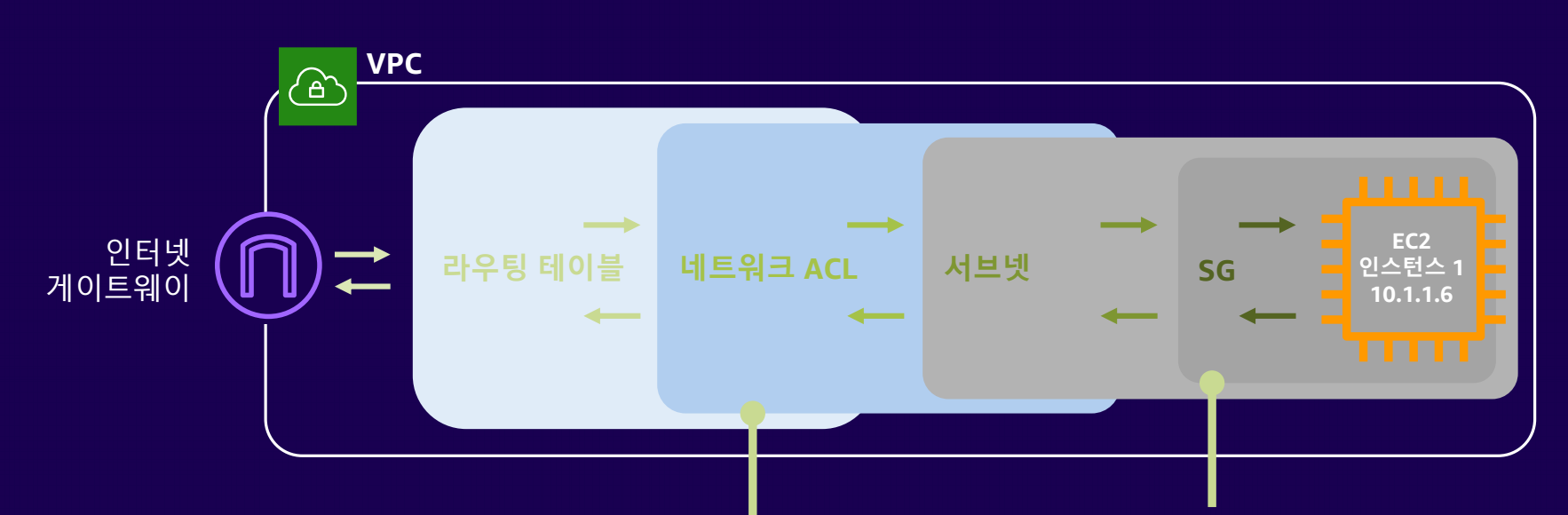

VPC의 계층화 네트워크 방어

-

VPC 라우팅 테이블 사용해서 네트워크 트래픽이 전달되는 위치를 제어할 수 있음.

트래픽에 대한 위치 상세 제어가 가능해 첫번째 방어 관문이 될 수 있음.

공격자는 라우팅 테이블에 해당 정보가 없으면 접근 불가 -

네트워크 ACL

1개 이상의 서브넷 내부와 외부의 트래픽을 제어하기 위한 방화벽 역할을 하는 VPC를 위한 선택적 보안 계층

규칙을 통해 SSH 접속과 같은 유형, 프로토콜, 포트 범위 및 소스 대상을 선정하고 이를 허용할지 거부할지 설정할 수 있습니다.

규칙 번호가 낮을수록 먼저 평가됨. -

보안 그룹

인스턴스에 대한 인바운드 및 아웃바운드 트래픽을 제어하는 가상 방화벽을 의미

서브넷 수준이 아니라 인스턴스를 보호하므로 하나의 서브넷 안에 있는 여러 리소스를 서로 다른 보안 그룹 세트에 할당할 수 있음.

각 보안 그룹별로 인스턴스에 대한 인바운드 트래픽과 아웃바운드 트래픽을 별도로 제어하는 규칙을 정의하는 방식으로 생성 -

서드 파티 솔루션 등등.

직접 설치하는 보안 솔루션임.

인프라 구조화

- 인터넷 게이트웨이로 들어온 트래픽은 라우팅 테이블의 경로 정보를 가지고 이동

- 라우팅 테이블에서 적절한 정보 안주면 해당 트래픽은 EC2 인스턴스에 접근 불가

- 라우팅 테이블을 통해 트래픽은 서브넷 앞단의 네트워크 ACL을 거침

- 해외여행시 만나는 여권 심사관과 비슷

- 정한 룰에 의해 허용된 트래픽인지 체크한다.

- 허용된 트래픽은 인스턴스 레벨의 가상 방화벽인 보안 그룹을 거침

- 한 건물의 경비와 같음.

- 정한 룰에 의해 정상 트래픽인지 확인하고 출입 허용

- 이렇게 EC2 인스턴스로 접근하기 위해 여러 과정을 거치는 것을 계층적 보안이라고 함.

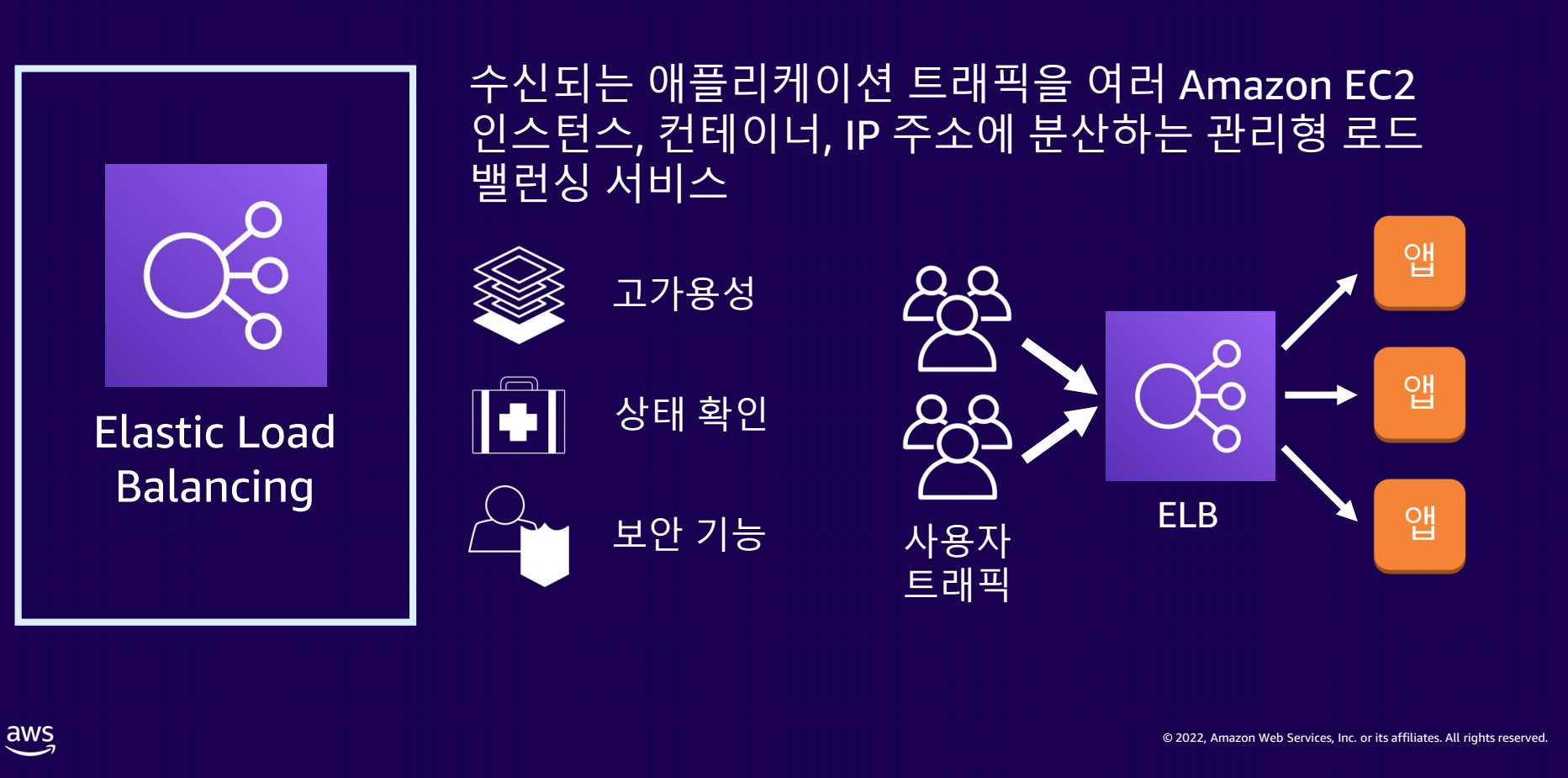

ELB

- elastic load balancing

- 들어오는 트래픽을 EC2 인스턴스, 컨테이너, IP 주소, Lambda 함수, 가상 어플라이언스와 같은 여러 대상에 자동 분산

- 단일 가용 영역 또는 여러 가용 영역에서 다양한 애플리케이션 부하 처리 가능.

- 하나의 가용영역에 있는 애플리케이션에 문제가 생겨도 나머지 가용 영역에 있는 대상으로 트래픽 전달되어 문제없이 가동 가능.

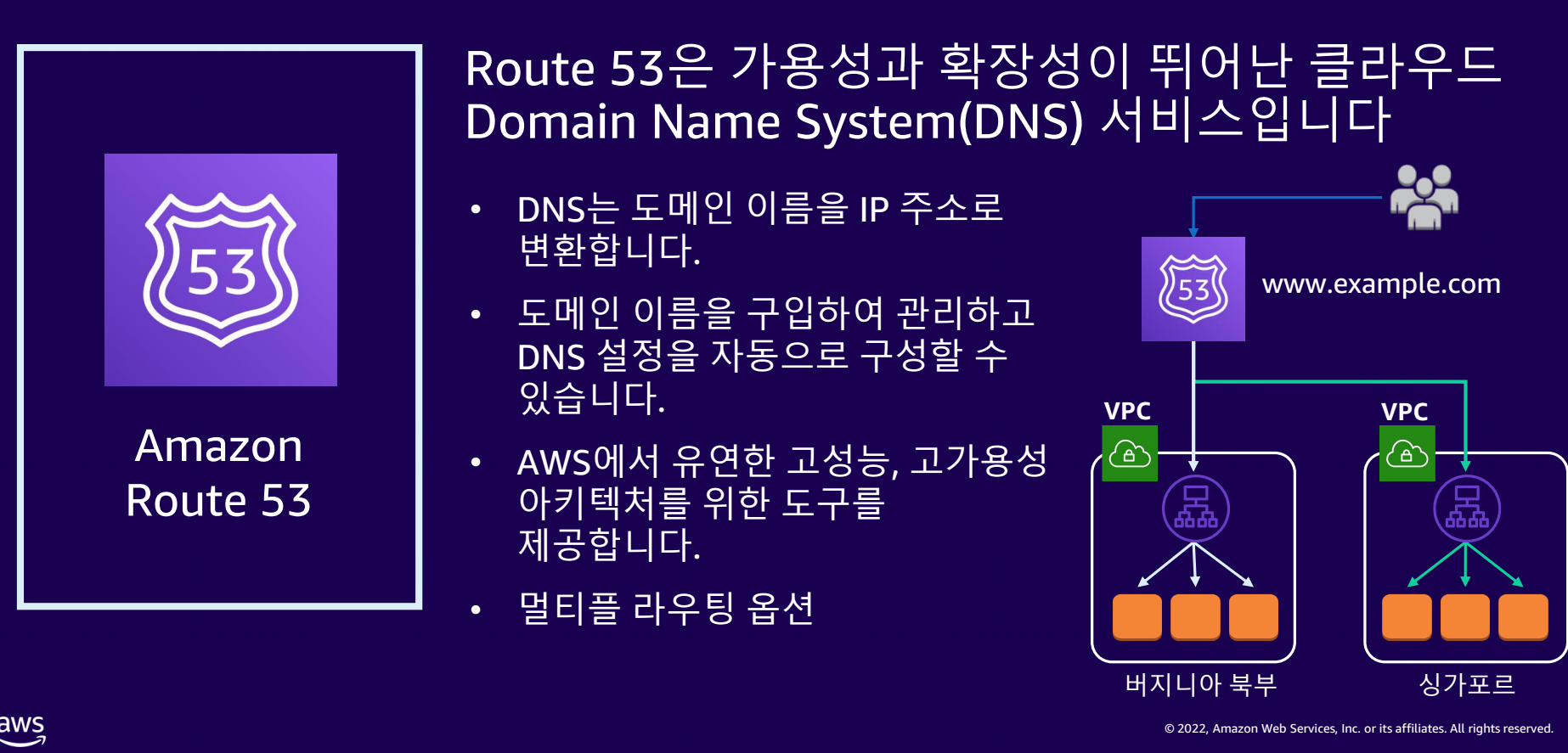

Amazon Route 53

- 가용성과 확장성이 뛰어난 DNS 웹서비스

- Domain name을 IP주소로 변환

- 도메인 이름을 구입하여 관리하고 DNS 설정을 자동으로 구성 가능.

- AWS에서 유연한 고성능, 고가용성 아키텍처를 위한 도구를 제공

- 멀티플 라우팅 옵션

- 인터넷을 통해 웹서버 같은 리소스로 자동화된 요청을 보냄.

- 정상작동중인지 확인

- 사용할 수 없게 되면 알림을 수신하고 비정상 리소스가 아닌 다른 곳으로 트래픽 라우팅 가능.

요약

- DNS를 통해 앱 접근 -> route53이 이를 ip정보로 변경

- 전달받은 ip 정보로 트래픽 요청시 AWS 클라우드의 VPC에 연결된 인터넷 게이트웨이 서비스가 이를 처리

- 트래픽은 라우팅 테이블의 트래픽 경로를 따라 ELB로 연결. ELB는 뒤에 연결된 EC2 인스턴스에 적절히 부하 분산

- 오토 스케일링 그룹을 통해 부하에 따라 탄력적으로 EC2 인스턴스 확장 축소 가능.

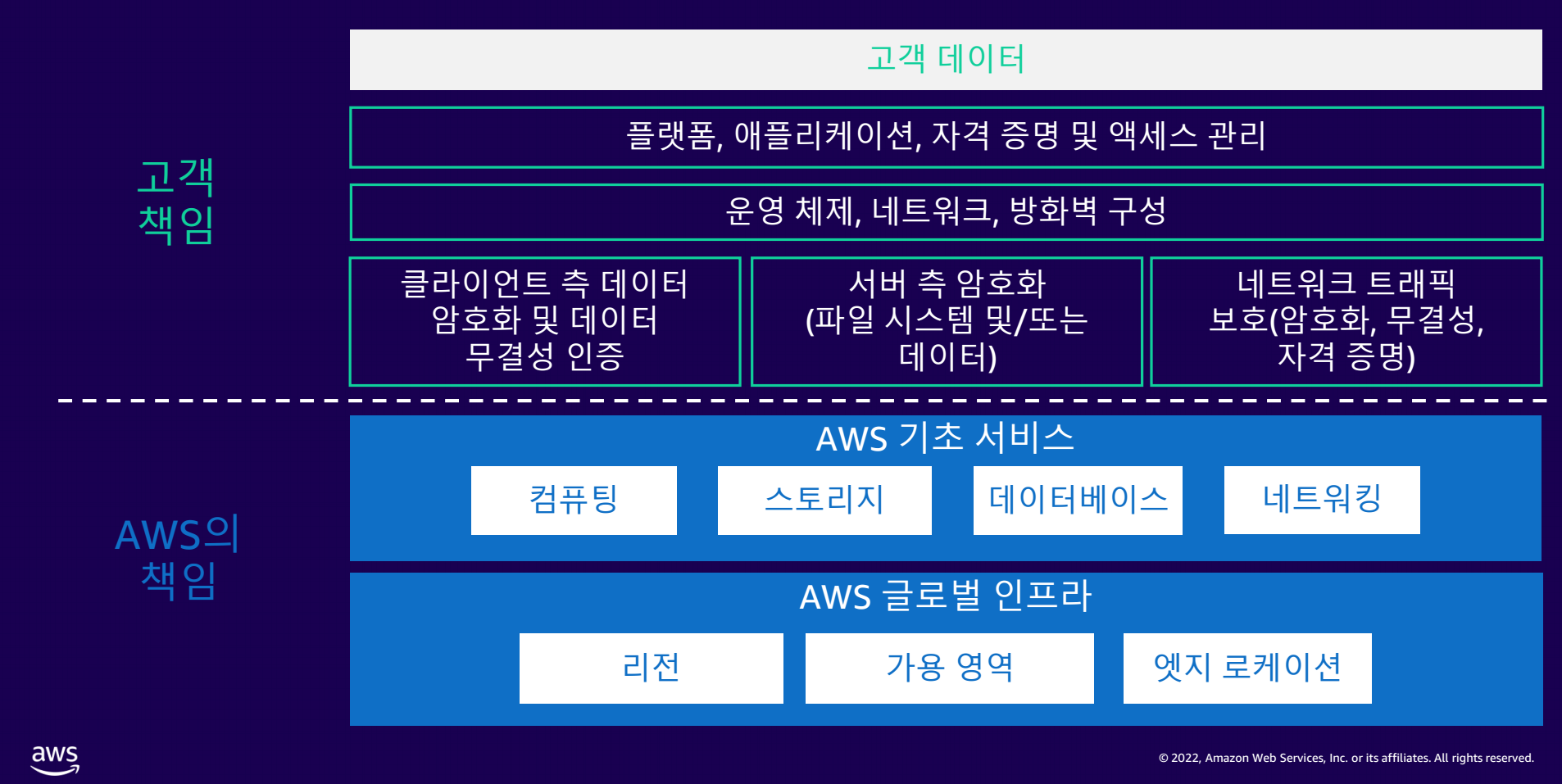

보안

공동 책임 모델

- 각 책임 영역이 나뉨

- 고객 : 인스턴스 운영체제의 업데이트와 보안패치를 포함한 다른 관련 소프트웨어 관리.

AWS에서 제공한 보안 그룹도 직접 구성할 책임이 있음.

그래서 서비스 구현 신중하게 구현해야 함.

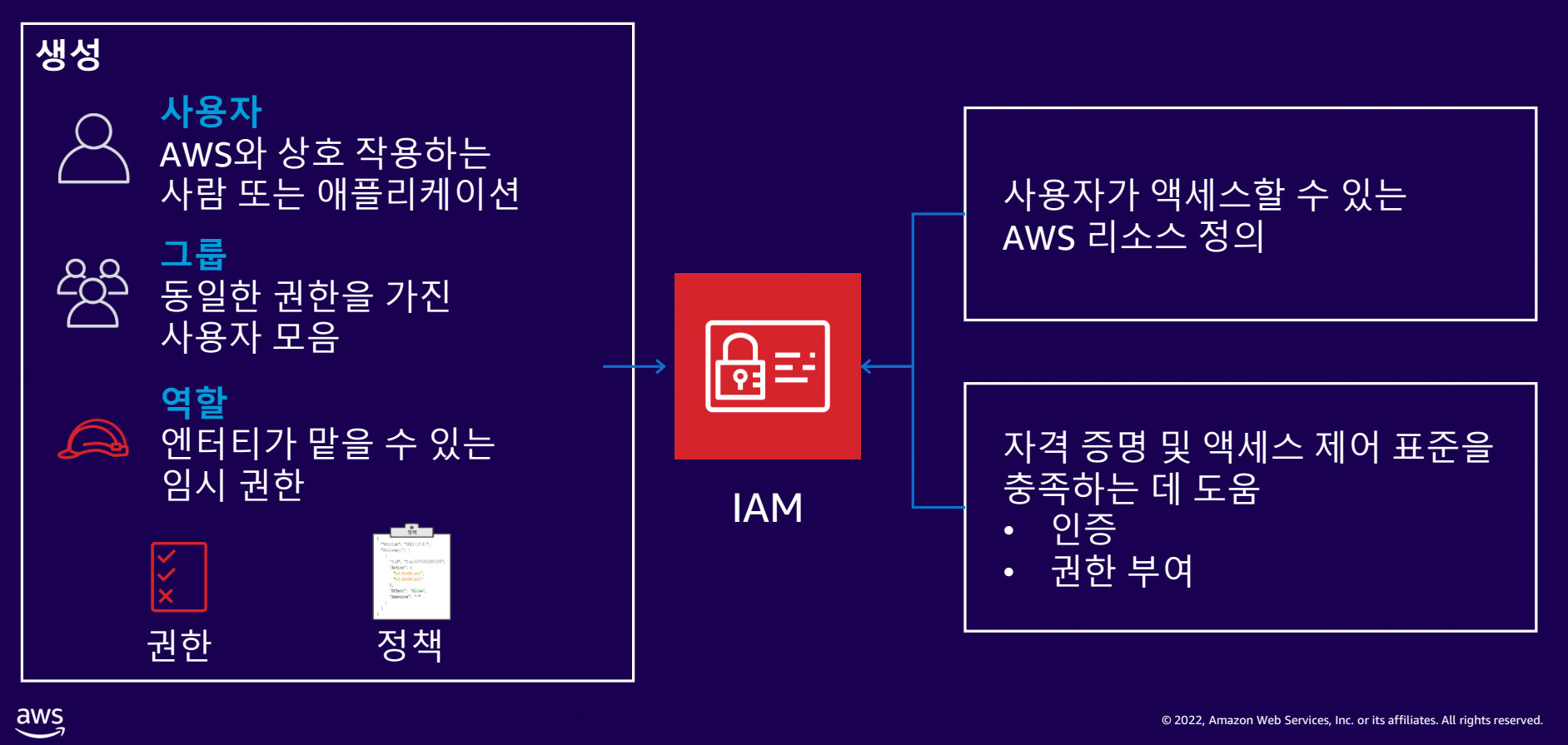

AWS IAM

- Identity and Access Management

- AWS 리소스에 대한 액세스를 안전하게 제어

- 사용자, 그룹 또는 역할에 세분화된 권한 할당

- AWS 계정에 대한 임시 액세스 공유

- 회사 네트워크의 사용자 연동 또는 인터넷 자격

- 증명 공급자와 연동

IAM 구성요소

- 사용자

- 그룹

- 역할

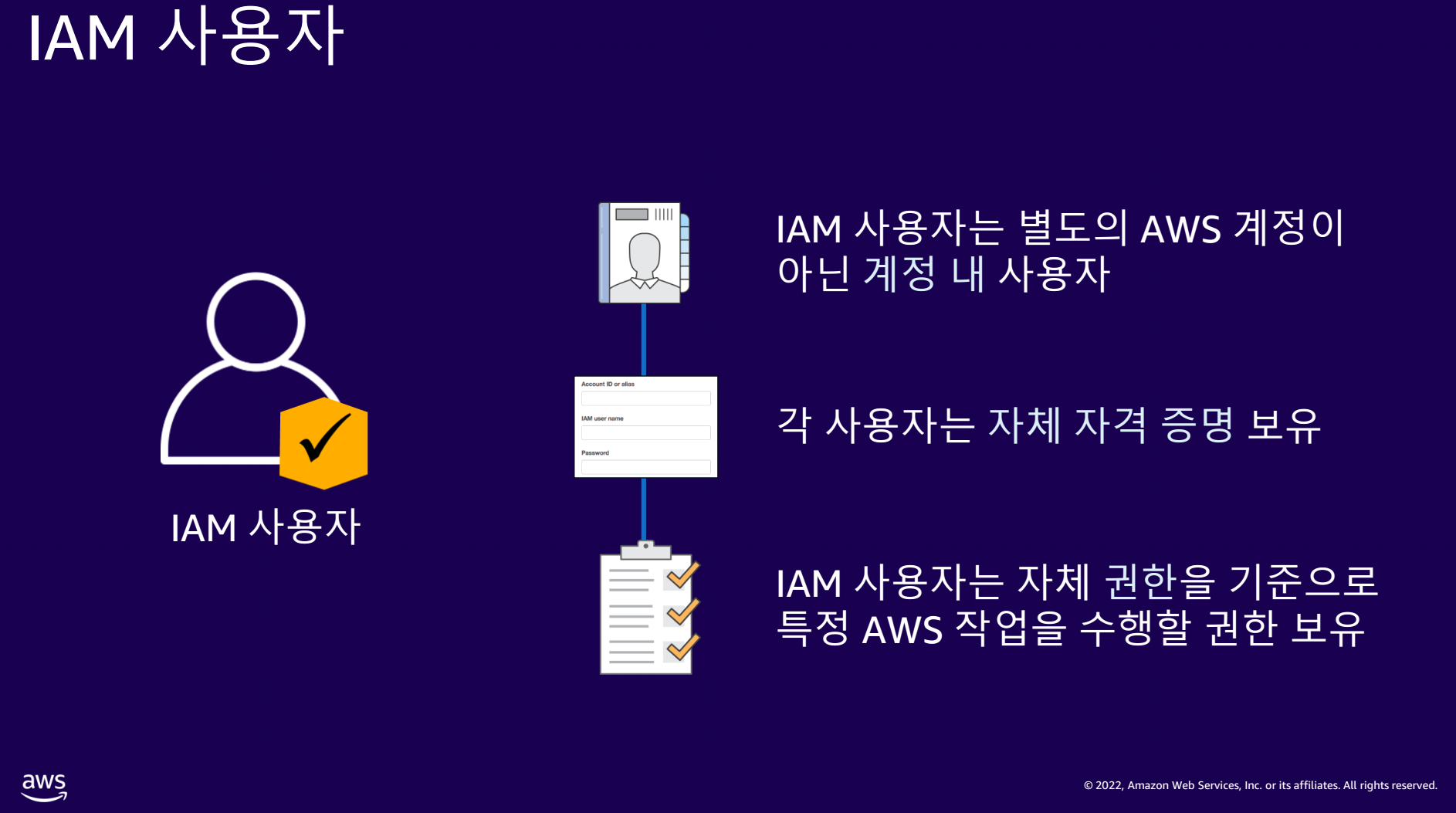

IAM 사용자

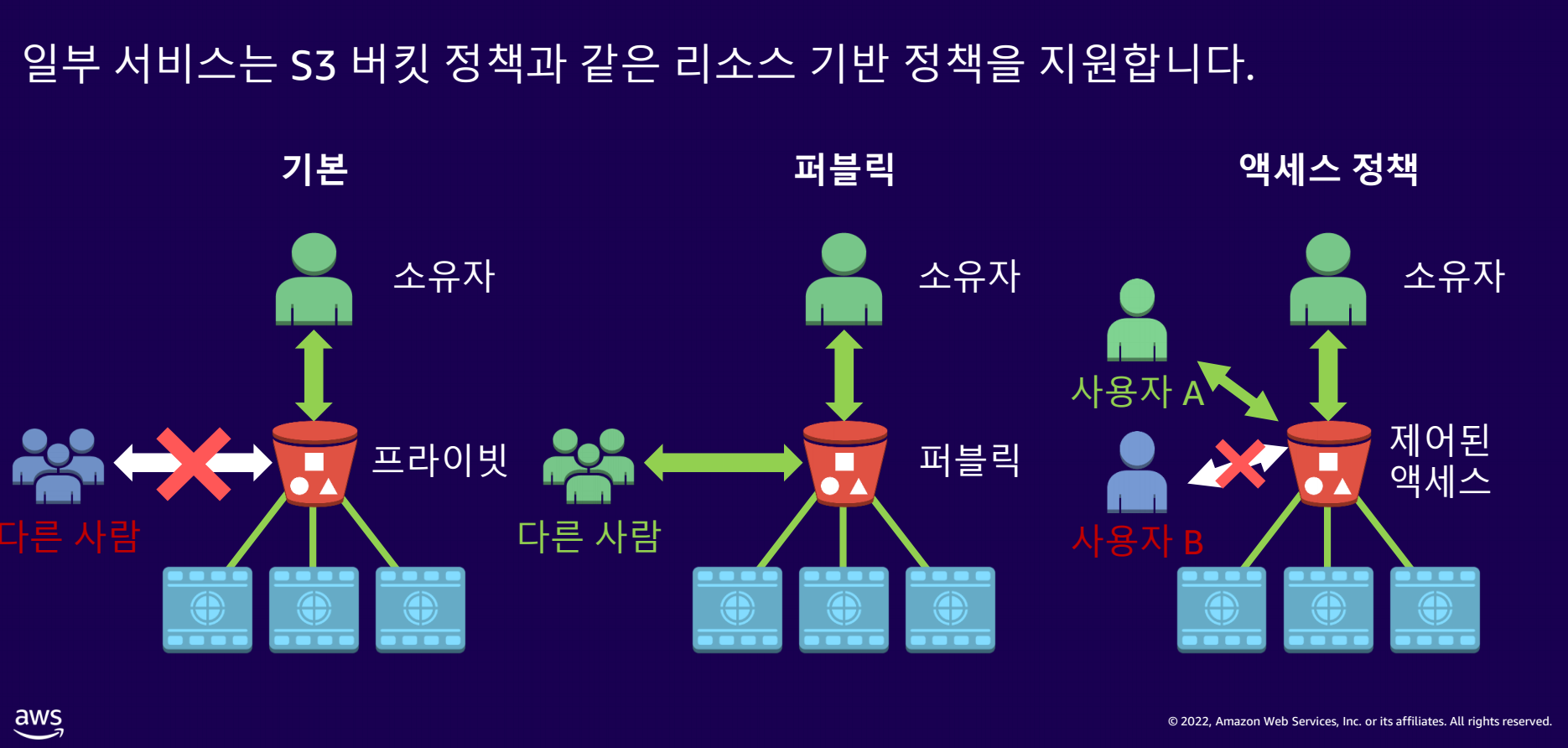

Amazon S3 액세스 제어: 일반

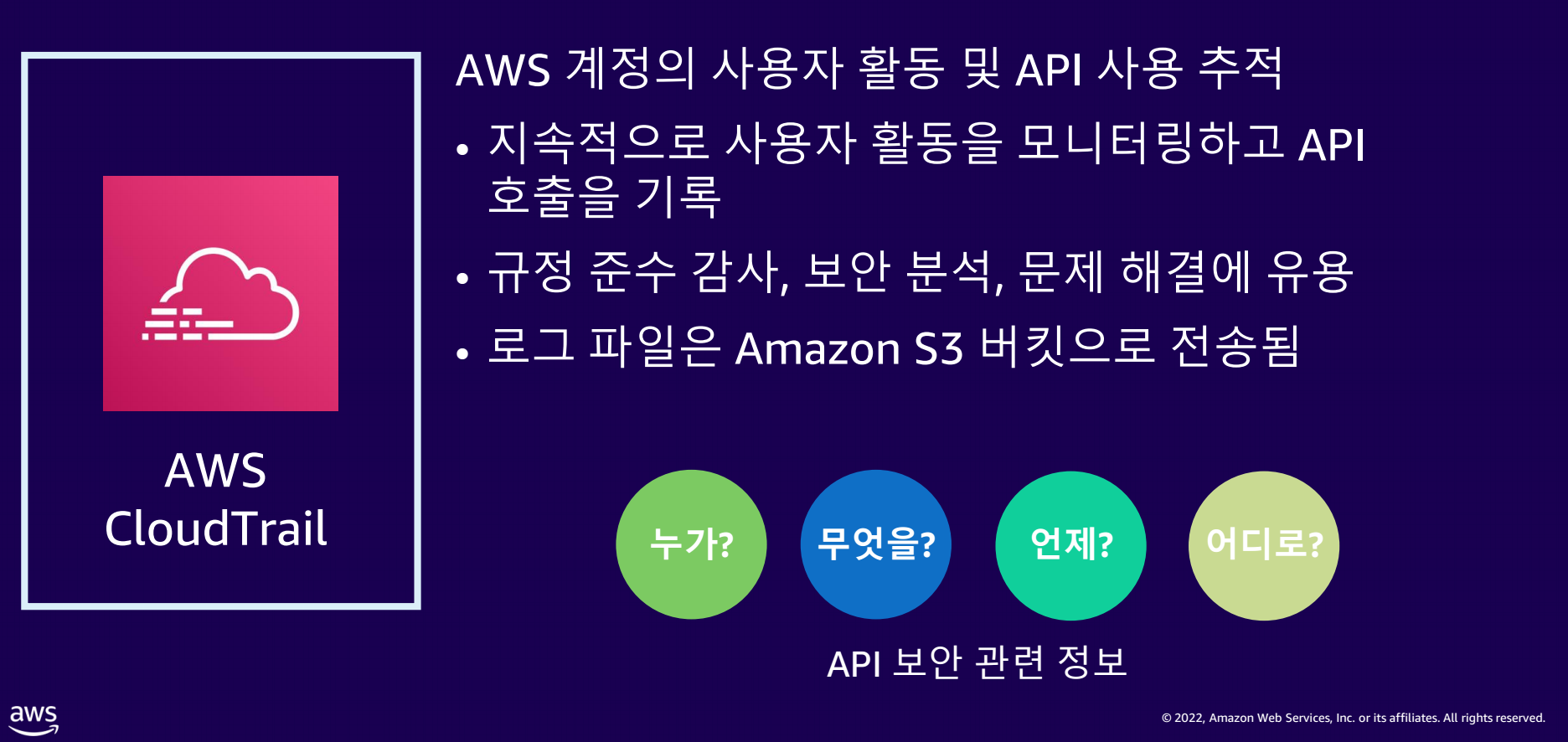

AWS CloudTrail

- IAM 서비스는 AWS 서비스에 대해 인증 및 인가 부분을 처리하지만 서비스에 대한 추적을 하지는 않는다.

- 이러한 계정의 사용자 활동 및 API를 추적해야 하낟.

- CloudTrail로 AWS 계정의 사용자 활동 및 API 추적 가능.

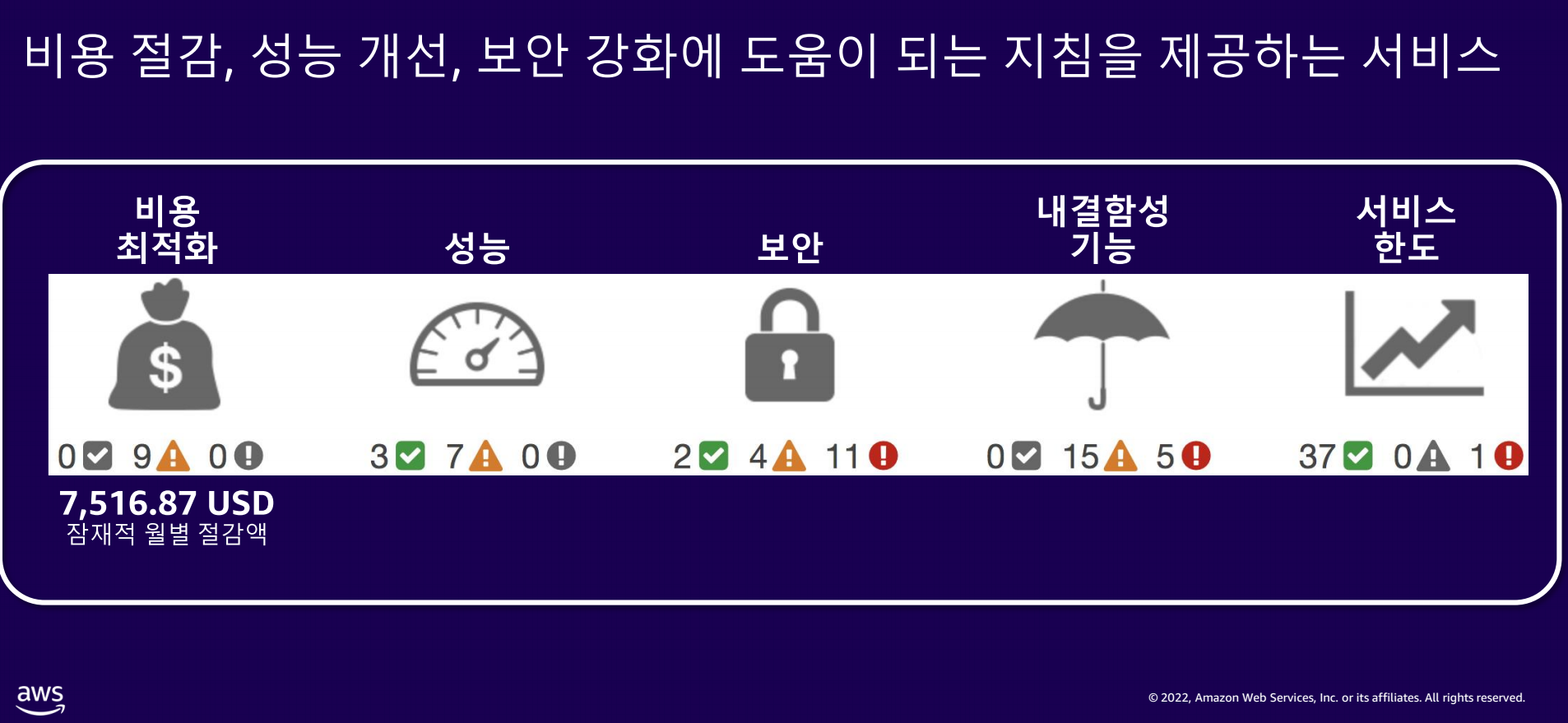

AWS Trusted Advisor