ACL(acess control list)

라우터에 적용, IP주소에 필터링을 하기 때문, IP는 라우터가 다룬다

트래픽 흐름제어

네트워크에 대한 보안성 제공

permit(허용)과 deny(거부)명령어를 사용

규칙을 만드는 방법

positive 안되는거 몇가지빼면 기본적으로 됨

negative 허용하는거 몇가지 빼고는 기본적으로 안됨

ACL방법

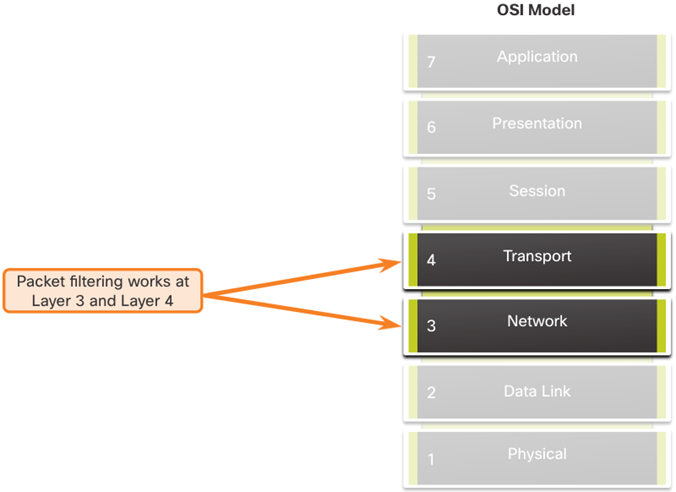

standard ACL: ip주소만 가지고함 (3계층) 1~99, 1300~1999

extended ACL: 포트필터링 필요(4계층) 100~199, 2000~1699

numbered ACL: 숫자를 줘서 구분 acess-list(숫자)

Named ACL: ip acess-list(이름)

서버 앞에서 하면 Inbound 뒤에서하면Outbound

The last ACE statement of an ACL is always an implicit deny that blocks all traffic. It is hidden and not displayed in the configuration.

마지막 문장은 표기 안해도 deny이다(앞에있는 조건이 안맞아으면 끝)

negative방식이기에 하나 이상의 permit(허용)이 있어야 함

named방식으로 하면 ACL을 추가 가능

standard방식으로 하면 수정을 위해 다 삭제해야함

ip inte brief 로 어디에 ACL을 만들지 찾기

sh ip inte g0/0 로 ACL있는지 찾기

R1#show run | include interface | access

ACL생성

interface 만들고자 하는 포트

ip access-group 11 out

삭제

interface 만들고자 하는 포트

no ip access-group 11 out

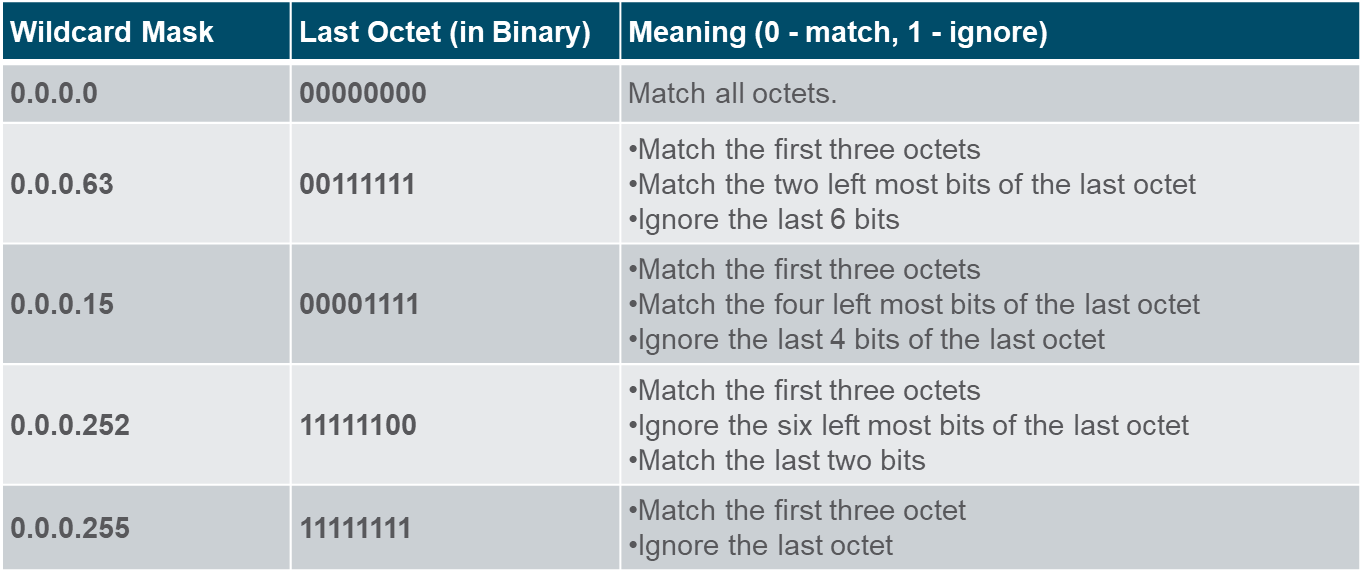

Wildcard Mask

00으로 된 값만 확인 하겠다

ex)0.0.0.252 두개주소만 확인 한다(라우터)

access-list 10 permit 192.168.1.1 0.0.0.0

permit host 192.168.1.1 이렇게 표현 가능

host 키워드는 0.0.0.0 mask를 뜻함

any 키워드는 255.255.255.255 mask를 뜻함

ACL 범위로 지정

16 00010000

17 00010001

18 00010010

~

31 0001111

안변하는 부분인 앞에 4자리만 확인해야함 따라서 00001111(앞에 4자리만 0) 이 됨으로 15

ACL적용 위치

ip만 가지고 필터링을 할경우에는 목적지 근처에 두는게 좋음 (standard ACL)

ip와 포트로 필터링을 할경우에는 출발지 근처에 두는게 좋다 (extended ACL)

적어도 하나 이상의 permit이 필요하다

모든 사고의 중심은 router

처음 설정으로 permit any 할경우 뒤에 있는 deny를 확인 안하고 진행함 따라서 필터링이 안됨

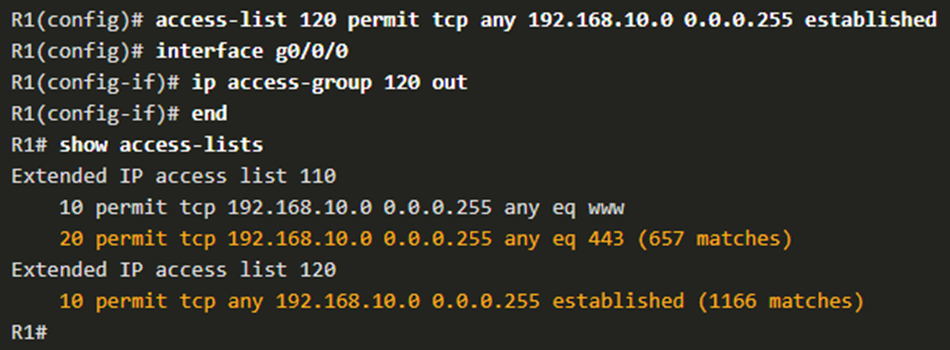

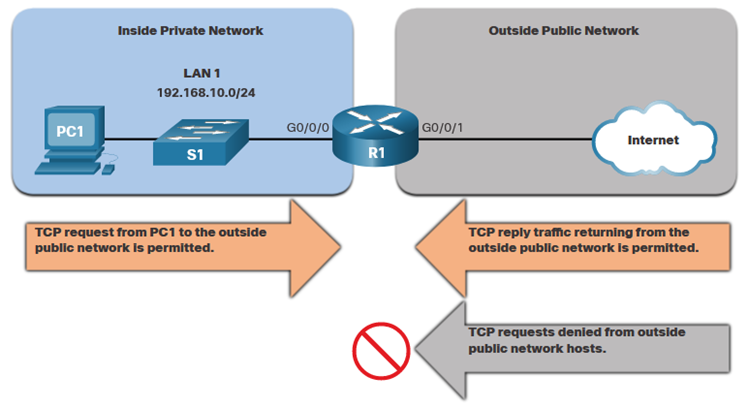

TCP Established Extended ACL

established = 연결된

Named Extended IPv4 ACL

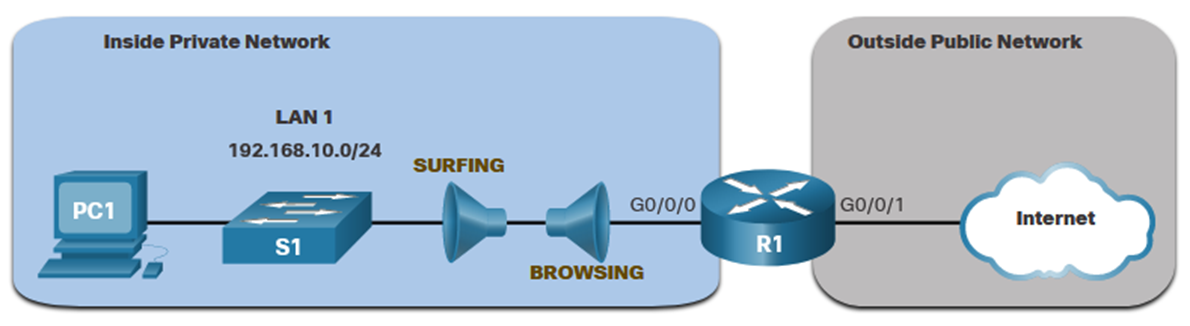

SURFING = IN

BROWSING = OUT