ASAV설정

비밀번호 나오면 enter로 넘어가기

초기 설정

conf t

cd coredumpinfo

copy coredump.cfg disk0:/use_ttyS0

wr

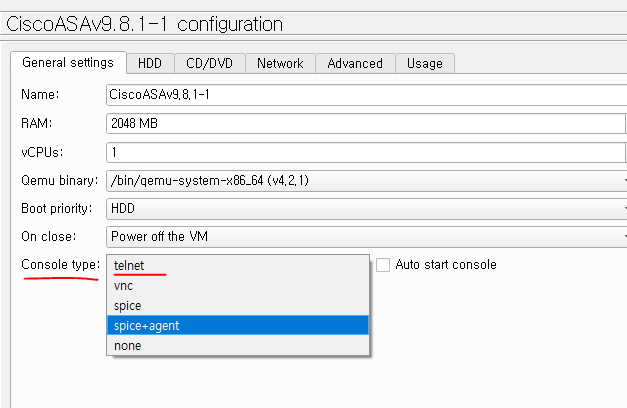

ASAV를 끈다음

Console Type을 telnet으로 변경

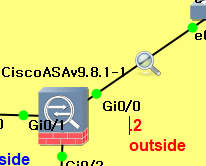

ciscoasa(config)# int g0/0

ciscoasa(config-if)# ip add 192.168.10.2 255.255.255.0

ciscoasa(config-if)# no sh

ciscoasa(config-if)# nameif outside

ciscoasa(config-if)# security-level 0

ciscoasa(config)# int g0/2

ciscoasa(config-if)# no sh

ciscoasa(config-if)# ip add 30.1.1.1 255.255.255.0

ciscoasa(config-if)# nameif dmz

ciscoasa(config-if)# security-level 50

ciscoasa(config-if)# int g0/1

ciscoasa(config-if)# no sh

ciscoasa(config-if)# ip add 20.1.1.1 255.255.255.0

ciscoasa(config-if)# nameif inside

ciscoasa(config-if)# security-level 100

nat용 IOSv-S Router 구성

router ospf 1

network 192.168.10.0 0.0.0.255 area 0

default-information originate

nat설정은 생략

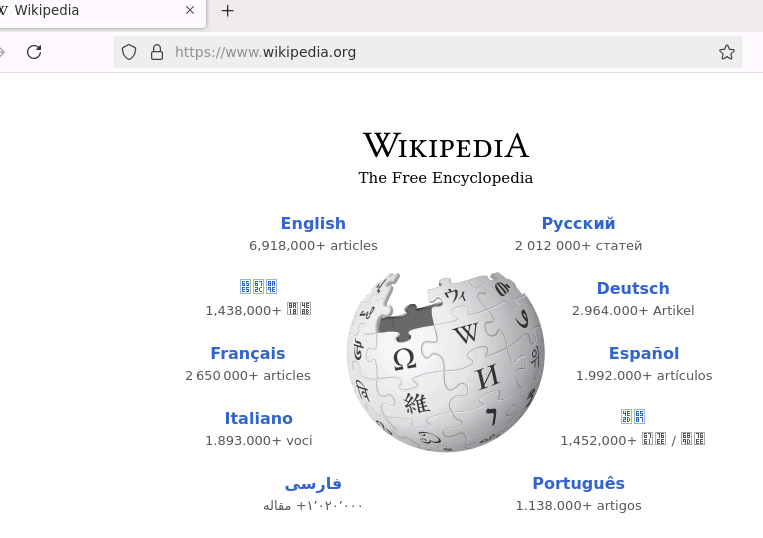

R2,R3대역에서 인터넷에 접속하기 위함

ASAV 영역도 인터넷에 접속하기

방법 2가지

1.static route로 설정

route outside 0 0 192.168.10.1 #0.0.0.0 0.0.0.0을 0 0 로 표현

2.ospf에 참여시켜서 그 대역 받아오기

icmp 설정하기

- 정책을 추가하기

policy-map global_policy

class inspection_default

inspec icmp

- 간단하게 허용

fixup protocol icmp

nat 설정

나가는 ip를 설정

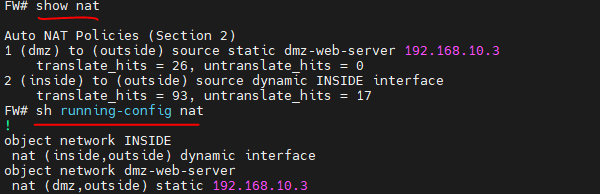

1. inside dynamic interface

FW(config)# object network INSIDE

FW(config-network-object)# subnet 20.1.1.0 255.255.255.0

FW(config-network-object)# nat (inside,outside) dynamic interface

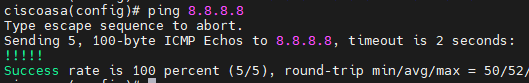

webterm-1의 접속확인, 핑테스트

인터넷 연결은 되지만 핑 전송은 안됨

ASAV에서 icmp 허용을 안했기 때문

icmp 허용해주기

FW(config)# fixup protocol icmp

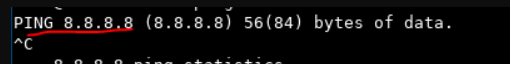

다시 핑테스트

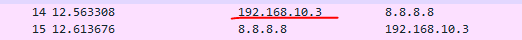

2.dmz static (30.1.1.2->192.168.10.3)

FW(config)# object network dmz-web-server

FW(config-network-object)# host 30.1.1.2

FW(config-network-object)# nat (dmz,outside) static 192.168.10.3

nat 설정 적용 확인

outside 에서 와이어샤크로 확인

핑이 30.1.1.2 -> 8.8.8.8이

192.168.10.3 -> 8.8.8.8로 적용되는것 확인

access-group OUT2IN in interface outside

access-list OUT2IN extended permit tcp any object dmz-web-server eq www

access-list OUT2IN extended permit tcp any object dmz-web-server eq https