해킹 문제 풀이

1.드림핵 Cookie 문제

문제 설명: Cookie 인증 취약점 목표: admin 계정으로 로그인하여 플래그 획득. 소스 분석 서버 소스를 분석하여 사용자 정보 확인: guest 계정 정보는 ID와 비밀번호가 동일함. guest 계정으로 로그인 guest 계정으로 로그인 후 브라우저에

2.드림핵 devtools-sources 문제

브라우저로 웹 페이지 띄움 -> devtools -> 소스각 파일의 소스를 확인플래그 획득

3.드림핵 file-download 문제 풀이

문제 설명: File Download 취약점목표: 웹 서비스에서 flag.py 파일을 다운로드하여 플래그를 획득.파일 업로드 페이지로 이동웹에서 파일명을 입력하고 컨텐츠를 작성한 뒤 파일 업로드 및 확인파일명을 입력하고 내용을 작성한 후 업로드.업로드한 파일을 클릭하면

4.드림핵 command-injection-1 문제 풀이

문제 설명 특정 Host에 ping 패킷을 보내는 서비스입니다. Command Injection을 통해 플래그를 획득하세요. 플래그는 flag.py에 있습니다. 문제 풀이 기본 동작 확인 Host 입력 칸에 8.8.8.8을 입력하여 핑 테스트가 정상적으로 동작하는지

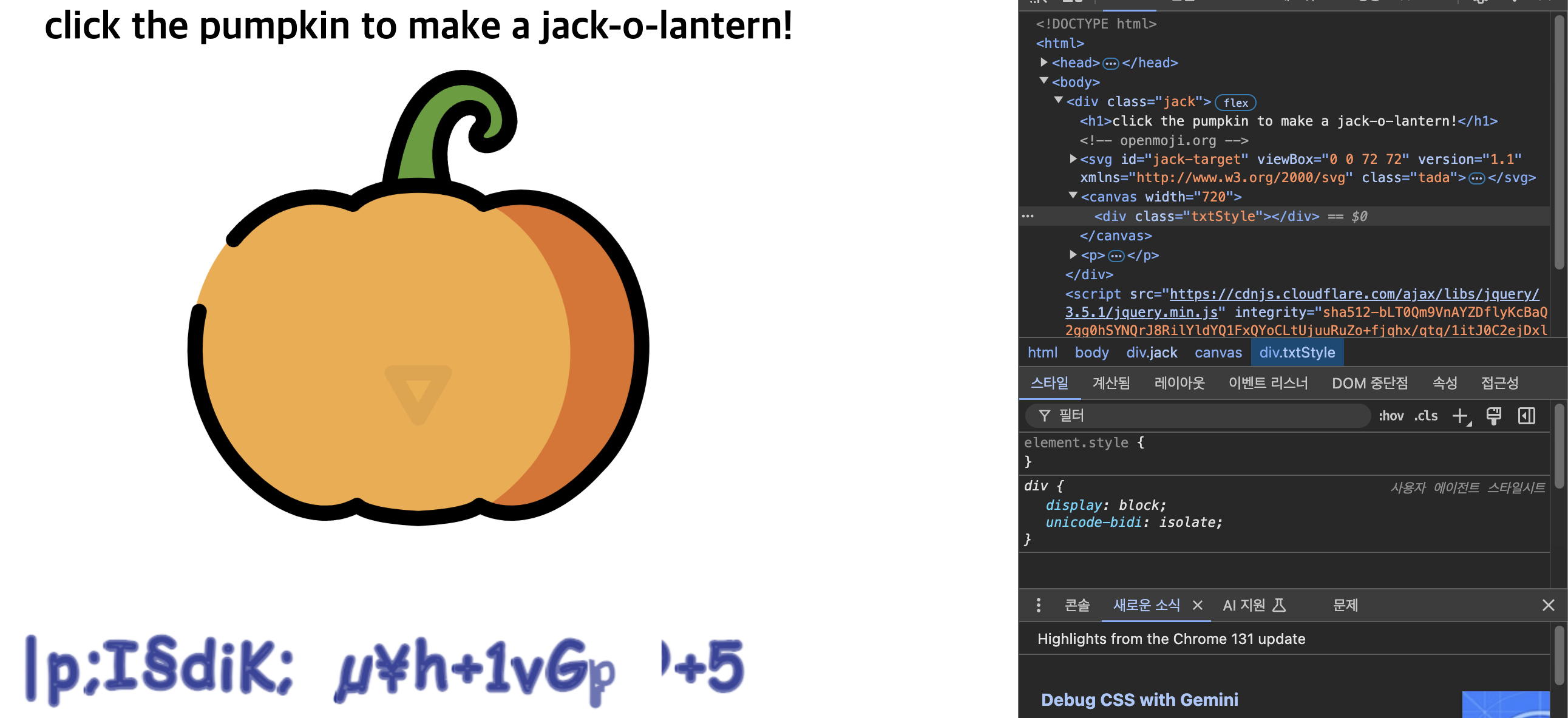

5.드림핵 Carve Party 문제 풀이

문제 설명Description할로윈 파티를 기념하기 위해 호박을 준비했습니다! 호박을 10000번 클릭하고 플래그를 획득하세요!클릭 시 카운트 하는 변수를 찾아 1회 클릭 시 10000회 클릭한 걸로 변경해 줬습니다.counter 변수 값을 10000 으로 수정하지만

6.드림핵 Reversing Basic Challenge #1

문제 설명Reversing Basic Challenge 이 문제는 사용자에게 문자열 입력을 받아 정해진 방법으로 입력값을 검증하여 correct 또는 wrong을 출력하는 프로그램이 주어집니다.해당 바이너리를 분석하여 correct를 출력하는 입력값을 알아내세요.획득한

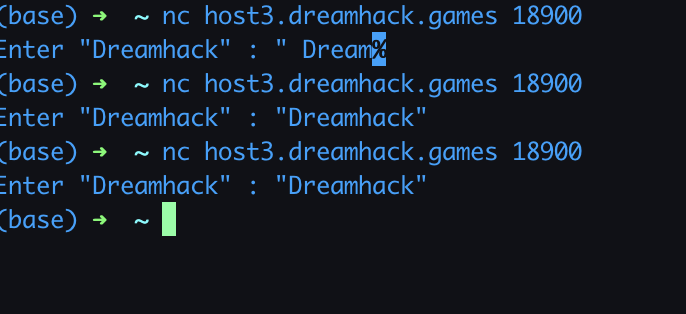

7.드림핵 Exercise: Welcome-Beginners 문제 풀이

Wargame 실습을 위한 문제입니다. "Dreamhack"을 입력하여 플래그를 획득하세요!nc로 서버 접속해서 "Dreamhack"을 입력하면 플래그를 획득할 수 있을 듯 합니다.뭐가 문제지....서버를 켜놓고 시간이 지난 뒤에 했더니 서버가 내려갔던 것 같습니다.다

8.드림핵 문제 풀이 64se64

문제 설명"Welcome! 👋"을 출력하는 html 페이지입니다.소스 코드를 확인하여 문제를 풀고 플래그를 획득하세요.문제 풀이소스 코드를 확인해 보면 input 태그 쪽이 수상합니다.value가 플래그 같은데 name을 보면 64se64_encoding이라고 이름을

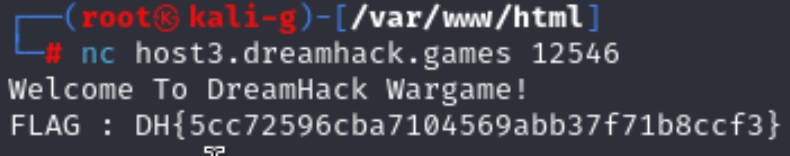

9.드림핵 welcome 문제 풀이(pwnable)

문제 설명Description이 문제는 서버에서 작동하고 있는 서비스(welcome)의 바이너리와 소스 코드가 주어집니다."접속 정보 보기"를 눌러 서비스 정보를 얻은 후 플래그를 획득하세요.서버로부터 얻은 플래그의 내용을 워게임 사이트에 인증하면 점수를 획득할 수 있

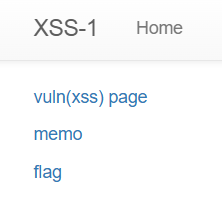

10.드림핵 xss-1 문제 풀이

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다.XSS 취약점을 이용해 플래그를 획득하세요. 플래그는 flag.txt, FLAG 변수에 있습니다.소스를 보면서 분석해 보겠습니다.vuln(xss) page를 클릭해 보면 script가 들어간 파라미터를 그

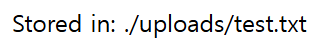

11.드림핵 image-storage 문제 풀이

php로 작성된 파일 저장 서비스입니다.파일 업로드 취약점을 이용해 플래그를 획득하세요. 플래그는 /flag.txt에 있습니다.테스트로 test.txt를 업로드 하여 업로드 경로를 알아냈습니다.업로드 한 파일 읽기업로드 경로를 알아냈으니 flag.txt 파일을 찾아보겠

12.드림핵 xss-2 문제 풀이

xss-1 에서는 vuln?param=<script>alert(1)</script>을 입력하면 스크립트가 실행이 되었는데 이번에는 실행이 안되는 걸 보니 특수문자를 필터링 하는 것 같습니다.특수문자를 인코딩하여도 스크립트가 실행되지 않습니다.

13.드림핵 Find The Lost Flag 문제풀이

저희 직원이 중요한 정보를 admin 계정에 저장해놨다고 했는데... 직원이 admin 계정을 잃어버렸어요...여러분들이 대신 찾아줄 수 있어요?페이지를 열어보니 "Welcome to the Secret DatabaseLogin to see your secrets."

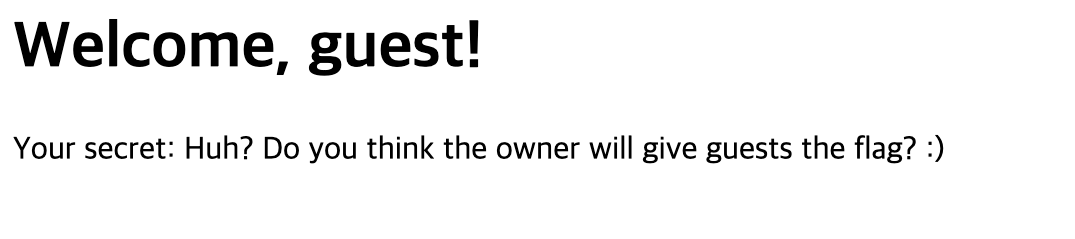

14.드림핵 Not-only 문제풀이

admin 권한을 가진 유저를 찾으세요! 유저의 password 가 플래그입니다. 패스워드 형식은 숫자와 알파벳 대소문자, 특수문자 {, }가 포함된 문자열입니다.admin 유저는 몇 명일까요?소스분석을 하겠습니다.db.sql 파일을 열어보니 유저를 insert 한 쿼

15.드림핵 easy-login 문제 풀이(LV.2)

Description관리자로 로그인하여 플래그를 획득하세요!플래그 형식은 DH{...} 입니다.index.php 분석id가 admin이어야 함.generateOTP함수를 보면 0~999999까지 6개의 숫자로 랜덤하게 생성해주는 듯 합니다.$admin_pw = gene

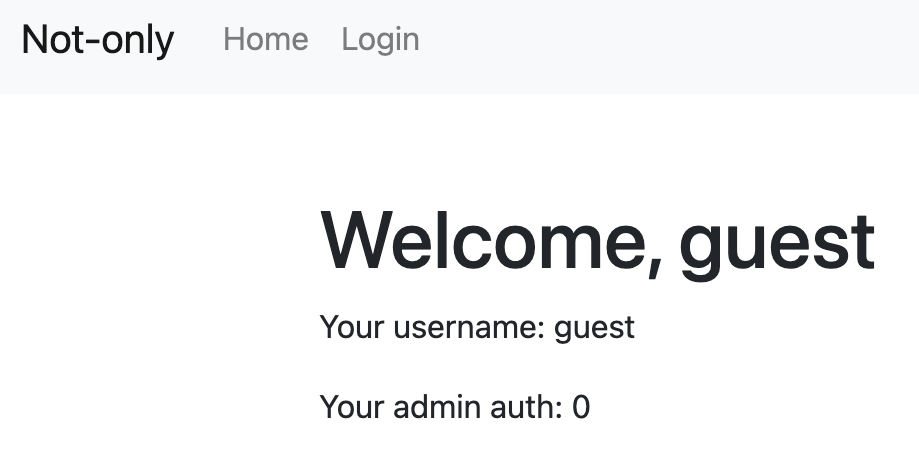

16.드림핵 Mango 문제 풀이(LV.2)

이 문제는 데이터베이스에 저장된 플래그를 획득하는 문제입니다.플래그는 admin 계정의 비밀번호 입니다.플래그의 형식은 DH{...} 입니다.{'uid': 'admin', 'upw': 'DH{32alphanumeric}'}루트 페이지에 접근하면 게스트의 아이디, 비밀번

17.드림핵 삐리릭... 삐리리릭... 문제 풀이(LV.1)

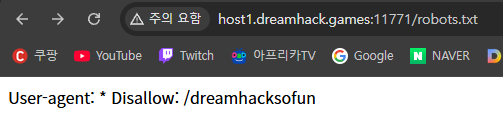

로봇은 싫어요! 다시 돌아가세요!플래그 형식은 0xH0P3{...} 입니다.로봇이라는 워드를 보고 추측해보면 검색엔진 수집 관련 robots.txt 설정을 말하는 것 같습니다.robots.txt는 최상단 root 디렉토리에 있어야 검색엔진들이 확인을 하고 수집을 할지

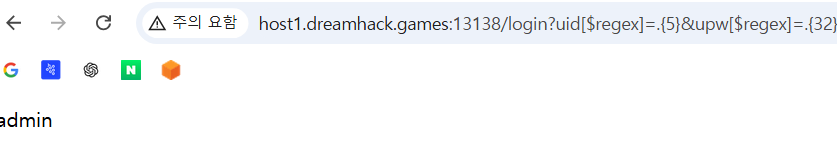

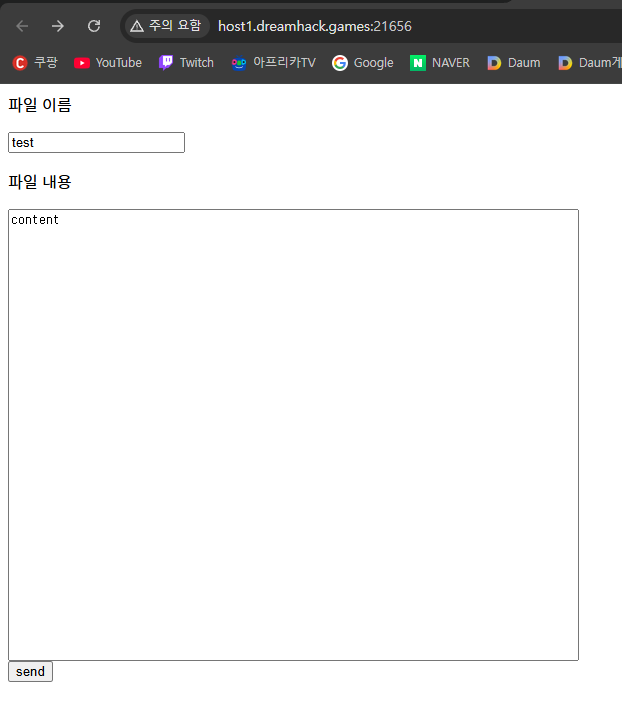

18.드림핵 filestorage 문제 풀이(LV.2)

파일을 관리할 수 있는 구현이 덜 된 홈페이지입니다.send를 클릭해보니 서버에 저장되는 파일 이름이 나오는 것 같습니다.파일 저장 위치를 알면 서버에 저장된 파일을 볼 수 있을 것 같아요.소스 분석을 해보겠습니다./readfile 이란 경로를 확인했으니 접근해 보겠습