[널널한 개발자 TV] 네트워크 기초 이론: 17 - Wireshark

이 글은 널널한 개발자 TV 님의 강의영상을 보고 작성한 글입니다.

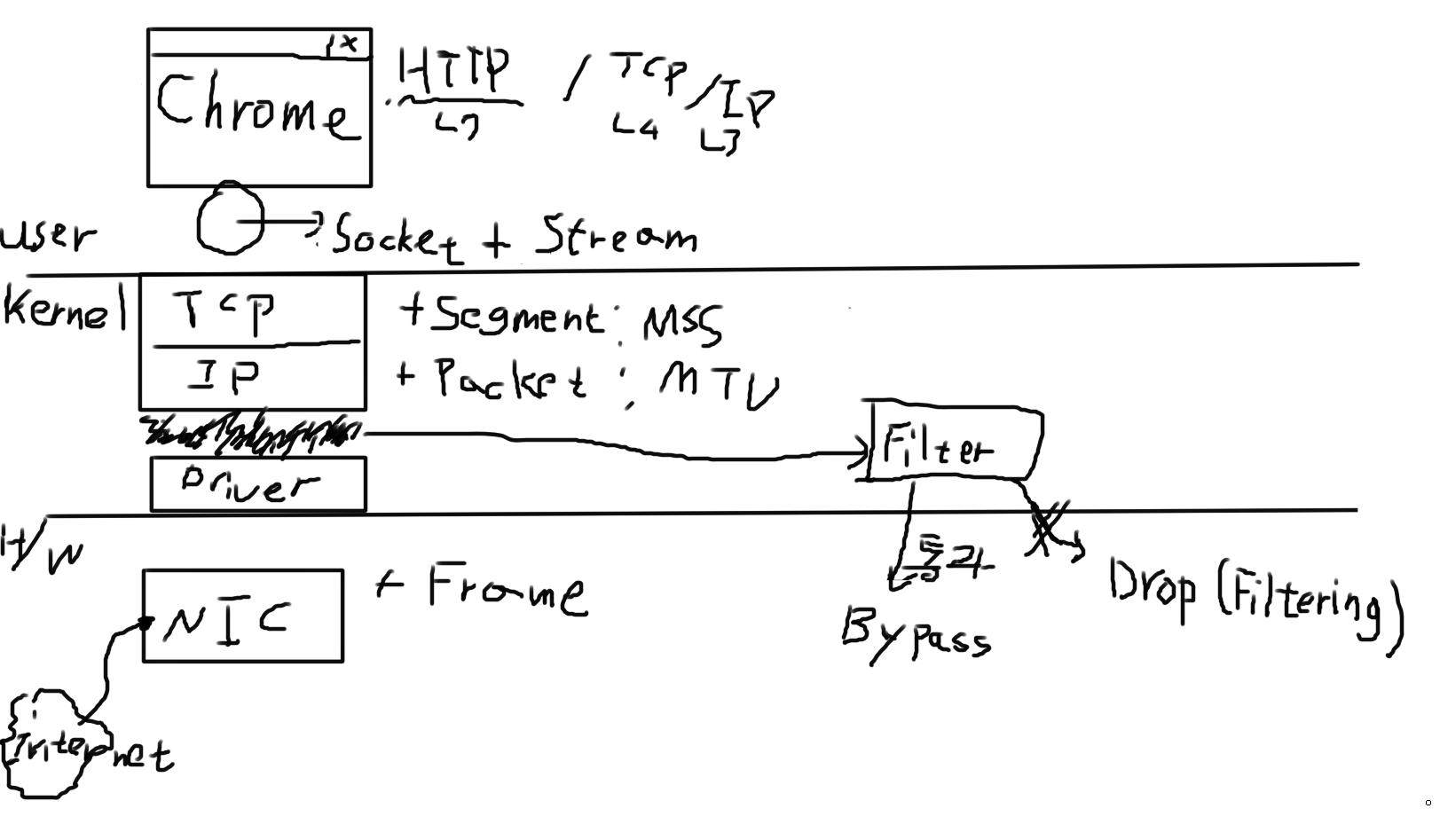

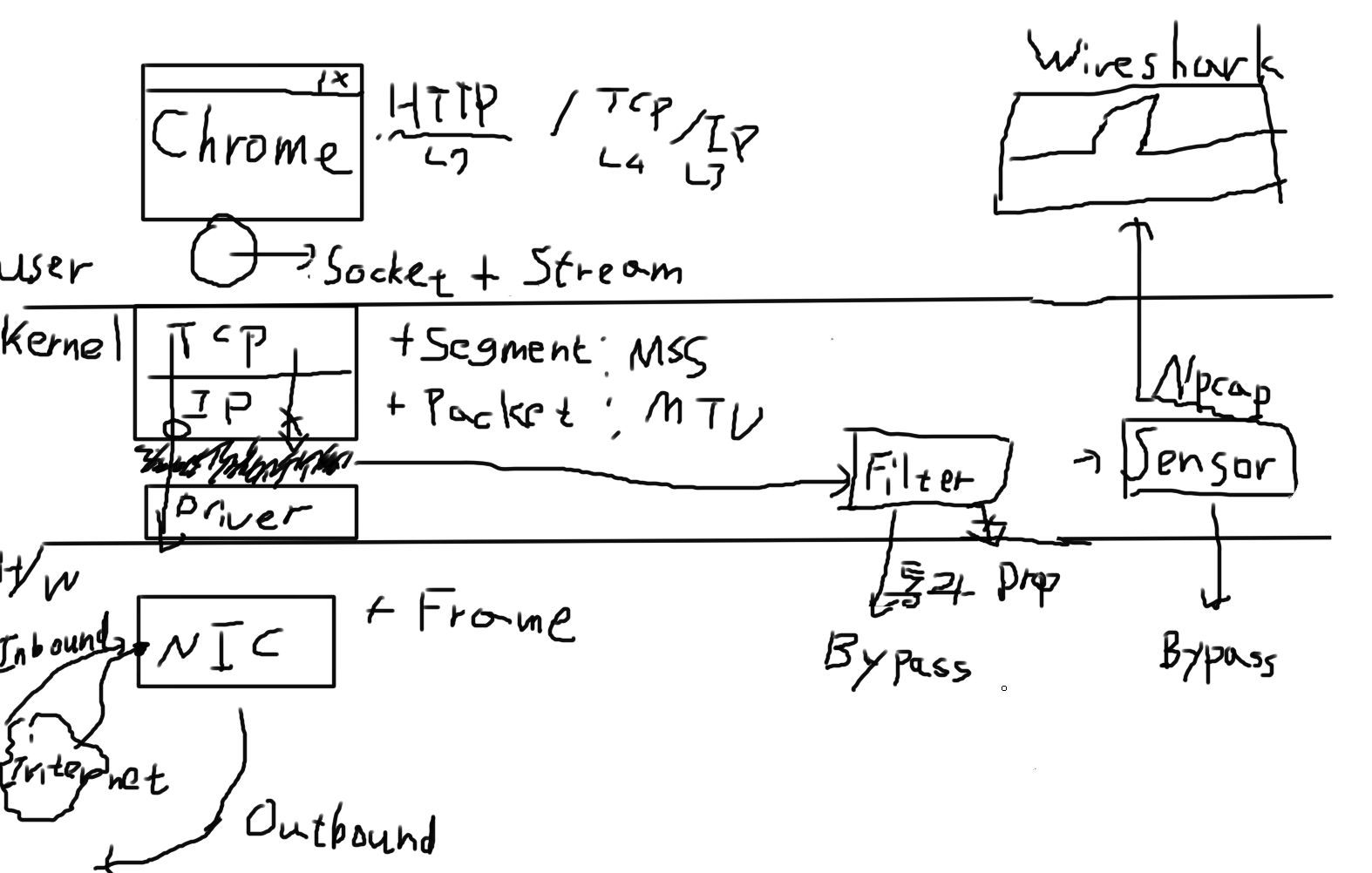

1. Wireshark의 내부구조와 작동원리

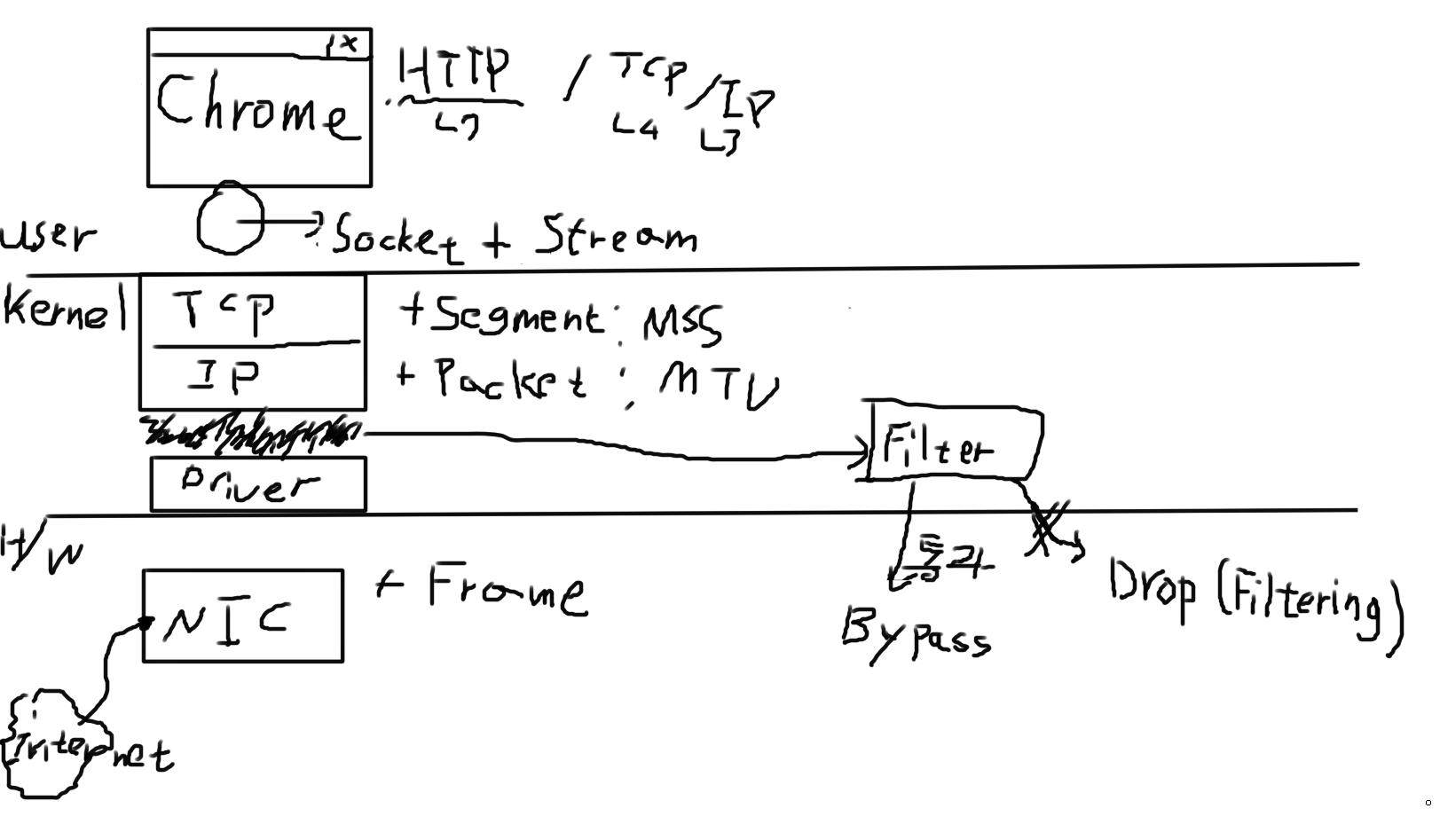

1.1 Filter

뭐 이런 그림은 계속 봤다

그런데 저 TCP/IP와 Driver 사이에는 왜 자꾸 띄웠을까? 생각해보면

저 사이에는 "Filter"가 있다.

통과 시키는 경우: "Bypass" 됐다.

통과 안 시키는 경우: "Drop" 시켰다. (Filtering을 한다.)

이거는 역으로도 된다.

H/W에서 Kernel 부분으로 올라올 때

Filter에서 Bypass, Drop 시킨다.

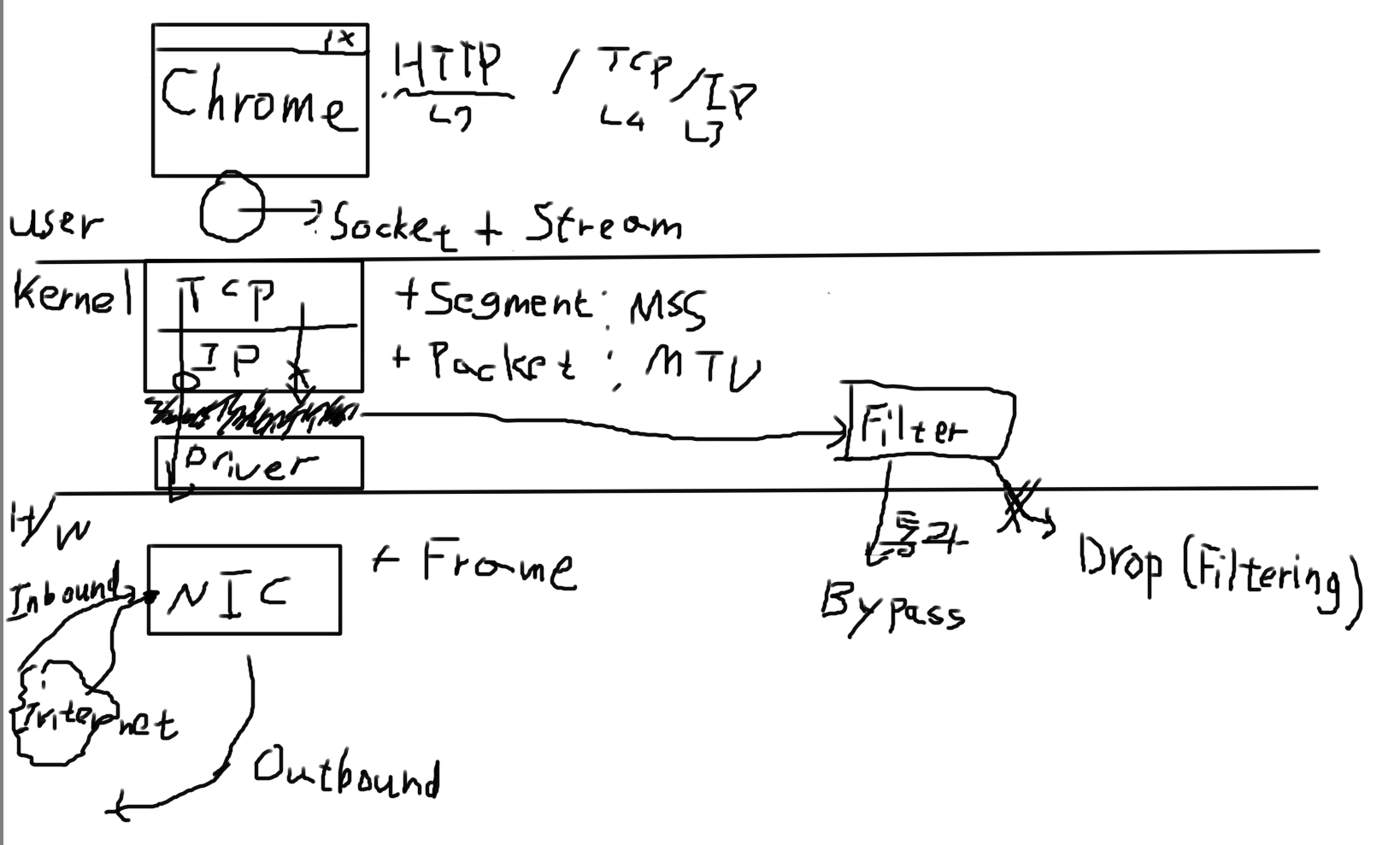

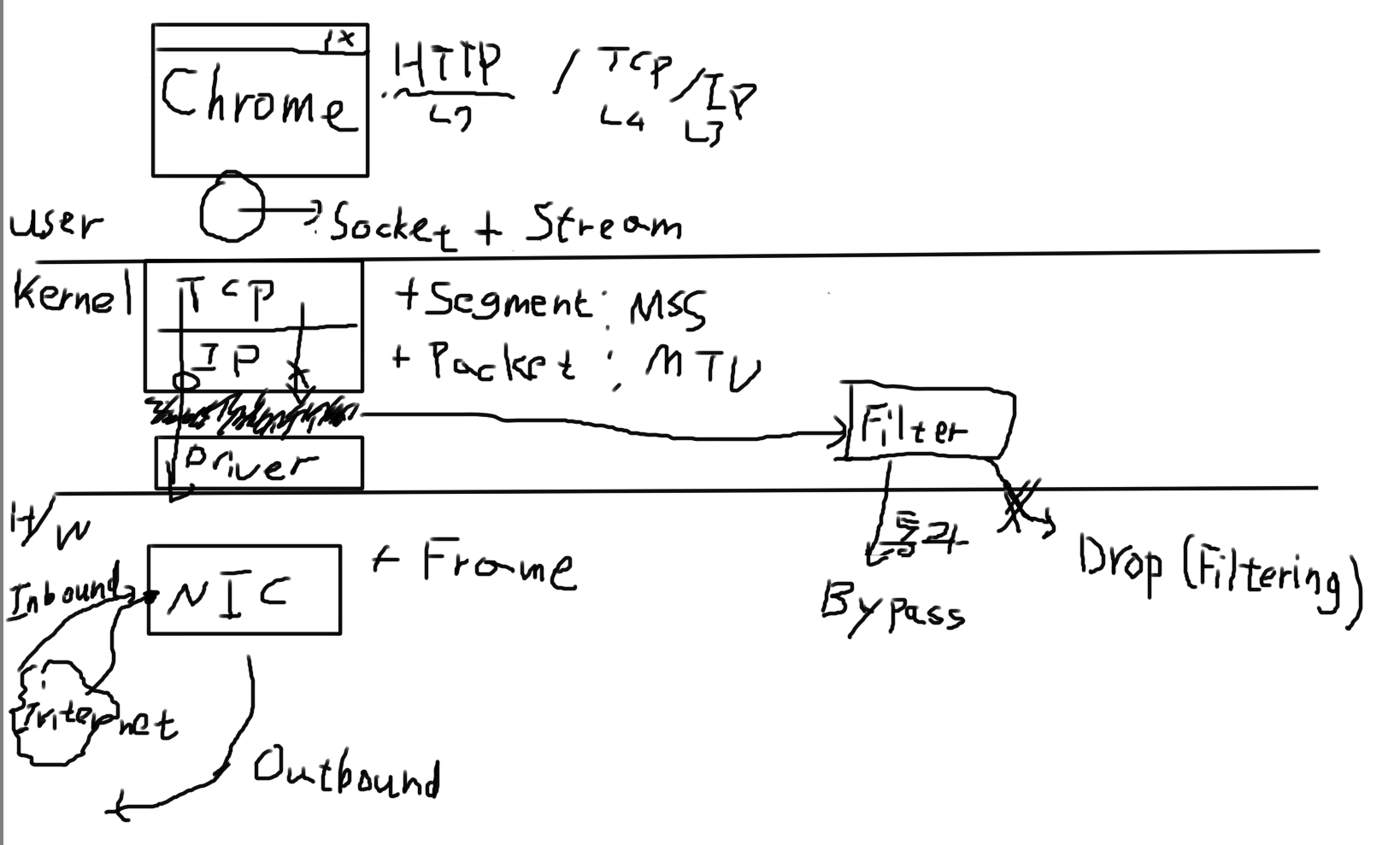

1.2 Trafic

Trafic이 host에서 네트워크 쪽으로, 즉, 바깥쪽으로 나가는 것을

Out bound 라고 한다.

Trafic이 네트워크에서 host 쪽으로, 즉, 안쪽으로 들어오는 것을

In bound 라고 한다.

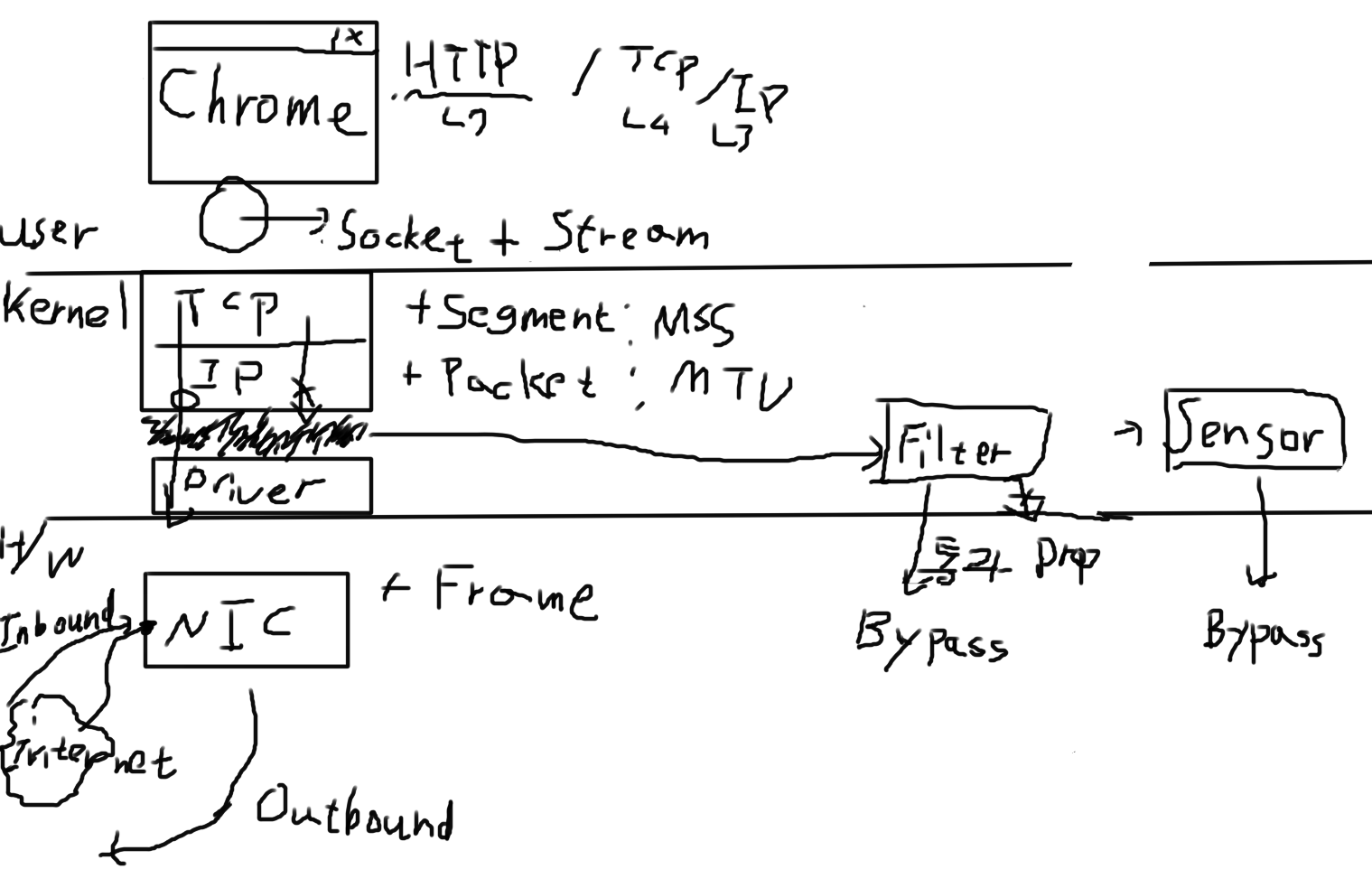

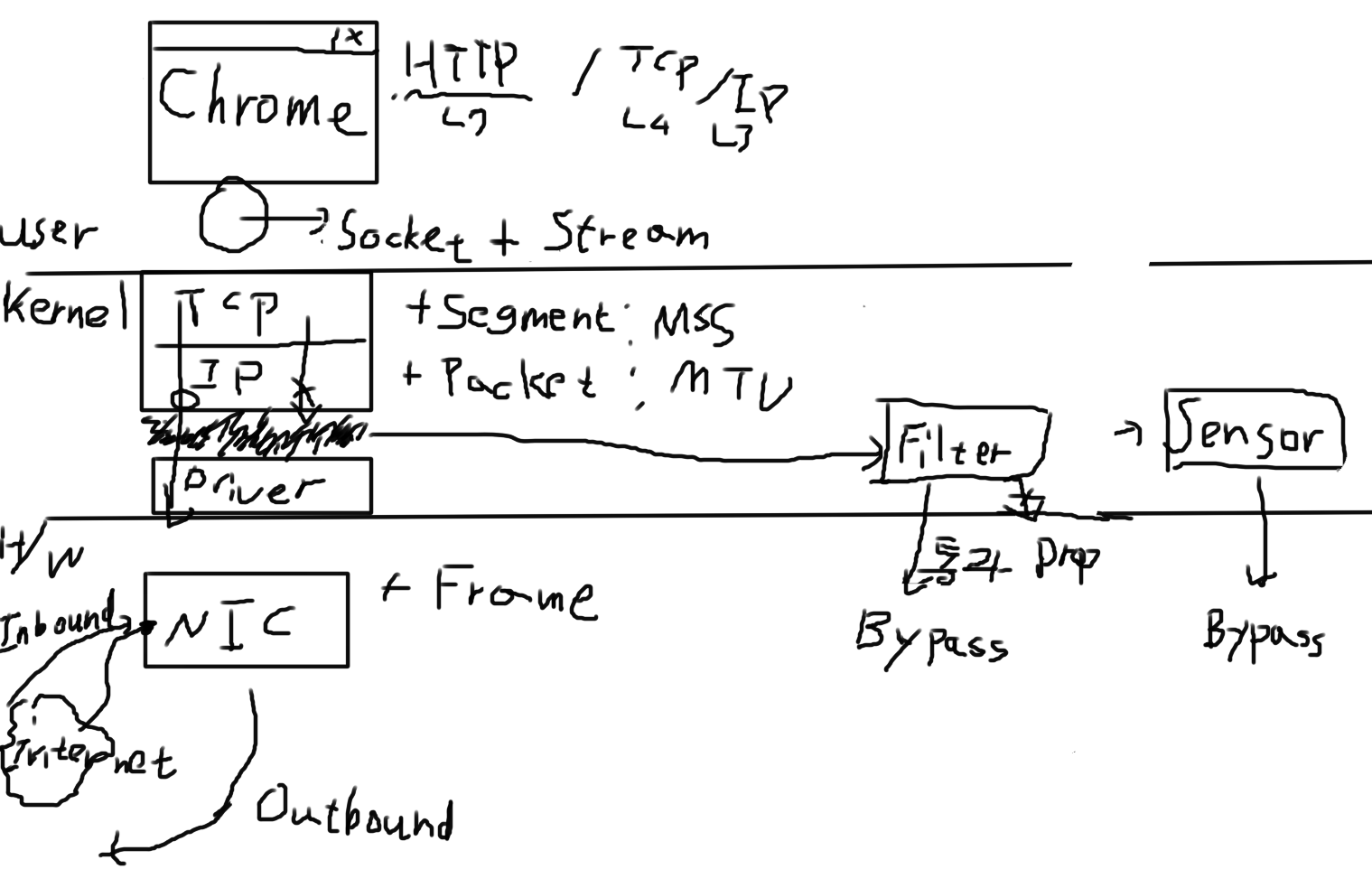

1.3 Sensor

Filter 이외에 Sensor라는 개념이 있다.

몽땅 다 Bypass 시키는데, 대신 뭐가 왔다갔다 하는지 보기만 하는 역할을 한다.

항상 Bypass한다.

대신, 감시만 한다.

Sensor가 하는 일은, 수집을 한다.

데이터가 왔다 갔다하는 것을 보고 수집한다.

WireShark를 설치하면 이런 Sensor가 설치된다.

그 Sensor 이름이 "Npcap"이다.

예전에는 (윈도우 기분으로) Winpcap을 썼다.

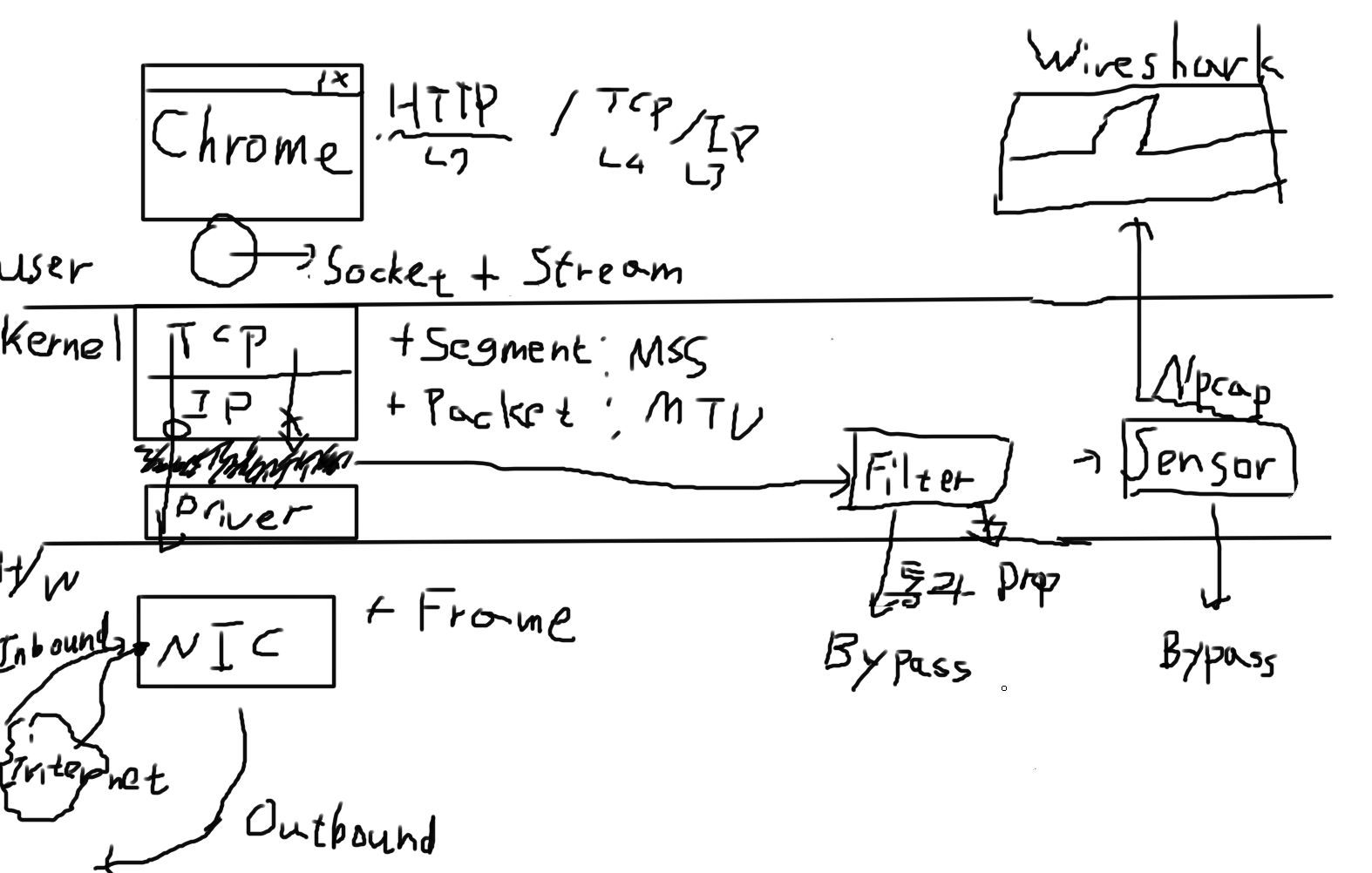

1.4 Npcap과 Wireshark

이 센서(Npcap)가 송수신 되는, 즉, Inbound 혹은 outbound 되는 데이터들을 모두 끌어올린다.

그걸 끌어올리면, Wireshark한테 보내준다.

센서(Npcap)은 "수집"을 하고

Wireshark는 기본적으로, "디코딩"을 한다.

어떤 stream들, 혹은 어떤 packet들 (데이터들)이 있는데,

그 안에 있는 프로토콜 등등을 "디코딩" 한다.

Wireshark는 "Analyzer"이다.

또다른 의미로 쓰면 "Sniffer"이다.(도감청 가능)

이거는 잘 못 쓰면, 법으로 잡혀간다.

본인은 "보안"을 하는 사람이기에 "Analyzer"로 사용하겠다.

(물론 해커는 "Sniffer"로 사용한다.)

(목적이 다르기에 불리는 이름도 다르게 불릴 수 있다.)

왜냐면, Wireshark로 자신에게 오는 데이터들을 보는 것은 상관 없는데,

다른 사람에게 가는 데이터들을 볼 수 있다.(도감청)

그래서 "킁킁거린다"라는 의미의 "Sniffer"라고도 불린다.

목적이 어떤 것인지에 따라 사용법이, 좋은 사용법이 될수 있고, 나쁜 사용법이 될수 있다.

"수집"할 때,

네트워크 장애가 났는지, 혹은 컴퓨터 보안 이슈 확인 등을 확인하려고 했다면,

이는 좋은 목적이다.

만약, 다른 사람 카톡 메시지 보려고? 이러면 바로 법에 걸리는 "도감청"이 되는 것이다.

아! Wireshark는 Sensing 만 하고, Filtering은 안한다.

Reference