Reversing

1.[Reversing.kr] Easy Crack

Reversing.kr의 첫 번째 문제인 Easy Crack을 풀어봤습니다.PEID로 봤을 때 32비트이고 c++을 사용했다는 것을 알 수 있습니다.실행을 시켜보면 입력을 받습니다.여기에 맞는 값을 입력하면 될 것 같습니다.Immunity Debuger로 실행을 하고

2.[Reversing.kr] Easy Keygen

reversing.kr의 두 번째 문제인 Easy Keygen 문제입니다.해당 exe파일과 같이 들어있는 readME.txt를 보면 serial 5B134977135E7D13에 해당하는 Name을 찾으라고 합니다.IDA를 통해 문자열을 살펴보면 Correct 문자열이

3.[Reversing.kr] Easy Unpack

reversing.kr의 easy unpack문제입니다.같이 압축되어있던 readme.txt를 보면 OEP(Original Entry Point를 찾는 게 문제인 것 같습니다.peid로 봤을 때 packing이 되어 있어서 내용이 제대로 안 나옵니다.peid의 나온 e

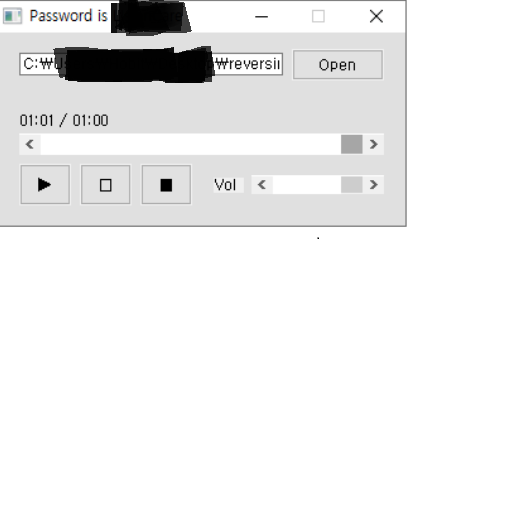

4.[Reversing.kr] Music Player

Reversing.kr의 Music Player 문제입니다.ReadMe.txt를 보면 1분 듣기 제한이 걸려있고 1분 이상 재생을 시키면 flag를 얻을 수 있다고 합니다. peid로 보면 visual Basic을 사용한 걸 확인할 수 있습니다.그래서 VB Decom

5.[Reversing.kr] Replace

reversing.kr의 Replace문제입니다.실행을 시켜보면 입력을 받고 Check 버튼을 누르면 맞는지 확인을 하는 프로그램인걸 알 수 있습니다.IDA를 활용하여 Correct message가 나오는 부분을 확인해보니당장 Correct를 호출하는 부분으로 jmp를

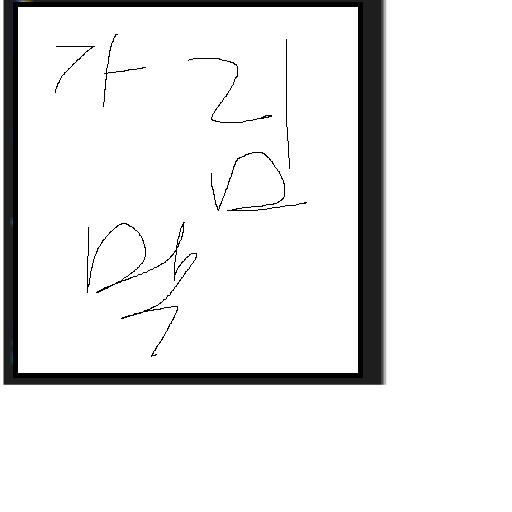

6.[Reversing.kr] ImagePrc

Reversing.kr의 ImagePrc 문제입니다.실행을 시켜보면 다음과 같이 이미지를 그릴 수 있고 확인을 할 수 있습니다.wrong message를 호출하는 부분을 찾아가 보면 이렇게 되어있고해당 함수를 호출하는 부분을 찾아가 보면0x15f90의 횟수를 비교하고

7.[Reversing.kr] Position

Reversing.kr의 Position 문제입니다.ReadMe.txt를 보니 Serial 76876-77776에 해당하는 Name 값 \*\*\* p을 찾아야 하는 걸 알 수 있습니다.실행을 해보면 Name과 Serial을 입력받는 것을 알 수 있습니다.DIE로 확인

8.[Reversing.kr] Direct3D FPS

Reversing.kr의 Direct3D FPS 문제입니다.DIE로 확인을 해보니 특별한 건 없습니다.실행을 해보니 평범한 FPS 게임이 구현되어있고 몹인 gogooma가 있습니다.몹을 다 잡으니 다음과 같이 이상한 문자가 있던 부분이 바뀌었습니다. 그러나 뭔가 부족하

9.[Reversing.kr] Ransomware

Reversing.kr의 Ransomware 문제입니다.실행을 하면 다음과 같은 화면이 나오고 key 값을 입력해야 합니다. 암호화된 파일을 복호화하는 문제인 것 같습니다.readme.txt를 보면 복호화해야 하는 file은 exe 파일이라고 알려주고 있습니다.DIE로

10.[Reversing.kr] Twist1

PEB, TEB각각 유저 레벨에서 프로세스에 대한 정보를 저장하고 있는 구조체(커널은 각각 EPROCESS, ETHREAD)TEB 주소 = fs:0x0PEB 주소 = TEB:0x30 = fs:0x30fs:0x30 + 0x28^0x30= fs:0x30 + 0x18= pr