주요정보통신기반시설 취약점 분석·평가 방법 상세가이드 기반

Ⅰ. 계정 관리

U-01. root 계정 원격 접속 제한

시스템 정책에 root 계정의 원격터미널 접속차단 설정이 적용되어 있는지

점검

| 양호 | 원격 터미널 서비스를 사용하지 않거나, 사용 시 root 직접 접속을 차단한 경우 |

|---|---|

| 취약 | 원격 터미널 서비스 사용 시 root 직접 접속을 허용한 경우 |

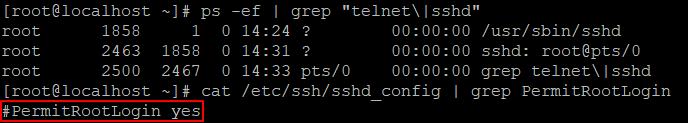

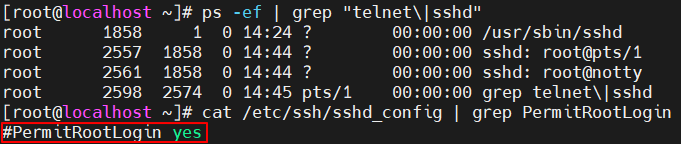

✅ 원격 터미널 서비스(telet, ssh)를 사용 여부 확인

✅ 사용 시, root 직접 접속 차단 여부 확인

[현황]

✅ 대상 서버에서는 Telnet이 비활성화 되어 있고,

✅ SSH 관련 "PermitRootLogin" 설정이 주석 처리되어 root 계정으로 직접 로그인이 가능한 상태입니다.

grep명령어 OR, NOT두가지 문자열 한 번에 찾기 : [문자열]

\|[문자열]

해당 문자열은 제외하고 검색 :-v[문자열]

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/ssh/sshd_config" 설정 파일 내 PermitRootLogin 관련 주석 제거 및 값을 "no"로 설정하여 주시기 바랍니다.

U-02. 패스워드 복잡성 설정

시스템 정책에 사용자 계정(root 및 일반계정 모두 해당) 패스워드 복잡성

관련 설정이 되어 있는지 점검

| 양호 | 패스워드 최소길이 8자리 이상, 영문·숫자·특수문자 최소 입력 기능이 설정된 경우 |

|---|---|

| 취약 | 패스워드 최소길이 8자리 이상, 영문·숫자·특수문자 최소 입력 기능이 설정된 경우 |

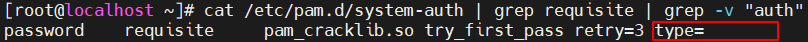

[현황]

패스워드 복잡도 설정 값(최소 자리수, 영문 대/소문자, 특수문자, 숫자)이 포함되어 있지 않은 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 패스워드 복잡도 설정 값(최소 자리수, 영문 대/소문자, 특수문자, 숫자)을 사내 내부 규정에 맞게 복잡도를 설정하여 주시기 바랍니다.

U-03. 계정 잠금 임계값 설정

사용자 계정 로그인 실패 시 계정잠금 임계값이 설정되어 있는지 점검

| 양호 | 계정 잠금 임계값이 10회 이하의 값으로 설정되어 있는 경우 |

|---|---|

| 취약 | 계정 잠금 임계값이 설정되어 있지 않거나, 10회 이하의 값으로 설정되지 않은 경우 |

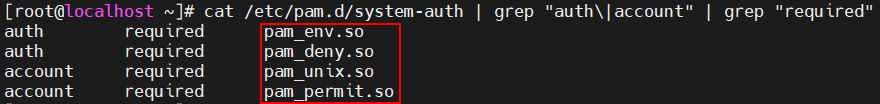

[현황]

패스워드 잠금 임계 값 관련 "auth", "account" 설정 값에 기본 모듈만 설정되어 있고, 잠금 임계 값, 잠금 해제 시간이 설정되어 있지 않은 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "auth", "account" 설정 값에 "pam.tally.so" 모듈 지정 후 잠금 임계 값 "10", 잠금 해제 시간 "3600"으로 설정하여 주시기 바랍니다.

U-04. 패스워드 파일 보호

시스템의 사용자 계정(root, 일반계정) 정보가 저장된 파일(예. /etc/passwd, /etc/shadow)에 사용자 계정 패스워드가 암호화되어 저장되어 있는지 점검

| 양호 | 쉐도우 패스워드를 사용하거나, 패스워드를 암호화하여 저장하는 경우 |

|---|---|

| 취약 | 쉐도우 패스워드를 사용하지 않고, 패스워드를 암호화하여 저장하지 않는 경우 |

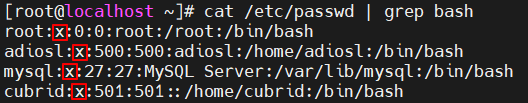

[현황]

로그인이 가능한 모든 사용자 계정에 패스워드 암호화가 설정되어 있는 상태입니다.

결과 : 양호

U-44. root 이외의 UID가 ‘0’금지

사용자 계정 정보가 저장된 파일(예 /etc/passwd)에 root(UID=0) 계정과 동일한 UID(User Identification)를 가진 계정이 존재하는지 점검

| 양호 | root 계정과 동일한 UID를 갖는 계정이 존재하지 않는 경우 |

|---|---|

| 취약 | root 계정과 동일한 UID를 갖는 계정이 존재하는 경우 |

[현황]

"root"를 제외한 사용자 계정 중 UID 값을 "0"으로 사용하는 계정이 존재하지 않는 상태입니다.

결과 : 양호

U-45. root 계정 su 제한

su 명령어 사용을 허용하는 사용자를 지정한 그룹이 설정되어 있는지 점검

| 양호 | : su 명령어를 특정 그룹에 속한 사용자만 사용하도록 제한되어 있는 경우 ※ 일반사용자 계정 없이 root 계정만 사용하는 경우 su 명령어 사용제한 불필요 |

|---|---|

| 취약 | su 명령어를 모든 사용자가 사용하도록 설정되어 있는 경우 |

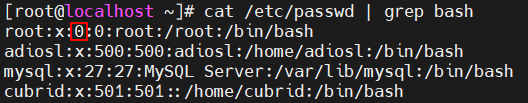

[현황]

"/etc/pam.d/su" 파일 내 "su" 관련 설정이 주석으로 처리되어 있고, "wheel" 그룹에 사용자가 추가되어 있지 않으며, "/bin/su" 그룹 소유자 "root", 권한이 4755(-rwsr-xr-x)로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "su" 관련 설정 주석 제거, "wheel" 그룹에 "root" 권한이 필요한 사용자만 추가 후 "/bin/su" 그룹 소유자 "wheel" 권한을 4750(-rwsr-x---)으로 설정하여 주시기 바랍니다.

setuidsetuid가 설정되어 있으면, 일반 사용자가 일시적으로 파일을 실행할 때 소유자의 권한으로 실행 가능

-rwsr-x---

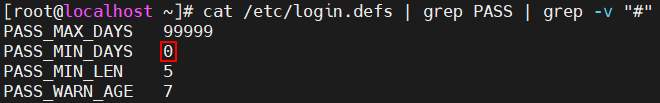

U-46. 패스워드 최소 길이 설정

시스템 정책에 패스워드 최소(8자 이상) 길이 설정이 적용되어 있는 점검

| 양호 | 패스워드 최소 길이가 8자 이상으로 설정되어 있는 경우 |

|---|---|

| 취약 | 패스워드 최소 길이가 8자 미만으로 설정되어 있는 경우 |

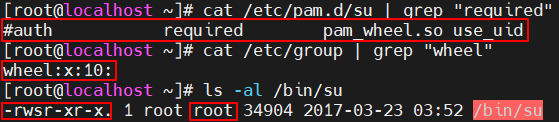

[현황]

패스워드 최소 자리수가 "5"로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 패스워드 최소 자리수를 "8" 이상으로 설정하여 주시기 바랍니다.

※ 서버 접근 제어 솔루션으로 접근제한을 설정하고 있는 경우 솔루션 측에서 패스워드 최소 자리수 정책이 적용될 시 양호로 처리 될 수 있음

login.defs파일리눅스 각 계정의 UID, GID, 패스워드 정책 등을 설정할 수 있는 config 파일

useradd가 새로운 계정을 생성할 때에 참조

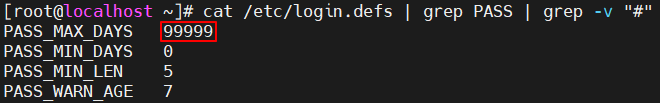

U-47. 패스워드 최대 사용기간 설정

시스템 정책에 패스워드 최대(90일 이하) 사용기간 설정이 적용되어 있는지

점검

| 양호 | 패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있는 경우 |

|---|---|

| 취약 | 패스워드 최대 사용기간이 90일(12주) 이하로 설정되어 있지 않는 경우 |

[현황]

패스워드 최대 사용기간이 "99999"로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 패스워드 최대 사용기간을 "90" 이하로 설정하여 주시기 바랍니다.

※ 서버 접근 제어 솔루션으로 접근제한을 설정하고 있는 경우 솔루션 측에서 패스워드 최소 자리수 정책이 적용될 시 양호로 처리 될 수 있음

U-48. 패스워드 최소 사용기간 설정

시스템 정책에 패스워드 최소 사용기간 설정이 적용되어 있는지 점검

| 양호 | 패스워드 최소 사용기간이 1일 이상 설정되어 있는 경우 |

|---|---|

| 취약 | 패스워드 최소 사용기간이 설정되어 있지 않는 경우 |

[현황]

패스워드 최소 사용기간이 "0"으로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 패스워드 최소 사용기간을 "1" 이상으로 설정하여 주시기 바랍니다.

※ 서버 접근 제어 솔루션으로 접근제한을 설정하고 있는 경우 솔루션 측에서 패스워드 최소 자리수 정책이 적용될 시 양호로 처리 될 수 있음

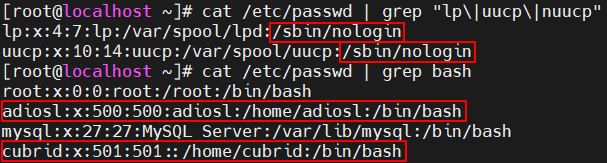

U-49. 불필요한 계정 제거

시스템 계정 중 불필요한 계정(퇴직, 전직, 휴직 등의 이유로 사용하지 않는 계정 및 장기적으로 사용하지 않는 계정 등)이 존재하는지 점검

| 양호 | 불필요한 계정이 존재하지 않는 경우 |

|---|---|

| 취약 | 불필요한 계정이 존재하는 경우 |

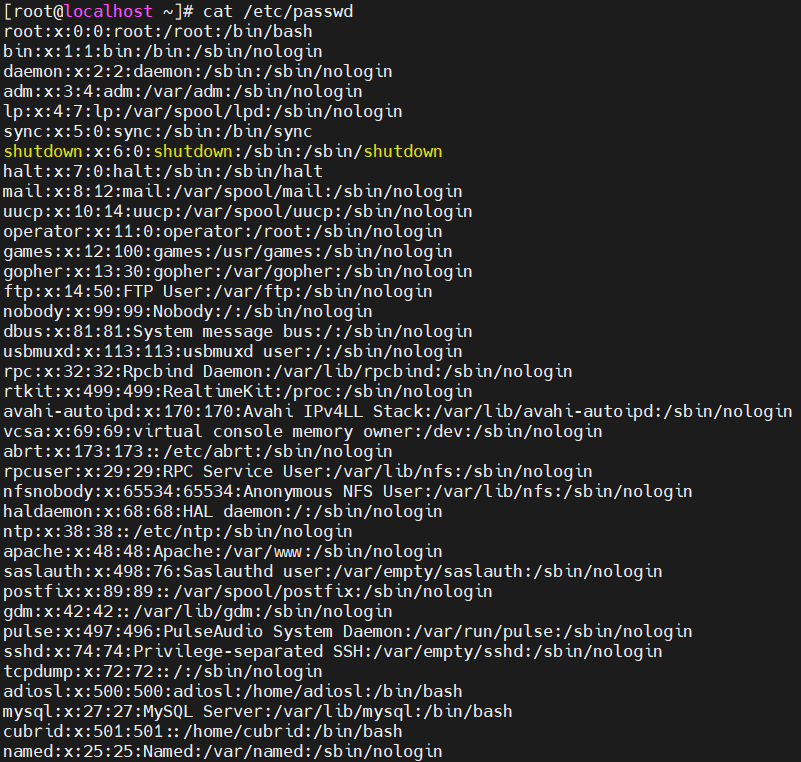

[현황]

"lp", "uucp" 계정이 존재하지만 로그인이 불가능한 상태입니다. 다만 로그인이 가능한 계정 중 목적이 확인되지 않은 일반사용자 계정이 존재하여 담당자 확인이 필요합니다.

로그인 셸 설정

시스템에 로그인했을 때 어떤 환경을 제공받을지 결정

/bin/bash: 표준 사용자 셸 (시스템과 상호 작용 가능)

/sbin/nologin: 사용자의 로그인을 제한 (주로 보안이나 관리 목적)

UNIX 계열 시스템 UID

0~499: 시스템 계정 uid (root : 0) (daemon, bin, sys 등)

500~ : 사용자 계정

결과 : 인터뷰

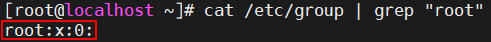

U-50. 관리자 그룹에 최소한의 계정 포함

시스템 관리자 그룹에 최소한(root 계정과 시스템 관리에 허용된 계정)의 계정만 존재하는지 점검

| 양호 | 관리자 그룹에 불필요한 계정이 등록되어 있지 않은 경우 |

|---|---|

| 취약 | 관리자 그룹에 불필요한 계정이 등록되어 있는 경우 |

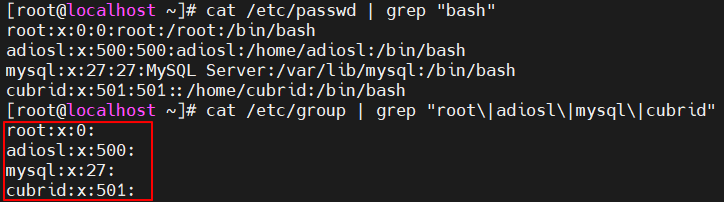

[현황]

"root" 그룹 내 타사용자가 추가되어 있지 않은 상태입니다.

만약 그룹에 계정이 추가된 상태면,

mail:x:12:mail,postfix 이렇게 뒤에 포함되어 있는 계정명이 표시

결과 : 양호

U-51. 계정이 존재하지 않는 GID 금지

그룹(예 /etc/group) 설정 파일에 불필요한 그룹(계정이 존재하지 않고 시스템 관리나 운용에 사용되지 않는 그룹, 계정이 존재하고 시스템 관리나 운용에 사용되지 않는 그룹 등)이 존재하는지 점검

| 양호 | 시스템 관리나 운용에 불필요한 그룹이 삭제 되어있는 경우 |

|---|---|

| 취약 | 시스템 관리나 운용에 불필요한 그룹이 존재할 경우 |

[현황]

로그인이 가능한 사용자 계정의 그룹이 모두 존재하는 상태입니다.

결과 : 양호

[참고] https://m.blog.naver.com/monkks1/222858649920

U-52. 동일한 UID 금지

/etc/passwd 파일 내 UID가 동일한 사용자 계정 존재 여부 점검

| 양호 | 동일한 UID로 설정된 사용자 계정이 존재하지 않는 경우 |

|---|---|

| 취약 | 동일한 UID로 설정된 사용자 계정이 존재하는 경우 |

[현황]

"/etc/passwd" 파일 내 UID 값을 중복으로 사용하는 계정이 존재하지 않는 상태입니다.

결과 : 양호

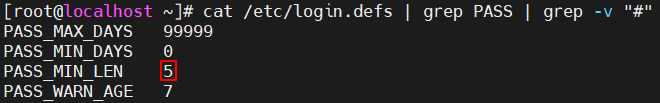

U-53. 사용자 shell 점검

로그인이 불필요한 계정(adm, sys, daemon 등)에 쉘 부여 여부 점검

| 양호 | 로그인이 필요하지 않은 계정에 /bin/false(/sbin/nologin) 쉘이 부여되어 있는 경우 |

|---|---|

| 취약 | 로그인이 필요하지 않은 계정에 /bin/false(/sbin/nologin) 쉘이 부여되지 않은 경우 |

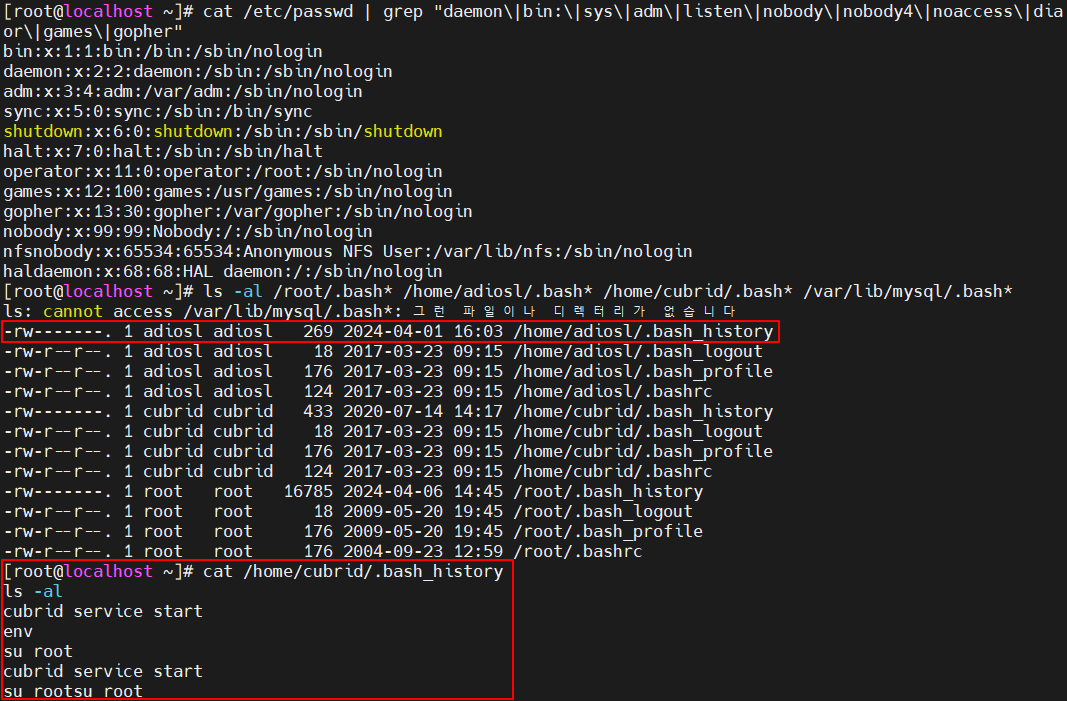

[현황]

시스템 계정이 로그인 할 수 없도록 Shell이 제한되어 있지만, WEB 서버 관리 계정으로 사용하고 있는 "adiosl" 계정이 로그인한 흔적을 확인할 수 없어 불필요하게 Shell이 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 WEB 서버 관리 계정으로 사용하고 있는 "adiosl" 계정을 불필요하게 사용하고 있을 경우 Shell을 제한하시거나 제거하여 주시기 바랍니다.

U-54. Session Timeout 설정

사용자 쉘에 대한 환경설정 파일에서 session timeout 설정 여부 점검

| 양호 | Session Timeout이 600초(10분) 이하로 설정되어 있는 경우 |

|---|---|

| 취약 | Session Timeout이 600초(10분) 이하로 설정되지 않은 경우 |

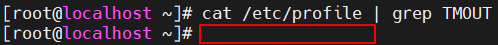

[현황]

"/etc/profile" 내 Session Timeout 값이 설정되어 있지 않은 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/profile" 내 "TMOUT" 값을 "600" 이하로 설정하여 주시기 바랍니다.

Ⅱ. 파일 및 디렉토리 관리

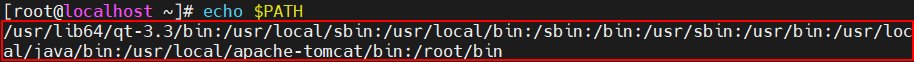

U-05. root 홈, 패스 디렉터리 권한 및 패스 설정

root 계정의 PATH 환경변수에 “.”이(마침표) 포함되어 있는지 점검

| 양호 | PATH 환경변수에 “.” 이 맨 앞이나 중간에 포함되지 않은 경우 |

|---|---|

| 취약 | PATH 환경변수에 “.” 이 맨 앞이나 중간에 포함되어 있는 경우 |

[현황]

시스템 환경변수 맨 앞 및 중간에 "."이 포함되어 있지 않은 상태입니다.

결과 : 양호

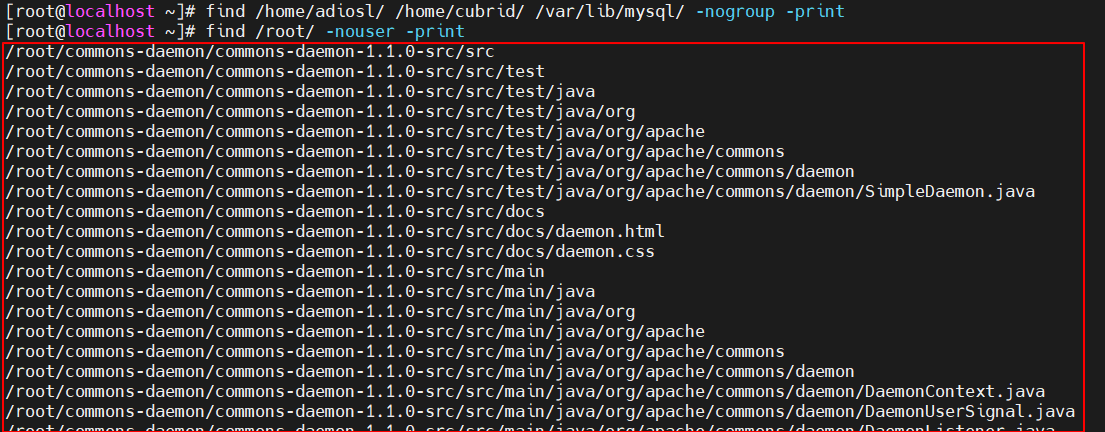

U-06. 파일 및 디렉터리 소유자 설정

소유자 불분명한 파일이나 디렉터리가 존재하는지 여부를 점검

| 양호 | 소유자가 존재하지 않는 파일 및 디렉터리가 존재하지 않는 경우 |

|---|---|

| 취약 | 소유자가 존재하지 않는 파일 및 디렉터리가 존재하는 경우 |

[현황]

- "root" 계정 홈 디렉터리 내 구동되고 있지 않은 Tomcat의 Default 디렉터리(/commons-daemon/) 및 하단에 포함되어 있는 불필요한 파일이 확인되고 있는 상태입니다.

- 로그인이 가능한 사용자 계정 중 "root" 홈 디렉터리 내 사용자 및 그룹이 설정되어 있지 않은 다수의 파일이 존재하여 실제 사용하고 있는 파일인지 담당자 확인이 필요합니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 Tomcat 데몬을 사용하고 있지 않으실 경우 Default 디렉터리 및 하단에 불필요한 파일을 제거하여 주시기 바랍니다.

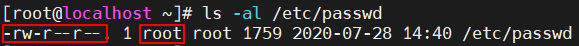

U-07. /etc/passwd 파일 소유자 및 권한 설정

/etc/passwd 파일 권한 적절성 점검

| 양호 | /etc/passwd 파일의 소유자가 root이고, 권한이 644 이하인 경우 |

|---|---|

| 취약 | /etc/passwd 파일의 소유자가 root가 아니거나, 권한이 644 이하가 아닌 경우 |

[현황]

"/etc/passwd" 파일 소유자 "root", 권한이 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 양호

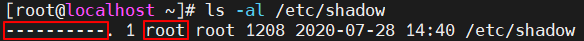

U-08. /etc/shadow 파일 소유자 및 권한 설정

/etc/shadow 파일 권한 적절성 점검

| 양호 | /etc/shadow 파일의 소유자가 root이고, 권한이 400 이하인 경우 |

|---|---|

| 취약 | /etc/shadow 파일의 소유자가 root가 아니거나, 권한이 400 이하가 아닌 경우 |

[현황]

"/etc/shadow" 파일 소유자 "root", 권한이 0(----------)으로 설정되어 있는 상태입니다.

결과 : 양호

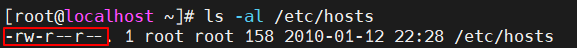

U-09. /etc/hosts 파일 소유자 및 권한 설정

/etc/hosts 파일의 권한 적절성 점검

| 양호 | /etc/hosts 파일의 소유자가 root이고, 권한이 600인 이하인 경우 |

|---|---|

| 취약 | /etc/hosts 파일의 소유자가 root가 아니거나, 권한이 600 이상인 경우 |

[현황]

"/etc/hosts" 파일 소유자가 "root" 지만, 권한이 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/hosts" 파일 권한을 600(-rw-------)으로 설정하여 주시기 바랍니다.

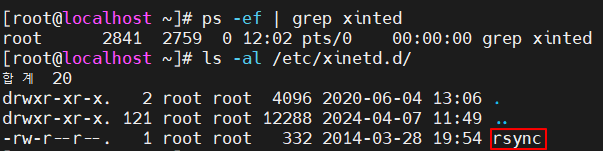

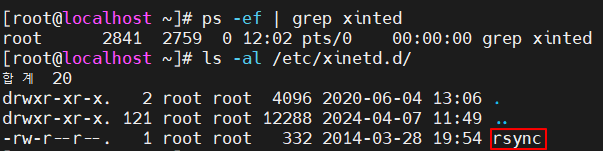

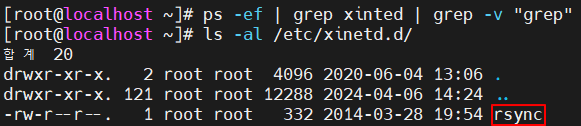

U-10. /etc/(x)inetd.conf 파일 소유자 및 권한 설정

/etc/(x)inetd.conf 파일 권한 적절성 점검

| 양호 | /etc/inetd.conf 파일의 소유자가 root이고, 권한이 600인 경우 |

|---|---|

| 취약 | /etc/inetd.conf 파일의 소유자가 root가 아니거나, 권한이 600이 아닌 경우 |

[현황]

대상 서버에 "xinetd(인터넷슈퍼데몬)"가 구동중이지 않고 "xinetd.conf" 설정 파일이 존재하지 않는 상태입니다.

결과 : 양호

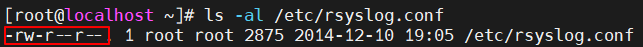

U-11. /etc/syslog.conf 파일 소유자 및 권한 설정

/etc/syslog.conf 파일 권한 적절성 점검

| 양호 | /etc/syslog.conf 파일의 소유자가 root(또는 bin, sys)이고, 권한이 640 이하인 경우 |

|---|---|

| 취약 | /etc/syslog.conf 파일의 소유자가 root(또는 bin, sys)가 아니거나, 권한이 640 이하가 아닌 경우 |

[현황]

"/etc/rsyslog.conf" 파일 소유주가 "root" 지만 권한이 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/rsyslog.conf" 파일 권한을 640(-rw-r-----)으로 설정하여 주시기 바랍니다.

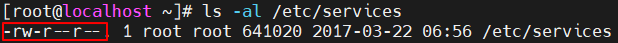

U-12. /etc/services 파일 소유자 및 권한 설정

/etc/services 파일 권한 적절성 점검

| 양호 | etc/services 파일의 소유자가 root(또는 bin, sys)이고, 권한이 644 이하인 경우 |

|---|---|

| 취약 | etc/services 파일의 소유자가 root(또는 bin, sys)가 아니거나, 권한이 644 이하가 아닌 경우 |

[현황]

"/etc/services" 파일 소유자 "root", 권한은 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 양호

U-13. SUID, SGID, Sticky bit 설정 파일 점검

불필요하거나 악의적인 파일에 SUID, SGID 설정 여부 점검

| 양호 | 주요 실행파일의 권한에 SUID와 SGID에 대한 설정이 부여되어 있지 않은 경우 |

|---|---|

| 취약 | 주요 실행파일의 권한에 SUID와 SGID에 대한 설정이 부여되어 있는 경우 |

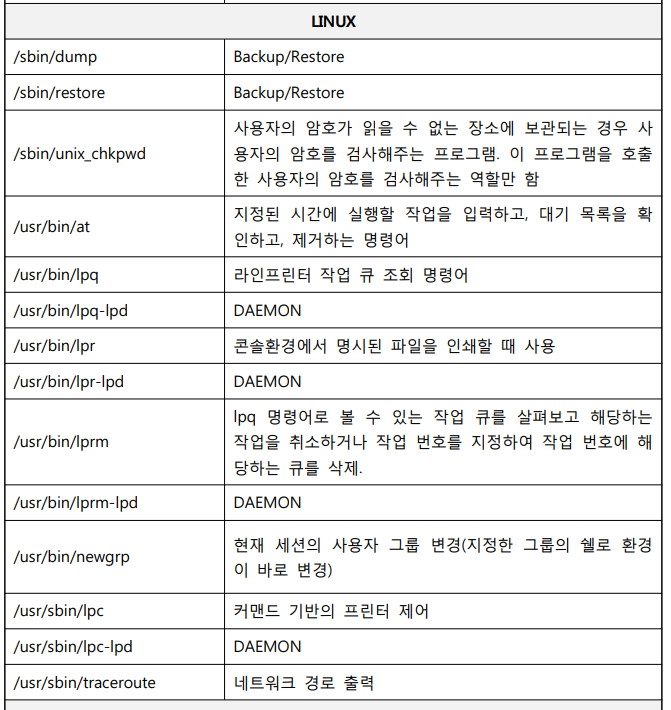

불필요한 suid, guid 목록

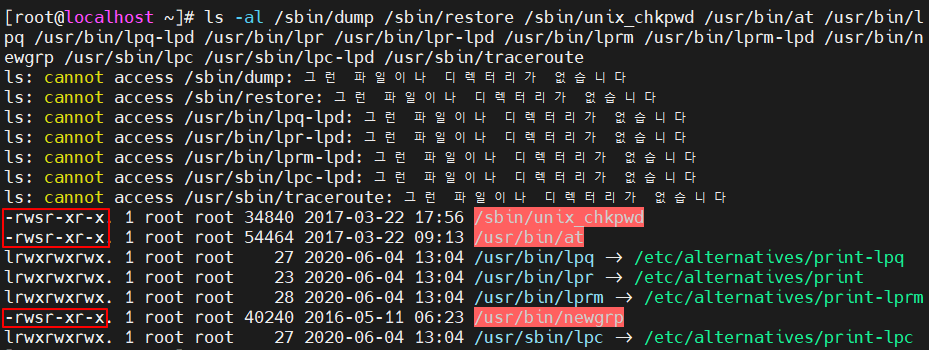

[현황]

"unix_chkpwd", "at", "newgrp" 파일의 소유자가 "root" 지만 파일 권한이 4755(-rwsr-xr-x)로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "unix_chkpwd", "at", "newgrp" 파일의 권한을 4750(-rwsr-x---)으로 변경하시거나 불필요하게 설정된 "SUID"를 제거하여 주시기 바랍니다.

U-14. 사용자, 시스템 시작파일 및 환경파일 소유자 및 권한 설정

홈 디렉터리 내의 환경변수 파일에 대한 소유자 및 접근권한이 관리자 또는

해당 계정으로 설정되어 있는지 점검

| 양호 | 홈 디렉터리 환경변수 파일 소유자가 root 또는, 해당 계정으로 지정되어 있고, 홈 디렉터리 환경변수 파일에 root와 소유자만 쓰기 권한이 부여된 경우 |

|---|---|

| 취약 | 홈 디렉터리 환경변수 파일 소유자가 root 또는, 해당 계정으로 지정되지 않고, 홈 디렉터리 환경변수 파일에 root와 소유자 외에 쓰기 권한이 부여된 경우 |

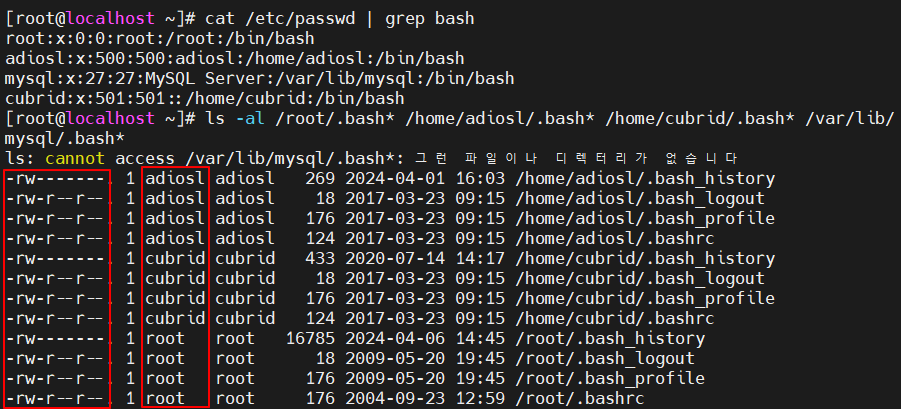

[현황]

로그인이 가능한 모든 사용자 계정 홈 디렉터리 내 환경변수 파일의 소유자가 자기 자신으로 설정되어 있고 그룹 소유 및 타사용자에 쓰기 권한이 부여되어 있지 않은 상태입니다.

결과 : 양호

U-15. world writable 파일 점검

불필요한 world writable 파일 존재 여부 점검

| 양호 | 시스템 중요 파일에 world writable 파일이 존재하지 않거나, 존재 시 설정 이유를 확인하고 있는 경우 |

|---|---|

| 취약 | 시스템 중요 파일에 world writable 파일이 존재하나 해당 설정 이유를 확인하고 있지 않는 경우 |

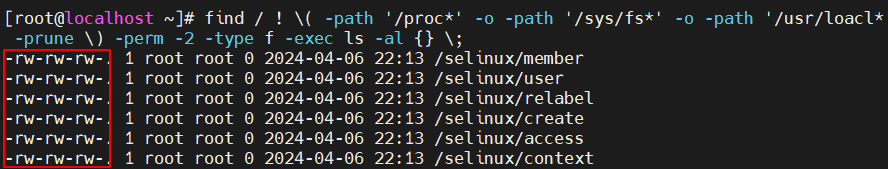

[현황]

전체 디렉터리 및 파일 중 타사용자 쓰기 권한이 부여된 일부 파일이 존재하여 정상적으로 권한이 부여된 파일이 맞는지 담당자 확인이 필요합니다.

결과 : 인터뷰

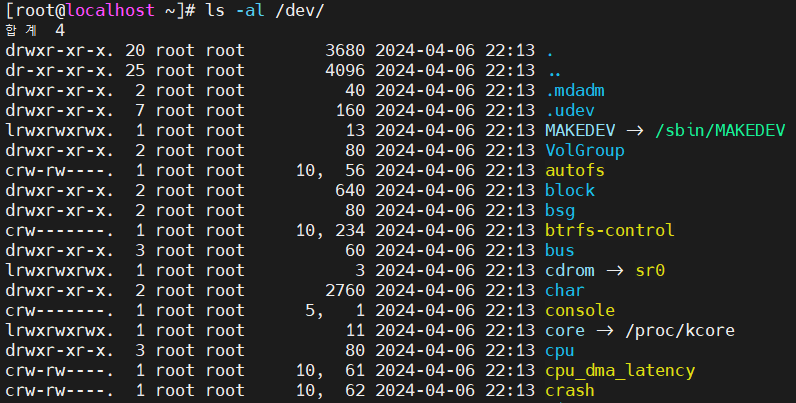

U-16. /dev에 존재하지 않는 device 파일 점검

존재하지 않는 device 파일 존재 여부 점검

| 양호 | dev에 대한 파일 점검 후 존재하지 않은 device 파일을 제거한 경우 |

|---|---|

| 취약 | dev에 대한 파일 미점검 또는, 존재하지 않은 device 파일을 방치한 경우 |

[현황]

- "/dev" 디렉터리 내 보관되어 있는 디바이스 설정 파일 중 불필요하게 설정된 파일이 존재하는지 담당자 확인이 필요합니다.

추가 점검 명령어 : find /dev/ -type f -exec ls -al {} \;

결과 : 인터뷰

U-17. $HOME/.rhosts, hosts.equiv 사용 금지

/etc/hosts.equiv 파일 및 .rhosts 파일 사용자를 root 또는, 해당 계정으로 설정한 뒤 권한을 600으로 설정하고 해당파일 설정에 ‘+’ 설정(모든 호스트 허용)이 포함되지 않도록 설정되어 있는지 점검

r-command

인증 절차 없이 원격으로 터미널 접속, 쉘 명령어 등을 실행할 수 있는 서비스

관련 명령어 :rlogin,rsh,rcp등

관련 설정 파일 :/etc/hosts.equiv와$HOME/.rhosts

| 양호 | login, shell, exec 서비스를 사용하지 않거나, 사용 시 아래와 같은 설정이 적용된 경우 1. /etc/hosts.equiv 및 $HOME/.rhosts 파일 소유자가 root 또는, 해당 계정인 경우 2. /etc/hosts.equiv 및 $HOME/.rhosts 파일 권한이 600 이하인 경우 3. /etc/hosts.equiv 및 $HOME/.rhosts 파일 설정에 ‘+’ 설정이 없는 경우 |

|---|---|

| 취약 | login, shell, exec 서비스를 사용하고, 위와 같은 설정이 적용되지 않은 경우 |

[현황]

"xinetd(인터넷 슈퍼 데몬)"이 구동중이지 않으며, "rlogin", "rbash", "rexec"와 같은 "r" command 데몬이 인터넷 슈퍼 데몬에 등록되어 있지 않은 상태입니다.

결과 : 양호

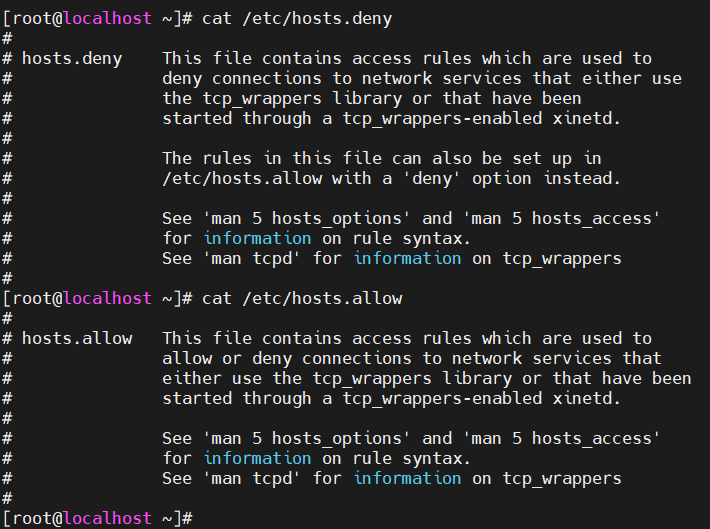

U-18. 접속 IP 및 포트 제한

허용할 호스트에 대한 접속 IP 주소 제한 및 포트 제한 설정 여부 점검

| 양호 | 접속을 허용할 특정 호스트에 대한 IP 주소 및 포트 제한을 설정한 경우 |

|---|---|

| 취약 | 접속을 허용할 특정 호스트에 대한 IP 주소 및 포트 제한을 설정하지 않은 경우 |

[현황]

- 대상 서버로의 호스트 전체 차단과 특정 호스트로의 허용 설정이 존재하지 않는 상태입니다.

- 전체 서버에 대한 접근을 서버 접근 제어 솔루션을 통해 통제 정책을 적용하고 계시거나 네트워크 상위 단 방화벽에서 서버 접근 통제를 처리하고 있는지 담당자 확인이 필요합니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/hosts.deny" 파일 내 "ALL:ALL" 적용 후 "/etc/hosts.allow" 파일에 허용하고자 하는 "hostsname", "IP Address"를 설정하여 주시기 바랍니다.

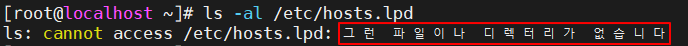

U-55. hosts.lpd 파일 소유자 및 권한 설정

/etc/hosts.lpd 파일의 삭제 및 권한 적절성 점검

| 양호 | hosts.lpd 파일이 삭제되어 있거나 불가피하게 hosts.lpd 파일을 사용할 시 파일의 소유자가 root이고 권한이 600인 경우 |

|---|---|

| 취약 | hosts.lpd 파일이 삭제되어 있지 않거나 파일의 소유자가 root가 아니고 권한이 600이 아닌 경우 |

[현황]

"/etc/hosts.lpd" 파일이 존재하지 않는 상태입니다.

결과 : 양호

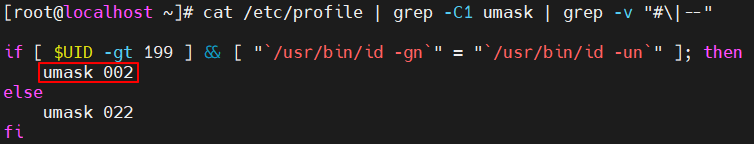

U-56. UMASK 설정 관리

시스템 UMASK 값이 022 이상인지 점검

| 양호 | UMASK 값이 022 이상으로 설정된 경우 |

|---|---|

| 취약 | UMASK 값이 022 이상으로 설정되지 않은 경우 |

[현황]

UID "199"를 초과하는 사용자 계정에 대해 "UMASK" 값이 "002"로 적용되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 전체 사용자 계정에 대한 "UMASK" 값을 "022"로 적용하여 주시기 바랍니다.

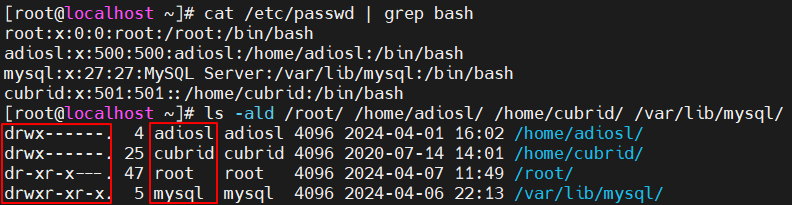

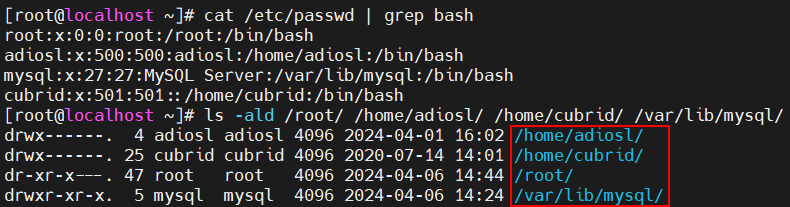

U-57. 홈디렉토리 소유자 및 권한 설정

홈 디렉터리의 소유자 외 타사용자가 해당 홈 디렉터리를 수정할 수 없도록

제한하는지 점검

| 양호 | 홈 디렉터리 소유자가 해당 계정이고, 타 사용자 쓰기 권한이 제거된 경우 |

|---|---|

| 취약 | 홈 디렉터리 소유자가 해당 계정이 아니고, 타 사용자 쓰기 권한이 부여된 경우 |

[현황]

로그인이 가능한 모든 사용자 계정의 홈 디렉터리 소유자가 자기 자신으로 설정되어 있고 타사용자 쓰기 권한이 부여되어 있지 않은 상태입니다.

결과 : 양호

U-58. 홈디렉토리로 지정한 디렉토리의 존재 관리

사용자 계정과 홈 디렉터리의 일치 여부를 점검

| 양호 | 홈 디렉터리가 존재하지 않는 계정이 발견되지 않는 경우 |

|---|---|

| 취약 | 홈 디렉터리가 존재하지 않는 계정이 발견된 경우 |

[현황]

로그인이 가능한 모든 사용자의 홈 디렉터리가 존재하는 상태입니다.

결과 : 양호

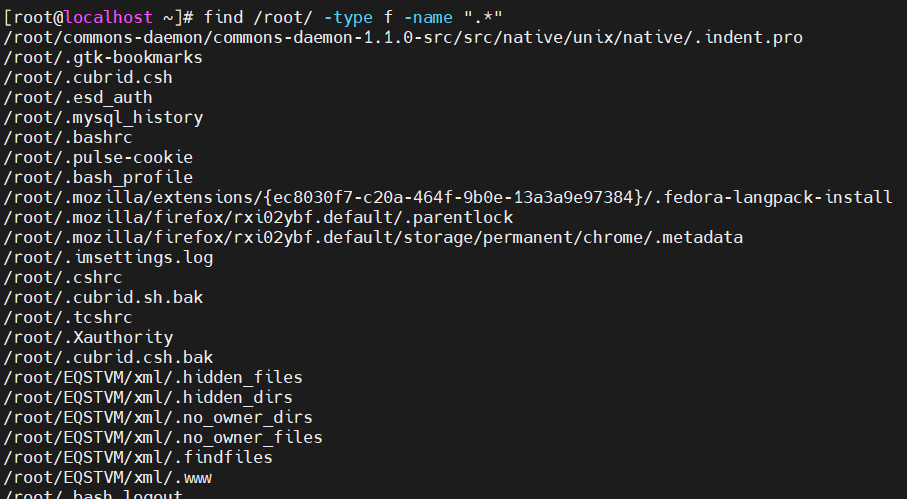

U-59. 숨겨진 파일 및 디렉토리 검색 및 제거

숨김 파일 및 디렉터리 내 의심스러운 파일 존재 여부 점검

| 양호 | 불필요하거나 의심스러운 숨겨진 파일 및 디렉터리를 삭제한 경우 |

|---|---|

| 취약 | 불필요하거나 의심스러운 숨겨진 파일 및 디렉터리를 방치한 경우 |

[현황]

"/root" 디렉터리 내 목적이 확인되지 않은 디렉터리 및 파일이 존재하여 불필요한 파일이 존재하지 않은지 담당자 확인이 필요합니다.

결과 : 인터뷰

Ⅲ. 서비스 관리

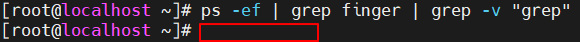

U-19. finger 서비스 비활성화

finger 서비스 비활성화 여부 점검

| 양호 | Finger 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | Finger 서비스가 활성화 되어 있는 경우 |

[현황]

"Finger" 데몬이 비활성화되어 있는 상태입니다.

결과 : 양호

U-20. Anonymous FTP 비활성화

익명 FTP 접속 허용 여부 점검

| 양호 | Anonymous FTP (익명 ftp) 접속을 차단한 경우 |

|---|---|

| 취약 | Anonymous FTP (익명 ftp) 접속을 차단하지 않은 경우 |

[현황]

"FTP" 데몬이 비활성화되어 있는 상태입니다.

결과 : 양호

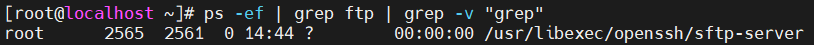

U-21. r 계열 서비스 비활성화

r-command 서비스 비활성화 여부 점검

| 양호 | 불필요한 r 계열 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | 불필요한 r 계열 서비스가 활성화 되어 있는 경우 |

[현황]

"xinetd(인터넷 슈퍼 데몬)"이 구동중이지 않으며, "rlogin", "rbash", "rexec"와 같은 "r" command 데몬이 인터넷 슈퍼 데몬에 등록되어 있지 않은 상태입니다.

결과 : 양호

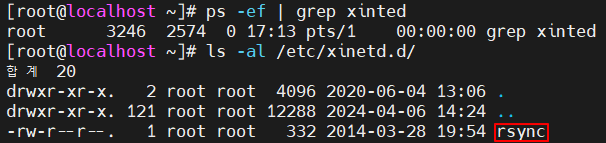

U-22. cron 파일 소유자 및 권한설정

Cron 관련 파일의 권한 적절성 점검

| 양호 | crontab 명령어 일반사용자 금지 및 cron 관련 파일 640 이하인 경우 |

|---|---|

| 취약 | crontab 명령어 일반사용자 사용가능하거나, crond 관련 파일 640 이상인 경우 |

[현황]

"Cron" 관련 파일의 소유자는 "root"지만 타사용자 권한이 부여되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "Cron" 관련 파일에 부여된 타사용자 권한을 제거하여 주시기 바랍니다.

U-23. Dos 공격에 취약한 서비스 비활성화

사용하지 않는 Dos 공격에 취약한 서비스의 실행 여부 점검

| 양호 | 사용하지 않는 DoS 공격에 취약한 서비스가 비활성화 된 경우 |

|---|---|

| 취약 | 사용하지 않는 DoS 공격에 취약한 서비스가 활성화 된 경우 |

[현황]

"xinted(인터넷 슈퍼 데몬)이 구동중이지 않고 "DoS" 공격에 활용될 수 있는 "echo", "discard", "datetime", "chargen" 데몬이 인터넷 슈퍼 데몬에 포함되어 있지 않은 상태입니다.

결과 : 양호

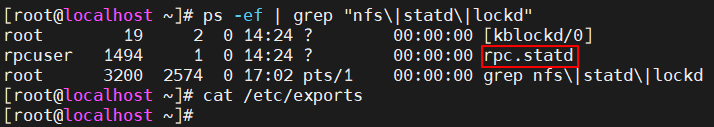

U-24. NFS 서비스 비활성화

불필요한 NFS 서비스 사용여부 점검

| 양호 | 불필요한 NFS 서비스 관련 데몬이 비활성화 되어 있는 경우 |

|---|---|

| 취약 | 불필요한 NFS 서비스 관련 데몬이 활성화 되어 있는 경우 |

[현황]

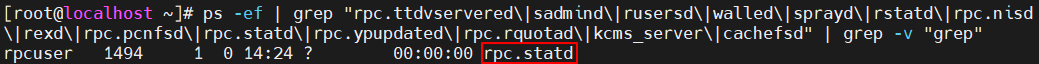

"NFS" 데몬이 비활성화되어 있지만 관련 RPC 데몬(rpc.statd)이 불필요하게 활성화되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 불필요하게 활성화된 RPC 데몬(rpc.statd)을 비활성화하여 주시기 바랍니다.

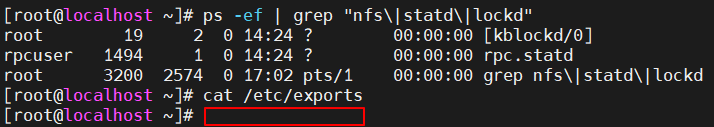

U-25. NFS 접근 통제

NFS(Network File System) 사용 시 허가된 사용자만 접속할 수 있도록 접근제한 설정 적용 여부 점검

| 양호 | 불필요한 NFS 서비스를 사용하지 않거나, 불가피하게 사용 시 everyone 공유를 제한한 경우 |

|---|---|

| 취약 | 불필요한 NFS 서비스를 사용하고 있고, everyone 공유를 제한하지 않은 경우 |

[현황]

"NFS" 서비스가 비활성화되어 있고 "/etc/exports" 파일 내 설정 값이 존재하지 않는 상태입니다.

결과 : 양호

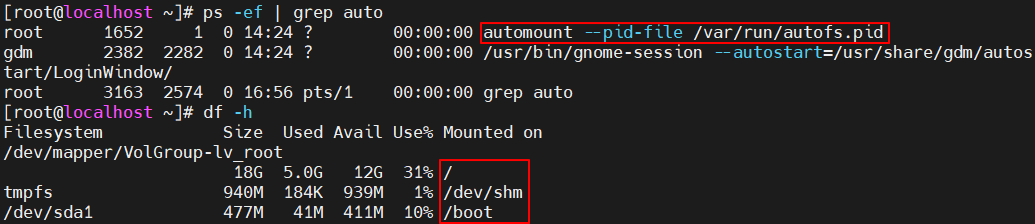

U-26. automountd 제거

automountd 서비스 데몬의 실행 여부 점검

| 양호 | automountd 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | automountd 서비스가 활성화 되어 있는 경우 |

[현황]

"automount" 데몬이 활성화되어 있지만 시스템 파티션만을 마운트하여 사용하고 있는 상태입니다.

결과 : 양호

U-27. RPC 서비스 확인

불필요한 RPC 서비스의 실행 여부 점검

| 양호 | 불필요한 RPC 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | 불필요한 RPC 서비스가 활성화 되어 있는 경우 |

[현황]

"NFS" 데몬이 비활성화되어 있지만 관련 RPC 데몬(rpc.statd)이 활성화되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 RPC 데몬(rpc.statd)을 비활성화하여 주시기 바랍니다.

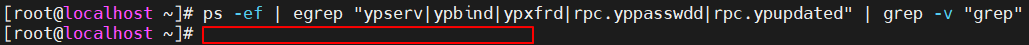

U-28. NIS, NIS+ 점검

안전하지 않은 NIS 서비스의 비활성화, 안전한 NIS+ 서비스의 활성화 여부

점검

| 양호 | NIS 서비스가 비활성화 되어 있거나, 필요 시 NIS+를 사용하는 경우 |

|---|---|

| 취약 | NIS 서비스가 활성화 되어 있는 경우 |

[현황]

"NIS", "NIS+" 데몬이 비활성화되어 있는 상태입니다.

결과 : 양호

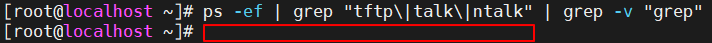

U-29. tftp, talk 서비스 비활성화

tftp, talk 등의 서비스를 사용하지 않거나 취약점이 발표된 서비스의 활

성화 여부 점검

| 양호 | tftp, talk, ntalk 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | tftp, talk, ntalk 서비스가 활성화 되어 있는 경우 |

[현황]

"tftp", "talk", "ntalk" 데몬이 비활성화되어 있는 상태입니다.

결과 : 양호

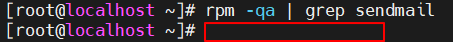

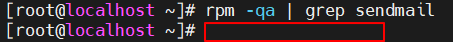

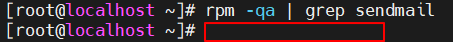

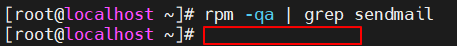

U-30. Sendmail 버전 점검

취약한 버전의 Sendmail 서비스 이용 여부 점검

| 양호 | Sendmail 버전이 최신버전인 경우 |

|---|---|

| 취약 | Sendmail 버전이 최신버전이 아닌 경우 |

[현황]

"sendmail" 패키지가 설치되어 있지 않은 상태입니다

결과 : 양호

U-31. 스팸 메일 릴레이 제한

SMTP 서버의 릴레이 기능 제한 여부 점검

| 양호 | SMTP 서비스를 사용하지 않거나 릴레이 제한이 설정되어 있는 경우 |

|---|---|

| 취약 | SMTP 서비스를 사용하며 릴레이 제한이 설정되어 있지 않은 경우 |

[현황]

"sendmail" 패키지가 설치되어 있지 않은 상태입니다

결과 : 양호

U-32. 일반사용자의 Sendmail 실행 방지

SMTP 서비스 사용 시 일반사용자의 q 옵션 제한 여부 점검

| 양호 | SMTP 서비스 미사용 또는, 일반 사용자의 Sendmail 실행 방지가 설정된 경우 |

|---|---|

| 취약 | SMTP 서비스 사용 및 일반 사용자의 Sendmail 실행 방지가 설정되어 있지 않은 경우 |

[현황]

"sendmail" 패키지가 설치되어 있지 않은 상태입니다

결과 : 양호

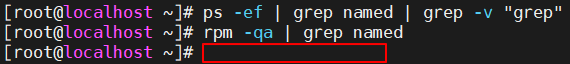

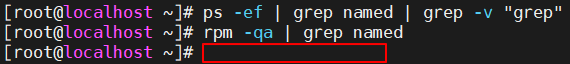

U-33. DNS 보안 버전 패치

BIND 최신버전 사용 유무 및 주기적 보안 패치 여부 점검

| 양호 | DNS 서비스를 사용하지 않거나 주기적으로 패치를 관리하고 있는 경우 |

|---|---|

| 취약 | DNS 서비스를 사용하며 주기적으로 패치를 관리하고 있지 않는 경우 |

[현황]

"named" 데몬이 비활성화되어 있고 "named" 패키지가 설치되어 있지 않은 상태입니다.

결과 : 양호

U-34. DNS Zone Transfer 설정

Secondary Name Server로만 Zone 정보 전송 제한 여부 점검

|양호|DNS 서비스 미사용 또는, Zone Transfer를 허가된 사용자에게만 허용한

경우|

|:---|:---|

|취약|DNS 서비스를 사용하며 Zone Transfer를 모든 사용자에게 허용한 경우|

[현황]

- "named" 데몬이 비활성화되어 있고 "named" 패키지가 설치되어 있지 않은 상태입니다.

- "DNS" 데몬이 활성화되어 있고, "/etc/named.conf" 설정 파일 내 "allow-transfer" 값에 용도를 확인할 수 없는 IP 주소가 추가되어 있어 담당자 확인이 필요합니다.

결과 : 인터뷰

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "allow-transfer" 값에 용도가 확인되지 않은 IP 주소가 추가되어 있어 불필요하게 설정되어 있는 값을 제거하여 주시기 바랍니다.

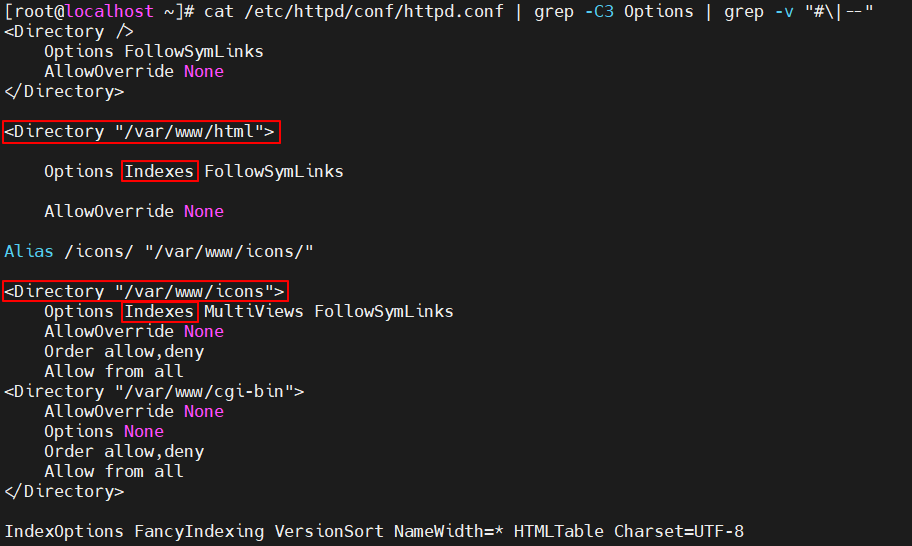

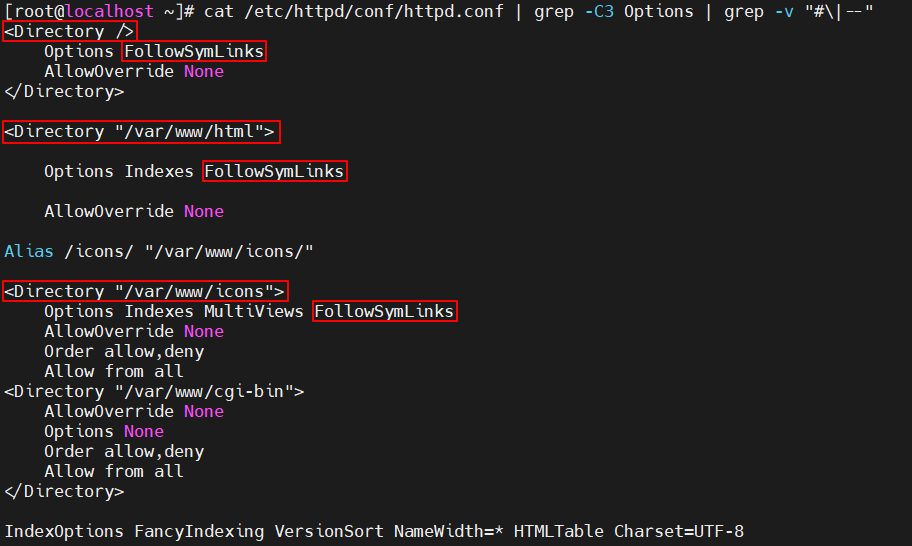

U-35. 웹서비스 디렉토리 리스팅 제거

디렉터리 검색 기능의 활성화 여부 점검

| 양호 | 디렉터리 검색 기능을 사용하지 않는 경우 |

|---|---|

| 취약 | 디렉터리 검색 기능을 사용하는 경우 |

[현황]

"Include" 된 설정파일에 "Indexes" 설정이 비활성화되어 있었지만, 일부 웹 Source 디렉터리에 "Indexes" 옵션이 활성화되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 일부 웹 Source 디렉터리 옵션에 설정된 디렉터리 리스팅 값을 "-Indexes"로 설정하시거나 제거하여 주시기 바랍니다.

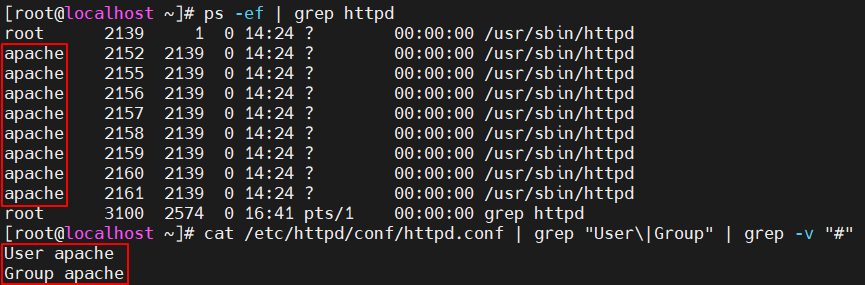

U-36. 웹서비스 웹 프로세스 권한 제한

Apache 데몬이 root 권한으로 구동되는지 여부 점검

| 양호 | Apache 데몬이 root 권한으로 구동되지 않는 경우 |

|---|---|

| 취약 | Apache 데몬이 root 권한으로 구동되는 경우 |

[현황]

"Apache" 데몬이 활성화되어 있으며, "/etc/httpd/conf/httpd.conf" 파일 내 "Users", "Group" 값이 "apache"로 설정되어 있는 상태입니다.

결과 : 양호

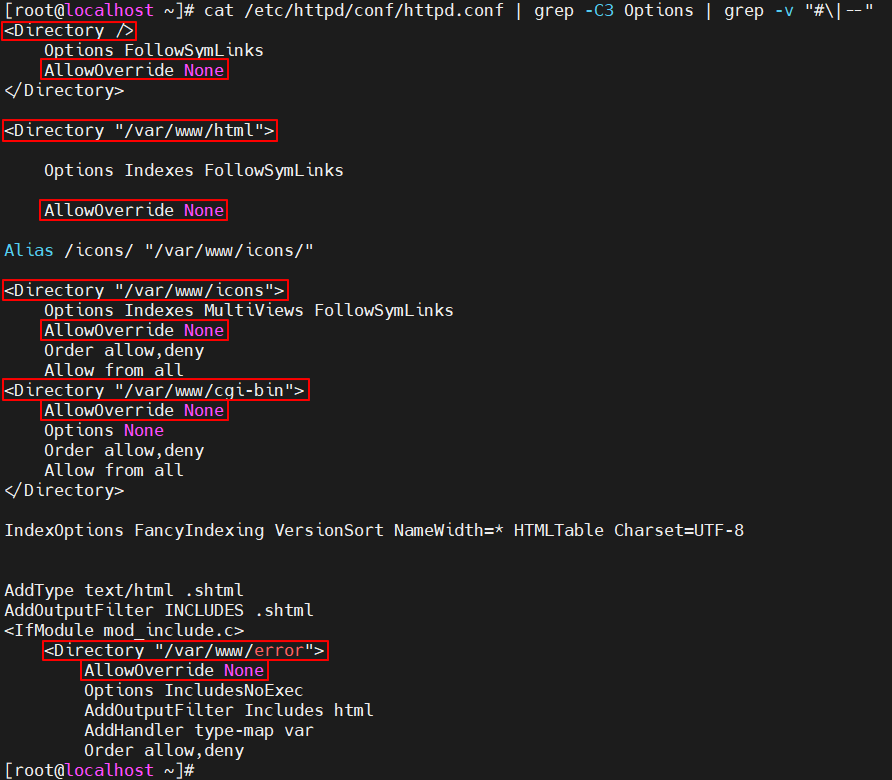

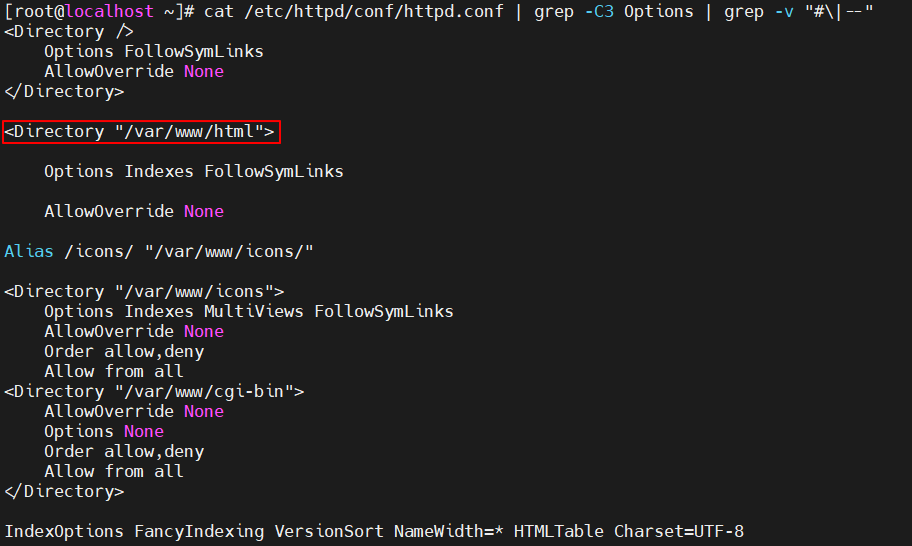

U-37. 웹서비스 상위 디렉토리 접근 금지

“..” 와 같은 문자 사용 등으로 상위 경로로 이동이 가능한지 여부 점검

| 양호 | 상위 디렉터리에 이동제한을 설정한 경우 |

|---|---|

| 취약 | 상위 디렉터리에 이동제한을 설정하지 않은 경우 |

[현황]

- 전체 웹 Source 디렉터리에 "AllowOverride" 값이 "None"으로 설정되어 있어 웹 애플리케이션에 로그인 후 사용자 검증을 받을 수 있도록 설정이 필요한 상태입니다.

- 전체 웹 Source 디렉터리에 "AllowOverride" 값이 "None"으로 설정되어 있지만 웹 애플리케이션 내 로그인 로직이 존재하지 않고 View 페이지만 구성되어 있기 때문에 인증 과정을 거칠 필요가 없는 상태입니다.

- "Apache 관리자" 기능이 비활성화 되어 있어 Default 페이지 접근 시 "AllowOverride" 값이 "None"으로 설정이 불필요한 상태입니다.

※ 웹 애플리케이션의 사용자 로그인 기능을 사용하고 사용자 Session 값을 통해 인증을 유지하는 경우 해당항목은 양호로 처리될 수 있음

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 전체 웹 Source 디렉터리에 "AllowOverride" 값을 "AuthConfig"로 설정하여 주시기 바랍니다.

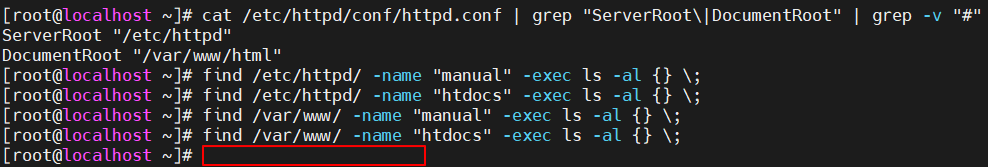

U-38. 웹서비스 불필요한 파일 제거

Apache 설치 시 기본으로 생성되는 불필요한 파일의 삭제 여부 점검

| 양호 | 기본으로 생성되는 불필요한 파일 및 디렉터리가 제거되어 있는 경우 |

|---|---|

| 취약 | 기본으로 생성되는 불필요한 파일 및 디렉터리가 제거되지 않은 경우 |

[현황]

Apache 설치 디렉터리 및 웹 Source 디렉터리 내 불필요한 파일/디렉터리(htdocs, manual)가 존재하지 않는 상태입니다.

결과 : 양호

U-39. 웹서비스 링크 사용 금지

심볼릭 링크, aliases 사용 제한 여부 점검

| 양호 | 심볼릭 링크, aliases 사용을 제한한 경우 |

|---|---|

| 취약 | 심볼릭 링크, aliases 사용을 제한하지 않은 경우 |

[현황]

"Include" 된 설정파일에 "FollowSynLinks" 설정이 비활성화되어 있었지만, 일부 웹 Source 디렉터리에 "FollowSynLinks" 옵션이 활성화되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 일부 웹 Source 디렉터리 옵션에 설정된 심볼릭 링크로 접근을 차단하도록 값을 "-FollowSynLinks"로 설정하시거나 제거하여 주시기 바랍니다.

U-40. 웹서비스 파일 업로드 및 다운로드 제한

파일 업로드 및 다운로드의 사이즈 제한 여부 점검

| 양호 | 파일 업로드 및 다운로드를 제한한 경우 |

|---|---|

| 취약 | 파일 업로드 및 다운로드를 제한하지 않은 경우 |

[현황]

"/var/www/html" 웹 Source 디렉터리 내 게시판 기능이 존재하고 업/다운로드가 가능한 상태지만, "LimitRequestBody" 설정이 존재하지 않아 용량 제한이 적용되어 있지 않은 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 전체 웹 애플리케이션 경로 중 업/다운로드가 가능한 웹 Source 디렉터리에 대해 "LimitRequestBody" 값을 "500000" 이하로 설정하여 주시기 바랍니다.

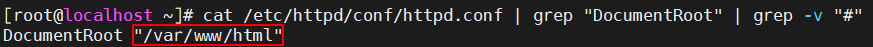

U-41. 웹서비스 영역의 분리

웹 서버의 루트 디렉터리와 OS의 루트 디렉터리를 다르게 지정하였는지 점검

| 양호 | DocumentRoot를 별도의 디렉터리로 지정한 경우 |

|---|---|

| 취약 | DocumentRoot를 기본 디렉터리로 지정한 경우 |

[현황]

웹 Source 디렉터리가 Default 값(/var/www/html)으로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 웹 Source 디렉터리를 유추할 수 없는 경로로 설정하여 주시기 바랍니다.

※ 웹 Source 디렉터리 변경 시 실제 Source 설정 경로와 동일한 경로로 설정해야 시스템 영향도가 발생하지 않음

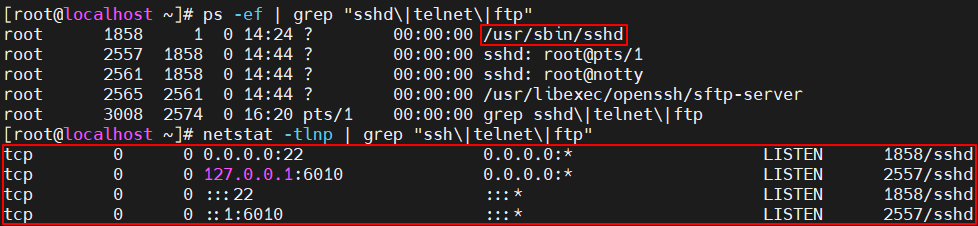

U-60. ssh 원격접속 허용

원격 접속 시 SSH 프로토콜을 사용하는지 점검

| 양호 | 원격 접속 시 SSH 프로토콜을 사용하는 경우 ※ ssh, telnet이 동시에 설치되어 있는 경우 취약한 것으로 평가됨 |

|---|---|

| 취약 | 원격 접속 시 Telnet, FTP 등 안전하지 않은 프로토콜을 사용하는 경우 |

[현황]

"Telnet", "FTP" 데몬이 비활성화 되어 있고, 터미널 서비스를 "SSH"만 사용하고 있는 상태입니다.

결과 : 양호

U-61. ftp 서비스 확인

FTP 서비스가 활성화 되어있는지 점검

| 양호 | FTP 서비스가 비활성화 되어 있는 경우 |

|---|---|

| 취약 | FTP 서비스가 활성화 되어 있는 경우 |

FTP 데몬 실행 시, 취약으로 판단하는 기준

anonnymous FTP가 차단되어 있는가

계정 로그인 비활서오하가 되어 있는가

umask 제한

[현황]

- "FTP" 데몬이 비활성화되어 있는 상태입니다.

- "FTP" 데몬을 파일서버 용도로 사용하고 있어 비활성화가 불가능한 상태입니다.

결과 : 양호

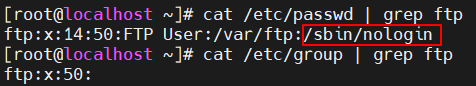

U-62. ftp 계정 shell 제한

ftp 기본 계정에 쉘 설정 여부 점검

| 양호 | ftp 계정에 /bin/false 쉘이 부여되어 있는 경우 |

|---|---|

| 취약 | ftp 계정에 /bin/false 쉘이 부여되어 있지 않은 경우 |

[현황]

"FTP" 데몬이 비활성화되어 있고, "FTP" Default 계정(ftp)이 로그인할 수 없도록 Shell이 제한되어 있는 상태입니다.

결과 : 양호

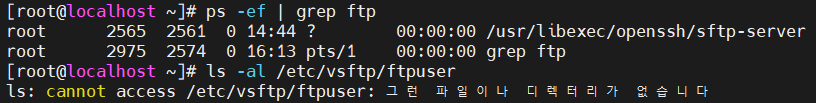

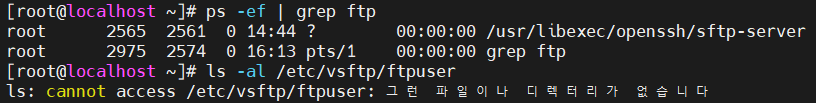

U-63. Ftpusers 파일 소유자 및 권한 설정

FTP 접근제어 설정파일에 관리자 외 비인가자들이 수정 제한 여부 점검

| 양호 | ftpusers 파일의 소유자가 root이고, 권한이 640 이하인 경우 |

|---|---|

| 취약 | ftpusers 파일의 소유자가 root가 아니거나, 권한이 640 이하가 아닌 경우 |

[현황]

"FTP" 데몬이 비활성화되어 있고, FTP 사용자 접근 통제 설정 파일(ftpusers)이 존재하지 않는 상태입니다.

결과 : 양호

U-64. Ftpusers 파일 설정

FTP 서비스를 사용할 경우 ftpusers 파일 root 계정이 포함 여부 점검

| 양호 | FTP 서비스가 비활성화 되어 있거나, 활성화 시 root 계정 접속을 차단한 경우 |

|---|---|

| 취약 | FTP 서비스가 활성화 되어 있고, root 계정 접속을 허용한 경우 |

[현황]

"FTP" 데몬이 비활성화되어 있고, FTP 사용자 접근 통제 설정 파일(ftpusers)이 존재하지 않는 상태입니다.

결과 : 양호

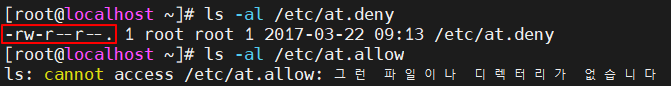

U-65. at 파일 소유자 및 권한 설정

관리자(root)만 at.allow파일과 at.deny 파일을 제어할 수 있는지 점검

| 양호 | at 명령어 일반사용자 금지 및 at 관련 파일 640 이하인 경우 |

|---|---|

| 취약 | at 명령어 일반사용자 사용가능하거나, at 관련 파일 640 이상인 경우 |

[현황]

"/etc/at.allow" 파일이 존재하지 않지만, "/etc/at.deny" 파일의 권한이 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "/etc/at.deny" 파일의 권한을 640(-rw-r-----)으로 설정하여 주시기 바랍니다.

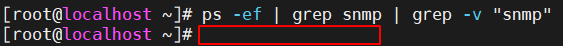

U-66. SNMP 서비스 구동 점검

SNMP 서비스 활성화 여부 점검

| 양호 | SNMP 서비스를 사용하지 않는 경우 |

|---|---|

| 취약 | SNMP 서비스를 사용하는 경우 |

[현황]

- "SNMP" 데몬이 비활성화되어 있는 상태입니다.

- "SNMP" 데몬을 "NMS(Network Monitoring System)"으로 사용하고 있어 비활성화가 불가능한 상태입니다.

결과 : 양호

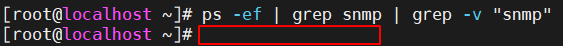

U-67. SNMP 서비스 커뮤니티스트링의 복잡성 설정

SNMP Community String 복잡성 설정 여부 점검

| 양호 | SNMP Community 이름이 public, private 이 아닌 경우 |

|---|---|

| 취약 | SNMP Community 이름이 public, private 인 경우 |

[현황]

grep -v "grep": 현재 실행한 grep 명령어는 제외

- "SNMP" 데몬이 비활성화되어 있는 상태입니다.

- "SNMP" 데몬을 "NMS(Network Monitoring System)"으로 사용하고 있어 비활성화가 불가능한 상태입니다.

결과 : 양호

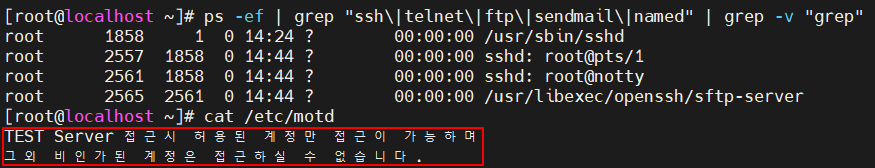

U-68. 로그온 시 경고 메시지 제공

서버 및 서비스에 로그온 시 불필요한 정보 차단 설정 및 불법적인 사용에

대한 경고 메시지 출력 여부 점검

| 양호 | 서버 및 Telnet, FTP, SMTP, DNS 서비스에 로그온 메시지가 설정되어 있는 경우 |

|---|---|

| 취약 | 서버 및 Telnet, FTP, SMTP, DNS 서비스에 로그온 메시지가 설정되어 있지 않은 경우 |

[현황]

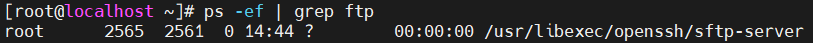

/usr/sbin/sshd- SSH 데몬

sshd: root@pts/1- 이는 현재 사용자 (root)가 pts/1 터미널을 통해 SSH를 통해 로그인한 세션을 나타냅니다.

sshd: root@notty- 이는 SSH를 통해 네트워크를 통한 파일 전송이나 명령 실행 등 터미널이 할당되지 않은 세션을 나타냅니다.

/usr/libexec/openssh/sftp-server- SSH 파일 전송 프로토콜 (SFTP)

이는 안전한 파일 전송을 위해 사용되며, 위에서 언급한 notty 세션에 의해 사용될 수 있습니다.

"Telnet", "FTP", "SMTP", "DNS" 데몬이 비활성화되어 있고, 활성화되어 있는 "SSH"의 배너 정보 값에 버전 및 로그인 가능한 계정정보가 포함되어 있지 않은 상태입니다.

결과 : 양호

U-69. NFS 설정파일 접근 제한

NFS 접근제어 설정파일 /etc/exports에 대한 비인가자들의 수정 제한 여부 점검

| 양호 | NFS 접근제어 설정파일의 소유자가 root 이고, 권한이 644 이하인 경우 |

|---|---|

| 취약 | NFS 접근제어 설정파일의 소유자가 root 가 아니거나, 권한이 644 이하가 아닌 경우 |

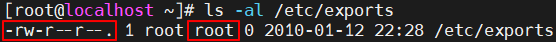

[현황]

"/etc/exports" 파일 소유자가 "root", 권한이 644(-rw-r--r--)로 설정되어 있는 상태입니다.

결과 : 양호

U-70. expn, vrfy 명령어 제한

SMTP 서비스 사용 시 vrfy, expn 명령어 사용 금지 설정 여부 점검

| 양호 | SMTP 서비스 미사용 또는, noexpn, novrfy 옵션이 설정되어 있는 경우 |

|---|---|

| 취약 | SMTP 서비스를 사용하고, noexpn, novrfy 옵션이 설정되어 있지 않는 경우 |

[현황]

"sendmail" 패키지가 설치되어 있지 않은 상태입니다.

결과 : 양호

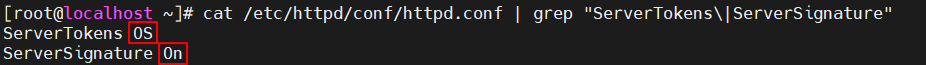

U-71. Apache 웹 서비스 정보 숨김

웹페이지에서 오류 발생 시 출력되는 메시지 내용 점검

| 양호 | ServerTokens Prod, ServerSignature Off로 설정되어있는 경우 |

|---|---|

| 취약 | ServerTokens Prod, ServerSignature Off로 설정되어있지 않은 경우 |

[현황]

"/etc/http/conf/httpd.conf" 파일 내 "ServerTokens" 값이 "OS", "ServerSignature" 값이 "On"으로 설정되어 있는 상태입니다.

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 "ServerTokens" 값을 "Prod", "ServerSignature" 값을 "Off"로 설정하여 주시기 바랍니다.

Ⅳ. 패치 관리

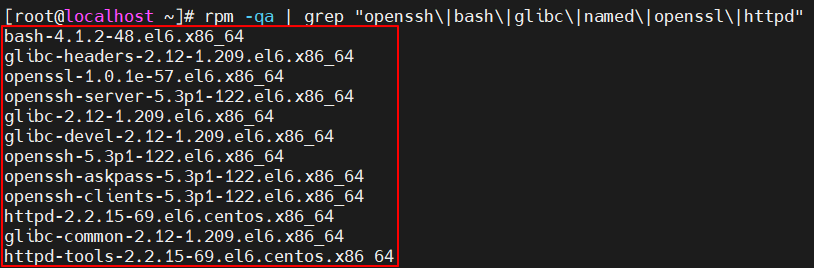

U-42. 최신 보안패치 및 벤더 권고사항 적용

시스템에서 최신 패치가 적용되어 있는지 점검

보안패치가 되어있는지 확인하는 방법❗

현재 설치되어있는 패키지와 홈페이지에 릴리즈 되어있는 최근 패치와 버전이 같은지 확인

| 양호 | 패치 적용 정책을 수립하여 주기적으로 패치관리를 하고 있으며, 패치 관련 내용을 확인하고 적용했을 경우 |

|---|---|

| 취약 | 패치 적용 정책을 수립하지 않고 주기적으로 패치관리를 하지 않거나 패치 관련 내용을 확인하지 않고 적용하지 않았을 경우 |

[현황]

- CVE 주요 취약점이 발생할 수 있는 데몬(openssh, bash, glibc, named, httpd)의 "repository" 버전이 최신으로 설치되어 있지 않은 상태입니다.

- 현재 구동중인 OS의 버전(Centos6.9)은 EOS(End of Service)된 상태로 CVE 주요 취약점이 발생할 수 있는 데몬(openssh, bash, glibc, named, httpd)의 최신 패치가 불가능한 상태입니다.

('24년 상반기 중 대상 서버 Fadeout 후 3분기 내 신규 구축 예정)

※ 상기 확인 된 데몬 외 실제 서비스하고 있거나 설치된 데몬에 대해서도 최신 패치가 적용되었는지 담당자 확인이 필요함

결과 : 취약

[대응방안]

주요정보통신기반시설 가이드를 참고하시어 OS 신규 구축을 통한 CVE 주요 취약점이 발생할 수 있는 데몬의 버전을 최신 상태로 설치하여 주시기 바랍니다.

※ 시스템 및 영향도를 파악하시어 설정 적용하시기 바랍니다.

Ⅴ. 로그 관리

U-43. 로그의 정기적 검토 및 보고

로그의 정기적 검토 및 보고 여부 점검

| 양호 | 접속기록 등의 보안 로그, 응용 프로그램 및 시스템 로그 기록에 대해 정기적으로 검토, 분석, 리포트 작성 및 보고 등의 조치가 이루어지는 경우 |

|---|---|

| 취약 | 위 로그 기록에 대해 정기적으로 검토, 분석, 리포트 작성 및 보고 등의 조치가 이루어 지지 않는 경우 |

[현황]

- 시스템 로그의 최소 보관 기준 준수 유무, 별도 공간 저장 유무, 주기적 감사 및 검토 후 보고 절차 유무, 저장된 로그에 대한 변경 가능 유무에 대해 담당자 확인이 필요합니다.

: 저장된 로그에 대한 주기적(1개월, 2개월, 3개월) 검토 후 이상상태에 대한 보고절차 수립 유/무

: 최소 보관 기준(6개월, 1년, 3년 , 5년) 준수 유/무

: 서버 외 저장 공간에 로그 파일 저장 유/무

: 저장된 로그에 대한 변경 가능 유/무

결과 : 인터뷰

U-72. 정책에 따른 시스템 로깅 설정

내부 정책에 따른 시스템 로깅 설정 적용 여부 점검

| 양호 | 로그 기록 정책이 정책에 따라 설정되어 수립되어 있으며 보안정책에 따라 로그를 남기고 있을 경우 |

|---|---|

| 취약 | 로그 기록 정책 미수립 또는, 정책에 따라 설정되어 있지 않거나 보안정책에 따라 로그를 남기고 있지 않을 경우 |

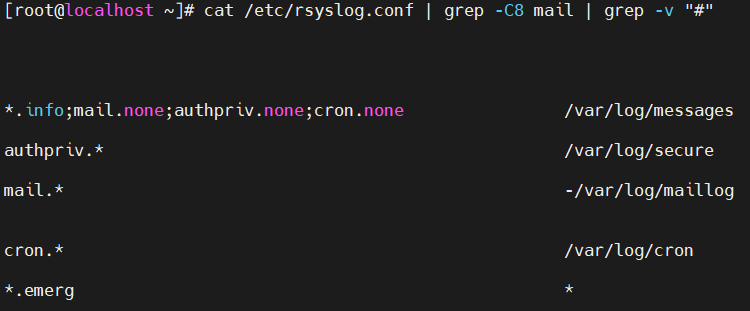

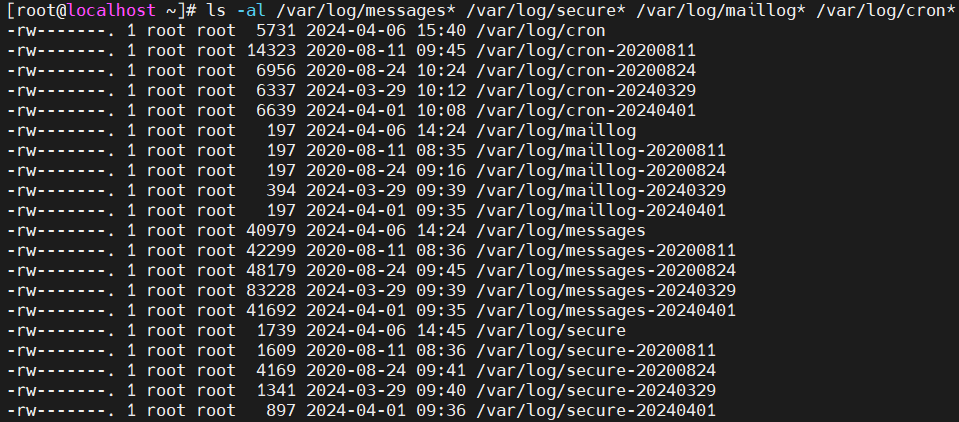

[현황]

grep의-C옵션검색된 줄의 위와 아래로 n줄씩 추가로 출력하는 옵션

예를 들어,

-C8을 사용하면 어떤 파일 안에서 특정 단어가 포함된 줄만 보여주는 게 아니라, 해당 줄의 위에 8줄, 아래에 8줄을 포함하여 총 17줄을 출력

검색된 단어나 패턴이 어떤 문맥에서 사용되었는지 좀 더 잘 이해 가능

"su 로그" 및 "시스템 로그"에 대해 ".authpriv", ".info, mail, cron, emerg" 모두 정상적으로 기록하고 있는 상태입니다.