XArp 이용

XArp 프로그램을 통해 간단히 ARP 스푸핑을 탐지할 수 있다.

다운로드 주소: https://softfamous.com/xarp/download/

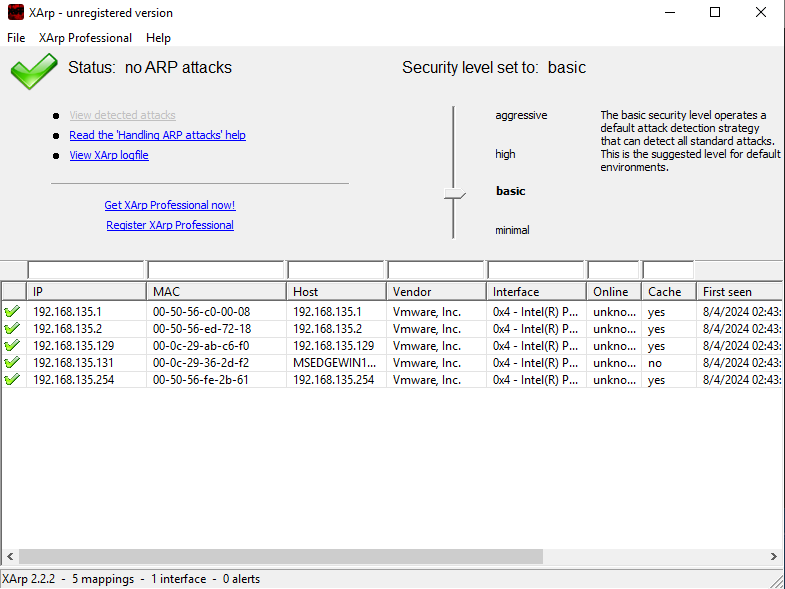

정상 상태

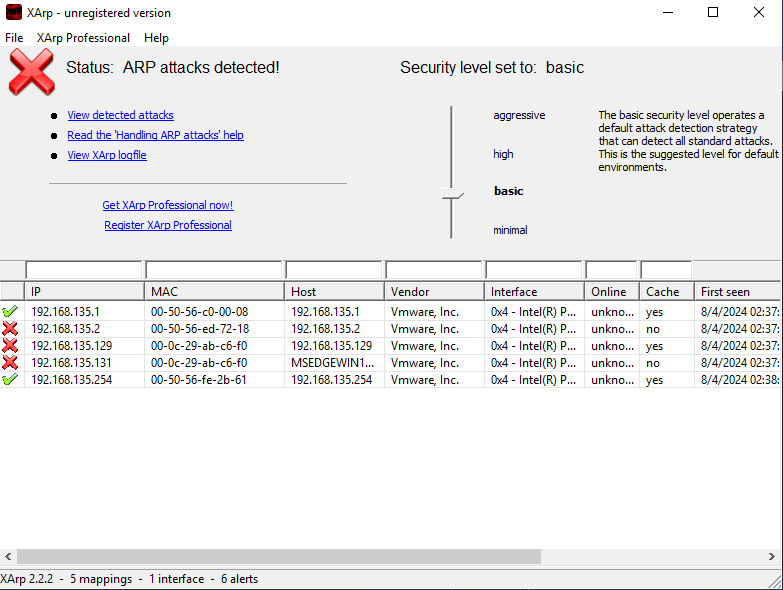

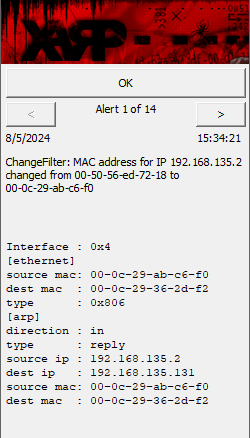

이상 상태

XARP를 사용하면 위와 같이 ARP 스푸핑을 탐지할 수 있다.

Wireshark 이용

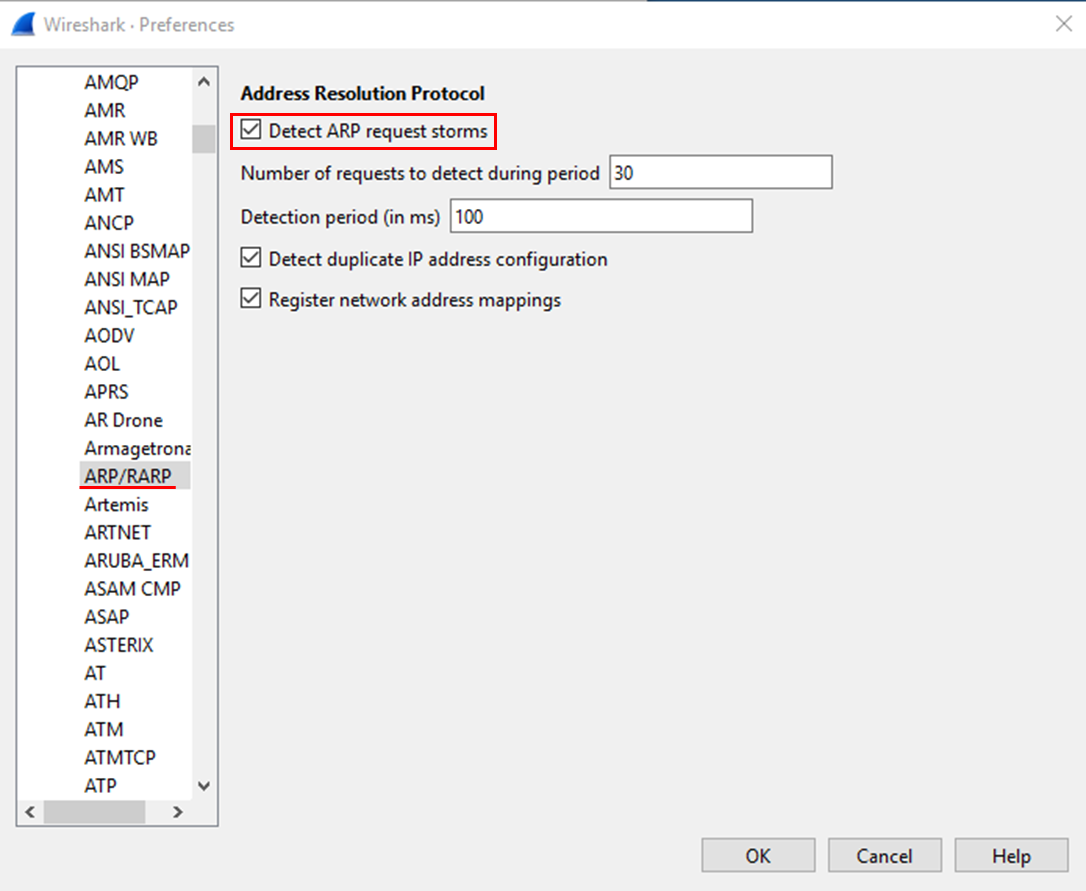

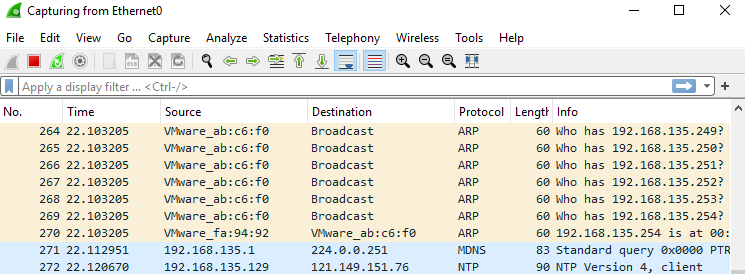

Edit > Preferences 또는 Ctrl + Shift + P 해서 ARP/RAPA 카테고리에 Detect ARP request stroms 을 체크한다.

이를 통해 누군가 네트워크상의 모든 기기를 검색하려고 할 때 알림을 받을 수 있다.

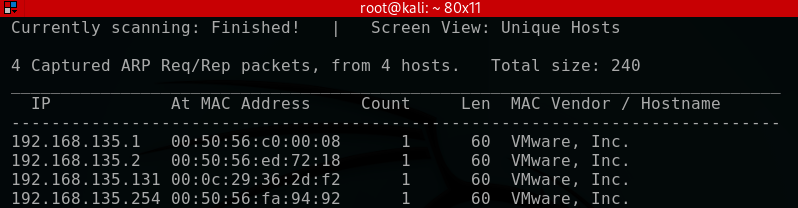

이후 칼리 머신에서 netdiscover를 통해 주변 기기를 탐색하면

패킷을 캡쳐할 수 있다.

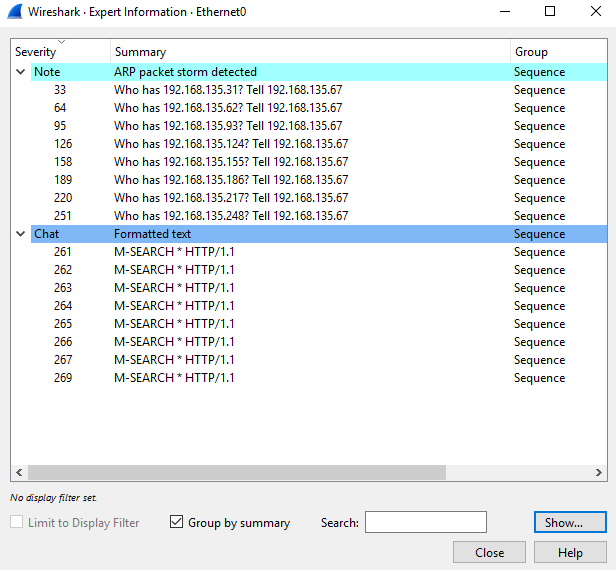

또, Analyze > Expert Information 에 들어가보면

한 기기에서 많은 ARP 패킷을 보냈다는 것을 알 수 있다.

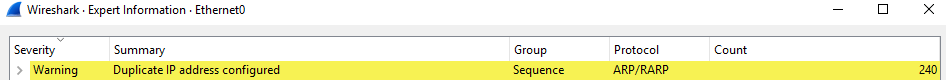

칼리머신에서 ARP 스푸핑을 진행하면

이렇게 경고 알림도 와있는 것을 볼 수 있다.

ARP 스푸핑 방지하기

첫번째 방법: 정적 ARP 엔트리

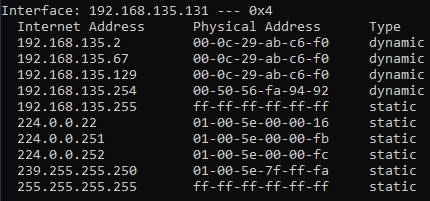

arp -a 할 때 나오는 Type에서 동적(dynamic) ARP는 네트워크에서 자동으로 생성되는 ARP 엔트리로, ARP 요청과 응답을 통해 IP 주소와 MAC 주소가 매핑된다.

이는 ARP 요청에 취약하기 때문에 정적(static) ARP로 바꿈으로서 ARP 스푸핑을 방지할 수 있다.

단, 네트워크 변경 시 수동으로 업데이트해야 하며, 관리가 번거로울 수 있다.

정적 ARP 엔트리 추가

arp -s [IP 주소] [MAC 주소]동적 ARP 엔트리 삭제

arp -d [IP 주소]두번째 방법: 브라우저 확장 프로그램

HTTPS Everywhere 같은 확장프로그램을 이용해서 ARP 스푸핑을 예방할 수 있다.

HTTPS 를 사용하는 훨씬 더 많은 웹사이트에 HSTS 지원을 추가하는 것이라 보면 된다.

이말은 즉슨, HTTP로 다운그레이드를 할 수가 없다.

(http만 사용하는 웹사이트의 경우에는 적용이 안된다)

세번째 방법: VPN 사용

VPN(가상 사설망)은 주로 인터넷 트래픽을 암호화하고 사용자의 IP 주소를 숨기는 데 사용된다.

VPN은 데이터 전송을 암호화하여 중간에서 트래픽을 가로채는 공격자가 내용에 접근할 수 없게 만든다.

특히, 공공 와이파이에서는 VPN을 사용하면 이러한 네트워크에서 보다 안전하게 인터넷을 사용할 수 있다.

그러나 무료 VPN을 사용할 경우 사용자의 데이터를 로그하고 이를 제3자와 공유할 가능성이 높고 이로 인해 개인정보가 유출될 수 있으므로 유로 VPN을 적극 권장한다.