AWS에서 프라이빗 서브넷(Private Subnet)의 리소스가 인터넷에 나가기 위해 필요한 게 바로 NAT(Network Address Translation)이다.

이 글에서는 SAA 시험에서 자주 출제되는 NAT Gateway와 NAT Instance의 공통점과 차이점을 비교 분석하며, 상황에 맞는 선택 기준을 정리해보고자 한다.

🌐 NAT란?

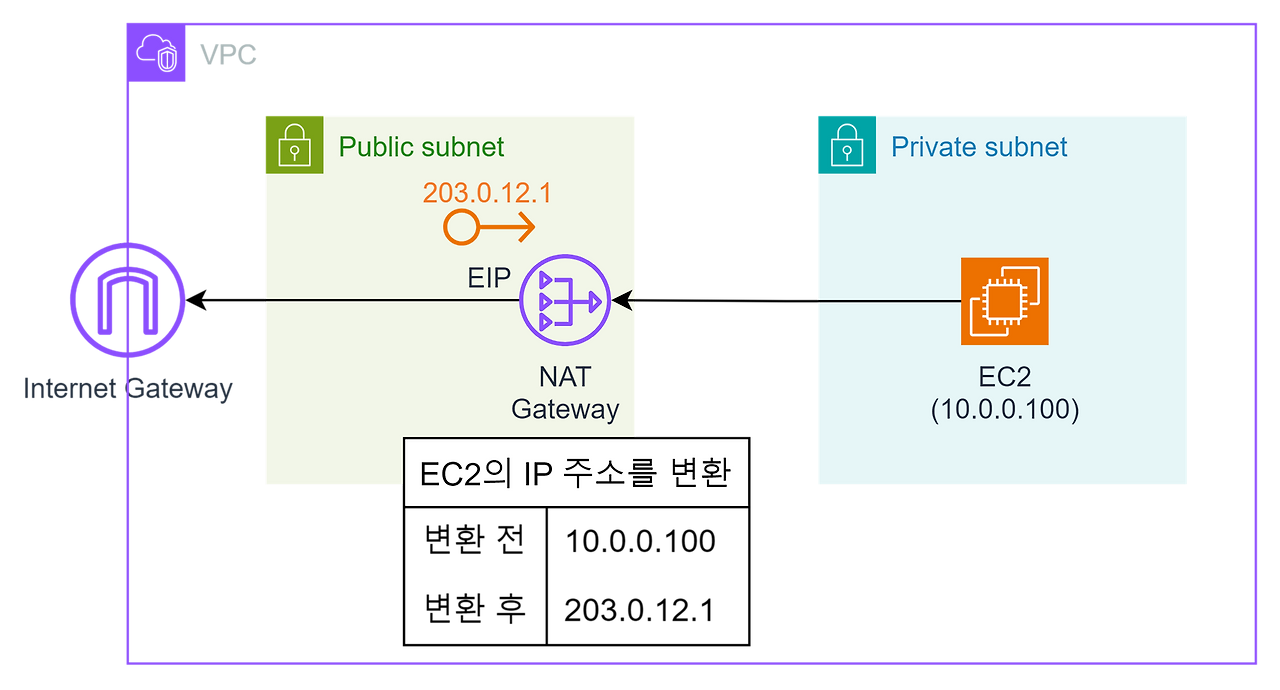

- 프라이빗 서브넷의 인스턴스는 인터넷 게이트웨이를 통해 직접 인터넷에 접근할 수 없다.

- NAT는 이 트래픽을 중개해서 인터넷과 통신할 수 있게 해주는 역할을 한다.

- NAT는 반드시 퍼블릭 서브넷에 위치해야 하며, 탄력적 IP가 필요하다.

✅ 공통점

| 항목 | 설명 |

|---|---|

| 설치 위치 | NAT는 반드시 Public Subnet에 설치 |

| 목적 | 프라이빗 서브넷의 인스턴스가 인터넷에 나가는 용도 (Outbound) |

| IP 변환 | 내부 프라이빗 IP → 퍼블릭 IP로 변환 (탄력적 IP 사용 가능) |

🔁 NAT 게이트웨이 vs NAT 인스턴스 비교표

| 항목 | NAT 게이트웨이 | NAT 인스턴스 |

|---|---|---|

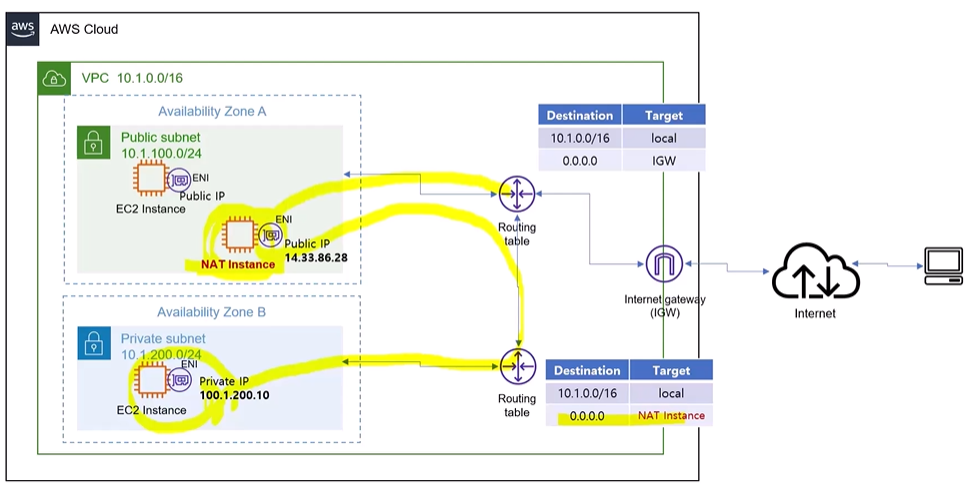

| 관리 주체 | ✅ AWS 관리 (Fully Managed) | ❗ 사용자 직접 관리 필요 (EC2 기반) |

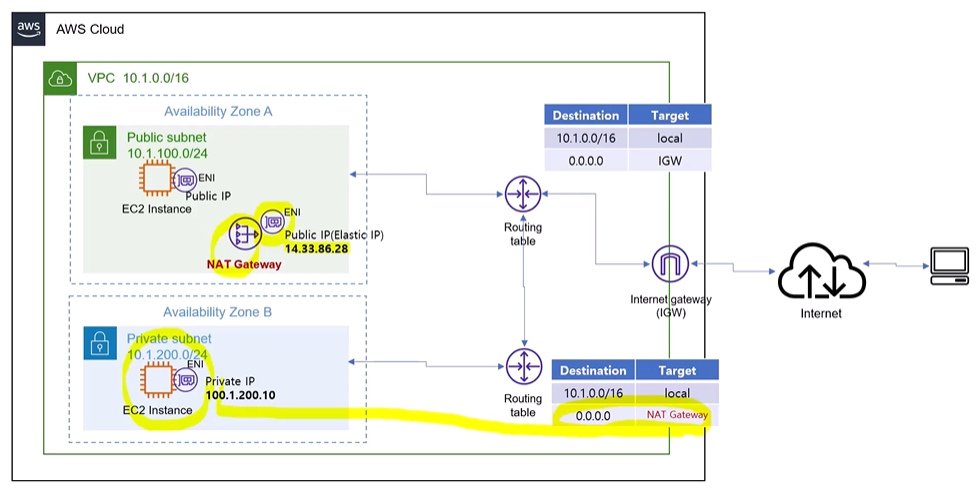

| 설치 위치 | 퍼블릭 서브넷 | 퍼블릭 서브넷 |

| Elastic IP | 필요 | 필요 |

| 보안 그룹 사용 | ❌ 불가능 (NACL로 제어) | ✅ 가능 |

| Bastion 역할 | ❌ 사용 불가 | ✅ Bastion 서버로도 활용 가능 |

| 확장성(Scalability) | ✅ 자동 확장 (최대 45 Gbps) | ❌ 수동 확장 필요 |

| 고가용성(HA) | ✅ 멀티 AZ 구성 가능 | ❌ 직접 관리 필요, SPOF 위험 있음 |

| 비용 | 💸 더 비쌈 (사용량 기준 과금) | 👍 저렴 (EC2 요금 기준) |

| 성능 | 고성능, 대역폭 확보 | 인스턴스 유형에 따라 상이 |

| 포트 포워딩 | ❌ 불가 | ✅ 가능 (커스텀 가능) |

🛠️ 설치 요약

📦 NAT Gateway

- Public Subnet에 설치

- Elastic IP 필요

- 관리 부담이 없음 (업데이트/패치 X)

- Multi AZ 구성 권장 (SPOF 방지)

🖥️ NAT Instance

- EC2 인스턴스 생성 후 NAT AMI 사용

- OS 업데이트, 패치, 보안 설정 등 직접 관리 필요

- Bastion 서버 겸용 가능 (보안 그룹 사용 가능)

💥 예시 문제 (SAA 자주 나옴!)

Q. NAT Instance에서 NAT Gateway로 마이그레이션 후, 프라이빗 서브넷 애플리케이션이 인터넷에 접근할 수 없다. 가능한 원인은?

정답:

- NAT Gateway가 아직 Available 상태가 아님

- NAT Gateway는 보안 그룹을 사용하지 않으므로, 기존 인스턴스의 아웃바운드 트래픽이 제대로 설정되지 않았을 수 있음

🎯 언제 어떤 걸 써야 할까?

| 상황 | 추천 |

|---|---|

| 빠른 구축, 고가용성, 자동확장 필요 | NAT Gateway (비싸도 안정적) |

| 비용절감, 사용자 제어 필요, Dev/Test 환경 | NAT Instance (직접 설정 가능) |

🧠 핵심 요약

- NAT는 퍼블릭 서브넷에 위치, 프라이빗 인스턴스의 인터넷 액세스를 중개

- NAT Gateway는 편하지만 비쌈, NAT Instance는 저렴하지만 관리 필요

- 보안 그룹, 포트 포워딩, Bastion 역할 등 사용 여부에 따라 선택!