AWS 공부를 시작한다!

강의는 https://www.udemy.com/course/best-aws-certified-solutions-architect-associate/?couponCode=ST5MT020225CROW 이며 학습한 내용을 실습 위주로 정리하려 한다.

AWS에서 루트유저는 계정 생성시에만 사용하고 안전을 위해 그 이후로 사용하거나 공유하지 않는다. 루트유저의 엑세스키도 가급적 삭제한다.

대신 user를 생성하여 최소권한원칙을 적용해 사용자별로 권한을 부여한다.

IAM콘솔에서 관리자역할을 하는 user를 생성해보겠다.

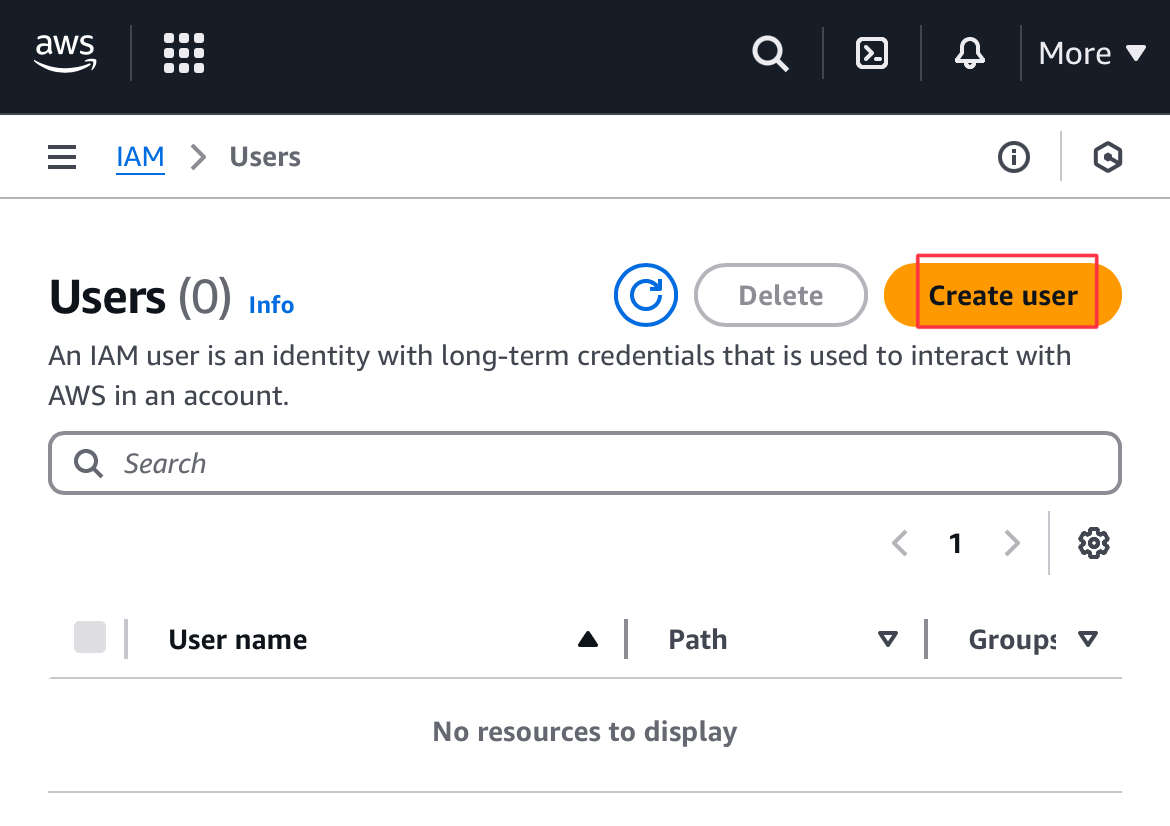

1. IAM대쉬보드에서 Users를 선택하여 Create user를 선택

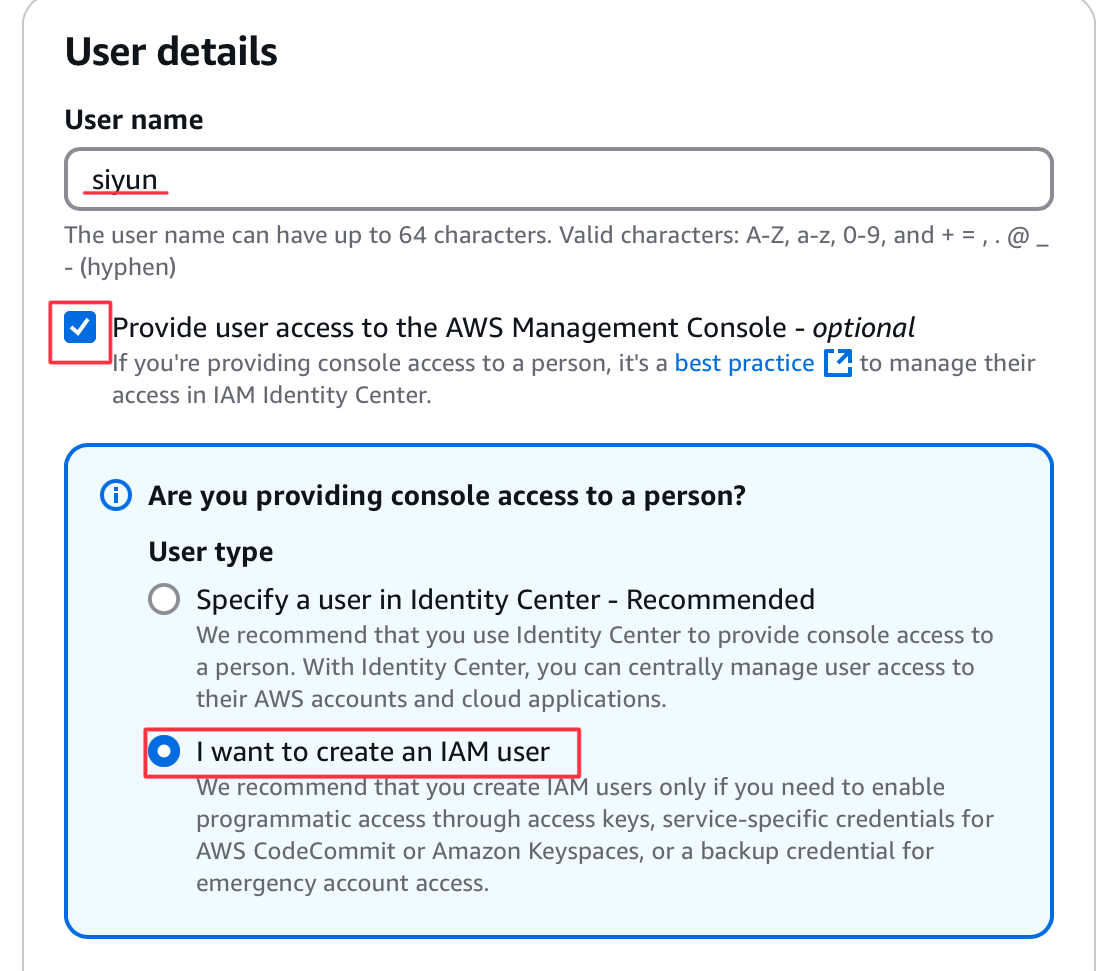

2. User details 설정

User name을 입력하고 관리콘솔에 접근할 수 있도록 체크박스를 선택한다.

User type을 identity center(권장), IAM user 두가지 중 이번엔 학습을 위해 후자를 선택한다.

- 내가 사용자가 아닐 시

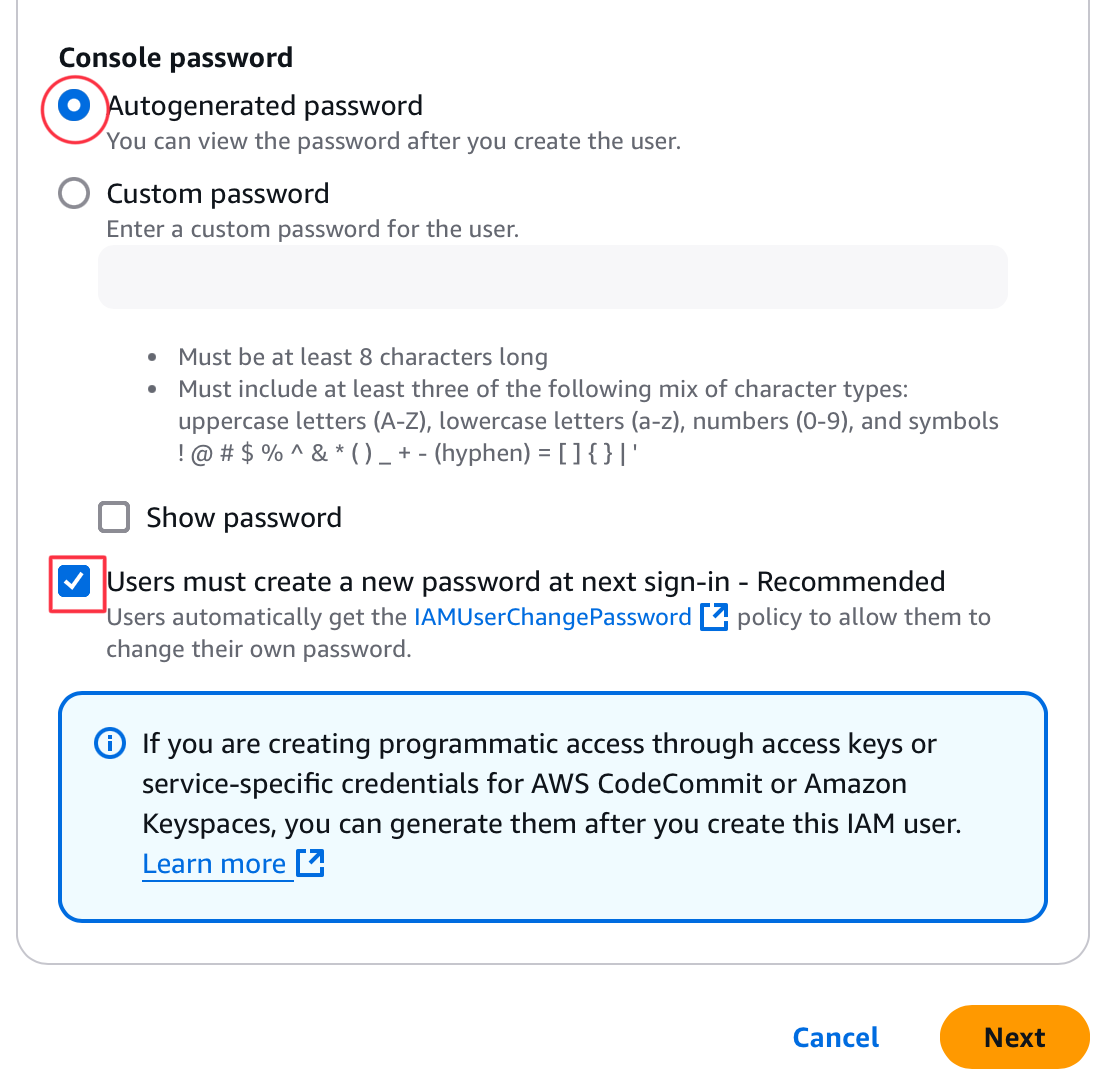

Autogenerated password를 선택하고 다음 로그인 시 비밀번호를 설정하게 체크한다.

내가 사용자라면 Custom password를 선택해 비밀번호를 설정하고 다음 로그인시 패스워드 설정은 체크 해제하면 된다.

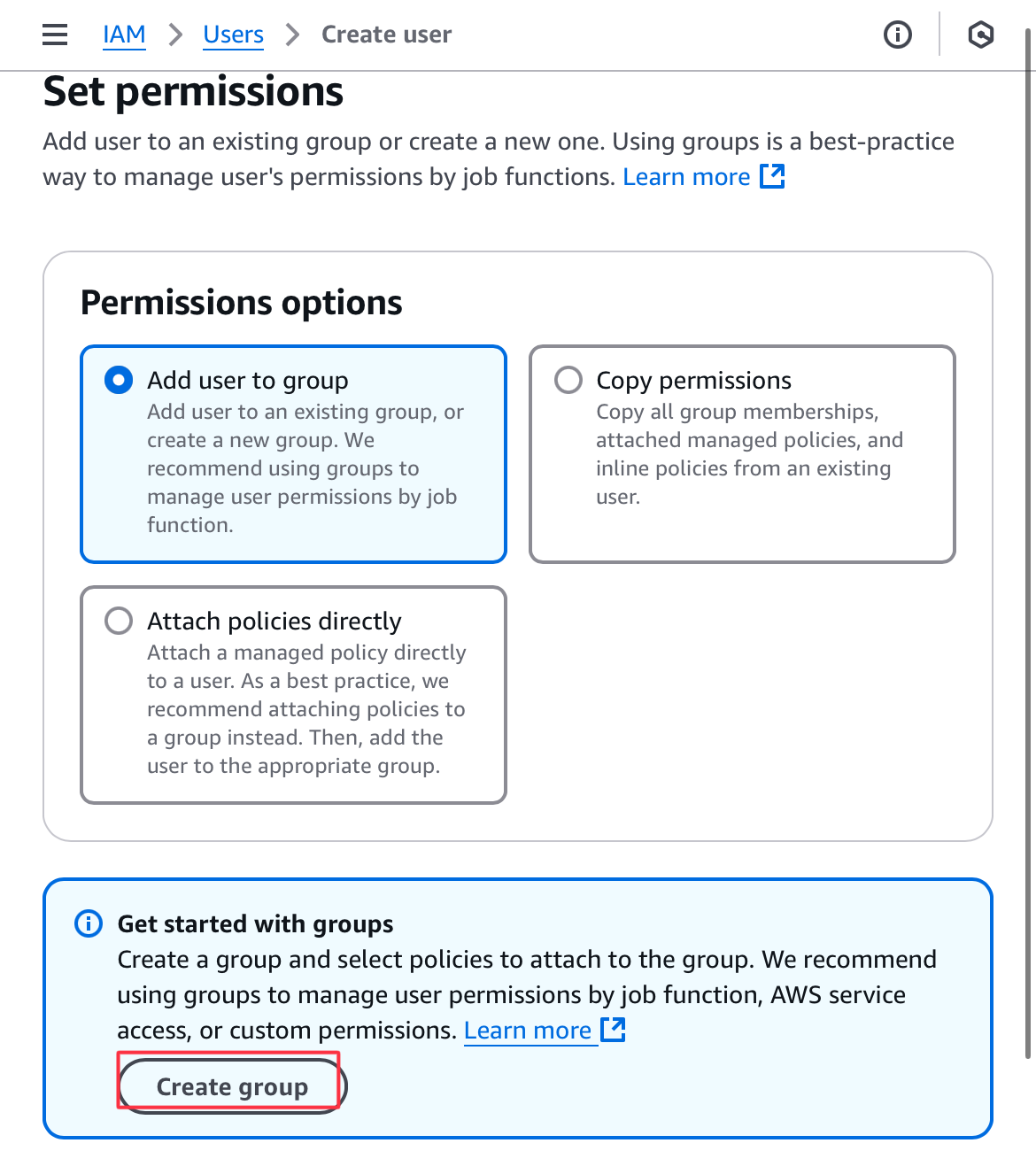

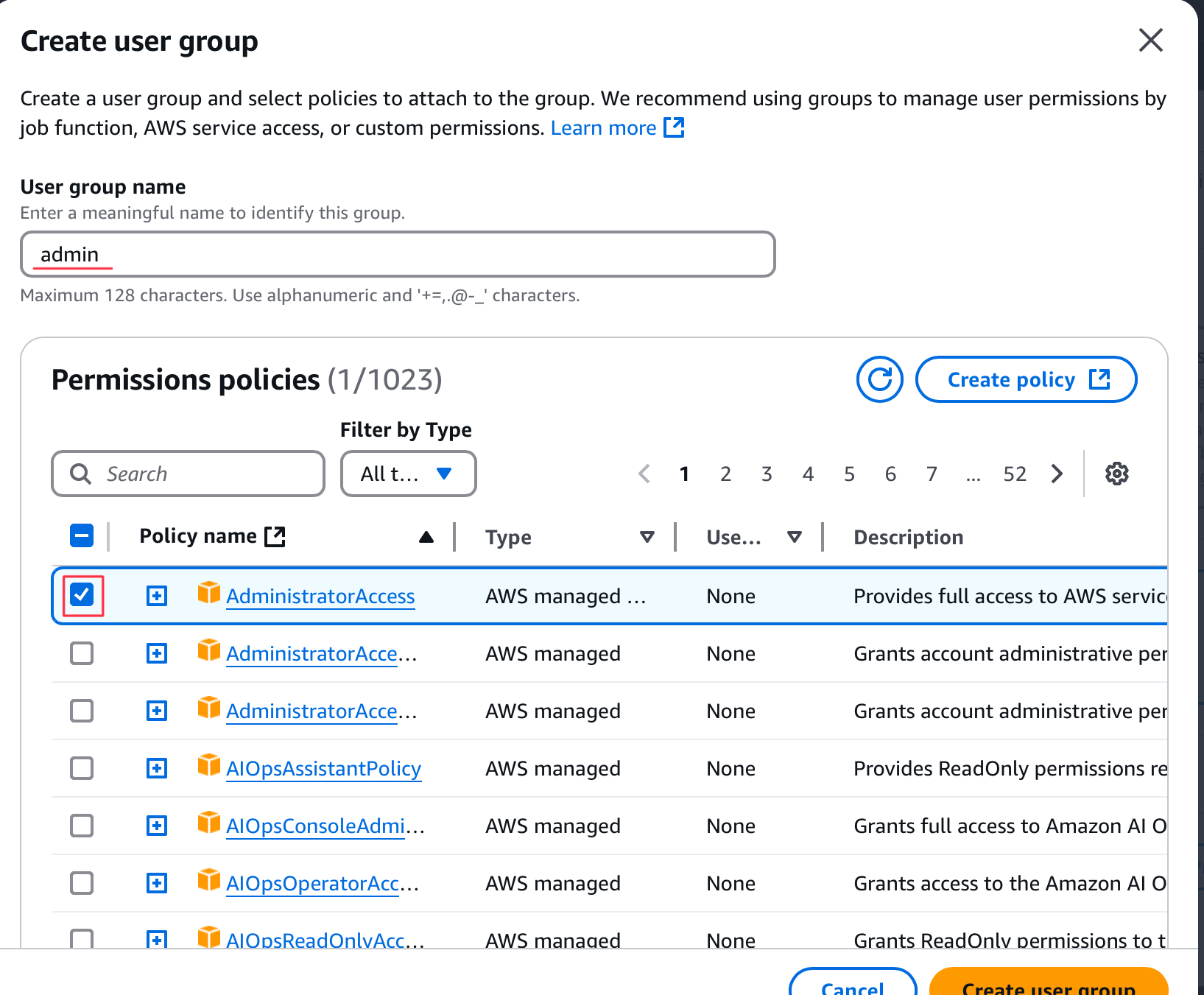

3. Set permissions

사용자 권한 부여 전에 그룹을 만들 것이다.

이때 그룹에 추가하지 않고 Attach policies directly로 직접 권한을 부여할 수 있다.

admin그룹의 권한은 AdministratorAccess 으로 모든 서비스에 접근할 수 있도록 설정한다.

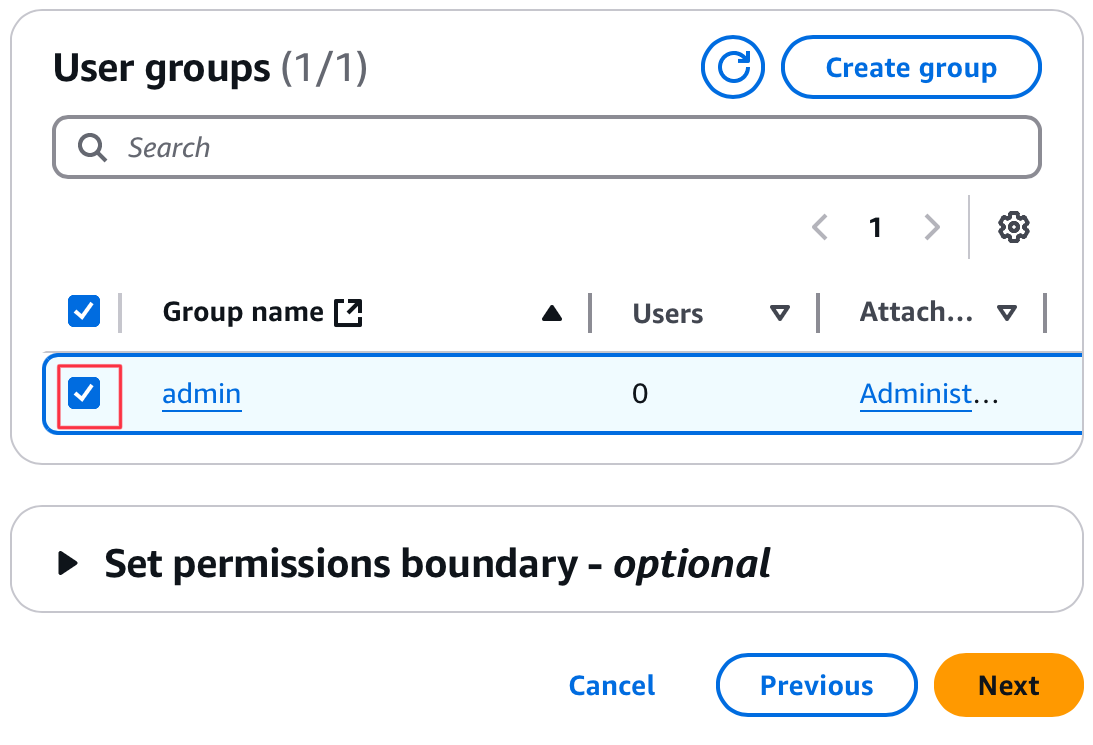

생성한 그룹을 체크하고 NEXT를 선택한다.

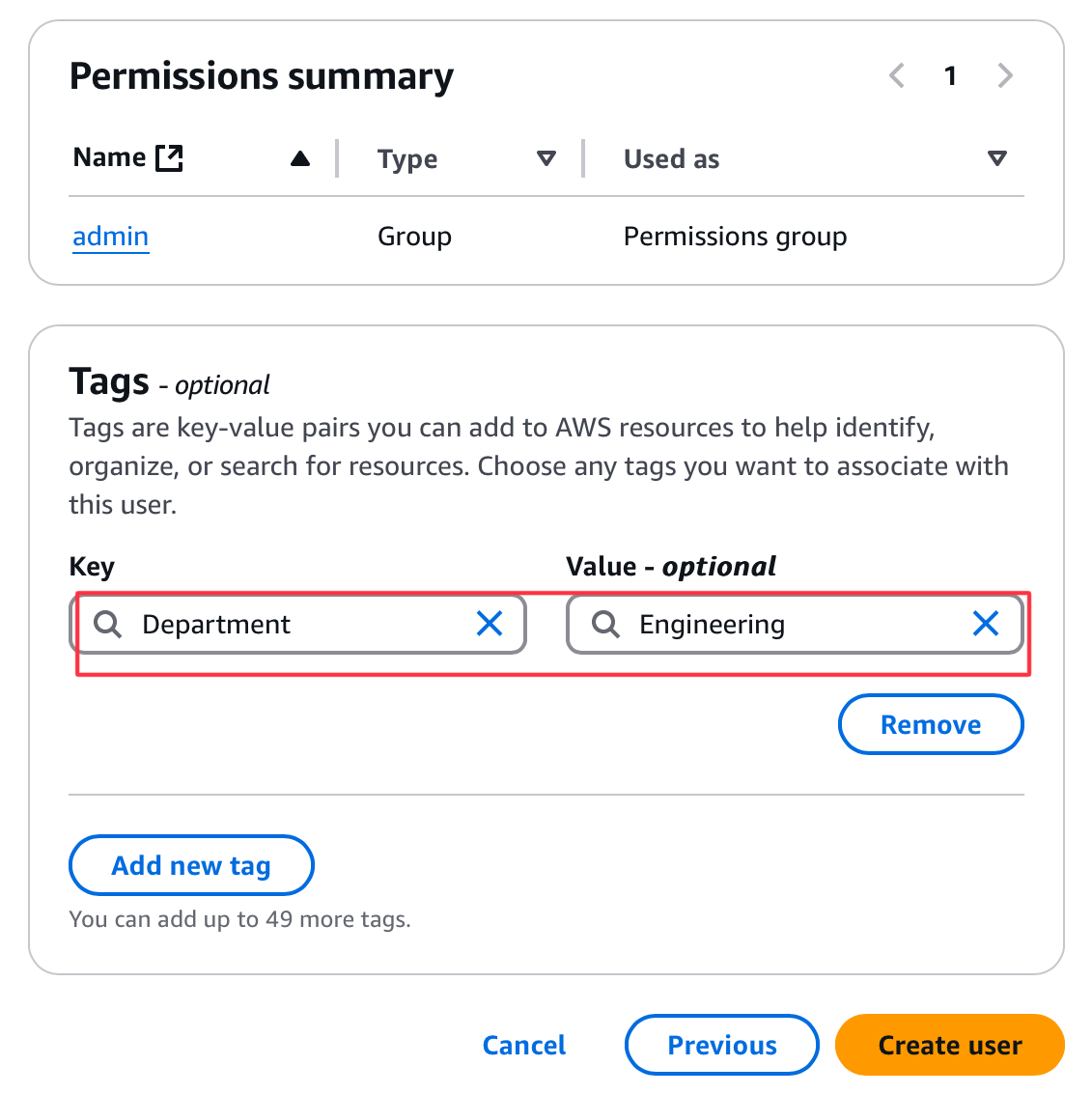

4. Review and create (검토하기)

사용자 이름, 그룹의 권한, 태그가 있다.

태그는 AWS의 어디에나 있으며 선택사항이다. 태그는 리소스에 메타데이터를 제공할 수 있게 한다. 태그는 key와 value로 설정할 수 있다.

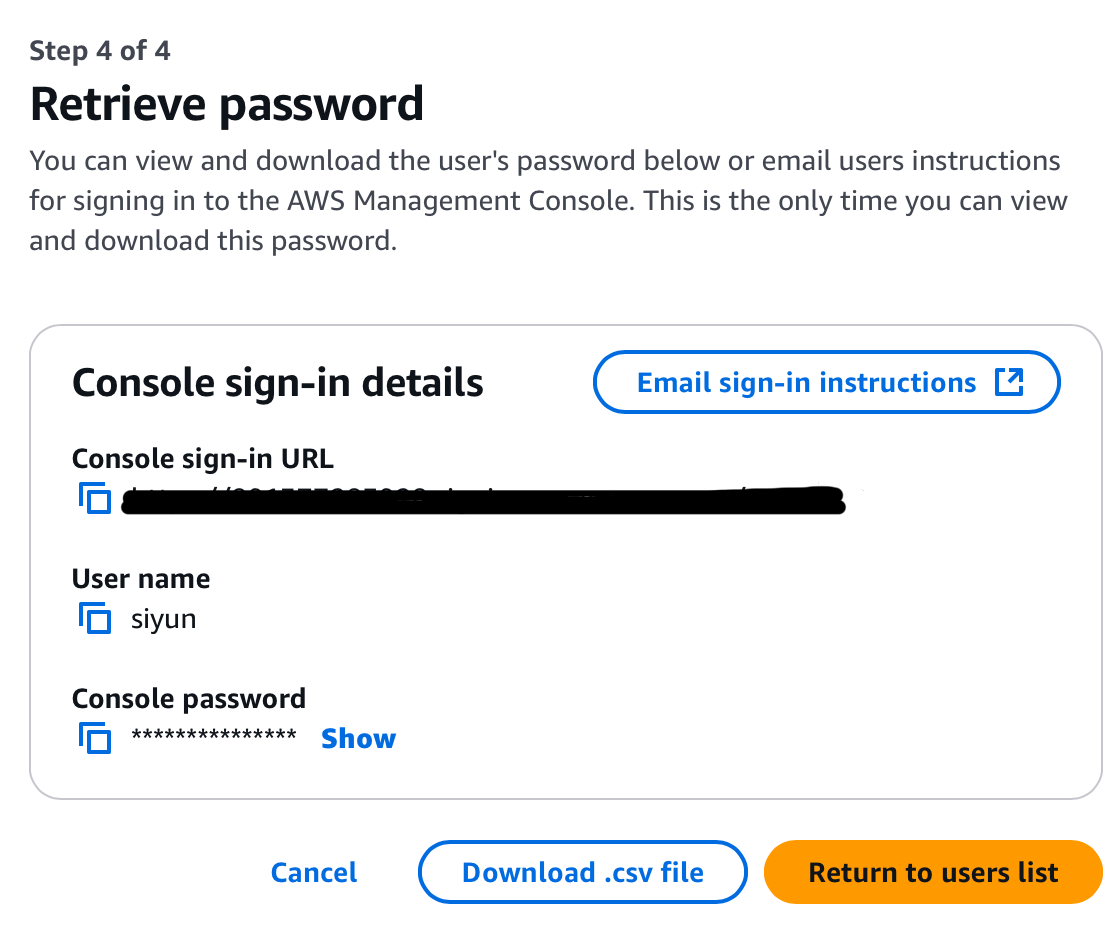

5. 유저 생성 완료

로그인 방법을 이메일로 받거나 csv파일로 다운로드할 수 있다. 그리고 나서 user로 로그인 할 수 있다.

이제 user list와 user groups에서 사용자와 그룹목록을 확인할 수 있다.

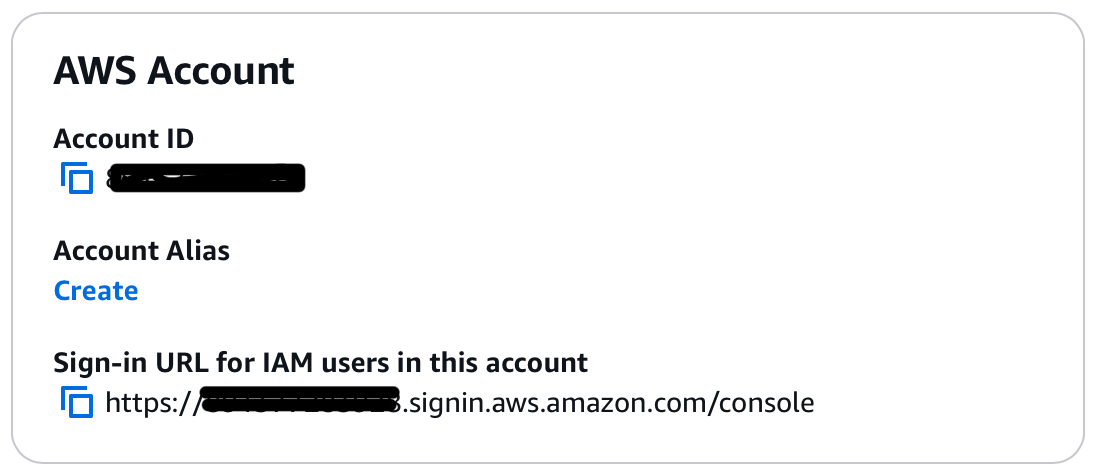

다시 대쉬보드로 돌아가 로그인 url을 별칭을 설정하여 변경할 수 있다.

루트 아이디와 유저 아이디로 동시 접속을 하고 싶으면 하나는 시크릿모드로 로그인하면 된다.

🔐 계정 비밀번호 정책 및 MFA 설정

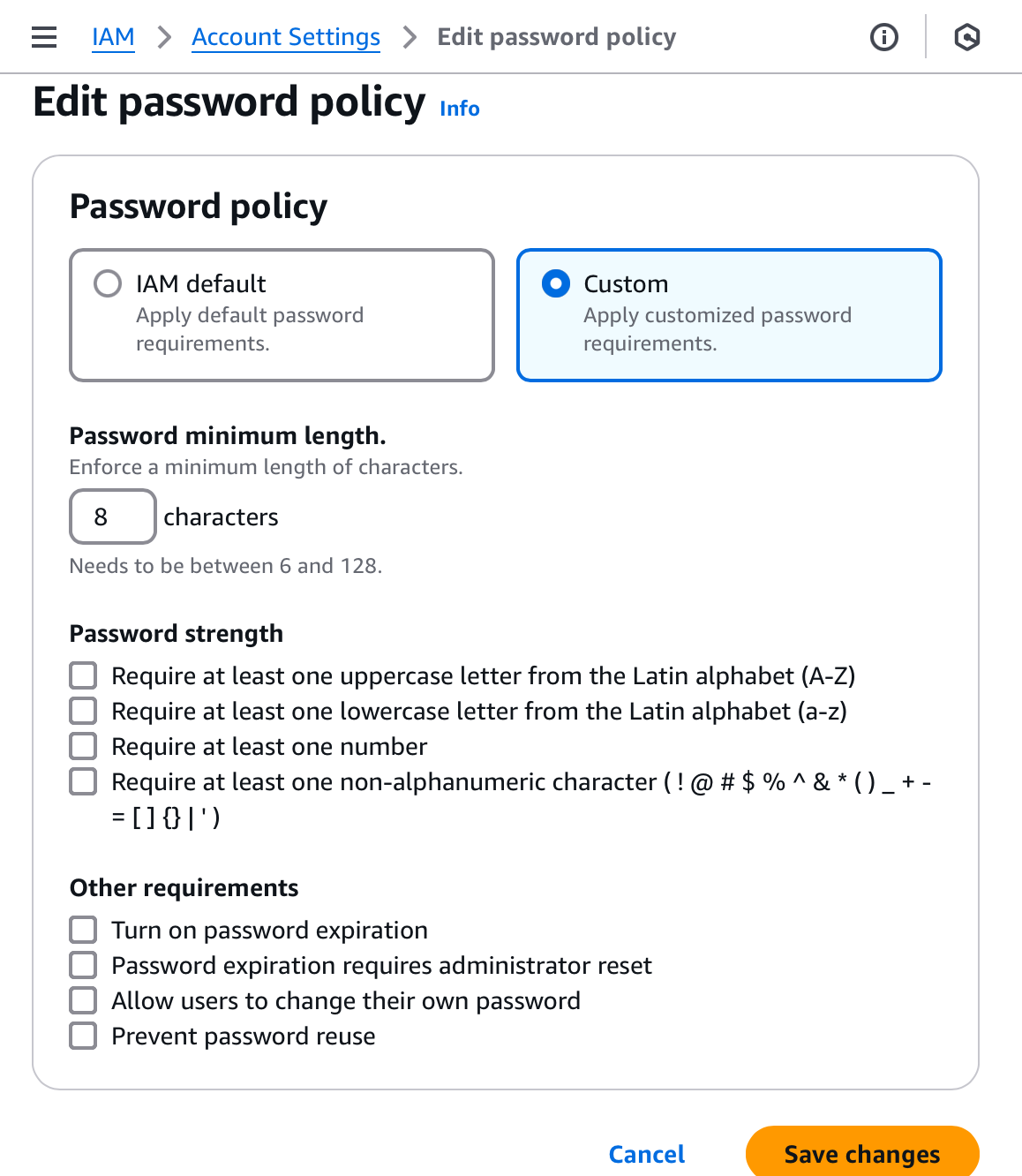

1. IAM > Account Settings 에서 비밀번호 정책 수정

여기서 비밀번호 정책을 커스텀할 수 있다.

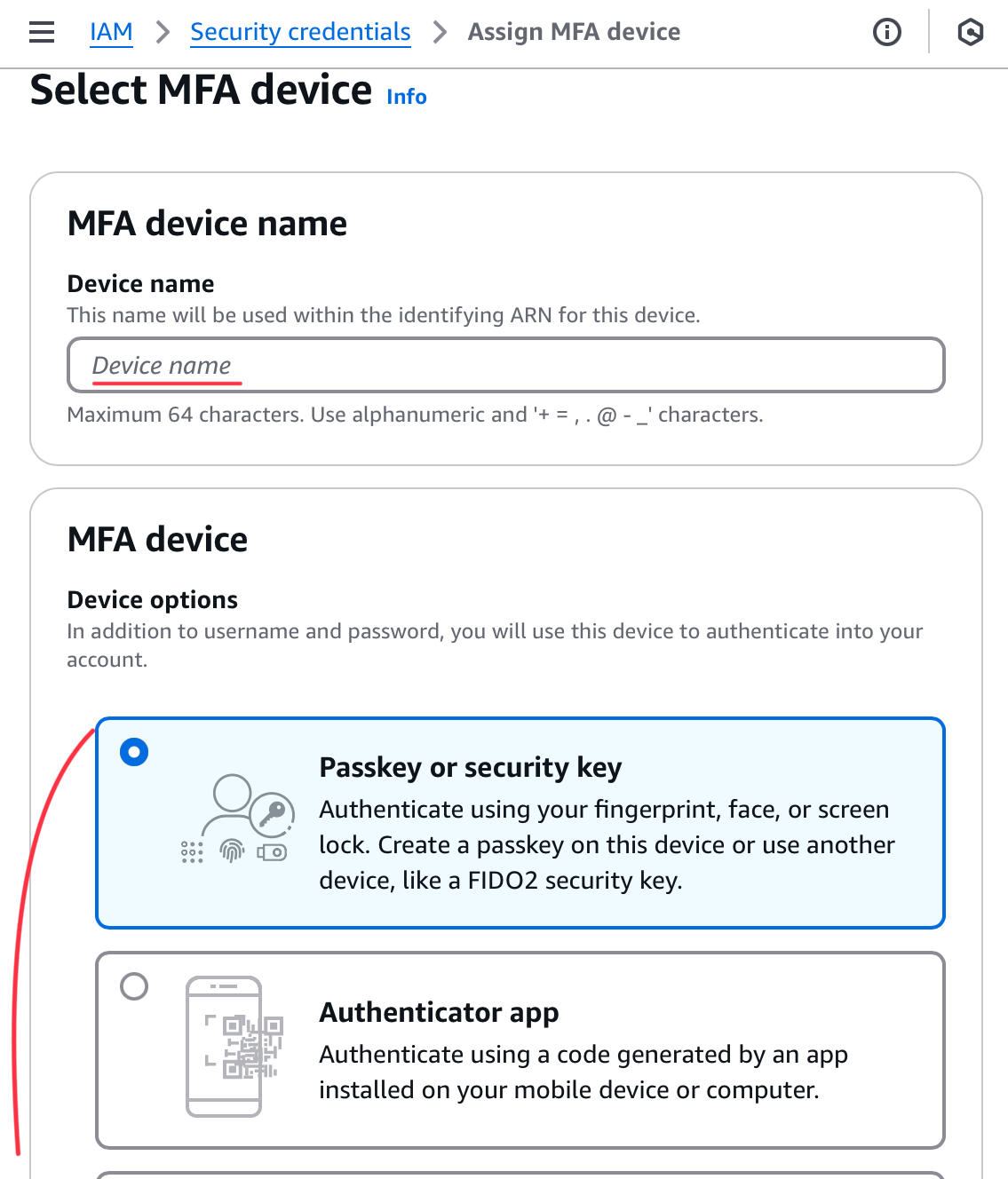

2. MFA(다중인증) 설정하기

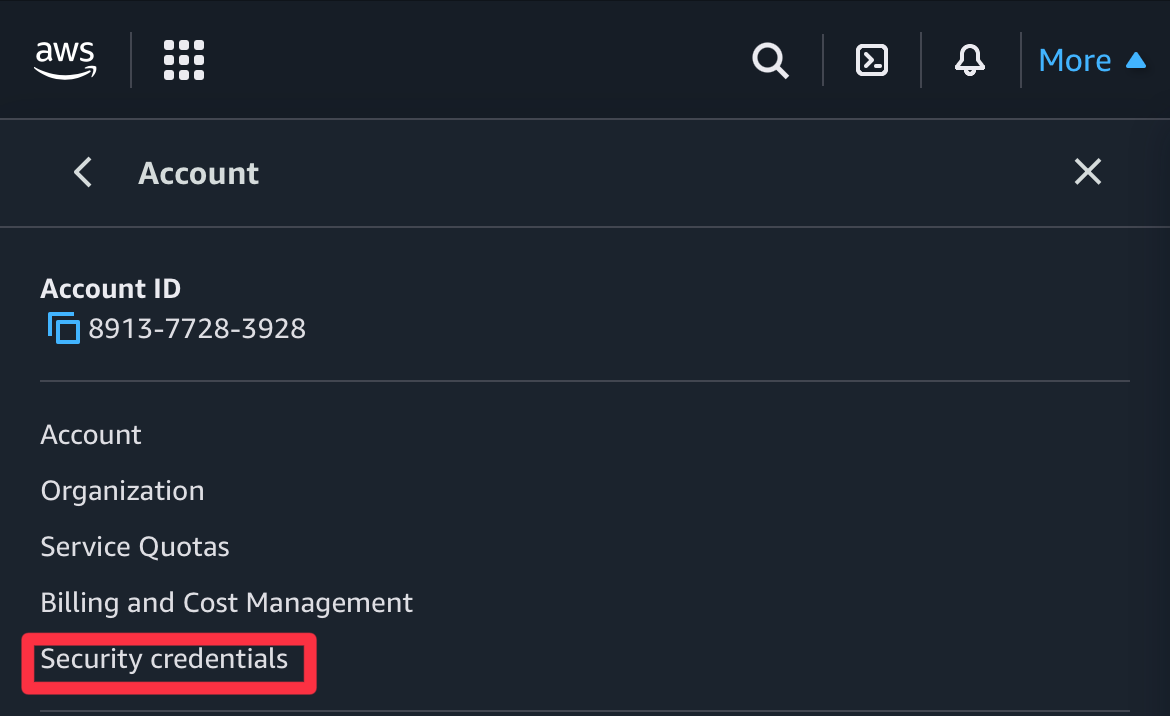

오른쪽 상단 More에서 Account > security credential을 클릭한다.

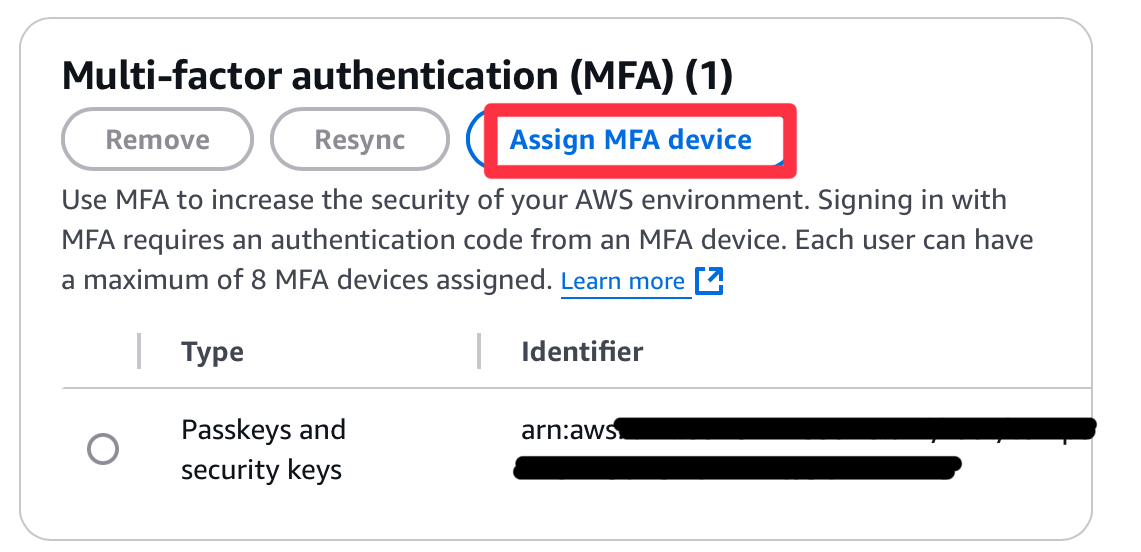

이미 MFA를 설정해둬서 밑에 장치가 뜨지만 Assign MFA device 를 클릭한다.

Device name을 입력하고 아래에서 MFA 유형을 선택한다.

가상인증기를 선택했으면 사용가능한 앱 목록을 확인하고 앱을 설치한 다음 QR코드를 앱을 통해 스캔한다.

그 뒤 앱에서 생성된 MFA코드를 입력한다.

최대 8개의 MFA를 추가할 수 있다.

보안도구 실습

보안도구에는 두가지가 있다.

- IAM Credentials Report (account-level)

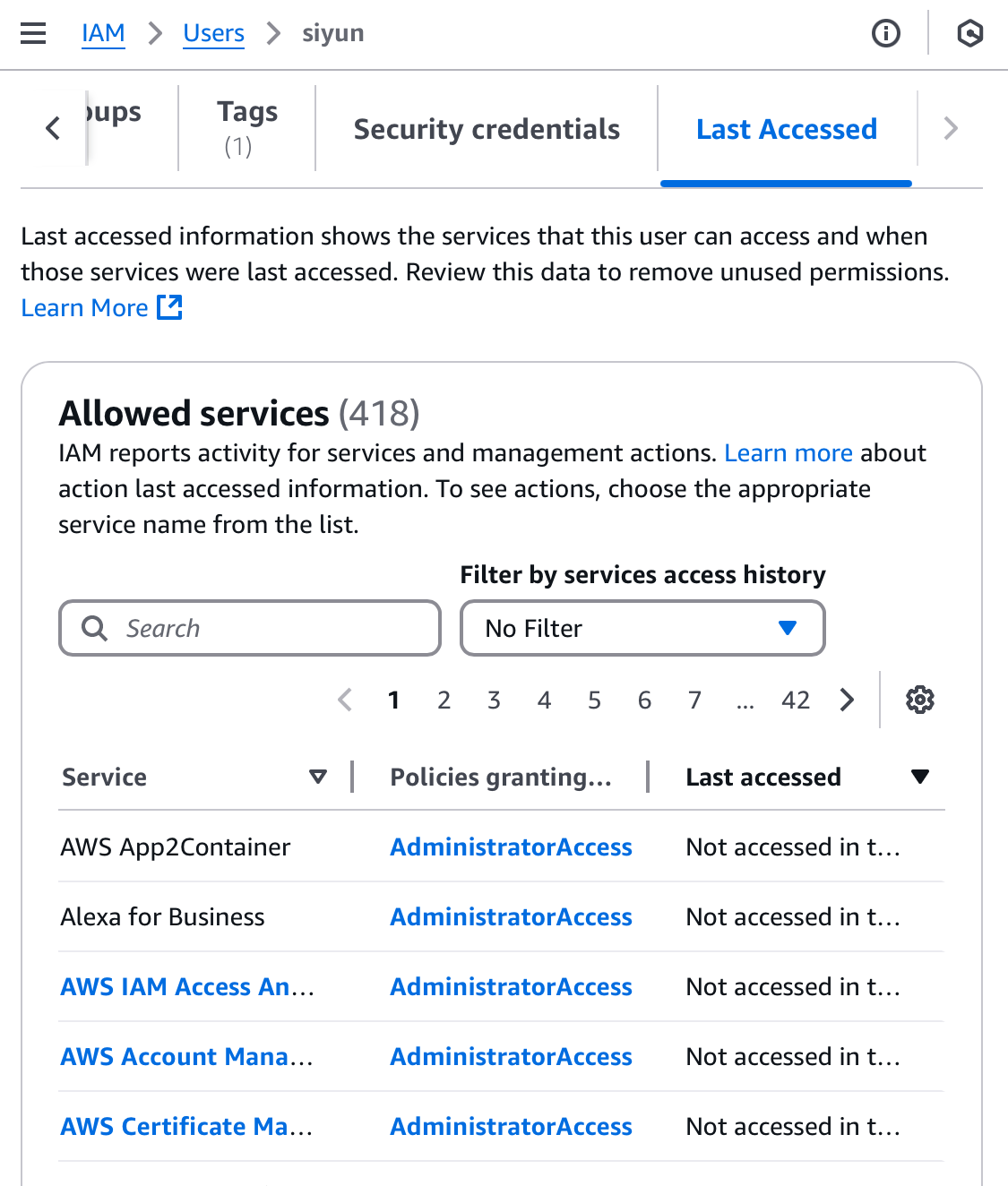

계정 수준에서 생성 가능하고, 계정 내에 있는 모든 사용자와 다양한 자격증명을 확인할 수 있다. - IAM Last Access (user-level)

사용자에게 부여된 서비스의 권한과 해당 서비스에 마지막으로 엑세스한 시간이 보인다.

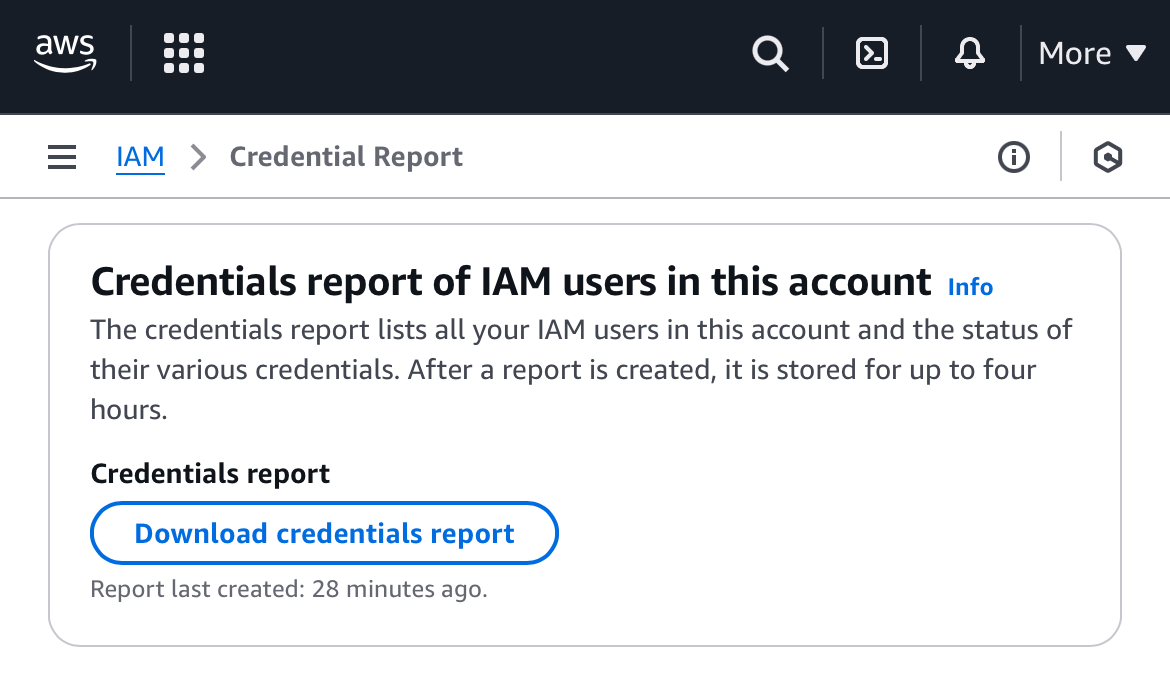

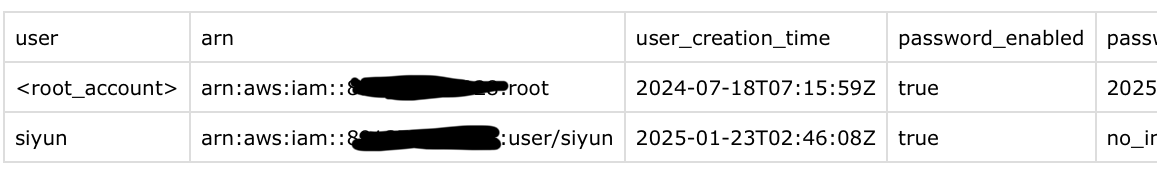

1. Credential Report 다운받기

IAM > Credential Report 에서 다운받으면 된다.

다운받은 파일을 열어보면 루트유저와 IAM유저, MFA활성화, 엑세스 키 (생성여부, 마지막 교체시기, 마지막 사용시기) 등을 확인 할 수 있다.

보안조치가 부족하거나 사용되지 않는 사용자를 확인할 수 있다.

2. Last Accessed 확인하기

유저가 언제 어떤 서비스에 엑세스했는지, 올바른 권한을 가지고 있는지 확인 가능하다.