wargame_web

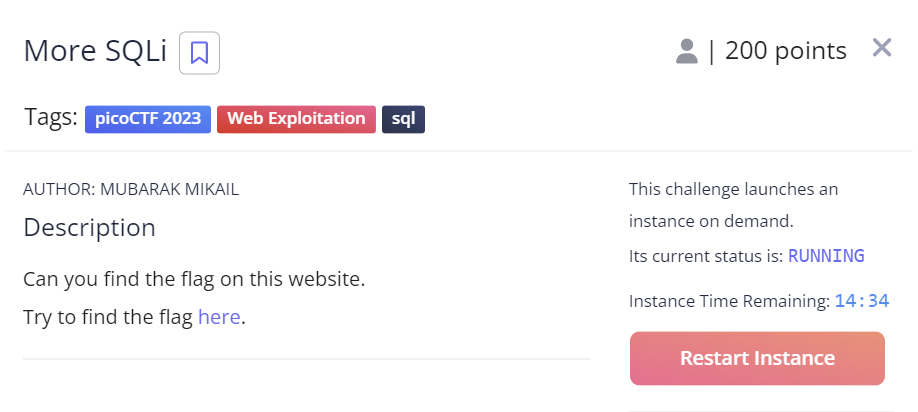

1.[picoCTF] More SQLi

문제username을 admin, password는 1'or'1'='1 이라고 입력해보았더니, 아래와 같은 결과가 출력되었다.1) 첫번째 시도일반적인 sql인젝션을 시도해보았지만, 아래 사진과 같이 입력한 값이 그대로 출력되었다.2) 두번째 시도이번엔, username

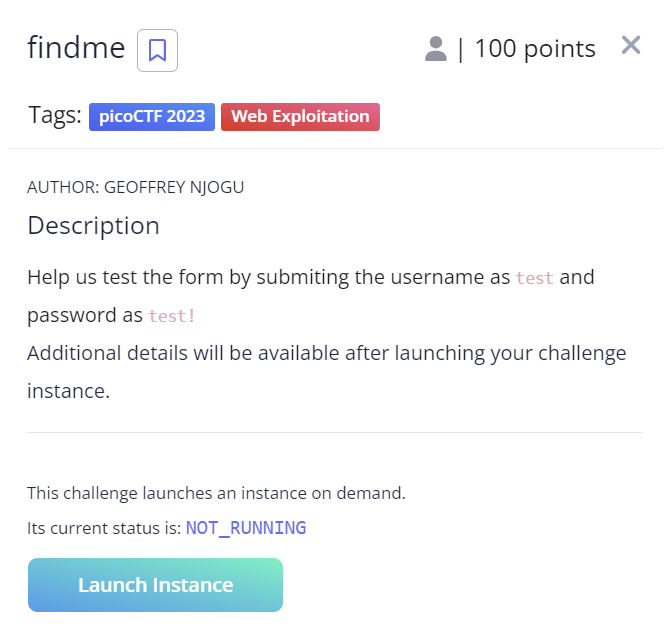

2.[Pico CTF] findme

문제문제를 들어가보면 로그인을 할 수 있는 화면?이 출력된다.위의 말을 참고하여 username과 password를 test로 입력해보았다.0) 살펴보기1) 처음 시도관련 코드를 우선 살펴보기 위해 개발자도구를 이용해서 살펴보았다. 딱히 script문이나 조건 등의 코

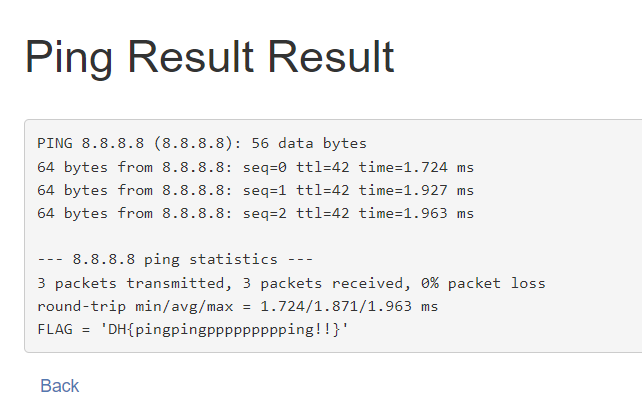

3.[Dreamheack] command-injection-1

오늘부터 정기적으로 워게임 문제를 풀어보려고 한다.대학교를 다니면서 개념은 어느정도 배웠다고 생각했는데, 이걸 막상 워게임 문제로 개념을 응용하려고 하니까 잘 안풀리는 것 같다..그래서 쉬운 문제부터 천천히! 하나씩 문제를 풀어나가보려한다.(Home 화면)(Ping 화

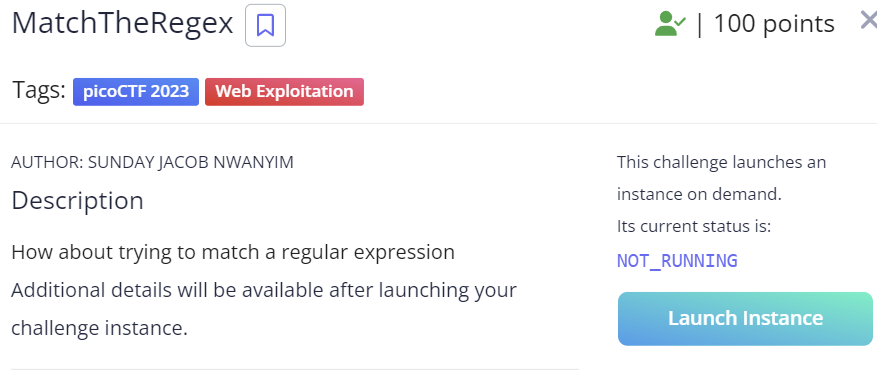

4.[picoCTF] MatchTheRegex

우선 아무값이나 입력해봤을 때 'wrong match! Try again!'이라고 출력된다는 것을 알았다.개발자도구(F12)를 사용하여 해당 페이지에 대한 코드를 확인해보았다.스크립트 코드 중 주석으로 작성된 부분을 볼 수 있었다. 뭔가 ^p.....F!? 이 부분이

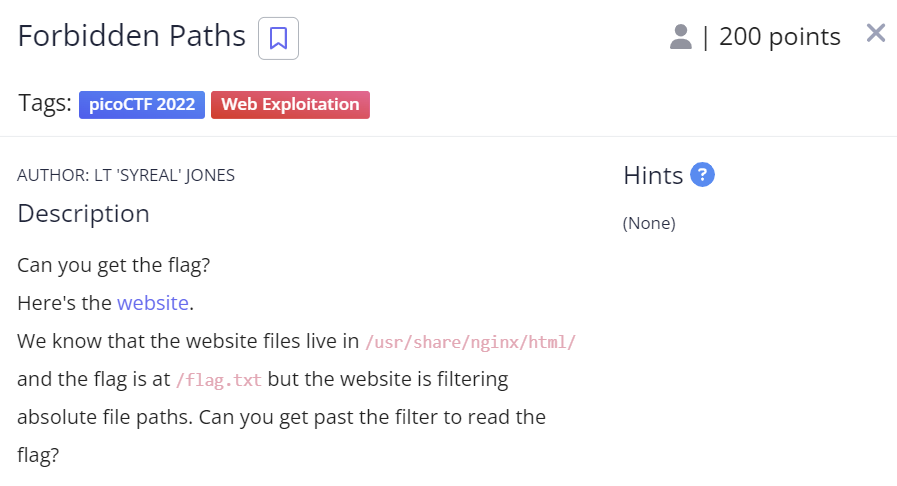

5.[picoCTF] forbidden paths

파일을 읽어서 출력하는? 로직인 것 같아서 먼저 'flag.txt'라는 것을 먼저 작성해보았다./read.php 페이지로 넘어가면서 위와 같은 문구가 떴다.처음에는 다른 종류의 필터링 우회방법을 사용하여 해야하나 고민했지만, 정답은 문제에 있었다.. (문제를 잘 읽어봐

6.[webhacking.kr] old-14

워게임 문제를 풀다보니, 다른 분야보다 웹 분야의 이해가 적은 것 같아서 webhacking.kr 워게임 사이트에서 문제를 풀어보려고 한다.먼저 개발자도구(F12)에서 script 를 확인해보니, 아래와 같이 나왔다.document.URL : 웹 페이지의 완전한 URL

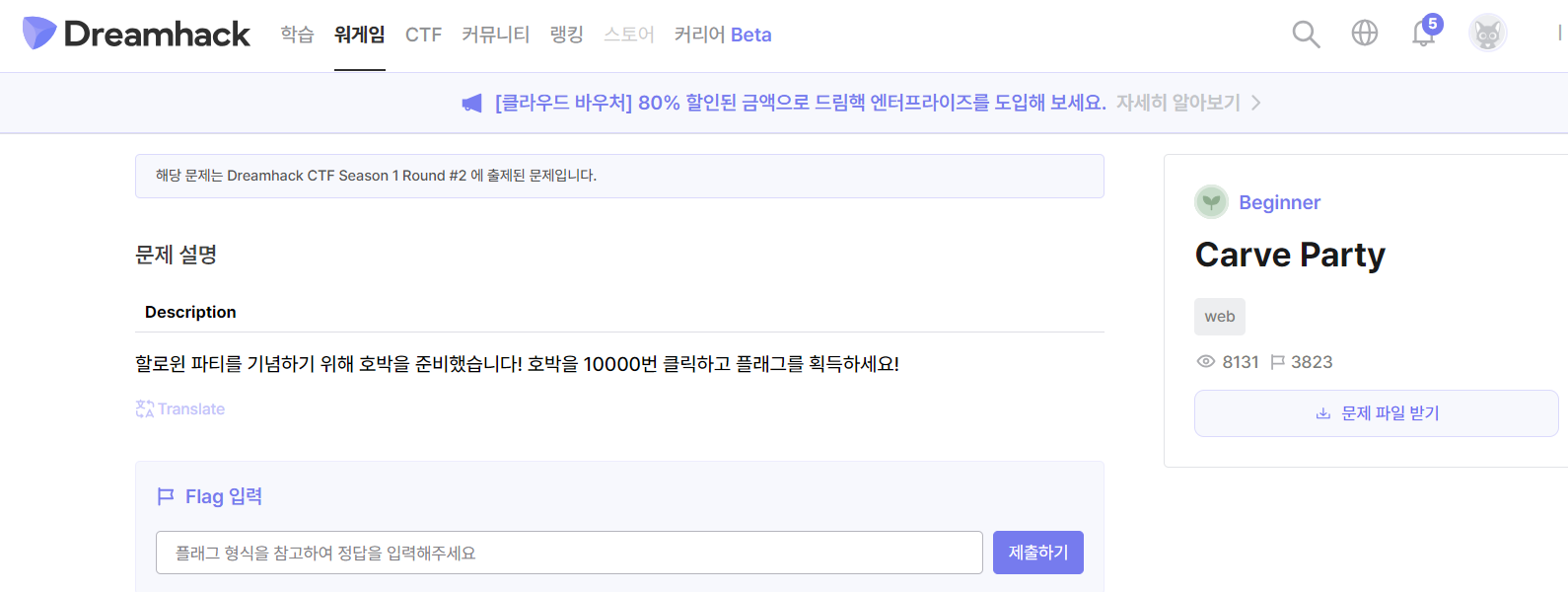

7.[dreamhack] carve party

그림에 있는 호박을 10000번 클릭해야 플래그값이 나오는 문제이다.하지만 인간적으로 불가능하기 때문에 개발자도구(F12)에 있는 console 기능을 이용하려 한다.우선 script 코드가 어떻게 구현되어있는지 확인한다. js 코드 중 10000번 클릭되면 플래그가

8.[webhacking.kr] old-17

위 캡쳐와 같이 임의값을 입력하면 Wrong 문구가 출력되는 것을 확인하였다.이 또한 개발자도구(F12)를 이용해서 확인해보았다.script문에서 성공할 수 있는 조건이 변수 unlock에 저장되어있는데, 많은 연산을 해야 문제를 해결할 수 있다는 것을 알아냈다.물론

9.[dreamhack] image-storage

동아리 과제 (Home채널일 때) (List채널일 때) (Upload채널일 때) -> 파일 업로드 취약점..? (예상) 제공한 파일 중 upload.php파일이 있어 확인

10.[dreamhack] csrf-1

vuln(csrf) page) memo) notice flag)

입력할 수 있는 입력창이 존재한다. 이 문제의 특징 : csrf-1의 문제와 아주 유사 (실제로 xss와 csrf 공격은 아주 유사하다. 자세한 개념 설명은 다음에 다뤄보도록 하겠다.) 먼저 flag.txt 파일이 있는지 찾고 있으면 파일을 열어서 안에 있는 값을

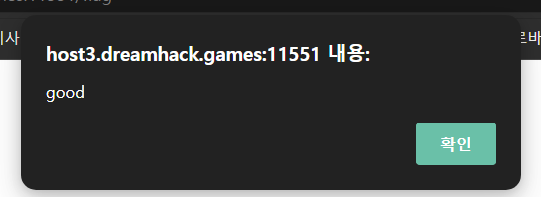

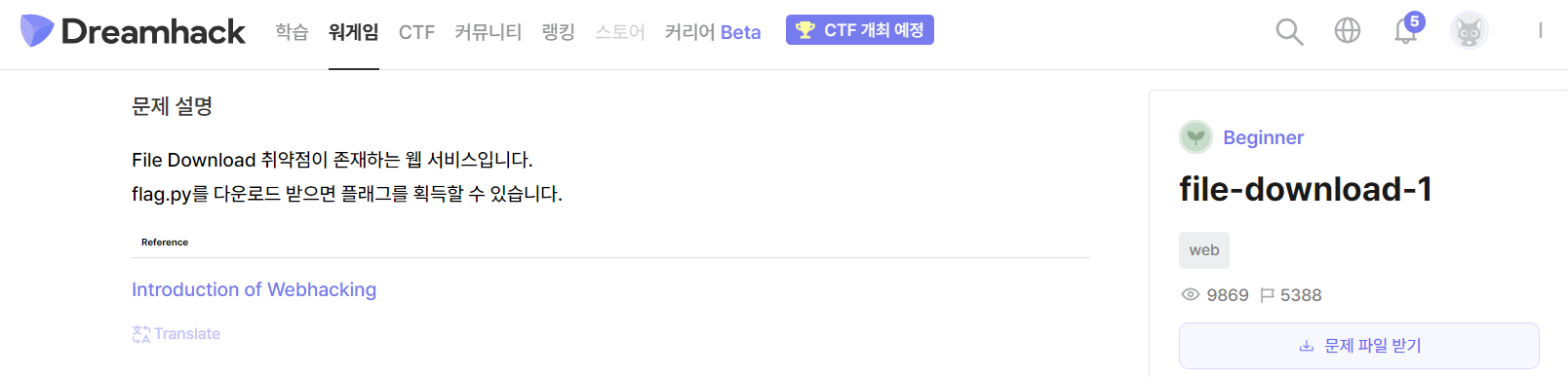

12.[dreamhack] file-download-1

flag.py를 다운받으면 플래그를 획득할 수 있다고 한다.Home)Upload My Memo)flag.py에 플래그값이 있다고 하니, 임의로 한번 올려보았다.\-> url이 http://host3.dreamhack.games:15697/read?name=fl

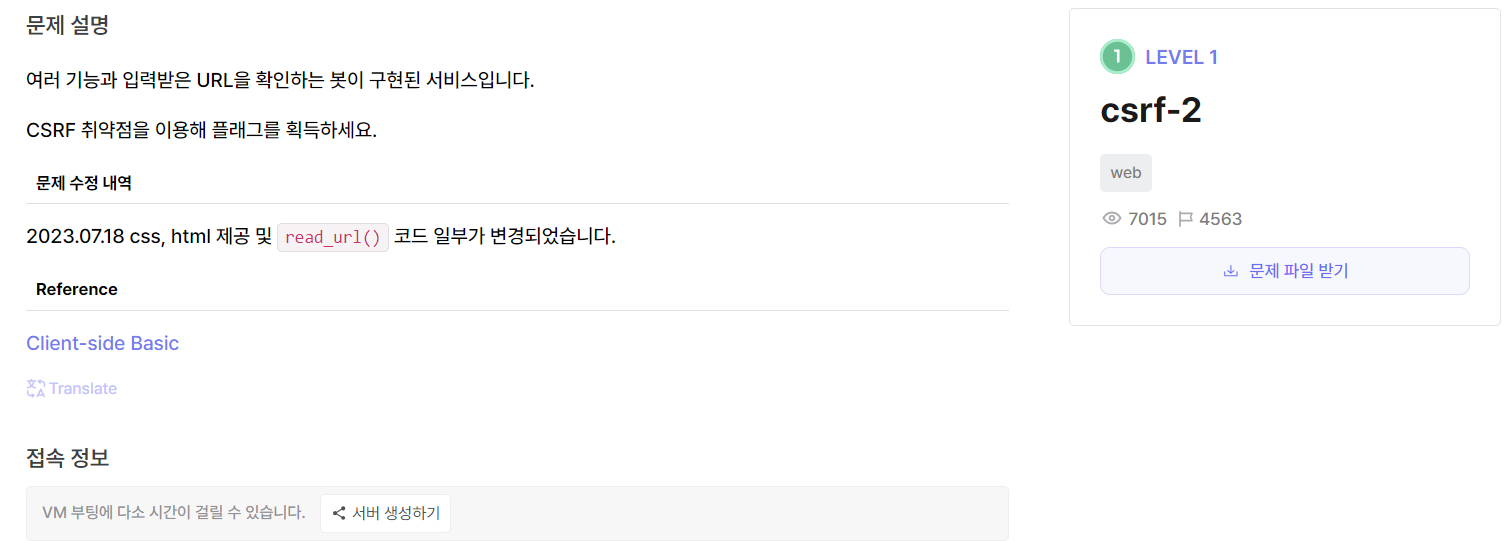

13.[dreamhack] csrf-2

Home)vuln(csrf) page)flag)login)code)일단 코드에서 guest계정의 아이디와 비밀번호를 알려줬으니, 로그인을 한다.flask 코드 밑 부분에 비밀번호를 변경할 수 있는 함수가 있다. (/change_password)이를 vuln페이지에서 i

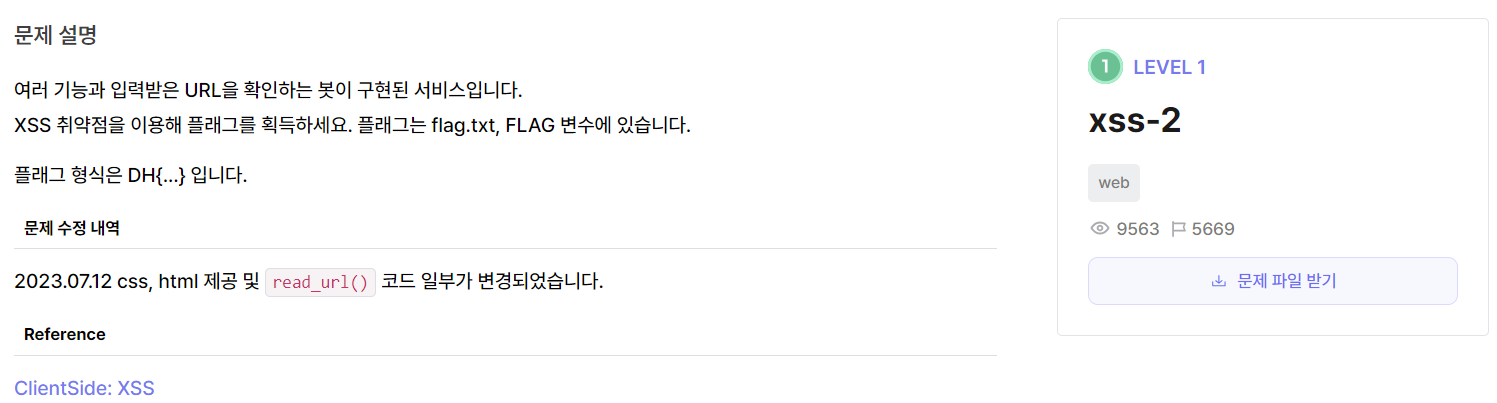

14.[dreamhack] xss-2

초기 화면)vuln(xss)page)\-> url에 alert문이 있지만 실행이 안되는 것을 확인할 수 있다.memo)flag)code)➡️ 사용자가 입력한 값(param)을 받아 변수에 저장한 후 if문 조건문을 통해 check_xss함수를 실행한다. 이 때 사용자가