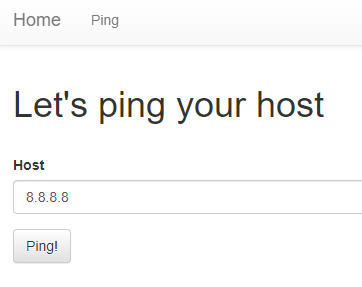

- ping 기능을 제공하는 페이지이다

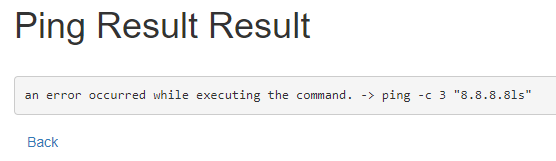

- 결과로는 당연히 ping 결과가 나오지만 뒤에 문자를 붙이면 설정된 명령어를 알 수 있다

- 하지만 명령어에 " 기호를 붙여 인젝션을 시도하면 형식을 맞추라는 경고 문구가 나온다

- 서버에 요청을 보내기도 전에 웹 페이지 단에서 필터링이 적용된 것인데 이를 우회하기 위해 버프스위트를 이용해 특수기호를 포함한 요청을 보낸다

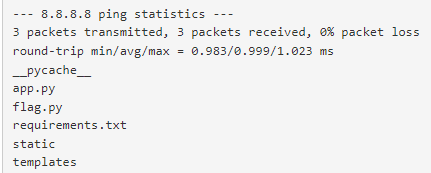

- 위는 ~~";ls" 의 결과이다

- 명령어 구분자를 통해 ls 결과까지 출력을 받았으니 flag를 출력하면 끝

- 원래는 ~~";"cat flag.py" 이런 식으로 메타 문자 활용하여 출력해 보려고 하였음

- 하지만 아무리 해도 안 되어서 찾아보니 공백도 메타 문자 치환시켜 줘야 한다고 한다

- 왜인지는 모르겠고 여기서만 그런 듯 하다ㅜ 그래도 flag get