Understanding CIDR Notation (5m)

Introduction to Amazon Virtual Private Cloud (VPC) (10m)

Introduction to Amazon Direct Connect (10m)

Configuring and Deploying VPCs with Multiple Subnets (2h)

Configure and Deploy AWS PrivateLink (1h 10m)

Configure and Deploy AWS Client VPN (30m)

: 위 aws skill builder 네트워킹 강의 요약 내용입니다.

CIDR Notation

CIDR(Classless Internet Domain Routing) : 32-bit binary number (ex. 10.10.101.5)

- 10.10.0.0/16 → 65,000개의 주소를 만들어낼 수 있음 : VPC용

- 10.10.101.0/24→ 0~255까지의 IP주소를 만들 수 있음.(= 8-bit 사용가능) : 서브넷용

- 10.10.101.5/32 → 유일한 단일 IP주소 사용

- 0.0.0.0/0 → 인터넷 전체를 나타냄

→ 얼만큼의 bits를 고정시킬 지가 중요!( 보안그룹에 접근목록 등을 정의해야 함)

Amazon Virtual Private Cloud (VPC)

AWS 리소스를 보호하고 네트워크 구성 전체를 완벽하게 제어할 수 있음

VPC 기능

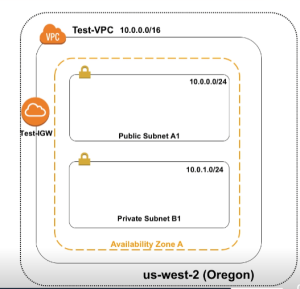

- 리전과 가용영역 또는 가용영역의 글로벌 인프라를 기반으로 구축되며 고가용성 활용 가능

- VPC는 리전 내의 여러 가용영역(AZ)에 걸쳐 있을 수 있음

- 각 AWS계정은 환경을 분리 시킬 수 있는 여러 VPC를 만들 수 있음

- IP주소를 부여하여 서브넷으로 나눌 수 있음

- 가용영역 내에 배포되어 VPC가 AZ로 확장된다.

- VPC에서 많은 서브넷을 생성 할 수 있다.

- 서브넷용 라우팅 테이블을 구성 할 수 있음(서브넷과 인터넷 간의 트래픽 제어를 위해)

- 모든 서브넷은 서로 통신이 가능하다(default)

- 인터넷에 직접 액세스 가능한 퍼블릭 서브넷과 그렇지 않은 프라이빗 서브넷이 있음

-

IGW(인터넷 게이트웨이)를 VPC에 연결하고 퍼블릭 서브넷의 라우팅 테이블을 업데이트하여 비로컬 트래픽을 인터넷 게이트웨이로 전송

- EC2 인스턴스도 IGW로 라우팅하기위해서는 퍼블릭 IP주소가 필요함

VPC 예시

Amazon Direct Connect

온프레미스를 클라우드(AWS)에 연결(이전)하는 경우에 적합함(인터넷 사용x)

Direct Connect 장점

- 일관된 네트워크 환경 제공

- 유연성(요구에 맞게 대역폭 확장 가능)

- 저렴한 데이터 전송 비용(종량과금제)

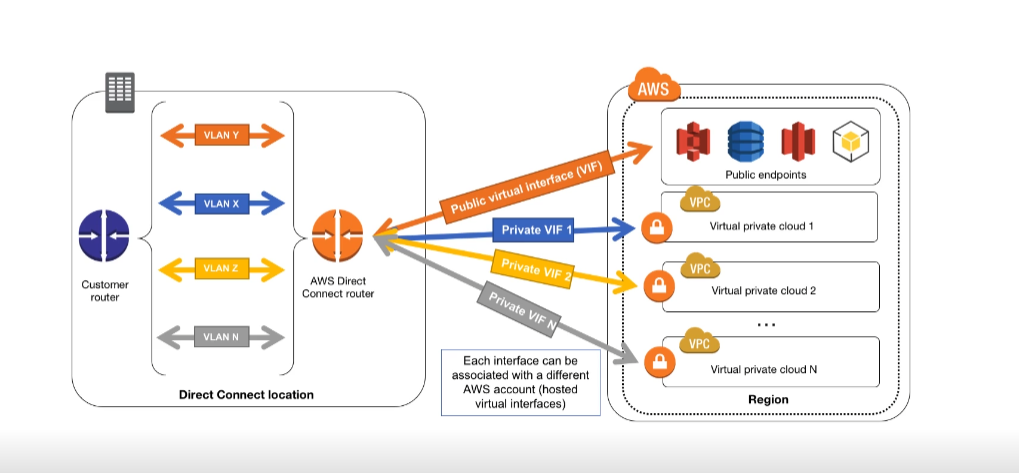

Direct Connect 기술 세부사항

- 초당 10Gbps와 1Gbps의 두가지 대역폭을 제공

- Direct Connect partner 에게는 초당 1Gbps 서비스를 제공

- 산업표준 VLAN 사용

- 가상인터페이스는 VLAN별로 구축

- 직접연결에서는 외부BGP 사용

- Direct Connect의 위차는 전세계에 분산되어있음

ex.

Direct Connect 사용사례

- 빅 데이터- 막대한 양의 데이터를 S3 버킷으로 전송해야함(빠르고 효율적인 전송 가능)

- 하이브리드 클라우드- 온프로미스에서 클라우드로 전환하는데 적응(기간)이 필요한 조직

- 지연시간 - 지연시간에 민감한 조직(ex. Volp 사용)

- 재해복구 - 재해복구에 Direct Connect 사용가능

VPCs with Multiple Subnets

VPC 배포

Amazon VPC는 단일 AWS 리전과 연결된 가상 네트워크이자 클라우드의 가상 데이터 센터

- 기본 Amazon VPC : AWS Cloud 내에서 기본 네트워크 환경을 즉시 구축

- 사용자 지정 Amazon VPC : 명시적인

- 구분을 통해 와전한 설정이 가능

보안 및 고가용성 구성

IAM

- Amazon VPC를 구성하고 관리할 수 있는 사용자를 제어

- 그룹, 사용자, 역할을 기반으로 권한 정책을 만들고 할당

보안기능

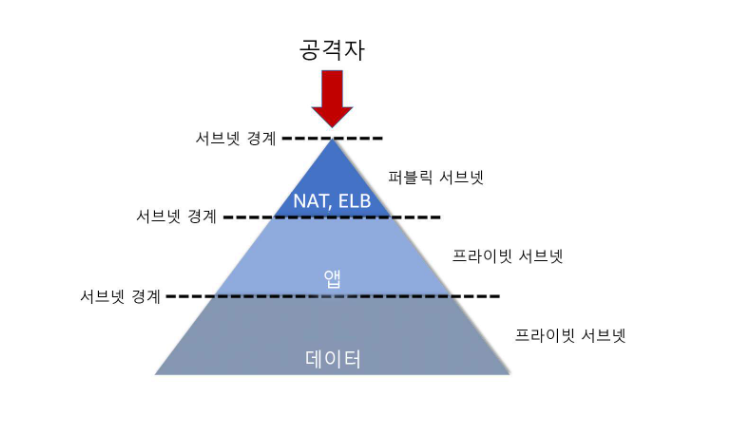

네트워크 ACL : 서브넷 경계

- 서브넷에 들어오거나 서브넷에서 나가려고 하는 트래픽을 필터링

- 트래픽(IP)를 명시적으로 차단 가능

- 인바운드 허용시, 아웃바운드 응답 허용X

보안그룹 : 인스턴스 경계

- 서브넷이 아닌 AWS 리소스, 특히 탄력적 네트워크 인터페이스(ENI)에 연결

- 다른 보안 그룹 및 자신 참조가능

- 인바운드 응답 허용시, 아웃바운드 응답 자동 허용

고가용성

- 두 번째 서브넷을 두 번째 가용 영역에 배포

- Elastic Load Balancing을 사용하여 리소스 간 트래픽을 관리

멀티티어 아키텍쳐

단일 티어에 비해 멀티 티어 애플리케이션은 리소스 노출을 제한 시킬 수 있음

- 단일 티어 Amazon VPC : 간단한 애플리케이션을 실행하려는 경

- n 티어 Amazon VPC : 액세스를 제한하기 위해/ 데이터 계층을 애플리케이션 계층에서 분리

AWS PrivateLink

AWS 네트워크 내의 모든 네트워크 트래픽을 유지하면서 AWS 서비스에 액세스 가능

→ 인터넷게이트웨이(public IP) ,VPC 피어링(private IP)의 경우를 대신할 수 있음

장점

- 보안성 향상

- 네트워크 운영의 용이함

- 클라우드 마이그레이션 향상

사용사례

AWS Client VPN

AWS 리소스 및 온프레미스 네트워크의 리소스에 동시에 안전하게 액세스 가능(→완전 관리형 서비스)

lient VPN 관리자는 Client VPN 엔드포인트를 생성해야 함

단일 VPC에 대한 액세스를 제공하고 인터넷에 대한 액세스를 제공한 후 수동 인증을 사용

VPN 설정 단계

- 서버와 클라이언트 인증서 및 키를 생성

- Client VPN 엔드포인트를 생성

- VPN 연결을 활성화

- 네트워크에 액세스할 수 있도록 권한을 부여

- 추가 네트워크에 대한 액세스를 활성화

- Client VPN 엔드포인트 구성 파일을 다운로드, 확인

- Client VPN 엔드포인트에 연결