gRPC 보안 및 인증: SSL/TLS 기반 보안 설정

gRPC는 높은 성능과 유연성을 제공하는 RPC(Remote Procedure Call) 시스템입니다.

그러나 이러한 시스템에서 중요한 점은 바로 보안입니다.

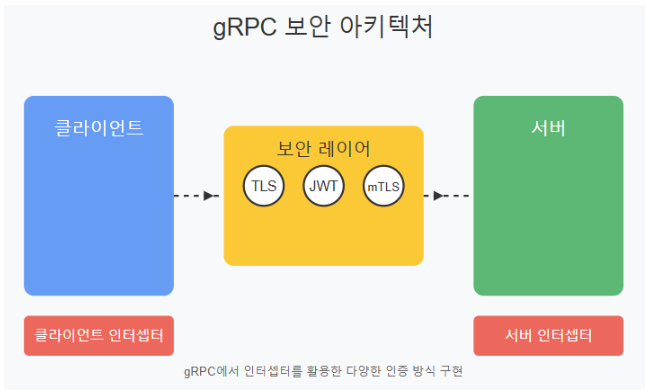

본 포스트에서는 gRPC의 보안 계층을 소개하고, SSL/TLS 기반의 보안 설정 방법과 함께 사용자 인증 및 권한 부여 방법을 다루어 보겠습니다.

1. gRPC의 보안 계층 이해

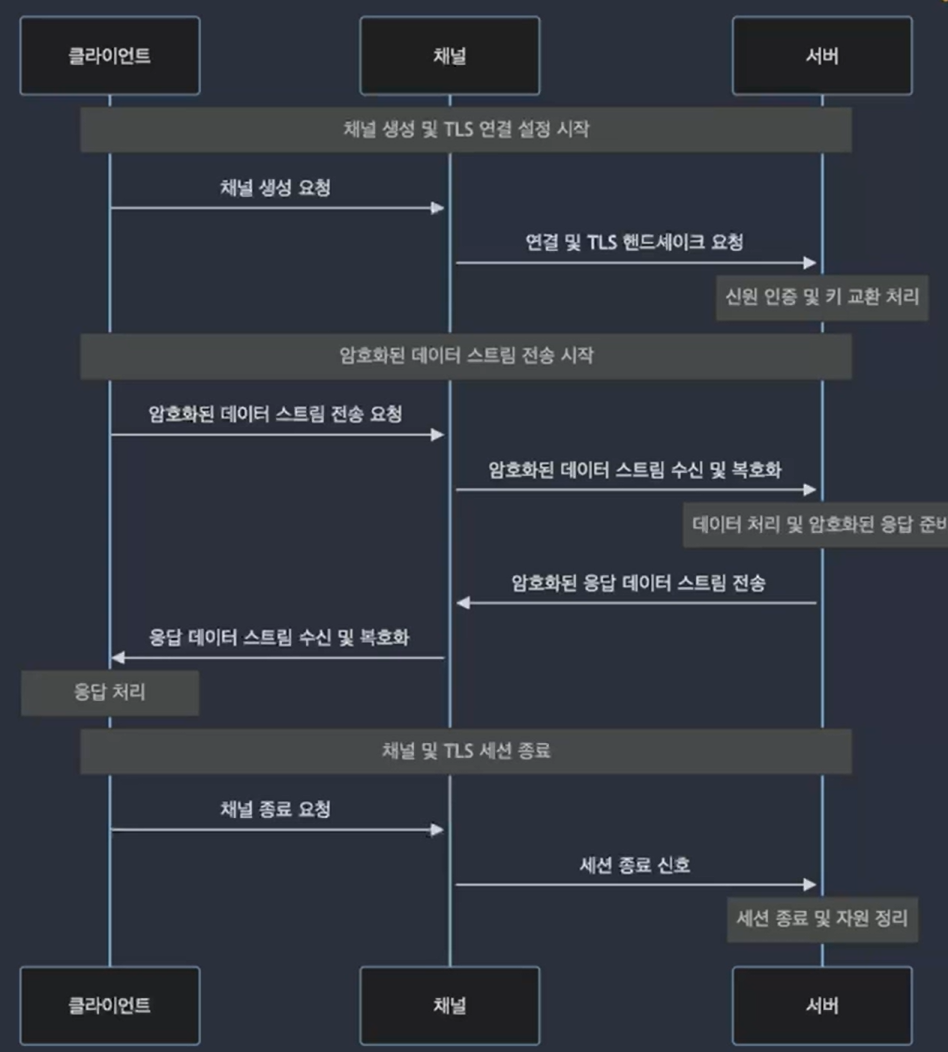

gRPC는 채널과 스트림을 통해 데이터를 전송합니다.

채널은 클라이언트와 서버 간의 논리적 연결을 담당하며, 실제 물리적 연결은 TCP/IP 프로토콜을 사용해 설정됩니다.

하지만 이 연결은 암호화되지 않은 상태로 전송되면 보안상 취약점이 될 수 있기 때문에, SSL/TLS로 암호화하여 보안을 강화합니다.

TLS (Transport Layer Security)는 gRPC의 보안 계층에서 핵심적인 역할을 합니다.

TLS는 데이터의 암호화, 무결성 보호, 인증을 제공합니다.

이를 통해 클라이언트와 서버 간의 통신을 안전하게 보호할 수 있습니다.

2. SSL/TLS 기반 보안 설정

2.1 SSL/TLS 프로토콜 개요

-

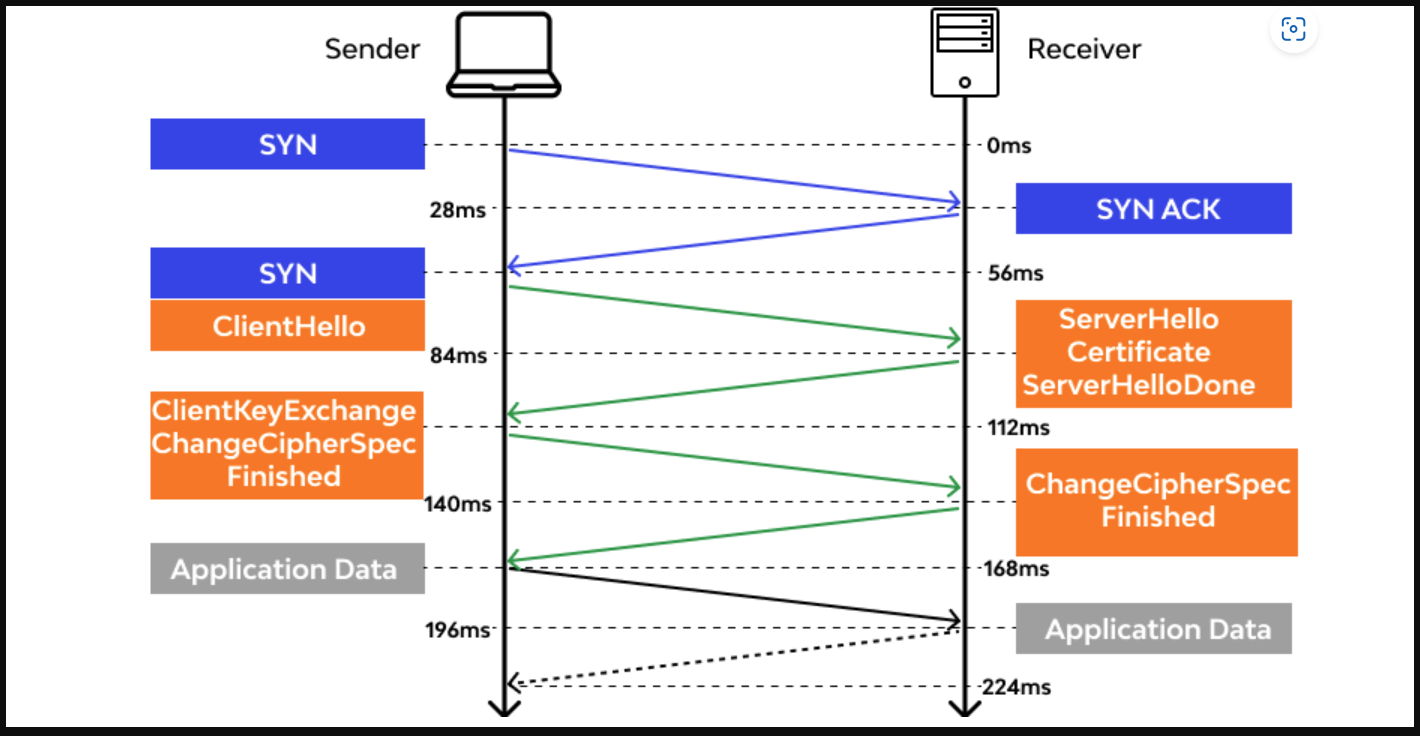

SSL(Secure Sockets Layer)과 TLS(Transport Layer Security)는 인터넷 상에서 데이터를 안전하게 전송하기 위한 암호화 프로토콜입니다.

-

TLS는 SSL의 후속 버전으로, 대부분 SSL 대신 TLS가 사용됩니다.

-

TLS는 데이터 전송 중 암호화를 제공하여 데이터 기밀성을 보장하고, 서버 및 클라이언트 인증을 통해 서로의 정체성을 확인할 수 있습니다.

2.2 서버 측 SSL/TLS 설정

gRPC 서버에서 SSL/TLS를 설정하려면 인증서와 키가 필요합니다.

이를 위해 self-signed certificate를 사용하거나, 신뢰할 수 있는 인증 기관(CA)으로부터 인증서를 발급받을 수 있습니다.

서버 인증서 생성 예시

# 개인 키 생성

openssl genrsa -out mykey.pem 2048

# 인증서 서명 요청(CSR) 생성

openssl req -new -key mykey.pem -out mycsr.csr

# 인증서 발급 (self-signed)

openssl x509 -req -days 365 -in mycsr.csr -signkey mykey.pem -out mycert.pem

서버 코드 예시

public class SecureGrpcServer {

public static void main(String[] args) throws Exception {

// 인증서 및 개인 키 파일 경로

File certFile = new File("path/to/mycert.pem");

File privateKeyFile = new File("path/to/mykey.pem");

// TlsServerCredentials 생성

TlsServerCredentials credentials = TlsServerCredentials.newBuilder()

.keyManager(certFile, privateKeyFile)

.build();

// 보안 gRPC 서버 구성

Server server = ServerBuilder.forPort(8443)

.useTransportSecurity(certFile, privateKeyFile)

.addService(new YourServiceImpl())

.build();

// 서버 시작

server.start();

System.out.println("Secure gRPC server started on port " + server.getPort());

server.awaitTermination();

}

}

2.3 클라이언트 측 SSL/TLS 설정

gRPC 클라이언트에서는 서버의 공개 인증서를 사용해 SSLContext를 설정하고, 이를 통해 보안 채널을 생성합니다.

클라이언트 코드 예시

public class SecureGrpcClient {

public static void main(String[] args) throws Exception {

// 서버 공개 인증서 파일 경로

File trustCertCollectionFile = new File("path/to/mycert.pem");

// SSLContext 구성

SslContext sslContext = GrpcSslContexts.forClient()

.trustManager(trustCertCollectionFile)

.build();

// 보안 gRPC 채널 구성

ManagedChannel channel = NettyChannelBuilder.forAddress("localhost", 8443)

.sslContext(sslContext)

.build();

// gRPC 서비스 스텁 사용

YourServiceGrpc.YourServiceBlockingStub stub = YourServiceGrpc.newBlockingStub(channel);

// 서버에 요청

// 예: stub.someRpcMethod(request);

}

}

3. gRPC 스트리밍 및 에러 처리 전략

gRPC는 스트리밍 기능을 제공하여 대용량 데이터를 효율적으로 처리할 수 있습니다.

그러나 스트리밍 중 발생할 수 있는 다양한 에러를 관리하는 것이 중요합니다.

3.1 스트리밍 모범 사례

- 비동기 작업 처리: 스트리밍 작업이 오래 걸리거나 외부 리소스를 기다려야 할 경우, 비동기 처리를 고려해야 합니다.

이를 통해 서비스가 중단 없이 동작할 수 있습니다. - 동시성 및 병렬 처리: 여러 클라이언트 요청을 처리할 때, 동시성을 고려하여 서버 리소스를 최적화합니다.

- 오류 및 상태 모니터링: 오류 발생 시 예측 가능한 에러 처리가 가능하도록 로깅 및 모니터링을 강화해야 합니다.

3.2 에러 처리 및 상태 관리

- 예외 처리: 에러 발생 시, 클라이언트에 안전한 에러 정보를 반환하여 디버깅이 용이하게 해야 합니다.

- 중단 없는 서비스: 서비스 중단 없이 클라이언트 요청을 처리하려면 회복 가능한 에러 처리를 도입해야 합니다.

- 서비스 상태 모니터링: 주기적인 서비스 상태 점검을 통해 문제 진단의 용이성을 높입니다.

4. gRPC 보안을 강화하기 위한 추가 전략

- 정기적인 보안 점검: 시스템에 대한 정기적인 보안 검사와 감시를 통해 잠재적인 보안 위협을 미리 파악하고 대응할 수 있습니다.

- 최신 보안 패치 적용: 항상 최신 보안 패치를 적용하여 known vulnerabilities를 예방합니다.

- 암호화 강화: 데이터 전송 시 사용되는 암호화를 강화하고, 대칭 키 및 비대칭 키 방식의 조합을 활용합니다.