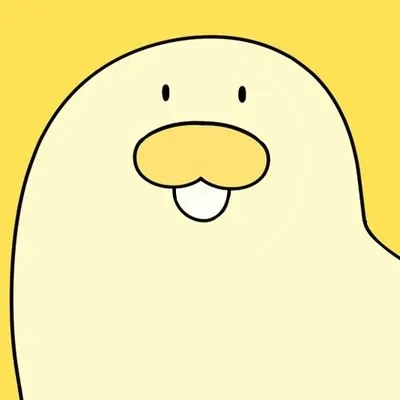

vm마다 firmware 수준까지 가상화 수준을 적용

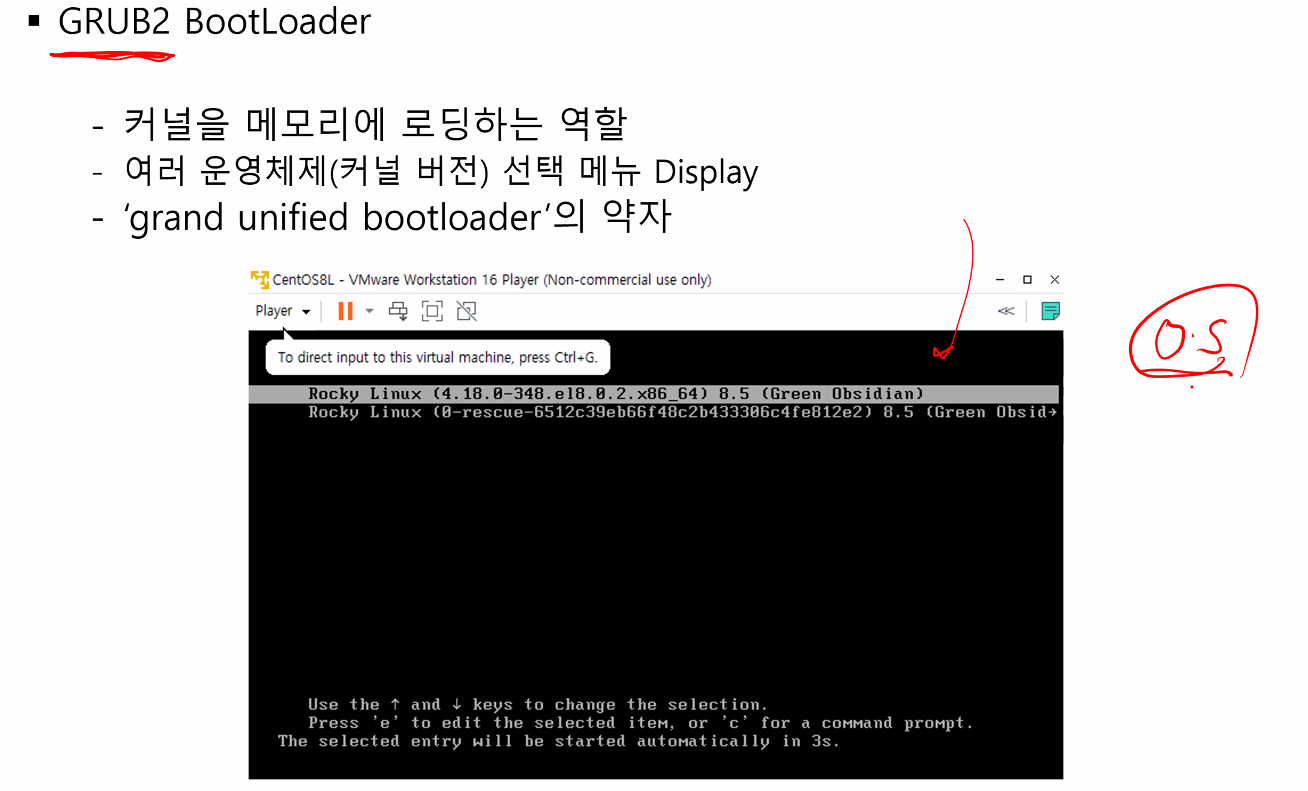

Boot loader에서 booting, Boot loader에서 커널의 위치 정보를 가지고 있음, 운영체제의 핵심 컴포넌트인 커널을 메모리에 로딩하기 위해

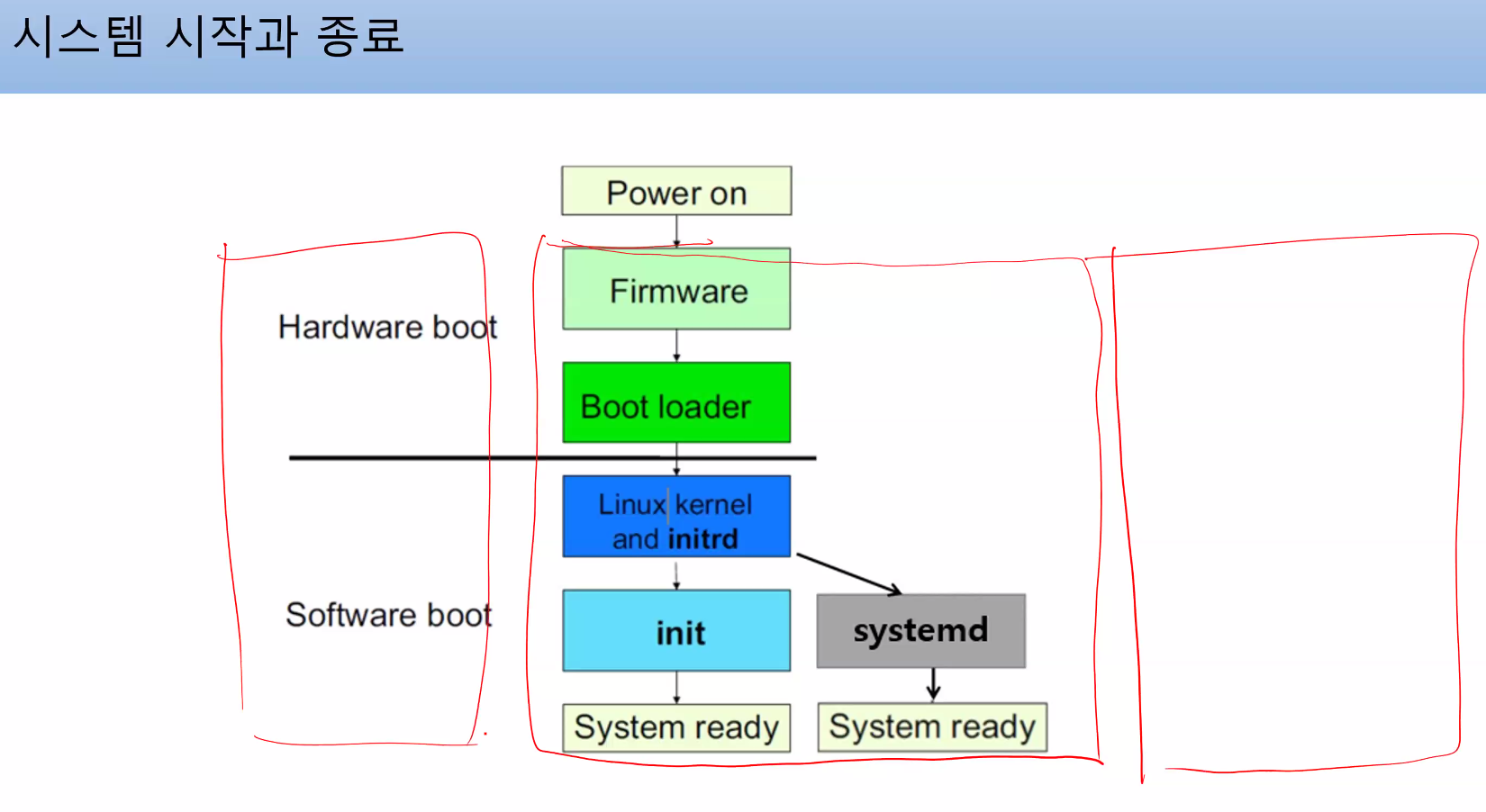

firmware에 따라 하드디스크를 분할하는 방식이 달라짐

boot disk(o/s를 탑재하기 때문에 root disk라고도 부름)

disk를 io하는 단위가 512byte = sector(디스크 사이즈가 크면 클수록 sector 사이즈가 늘어날 수 있음)

BIOS 2TB 이하까지만 가능, 그 이후는 제어가 불가능

EFI 2TB 이상 제어 가능

stage1 = Boot loader가 설치되어 있음, BIOS가 프로그램을 메모리에 로딩(파티션 테이블을 가지고 있음, 시작 주소 사이즈)

어디서부터 어디까지가 file system의 시작과 끝인지

가상화의 속도를 개선하기 위해 cpu/memory/IO device를 껐다 킬 수 있음

EFI부터 secure boot 지원

수정 정보가 NVRAM이라는 컴포넌트에 저장

BIOS는 ROM에 있기 때문에 수정 불가능, NVRAM에 저장

NVRAM(비휘발성 메모리)

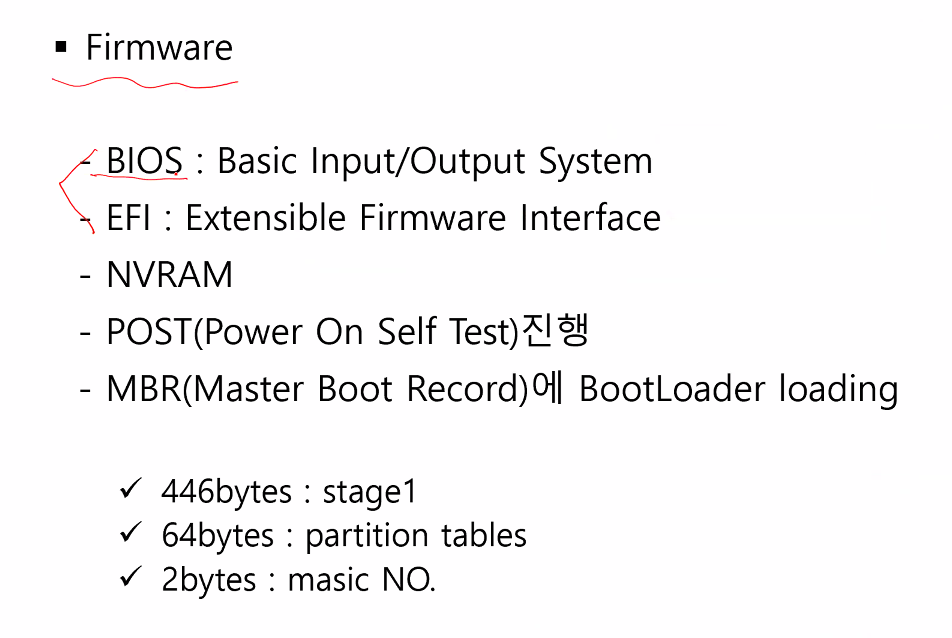

주로 GRUB2 사용

주로 GRUB2 사용

U-Boot 안드로이드 폰에 적용

OS 업데이트 시 커널 버전이 변경

새로운 커널이 올라올 때 문제가 발생할 수 있음, 올드 버전 리스트가

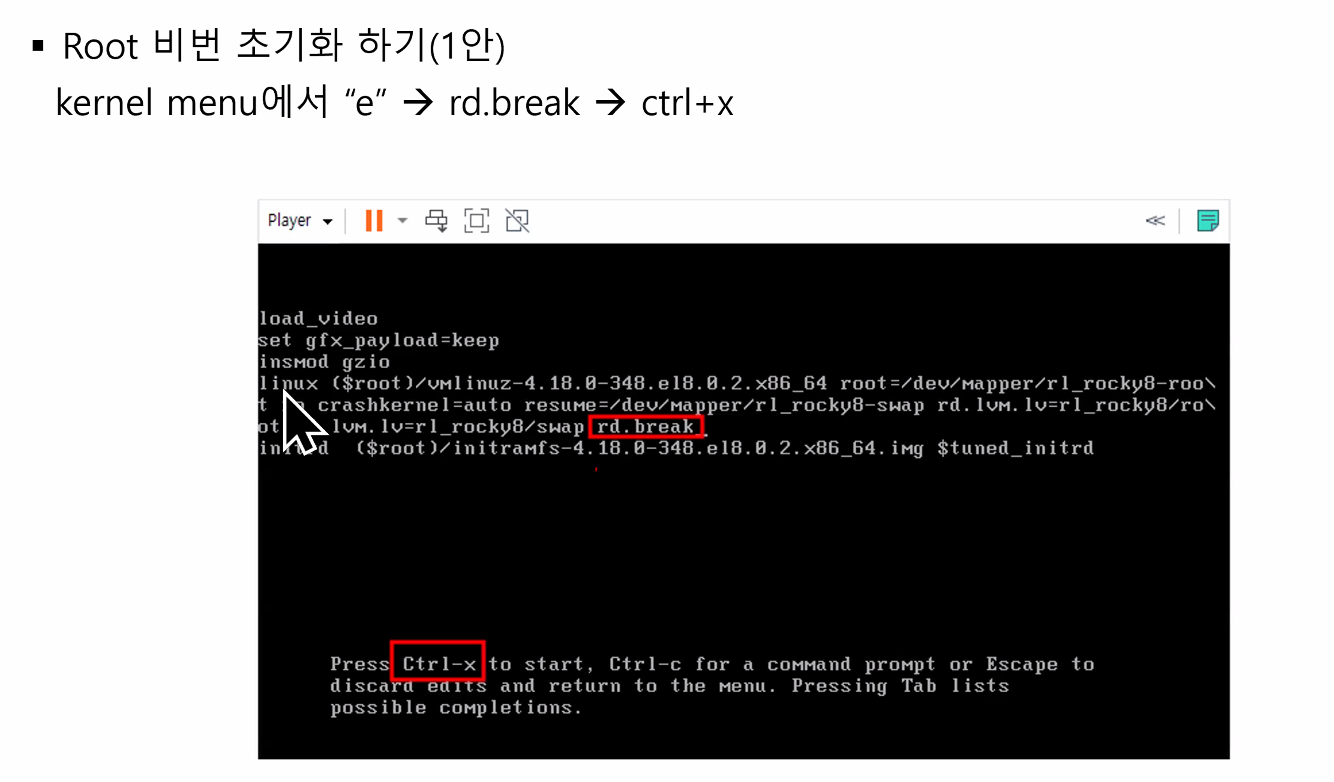

e라는 메뉴얼 선택 시

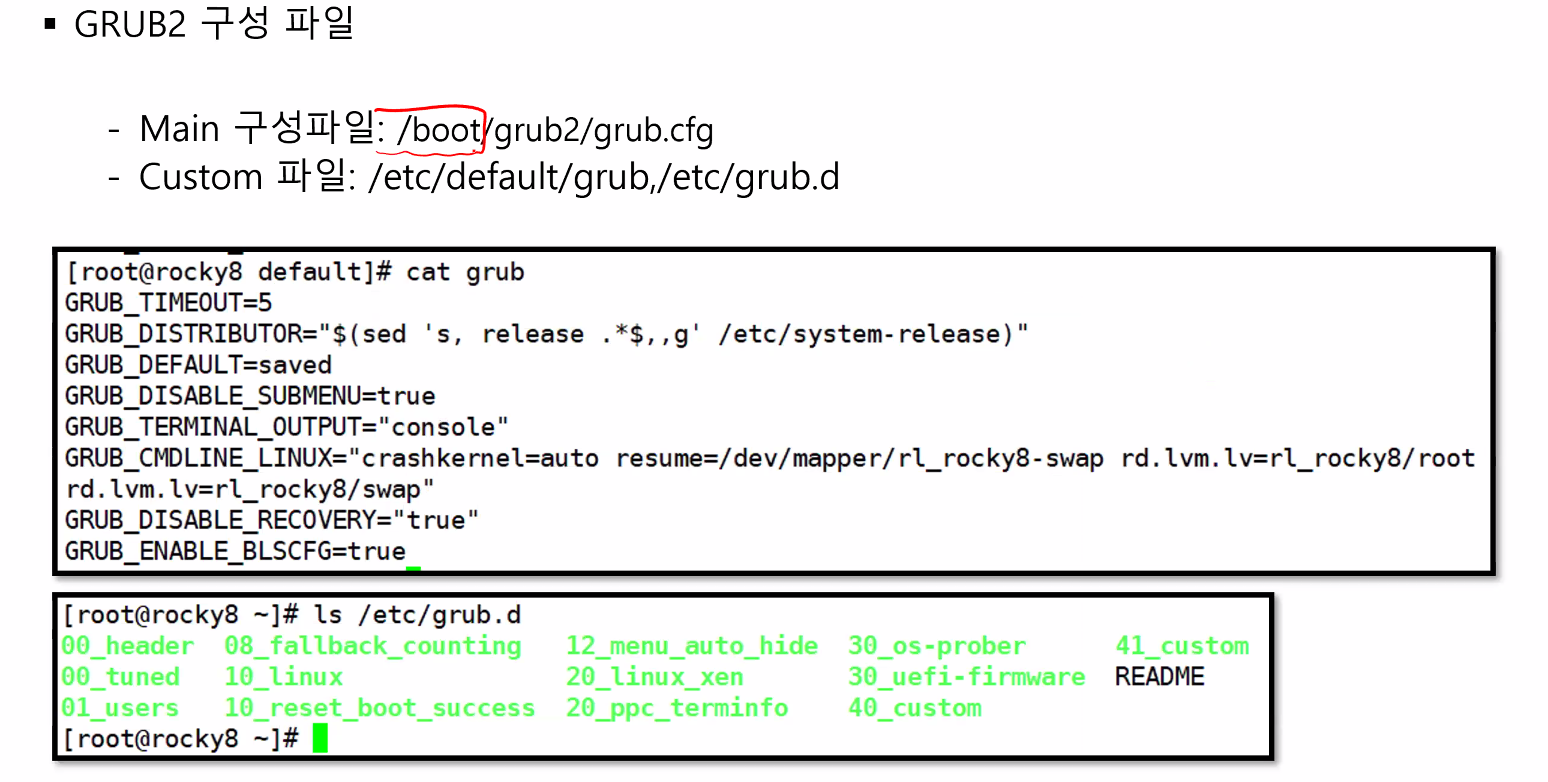

/boot/grub2/grub.cfg에 메뉴가 있음

grub.cfg를 직접 수정하지 않고 분산된 conf?파일에 수정

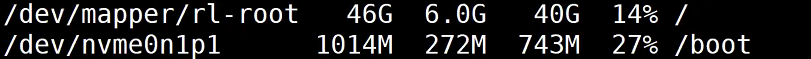

파티션 정보 df -h에서 확인

window로 따지면 각각 C드라이브, D드라이브

window로 따지면 각각 C드라이브, D드라이브

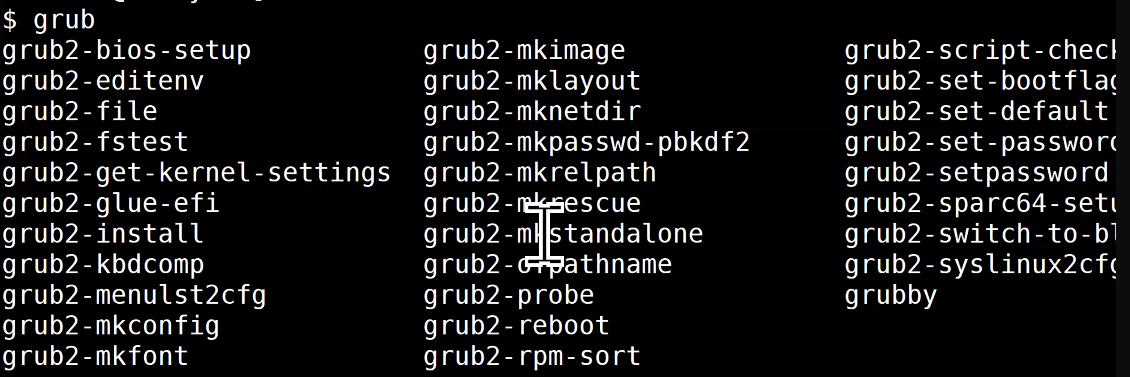

grub2라는 prefix에 bootloader 관련 명령들 다수

grub2라는 prefix에 bootloader 관련 명령들 다수

grub2-mkconfig 수정된 conf 파일들 빌드업, 표준 출력 후 종료

1안 redhat 계열에 적용

1안 redhat 계열에 적용

esc 시 discard

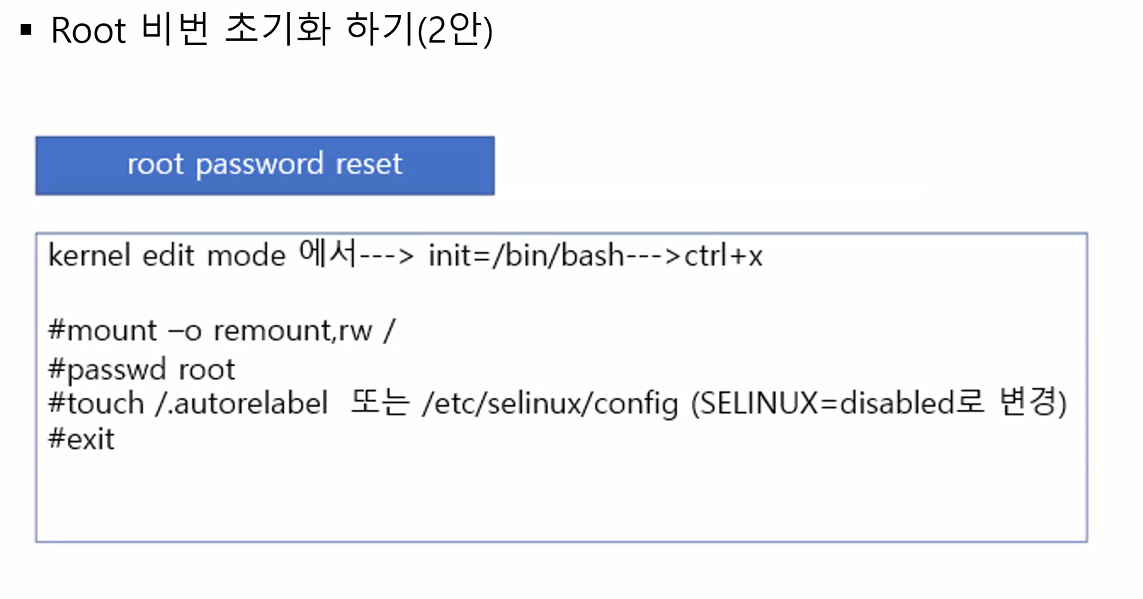

2안 suse, debian 모두 적용 가능

2안 suse, debian 모두 적용 가능

일반 사용자는 passwd에 대한 ruleset 엄격하지만, root는 그냥 변경 가능

비번을 관리하는 etc/shadow 변조가 됐는지 아닌지 데이터베이스 관리

getenforce 시 Enforcing이 나오면 enforce 활성화

redhat 계열이 debian 계열보다 안정화 리눅스로 채택하는 이유

따라서 redhat 계열에서 enforcing 시

를 꼭 넣어줘야 적용이 됨

를 꼭 넣어줘야 적용이 됨

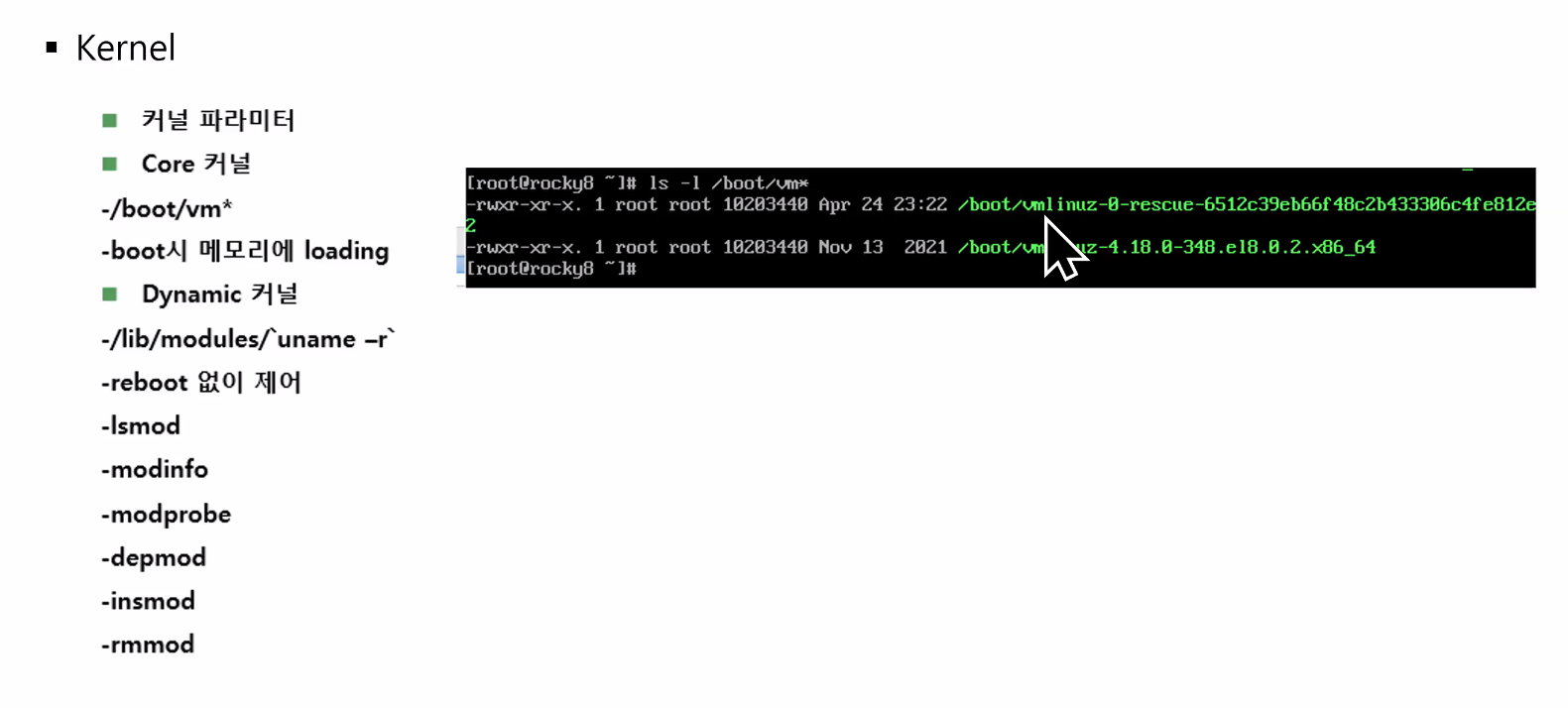

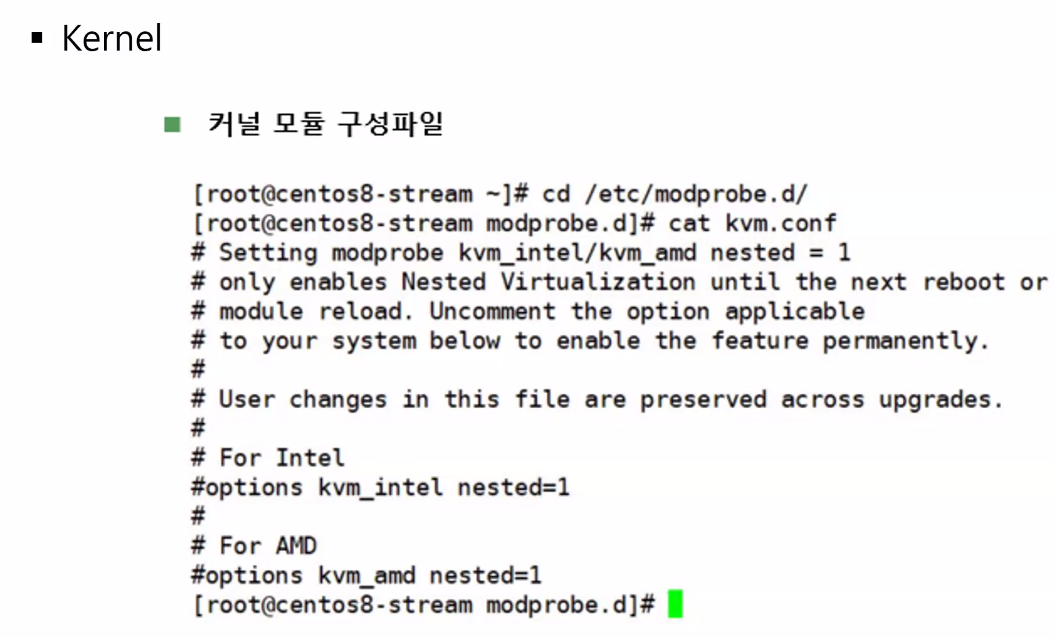

Kernel

Kernel

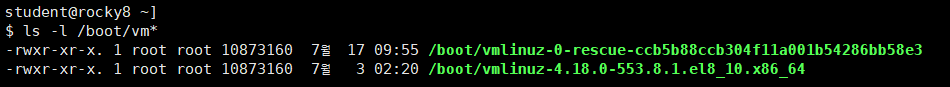

boot partition 밑 vm이라는 prefix로 존재

old kernel을 삭제하지 않고 유지하면서 같이 존재

old kernel을 삭제하지 않고 유지하면서 같이 존재

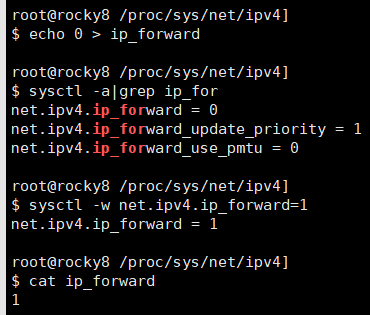

sysctl 커널 파라미터 목록 확인

ens160 가상 네트워크 인터페이스

virbr0 virtual bridge 가상 스위치

/proc/sys 커널에서 직접 관리

ip_forward 즉시 1로 적용

kubernetis에서 모든 사용자의 ip_forward는 1로 설정되어야 함

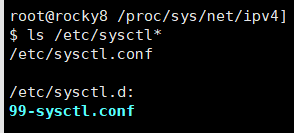

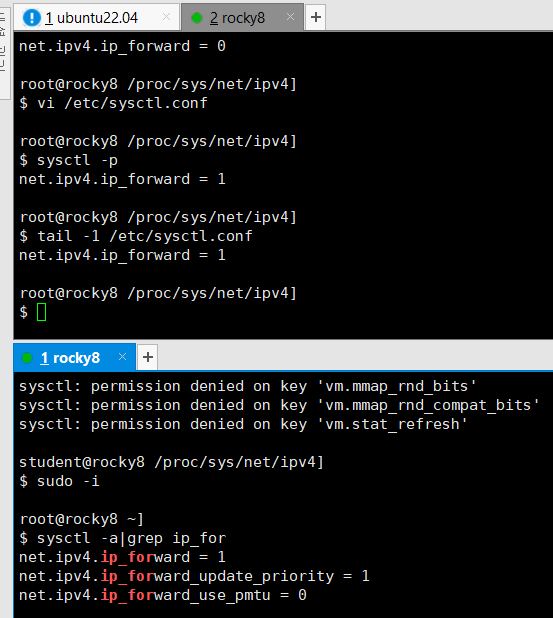

시스템의 기본값 /etc/sysctl.conf

시스템의 기본값 /etc/sysctl.conf

추가되거나 수정된 값 /etc/sysctl.d 밑의 99-sysctl.conf(conf로 끝나는 파일)

커널 파라미터 제어

커널 파라미터 제어

ip_forward를 1로 설정

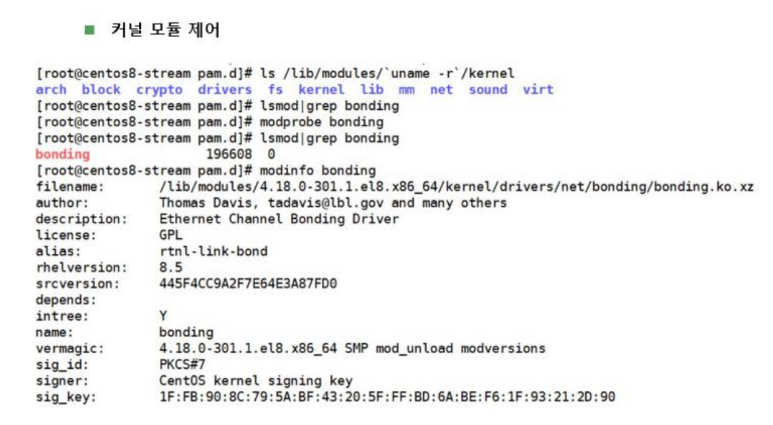

bonding 네트워크 인터페이스를 이중화 할 때 사용

lsmod 커널단에 올라간 모듈을 볼 수 있음

802.3ad 대역폭 확장 드라이버

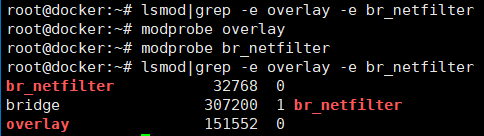

kubernetes에서 사용하는 드라이버 overlay, br_netfilter ubuntu에 올리기

kubernetes에서 사용하는 드라이버 overlay, br_netfilter ubuntu에 올리기

link file 데이터는 하나지만 접근하는 파일은 여러개

link file 데이터는 하나지만 접근하는 파일은 여러개

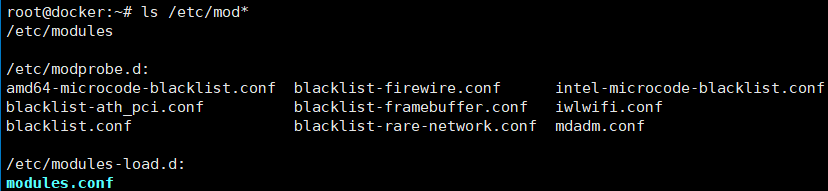

구성파일 .conf로 생성

구성파일 .conf로 생성

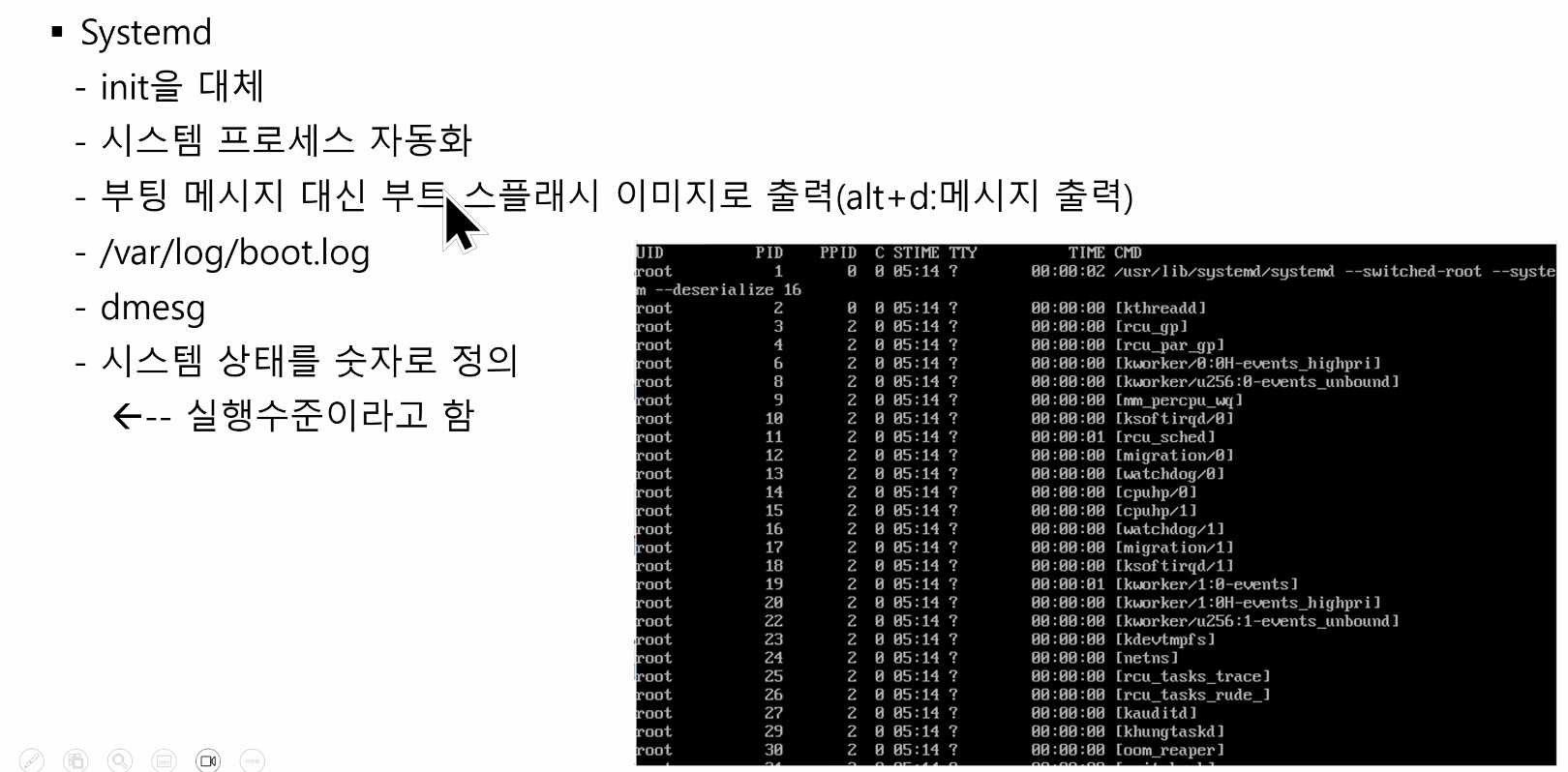

부팅 시 커널이 제어권을 systemd로 넘김

부팅 시 커널이 제어권을 systemd로 넘김

log var/log/boot.log에 저장

dmesg 드라이버들의 버퍼 메시지 확인 가능

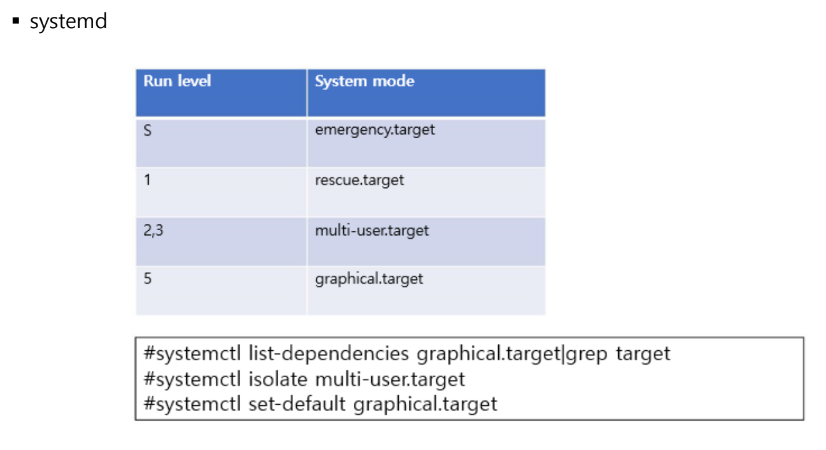

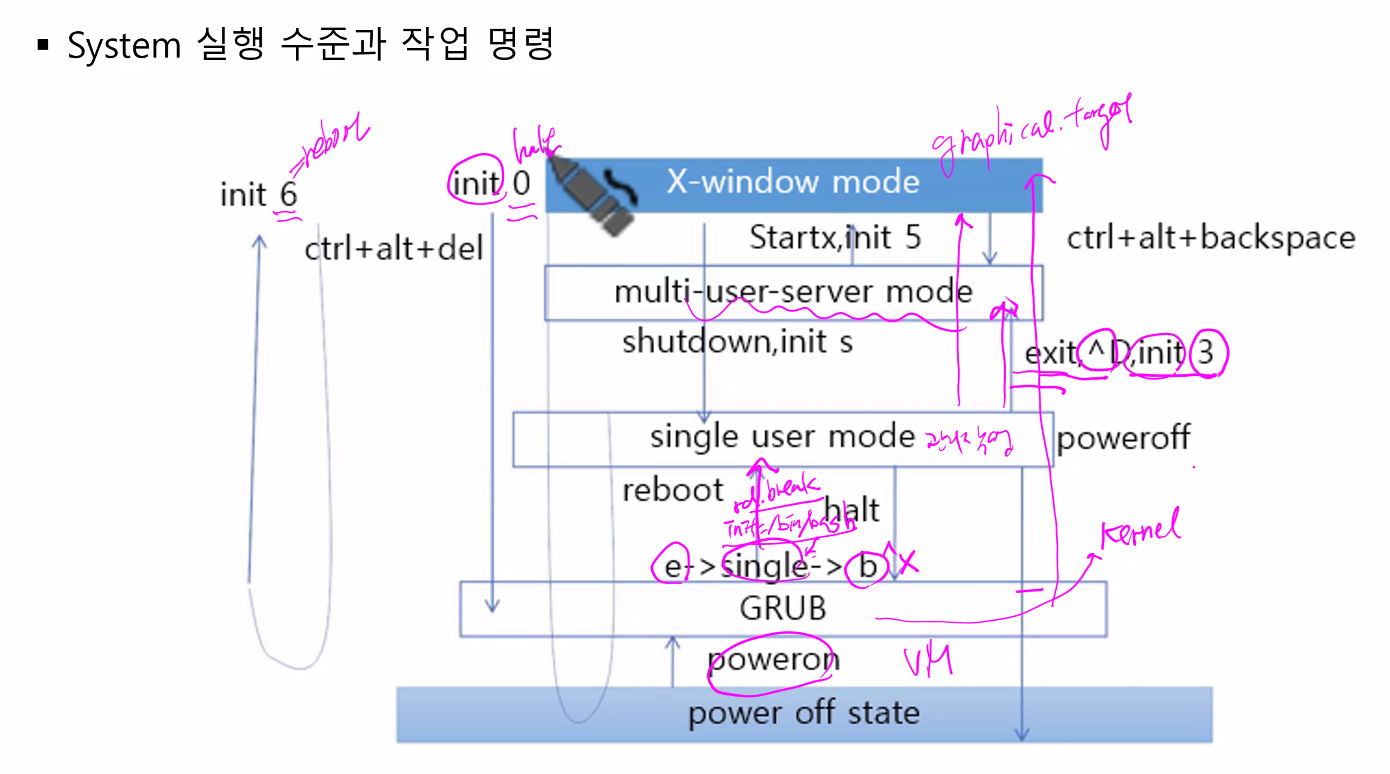

S 싱글 유저 모드(root) root로만 접근해서 관리 작업을 할 수 있는 모드, 다른 사용자들이 로그인 할 수 없음(예전에는 S와 1 레벨이 통합) > emergency.target로 변경

S 싱글 유저 모드(root) root로만 접근해서 관리 작업을 할 수 있는 모드, 다른 사용자들이 로그인 할 수 없음(예전에는 S와 1 레벨이 통합) > emergency.target로 변경

emergency.target root 비번을 요구

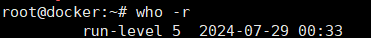

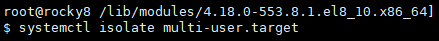

server모드 멀티유저모드

현업에서는 level 3를 사용

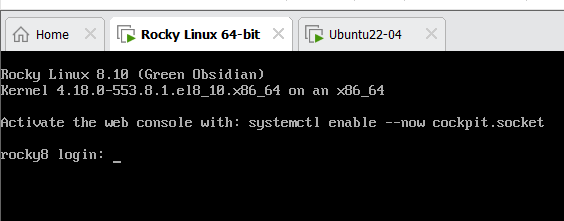

desktop모드 level 5

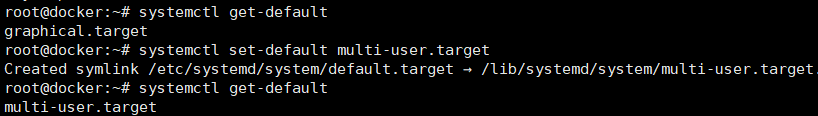

ubuntu에서 확인했을때 server mode라 level 3가 나와야하지만 level 5가 나옴, 신뢰성이 떨어짐 직접 multi-user.target으로 변경

직접 multi-user.target으로 변경

하지만 비용도 저렴하고 가볍기 때문에 debian 계열, ubuntu를 점점 많이 사용

실행 수준을 직접 설정해줄 수 있음

실행 수준을 직접 설정해줄 수 있음

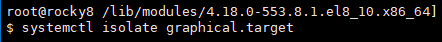

poweroff는 실제 전원까지 꺼버리는 효과

shutdown에 broadcast message를 추가해줄 수 있음

실행 수준을 init의 argument로 정의 가능

init 6 = reboot

init 0 = halt

시스템을 안정적으로 종료시키는 명령어 shutdown

신원을 파악하기 위한 작업 인증

신원을 파악하기 위한 작업 인증

컴퓨터에서는 user name과 1대1 매핑한 UID로 인식

이름이 다르더라도 UID가 같으면 같은 유저로 인식

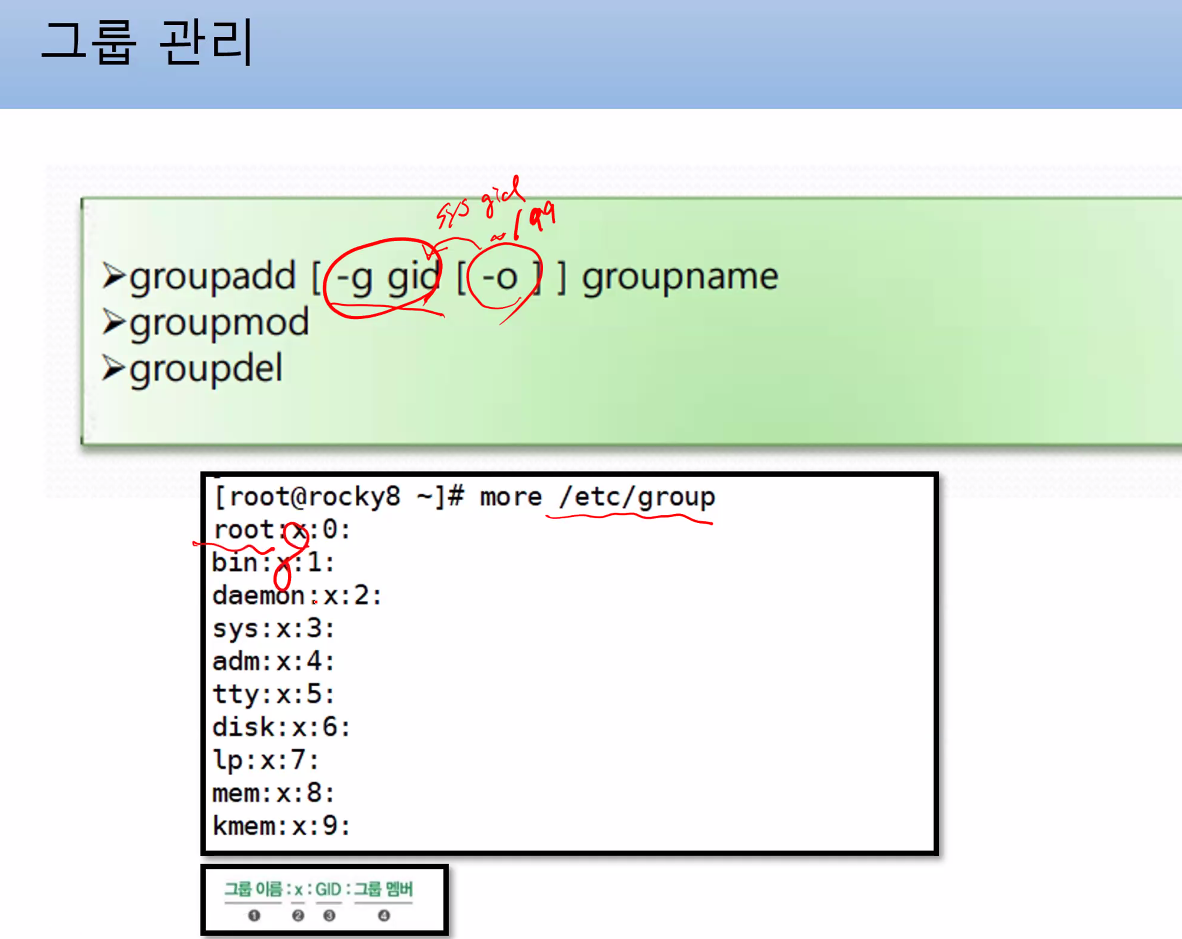

groups(그룹 차원에서 파일에 대한 접근 제어 목적) vs project(리소스를 관리하기 위한 목적)

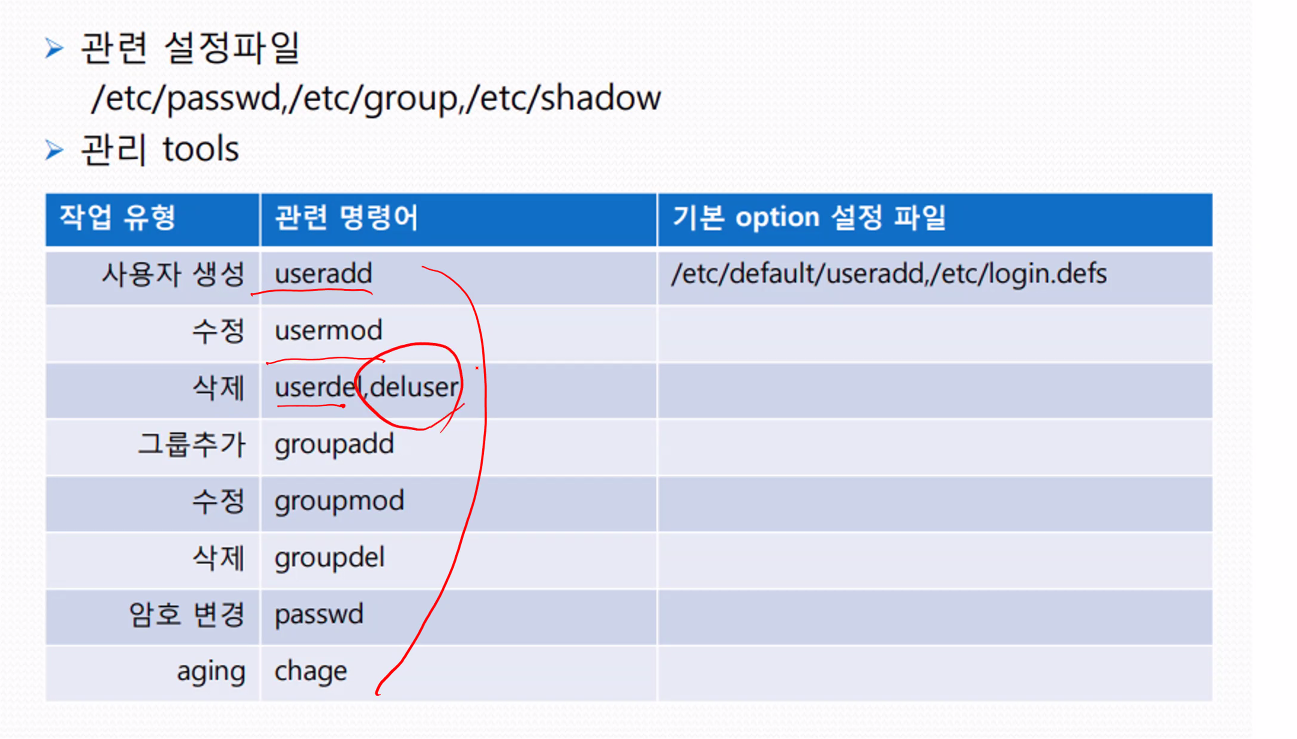

deluser : script화 된 명령어(기본명령어가 아님)

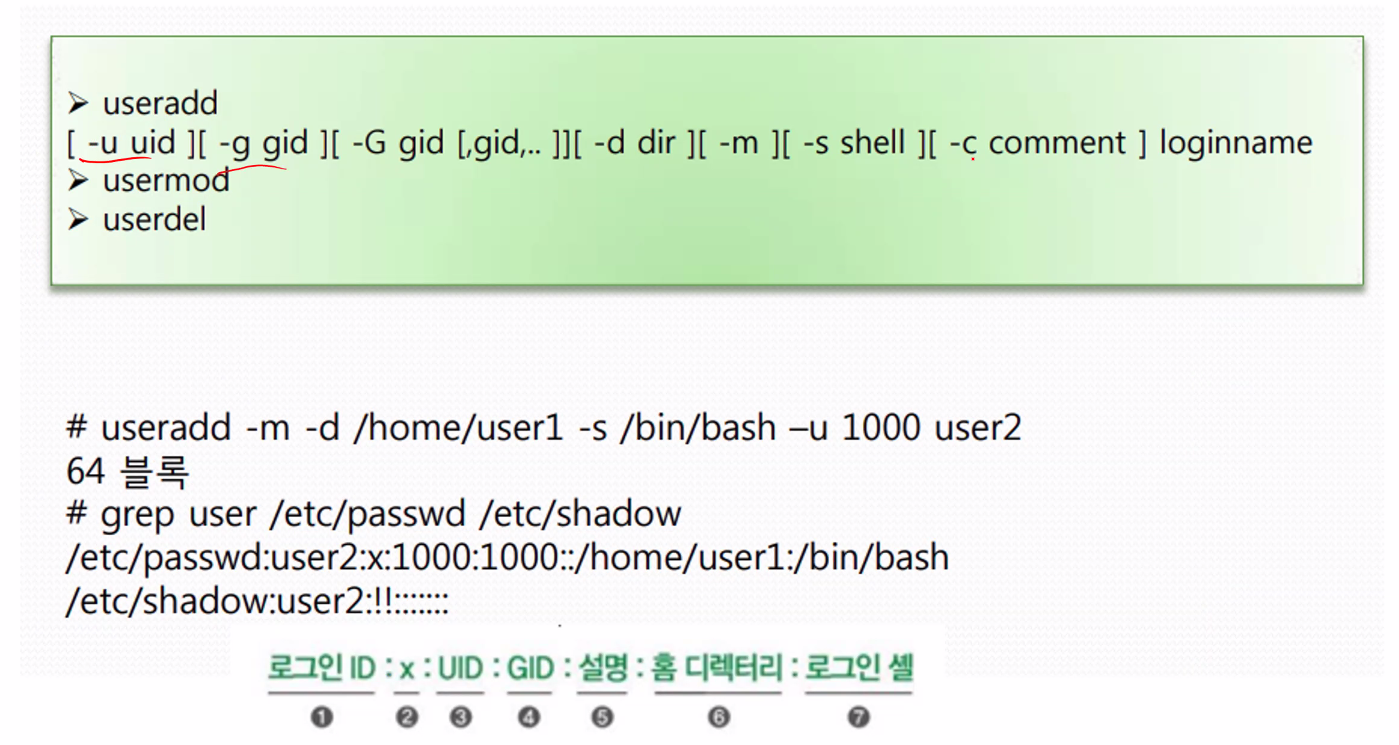

useradd

useradd

loginname은 항상 마지막에 들어가야 함

-m을 넣어야 홈 디렉토리를 자동으로 생성해줌

사용자 삭제

userdel [-r] 사용자

-r 시 사용자의 홈 디렉토리까지 삭제

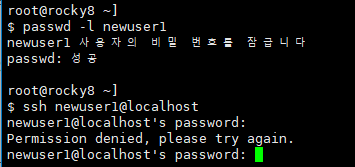

관리자 권한으로 임시로 lock걸 수 있음

관리자 권한으로 임시로 lock걸 수 있음

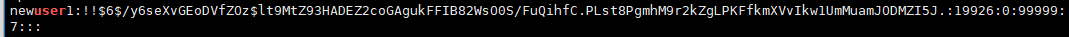

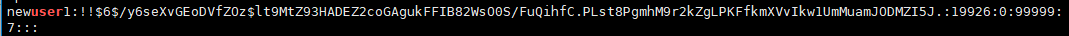

앞의 symbol, !!가 들어가있어 lock 된 상태인 것을 알 수 있음

앞의 symbol, !!가 들어가있어 lock 된 상태인 것을 알 수 있음

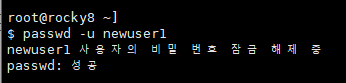

-u로 unlock 가능

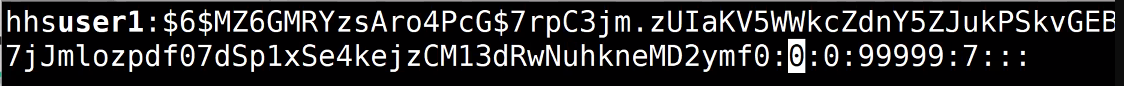

첫 콜론 뒤 순서대로 -d 마지막 비밀번호 변경 날짜(유닉스타임), -m 비번 변경 불가 날짜, -M 비번을 변경해야하는 최대 날 수 , -W 비번 만료 예고를 하는 날 수, -E 계정 유효 기간(기간 이후 lock)

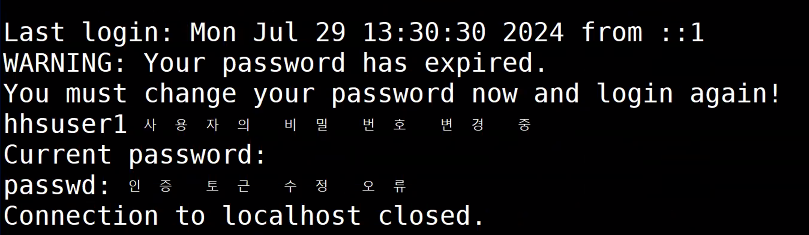

chage -d옵션을 이용해 0으로 변경하면 강제로 expired 옵션을 줄 수 있음, 비밀번호 변경 유도

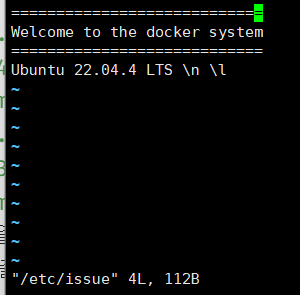

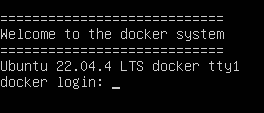

disk는 쓰지 않음, 취약 이슈

\n \l

vi /etc/issue vi 편집기를 사용해 수정 가능

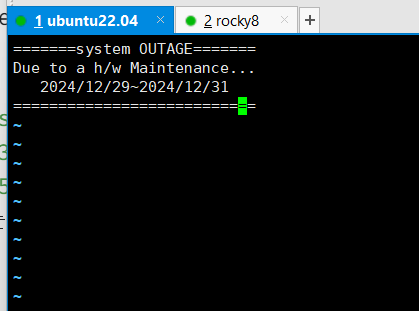

motd에 내용을 추가해 각 사용자들에게 공지

motd에 내용을 추가해 각 사용자들에게 공지

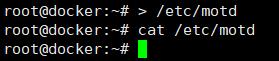

motd 내용을 비움

motd 내용을 비움

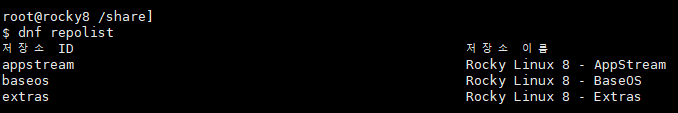

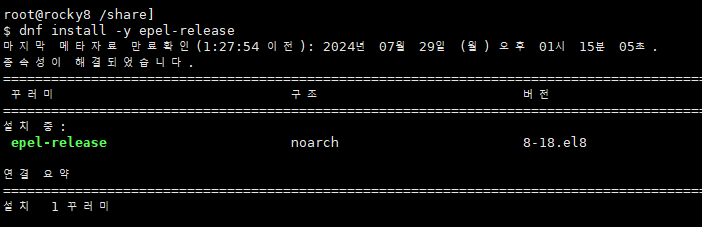

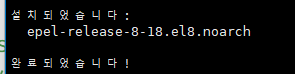

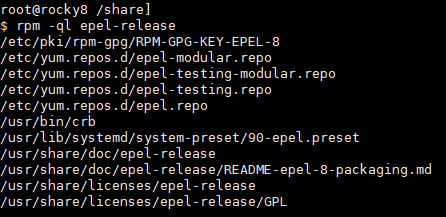

epel 추가

epel 추가

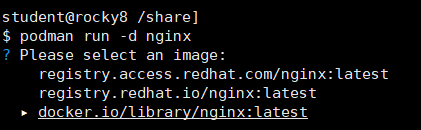

docker 선택

docker 선택