웹 기술을 공부하면 가장 흔하게 만나는 보안 이슈 XSS, CSRF, CORS를 모아서 정리해보자.

이외에 대표적인 취약점들은 OWASP(Open Worldwide Application Security Projec) 커뮤니티 상위 10개 취약점을 찾아보면 좋다.

https://owasp.org/Top10/

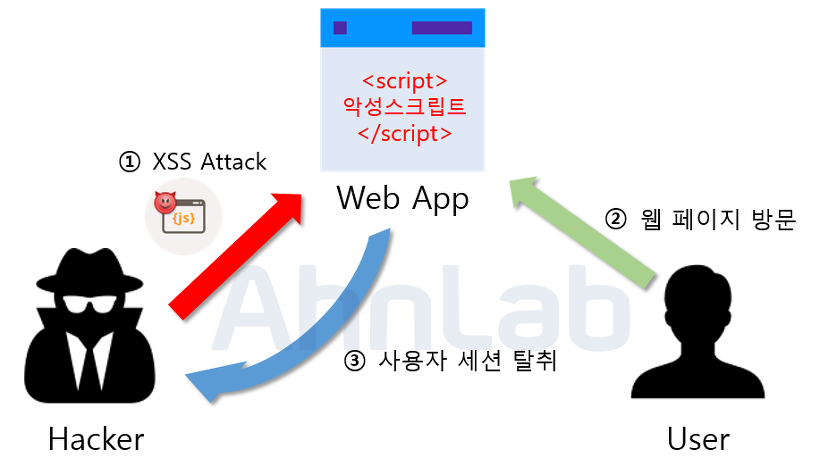

XSS (Cross-Site-Scripting)

XSS는 웹사이트에 악성 스크립트를 삽입하여, 웹 사이트를 방문한 사용자의 브라우저에서 이 스크립트가 실행되도록 하는 공격

대표적인 예시를 들자면, 게시글에 악성 스크립트 태그를 직접 적어서 이를 조회하면 쿠키정보를 자신의 수집 서버로 보내는 방법이다.

예방 방법

- 입력 검증 (스크립트 삽입 등이 텍스트로 인식되도록 이스케이프)

- HttpOnly/Secure 쿠키 적용 (스크립트로 민감한 정보를 꺼내가지 못하도록)

CSRF (Cross-Site Request Forgery)

공격자가 인증된 사용자의 권한을 이용해 사용자의 의도와 관계없이 악의적인 요청을 사이트에 보내도록 하는 공격

대표적인 예시를 들자면, 공격자가 보낸 메일을 열면 공격대상 서버에 사용자가 송금 요청을 보내도록 하는 방법이다.

예방 방법

- CSRF 토큰 (실제 Origin에서 보낸 요청임을 검증하는 토큰, 세션으로 관리)

- SOP 검사 (같은 Origin에서 보냈거나 명시적으로 허용된 출처만 받도록 허용)

CORS (Cross-Origin Resource Sharing)

웹 브라우저가 서로 다른 Origin 간 리소스 요청을 허용하거나 차단하는 정책

SOP정책에 따라서 Origin을 검사해 허용되지 않은 외부 스크립트나 링크에 의한 요청은 기본적으로 브라우저가 차단한다. 이를 명시적 예외처리 해주기 위한 설정이 CORS 설정이다.

여기 있기엔 다소 애매하니 구체적인건 링크 참조 있기엔 다소 애매하니 구체적인건 링크 참조

https://velog.io/@solfe/CORS

예방 방법

- 브라우저에 의한 SOP 검사