XSS

1.[Web_Hacking] XSS

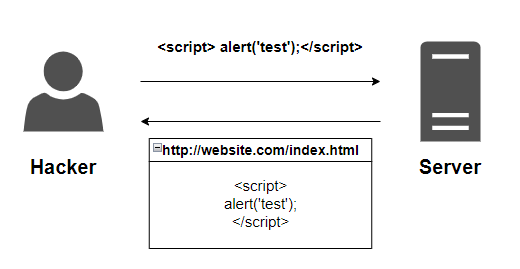

XSS 공격은 공격자가 사용자의 의도와 다른 작업이 수행되도록 만들 수 있는 취약점입니다. 경로를 우회하거나 혹은 악성 스크립트를 실행시킬 수 있습니다.기본 원리는 웹 사이트를 조작하여 사용자가 악성 JavaScript 코드를 실행하도록 만들어 의도와는 다른 처리가 되

2.[Web_Hacking] Reflected XSS -1

Relected XSS란

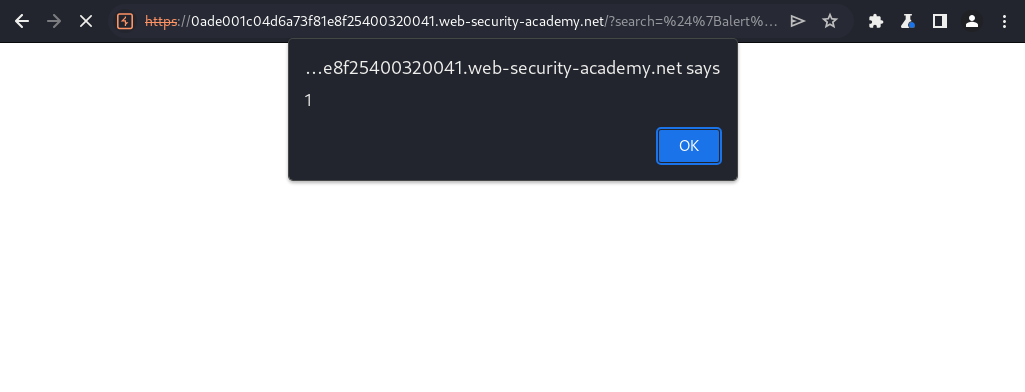

3.[Web_Hacking] Reflected XSS-2

이번 LAB에서는 애플리케이션이 입력값에 대해 HTML인코딩을 수행할 때 이를 우회하는 방법을 배웁니다.blog 검색 기능에 취약점이 존재하며 꺽쇠 기호(<,>)는 HTML 인코딩이 수행된다. 이 LAB을 해결하기 위해서는 HTML 속성을 사용해 alert() 함

4.[Web_Hacking] Reflected XSS-3

꺽쇠 기호(<,>)가 HTML로 인코딩 되고, 사용자가 입력한 문자가 그대로 JS 문자열에 입력된다. 이 LAB을 해결하려면 JS 문자열에서 XSS 취약점을 찾아내고 alert() 함수를 호출하라.

5.[Web_Hacking] Reflected XSS -4

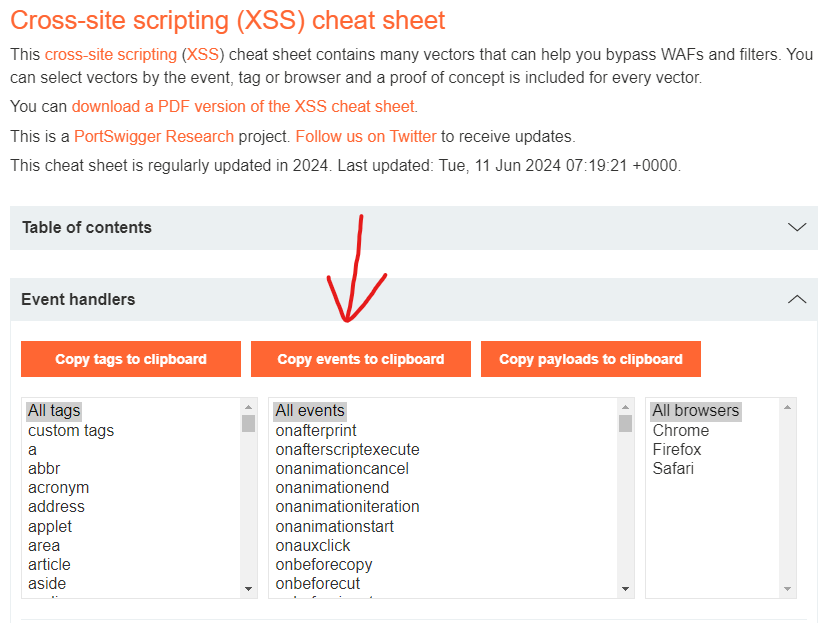

Lab: Reflected XSS into HTML context with most tags and attributes blocked 문제 LAB을 해결하기 위해서는 Reflected XSS 취약점이 존재하는 검색 기능을 찾아 print() 함수를 호출해야 한다.

6.[Web_Hacking] Reflected XSS -5

이 LAB은 custom tag를 제외한 모든 HTML tag를 차단하고 있다. LAB을 해결하기 위해서 custom tag를 사용해 자동으로 alert(document.cookie) 함수가 실행되도록 만들어라.우선 custom tag가 무엇인지 알아보고 시작하겠습니다

7.[Web_Hacking] Reflected XSS -6

이 LAB은 일반적인 태그들은 차단당했지만 SVG 태그와 event는 차단하지 않았다. 이 LAB을 해결하기 위해서는 XSS 공격을 수행해 alert() 함수를 호출해라.💡 SVG 태그란?SVG 태그는 HTML 문서 내에서 이러한 벡터 이미지(점, 선, 도형 등 수학

8.[Web_Hacking] Reflected XSS -7

이 LAB은 유저의 입력을 canonical link tag에 반영하고 꺽쇠기호(<,>)를 이스케이프 처리합니다.이 LAB을 해결하기 위해서는 XSS를 이용해 웹 사이트에 속성 값을 삽입해 alert() 함수를 호출해야 한다.공격을 돕기 위한 팁.당신은 가상의 유

9.[Web_Hacking] Reflected XSS -8

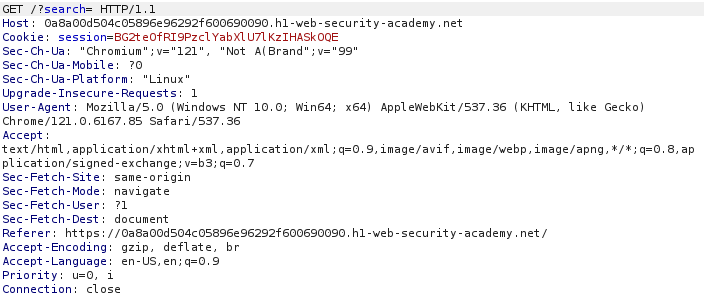

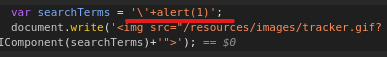

해당 LAB에 있는 검색 추적 기능에 Relected XSS 취약점이 존재한다. relection은 JS 코드에서 싱글쿼터(')와 backslash() 이스케이프로 인해 발생한다.LAB을 해결하기 위해서는 XSS 공격을 발생시키는 JS 코드를 찾아내고 alert() 함

10.[Web_Hacking] Reflected XSS-9

Lab: Reflected XSS into a JavaScript string with angle brackets and double quotes HTML-encoded and single quotes escaped 문제 해당 LAB은 꺽쇠 기호(), 더블 쿼터("

11.[Web_Hacking] Reflected XSS-10

해당 LAB은 blog 검색 기능에 XSS 취약점이 존재한다. reflection은 꺽쇠 기호, 싱글, 더블 쿼터가 HTML 인코딩되어 있고, 백틱(\`), 백 슬래시(\\)가 이스케이핑된 template string에서 발생한다.해당 LAB을 해결하기 위해서 XSS

12.[Web_Hacking] Reflected XSS-11

해당 LAB은 몇 개의 화이트리스트 태그들에 XSS 취약점이 존재한다. 단, 모든 event들과 anchor href 속성은 차단되어 있다.해당 LAB을 해결하기 위해선 XSS 벡터를 주입하여, 클릭 시, alert() 함수가 호출되도록해야 한다.참고로, 가상 유저가