서론

안녕하세요, 저는 QA 엔지니어입니다. 최근 제가 담당했던 프로젝트에서 JWT 토큰 유출로 인해 고객 데이터가 노출되는 심각한 사고가 발생했습니다. 밤새 대응했던 경험에서 얻은 교훈은 "인증 테스트는 절대 소홀히 해서는 안 된다"는 것입니다.

현대 API 설계에서 인증 시스템은 데이터와 서비스를 보호하는 최전선 방어벽입니다. 공격자가 인증을 우회하거나 토큰을 탈취하면 민감한 데이터에 접근하거나 불법 조작이 가능해집니다. 예를 들어, JWT 토큰이 유출되면 사용자 데이터가 악의적으로 변조될 수 있습니다. 그렇기 때문에 체계적인 인증 테스트는 개발자와 보안 팀에게 필수적입니다.

Apidog으로 인증 테스트 효율성 대폭 향상! 내 경험담

솔직히 말하면, 이전에는 인증 테스트에 많은 시간을 소비했습니다. 하지만 Apidog을 만난 후에는 작업 시간이 절반 이하로 줄었습니다! Apidog은 직관적인 비주얼 API 검증 플랫폼으로, JWT, OAuth2, SAML 등 다양한 인증 방식을 지원합니다.

그래픽 인터페이스를 통해 테스터는 인증 시나리오를 빠르게 구축하고, 요청을 자동화하며, 인증 흐름의 응답을 분석할 수 있습니다. 또한 Apidog은 CI/CD 통합도 지원하므로 지속적인 개발 과정에서 정기적으로 인증 문제를 감지하고 테스트 효율성을 향상시킬 수 있습니다. 정말 편리한 도구입니다!

현장에서 사용할 수 있는 인증 테스트 도구 목록 (기능별 그룹)

인터셉트 및 분석 도구

-

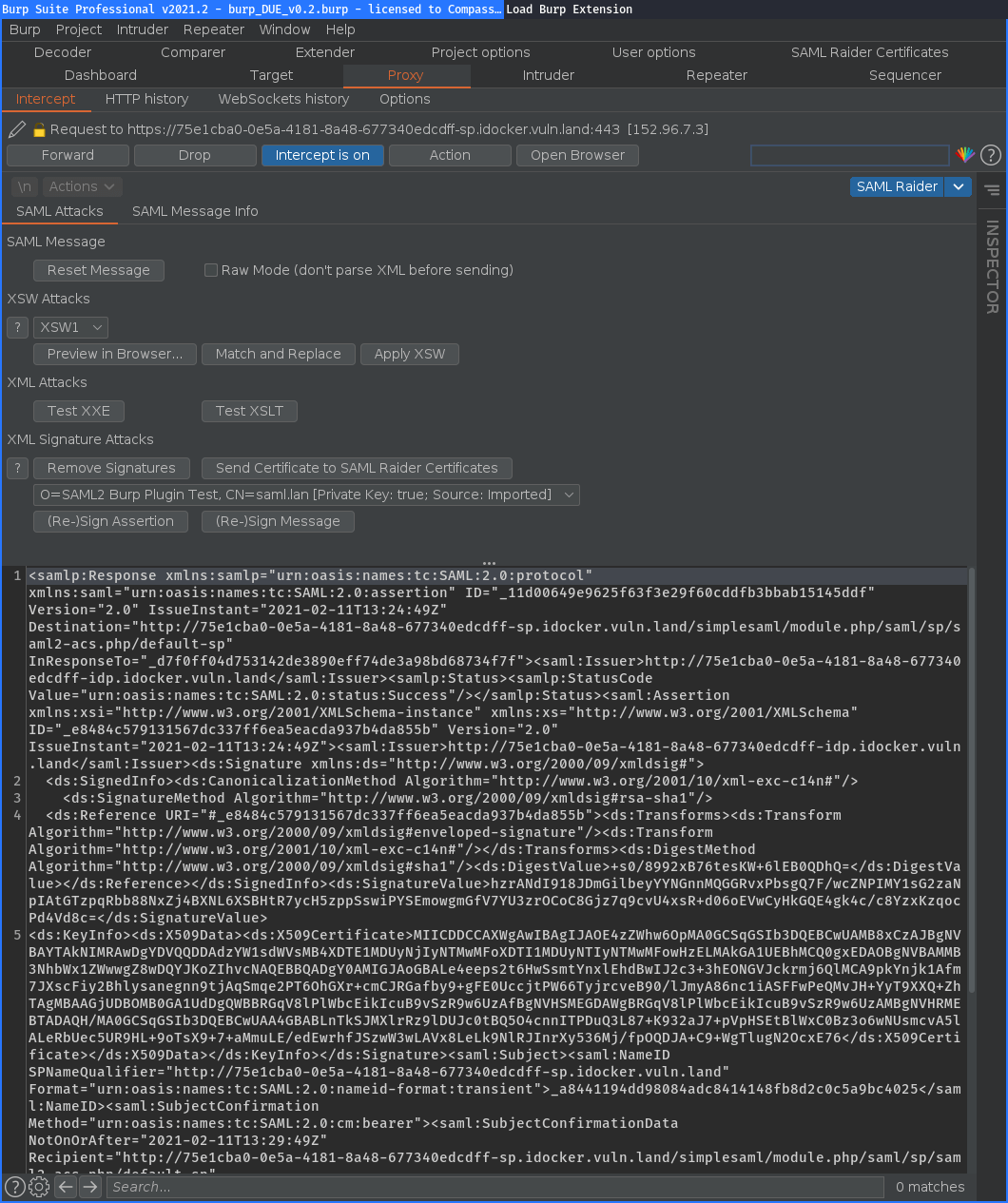

Burp Suite: 인증 요청을 캡처하고 조작하여 잠재적인 취약점을 발견합니다. 이 도구를 사용하여 XSRF 공격의 메커니즘을 처음으로 이해할 수 있었습니다.

-

MITMProxy: API 인증 요청을 가로채고 수정하여 상세한 분석을 용이하게 합니다. 명령줄 기반이라 자동화 스크립트와 결합하기 쉽습니다.

토큰 및 인증 분석 도구

-

JWT_Tool: JWT 토큰의 디코딩과 취약점 분석을 수행합니다. 서명 검증 우회 가능성을 쉽게 확인할 수 있는 것이 매력적입니다.

-

CyberChef: 다양한 인증 토큰을 디코딩하고 분석합니다. 다기능 온라인 도구로, 팀 전체에서 결과를 공유하기 쉽습니다.

-

authanalyzer(Burp 확장 기능): 복잡한 인증 메커니즘을 분석합니다. 특히 OAuth2.0의 복잡한 흐름을 시각화해 주어 도움이 됩니다.

Fuzz 도구

- ffuf: 인증 토큰과 세션 ID에 대해 무차별 대입 테스트를 실행합니다. 빠르고 유연성이 높아 제가 가장 좋아하는 도구 중 하나입니다.

보조 발견 도구

-

SAML Raider: SAML 인증의 보안을 테스트합니다. 엔터프라이즈 환경에서는 필수 도구입니다.

-

OAuth2 Proxy: OAuth2 인증 흐름을 분석합니다. 리다이렉트 취약점을 찾는 데 도움이 됩니다.

-

AquaTone: API 내의 인증 엔드포인트를 발견합니다. 대규모 API에서 특히 유용합니다.

-

hackBrowserData: 브라우저에서 저장된 API 자격 증명을 추출합니다. 내부 테스트에서 사용자 행동을 재현할 때 편리합니다.

-

GraphQL Raider: GraphQL API 내의 인증 취약점을 테스트합니다. 최근 프로젝트에서 이 도구를 사용하여 중요한 인증 우회를 발견했습니다!

추천 조합 패턴

- Apidog + Burp Suite: 이 강력한 조합으로 인증 테스트 시나리오를 빠르게 구축하면서 동시에 심층적인 보안 분석을 수행할 수 있습니다. 우리 팀에서는 표준 구성으로 채택하고 있습니다.

- Apidog + JWT_Tool: JWT 토큰 검증을 자동화하고 잠재적인 취약점을 발견합니다. 특히 마이크로서비스 아키텍처에서 효과적입니다.

실전 테크닉 & 팁

- 로그인이나 토큰 리프레시 인터페이스와 같은 중요한 인증 엔드포인트를 우선적으로 테스트하세요. 이 부분이 뚫리면 전체 시스템이 위험에 노출됩니다.

- Apidog을 사용하여 그래픽 보고서를 생성하고 테스트 커버리지를 향상시키세요. 경영진에게 보고할 때도 설득력이 높아집니다.

- 인터셉트 도구와 결합하여 비정상적인 요청이나 토큰의 취약점을 확인하세요. 특히 프로덕션 환경과 유사한 스테이징 환경에서의 테스트가 중요합니다.

결론

Apidog과 Burp Suite를 결합하면 인증을 커버하는 완전한 테스트 체인을 형성할 수 있습니다. 팀은 정기적으로 도구 라이브러리를 업데이트하고, 테스트 결과를 개발 프로세스와 연계하여 API 보안을 지속적으로 향상시키는 것이 좋습니다.

저 자신도 인증 테스트를 경시했던 시기가 있었지만, 실제 보안 사고를 경험한 후에는 그 중요성을 절실히 느끼게 되었습니다. 여러분도 이번에 소개한 도구를 활용하여 API의 보안을 강화하시기 바랍니다.

마지막으로, 이 글이 조금이라도 도움이 되었다면 댓글이나 공유 부탁드립니다.