1. 환경 설정

해킹하고자 하는 시스템 환경

- 동일한 네트워크에 있음

- 운영체제가 우분투임

이외 정보는 모르는 상태로 시작

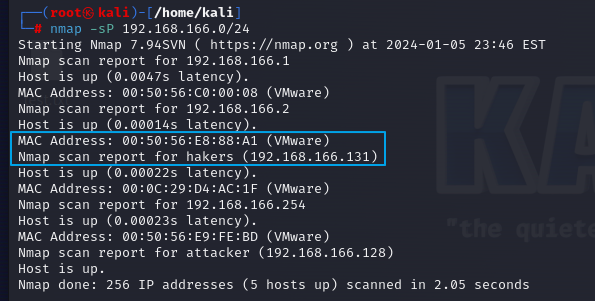

2. 서버 주소 탐색

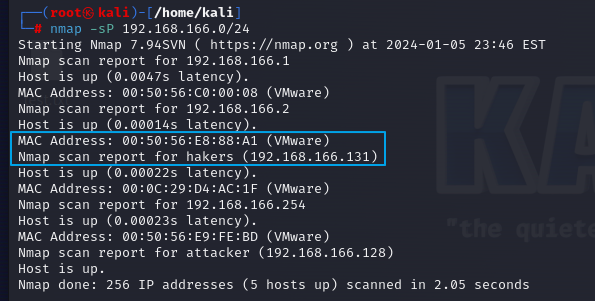

- 공격자와 동일한 네트워크에 있다는 사전 정보를 통해 동일 네트워크 환경에 존재하는 IP를 전부 검색해본다

- 사용할 명령어는 nmap

- 우선 같은 망 내 살아있는 호스트를 확인하기 위해 스캔을 진행한다

nmap -sP 192.168.166.0/24

- 게이트웨이, DNS, 브로드캐스트를 제외하고 남은 131이 해당 서버로 추측된다

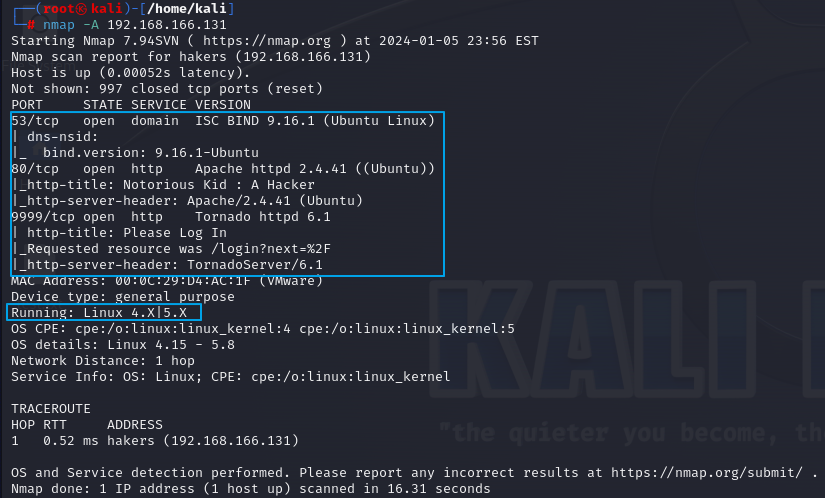

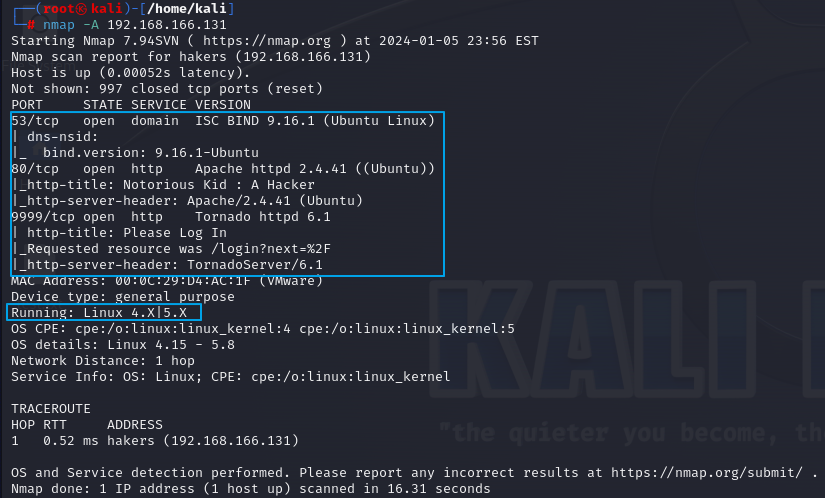

- 해당 호스트의 정보를 자세히 얻기 위해 스캔을 진행한다

- 해당 스캔에서 알 수 있는 정보는 다음과 같다

- 운영체제 : 리눅스 4.15 ~ 5.8, 우분투

- 열려있는 포트 : 53, 80, 9999

- 53번 포트 : DNS포트 - 운영체제가 우분투임을 알 수 있음

- 80번 포트 : 웹페이지, 아파치 2.4.41 버전을 사용

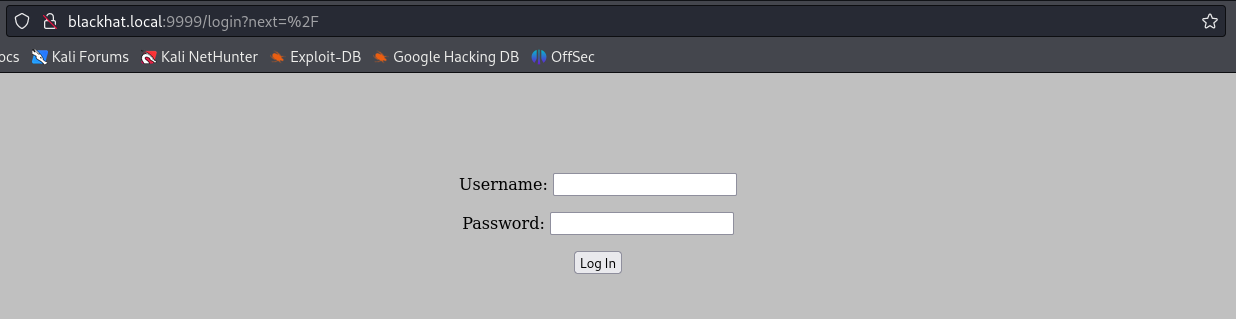

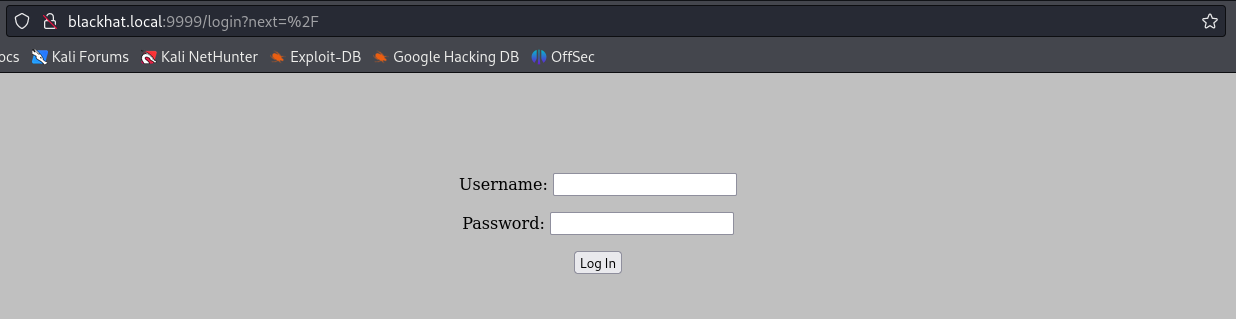

- 9999번 포트 : 웹페이지, 토네이도 서버 6.1 버전을 사용, 리퀘스트 있음

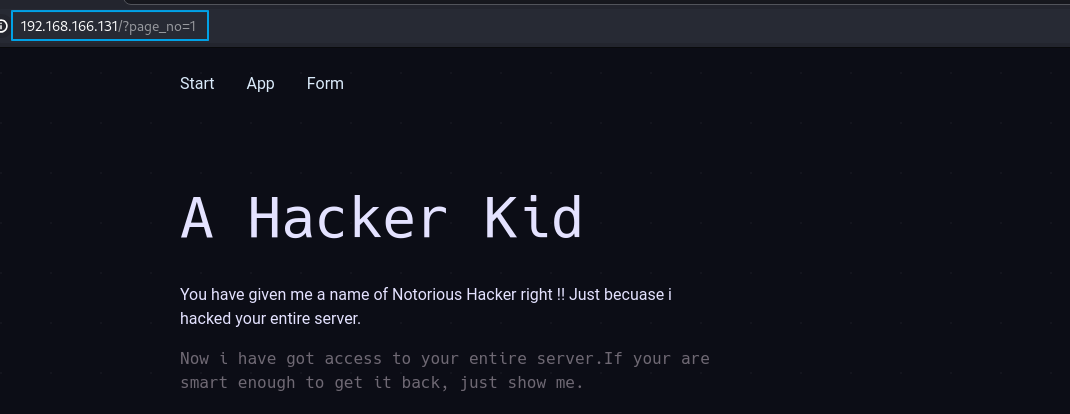

3. 서버 탐색

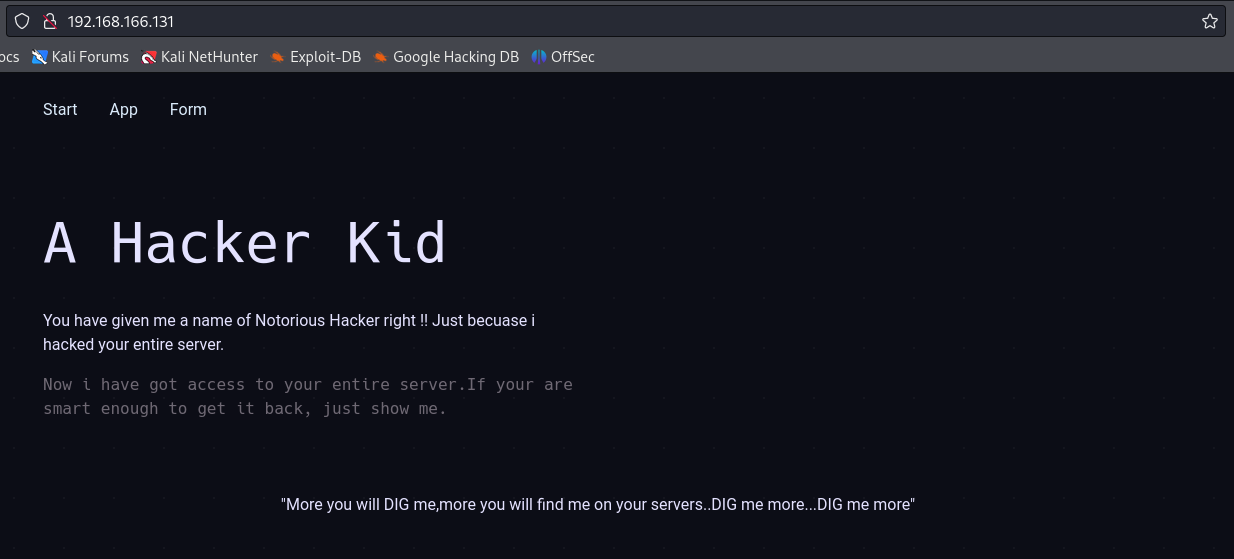

웹페이지 탐색

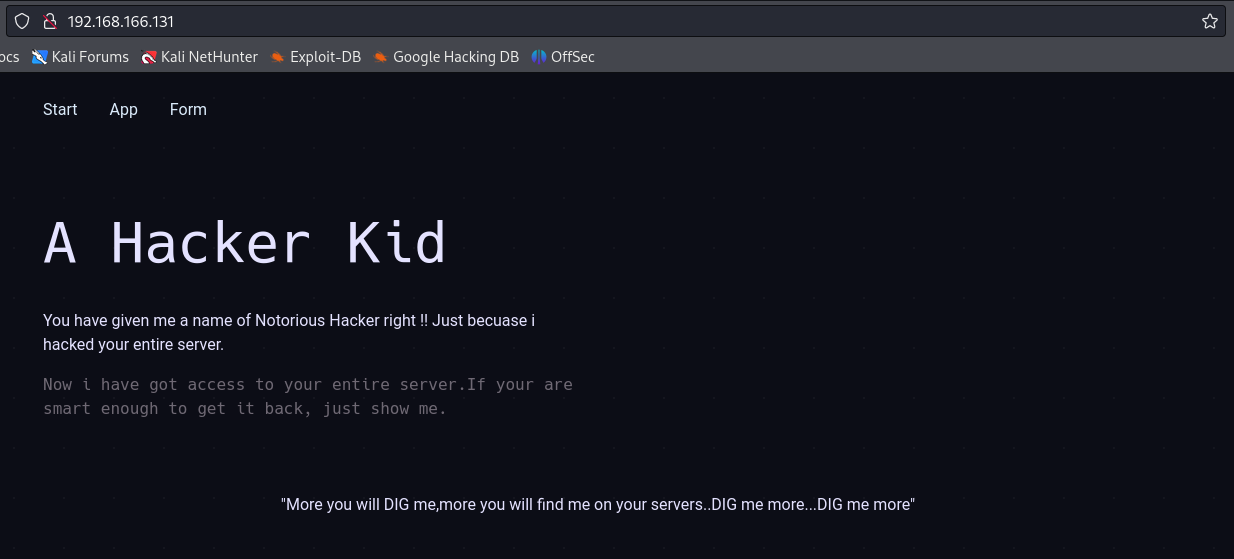

- 웹페이지 서비스를 제공하는 것을 확인했으므로, 서버에 접속하여 추가 정보가 있는지 찾아본다

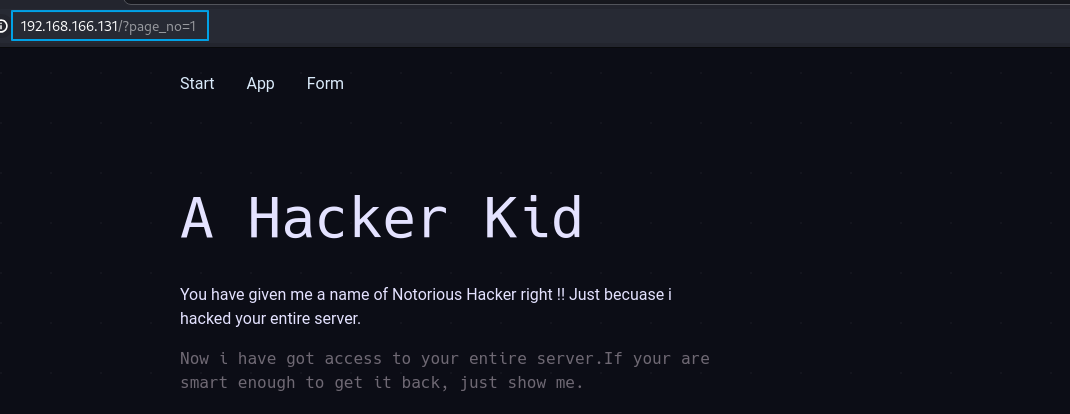

- 80번 포트쪽 웹페이지는 별 것이 없는 것으로 보인다.

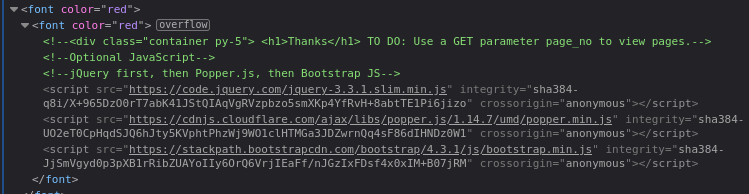

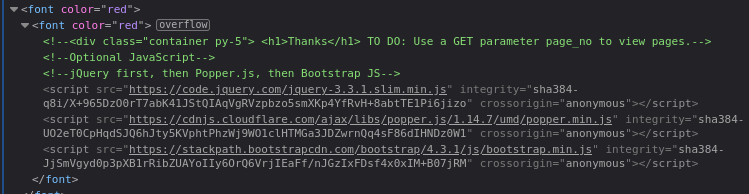

- 페이지 소스를 확인 했을 때 겟 파라미터가 있다는 것을 확인 할 수 있다.

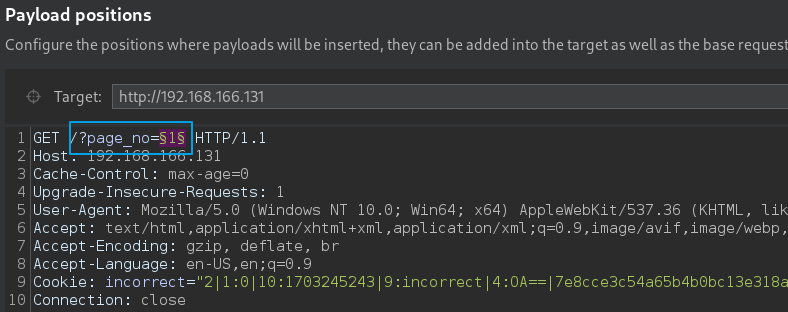

Burp Suite 사용

- 각 웹페이지에 시도해볼 값이 있으므로 burp suite를 사용하여 테스트 해본다.

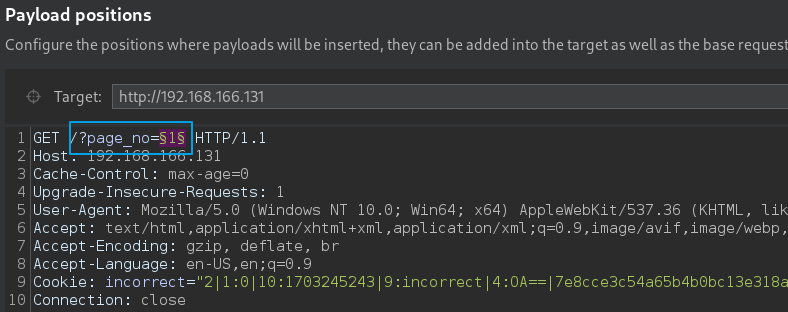

- GET 파라미터를 포함한 채로 버프수트 인터럽트를 사용한다

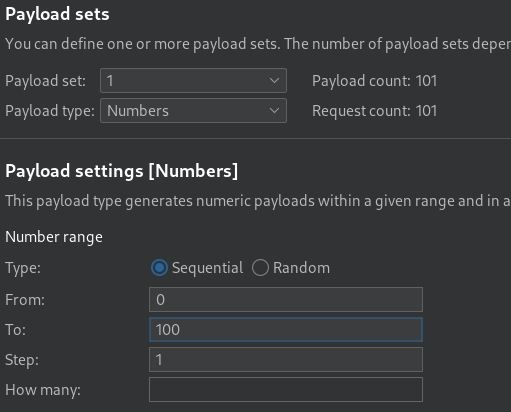

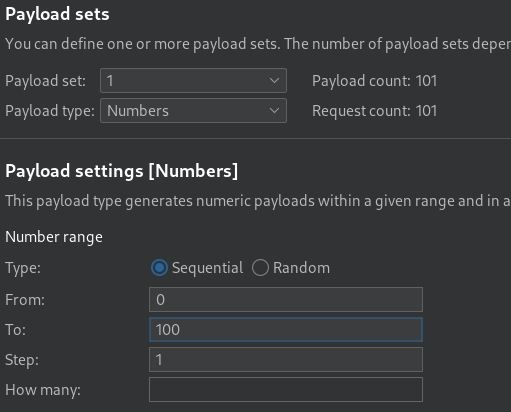

- 해당 페이로드를 지정하여 0부터 100까지 순서대로 대입하여본다.

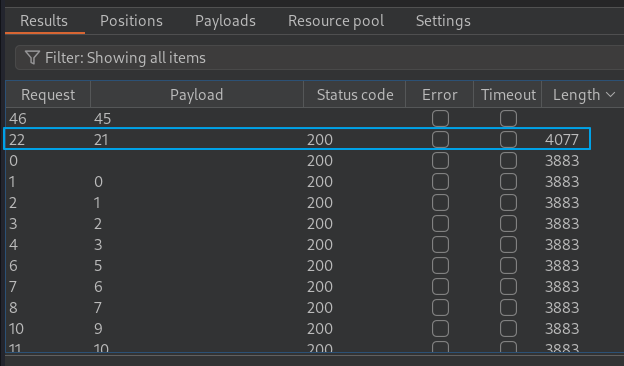

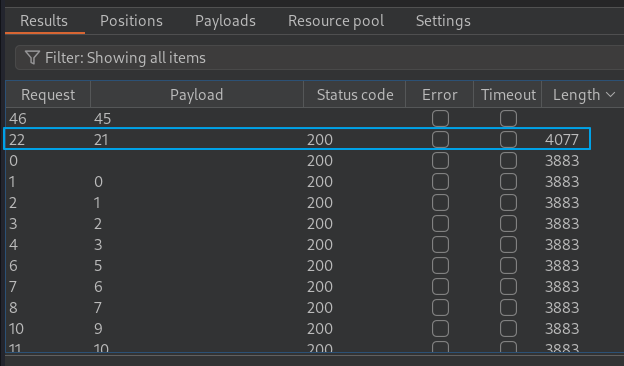

- 무작위 대입 중 입력 값 21만이 길이가 다르다.

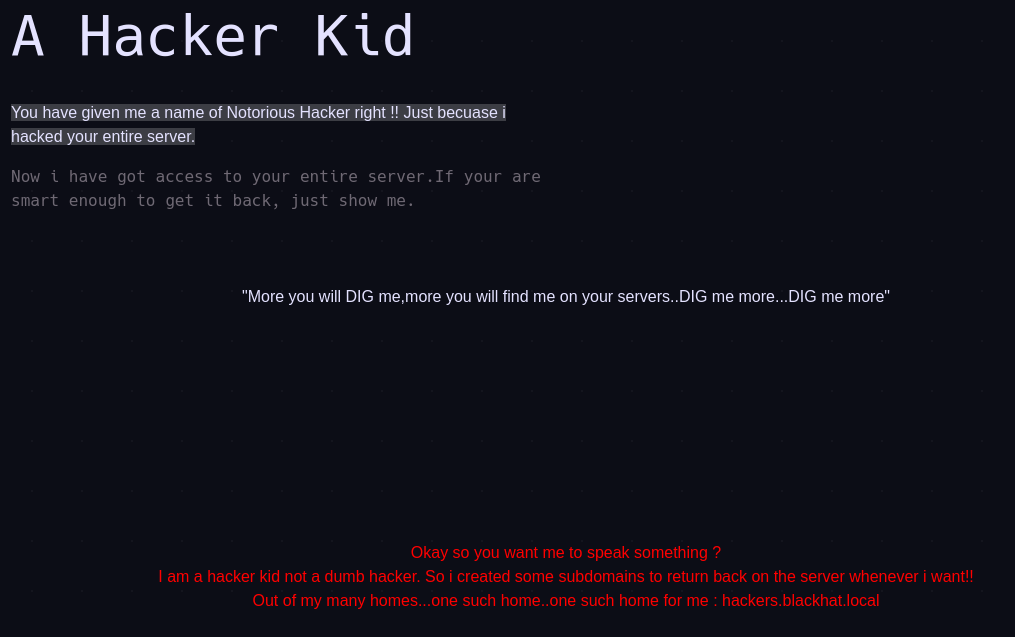

- 해당 값을 파라미터로 웹 페이지를 다시 요청한다

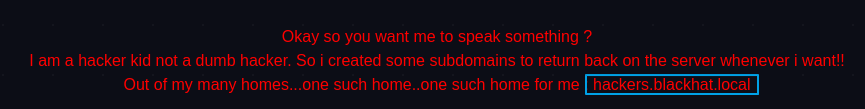

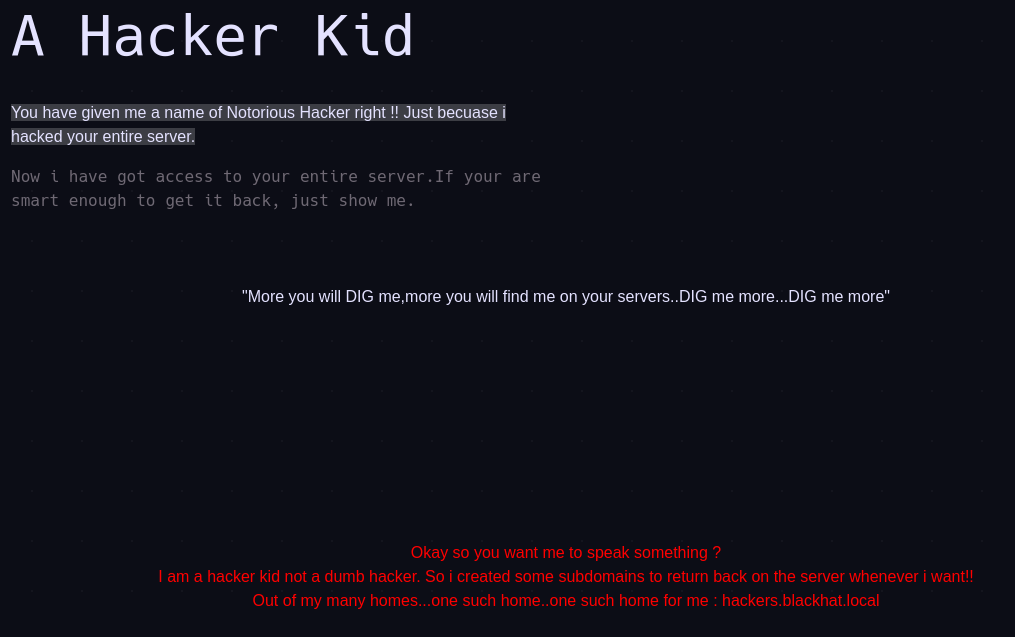

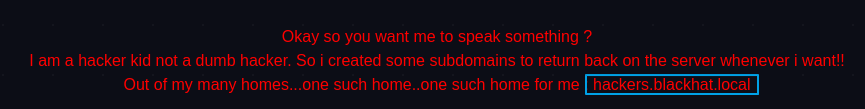

- 해당 주석을 보면 서브도메인이 있는 것으로 보인다.

- 현재 하고자 하는 것은 사전조사 단계이므로 서브도메인 탐색 및 수집은 다음 단계로 넘긴다.

4. 취약점 탐색

- 이전 단계에서 수집한 정보를 토대로 각 프로그램 별 취약점을 검색한다

- 검색하고자 하는 프로그램은 아파치(2.4.41), 토네이도 서버(6.1) 이다.