정보처리기사 2020년 08월 22일 기출문제

1과목: 소프르웨어 설계

-

디자인 패턴 중에서 행위적 패턴에 속하지 않는 것은?

1. 커맨드 (Command) 패턴 2. 옵저버 (Observer) 패턴 3. 프로토타입 (Prototype) 패턴 4. 상태 (State) 패턴답: 3

프로토타입은 생성 패턴

디자인패턴

- 생성패턴 (프로토, 빌더, 팩토리 메서드, 앱스트랙 팩토리, 싱글톤)

- 구조패턴

- 행위패턴

답: 1

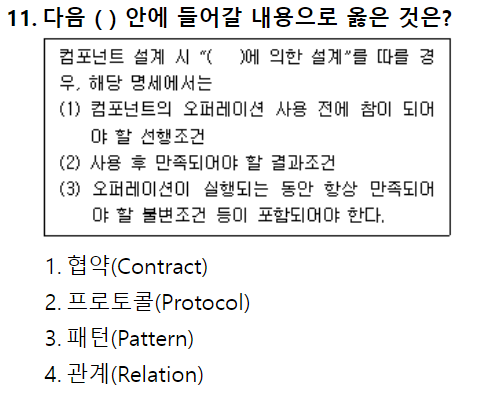

협약에 의한 설계: 클래스에 대한 여러 가정을 공유하도록 명세한 것

- 자료 사전에서 자료의 반복을 의미하는 것은?

- =

- ( )

- { }

- [ ]

답: 3

= -> 자료의 정의

() -> 자료의 생략

{} -> 자료의 반복

[] -> 자료의 선택

- CASE(Computer-Aided Software Engineering)도구에 대한 설명으로 거리가 먼 것은?

- 소프트웨어 개발 과정의 일부 또는 전체를 자동화하기 위한 도구이다.

- 표준화된 개발 환경 구축 및 문서 자동화 기능을 제공한다.

- 작업 과정 및 데이터 공유를 통해 작업자간 커뮤니케이션을 증대한다.

- 2000년대 이후 소개되었으며, 객체지향 시스템에 한해 효과적으로 활용된다.

답: 4

- 인터페이스 요구 사항 검토 방법에 대한 설명이 옳은 것은?

- 리팩토링 : 작성자 이외의 전문 검토 그룹이 요구사항 명세서를 상세히 조사하여 결함, 표준 위배, 문제점 등을 파악

- 동료검토 : 요구 사항 명세서 작성자가 요구 사항 명세서를 설명하고 이해관계자들이 설명을 들으면서 결함을 발견

- 인스펙션 : 자동화된 요구 사항 관리 도구를 이용하여 요구 사항 추적성과 일관성을 검토

- CASE 도구 : 검토 자료를 회의 전에 배포해서 사전 검토한 후 짧은 시간 동안 검토 회의를 진행하면서 결함을 발견

답: 2

- 동료 검토(Peer Review) : 요구사항 명세서 작성자가 요구사항 명세서를 설명하고 이해관계자들이 설명을 들으면서 결함을 발견

- 워크스루(Walk Through) : 검토 회의 전, 명세서를 미리 배포하여 사전검토 후에 짧은 검토 회의를 통해 결함 발견

- 인스펙션(Inspection) : 요구사항 명세서 작성자를 제외한 다른 검토 전문가들이 명세서를 확인하면서 결함을 발견

2과목 : 소프트웨어 개발

답: 2

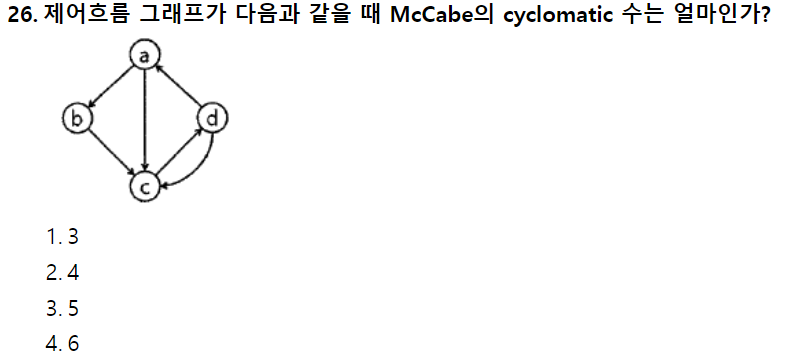

Edge = 6 (화살표)

Node = 4 (동그라미)

V(G) = E - N + 2

= 6 - 4 + 2 = 4

- 물리데이터 저장소의 파티션 설계에서 파티션 유형으로 옳지 않은 것은?

- 범위분할(Range Partitioning)

- 해시분할(Hash Partitioning)

- 조합분할(Composite Partitioning)

- 유닛분할(Unit Partitioning)

답: 4

- 알파, 베타 테스트와 가장 밀접한 연관이 있는 테스트 단계는?

- 단위 테스트

- 인수 테스트

- 통합 테스트

- 시스템 테스트

답: 2

인수테스트

- 사용자 인수 테스트

- 알파 테스트

- 베타 테스트

3과목 : 데이터베이스 구축

- 병행제어 기법 중 로킹에 대한 설명으로 옳지 않은 것은?

- 로킹의 대상이 되는 객체의 크기를 로킹 단위라고 한다.

- 데이터베이스, 파일, 레코드 등은 로킹 단위가 될 수 있다.

- 로킹의 단위가 작아지면 로킹 오버헤드가 증가한다.

- 로킹의 단위가 커지면 데이터베이스 공유도가 증가한다.

답: 4

로킹 단위가 크면 나머지가 다 작아짐 / 로킹 단위가 작으면 나머지가 다 큼

- 분산 데이터베이스의 투명성(Transparency)에 해당 하지 않는 것은?

- Location Transparency

- Replication Transparency

- Failure Transparency

- Media Access Transparency

답: 4

- 데이터베이스 로그(log)를 필요로 하는 회복 기법은?

- 즉각 갱신 기법

- 대수적 코딩 방법

- 타임 스탬프 기법

- 폴딩 기법

답: 1

4과목 : 프로그래밍 언어 활용

- 다음 중 bash 쉘 스크립트에서 사용할 수 있는 제어문이 아닌 것은?

- if

- for

- repeat_do

- while

답: 3

- 다음 중 가장 결합도가 강한 것은?

- data coupling

- stamp coupling

- common coupling

- control coupling

답: 3

결합도 강한것부터 순서 <내공외제스자>

5과목 : 정보시스템 구축관리

- 기능점수(Functional Point)모형에서 비용산정에 이용되는 요소가 아닌 것은?

- 클래스 인터페이스

- 명령어(사용자 질의수)

- 데이터파일

- 출력보고서

답: 1

- 기존 무선 랜의 한계 극복을 위해 등장하였으며, 대규모 디바이스의 네트워크 생성에 최적화되어 차세대 이동통신, 홈네트워킹, 공공 안전 등의 특수목적을 위한 새로운 방식의 네트워크 기술을 의미하는 것은?

- Software Defined Perimeter

- Virtual Private Network

- Local Area Network

- Mesh Network

답: 4

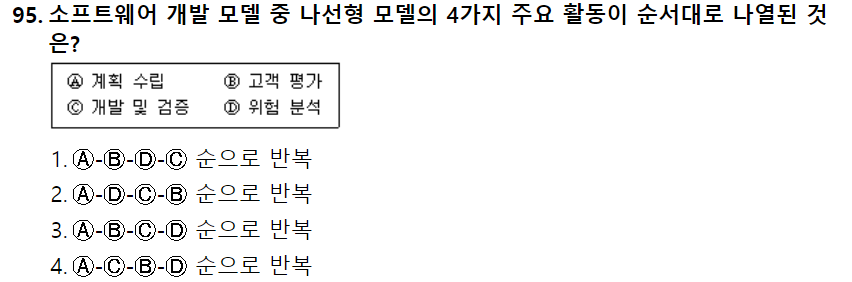

답: 2

계획 수립 -> 위험 분석 -> 개발 및 검증 -> 고객평가

- 소프트웨어 개발 표준 중 소프트웨어 품질 및 생산성 향상을 위해 소프트웨어 프로세스를 평가 및 개선하는 국제 표준은?

- SCRUM

- ISO/IEC 12509

- SPICE

- CASE

답: 3

프로세스 평가 = SPICE or ISO/IEC 15504

- 실무적으로 검증된 개발보안 방법론 중 하나로써 SW보안의 모범 사례를 SDLC(Software Development Life Cycle)에 통합한 소프트웨어 개발 보안 생명주기 방법론은?

- CLASP

- CWE

- PIMS

- Seven Touchpoints

답: 4