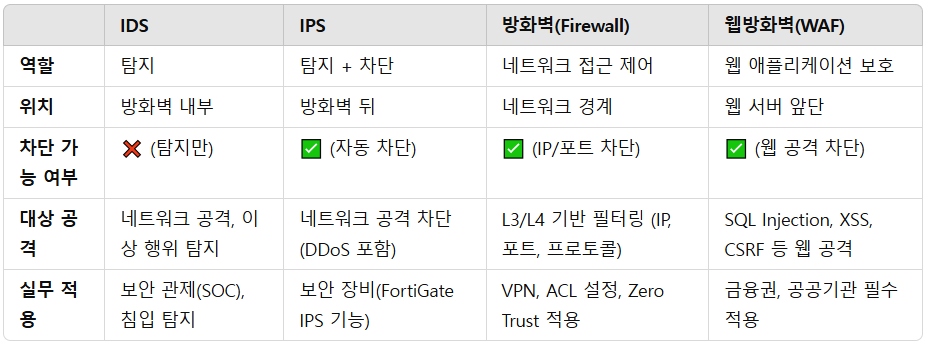

🍅IDS와 IPS의 차이점

📌IDS (Intrusion Detection System) - 침입 탐지 시스템

✅ 개념

IDS는 네트워크 및 시스템의 트래픽을 모니터링하여 비정상적인 행위(악성코드, 해킹 시도, 정책 위반 등)를 탐지하고 로그를 기록하거나 관리자에게 알림을 보내는 역할을 한다.

하지만 공격을 차단하는 기능은 없고, 단순히 탐지만 수행한다.

✅ 설치 위치

네트워크 기반(NIDS, Network-based IDS)

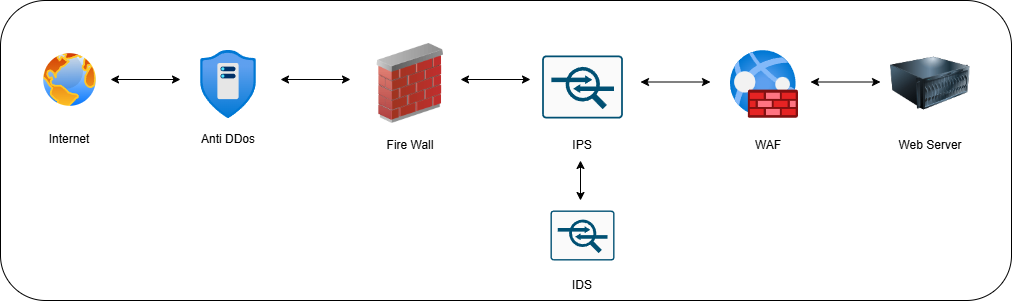

방화벽 내부에 배치되며, 주요 네트워크 구간의 트래픽을 감시

예시: 방화벽 내부에 설치된 Suricata, Snort, Zeek

호스트 기반(HIDS, Host-based IDS)

개별 서버, PC 등에 설치하여 해당 시스템 내에서 발생하는 행위를 감시

예시: OSSEC, Wazuh, Windows Defender (HIDS 기능 포함)

✅ 기능

비정상 트래픽 탐지 (DDoS, 스캐닝, 취약점 공격 등)

로그 기록 및 관리자 알림

시그니처 기반 탐지 (이미 알려진 공격 패턴 탐지)

행위 기반 탐지 (이상 징후 탐지 - Zero-day 공격 대응 가능)

✅ 실무 적용

대기업 보안 관제(SOC)에서 공격 감지용으로 활용

IDS 데이터를 SIEM(Security Information and Event Management)과 연계하여 분석

내부 사용자 행동 분석(UEBA)와 결합하여 이상행위 탐지

📌IPS (Intrusion Prevention System) - 침입 방지 시스템

✅ 개념

IPS는 IDS의 기능을 포함하면서, 탐지된 공격을 자동으로 차단하는 기능을 갖춘 시스템이다.

즉, 네트워크 트래픽을 감시하다가 공격이 발견되면 패킷을 드롭하거나 차단한다.

✅ 설치 위치

네트워크 인라인(Inline) 모드

방화벽 앞 또는 뒤에 직접 연결하여 트래픽을 모니터링하면서 필요한 경우 차단

예시: Palo Alto, FortiGate, Suricata IPS 모드

✅ 기능

IDS의 모든 기능 포함 (로그, 경고, 탐지)

공격 차단 (자동 차단 기능)

DDoS 공격 방어

웹 해킹 공격(SQL Injection, XSS 등) 차단

Exploit 공격, 취약점 스캔 차단

정책 기반 차단

특정 포트/프로토콜 차단

비인가된 애플리케이션 차단

✅ 실무 적용

네트워크 방어를 위해 방화벽과 연계하여 사용

IPS 정책을 너무 강하게 설정하면 정상 트래픽까지 차단될 가능성이 있음

보안 장비(FortiGate, Palo Alto)에서 UTM(통합 보안 기능)으로 IPS 기능 포함

🍅방화벽과 웹방화벽의 차이점

📌방화벽 (Firewall)

✅ 개념

방화벽은 네트워크 경계에서 트래픽을 필터링하여 허용된 트래픽만 통과시키는 역할을 한다.

보통 L3(네트워크 계층) ~ L4(전송 계층)에서 패킷을 필터링한다.

✅ 설치 위치

네트워크 경계 (인터넷 ↔ 내부망 사이)

사내 네트워크 → 외부 인터넷 통신을 제어

DMZ 구간 → 내부 서버 보호

클라우드 환경(AWS, Azure)에서 보안 그룹(Security Group)으로 적용

✅ 기능

IP/포트 기반 접근 제어 (ACL, Access Control List)

상태 기반 패킷 필터링 (Stateful Inspection)

DDoS 공격 방어 (기본적인 SYN Flood 방어)

VPN 기능 제공 (IPSec, SSL-VPN)

✅ 실무 적용

네트워크 세그먼트 분리

외부에서 내부망 접근 통제 (Zero Trust 적용 가능)

L7 방화벽(FortiGate, Palo Alto)에서 애플리케이션 제어까지 가능

📌웹방화벽 (WAF, Web Application Firewall)

✅ 개념

웹방화벽(WAF)은 일반 방화벽과 달리 웹 애플리케이션 계층(L7, HTTP/HTTPS)에서 작동하며, 웹 해킹 공격을 차단하는 역할을 한다.

✅ 설치 위치

웹 서버 앞단 (Reverse Proxy 방식)

클라우드 WAF (AWS WAF, Cloudflare WAF)

온프레미스 WAF (F5, ModSecurity, Imperva)

✅ 기능

SQL Injection, XSS, CSRF 공격 차단

OWASP Top 10 취약점 방어

봇(Bot) 트래픽 탐지 및 차단

Rate Limiting (요청 속도 제한, DDoS 대응 가능)

✅ 실무 적용

금융권, 공공기관 필수 적용 (전자금융감독 규정)

API 서버 보호 (API Gateway와 연계 가능)

클라우드 환경에서 Auto Scaling 지원