🍅인프라

1. 방화벽 어그리게이션(Firewall Aggregation)

네트워크에서 다수의 방화벽을 효율적으로 관리하고 트래픽을 최적화하기 위해 사용하는 개념

이 방법은 대규모 네트워크 환경이나 클라우드 환경에서 특히 유용하며, 주요 목표는 여러 방화벽 인스턴스를 하나의 논리적인 엔터티로 묶어 관리 효율성을 높이고, 성능과 보안을 동시에 강화하는 것

주요 특징과 개념

통합된 관리 (Centralized Management)

여러 방화벽을 단일 인터페이스에서 관리할 수 있도록 해줌

이를 통해 정책 설정, 로그 관리, 트래픽 모니터링 등을 더 쉽게 수행할 수 있다

방화벽 정책이 서로 일관되게 적용되도록 보장함트래픽 분산 및 최적화 (Traffic Distribution & Optimization)

여러 방화벽 사이에서 트래픽을 균등하게 분산하여 부하를 줄이고 성능을 최적화합니다.

주로 로드 밸런싱과 함께 사용확장성 (Scalability)

네트워크 환경이 확장될 때, 새로운 방화벽을 쉽게 추가하거나 제거할 수 있다

클라우드 환경에서는 자동 확장(Auto Scaling)과 결합되기도 한다고가용성 (High Availability)

여러 방화벽을 그룹화하여 장애 발생 시에도 네트워크가 지속적으로 운영될 수 있도록 설계한다

방화벽 간 상태 동기화와 장애 복구 기능이 포함될 수 있다다양한 방화벽 통합 (Multi-Firewall Integration)

서로 다른 제조사의 방화벽이나, 온프레미스와 클라우드 방화벽을 통합적으로 사용할 수 있는 환경을 제공

방화벽 어그리게이션의 실제 활용 예시

클라우드 환경: AWS, Azure, GCP 같은 클라우드 서비스에서 여러 지역이나 가용 영역(Availability Zone)에 분산된 방화벽을 단일 관리 시스템으로 통합

기업 네트워크: 대규모 데이터 센터에서 북쪽-남쪽(North-South) 트래픽과 동서(East-West) 트래픽을 모두 제어하는데 사용

ISP 환경: 대규모 인터넷 서비스 제공업체에서 고객 트래픽을 효율적으로 보호하기 위해 여러 방화벽을 통합 운영

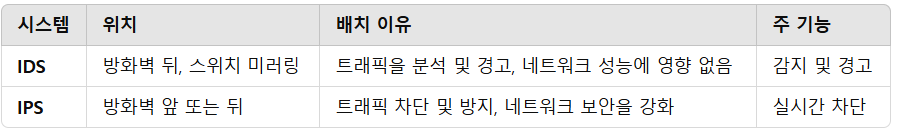

2. IDS/IPS

IDS (Intrusion Detection System)

위치: 네트워크 내부, 방화벽 뒤에 배치하여 외부에서 내부로 들어오는 트래픽을 모니터링

스위치 또는 라우터의 미러링 포트: 전체 네트워크 트래픽을 분석하기 위해 스위치나 라우터의 트래픽을 복사해 IDS로 전달배치 이유

IDS는 모니터링과 경고를 목적으로 하기 때문에, 트래픽 흐름을 중단하지 않으면서도 의심스러운 활동을 감지할 수 있는 위치에 배치

네트워크 내부의 특정 구간에서 활동을 감시하여 내부 위협까지 탐지 가능

주요 장점은 네트워크 성능에 영향을 주지 않는다는 점

IPS (Intrusion Prevention System)

위치: 방화벽 앞 또는 뒤, 네트워크 트래픽이 반드시 통과하는 경로에 배치

게이트웨이(네트워크 입구): 외부와 내부를 연결하는 경로의 한가운데에 위치

주로 방화벽 바로 뒤에 배치한다

방화벽에서 큰 틀을 거르고 IPS에서 다시 거른다배치 이유:

IPS는 모니터링과 차단을 모두 수행하므로, 트래픽이 반드시 거쳐야 하는 경로(인라인 모드)에 배치해야 효과적으로 동작

악성 트래픽이 내부 네트워크에 도달하기 전에 이를 차단하여 네트워크와 시스템을 보호

방화벽 뒤에 배치하면 방화벽을 통과한 트래픽 중에서도 악성 패킷을 추가적으로 차단 가능

OSI 7 LAYER

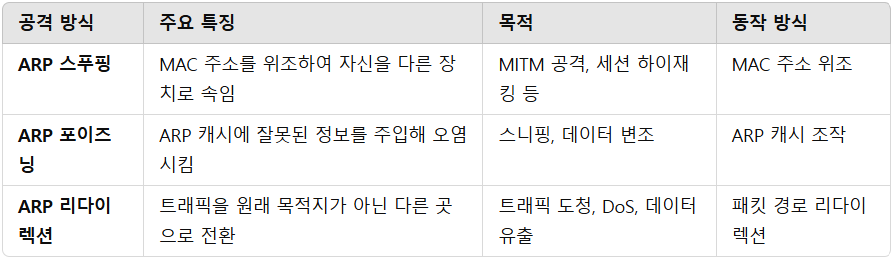

1. ARP 스푸핑 (ARP Spoofing)

개념: 공격자가 자신의 MAC 주소를 네트워크 상의 다른 장치(MAC 주소)로 위조하여 특정 IP 주소에 대해 잘못된 ARP 응답을 보낸다

목적: 데이터 스니핑(중간에서 패킷 가로채기)

세션 하이재킹(Session Hijacking)

서비스 방해 공격(DoS)동작 방식: 공격자가 자신의 MAC 주소를 네트워크 상 다른 장치(IP 주소)의 MAC 주소인 것처럼 속임

다른 장치들이 ARP 캐시를 갱신하면서 공격자의 MAC 주소로 패킷을 전달하게 됨결과: 공격자는 자신을 중간자(MITM, Man-In-The-Middle)로 설정하여 데이터 흐름을 제어하거나 감시할 수 있음

2. ARP 포이즈닝 (ARP Poisoning)

개념: 공격자가 네트워크 장치의 ARP 캐시에 잘못된 MAC-IP 매핑 정보를 주입하여 ARP 캐시를 '오염(Poison)'시키는 행위

목적: 일반적으로 스푸핑과 동일한 목적을 가짐

데이터를 도청하거나 네트워크 트래픽을 왜곡시키기 위해 사용됨동작 방식: ARP 요청/응답 과정을 위조하여 네트워크의 ARP 캐시에 잘못된 정보를 기록.피해 장치가 잘못된 ARP 캐시를 사용하여 공격자에게 패킷을 전달하게 됨

차이점: 스푸핑이 '위조'하는 데 중점을 둔다면, 포이즈닝은 '의도적으로 캐시를 오염'시키는 행위에 초점이 있음

3. ARP 리다이렉션 (ARP Redirection)

개념: 네트워크 트래픽을 특정 목적지(원래는 가지 않아야 할 장치)로 리다이렉트(전환) 시키는 공격 방식

목적: 트래픽 리다이렉션을 통해 데이터를 가로채거나 악의적인 서비스로 유도.

특정 IP로 트래픽을 전환하여 DoS나 데이터 유출 시도동작 방식: 공격자가 ARP 요청/응답을 위조하여 트래픽이 특정 호스트(공격자 또는 다른 장치)로 향하게 만듦

트래픽은 원래 의도된 목적지가 아닌 공격자가 지정한 곳으로 리다이렉트됨특징: 포이즈닝 또는 스푸핑의 연장선에서 발생하는 경우가 많음

특정 트래픽을 조작하여 다른 장치로 우회시키는 것이 주된 목적