🍅방화벽

외부IP는 방화벽 외부의 IP를 나타냄

내부IP는 방화벽 내부의 IP를 나타냄

1. HR

고가용성, DR센터(서버를 똑같이 다른 장소에 구현하는 것)

Failover:active상태의 방화벽이 다운되면standby상태의 방화벽에서 failover가 발생하며, 서비스를 이어서 제공failback

switch over: 수동전환

swith back: 수동에서 자동으로 전환

스위치

L2: 일반적인 스위치

L3: L2 + 라우팅 + @

L4: L3 + 로드밸런싱 + @

L7: L4 + 보안(ips) + @

Heartbeat

방화벽의 장애를 확인함, 메시지를 보내서 응답을 주고 받음

TLS: 1.0 ~ 1.1 heartbleed

ELK: heartbeat > 시스템에 대한 활성 정보 수집메시지 교환 양식

L2:arp

L3:icmp

L4:tcp

2. Suricata

IPS의 종류인 Snort의 발전한 버전이라고 보면 된다

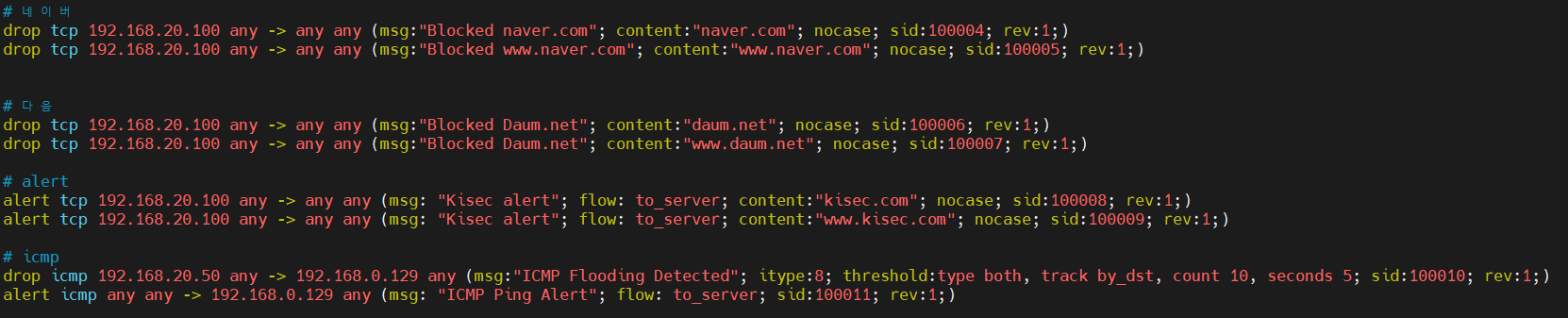

Suricata 룰 실습

문제 1: 네이버, 다음은 차단하고 kisec.com 접속시 알람

문제 2: ICMP Flooding 공격 시 차단, ping 통신을 차단하면 안된다

룰

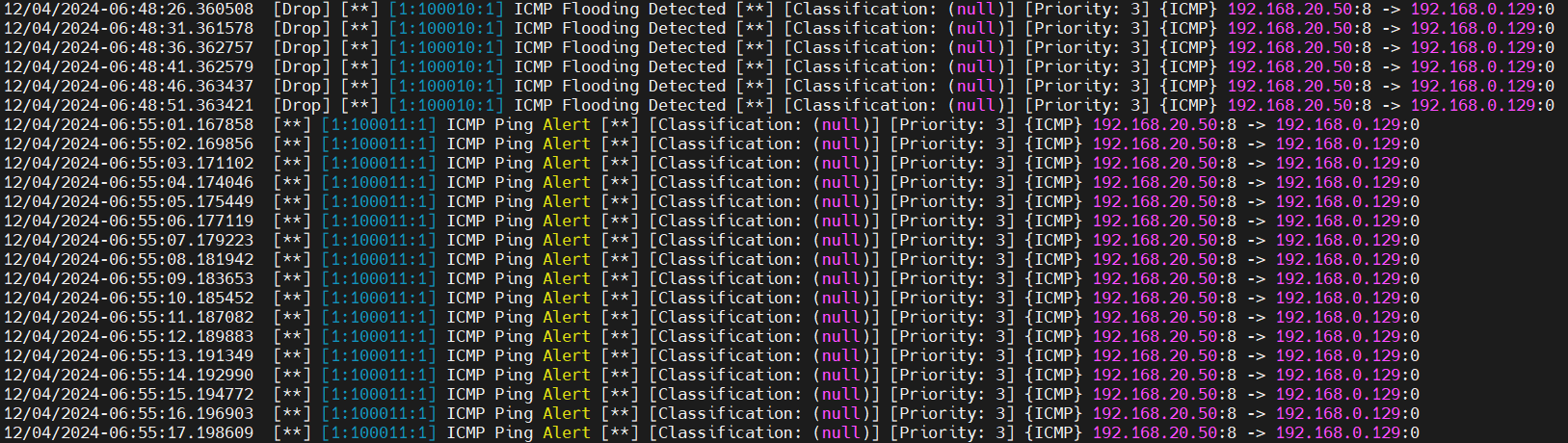

결과

🍅로그

1. 서버 시간 동기화의 중요성

정확한 로그 분석: 서버 시간이 다르면 동일 사건이 서로 다른 시간대에 기록되어 문제 추적과 분석이 어려움

문제 진단 방해: 사건 발생 순서를 파악하기 힘들어 원인 분석과 대응 지연 발생

혼란스러운 로그: 분산 시스템에서 로그가 중구난방으로 기록되어 신뢰성 저하

2. 웹 침해 대응 요약

즉각적 조치: WAF, 방화벽, IPS가 뚫린 경우, 공격 IP를 차단해 시간을 확보

반복적 차단: 공격 패턴을 분석하며 지속적으로 IP를 차단

방어 강화: 분석 결과를 기반으로 새로운 룰을 생성해 방어 체계 강화

핵심: IP 차단으로 시간을 벌고, 룰 개선으로 지속적 방어력 강화

3. 피해 시스템 복구

침투 후 로그를 삭제하는 이유

추적 방해와 흔적 감추기: 공격자는 로그를 삭제해 보안 관리자가 침입 경로를 추적하지 못하도록 방해한다

이를 통해 자신의 존재를 숨기고, 침입 시 사용된 기술과 도구에 대한 단서를 제거한다재침투 시 혼란 유발: 동일한 시스템에 다시 침투할 계획이 있을 경우, 기존 로그를 삭제해 보안팀이 새로운 침입과 이전 침입을 구분하기 어렵게 만든다

이는 보안 강화 작업을 지연시키는 효과를 가져온다대응 지연과 추가 공격 준비: 로그 삭제는 보안팀이 침입 사실을 인지하는 데 걸리는 시간을 늘려준다

그동안 공격자는 시스템 내부에서 추가 공격이나 데이터 탈취를 계획할 여유를 확보할 수 있다보안 시스템 우회: 로그 삭제를 통해 이상 징후를 감지하는 침입 탐지 시스템(IDS)이나 보안 운영 센터(SOC)의 분석과 알림 메커니즘을 우회할 수 있다

4. 역추적이 힘든 이유

1. 국제적 협조의 어려움

공격자가 해외 여러 나라를 경유해 침투했다면, 각 국가에 공문을 보내 협조를 요청해야 한다

그러나 해당 국가가 협조를 거부하거나 절차가 지연될 경우, 추적은 사실상 불가능해진다2. AWS 인스턴스 로그 삭제

AWS와 같은 클라우드 서비스의 경우, 인스턴스를 삭제하면 해당 인스턴스의 로그도 함께 삭제된다

이는 공격자가 흔적을 완전히 지우고 추적을 피할 수 있는 환경을 제공한다3. 클라우드 기반 시스템의 분산 구조

클라우드 시스템은 데이터가 여러 서버에 분산되어 저장된다

이로 인해 특정 데이터를 찾기 위해 각 서버에서 정보를 수집해야 하며, 이는 포렌식 과정에서 법적 문제와 절차적 제약을 초래할 수 있다4. 법적 및 규제적 한계

클라우드 서버가 위치한 국가의 법과 포렌식 규정이 상이하여, 정보 수집 과정에서 법적 충돌이 발생할 수 있다

특정 국가의 데이터 접근 규제가 엄격한 경우, 해당 데이터를 확보하지 못해 추적이 어려워진다

🍅침해사고 시나리오

1. 피싱 메일 발송

공격자는 불특정 다수를 대상으로 피싱 메일을 발송.

메일 내용에는 지인을 사칭하여 고양이 사진이 첨부됨.

메일 수신자가 첨부된 고양이 사진을 다운로드하고 실행하면, 사진에 내장된 특정 악성코드가 실행됨.

2. 다운로더 악성코드 동작

실행된 악성코드는 특정 링크에 접근하여 새로운 형태의 악성 파일을 다운로드함.

다운로드된 악성 파일은 각각 독립적으로 동작하며 다음과 같은 행위를 수행:

시스템 감시

정보 유출

백도어 설치

3. 업무용 PC 감염 및 모니터링

감염된 PC는 회사의 업무용 PC로, 공격자는 이 PC의 사용 내역을 모니터링.

이를 통해 레터럴 무브먼트(Lateral Movement) 가능성을 탐색:

관리자의 업무 내용을 분석

감염된 시스템에서 감염되지 않은 시스템으로 이동할 수 있는 환경인지 확인

4. 서버 접근 권한 획득

공격자는 키로거(Keylogger)를 사용하여 서버 로그인 정보를 기록.

업무용 PC를 통해 서버 접근 권한을 확보:

비인가된 사용자로 접근 시 정책에 의해 차단 가능성을 우회하기 위해 휴먼 인터랙티브 기법 사용

사용자가 PC를 사용하지 않는 상태임을 확인한 후 서버 연결 시도

5. 권한 상승 및 랜섬웨어 배포

서버에 일반 계정으로 로그인 후 권한 상승을 통해 관리자 권한 확보.

확보된 권한을 사용해 에레버스(Erebus) 랜섬웨어를 서버에 배포.

이후 다음 작업을 수행:

추가 서버로 랜섬웨어 확산

백업 서버의 유무 확인 및 무력화

RealSync를 이용하여 Primary 서버 감염 시 Secondary 서버도 자동 감염

6. 백업 서버 파괴 및 랜섬웨어 실행

서버 내의 스냅샷 기능을 무력화하기 위해 1초에 10번씩 스냅샷 생성.

백업 서버를 확인 후 이를 비활성화시킴.

서버 내 데이터를 분석하며 랜섬 노트 작성 준비.

일정 시간이 지나고 랜섬웨어 실행:

피해자는 파일 접근 불가능

공격자는 복구를 조건으로 금전 요구

7. 결과 및 피해 확산

메인 서버와 백업 서버가 모두 랜섬웨어에 감염되어 데이터 복구 불가.

조직은 데이터 손실 및 서비스 중단 등 막대한 피해를 입음.