이번 포스팅은 '처음 배우는 애저' 책을 기반으로 구성한다.

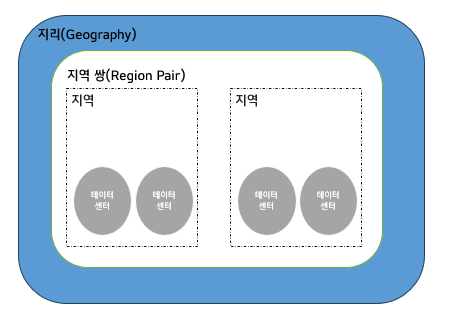

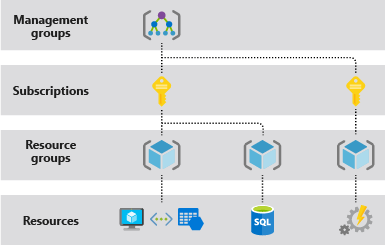

Azure 인프라

- Geography : 두 개 이상의 리전을 포함, 국가별/대륙별 전용 고속 네트워크 인프라로 연결

- Region Pair : 동일 지리적 위치 내의 2개지역 통행 비지니스 연속성을 보장하기 위한 데이터 손실 방지 및 가용성 보장

- Region : 고속 네트워크로 연결된 데이터 센터 집합

- Zone : 하나이상의 데이터 센터를 가진 지역 내 중복성, 내결함성 제공, zone간 2ms이하의 지연시간 보장, 지역별 3개 이상의 영역을 제공, 가용성 지원

azure글로벌 인프라 범위 개념

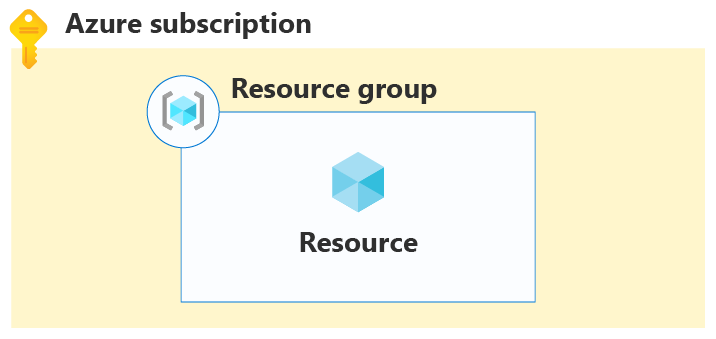

- 리소스 : 리소스 관리자가 관리하는 가상머신이나 데이터베이스, 가상 네트워크, 스토리지 계정 등의 구성 요소를 리소스라고 함, 반드시 리소스 그룹에 속해야함

<->aws는 리소스를 나중에 만들고 따로 삭제 가능 - 리소스 그룹 : 리소스는 반드시 리소스 그룹에 속해야함, 필요에따라 이동가능

-> 관리가 편함

리소스와 리소스 그룹 관계

-리소스와 리소스 그룹의 이름은 변경 못함

-리소스 그룹과 리소스의 위치가 다를 수도 있다

-한 리소스그룹의 리소스를 다른 리소스 그룹으로 이동할 수 있다

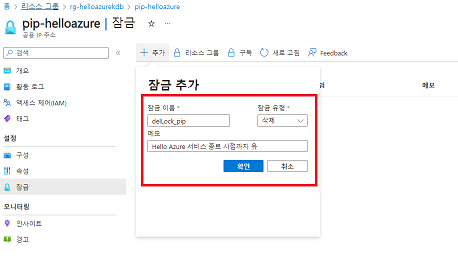

리소스와 리소스 그룹 보호

잠금유형

- 읽기 전용 잠금(수정,삭제 불가)

- 삭제 잠금 (수정 잠금)

적용범위

- 구독

- 리소스 그룹

- 리소스

Hello Azure

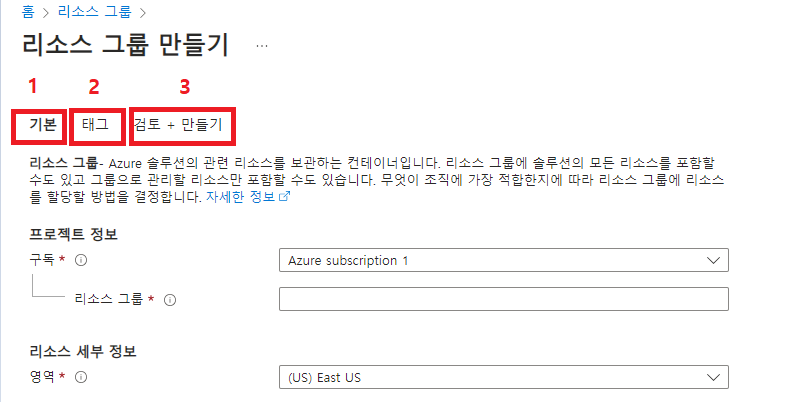

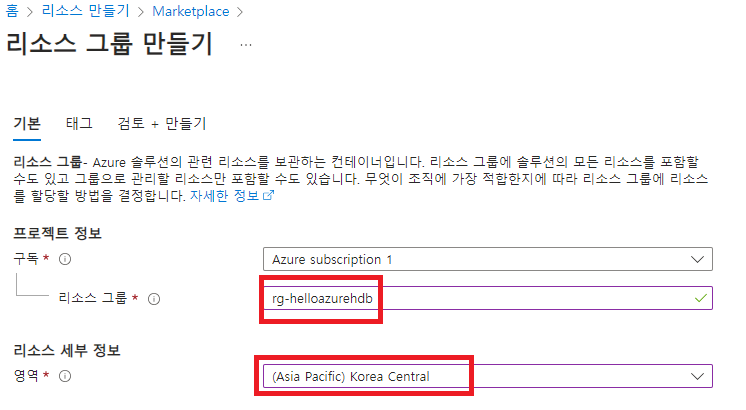

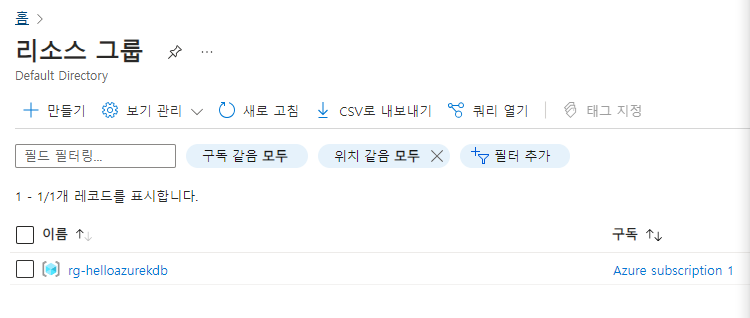

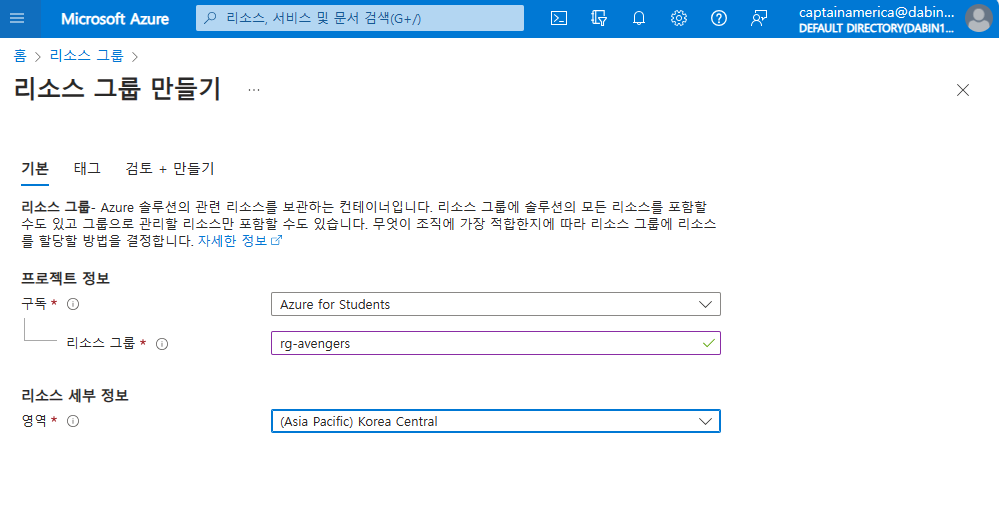

- 리소스 그룹 만들기

-> 리소스 보호 목적

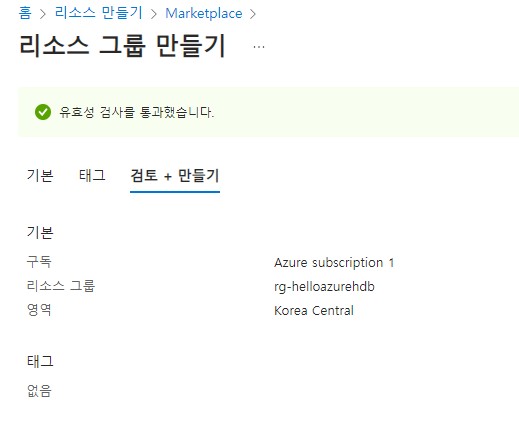

리소스는 3단계를 걸처서 만들어진다

3단계를 걸친 후 유효성 검사를 통과하면 만들어짐

->자동화가 잘되어있음

-실습01 리소스 만들기

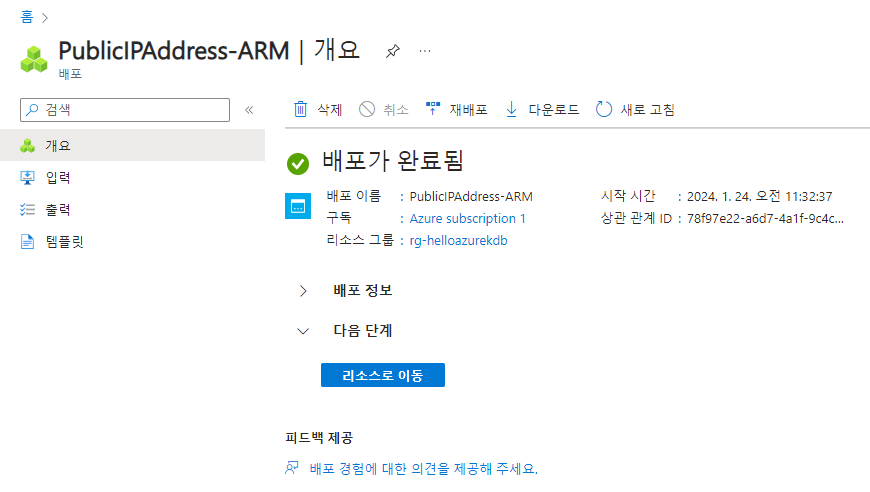

상태확인

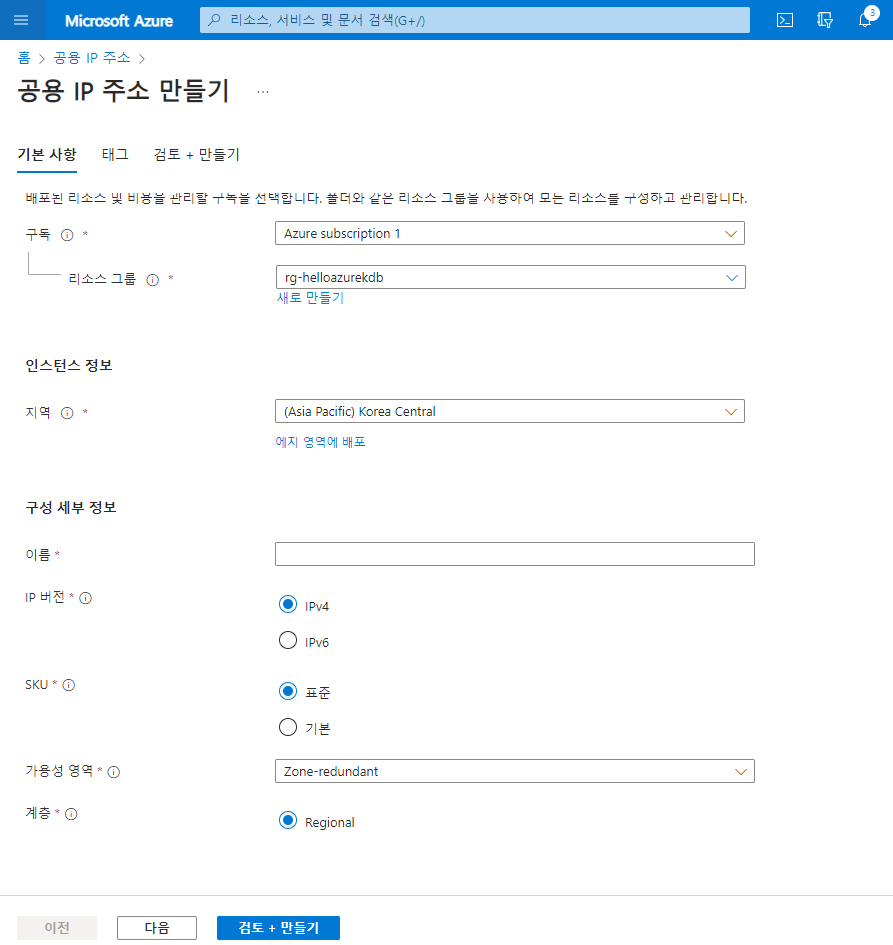

실습 02 -리소스 만들기

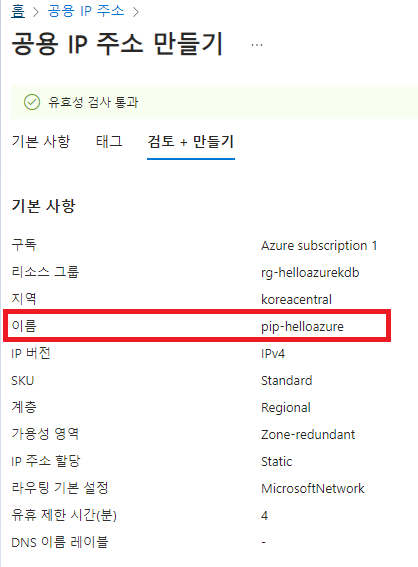

이름을 부여하여 공용 ip주소 생성

상태확인

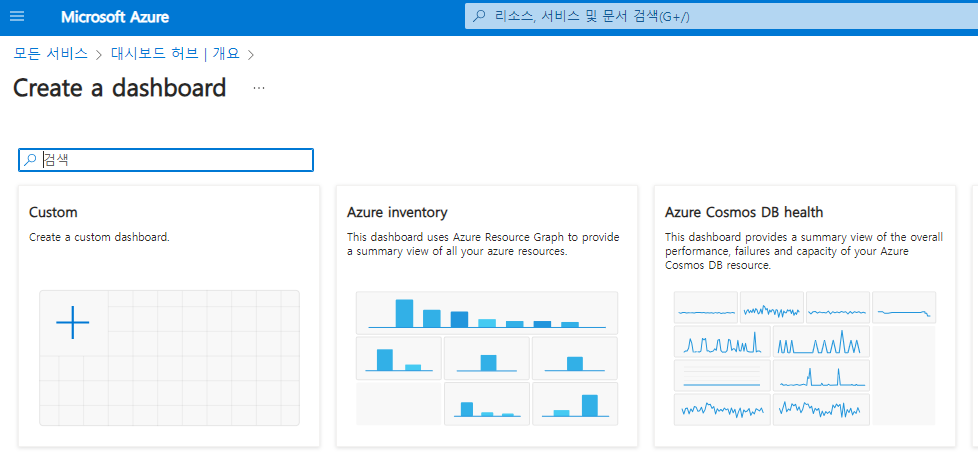

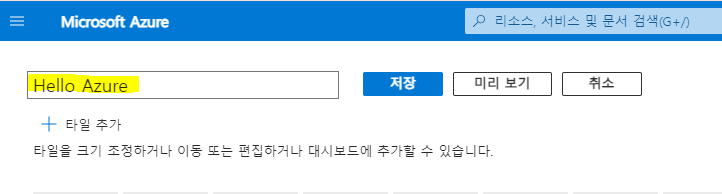

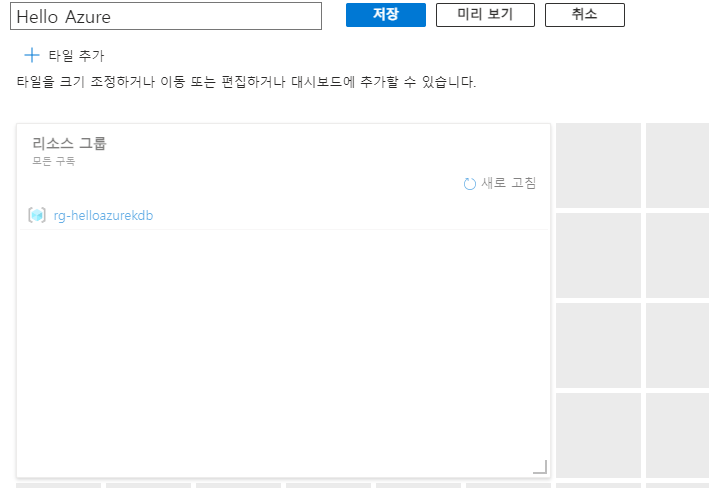

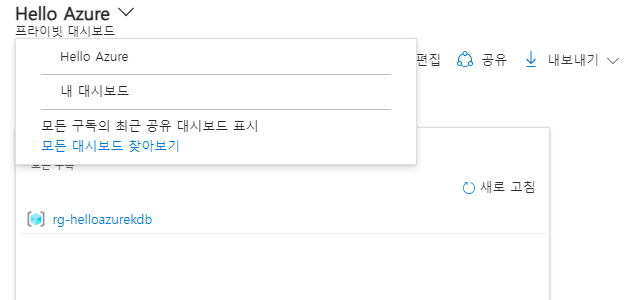

실습 03 - 대시보드 만들기

custom누른후 이름 hello azure로 생성

타일갤러리에서 리소스 그룹 가져오기

완성 확인하기

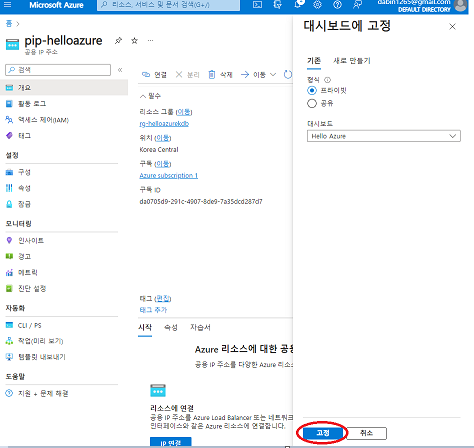

대시보드에 고정시키기

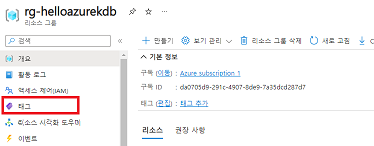

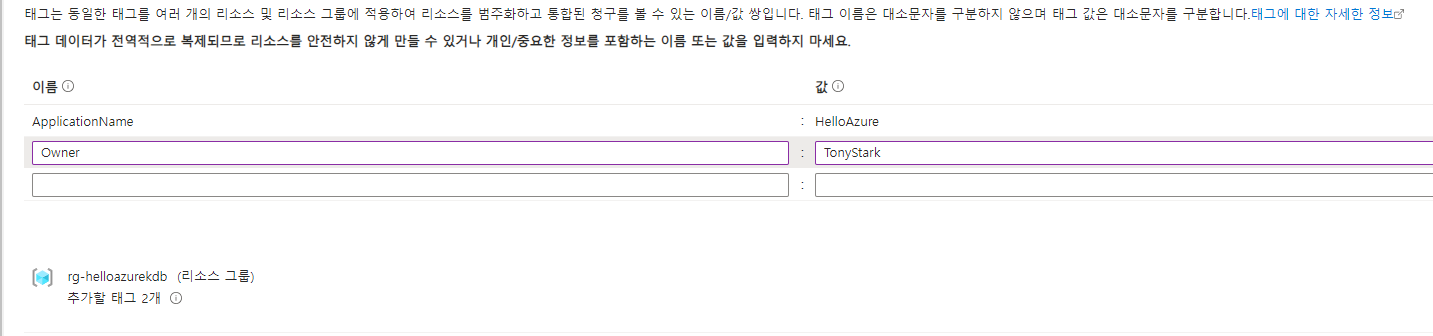

실습 05(04는 건너뛴다) -리소스와 리소스 그룹에 태그 적용하기

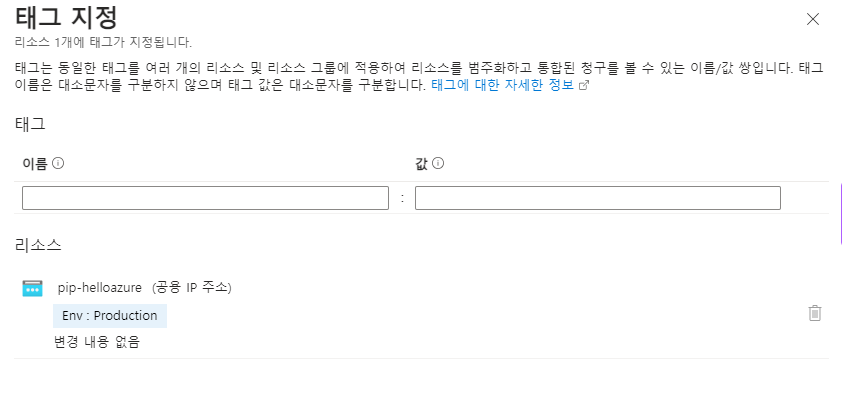

태그는 아래 사진과같이 2개 생성

생성 후 확인

태그안 리소스 목록 확인

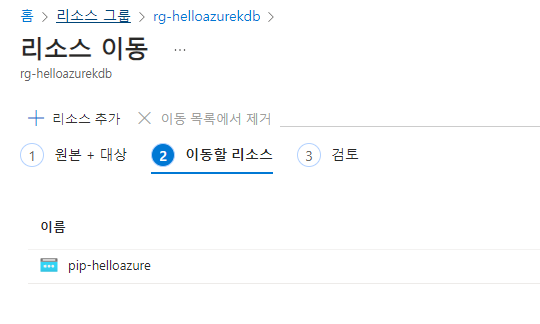

실습06 - 다른 그룹으로 리소스 이동하기

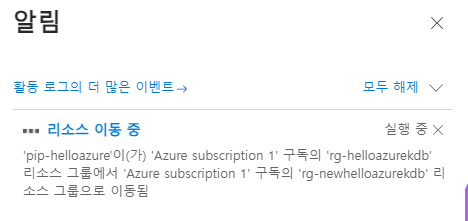

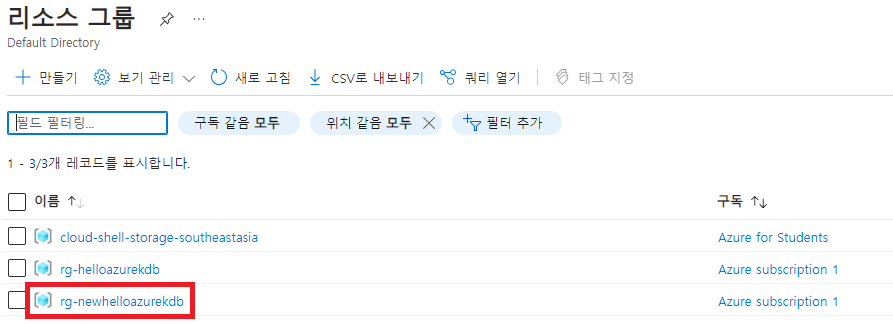

-> helloazurekdb를 newhelloazurekdb 로 이동

신규 리소스 이동에서 신규 리소스 생성 버튼을 눌러 이동시킨다

10분정도 리소스 이동시간이 걸림 결과 확인

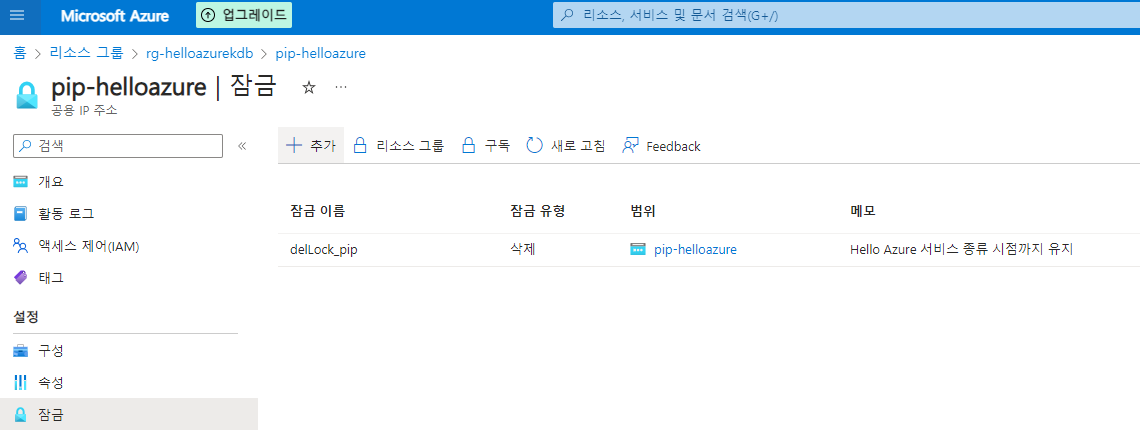

실습08 -리소스 및 리소스 그룹 잠금

확인

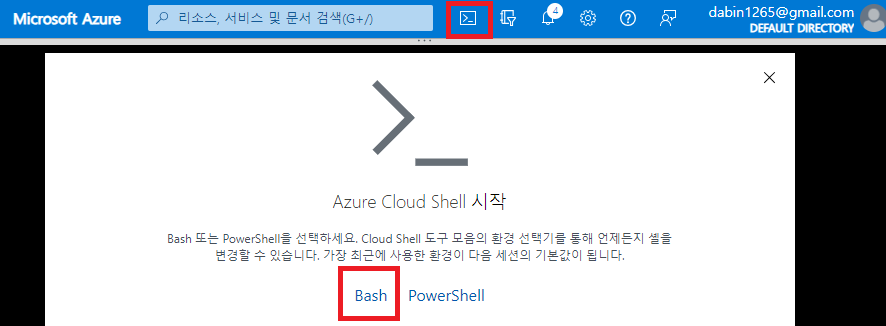

클라우드 셸

- Azure 리소스를 관리하기 위한 대화형 인증 브라우저 액세스 터미널

- 브라우저 기반

- 컨테이너 형태로 제공

- 대화형 작업 없이 20분 후에 cloud shell 세션 시간이 초과

- 구성없이 미사용시 이중 암호화를 준수

bash로 선택하여 스토리지 생성

Azure 사용자와 그룹, 액서스 관리

msEntra ID, 테넌트, 구독

MS Entra ID : Azure Active Directory의 새이림, 모든 id및 액세스 기능을 포괄하는 분산형 ID사용자, 그룹, 디바이스 애플리케이션 인증 권한 관리

MS Entra 테넌트

하나 이상의 구독과 연결될 수 있는 사용자 그룹

기본 디렉토리 라는 제거할 수 없는 MS Entra ID테넌트가 만들어 진다

환경 분리나 인증경계를 분리하고자 할때 추가

온프레미스 ADDS의 ID를 동기화하는 테넌트 분리시 추가

MS Entra ID 도메인

구독 단위로 테넌트를 연결해 리소스 관리 및 인증을 조직의 사용자에게 제공하기 위해 별도 도메인 등록이 없을 경우 azure계정으로 사용하는 ID를 하위 도메인으로 xxxxx.onmicrosoft.com으로 만들어짐

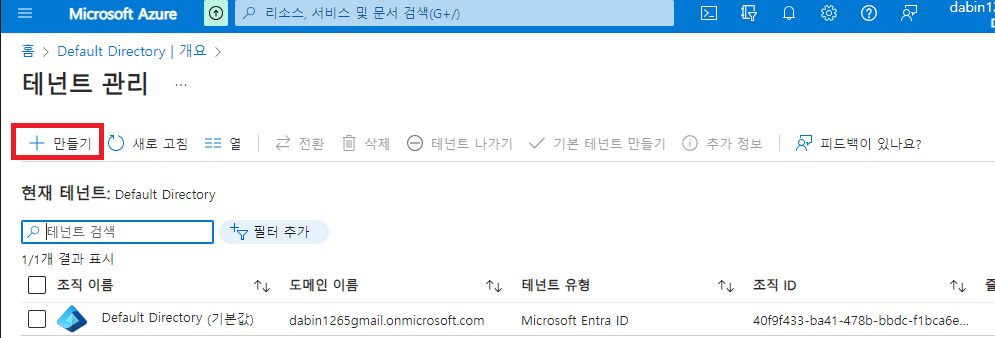

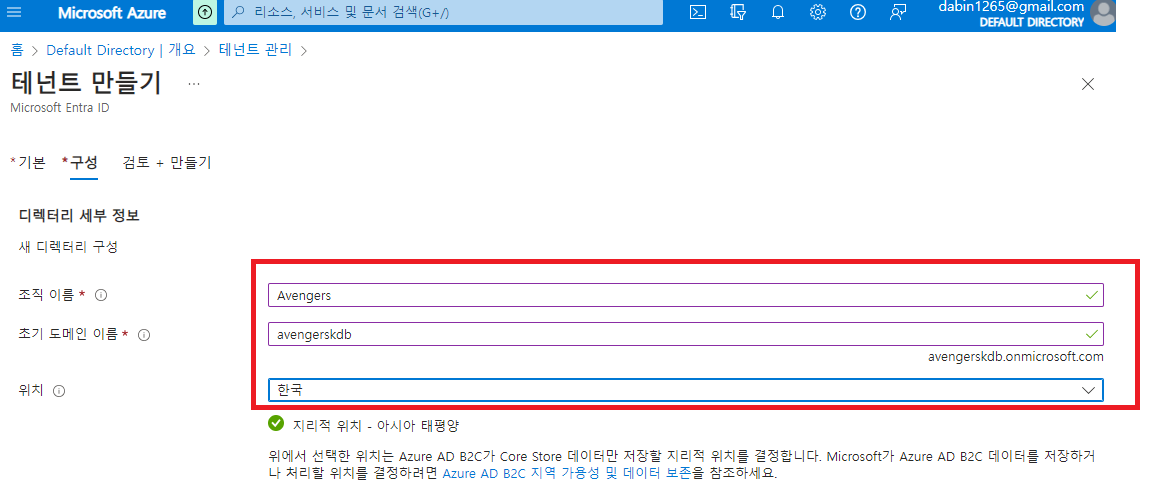

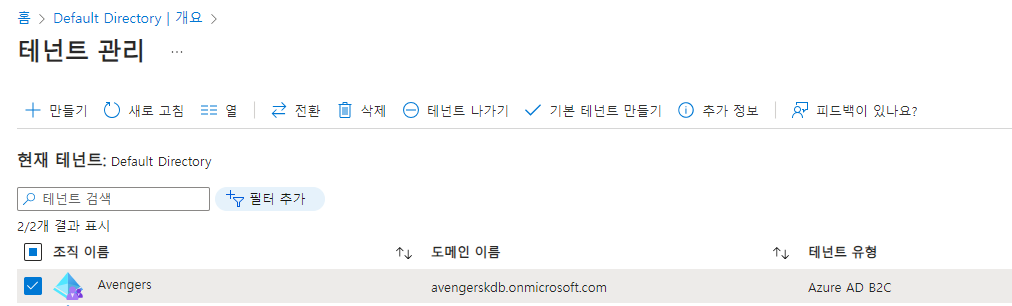

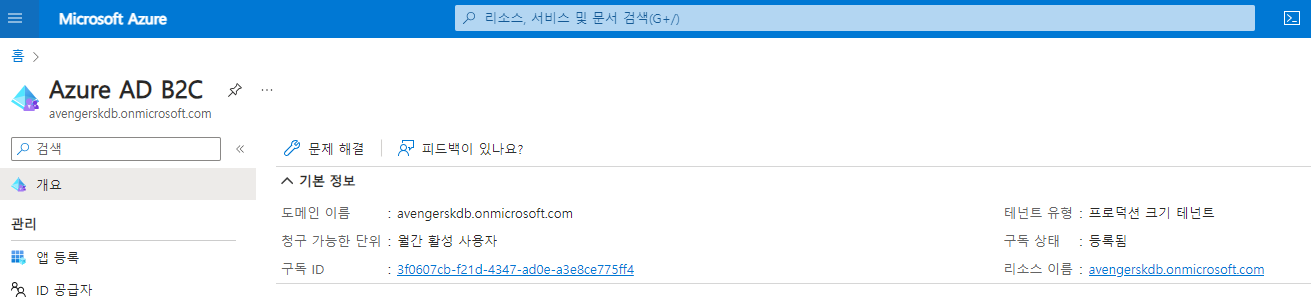

실습 02 테넌트 만들기

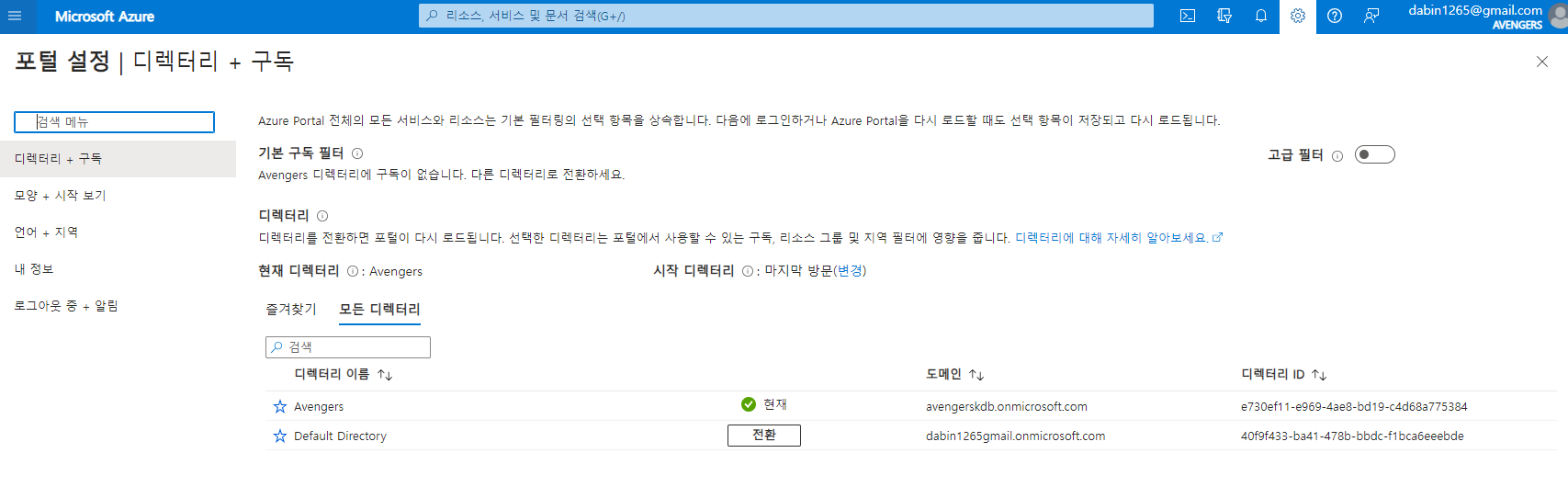

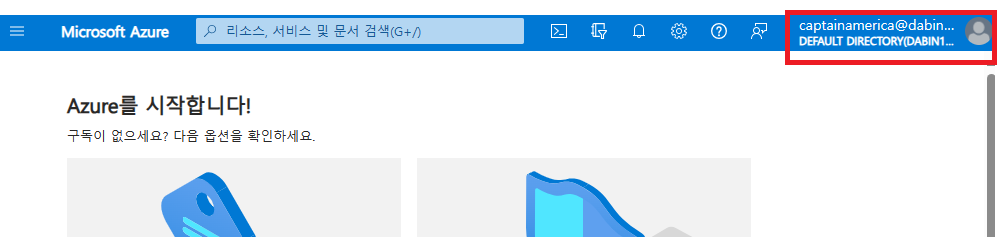

생성 테넌트 확인 및 전환

디렉토리 전환

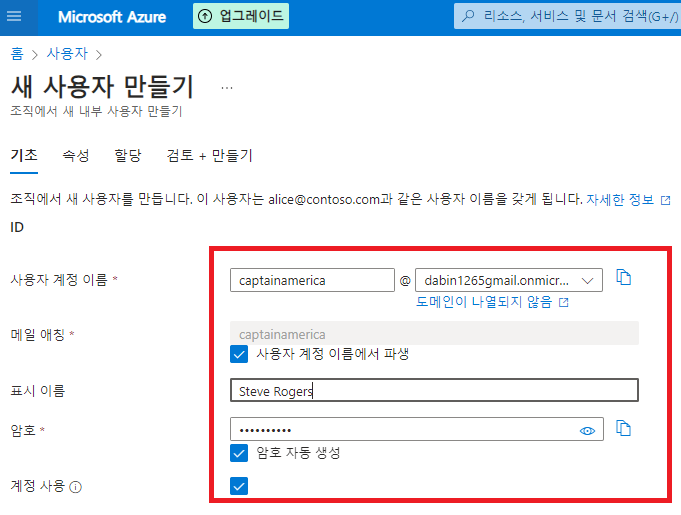

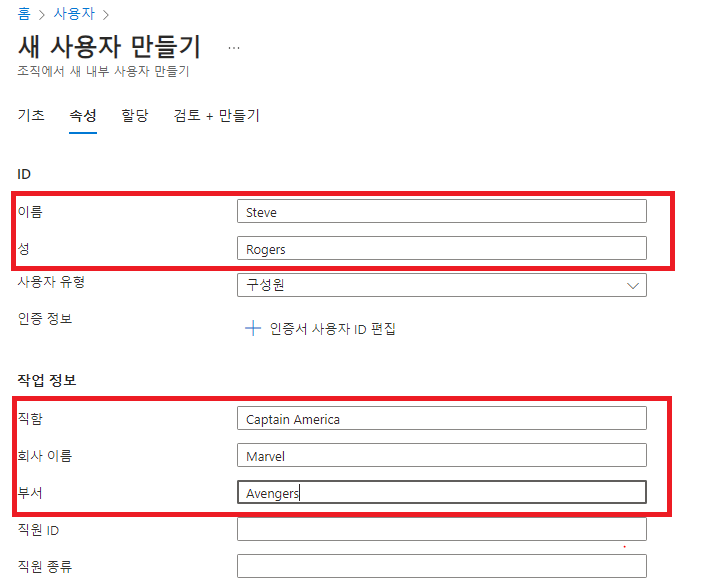

실습 04 사용자 추가하기

사용자 생성시 암호를 따로 보관해둘 것 타 브라우저로 로그인 시 암호가 필요함

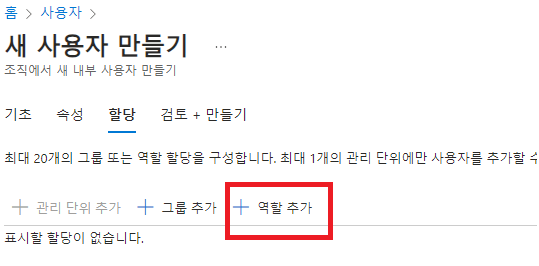

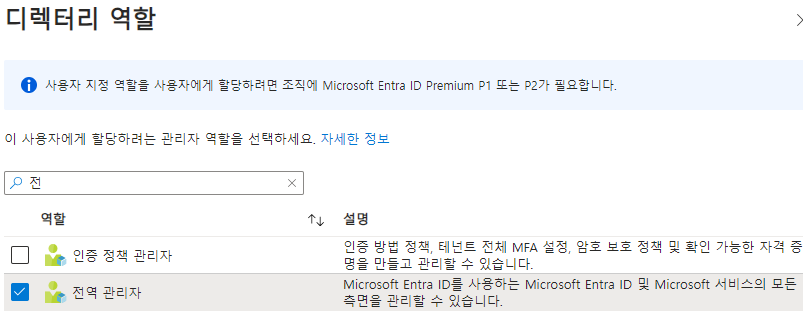

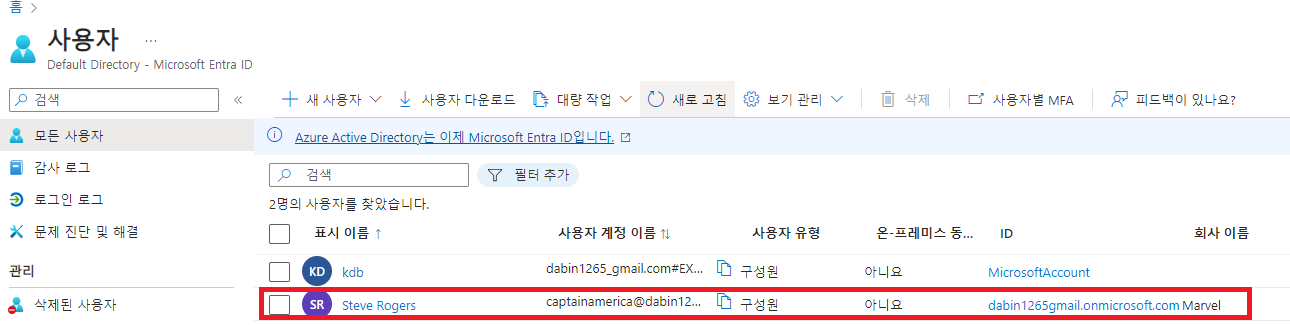

역할 추가 및 전역 관리자 설정

사용자 확인

다른 브라우저로 captain계정 로그인 가능

아까 복사해둔 비밀번호 입력

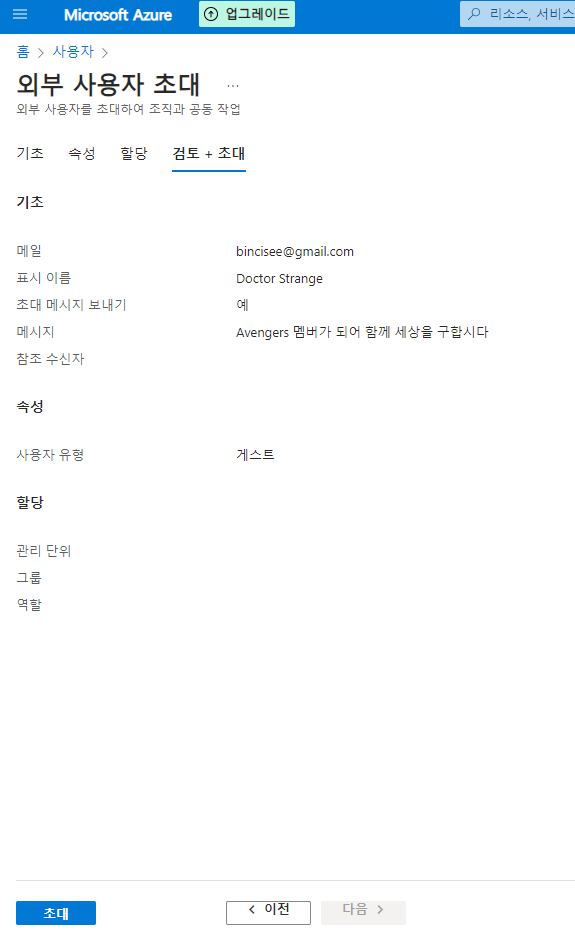

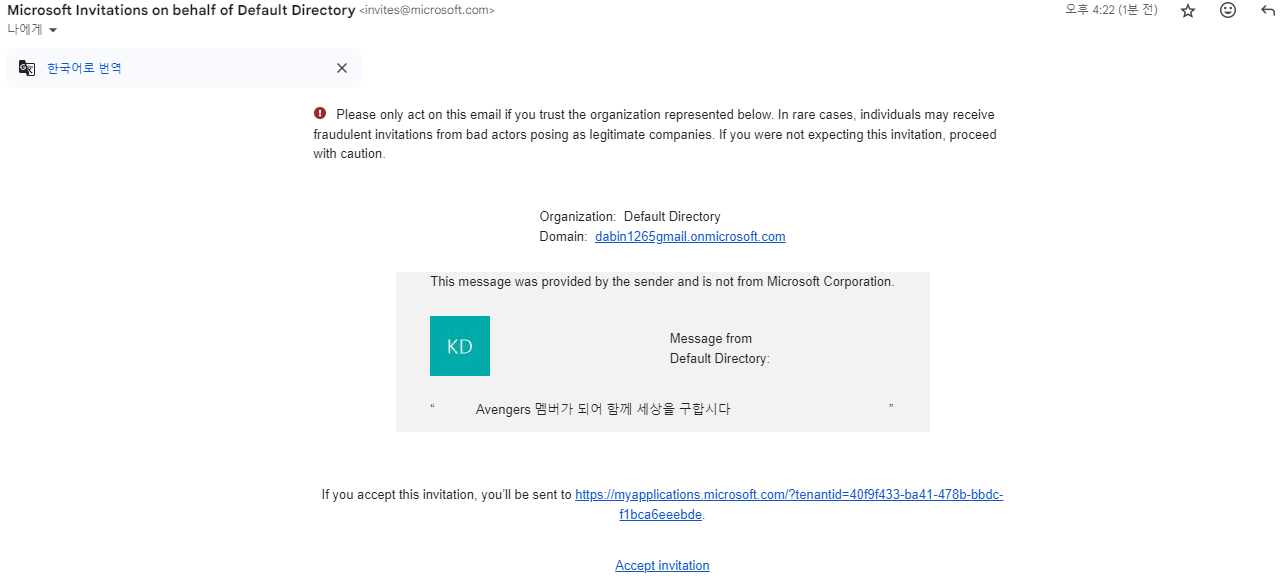

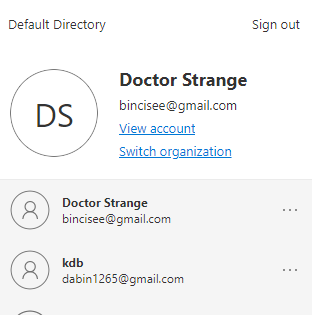

실습 05 외부 사용자 초대하기

수락 후 로그인

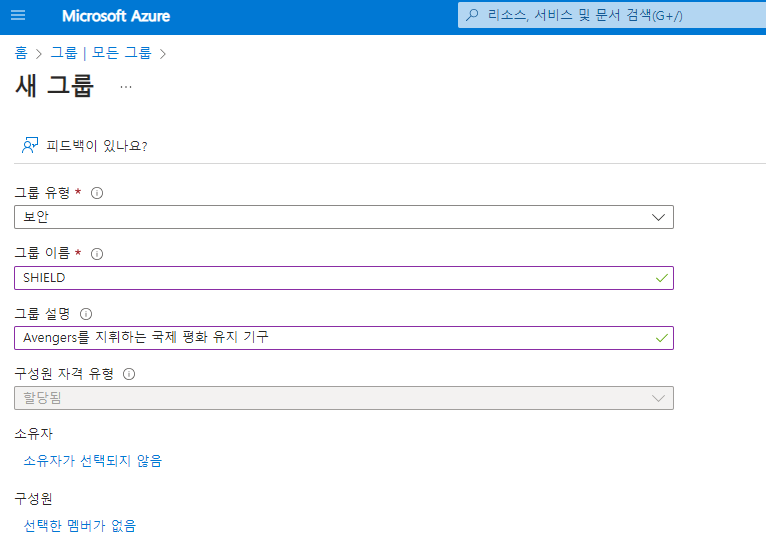

실습 06 그룹을 만들어 소유자 및 구성원 추가하기

새 그룹 만들기

"구성원" 선택

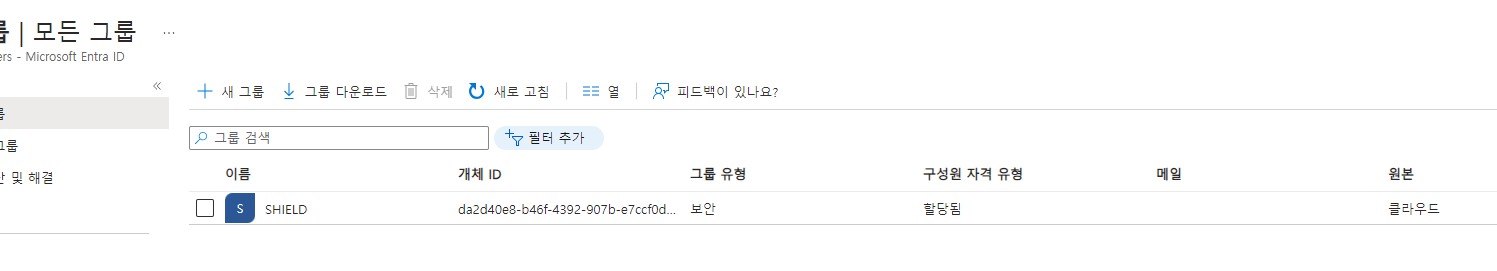

확인

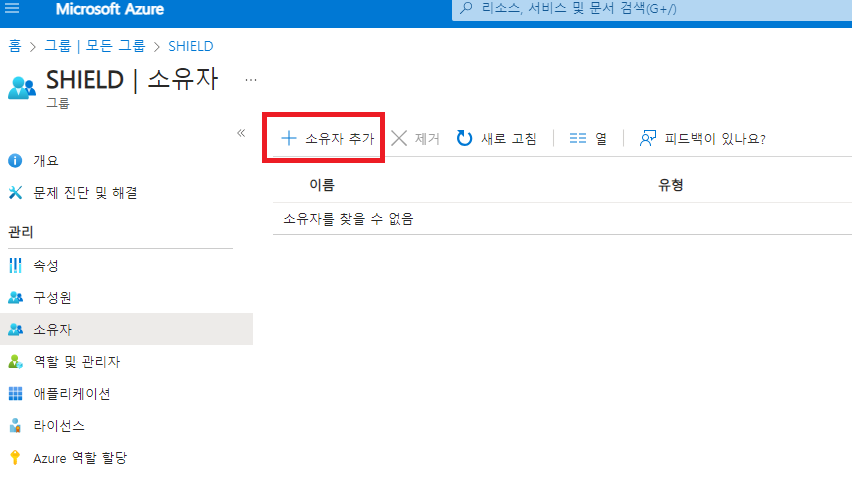

shleld만든 곳에

소유자 추가하기

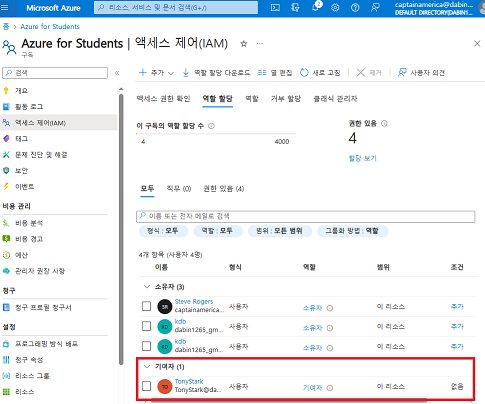

RBAC

조직의 구성원이 각자의 역할에 따라 클라우드 리소스를 액세스 해야하는 기능이 필요하다

- 액세스 영역

- 리소스

- 작업

- ms Entra Id 역할 : 사용자,그룹,도메인,테넌트 관리 목적

- Azure RBAC : 리소스 접근 제어 목적(IAM 메뉴)

- 사용자 지정 역할 구성 가능

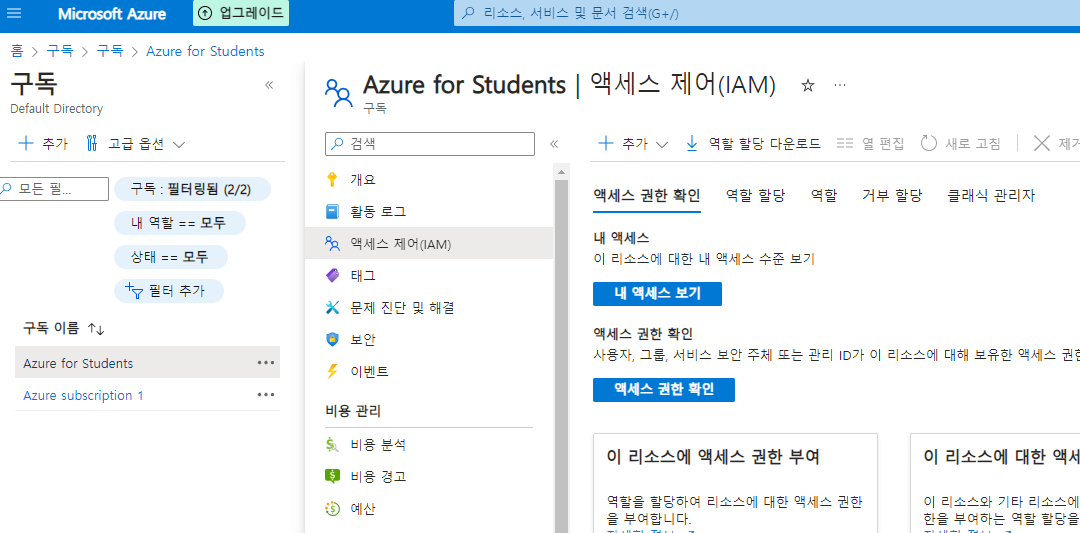

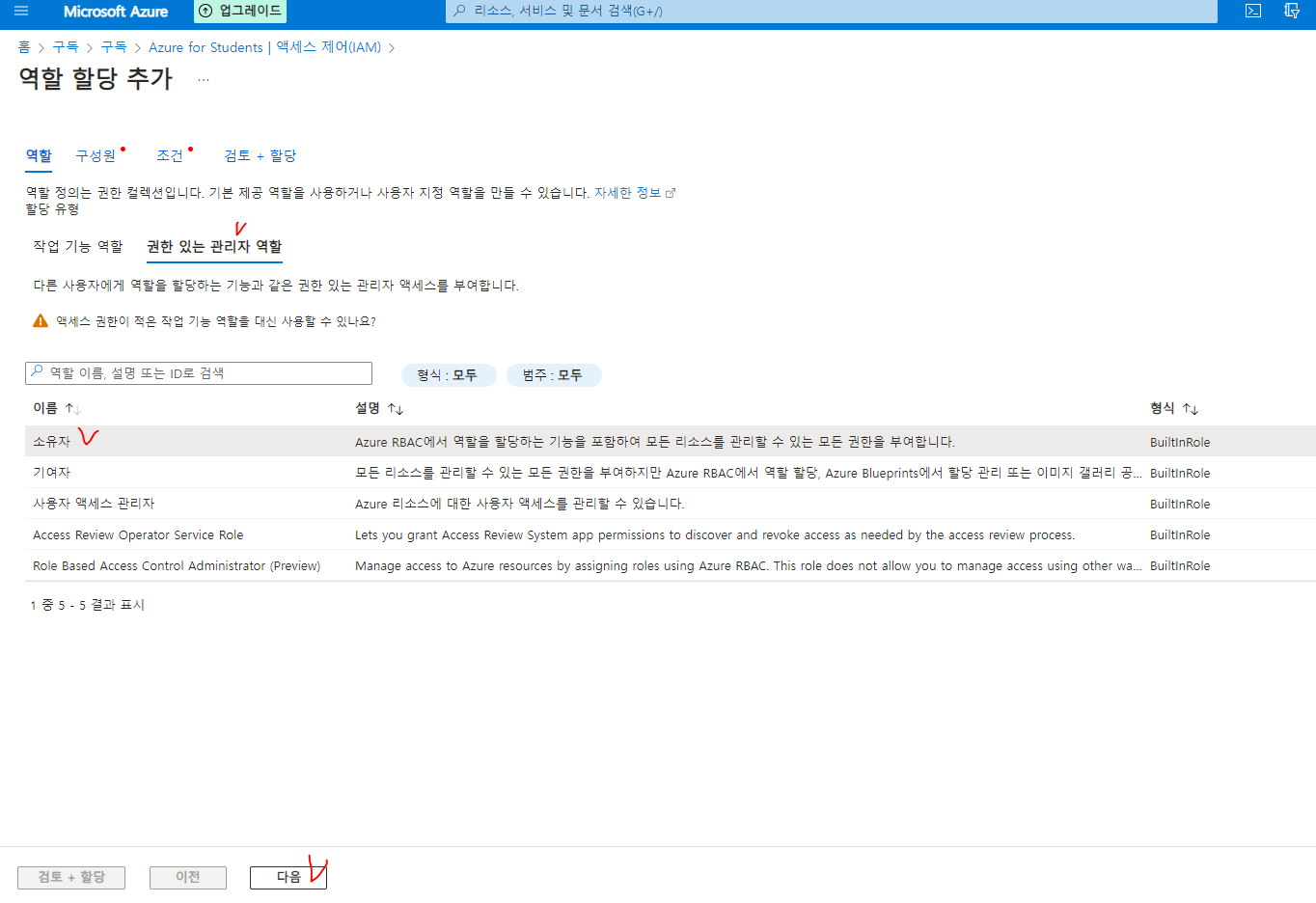

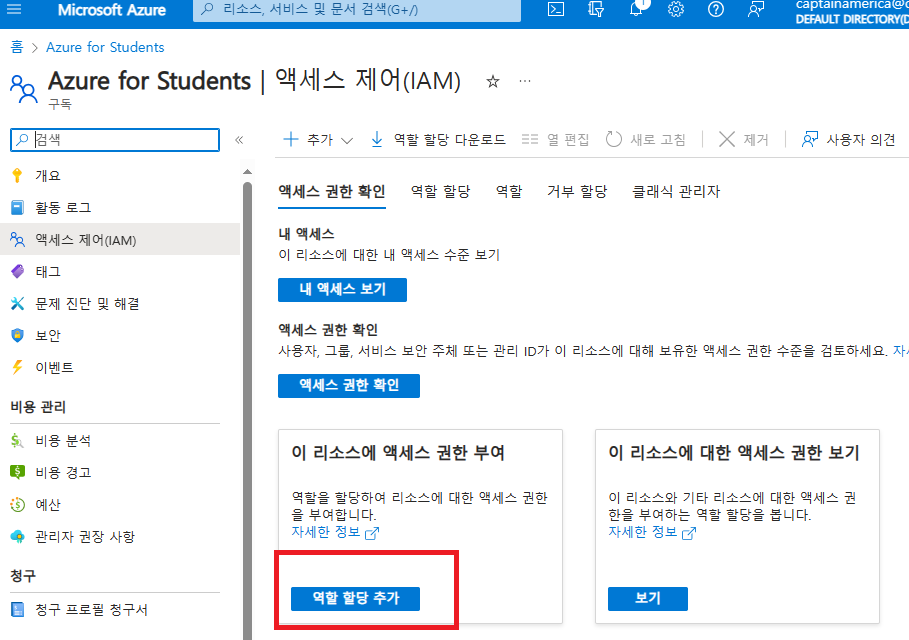

실습08 - 구독에 RBAC 사용하기

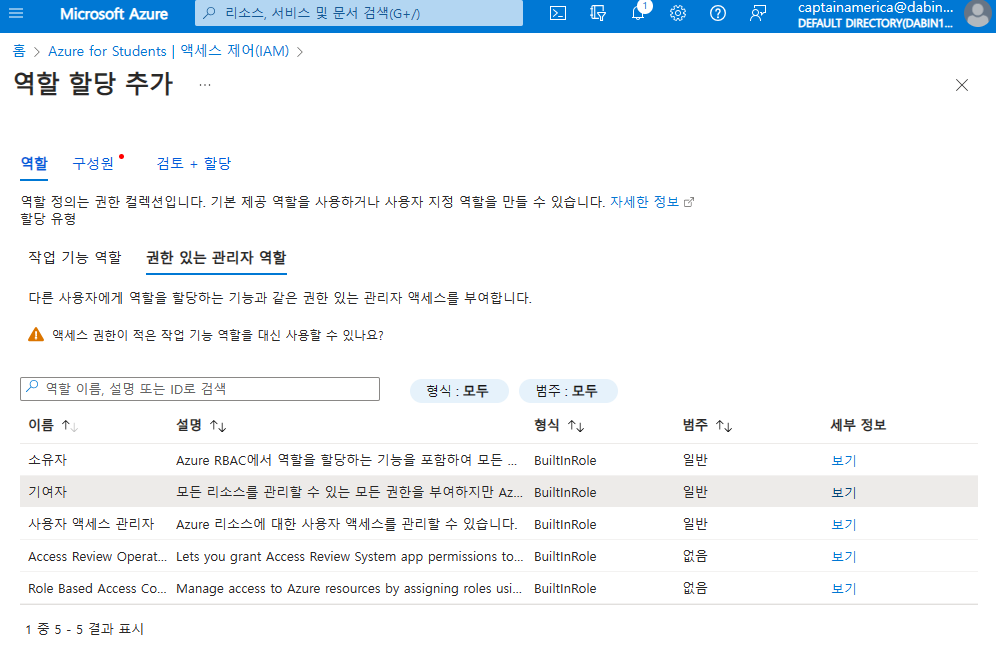

역할 할당 추가하기

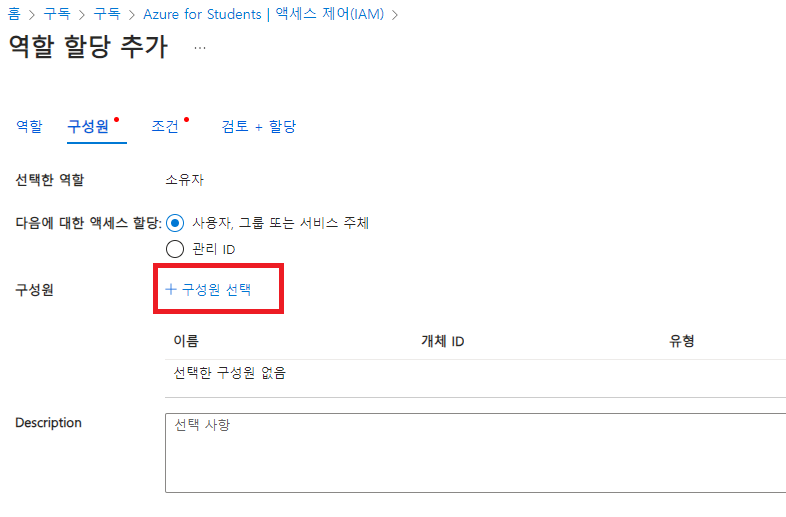

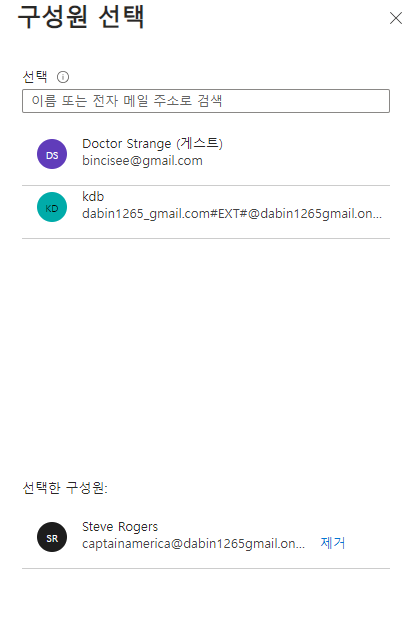

구성원 선택하기

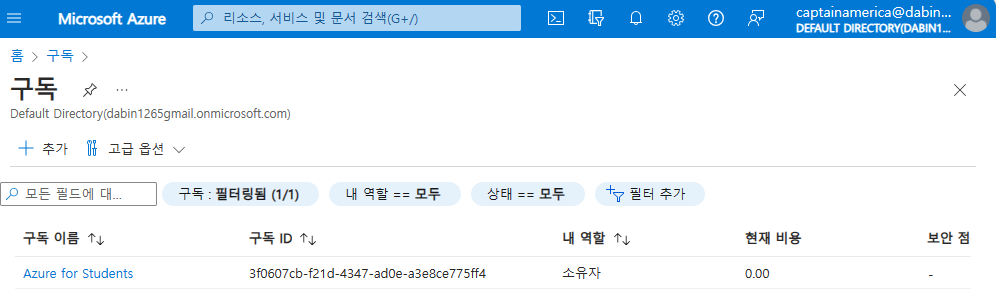

역할 할당 확인

edge에 steven 계정으로 로그인 후 구독 상태 확인

실습 09 리소스 그룹에 RBAC사용하기

엑세스 제어에서 역할 할당 추가하기

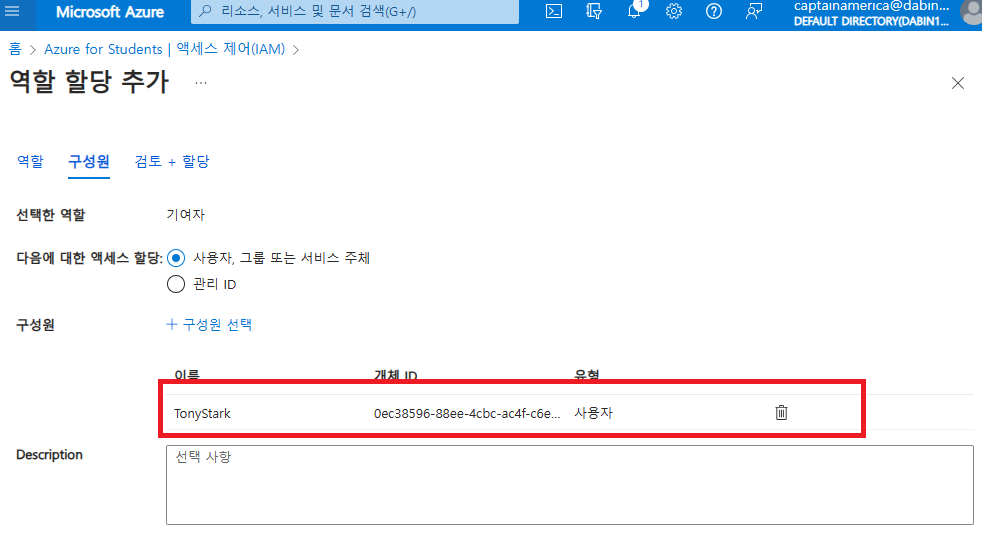

기여자에 추가

기여자 tonystark로 지정

후 검토 할당

iam에서 기여자 상태 확인