1. Amazon VPC(Vitrual Private Cloud)

- AWS내의 가상 네트워크

- 보안 그룹 및 네트워크ACL을 활용하여 트래픽 제어

- AWS 계정 생성시 VPC 생성(root계정당)

- 서브넷을 사용하여 Public/Private IP 분리 가능

- 서브넷(Subnet)이란

- 네트워크를 더 작은 단위로 나눈 IP 주소 범위

- 퍼블릭 서브넷은 인터넷 게이트 웨이(IGW)를 통해 인터넷과 직접 연결 가능

- 프라이빗 서브넷은 NAT를 통해 인터넷에 접근 가능(외부에서 프라이빗IP 접근은 차단)

1-1. VPC의 구성 요소

- 서브넷

- 라우팅 테이블

- 네트워크 트래픽의 목적지까지의 경로를 정의한 테이블

- 인터넷 게이트웨이 (IGW)

- VPC 내부의 네트워크가 외부의 인터넷과 통신할 수 있도록 연결하는 장치

- Network ACL

- 서브넷 단위에서 인바운드 및 아웃바운드 트래픽을 필터링하는 방화벽

- 서브넷 단위에서 인바운드 및 아웃바운드 트래픽을 필터링하는 방화벽

- 서브넷(Subnet)이란

2. NAT(Network Address Translation)

- Private IP를 가진 내부 인스턴스가 외부 인터넷과 통신할 수 있도록 도와주는 장치

- 반대로 외부에서 Private IP로 접근은 불가능

- NAT Gateway를 통해 Private IP를 Public IP로 변환하여 인터넷과 통신

- NAT Gateway란?

- AWS에서 NAT를 쉽게 사용할 수 있도록 제공하는 관리형 서비스

- NAT의 주소 변환(NAT)을 목적으로 사용

- 프라이빗 IP를 가진 인스턴스가 VPC 외부와 통신할 수 있게 함

- NAT Gateway란?

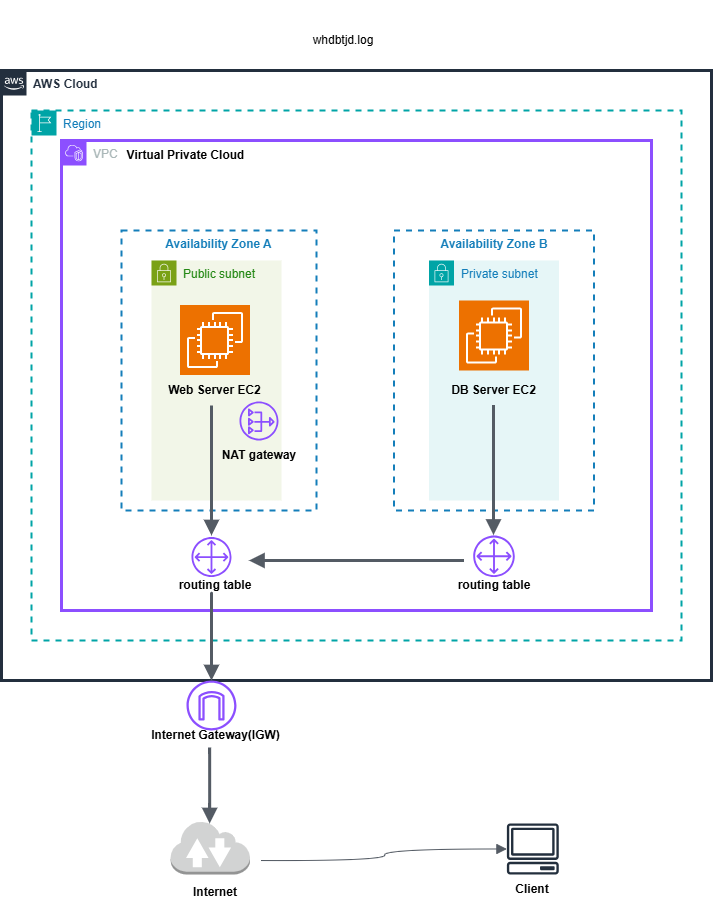

AWS 네트워크 계층 예시

📡 AWS 클라우드 (Global)

└── 🌍 VPC (Region 단위)

├── 🇰🇷 리전 (서울, ap-northeast-2)

│ ├── 🏢 AZ A (가용 영역)

│ │ ├── 🌐 퍼블릭 서브넷 (IGW 연결)

│ │ │ ├── 🖥️ EC2 (웹 서버)

│ │ ├── 🔒 프라이빗 서브넷 (NAT GW 연결)

│ │ ├── 🖥️ EC2 (백엔드 서버)

│ │

│ ├── 🏢 AZ B (가용 영역)

│ ├── 🌐 퍼블릭 서브넷

│ ├── 🔒 프라이빗 서브넷

│

├── 🇺🇸 리전 (버지니아, us-east-1)

├── 🏢 AZ A

├── 🏢 AZ B

3. 보안 그룹(Security Group)

- 인바운드 트래픽, 아웃바운드 트래픽을 설정하여 인스턴스에 적용하는 가상 방화벽

- 인스턴스 수준에서 작동되며, 생성된 VPC 내에서만 사용 가능

- 인바운드 규칙

- 외부에서 인스턴스로 들어오는 트래픽 허용/거부 설정(디폴트는 모두 거부)

- 아웃바운드 규칙

- EC2에서 인스턴스로 나가는 트래픽 허용/거부 설정(디폴트는 모두 허용)

- 인바운드 규칙

4. Network Access Control List(NACL)

- 규칙을 통해 VPC 내부의 서브넷들의 외부 및 내부 트래픽을 제어하는 역할

- 보안 그룹과 함께 VPC의 방화벽 역할을 함

- 지정된 규칙이 여러개 일 때, 규칙 번호가 낮은 규칙부터 적용

- 허용 및 거부 규칙 모두 지정 가능

NACL 및 보안그룹 비교🆚

비교 항목 NACL (Network ACL) 보안 그룹 (Security Group) 적용 범위 서브넷 단위에서 적용 인스턴스 단위에서 적용 규칙 설정 허용 및 특정 트래픽 거부 설정 가능 허용 규칙만 설정 가능 기본 값 모든 트래픽 허용 모든 인바운드 트래픽 차단, 아웃바운드트래픽은 허용 사용 사례 서브넷 전체에 대한 트래픽 제어 개별 인스턴스 보안 강화

5. VPC Peering

- 기본적으로 통신이 되지 않는 VPC 간의, 네트워크 통신이 가능하게 연결해주는 방법

- VPC 내부의 프라이빗 IP를 기반으로 통신이 가능함

- 동일 계정 혹은 다른 AWS 계정의 VPC와도 통신 가능

- Peering된 VPC 끼리는 1대1 통신만 가능

Peering이 지원되지 않는 경우

- IPv4 CIDR(Classless Inter-Domain Routing)블록이 중복되는 경우

- A와B, B와C 가 연결되어 있어도 A와C는 간접적인 통신 불가(A와C 직접 피어링 해야함)

6. VPC Endpoints

- VPC에서 AWS 서비스(S3, DynamoDB 등)에 접근하려면 인터넷 게이트 웨이(IGW)나 NAT를 통해 퍼블릭 네트워크를 거쳐야 함

- VPC Endpoints를 활용하면 인터넷을 거치지 않고 VPC 내부에서 AWS서비스에 직접 연결할 수 있음

7. VPN (Virtual Private Network)

- 인터넷을 통해 가상 사설망을 구축하는 것

- 암호화된 터널을 통해 내부 네트워크(VPC, 사내 네트워크 등)에 접근 가능

- AWS에서는 Site-to-Site VPN라는 VPN 서비스 운용

AWS Site-to-Site VPN

- 온프레미스 데이터 센터와 AWS VPC를 암호화된 VPN 터널로 연결하는 서비스

- IPSec 암호화 프로토콜(네트워크 트래픽을 암호화 하여 보안성을 높이는 프로토콜)을 사용

8. AWS Direct Connect

- 온프레미스 데이터센터(사내망)과 AWS의 네트워크를 AWS 전용선으로 직접 연결하는 서비스

- VPN처럼 인터넷을 거치지 않기에 인터넷 전송 비용이 들지 않음

- 물리적인 장치를 사용하는 방법이기에 설치하는데 시간이 걸리고, 비용도 VPN보다 비싼편

9. AWS Transit Gateway (TGW)

- VPC Peering의 확장성, 관계 복잡성, 온프레미스 연결 문제 등을 해결한 중앙 집중형 네트워크

- 여러개의 VPC와 온프레미스를 하나의 Gateway로 연결

- 여러개의 VPC를 다대다 관계로 Peering 하는 대신 하나의 TGW로 모든 VPC를 연결 가능

- 네트워트 경로가 상대적으로 단순해져 라우팅 테이블 관리에도 용이

네트워크에서 Transit의 개념

- 데이터를 중간에서 전달해주는 역할을 의미

- 보통 데이터를 전송할 때, 특정 데이터가 목적지까지 직접 가지 않고 여러 네트워크를 거치는데 이 때 중간 경로에 있는 네트워크가 Transit Network역할을 함

10. AWS VPC Flow Log

- VPC, 서브넷, ENI(Elastic Network Interface)에서 오가는 허용, 거부된 트래픽들을 포함한 모든 트래픽 정보들을 기록

- 기록된 데이터들은 CloudWatch나 S3에 저장 가능

11. AWS Route53

- AWS에서 제공하는 DNS(Domain Name System) 서비스

- DNS를 통해 도메인 이름을 IP주소로 변환

- 직접 도메인 이름을 구매하고 관리할 수 있음

- VPC 내부에서만 호출 가능한 프라이빗 도메인도 생성 가능

- 상태확인 기능이 제공되어, 특정 서버에서 장애 발생 시 다른 서버로 라우팅하는 형식으로 구성 가능

Route53 주요 레코드 유형 3가지

- A레코드

- 도메인을 IP주소로 연결(기본적인 DNS방식)

- CNAME 레코드

- 하나의 도메인을 서브도메인 설정을 통해 다른 도메인에 연결

- AWS ALIAS

- A 레코드 처럼 동작하지만 AWS서비스와 직접 연결 가능

TTL(Time to Live)란?

- DNS 레코드에 관한 정보를 DNS에서 캐싱하고 유지하는 시간(초 단위)

- 쉽게 말해서, 한 번 조회한 도메인의 IP 정보를 얼마 동안 기억하고 있을지 결정하는 값

- A레코드

12. AWS CloudFront

- AWS의 CDN(Content Delivery Network)서비스

- AWS의 엣지 로케이션을 활용하여 콘텐츠를 캐싱하여 매우 빠른 속도로 전송 가능

- CloudFront를 활용하면 글로벌 배포에 매우 용이

- 주로 정적인 애플리케이션 배포에 적합

13. AWS Global Accelerator

- 네트워크 트래픽 전송 시, 글로벌 네트워크를 통해 가장 빠른 AWS리전에 연결해주는 서비스

- 최적의 위치에 있는 리전에 전송하기 위해 Anycast사용

Anycast란?

- 하나의 IP 주소를 여러 개의 서버(노드)에 할당하여, 사용자와 가장 가까운 서버로 자동 연결하는 네트워크 라우팅 기술