네트워킹

네트워킹은 서로 간에 정보를 전달 받을 수 있는 환경

네트워킹 요소

OSI 7 계층

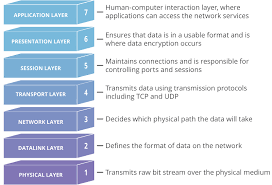

네트워킹 통신 구조를 대표하는 모델로 OSI 7계층 모델이 있습니다.

아래는 OSI 7계층 모델을 보여주는 사진입니다.

맨 아래에서부터 위로 설명하자면

-

물리 계층

네트워크 하드웨어 전송 기술을 이루는 계층

물리적으로 연결된 매체가 서로 데이터를 송수신 할 수 있게 연결하고 유지 -

데이터링크 계층

물리 계층에서 송수된되는 정보의 오류와 흐름을 제어 -

네트워크 계층

데이터를 목적지까지 전달하는 계층

데이터를 전달하는 최적의 통신 경로 탐색 -

전송 계층

수신자와 송신자 간에 데이터 전송을 다루는 계층

데이터 전송의 유효성과 효율성 보장 -

세션 계층

수신자와 송신자 간 응용 프로세스 통신을 관리하는 방법

데이터 통신의 논리적인 연결 담당 -

표현 계층

수신자와 송신자 간 데이터 전달에 있어 서로 이해할 수 있는 데이터 형태로 변환 -

응용 계층

응용 프로세스와 직접 연계하여 실제 응용 프로그램을 서비스하는 역할

IP주소

IP주소는 인터넷사에서 IT 자원을 식별하는 고유한 주소

IPv4와 IPv6가 있다.

퍼블릭 IP 주소, 프라이빗 IP 주소

퍼블릭 IP 주소는 실제 인터넷에서 사용하려고 인터넷 서비스 공극잡에서 제공하는 유일한 공인 IP주소

프라이빗 IP 주소는 독립된 네트워크 내부에서만 사용하는 사설 IP 주소

고정 IP 주소와 유동 IP 주소

고정 IP 주소는 네트워크 관리자가 수동으로 할당하는 방식

유동 IP 주소는 특정 서버가 IP 주소 범위에 따라 동적으로 할당하는 방식

유동 IP 주소는 DHCP프로토콜을 통해 주소를 제공하는 서버와 주소를 할당받는 클라이언트가 구성되며 IP 주소를 임대함.

서브넷과 서브넷 마스크

서브넷은 부분 네트워크를 말함.

서브넷 마스크는 서브넷을 구분하고 식별하게 해 줌.

서브넷 마스크는 네트워크 ID와 호스트 ID로 나뉨

네트워크 ID는 서브넷들을 구별하게 해줌.

호스트 ID는 동일 서브넷 안의 대상들을 구별하게 해줌.

255.255.255.0/24 에서 '/'뒤에 있는 값이 네트워크 ID범위로 맨 앞에서 24비트까지가 됨.

이를 IP CIDR 표기법이라고 함.

라우팅과 라우터

라우팅은 네트워킹 통신에서 목적지 경로를 선택하는 작업을 말함.

라우터가 라우팅을 수행함.

라우터는 서브넷의 경로 리스트인 라우트 테이블을 가짐. 이를 통해 최적 경로로 데이터를 전달.

TCP

송수신 대상 간 연결을 맺고 데이터 전송 여부를 파악하며 데이터를 전달.

신뢰성을 가짐. 전송속도는 느림.

UDP

송수신 대상 간 연결 없이 데이터를 전달.

전송속도 빠름. 신뢰성 낮음.

포트 번호

TCP와 UDP를 사용하는 응용 서비스가 서로 구분할 수 있도록 하는 번호

AWS 네트워킹

AWS 리전 네트워킹 디자인

리전은 전 세계 주요 도시의 데이터 센터를 군집화하는 물리적인 위치

리전 내부는 트랜짓 센터와 가용 영역이 서로 연결되어 네트워크 환경 만듦.

Intra-AZ 연결

가용 영역 내에 데이터 센터들이 고밀도 광섬유 케이블을 이용해 100GE 또는 400GE로 상호 연결된 네트워킹 환경을 Intra-AZ 연결이라고 한다.

Inter-AZ 연결

리전 내부에 위치하는 가용 영역은 자연재해에 대비해 멀리 떨어져 있다.

지리적으로 떨어져 있는 가용 영역끼리 연결된 네트워킹 환경을 Inter-AZ 연결이라고 한다.

트랜짓 센터 연결

리전은 외부 인터넷 구간과 통신하기 위해 트랜짓 센터를 이용.

외부 통신을 위해 내부 가용 영역들이 트랜짓 센터와 연결된 네트워킹 환경을 트랜짓 센터 연결이라고 한다.

AWS 글로벌 네트워크와 엣지 POP

엣지 POP는 AWS 글로벌 네트워크 전용망을 통해 안정적으로 고성능 서비스를 제공하는 센터

엣지 POP는 엣지 로케이션과 리전별 엣지 캐시로 구성

AWS 네트워킹 서비스

네트워크 기반 서비스

-

VPC

사용자 전용 가상 프라이빗 클라우드 네트워크 -

Transit Gateway

VPC와 온프레미스 네트워크를 연결하는 게이트웨이 역할 수행

엣지 네트워킹

-

Route 53

관리형 DNS 서비스 -

Global Accelerator

AWS 글로벌 네트워크를 이용한 애플리케이션 가용성 및 성능 개선

하이브리드 연결

-

Direct Connect

온프레미스 환경과 연결하는 AWS 전용 네트워크 -

Site-to-Site VPN

IPsec VPN 연결을 생성하여 암호화된 네트워크를 구성

Amazon VPC

Amazon VPC 기본 구성 요소

리전과 VPC

각 리전마다 별도의 VPC가 존재합니다.

서브넷과 가용 영역

VPC내부에 서브넷을 이용하여 분리된 네트워크를 구성할 수 있다.

서브넷은 VPC 네트워크 환경 구성에 따라 퍼블릭 서브넷과 프라이빗 서브넷으로 분류된다.

퍼블릭 서브넷은 외부 인터넷 통신이 가능한 네트워크 영역이다.

프라이빗 서브넷은 외부 인터넷 통신이 불가능한 네트워크 영역이다.

IP CIDR

IP CIDR은 네트워크에 할당할 수 있는 IP 주소 범위를 표현하는 방법

VPC와 서브넷이 IP CIDR을 가진다.

가상 라우터와 라우팅 테이블

Amazon VPC 생성시 가상 라우터가 생성됨.

가상 라우터는 라우팅 테이블을 가짐.

라우팅 테이블은 서브넷과 연결가능.

보안 그룹과 네트워크 ACL

VPC는 보안 그룹과 네트워크 ACL을 이용해 트래픽 보호 가능.

트래픽 접근 통제가 주된 목적

보안 그룹과 네트워크 ACL 모두 송수신 트래픽 접근을 통제하지만 차이점이 있다.

트래픽 접근 제어 대상

보안 그룹은 인스턴스와 같은 자원 접근 제어

네트워크 ACL은 서브넷 접근을 제어

스테이트풀과 스테이스리스

보안 그룹은 스테이트풀한 접근 통제 수행

네트워크ACL은 스테이스리스한 접근 통제 수행

허용 및 거부 정책

보안 그룹은 허용 규칙에 없는 것들은 자동 거부됨.

네트워크 ACL은 허용 규칙과 거부 규칙이 있다. 기본적으로는 규칙에 없는 것은 자동 거부.

Amazon VPC와 다른 네트워크 연결

인터넷 게이트웨이

인터넷 게이트웨이를 통해 VPC는 외부와 인터넷 통신을 한다.

서브넷의 라우팅 테이블에서 외부 인터넷으로 나가는 타깃 대상을 인터넷 게이트웨이로 지정하면 퍼블릭 서브넷이 된다.

프라이빗 서브넷도 외부에 통신이 가능한데 이는 NAT 게이트웨이를 이용하는 것이다. 그러나 외부로의 요청만 가능하고 외부로의 응답은 불가능하다.

VPC 피어링

서로 다른 VPC를 연결라는 기능

전송 게이트웨이

다수의 VPC나 온프레미스를 단일 지점으로 연결하는 중앙 집중형 라우터

가상 프라이빗 게이트웨이

관리형 AWS Site-to-Site VPN을 연결하거나 AWS Direct Connect로 온프레미스 환경을 연결