[SK shieldus Rookies 19기] 6.4. 클라우드 보안 기술(4)

2024 클라우드 보안 가이드(AWS, AZURE, GCP)

클라우드서비스 보안인증기준 해설서(2023.03)

클라우드 취약점 점검 가이드

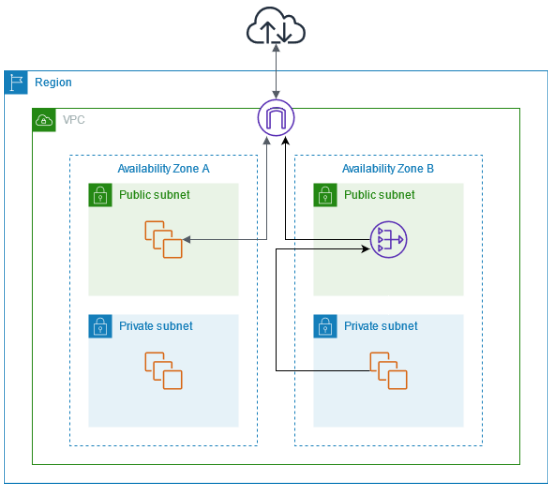

NAT Gateway

프라이빗 서브넷 = 인터넷 게이트웨이로의 라우팅이 포함되지 않은 서브넷

NAT 게이트웨이는 NAT(네트워크 주소 변환) 서비스입니다. 프라이빗 서브넷의 인스턴스가 VPC 외부의 서비스에 연결할 수 있지만 외부 서비스에서 이러한 인스턴스와의 연결을 시작할 수 없도록 NAT 게이트웨이를 사용할 수 있습니다.

리소스 정리

#1 로드밸런서 삭제

#2 대상 그룹 삭제

#3 오토 스케일링 그룹 크기 조정 후 오토 스케일링 그룹 삭제

#4 모든 인스턴스 종료 확인

#5 AMI 삭제

#6 스냅샷 삭제

#7 시작 템플릿 삭제

#8 키페어, 보안그룹 삭제

#9 VPC 삭제 (개별적으로 삭제)

#10 VPC 대시보드 확인

#11 EC2 대시보드 확인

#12 SNS에 구독, 주제 삭제

#13 CloudWatch 경보 삭제

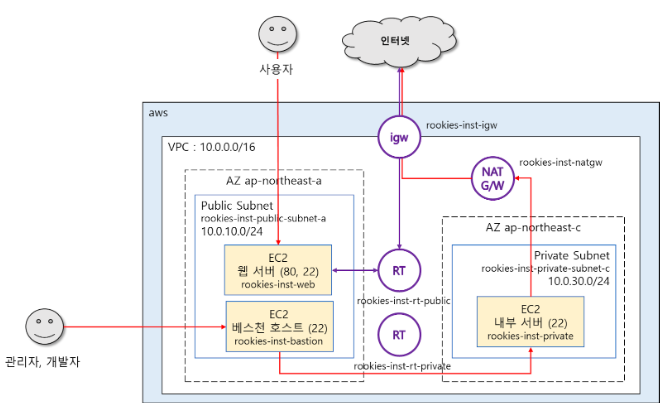

#1 VPC 생성

#2 서브넷 생성 ⇒ 두 개의 가용영역에 각각 하나의 서브넷을 생성

#3 인터넷 게이트웨이 생성 및 VPC와 연결

#4 라우팅 테이블 생성

프라이빗 라우팅 테이블

퍼블릭 라우팅 테이블

#5 라우팅 테이블을 서브넷과 연결

퍼블릭 라우팅 테이블

프라이빗 라우팅 테이블

#6 EC2 생성

웹 서버

베스천 호스트 (public subnet에 위치하고, 퍼블릭 IP 자동 할당을 선택)

내부 서버 (private subnet에 위치하고, 퍼블릭 IP 자동 할당을 선택하지 않음)

#7 웹 서버에 SSH 접속해서 아파치를 설치

키 페어를 내려받은 폴더로 이동

#8 베스천 호스트를 이용해서 내부 서버로 SSH 접속

베스천 호스트로 SSH 접속

현재 로그인한 사용자만 인증서 파일을 읽고 실행할 수 있도록 권한을 변경 (위에 내용 참조)

명령 프롬프트를 하나 더 실행해서 로컬 PC에 있는 개인키 파일을 베스천 호스트로 복사

키 파일을 확인

키 파일을 이용해서 내부 서버로 SSH 접속

내부 서버에 NGINX 서버를 설치 ⇐ private subnet에 위치하므로 외부로 연결할 수 없음 ⇒ NAT Gateway를 추가하고 연결하는 것이 필요

~$ sudo apt updateNAT Gateway를 생성

프라이빗 서브넷에 연결된 라우팅 테이블을 수정 ⇒ NAT Gateway로의 라우팅을 추가

내부 서버의 SSH 접속에서 NGINX 서버를 설치

~$ sudo apt update

~$ sudo apt install nginx -y

~$ sudo ufw app list

~$ sudo ufw allow 'Nginx HTTP`

~$ sudo ufw enable

~$ sudo ufw statusSSH 접속을 해제

#9 리소스 정리

EC2 종료

키페어 삭제

NAT 게이트웨이 삭제

인터넷 게이트웨이 VPC에서 분리 후 삭제

서브넷 삭제

VPC 삭제

탄력적 IP 삭제

VPC 대시보드 확인

EC2 대시보드 확인

#NAT Gateway #SK shieldus Rookies 19기 #SK 쉴더스 루키즈 #리소스 정리 #클라우드