과제1

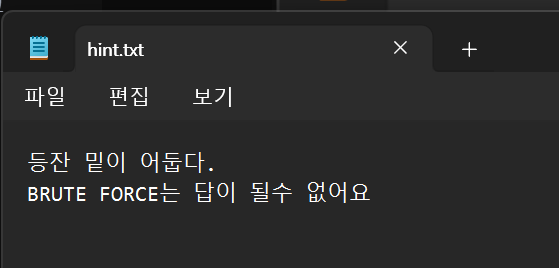

힌트는 위와 같다. 힌트에 스팸인척? 그럼 플래그가 담겨져 있는 스팸인척하는 암호화된 메시지인가?라고 생각함.

힌트는 위와 같다. 힌트에 스팸인척? 그럼 플래그가 담겨져 있는 스팸인척하는 암호화된 메시지인가?라고 생각함.

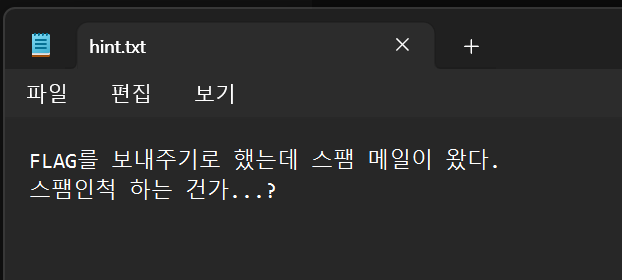

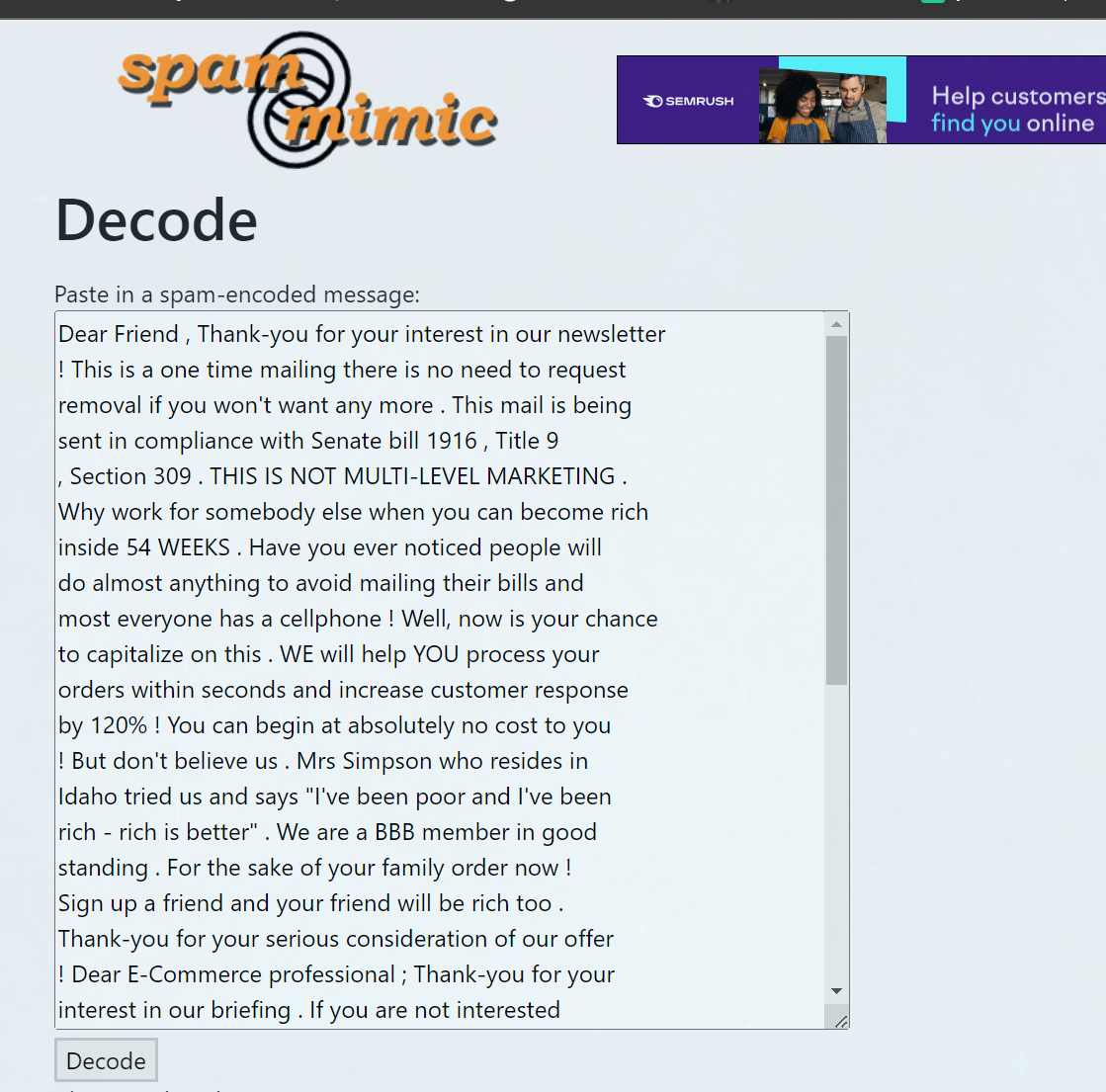

암호화된 메시지를 복호화시켜주는 사이트를 찾아봄

https://www.spammimic.com/decode.shtml

플래그나옴.

플래그나옴.

과제2

브루트포스는 모르게꼬

근데 브루트 포스 개념 좀 찾아봄 ㅎㅎ

정리한거 보실려면 옆 링크들어가세여^^->

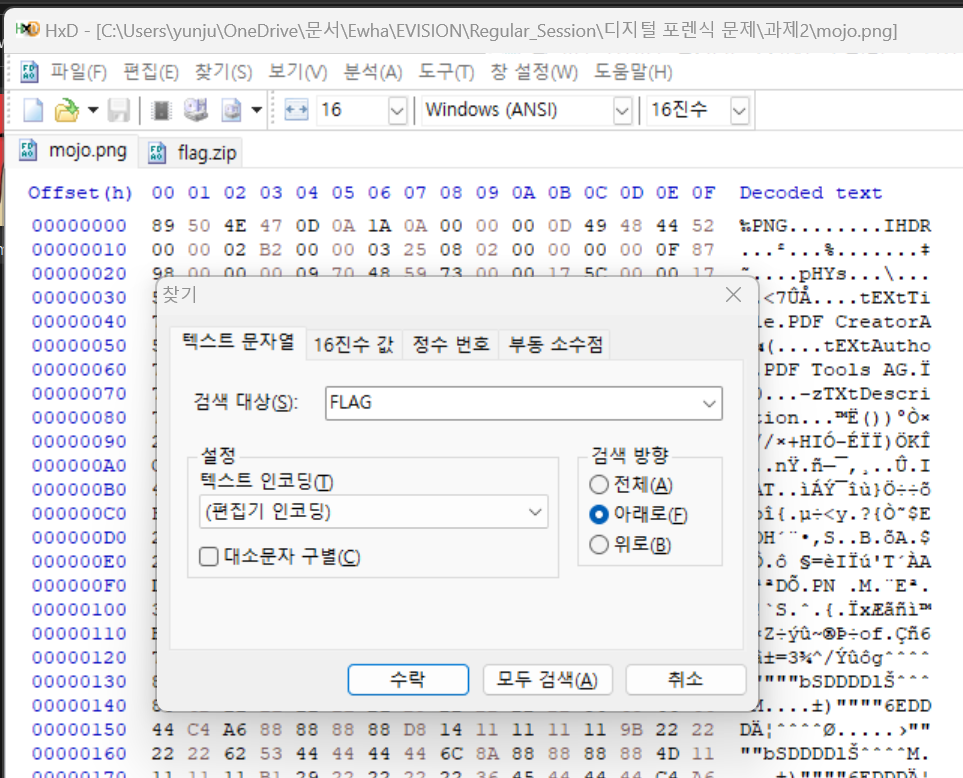

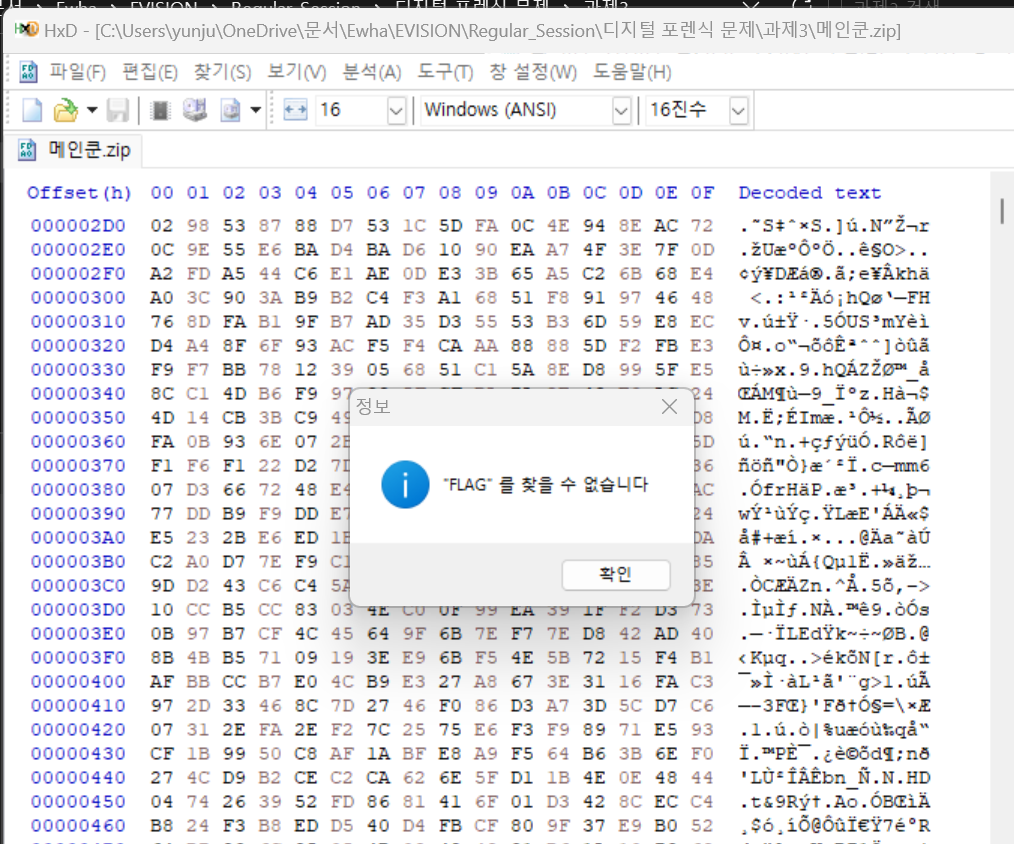

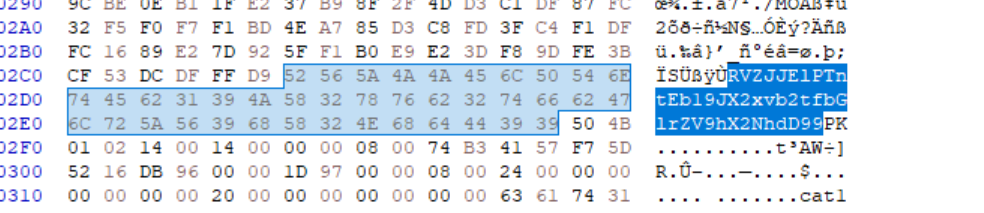

쨋든 사진을 Hxd에 옮겨보았다. 근데 혹시?? 라고 생각해서 ctrl+f해서 FLAG를 찾아보았다.

응 플래그 아니져? 열받져?

근데? 압축파일 헤더 시그니처라니 눈이 번쩍 어머나 세상에...!

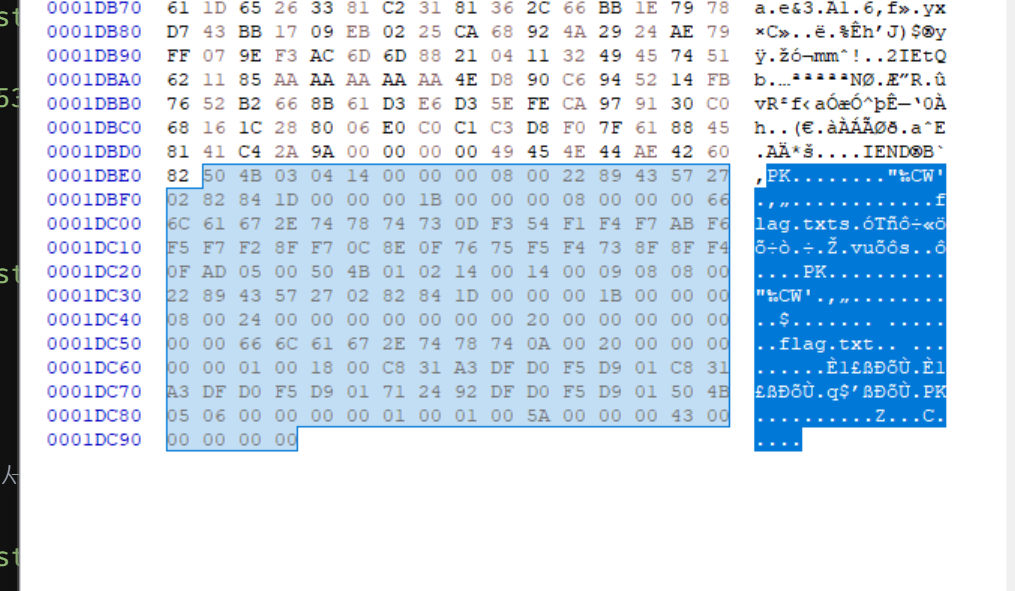

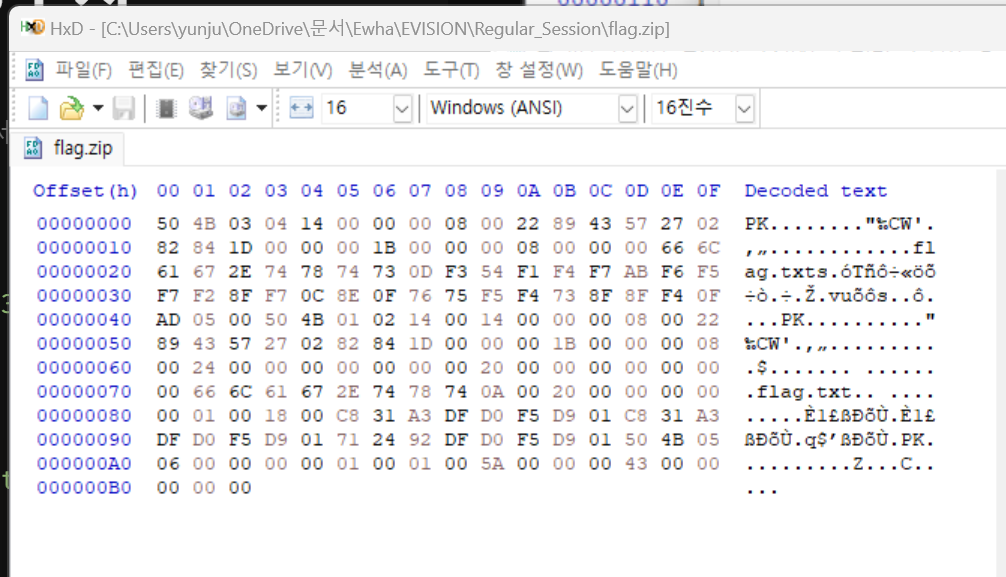

Hxd에서 새로 만들기해서 저기 드래그한거 옮겨보았다.

근데 암호걸려져있음......ㅇㅅㅇaaa

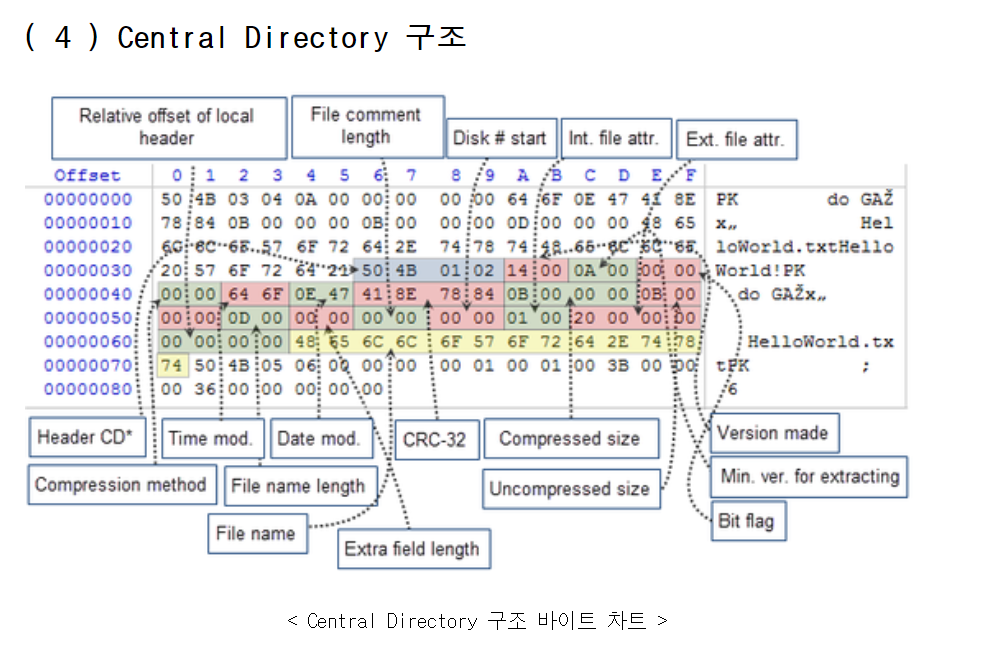

여기서 구글 찬스!

(참고: https://blog.naver.com/koromoon/220612641115)

(참고: https://blog.naver.com/koromoon/220612641115)

Bit flag를 00 00으로 수정해주면

암호가 풀리고 플래그가 나오는 것을 알 수 있다.

과제3

또 혹시?? 라고 생각해서 ctrl+f해서 FLAG를 찾아보았다.

응 아니야^^^^^^^

응 아니야^^^^^^^

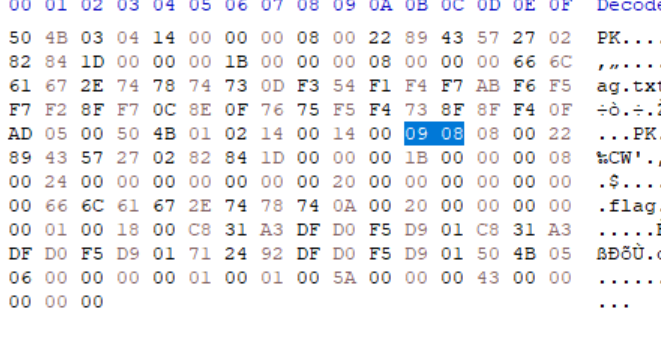

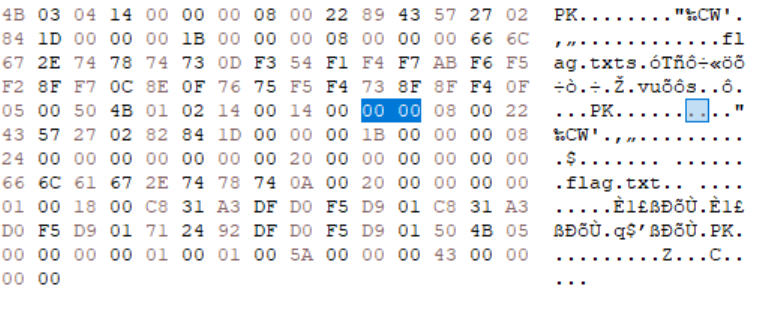

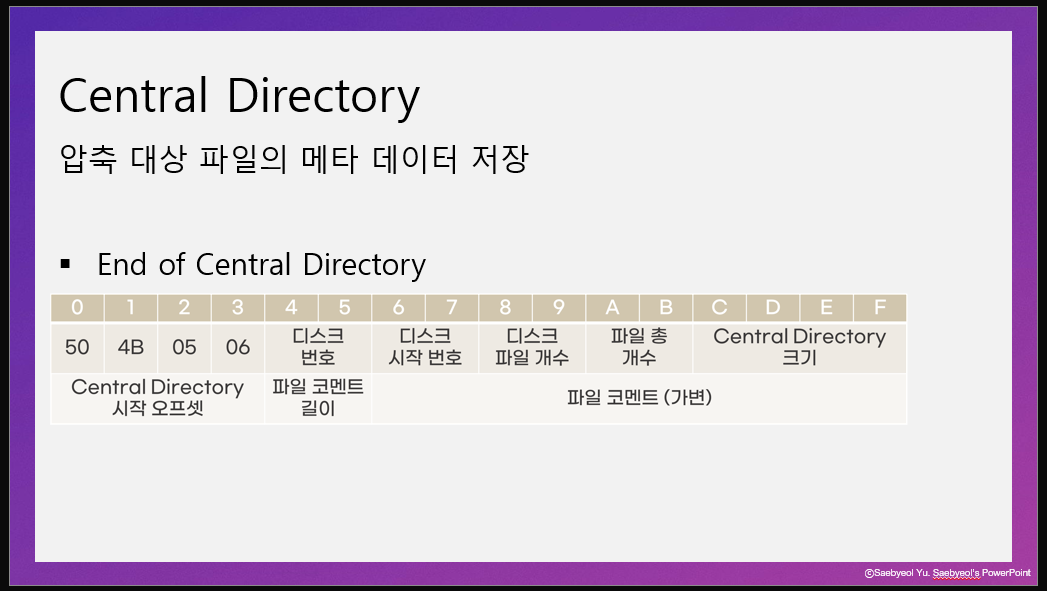

우리 회장님의 정규세션 포렌식 강의자료를 참고하였다.

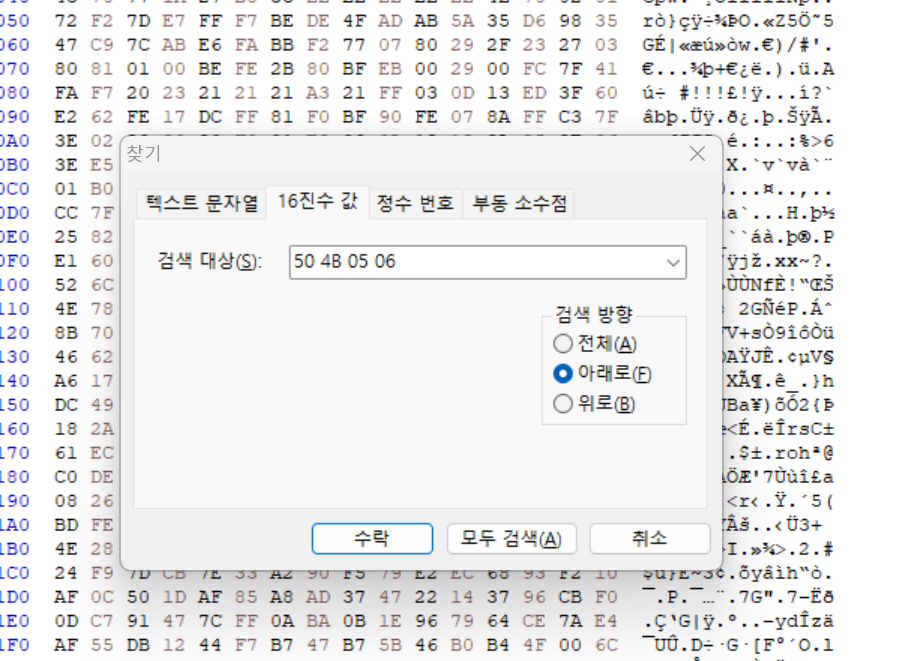

우리 회장님의 정규세션 포렌식 강의자료를 참고하였다. 힌트를 보니 뭔가 4개가 있었던걸로 보인다. 그래서 End of central Directory에 파일의 개수를 확인하려고 한다.

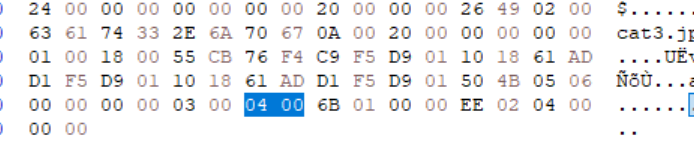

힌트를 보니 뭔가 4개가 있었던걸로 보인다. 그래서 End of central Directory에 파일의 개수를 확인하려고 한다.

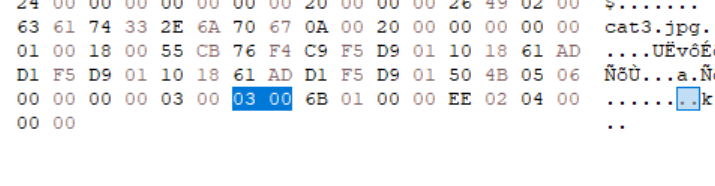

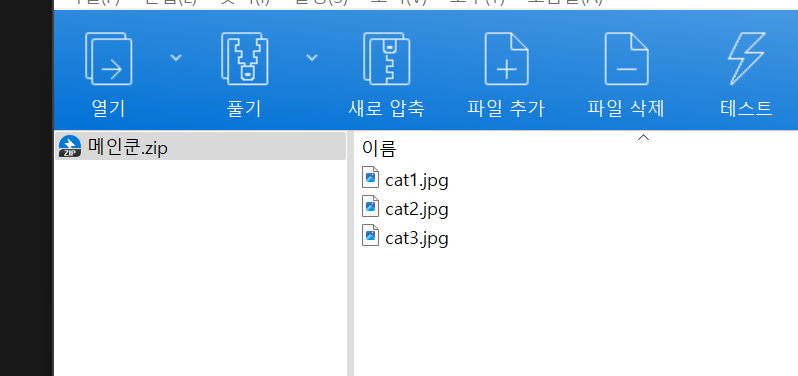

역시나 3개로 되어있다. 실제로 압축파일 안에서도 3개만 존재한다.

역시나 3개로 되어있다. 실제로 압축파일 안에서도 3개만 존재한다.

04 00으로 수정해주었다.

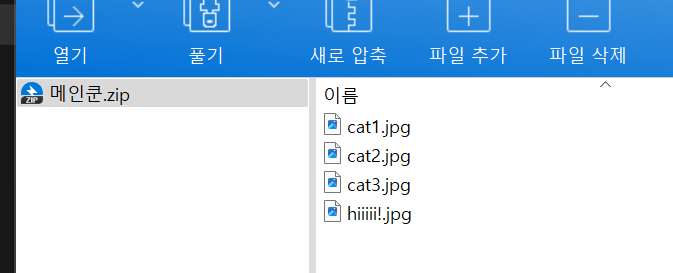

압축파일봤더니 숨겨진 사진을 찾을 수 있었다.

압축파일봤더니 숨겨진 사진을 찾을 수 있었다.

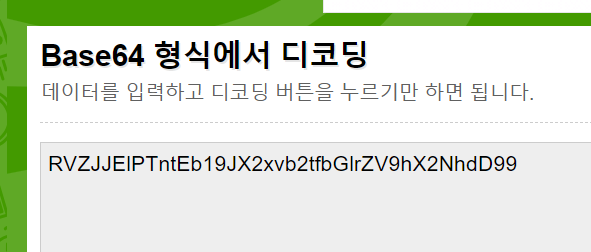

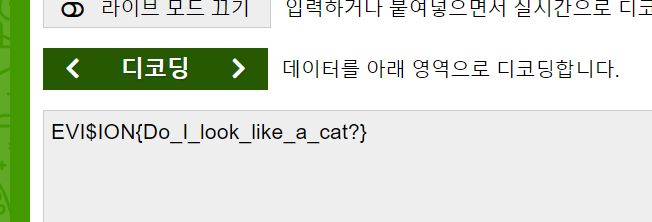

FF D9를 검색해봤더니 암호화된 알 수 없는 문자들이 있다.

이것을 복호화시켜주면

이것을 복호화시켜주면

플래그가 나옴.

플래그가 나옴.

과제4

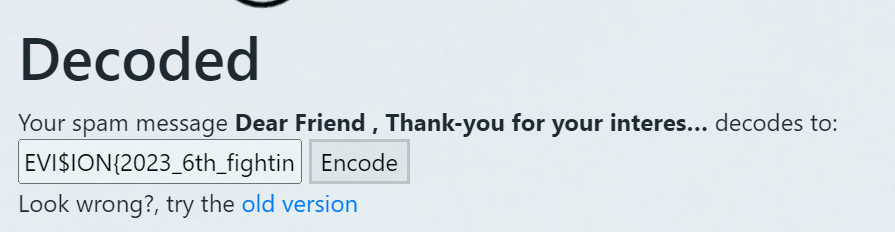

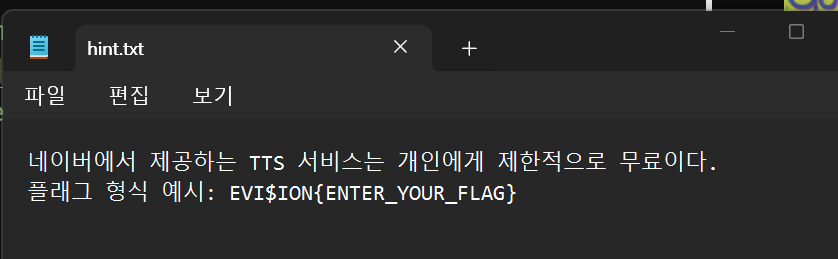

네이버 TTS 검색해봄

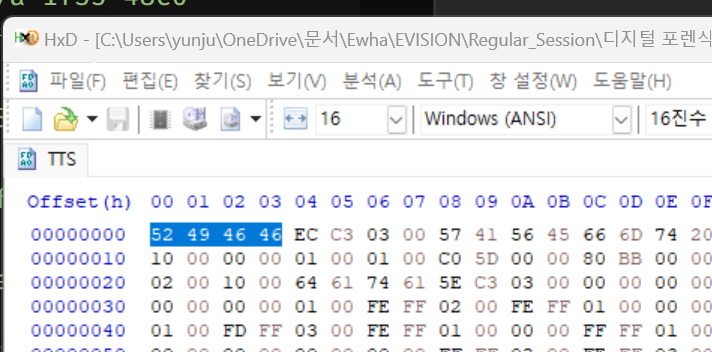

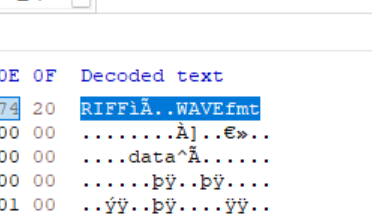

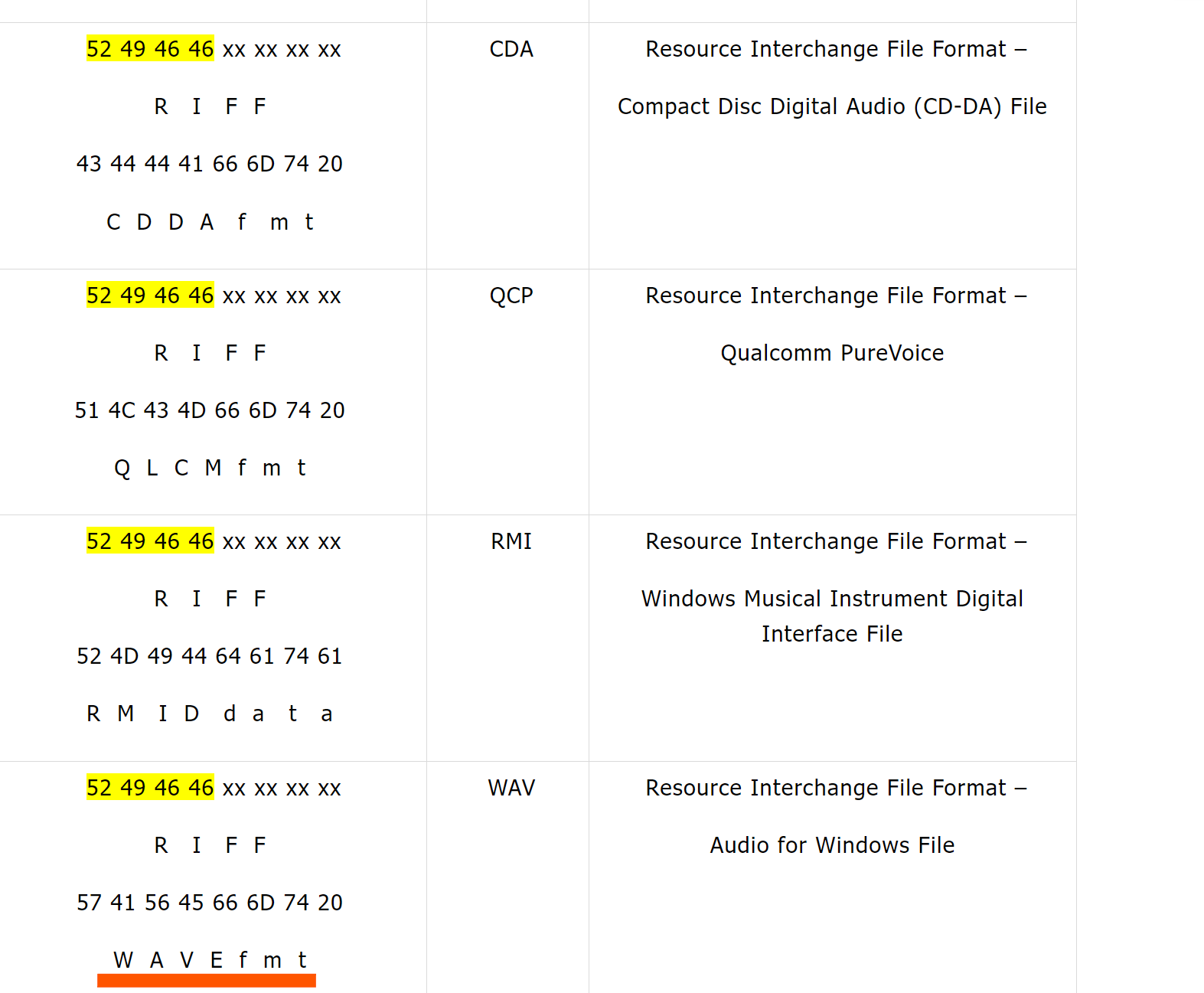

다음과 같은 헤더 시그니처가 뭔지 모음에서 찾아보았다.

아하!! 확장자는 .wav이구나 하고

아하!! 확장자는 .wav이구나 하고

확장자변경하여 네이버 TTS인 네이버 클로바에 옮겨주었더니 플래그가 나옴. EVI$ION{made_by_clova_voice}

확장자변경하여 네이버 TTS인 네이버 클로바에 옮겨주었더니 플래그가 나옴. EVI$ION{made_by_clova_voice}