Description

여러 기능과 입력받은 URL을 확인하는 봇이 구현된 서비스입니다.

CSRF 취약점을 이용해 플래그를 획득하세요.

문제 분석

users

users = { 'guest': 'guest', 'admin': FLAG }기본적인 guest,guset admin,flag 계정 비밀번호를 제공해준다.

check_csrf

def check_csrf(param, cookie={"name": "name", "value": "value"}): url = f"http://127.0.0.1:8000/vuln?param={urllib.parse.quote(param)}" return read_url(url, cookie)위 코드는 파라미터에 저장된 값을 합친 url 값과, cookie값을 반환해 준다.

index

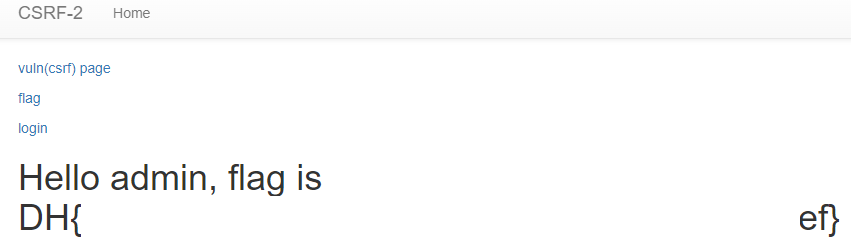

def index(): session_id = request.cookies.get('sessionid', None) try: username = session_storage[session_id] except KeyError: return render_template('index.html', text='please login') return render_template('index.html', text=f'Hello {username}, {"flag is " + FLAG if username == "admin" else "you are not an admin"}')세션 인증으로 로그인하는 페이지, admin이면 flag 보여줌

vuln

def vuln(): param = request.args.get("param", "").lower() xss_filter = ["frame", "script", "on"] for _ in xss_filter: param = param.replace(_, "*") return param위 코드는 frame, script, on 키워드를 필터링 하고 있고, 대문자또한 필터링 하고 있음을 볼 수 있다.

또한 _ 문자도 필터링 하고 있다.

필터링 된 결과를 param에 저장해서 반환한다.

flag

def flag(): if request.method == "GET": return render_template("flag.html") elif request.method == "POST": param = request.form.get("param", "") session_id = os.urandom(16).hex() session_storage[session_id] = 'admin' if not check_csrf(param, {"name":"sessionid", "value": session_id}): return '<script>alert("wrong??");history.go(-1);</script>' return '<script>alert("good");history.go(-1);</script>'위 코드를 보면 session_id를 랜덤하게 생걱하는 것을 볼 수 있다..

login

def login(): if request.method == 'GET': return render_template('login.html') elif request.method == 'POST': username = request.form.get('username') password = request.form.get('password') try: pw = users[username] except: return '<script>alert("not found user");history.go(-1);</script>' if pw == password: resp = make_response(redirect(url_for('index')) ) session_id = os.urandom(8).hex() session_storage[session_id] = username resp.set_cookie('sessionid', session_id) return resp return '<script>alert("wrong password");history.go(-1);</script>'세션인증으로 로그인한당

change_password

def change_password(): pw = request.args.get("pw", "") session_id = request.cookies.get('sessionid', None) try: username = session_storage[session_id] except KeyError: return render_template('index.html', text='please login') users[username] = pw return 'Done' app.run(host="0.0.0.0", port=8000)비밀번호를 바꾼다,,

풀이

초기 admin의 비밀번호는 flag로 설정되어 있지만

chage_password에 파라미터값을 넣어서 유도하면 admin계정의 비밀번호를 바꿀 수 있다.

<img src=/change_password?pw=1234>위와 같이 flag 창에 넣고

admin,1234로 로그인하면 끝