AWS IAM : 보안 및 접근 권한 제어

| 정의

- AWS IAM (AWS Identity and Access Management) 은 AWS 자원에 접근하고 사용할 수 있는 사용자의 권한을 제어

- AWS 계정과 비슷하지만 AWS 계정은 계약을 관리하는 계정인데 반해, IAM은 각 서비스에 대한 접속을 관리하는 기능

- 사람에 대해 부여하는 IAM을 IAM 사용자

- 서비스나 프로그램 등을 부여하는 IAM은 IAM 역활

- 그룹에는 사용자만 배치할 수 있으며, 다른 그룹을 포함시킬 수 없다.

- 한 사용자가 다수의 그룹에 속할 수 있다.

| 구분

AWS IAM은 아래와 같은 구분이 있다.

| 종류 | 설명 |

|---|---|

| 사용자 권한 관리 (IAM 사용자) |

- 사람에 대해 부여하는 IAM - 각 사용자에게 고유한 자격 증명(사용자 이름과 비밀번호 또는 엑세스 키)을 부여 |

| 사용자 역할 관리 (IAM 역할) |

- 서비스나 프로그램 등을 부여하는 IAM - AWS 자원에 접근하는 서비스 또는 특정 사용자 계정에 역할을 부여하는 것을 IAM롤(IAM role)이라고 함 - 일시적으로 사용되는 IAM 롤은 사용자에게 인증서를 주거나 시간 기반 권한 등 다양한 조건을 설정하여 제한 |

| 사용자 그룹 관리 (IAM 그룹) |

- 사용자 그룹화, 같은 권한을 부여하고 싶은 사용자 일괄 관리 가능 - 비슷한 역할이나 권한을 가진 사용자를 그룹으로 묶어 관리 |

| 자원 접근 정책 관리 (IAM 정책) |

- 실행자(사용자, 역할, 그룹)가 어떤 서비스에 접속할 수 있는지 정해진 규칙을 설정 - AWS 자원에 대한 접근 권한을 세부적으로 제어하는 정책을 작성하고 관리하며, 이러한 정책은 JSON으로 작성 - 정책을 변경하면 그룹에 속한 모든 사용자나 역할의 설정을 변경 가능 |

| 암호 정책 | - 사용자가 강력한 암호를 사용하도록 강제하는 정책 설정 |

| MFA 관리 | - 추가 인증 수단인 MFA(Multi-Factor Authentication) 을 통해 계정 보안 강화 - 다단계 인증, 다요소 인증을 도입 가능 (다단계 인증 : 종류를 따지지 않고 2번 이상 인증) (다요소 인증 : 두 종류 이상의 인증(ID와 암호, 전용 하드웨어, 생체 인증)을 사용) |

IAM 정책 주요 설정

- Statement : 설정 값으로, Effect나 대상 등을 기술

- Sid : 정책 문서에 부여된 임의의 식별자

- Effect : 사용 여부를 알려줌

- Action : 허가 혹은 거부하는 특정 작업

- NotAction : 지정된 동작 목록을 제외한 모든 것을 명시적으로 대조

- Resource : 작업 대상

- NotResource : 지정된 리소스 목록을 제외한 모든 것을 명시적으로 대조

- Condition : 정책을 실행하는 타이밍 조건

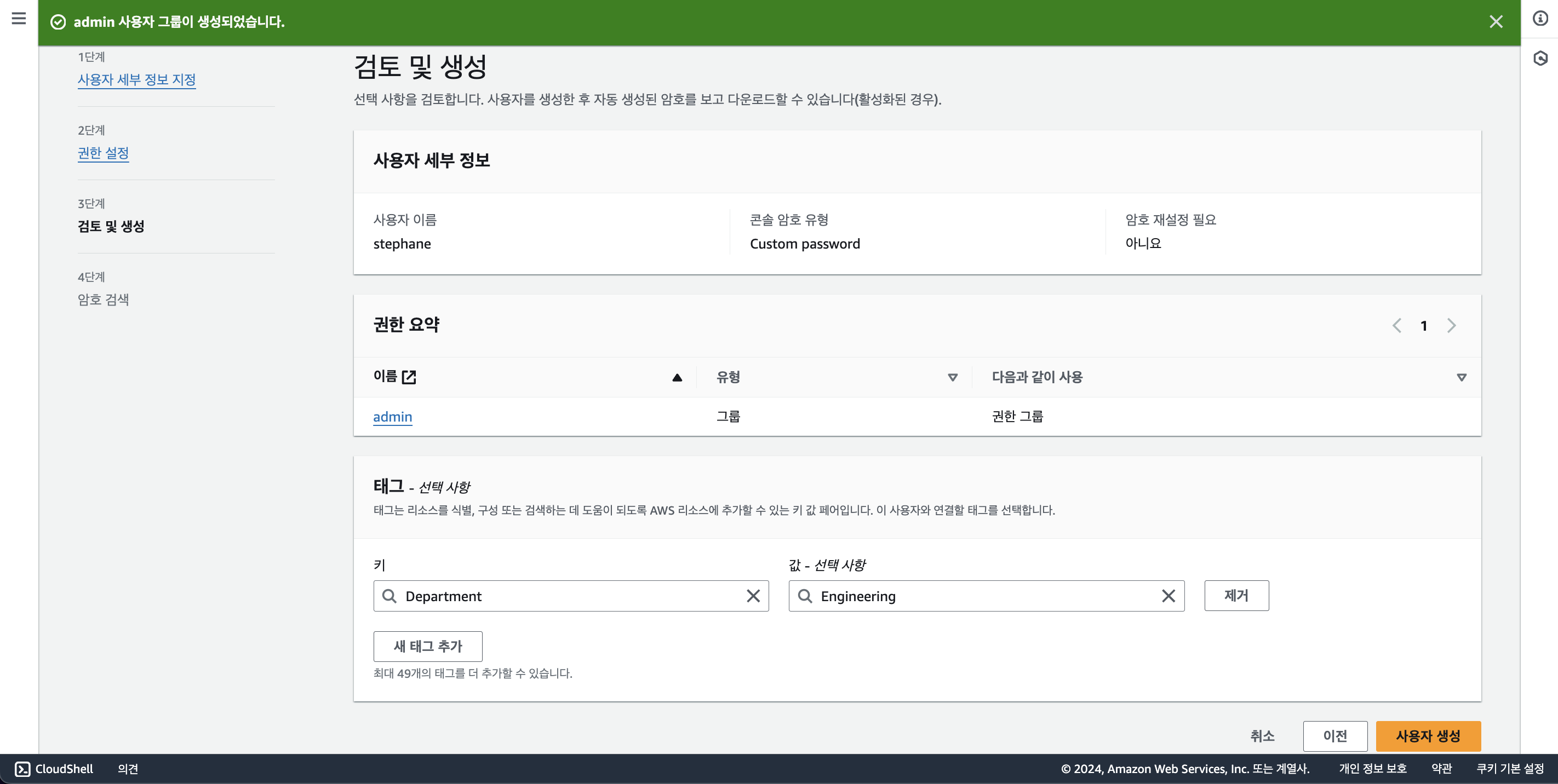

| 사용자 생성

사용자 생성 과정은 아래와 같다.

-

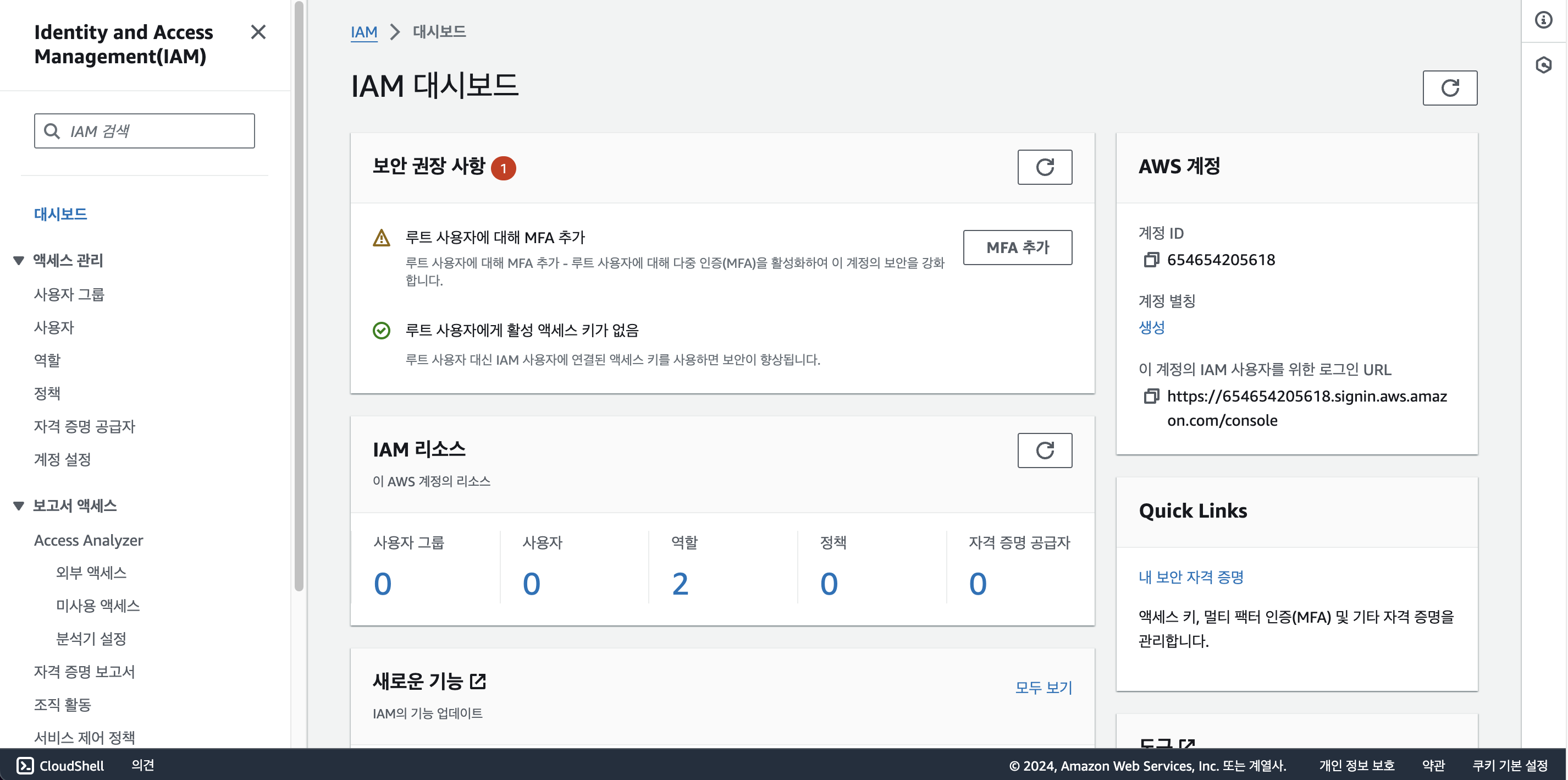

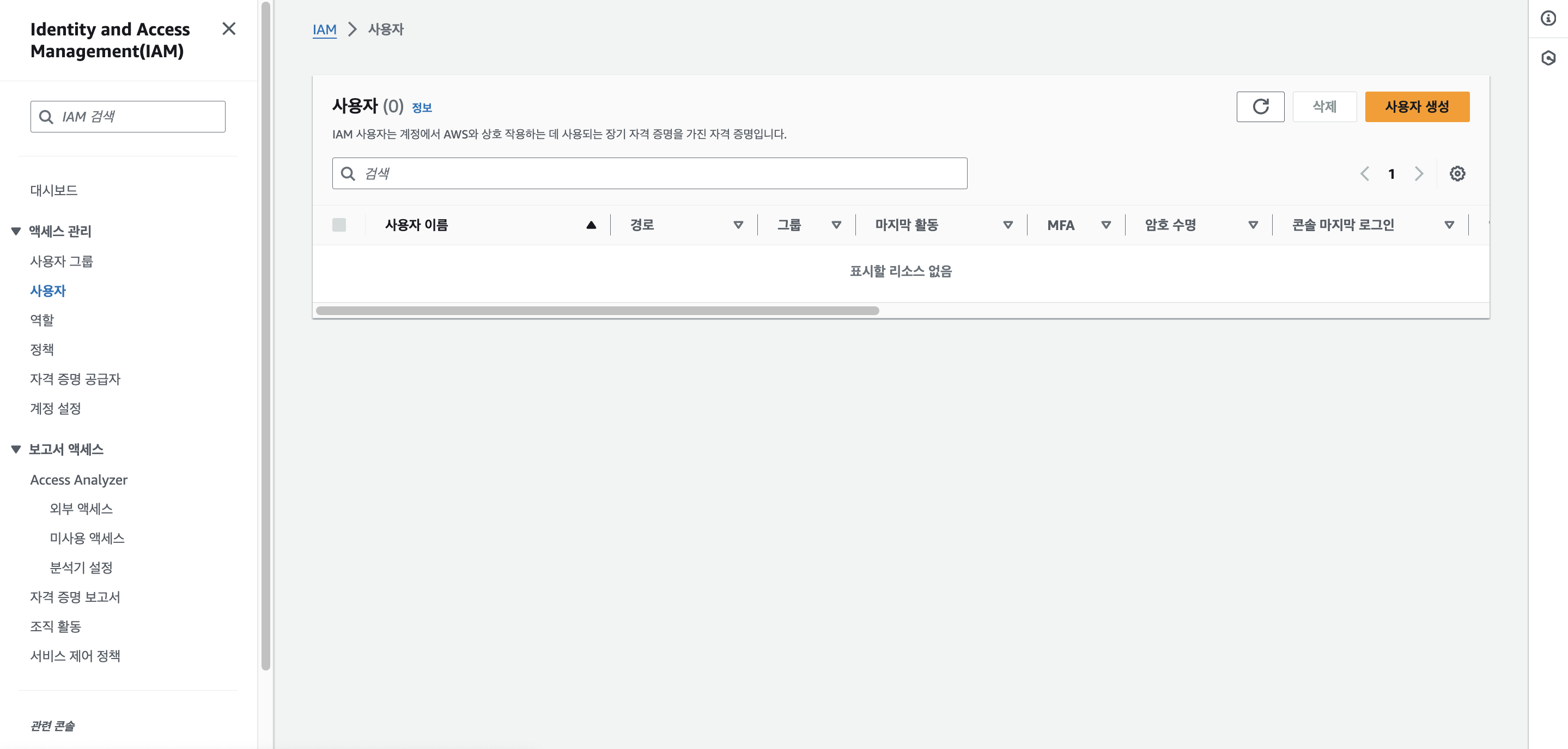

IAM 대시보드로 화면을 이동 후 왼쪽에 사용자를 선택한다.

-

사용자 생성 버튼을 선택한다.

-

사용자 이름과 암호를 설정 후 다음을 누른다.

-

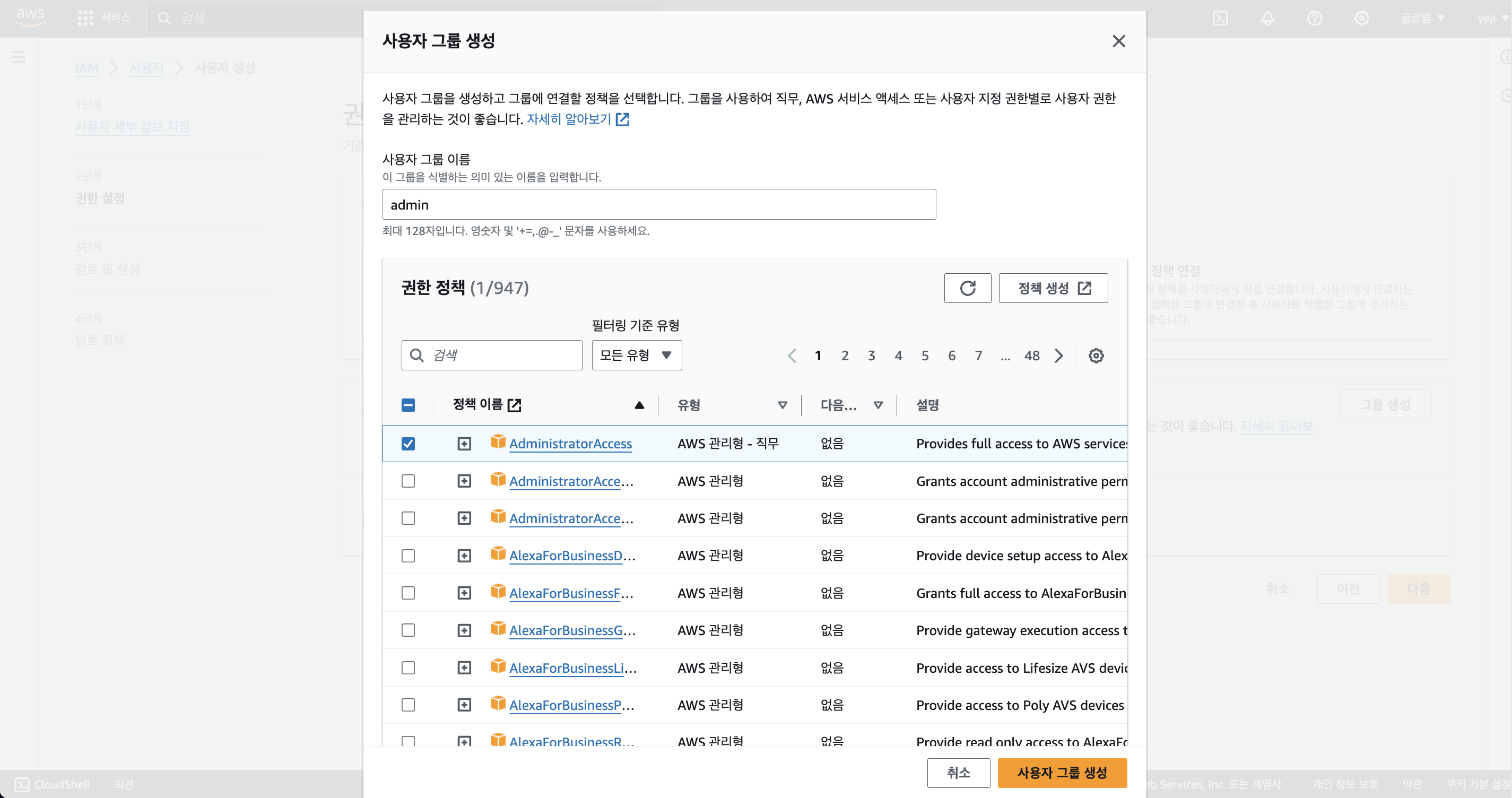

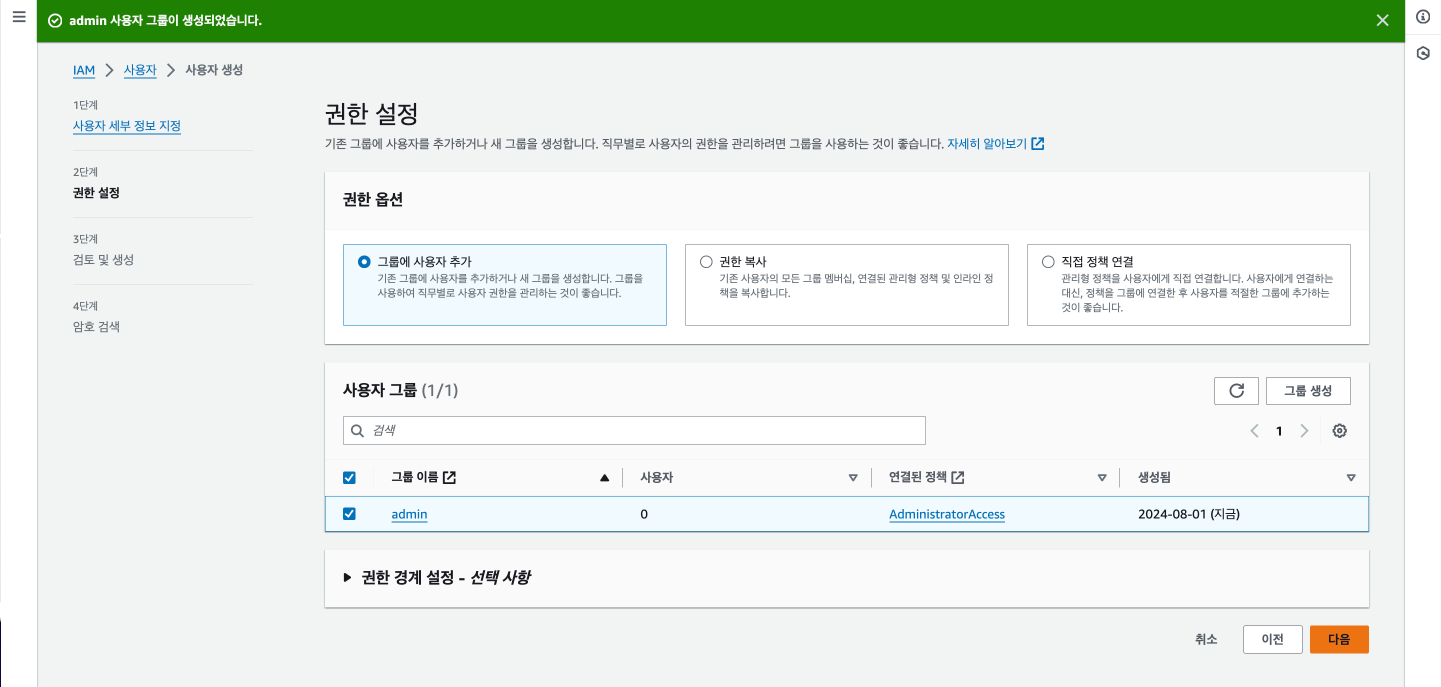

사용자 그룹을 체크한 후 다음 버튼을 누른다.

( 사용자 그룹 생성 방법 : 그룹 생성 버튼 -> 사용자 그룹 이름 및 정책 선택 후 사용자 그룹 생성 )

-

확인 후 사용자 생성 버튼을 누른다.

-

생성한 IAM 사용자로 로그인 후 확인이 가능하다.

참고

https://www.aladin.co.kr/shop/wproduct.aspx?ItemId=274143194