week1

정리)

랜섬웨어 : 사용자의 정보를 암호화하고 접근 못한게 한 뒤 금전을 요구하여 협박하는 범죄

리버스 엔지니어링 : 악성코드, 바이러스, 웜 자체의 소스코드는 공개 X, 컴파일로 실행된 실행코드를 보고 소스코드를 유추하는 방법. 어셈블리어 언어 사용 多

기밀성 : 개인의 정보 유출X - sniffing, spooping

무결성 : 정보 변형 X - Modification, Masquerading, Replaying, Repudiation

가용성 : 사용자가 정보에 언제든 접근 가능 - Dos, DDos

중간자 공격(MITM) : A,B가 서로 대화 하는 줄 알지만 둘 다 중간자와 대화.

수신자(받을 수) - 송신자(보낼 송)

거버넌스 : "통치", 조직이 운영하는 기본적인 관리 시스템, 보안에 있어서는 절차적이고 기술적인 일련의 보안 관리 시스템을 구축함.

APT 공격 : 장기간 이루어 지는 보안 공격, 찾아내기 어렵

PC(personal computer) : 개인 사용자를 위해 설계된 컴퓨터. 일상적인 작업 수행. CPU, RAM, 그래픽 카드 등 일반적인 하드웨어 장착.

-Window, macOS, Linux

서버(server) : 네트워크에서 다른 컴퓨터나 클라이언트에게 서비스를 제공하는 컴퓨터. 대규모 데이터 처리, 데이터 베이스 관리, 클라이언트 요청 처리, 웹 호스팅, 파일 공유 등 네트워크 인프라 지원. 더욱 강력한 CPU, 대용량 RAM, 네트워크 연결 성 및 저장 공간 등 서버용 하드웨어 장착

-Unix, Linux, Window Server

week2

주로 개인용 컴퓨터보다는 서버 시스템 보안

세션 : 컴퓨터가 활성화된 상태

추적할 수 있는 기능 : accountability

추적할 수 있도록 로그를 남겨야 함. accountability를 지키기 위해서

OTP :one time password

시스템 보안에서 가장 중요한 것 : Operating System(OS)운영체제

서버 내에서 불필요한 계정은 줄이는 것이 좋음.취약점 줄이기

Window : GUI환경 제공(이전까지는 command창으로 불편하게 사용하였음)

Plug&Play : 설치 플러그를 꽂으면 바로 작동되도록

OLE : 서로 다른 SW를 가진 컴퓨터끼리 호환

brute force : 가능한 공격 기법 조합을 냅다 전부 시도해 보기

리눅스 : 유닉스를 기반으로 만든 오픈소스(누구나 수정할 수 있어 빠른 기술적 성장을 이룸)

패스워드가 암호화 되어 shadow파일에 저장돼 있음 -> 기존에 password를 표시하던 부분에는 x를 넣어두어 보안을 유지중임.

오픈소스를 통해 쭗고 들어오는 공격이 많기 떄문에 응용프로그램을 통해 전달되는 악성파일이 많아 보안적으로 취약함.

세션 : 시스템에 접속하여 활성화된 상태(세션 만료 기간 존재)

세션 하이재킹 : A와 B사이의 주고 받는 정보를 중간에서 가로 채거나 몰래 들을 수 있음(스니핑, 스푸핑) -> 중간에서 보더라도 이해 못하도록 패킷을 암호화하여 주고받음

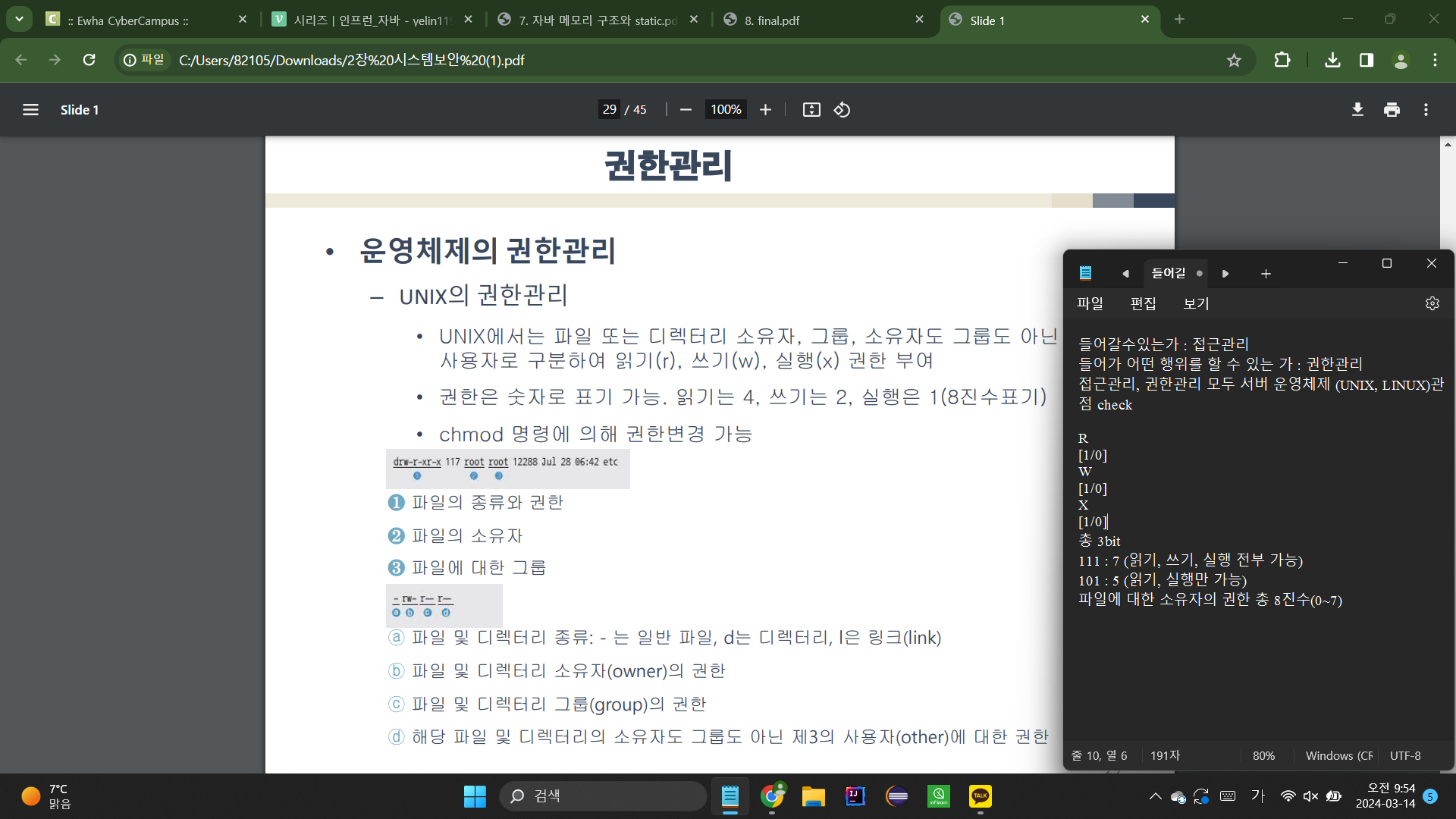

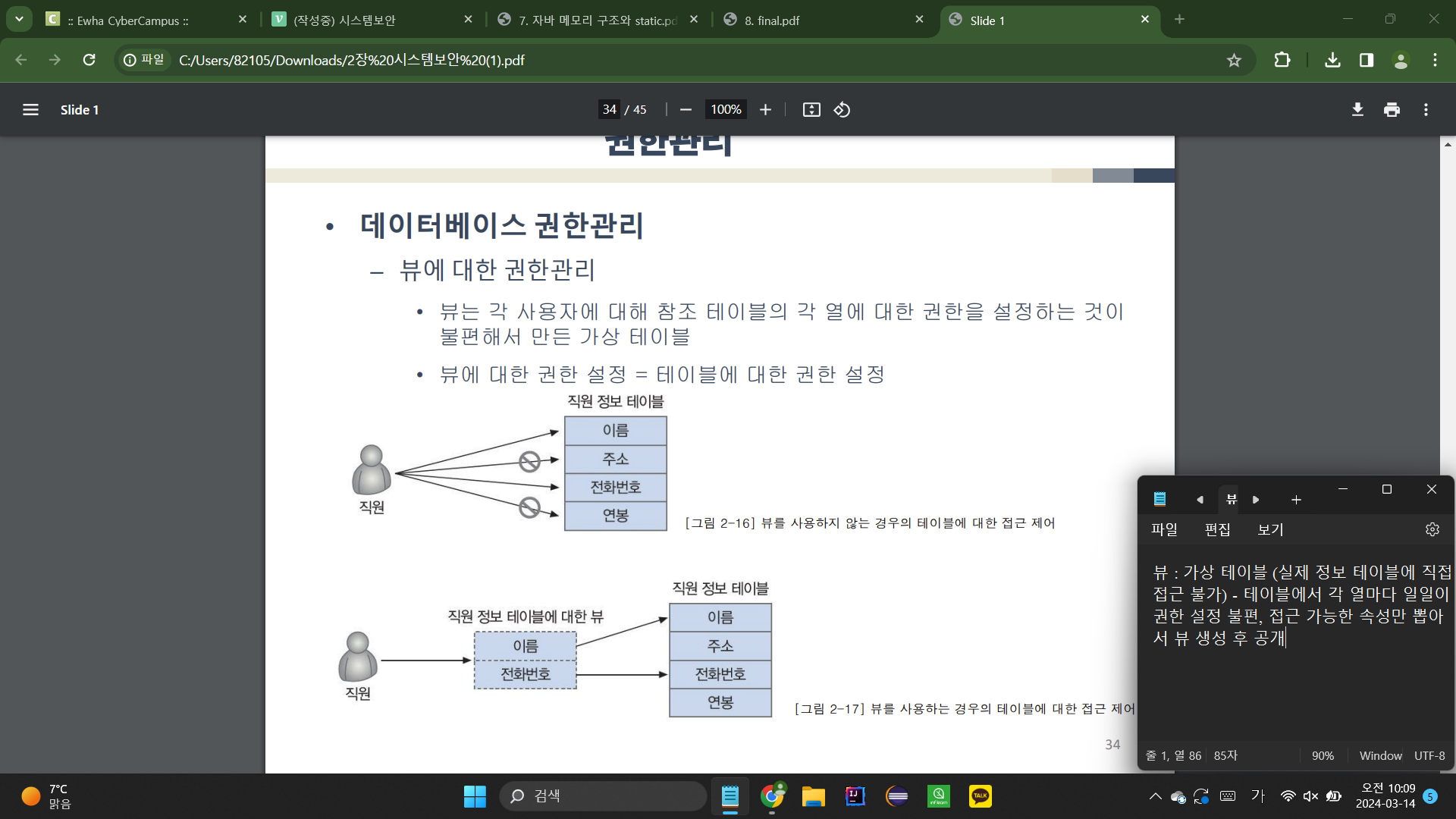

접근 제어 기법 : 주체(접근하려는 사람 제어), 객체(누구에게 접근하려는 지 제어), 접근(코드에 접근하여 읽으려는 것 제어)

i/net/d :아이넷디

inetd데몬이 취약할 수 있음 -> 보안 목적으로 tepd를 추가하여 운영체제 접근제어 기능을 향상시킴.

- 보안에서 가장 기본이 되는 언어 : C언어(시스템에서 대부분 사용됨)